Integratie van eenmalige aanmelding van Microsoft Entra met SAP NetWeaver

In dit artikel leert u hoe u SAP NetWeaver integreert met Microsoft Entra ID. Wanneer u SAP NetWeaver integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra-id beheren wie toegang heeft tot SAP NetWeaver.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij SAP NetWeaver.

- Beheer uw accounts op één centrale locatie.

Vereisten

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-gebruikersaccount met een actief abonnement. Als u dat nog niet hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- SAP NetWeaver-abonnement met ingeschakelde Single Sign-On (SSO).

- SAP NetWeaver V7.20 of hoger

Beschrijving van scenario

- SAP NetWeaver ondersteunt zowel SAML (door SP geïnitieerde SSO) als OAuth. In dit artikel configureer en test je Microsoft Entra SSO in een testomgeving.

Notitie

De id van deze toepassing is een vaste tekenreekswaarde zodat maar één exemplaar in één tenant kan worden geconfigureerd.

Notitie

De toepassing in SAML of in OAuth configureren conform de vereisten van uw organisatie.

SAP NetWeaver toevoegen vanuit de galerie

Als u de integratie van SAP NetWeaver in Microsoft Entra ID wilt configureren, moet u SAP NetWeaver vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een Cloudtoepassingsbeheerder.

- Blader naar Identity>Applicaties>Enterprise-applicaties>Nieuwe toepassing.

- Typ in de sectie Toevoegen vanuit de galerie in het zoekvak: SAP NetWeaver.

- Selecteer SAP NetWeaver in het resultatenvenster en voeg de app vervolgens toe. Wacht een paar seconden terwijl de app aan uw tenant wordt toegevoegd.

U kunt alternatief ook de Enterprise App Configuration-wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en ook de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Configureer en test Microsoft Entra SSO voor SAP NetWeaver

Configureer en test Microsoft Entra SSO met SAP NetWeaver met behulp van een testgebruiker genaamd B.Simon. SSO werkt alleen als u een koppelingsrelatie tot stand brengt tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in SAP NetWeaver.

Configureer en test Microsoft Entra Single Sign-On (SSO) met SAP NetWeaver door de volgende stappen uit te voeren:

-

Configureer Microsoft Entra Single Sign-On om uw gebruikers in staat te stellen deze functie te gebruiken.

- Maak een Microsoft Entra-testgebruiker om eenmalige aanmelding van Microsoft Entra te testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe om B.Simon in staat te stellen gebruik te maken van eenmalige aanmelding van Microsoft Entra.

-

SAP NetWeaver configureren met SAML om de instellingen voor eenmalige aanmelding aan de kant van de toepassing te configureren.

- Maak een SAP NetWeaver-testgebruiker om een tegenhanger van B.Simon in SAP NetWeaver te hebben die is gekoppeld aan de Microsoft Entra-weergave van de gebruiker.

- Eenmalige aanmelding testen om te controleren of de configuratie werkt.

- Configureer SAP NetWeaver voor OAuth om de OAuth-instellingen aan de toepassingszijde te configureren.

- Vraag het toegangstoken van Azure AD aan om Azure AD te gebruiken als id-provider (IdP).

Microsoft Entra SSO configureren

In deze sectie schakelt u eenmalige aanmelding van Microsoft Entra in.

Voer de volgende stappen uit om eenmalige aanmelding van Microsoft Entra met SAP NetWeaver te configureren:

Open een nieuw browservenster en meld u aan als beheerder bij de SAP NetWeaver-site van uw bedrijf

Zorg ervoor dat http- en https-services actief zijn en de juiste poorten zijn toegewezen in T-code SMICM.

Meld u aan bij de bedrijfsclient van het SAP-systeem (T01), waarvoor eenmalige aanmelding is vereist, en activeer HTTP-beveiligingssessie Management.

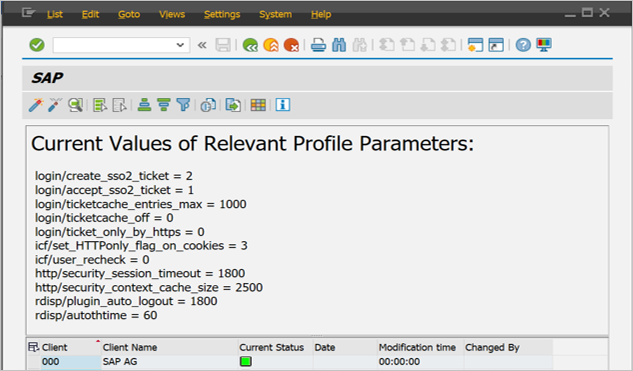

Ga naar transactiecode SICF_SESSIONS. Hier worden alle relevante profielparameters met de huidige waarden weergegeven. Deze zien eruit als hieronder:

login/create_sso2_ticket = 2 login/accept_sso2_ticket = 1 login/ticketcache_entries_max = 1000 login/ticketcache_off = 0 login/ticket_only_by_https = 0 icf/set_HTTPonly_flag_on_cookies = 3 icf/user_recheck = 0 http/security_session_timeout = 1800 http/security_context_cache_size = 2500 rdisp/plugin_auto_logout = 1800 rdisp/autothtime = 60Notitie

Pas de bovenstaande parameters aan volgens de vereisten van uw organisatie. De bovenstaande parameters worden hier slechts als indicatie weergegeven.

Pas zo nodig de parameters aan in het exemplaar-/standaardprofiel van het SAP-systeem en start het SAP-systeem opnieuw op.

Dubbelklik op de relevante client om de HTTP-beveiligingssessie in te schakelen.

Activeer de onderstaande SICF-services:

/sap/public/bc/sec/saml2 /sap/public/bc/sec/cdc_ext_service /sap/bc/webdynpro/sap/saml2 /sap/bc/webdynpro/sap/sec_diag_tool (This is only to enable / disable trace)

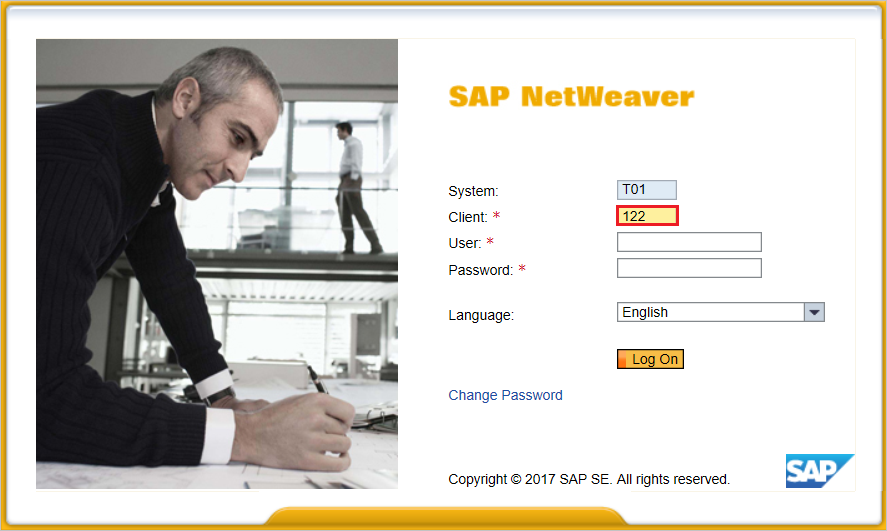

Ga naar transactiecode SAML2 in de bedrijfsclient van het SAP-systeem [T01/122]. In een browser wordt een gebruikersinterface geopend. In dit voorbeeld wordt ervanuit gegaan dat 122 een SAP-bedrijfsclient is.

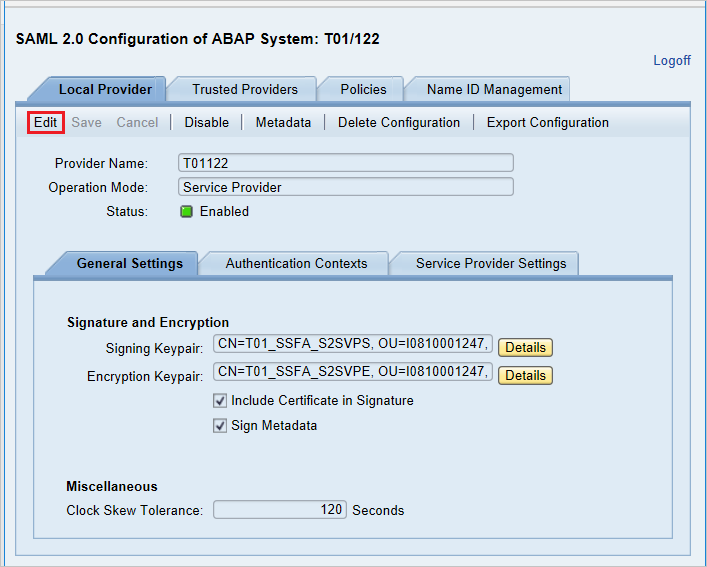

Voer uw gebruikersnaam en wachtwoord in de gebruikersinterface in en klik op Edit.

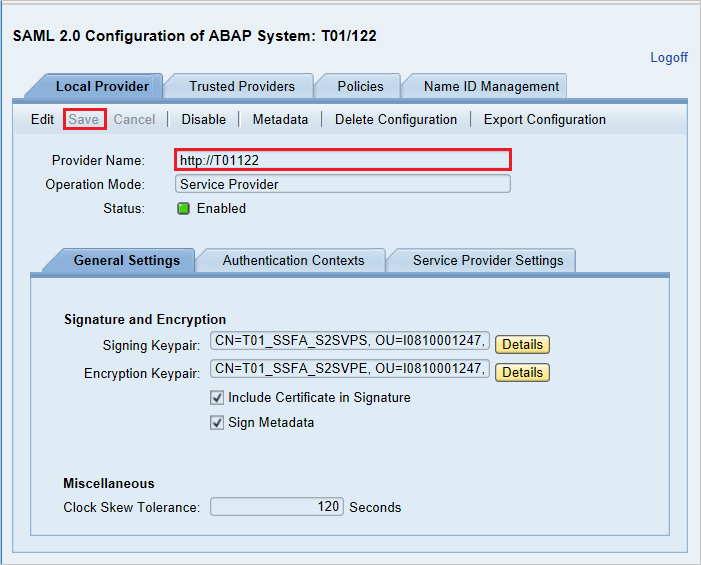

Vervang Provider Name T01122 door

http://T01122en klik op Save.Notitie

De standaardprovidernaam komt standaard in

<sid><client>-formaat, maar Microsoft Entra ID verwacht de naam in<protocol>://<name>-formaat. We raden aan de providernaam alshttps://<sid><client>te behouden zodat meerdere SAP NetWeaver ABAP-engines kunnen worden geconfigureerd in Microsoft Entra ID.

Metagegevens van serviceprovider genereren:- Zodra we klaar zijn met het configureren van de instellingen van de lokale provider en vertrouwde providers in de SAML 2.0-gebruikersinterface, is de volgende stap het metagegevensbestand van de serviceprovider te genereren (dat alle instellingen, verificatiecontexten en andere configuraties in SAP zou bevatten). Nadat dit bestand is gegenereerd, uploadt u dit bestand naar de Microsoft Entra-id.

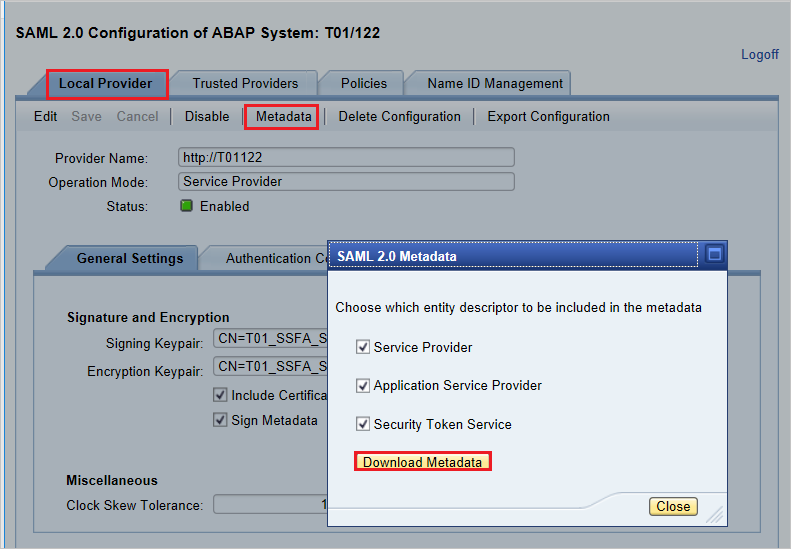

Ga naar het tabblad Local Provider.

Klik op Metadata.

Sla het gegenereerde XML-bestand met metagegevens op de computer op en upload het naar de sectie Basic SAML Configuration om de waarden Identifier en Reply URL automatisch in Azure Portal in te vullen.

Volg deze stappen om Microsoft Entra Single Sign-On in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

Blader naar Identiteit>Toepassingen>Enterprise-toepassingen>SAP NetWeaver-integratiepagina, zoek de Beheren sectie en selecteer Single sign-on.

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

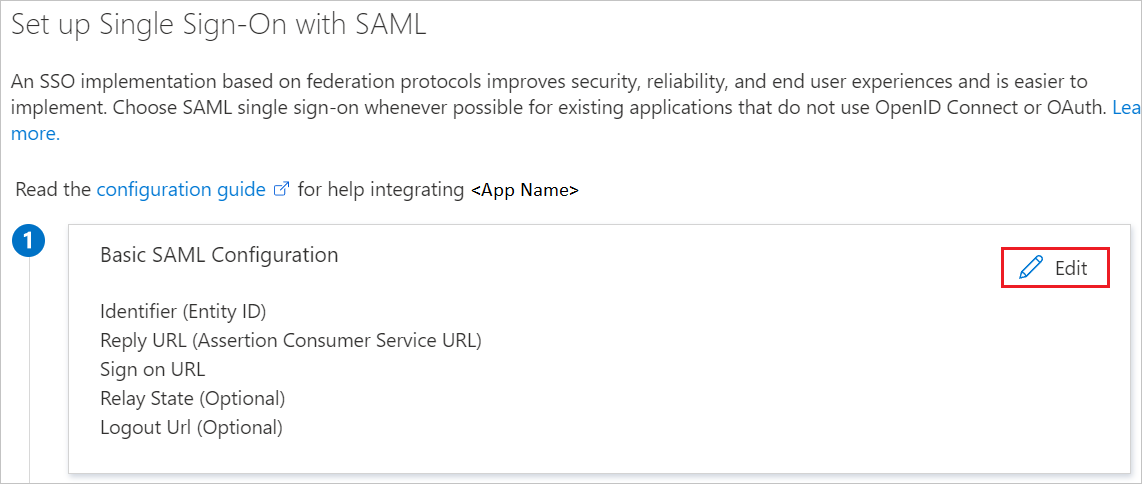

Op de pagina Eenmalige aanmelding instellen met SAML klikt u op het potloodpictogram voor Standaard-SAML-configuratie om de instellingen te bewerken.

In het gedeelte Standaard SAML-configuratie voert u de volgende stappen uit als u de toepassing in de door IDP geïnitieerde modus wilt configureren:

Klik op Metagegevensbestand uploaden om het metagegevensbestand van de serviceprovider te uploaden dat u eerder hebt verkregen.

Klik op het mappictogram om het metagegevensbestand te selecteren en klik op Uploaden.

Nadat het bestand met metagegevens is geüpload, worden de waarden voor Identifier en Reply URL automatisch ingevuld in het tekstvak van de sectie Standaard SAML-configuratie, zoals hieronder weergegeven:

In het tekstvak Aanmeldings-URL typt u een URL met het volgende patroon:

https://<your company instance of SAP NetWeaver>

Notitie

Sommige klanten hebben een fout ondervonden van een onjuiste antwoord-URL die is geconfigureerd voor hun exemplaar. Als u een dergelijke fout ontvangt, gebruikt u deze PowerShell-opdrachten. Werk eerst de antwoord-URL's in het toepassingsobject bij met de antwoord-URL en werk vervolgens de service-principal bij. Gebruik get-MgServicePrincipal om de waarde van de service-principal-id op te halen.

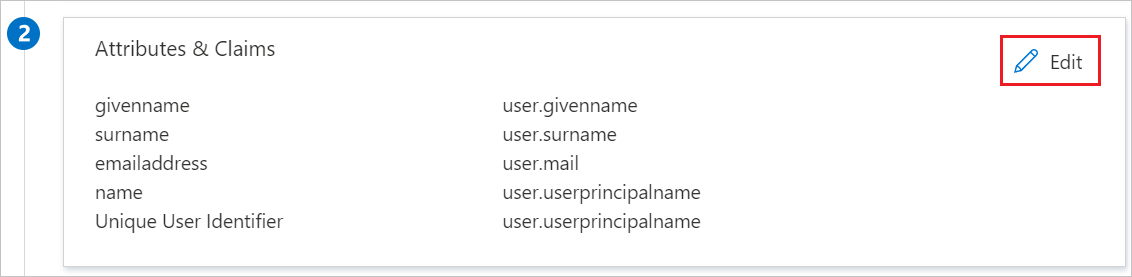

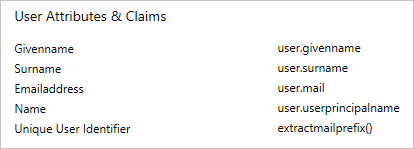

$params = @{ web = @{ redirectUris = "<Your Correct Reply URL>" } } Update-MgApplication -ApplicationId "<Application ID>" -BodyParameter $params Update-MgServicePrincipal -ServicePrincipalId "<Service Principal ID>" -ReplyUrls "<Your Correct Reply URL>"De SAP NetWeaver-toepassing verwacht de SAML-asserties in een specifieke indeling. Hiervoor moet u aangepaste kenmerktoewijzingen toevoegen aan de configuratie van uw SAML-tokenkenmerken. In de volgende schermafbeelding wordt de lijst met standaardkenmerken weergegeven. Klik op het pictogram Bewerken om het dialoogvenster gebruikerskenmerken te openen.

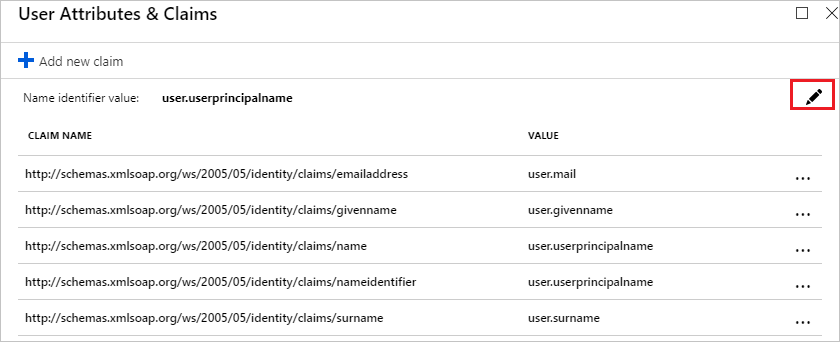

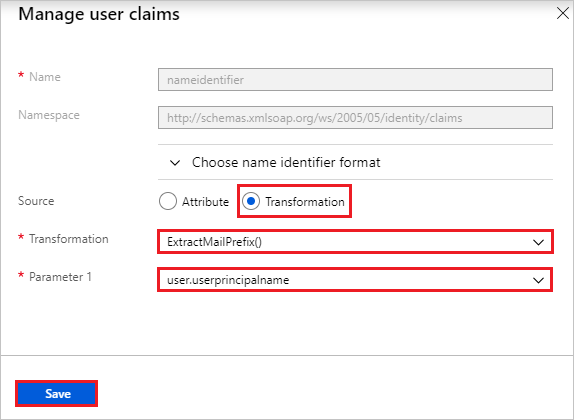

In de sectie Gebruikersclaims in het dialoogvenster Gebruikerskenmerken configureert u het kenmerk van het SAML-token zoals wordt weergegeven in de bovenstaande afbeelding en voert u de volgende stappen uit:

Klik op pictogram bewerken om het dialoogvenster Gebruikersclaims beheren te openen.

Selecteer ExtractMailPrefix() in de Transformatie lijst.

Selecteer user.userprincipalname in de lijst Parameter 1.

Klik op Opslaan.

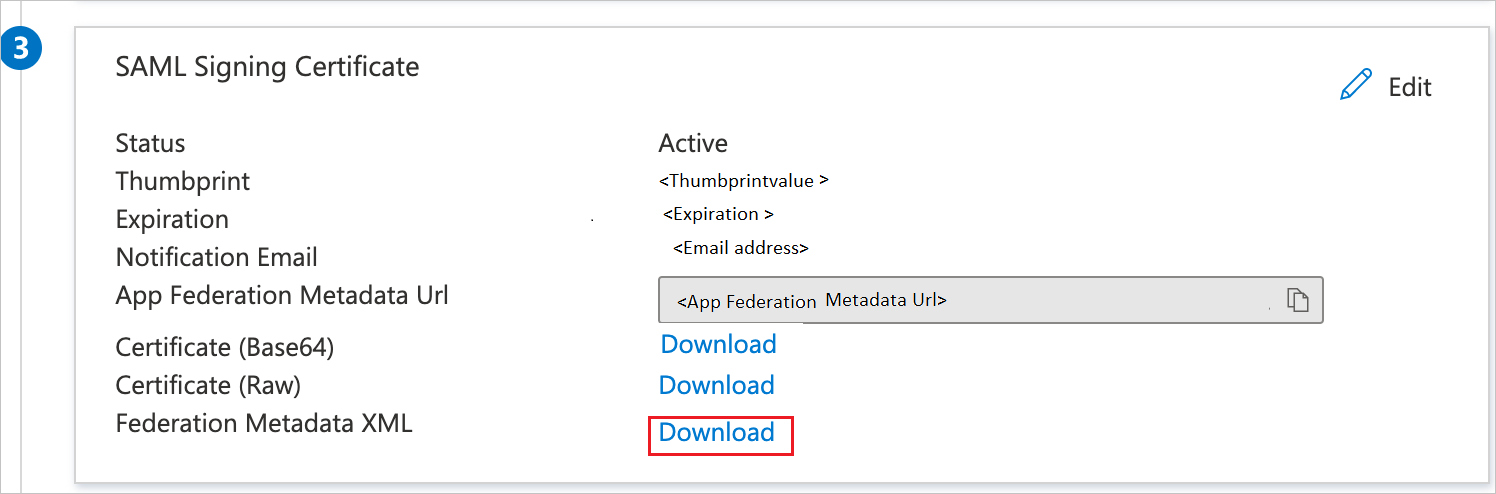

Ga op de pagina Eenmalige aanmelding met SAML instellen in de sectie SAML-handtekeningcertificaat naar XML-bestand met federatieve metagegevens en selecteer Downloaden om het certificaat te downloaden. Sla dit vervolgens op de computer op.

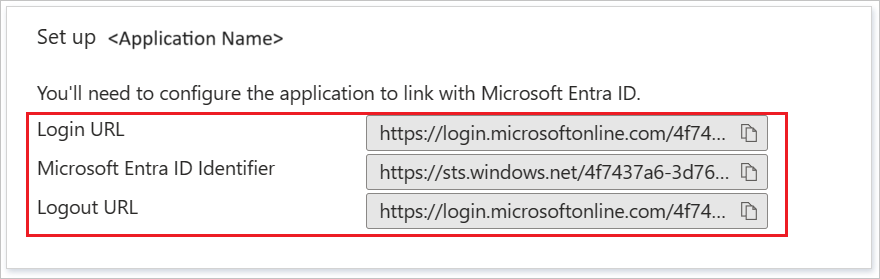

Kopieer in de sectie SAP NetWeaver instellen de juiste URL's op basis van uw behoeften.

Een Microsoft Entra-testgebruiker maken

In deze sectie maakt u een testgebruiker met de naam B.Simon.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een gebruikersbeheerder.

- Blader naar Identiteit>Gebruikers>Alle gebruikers.

- Selecteer Nieuwe gebruiker>Nieuwe gebruiker maken bovenaan het scherm.

- Voer in de gebruikerseigenschappen de volgende stappen uit:

- Voer in het veld Weergavenaam de tekst in

B.Simon. - Voer in het veld User Principal Name de username@companydomain.extensionnaam in. Bijvoorbeeld:

B.Simon@contoso.com. - Schakel het selectievakje Wachtwoord weergeven in en noteer de waarde die wordt weergegeven in het vak Wachtwoord.

- Selecteer Beoordelen + maken.

- Voer in het veld Weergavenaam de tekst in

- Selecteer Maken.

De Microsoft Entra-testgebruiker toewijzen

In deze sectie geeft u B.Simon toestemming om eenmalige aanmelding te gebruiken door toegang te verlenen tot SAP NetWeaver.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

- Blader naar Identity>Applications>Enterprise applications>SAP NetWeaver.

- Zoek op de overzichtspagina van de app de sectie Beheren en selecteer Gebruikers en groepen.

- Selecteer Gebruiker toevoegen en selecteer vervolgens Gebruikers en groepen in het dialoogvenster Toewijzing toevoegen.

- Selecteer in het dialoogvenster Gebruikers en groepen de optie B.Simon in de lijst Gebruikers. Klik vervolgens op de knop Selecteren onderaan het scherm. Als u verwacht dat er een rol aan de gebruikers moet worden toegewezen, kunt u de rol selecteren in de vervolgkeuzelijst Selecteer een rol. Als er geen rol is ingesteld voor deze app, wordt de rol Standaardtoegang geselecteerd.

- Klik in het dialoogvenster Toewijzing toevoegen op de knop Toewijzen.

SAP NetWeaver configureren met SAML

Meld u aan bij het SAP-systeem en ga naar transactiecode SAML2. Er wordt een nieuwe browservenster geopend met een SAML-configuratiescherm.

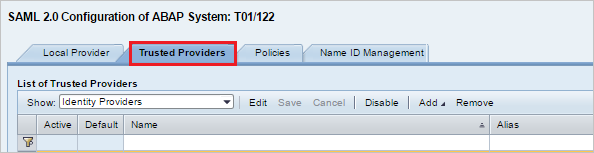

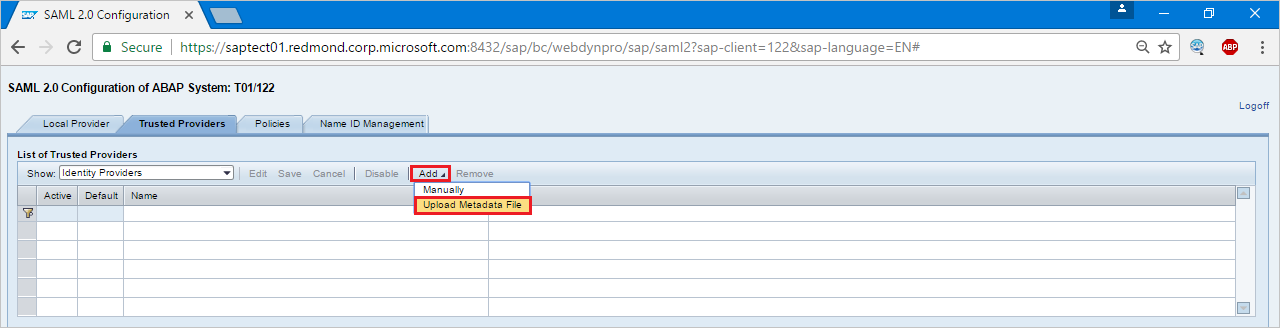

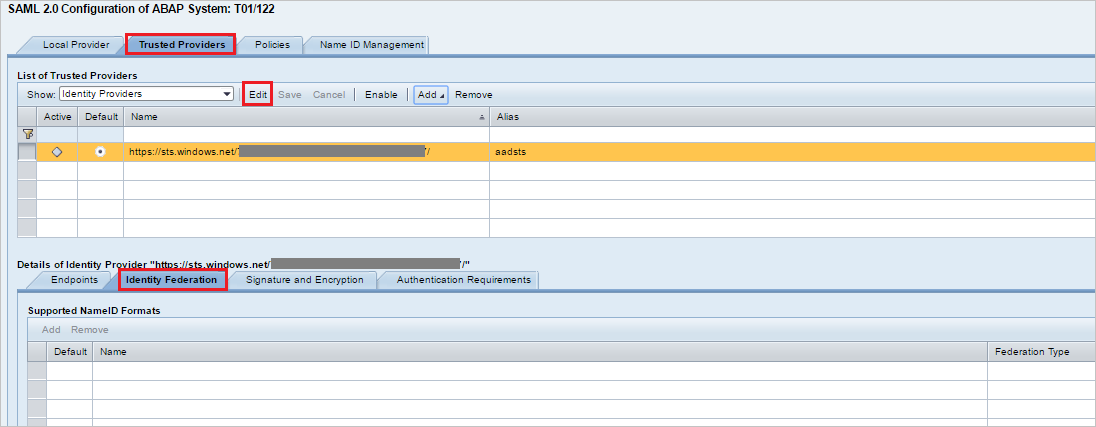

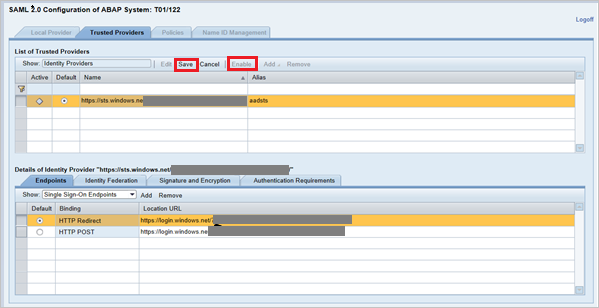

Voor het configureren van eindpunten voor vertrouwde id-provider (Microsoft Entra ID) gaat u naar het tabblad Vertrouwde providers .

Druk op Add en selecteer Upload Metadata File in het snelmenu.

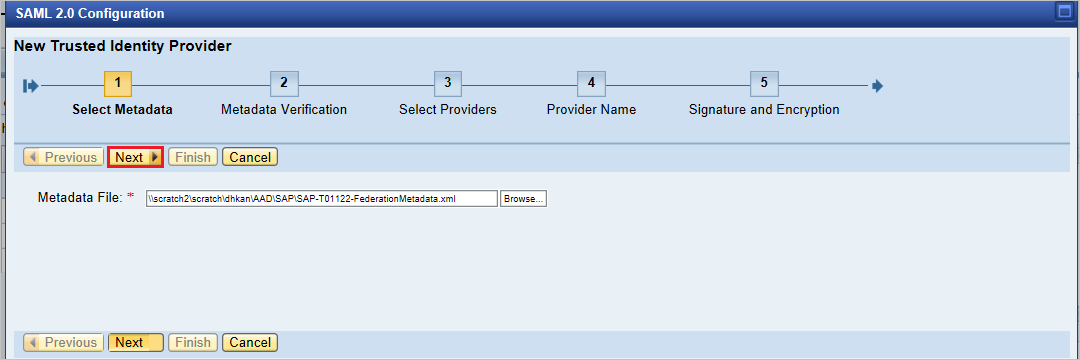

Upload het metagegevensbestand dat u hebt gedownload.

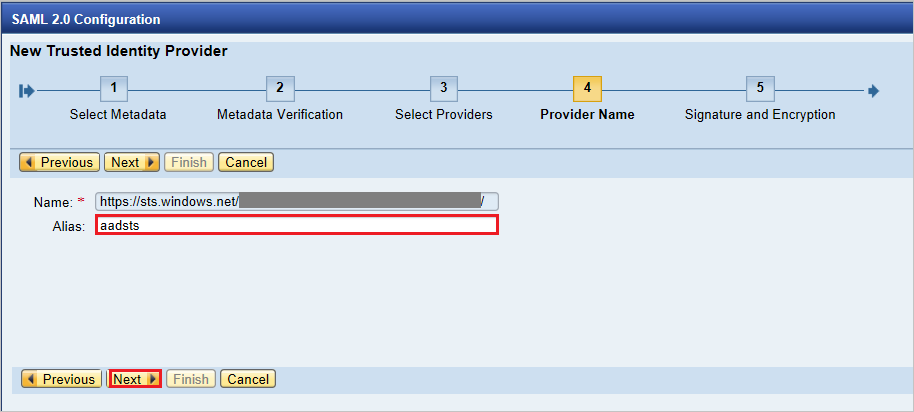

Typ in het volgende scherm de aliasnaam. Typ

aadstsbijvoorbeeld en druk op Volgende om door te gaan.

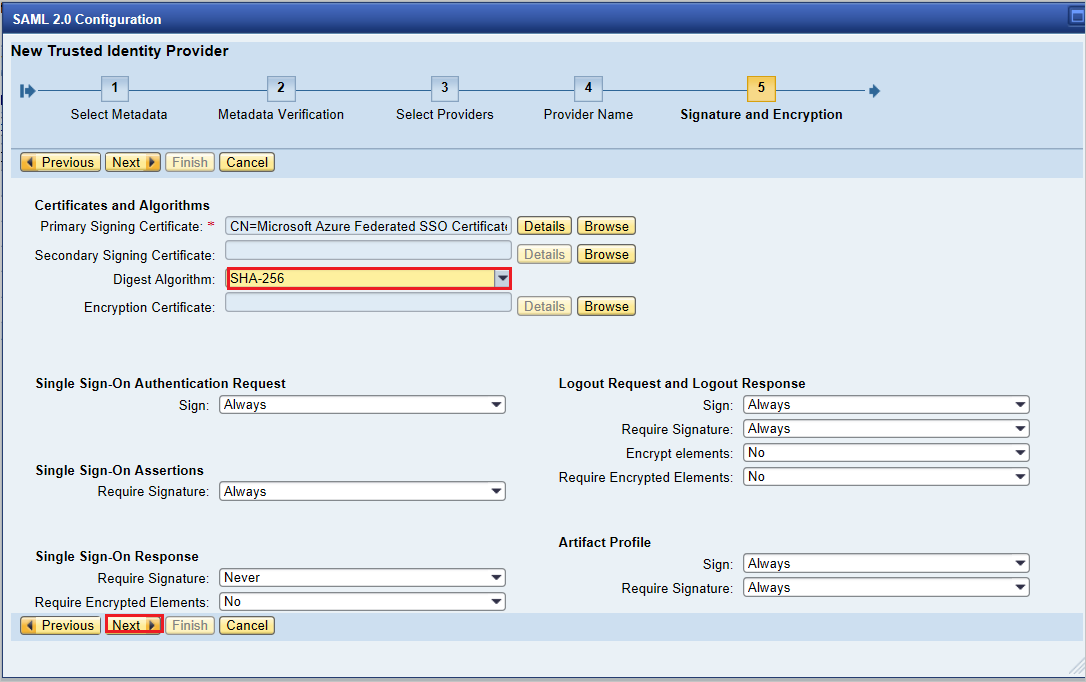

Zorg ervoor dat Digest AlgorithmSHA-256 is, vereis geen wijzigingen en druk op Next.

Gebruik bij Single Sign-On EndpointsHTTP POST en klik op Next om door te gaan.

Gebruik bij Single Logout EndpointsHTTPRedirect en klik op Next om door te gaan.

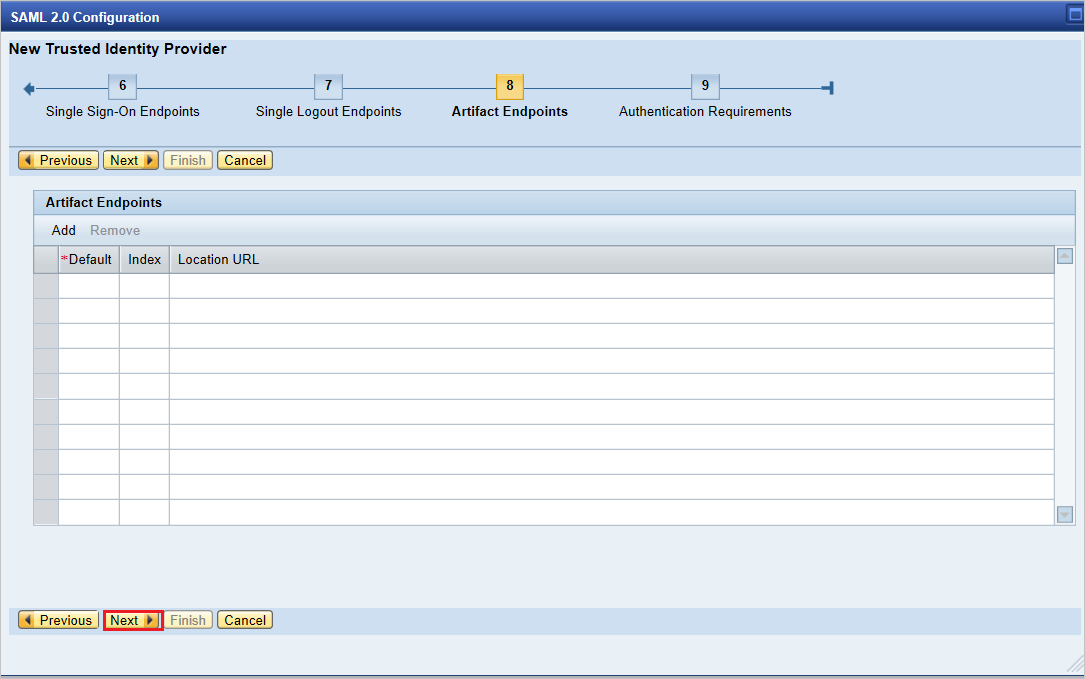

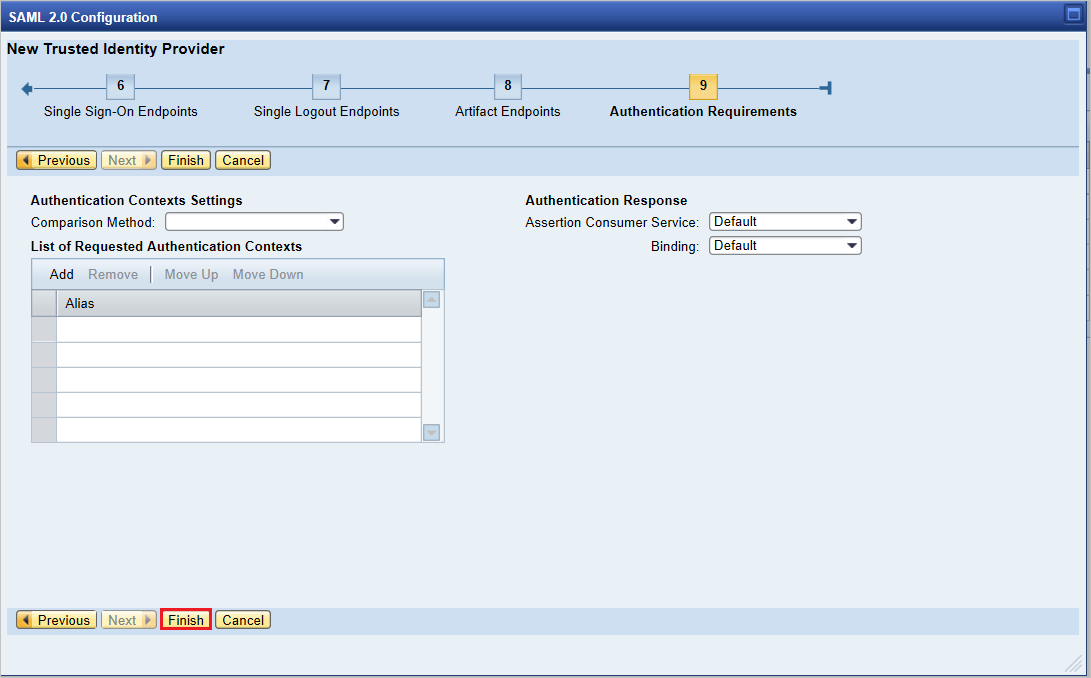

Druk bij Artifact Endpoints op Next om door te gaan.

Klik bij Authentication Requirements op Finish.

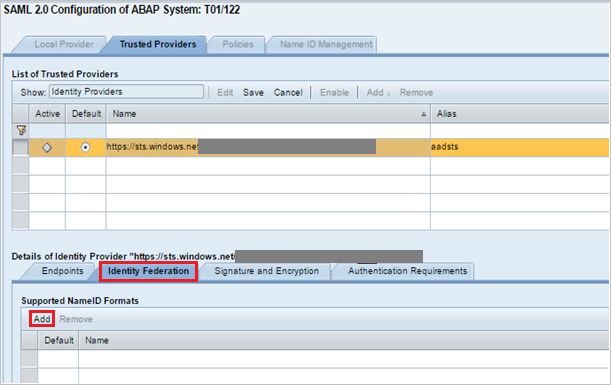

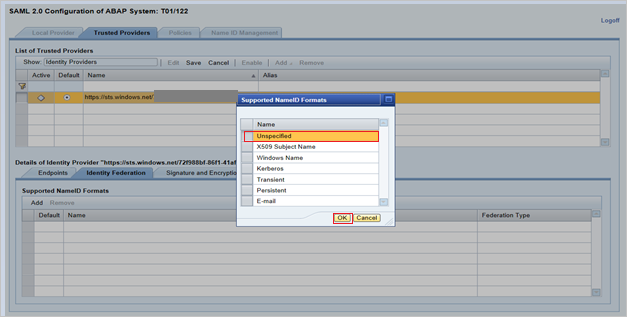

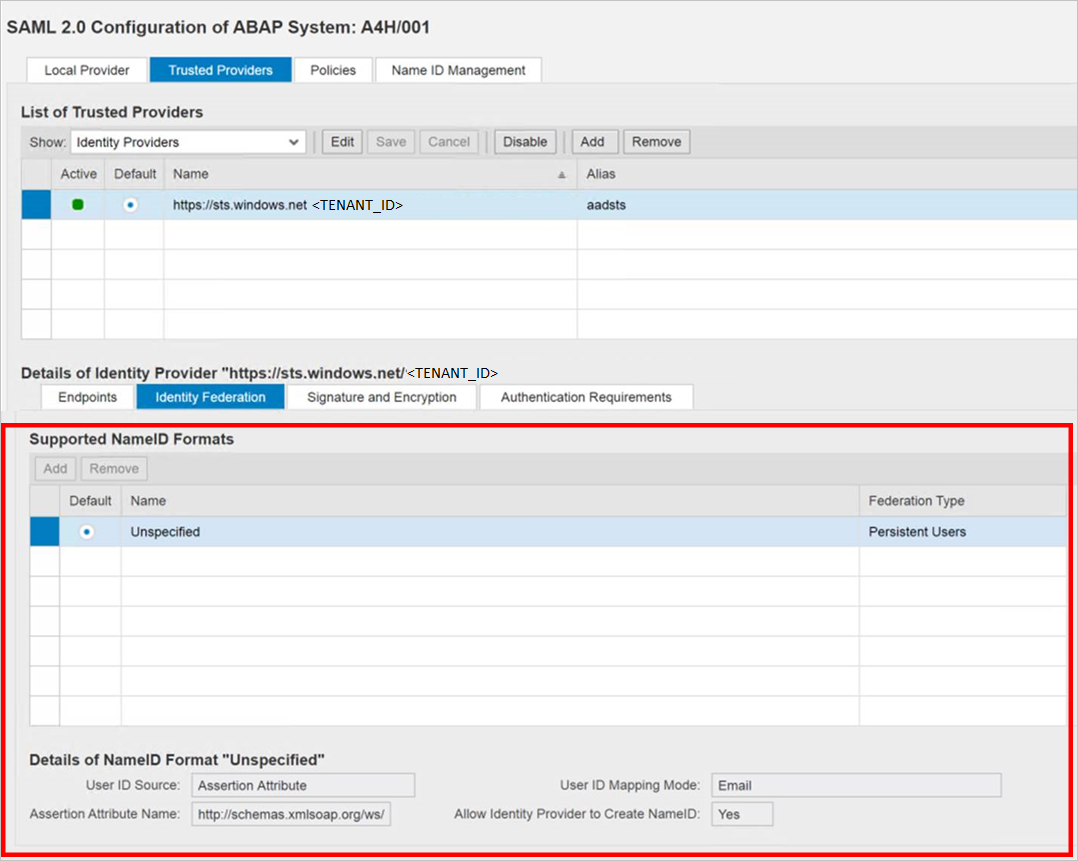

Ga naar het tabblad Trusted Provider>Identity Federation (vanaf de onderkant van het scherm). Klik op Bewerken.

Klik onder het tabblad Identity Federation op Add (onderste venster).

Selecteer in het pop-upvenster Supported NameID formats de optie Unspecified en klik op OK.

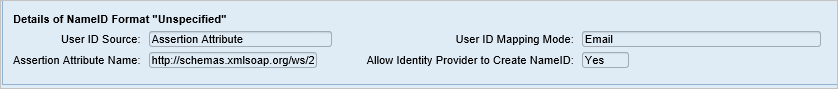

Geef de waarde voor User ID Source op als Assertion Attribute, de waarde voor de User ID mapping mode op als Email en geef de Assertion Attribute Name op als

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name.

Houd er rekening mee dat de waarden voor de gebruikers-id-bron - en gebruikers-id-toewijzingsmodus de koppeling tussen SAP-gebruiker en Microsoft Entra-claim bepalen.

Scenario: SAP-gebruiker aan Microsoft Entra-gebruikerstoewijzing.

Schermopname van NameID-details van SAP.

Schermopname met vereiste claims van Microsoft Entra-id.

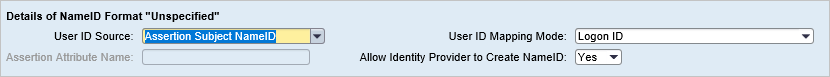

Scenario: selecteer SAP-gebruikers-id op basis van geconfigureerd e-mailadres in SU01. In dit geval moet de e-mail-id voor elke gebruiker waarvoor eenmalige aanmelding is vereist, worden geconfigureerd in SU01.

Schermopname van SAP NameID-details.

schermopname van vereiste claims uit Microsoft Entra ID.

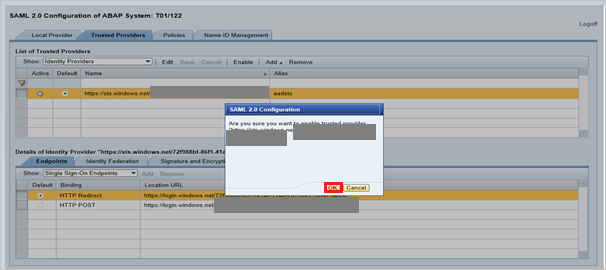

Klik op Save en vervolgens op Enable om de id-provider in te schakelen.

Klik op OK zodra daarom wordt gevraagd.

SAP NetWeaver-testgebruiker maken

In deze sectie maakt u een gebruiker met de naam B.simon in SAP NetWeaver. Werk samen met uw interne SAP-deskundige of met de SAP-partner van uw organisatie om de gebruikers aan het SAP NetWeaver-platform toe te voegen.

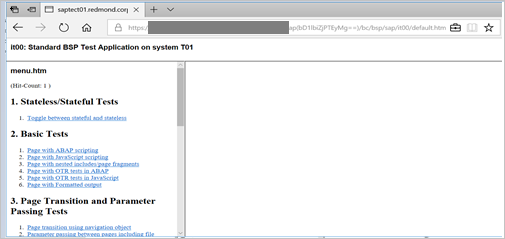

SSO testen

Zodra de id-provider Microsoft Entra ID is geactiveerd, probeert u de onderstaande URL te openen om eenmalige aanmelding te controleren, zodat er geen gebruikersnaam en wachtwoord wordt gevraagd.

https://<sapurl>/sap/bc/bsp/sap/it00/default.htm(of) gebruik de onderstaande URL

https://<sapurl>/sap/bc/bsp/sap/it00/default.htmNotitie

Vervang sapurl door de feitelijke SAP-hostnaam.

Via de bovenstaande URL moet u op het hieronder genoemd scherm terechtkomen. Als u de onderstaande pagina kunt bereiken, is de installatie van Microsoft Entra SSO voltooid.

Als er een gebruikersnaam- en wachtwoordprompt optreedt, kunt u het probleem vaststellen door een tracering in te schakelen met behulp van de URL:

https://<sapurl>/sap/bc/webdynpro/sap/sec_diag_tool?sap-client=122&sap-language=EN#

SAP NetWeaver configureren voor OAuth

Sap-gedocumenteerd proces is beschikbaar op de locatie: NetWeaver Gateway Service inschakelen en OAuth 2.0-bereik maken

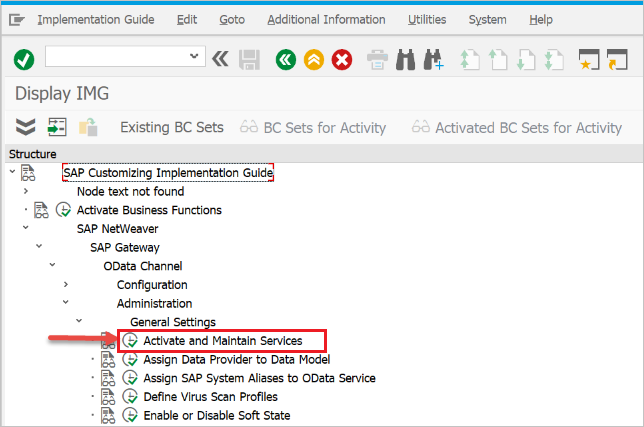

Ga naar SPRO en zoek Services activeren en onderhouden.

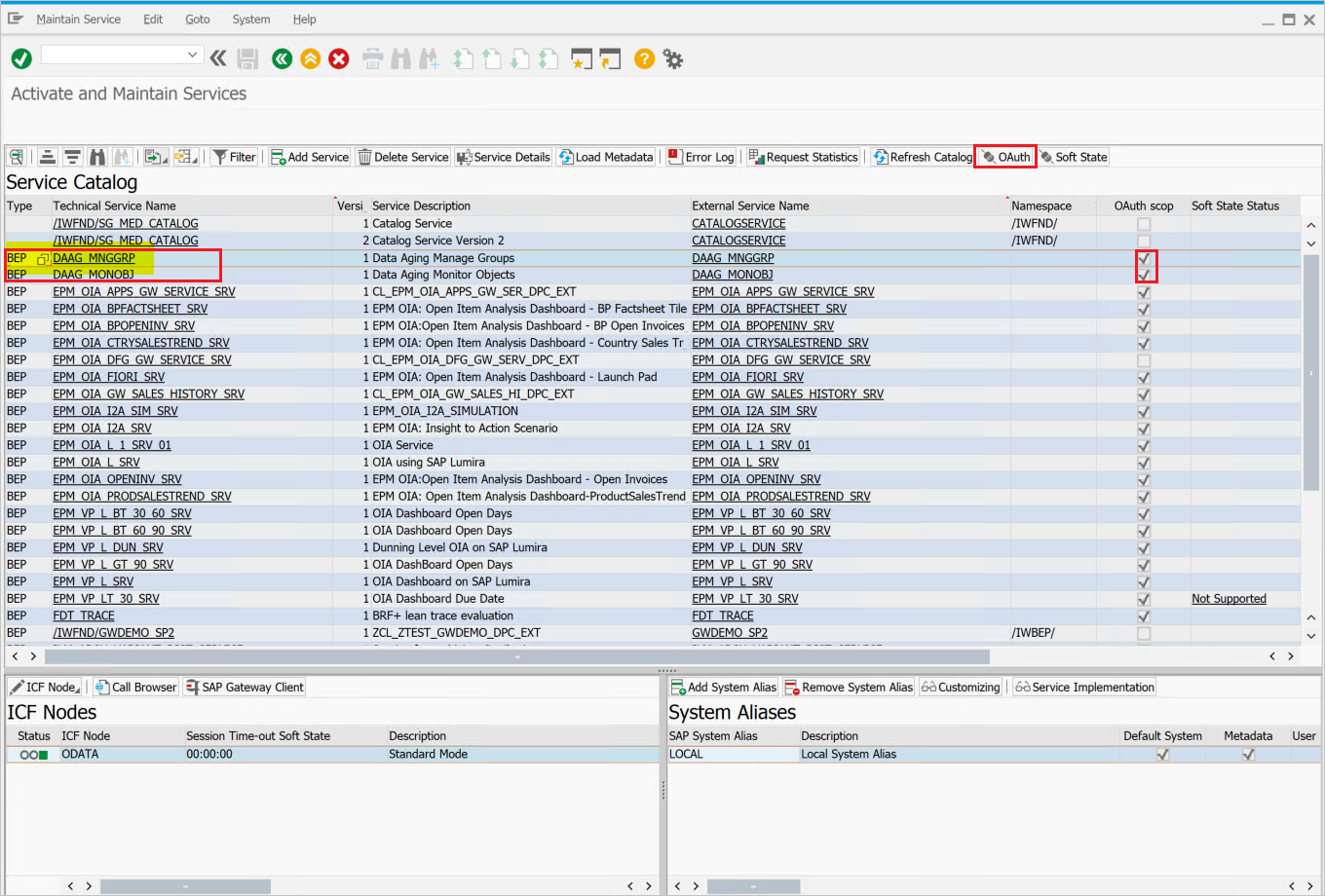

In dit voorbeeld willen we de OData-service verbinden:

DAAG_MNGGRPmet OAuth met Microsoft Entra SSO. Gebruik de naam van de technische service voor het zoeken naar de serviceDAAG_MNGGRPen activeer indien deze nog niet actief is (zoek naargreenstatus onder het tabblad ICF-knooppunten). Zorg ervoor dat de systeem alias (het verbonden back-end-systeem, waar de service daadwerkelijk wordt uitgevoerd) juist is.

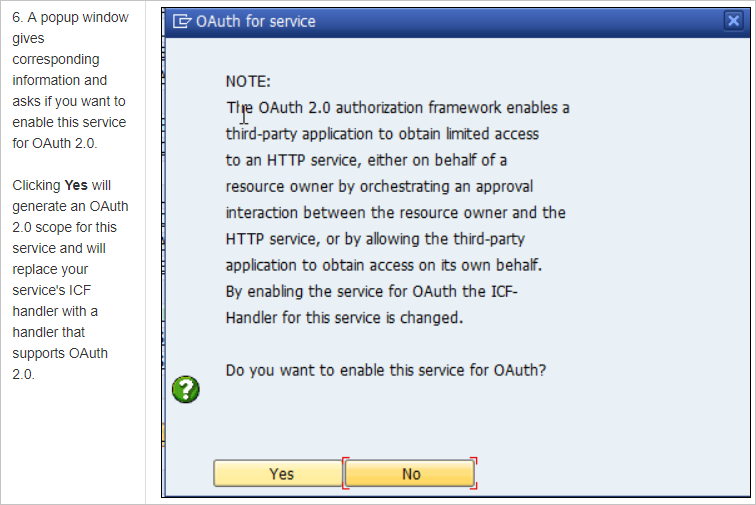

- Klik vervolgens op knop OAuth op de bovenste knoppenbalk en wijs

scopetoe (behoud de standaard naam zoals deze wordt aangeboden).

- Klik vervolgens op knop OAuth op de bovenste knoppenbalk en wijs

In ons voorbeeld is het bereik

DAAG_MNGGRP_001. Deze wordt gegenereerd op basis van de servicenaam door automatisch een getal toe te voegen. Rapport/IWFND/R_OAUTH_SCOPESis te gebruiken om de naam van het bereik te wijzigen of handmatig aan te maken.

Notitie

Bericht

soft state status is not supportedkan worden genegeerd, omdat er geen probleem is.

Een servicegebruiker maken voor de OAuth 2.0 Client

OAuth2 maakt gebruik van een

service IDom een toegangstoken voor de eindgebruiker te verkrijgen. Belangrijke beperking van het OAuth-ontwerp: deOAuth 2.0 Client IDmoet identiek zijn aan deusernamedie de OAuth 2.0-client gebruikt voor aanmelding bij het aanvragen van een toegangstoken. Daarom gaan we in ons voorbeeld een OAuth 2.0-client registreren met de naam CLIENT1. Als vereiste moet een gebruiker met dezelfde naam (CLIENT1) aanwezig zijn in het SAP-systeem en die gebruiker die we configureren voor gebruik door de bedoelde toepassing.Wanneer u een OAuth-client registreert, gebruiken we de

SAML Bearer Grant type.Notitie

Raadpleeg voor meer informatie OAuth 2.0 Client Registratie voor het SAML Bearer Grant Type hier.

Voer T-Code

SU01uit om gebruiker CLIENT1 aan te maken en een wachtwoord toe te wijzen. Sla het wachtwoord op, omdat u de referentie moet opgeven aan de API-programmeur, die het moet opslaan met de gebruikersnaam in de aanroepende code. Er mag geen profiel of rol worden toegewezen.

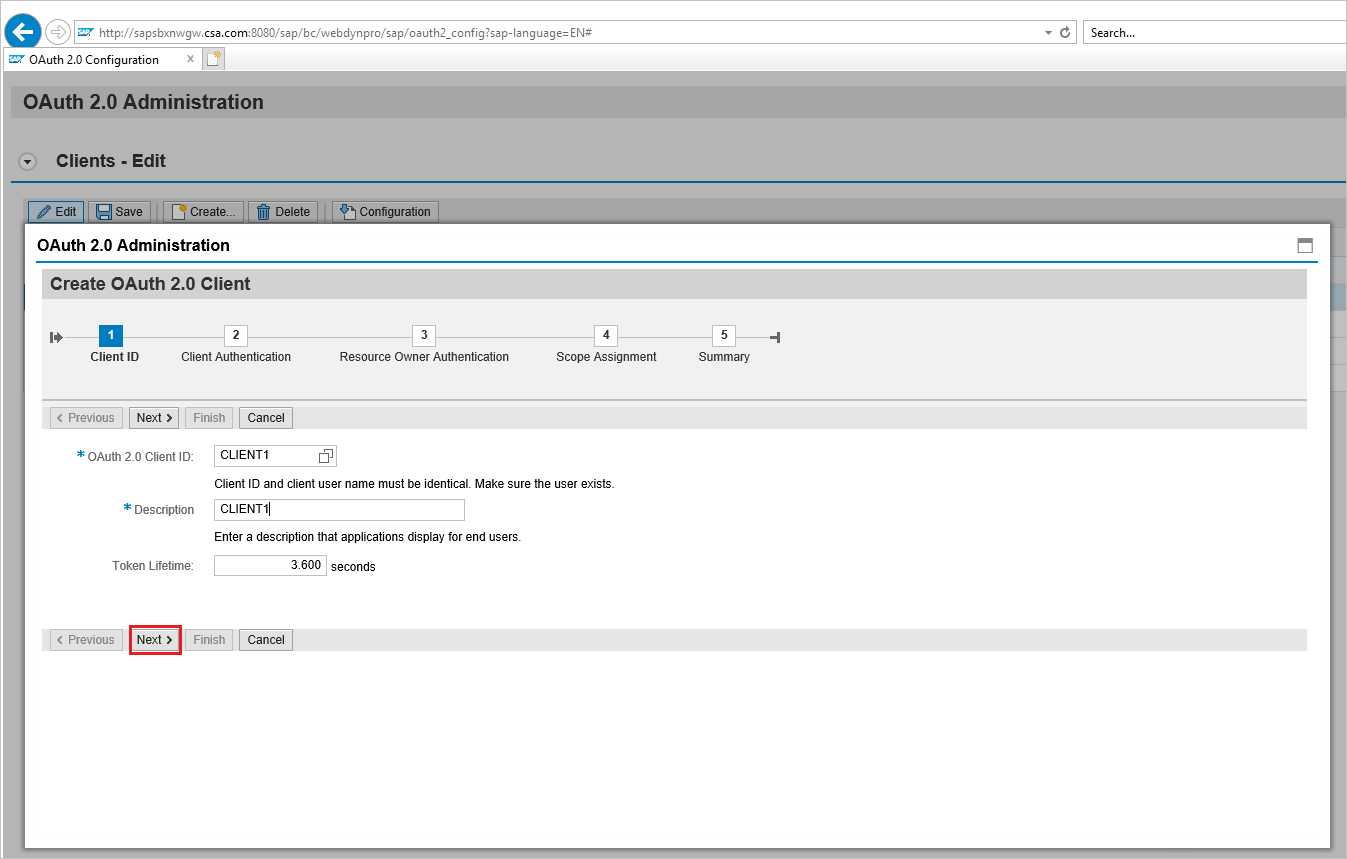

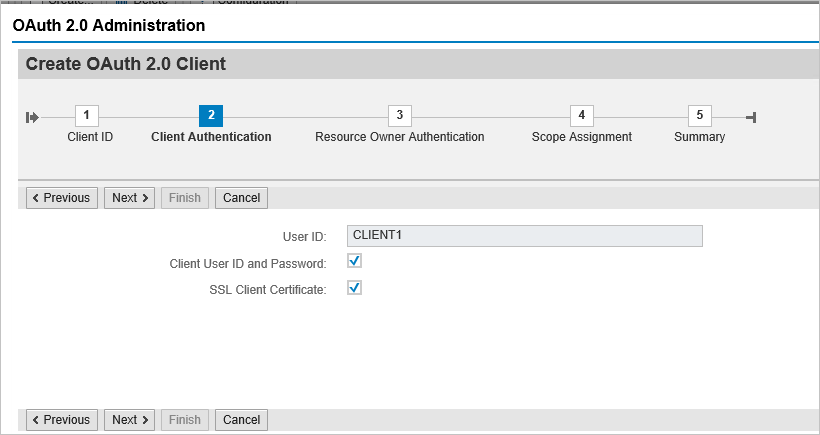

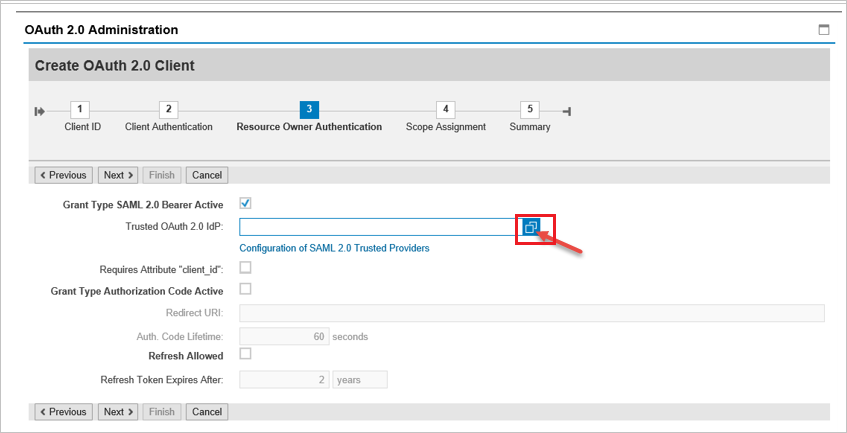

Registreer de nieuwe OAuth 2.0-client-id met de aanmaakwizard

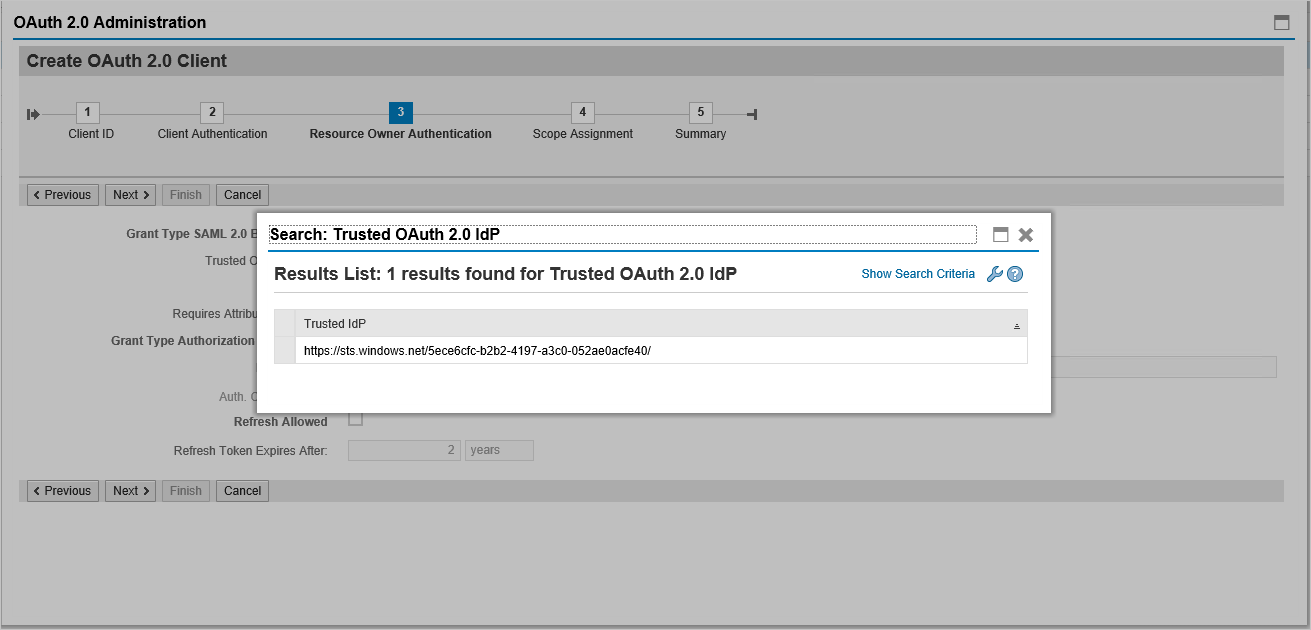

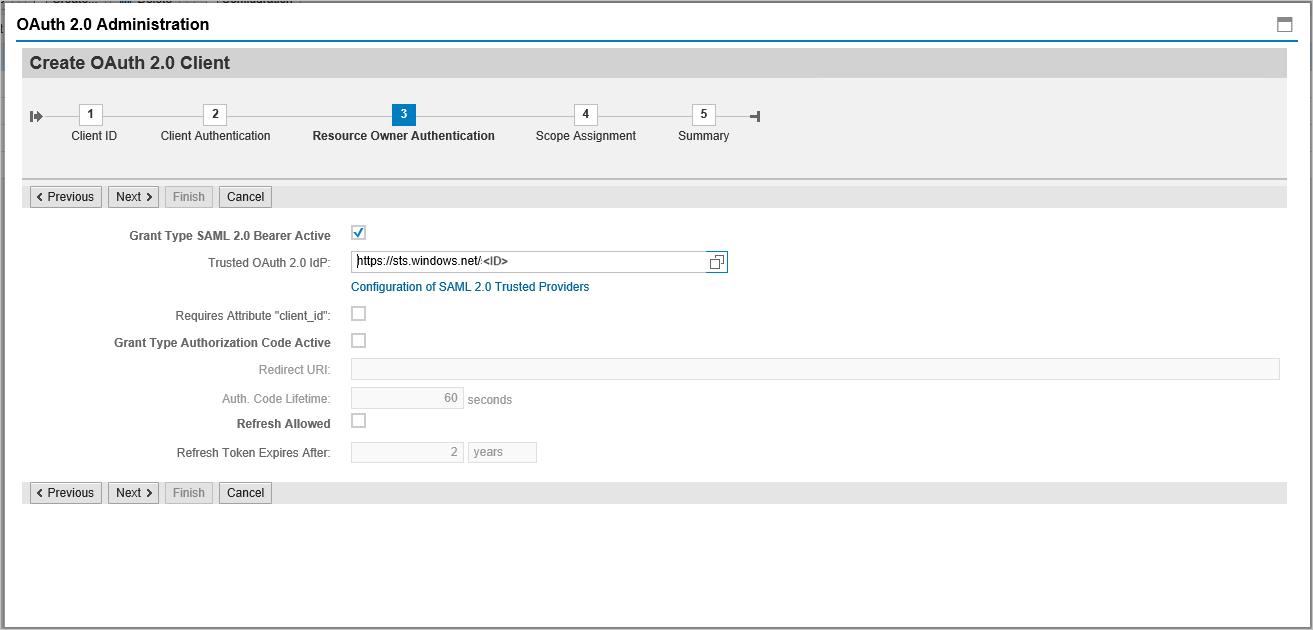

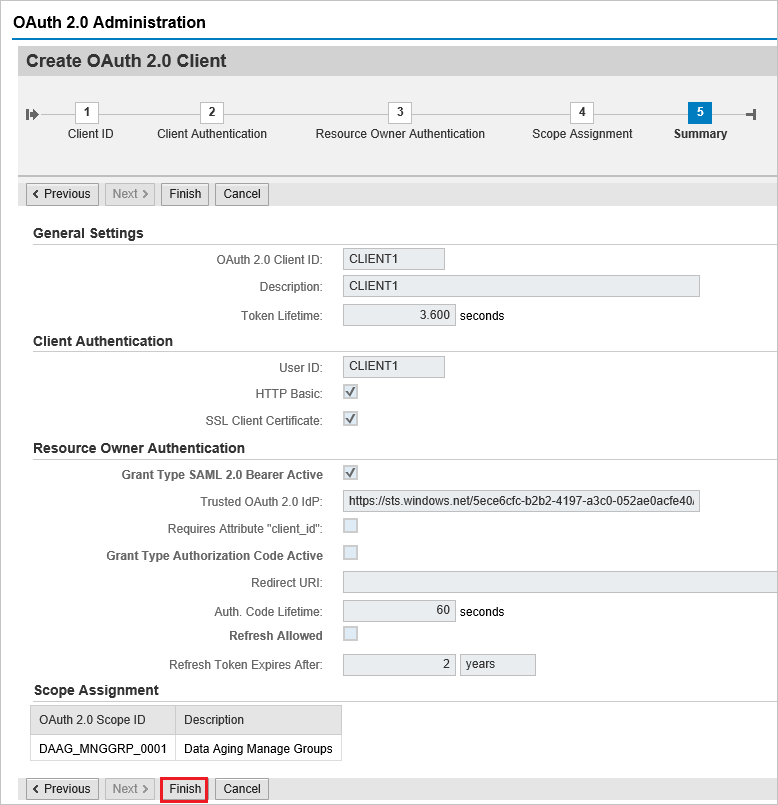

Om een nieuwe OAuth 2.0-client te registreren start u transactie SOAUTH2. In de transactie wordt een overzicht weergegeven van de OAuth 2.0-clients die al zijn geregistreerd. Kies Maken om de wizard te starten voor de nieuwe OAuth-client met de naam CLIENT1 in dit voorbeeld.

Ga naar T-Code: SOAUTH2 en geef de beschrijving op en klik vervolgens op volgende.

Selecteer de al toegevoegde SAML2 IdP – Microsoft Entra-id in de vervolgkeuzelijst en sla deze op.

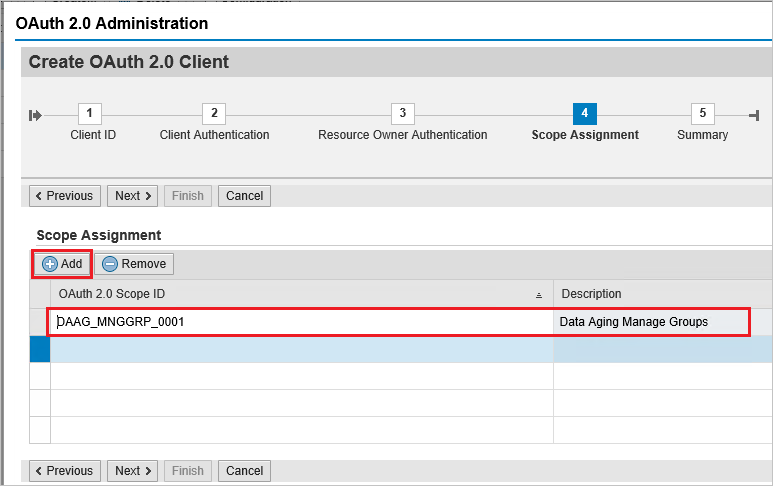

Klik op Toevoegen onder bereik toewijzing om het eerder gemaakte bereik toe te voegen:

DAAG_MNGGRP_001

Klik op voltooien.

Toegangstoken aanvragen vanuit Azure AD

Als u een toegangstoken wilt aanvragen vanuit het SAP-systeem met behulp van Azure Active Directory (Azure AD) als id-provider (IdP), voert u de volgende stappen uit:

Stap 1: Toepassing registreren in Azure AD

- Meld u aan bij Azure Portal: navigeer naar Azure Portal op portal.azure.com.

-

Een nieuwe toepassing registreren:

- Ga naar Azure Active Directory.

- Selecteer 'App-registraties' > 'Nieuwe registratie'.

- Vul de toepassingsgegevens in, zoals Naam, Omleidings-URI, enzovoort.

- Klik op Registreren.

-

API-machtigingen configureren:

- Navigeer na de registratie naar API-machtigingen.

- Klik op Een machtiging toevoegen en selecteer API's die door mijn organisatie worden gebruikt.

- Zoek naar het SAP-systeem of de relevante API en voeg de benodigde machtigingen toe.

- Beheerderstoestemming verlenen voor de machtigingen.

Stap 2: Clientgeheim maken

- Navigeer naar de geregistreerde toepassing: Ga naar Certificaten en geheimen.

-

Maak een nieuw clientgeheim:

- Klik op Nieuw clientgeheim.

- Geef een beschrijving op en stel een verloopperiode in.

- Klik op Toevoegen en noteer de waarde van het clientgeheim, omdat deze nodig is voor verificatie.

Stap 3: SAP-systeem configureren voor Azure AD-integratie

- Toegang tot SAP Cloud Platform: meld u aan bij uw SAP Cloud Platform Cockpit.

-

Vertrouwensconfiguratie instellen:

- Ga naar 'Beveiliging' > 'Vertrouwensconfiguratie'.

- Voeg Azure AD toe als een vertrouwde IdP door het XML-bestand met federatieve metagegevens uit Azure AD te importeren. Deze vindt u in de sectie Eindpunten van de Registratie van de Azure AD-app (onder Document met federatieve metagegevens).

-

OAuth2-client configureren:

- Configureer in het SAP-systeem een OAuth2-client met behulp van de client-id en het clientgeheim dat is verkregen uit Azure AD.

- Stel het tokeneindpunt en andere relevante OAuth2-parameters in.

Stap 4: Toegangstoken aanvragen

Tip

Overweeg om Azure API Management te gebruiken om het SAP Principal-doorgifteproces voor alle client-apps in Azure, Power Platform, M365 en meer te stroomlijnen, op één plaats, waaronder slimme tokencaching, veilige tokenafhandeling en beheeropties zoals aanvraagbeperking. Meer informatie over SAP-principaalpropagatie met Azure API Management. Als SAP Business Technology Platform de voorkeur heeft, raadpleegt u dit artikel.

Bereid de tokenaanvraag voor:

- Maak een tokenaanvraag met behulp van de volgende details:

-

Tokeneindpunt: dit is meestal

https://login.microsoftonline.com/{tenant}/oauth2/v2.0/token. - Client-id: de toepassings-id (client) van Azure AD.

- Clientgeheim: de waarde van het clientgeheim van Azure AD.

-

Bereik: de vereiste bereiken (bijvoorbeeld

https://your-sap-system.com/.default). -

Type machtiging: Gebruik

client_credentialsvoor server-naar-server-verificatie.

-

Tokeneindpunt: dit is meestal

- Maak een tokenaanvraag met behulp van de volgende details:

Voer de tokenaanvraag uit:

- Gebruik een hulpprogramma zoals Postman of een script om een POST-aanvraag naar het tokeneindpunt te verzenden.

- Voorbeeldaanvraag (in cURL):

curl -X POST \ https://login.microsoftonline.com/{tenant}/oauth2/v2.0/token \ -H 'Content-Type: application/x-www-form-urlencoded' \ -d 'client_id={client_id}&scope=https://your-sap-system.com/.default&client_secret={client_secret}&grant_type=client_credentials'

Pak het toegangstoken uit:

- Het antwoord bevat een toegangstoken als de aanvraag is geslaagd. Gebruik dit toegangstoken om API-aanvragen te verifiëren bij het SAP-systeem.

Stap 5: Het toegangstoken gebruiken voor API-aanvragen

-

Neem het toegangstoken op in API-aanvragen:

- Neem voor elke aanvraag naar het SAP-systeem het toegangstoken op in de

Authorizationheader. - Voorbeeldkoptekst:

Authorization: Bearer {access_token}

- Neem voor elke aanvraag naar het SAP-systeem het toegangstoken op in de

Verwante inhoud

- Configureer Microsoft Entra SAP NetWeaver om sessiebeheer af te dwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.

- Configureer SAP Principal Propagation (OAuth2) met behulp van Azure API Management om toegang tot SAP-systemen te beheren en te beveiligen vanuit client-apps in Azure, Power Platform, Microsoft 365 en anderen. Meer te weten komen over SAP Principal Propagation met Azure API Management.