Integratie van eenmalige aanmelding van Microsoft Entra met SAP Cloud Identity Services

In dit artikel leert u hoe u SAP Cloud Identity Services integreert met Microsoft Entra ID. Wanneer u SAP Cloud Identity Services integreert met Microsoft Entra ID, kunt u het volgende doen:

- In Microsoft Entra ID beheren wie toegang heeft tot SAP Cloud Identity Services.

- Ervoor zorgen dat gebruikers automatisch met hun Microsoft Entra-account worden aangemeld bij SAP Cloud Identity Services en downstream SAP-toepassingen.

- Beheer uw accounts op één centrale locatie.

Advies

Volg de aanbevelingen en best practice-handleiding 'Microsoft Entra ID gebruiken om de toegang tot SAP-platforms en -toepassingen te beveiligen' om de installatie te operationeel te maken.

Vereisten

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra-gebruikersaccount met een actief abonnement. Als u dat nog niet hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- Een SAP Cloud Identity Services-tenant

- Een gebruikersaccount in SAP Cloud Identity Services met beheerdersmachtigingen.

Als u nog geen gebruikers hebt in Microsoft Entra ID, dan begint u met het artikel over het plannen van de implementatie van Microsoft Entra voor gebruikersvoorziening met SAP-bron- en doelapps. In dit artikel wordt uitgelegd hoe u Microsoft Entra verbindt met gezaghebbende bronnen voor de lijst met werknemers in een organisatie, zoals SAP SuccessFactors. U ziet ook hoe u Microsoft Entra gebruikt om identiteiten voor deze werknemers in te stellen, zodat ze zich kunnen aanmelden bij een of meer SAP-toepassingen, zoals SAP ECC of SAP S/4HANA.

Als u eenmalige aanmelding bij SAP Cloud Identity Services configureert in een productieomgeving, waar u de toegang tot SAP-workloads beheert met Behulp van Microsoft Entra ID Governance, controleert u de vereisten voordat u Microsoft Entra ID configureert voor identiteitsbeheer voordat u doorgaat.

Beschrijving van scenario

In dit artikel configureert en test u eenmalige aanmelding van Microsoft Entra in een testomgeving.

- SAP Cloud Identity Services biedt ondersteuning voor serviceproviders (SP) en identiteitsprovider (IDP) geïnitieerde SSO.

- SAP Cloud Identity Services biedt ondersteuning voor geautomatiseerde inrichting van gebruikers.

Voordat u de technische details induikt, is van het belang dat u de concepten begrijpt die u gaat bekijken. Met SAP Cloud Identity Services kunt u eenmalige aanmelding implementeren in SAP-toepassingen en -services, met dezelfde SSO-ervaring als niet-SAP-toepassingen die rechtstreeks zijn geïntegreerd met Microsoft Entra ID als id-provider.

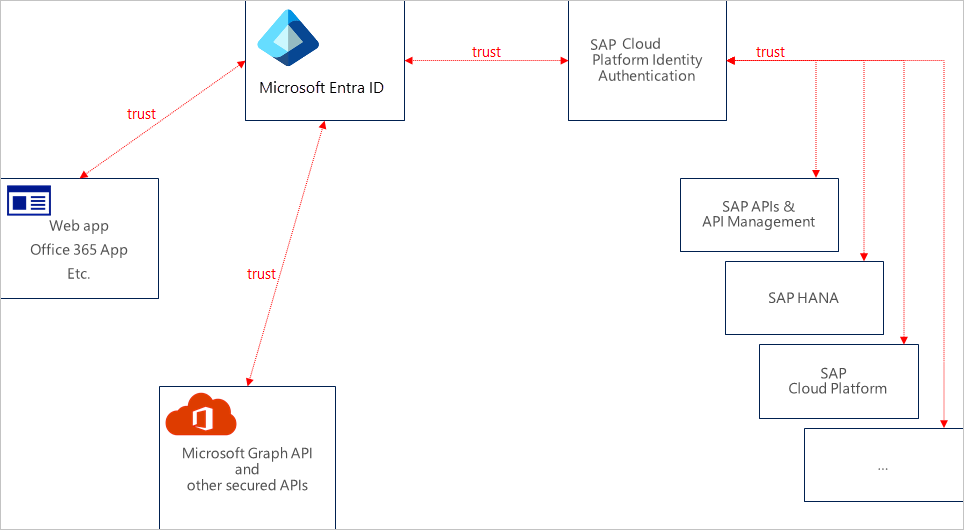

SAP Cloud Identity Services fungeert als proxy-id-provider voor andere SAP-toepassingen als doelsystemen. Microsoft Entra ID fungeert op zijn beurt als de toonaangevende id-provider in deze installatie.

In het volgende diagram ziet u de vertrouwensrelatie:

Met deze installatie is uw SAP Cloud Identity Services geconfigureerd als een of meer toepassingen in Microsoft Entra ID. Microsoft Entra is geconfigureerd als een Corporate Identity Provider in uw SAP Cloud Identity Services.

Alle SAP-toepassingen en -services die u op deze manier eenmalige aanmelding wilt bieden, worden vervolgens geconfigureerd als toepassingen in SAP Cloud Identity Services.

Gebruikerstoewijzing aan een SAP Cloud Identity Services-toepassingsrol in Microsoft Entra bepaalt de uitgifte van Microsoft Entra-token naar SAP Cloud Identity Services. De autorisatie voor het verlenen van toegang tot specifieke SAP-toepassingen en -services en roltoewijzingen voor deze SAP-toepassingen vindt plaats in SAP Cloud Identity Services en de toepassingen zelf. Deze autorisatie kan worden gebaseerd op gebruikers en groepen die zijn ingericht vanuit Microsoft Entra-id.

Notitie

Momenteel is alleen Web Single Sign-On door beide partijen getest. De stromen die nodig zijn voor app-naar-API- of API-naar-API-communicatie zouden moeten werken, maar zijn nog niet getest. Ze worden tijdens latere activiteiten getest.

SAP Cloud Identity Services toevoegen vanuit de galerie

Als u de integratie van SAP Cloud Identity Services in Microsoft Entra ID wilt configureren, moet u SAP Cloud Identity Services vanuit de galerie toevoegen aan uw lijst met beheerde SaaS-apps.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

- Blader naar Identity>Toepassingen>Ondernemingstoepassingen>Nieuwe toepassing.

- Typ in de sectie Toevoegen uit de galerieSAP Cloud Identity Services in het zoekvak.

- Selecteer SAP Cloud Identity Services in het resultatenvenster en voeg vervolgens de app toe. Wacht enkele seconden terwijl de app aan jouw tenant wordt toegevoegd.

U kunt ook de Enterprise App Configuration-wizard gebruiken. In deze wizard kunt u een toepassing toevoegen aan uw tenant, gebruikers/groepen toevoegen aan de app, rollen toewijzen en ook de configuratie van eenmalige aanmelding doorlopen. Meer informatie over Microsoft 365-wizards.

Microsoft Entra SSO voor SAP Cloud Identity Services configureren en testen

Stel Microsoft Entra SSO in en test dit met SAP Cloud Identity Services met behulp van de testgebruiker B.Simon. Voor Single Sign-On te laten functioneren, moet u een koppeling tot stand brengen tussen een Microsoft Entra-gebruiker en de bijbehorende gebruiker in SAP Cloud Identity Services.

Om Microsoft Entra Single Sign-On met SAP Cloud Identity Services te configureren en testen, voert u de volgende stappen uit:

-

Configureer Microsoft Entra SSO zodat uw gebruikers deze functie kunnen gebruiken.

- Een Microsoft Entra-testgebruiker maken : eenmalige aanmelding van Microsoft Entra testen met B.Simon.

- Wijs de Microsoft Entra-testgebruiker toe : om B.Simon in staat te stellen gebruik te maken van eenmalige aanmelding van Microsoft Entra.

-

Eenmalige aanmelding voor SAP Cloud Identity Services configureren: als u de instellingen voor eenmalige aanmelding aan de toepassingszijde wilt configureren.

- Testgebruiker voor SAP Cloud Identity Services maken: als u een tegenhanger van B.Simon in SAP Cloud Identity Services wilt hebben die is gekoppeld aan de Microsoft Entra-weergave van de gebruiker.

- Eenmalige aanmelding testen: om te controleren of de configuratie werkt.

De federatieve metagegevens van SAP Cloud Identity Services verkrijgen

Meld u aan bij de BEHEERconsole van SAP Cloud Identity Services. De URL heeft het volgende patroon:

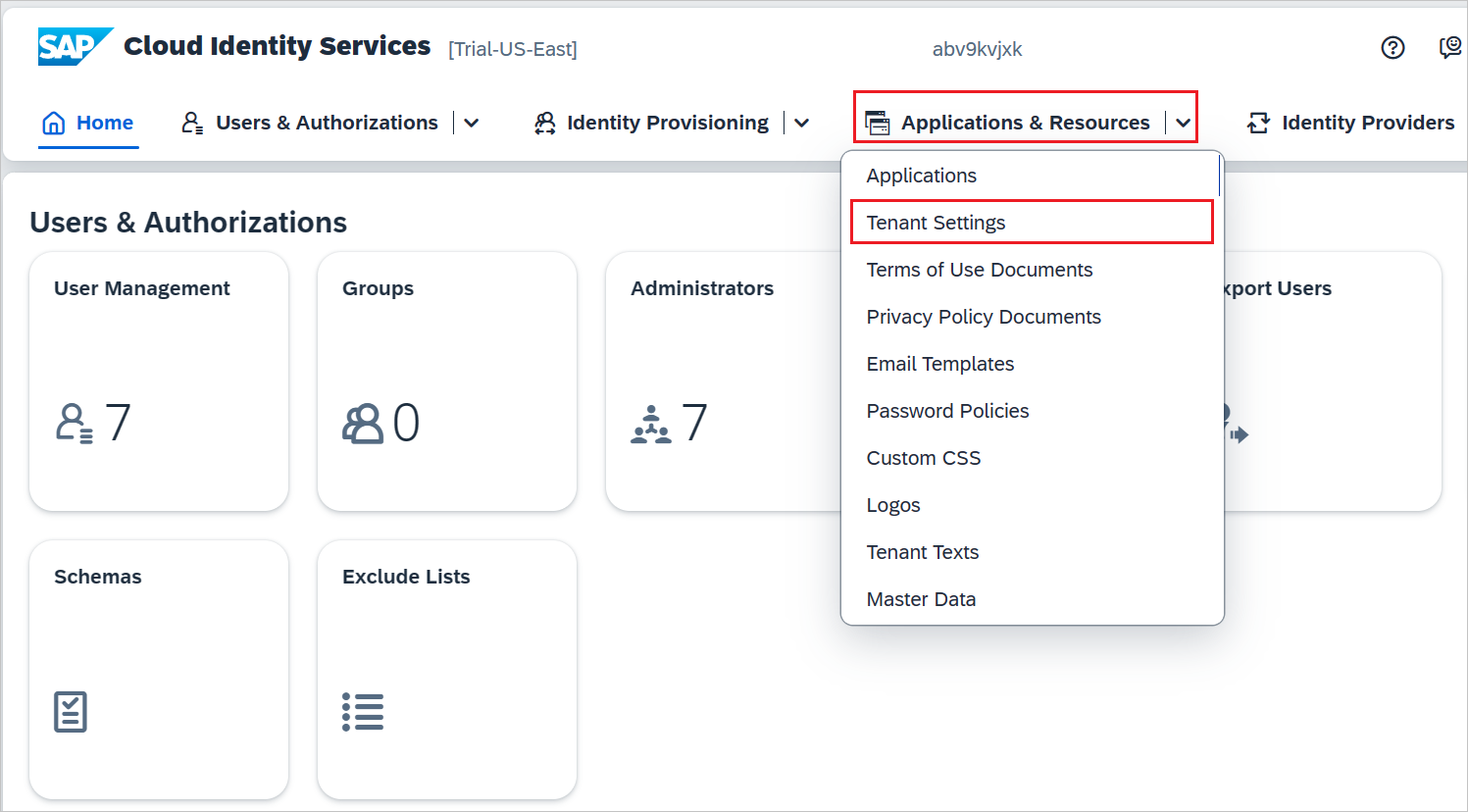

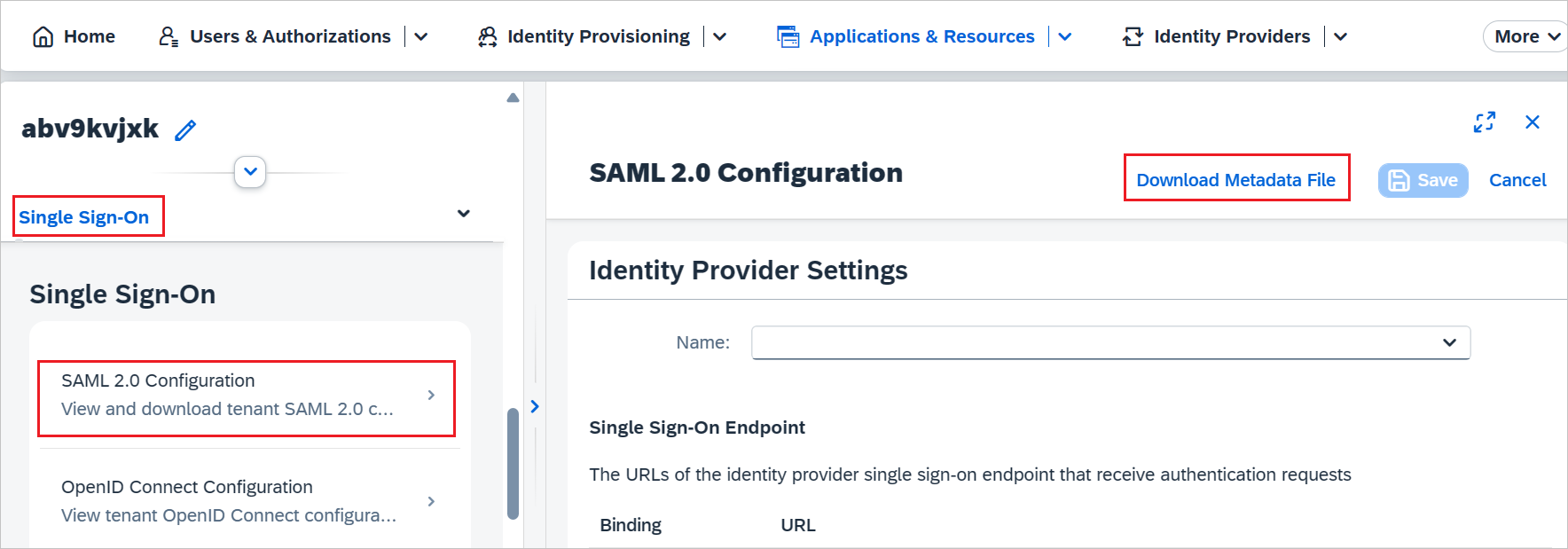

https://<tenant-id>.accounts.ondemand.com/adminofhttps://<tenant-id>.trial-accounts.ondemand.com/admin.Selecteer onder Toepassingen en resourcesTenantinstellingen.

Selecteer op het tabblad Single Sign-On de optie SAML 2.0 Configuration. Selecteer vervolgens Metagegevensbestand downloaden om de federatiemetagegevens van SAP Cloud Identity Services te downloaden.

Microsoft Entra SSO configureren

Volg deze stappen om Microsoft Entra SSO in te schakelen.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

Blader naar Identity>Toepassingen>Bedrijfstoepassingen. Typ de naam van uw toepassing, zoals SAP Cloud Identity Services-. Selecteer de toepassing en selecteer vervolgens Single Sign-On (SSO).

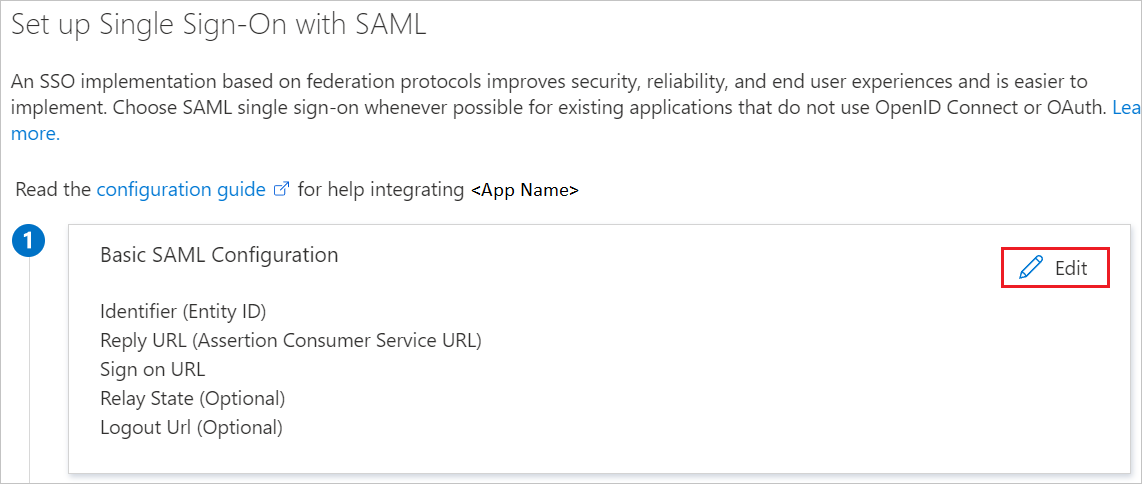

Selecteer SAML op de pagina Selecteer een methode voor eenmalige aanmelding.

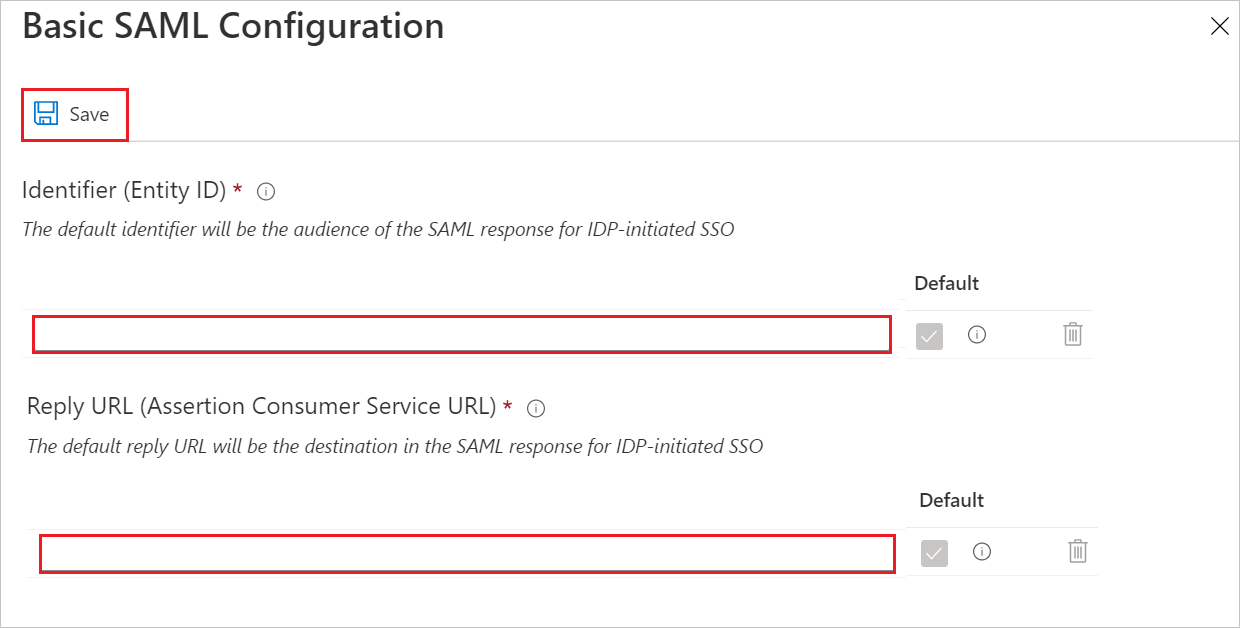

Voer in de sectie Standaard SAML-configuratie de volgende stappen uit als u metagegevensbestand van de serviceprovider hebt van SAP Cloud Identity Services:

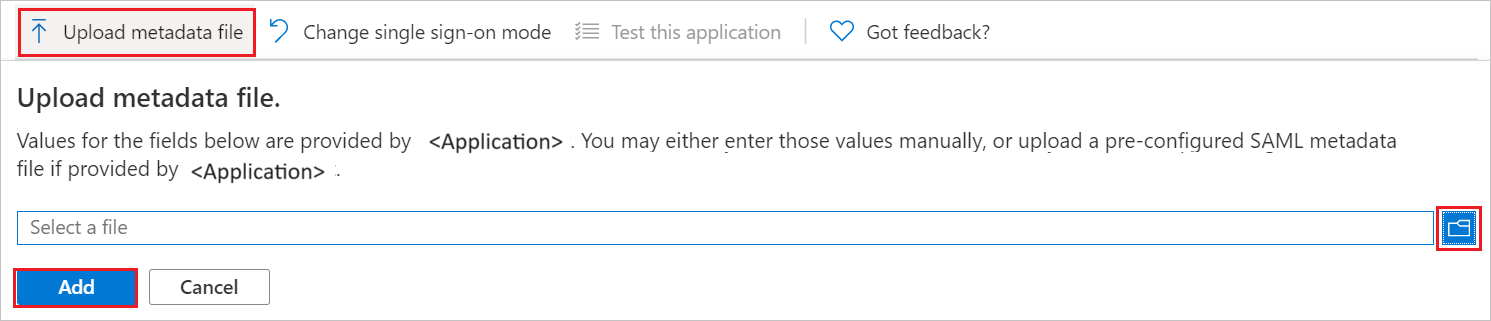

a. Klik op Metagegevensbestand uploaden.

b. Klik op het maplogo om het metagegevensbestand te selecteren dat u hebt gedownload van SAP en klik Upload.

c. Nadat het metagegevensbestand is geüpload, worden de waarden voor id en antwoord-URL automatisch ingevuld in de sectie Standaard SAML-configuratie.

Notitie

Als de waarden voor Id en Antwoord-URL niet automatisch worden ingevuld, kunt u de waarden zelf invullen afhankelijk van uw behoeften.

Als u verdere configuraties wilt maken, klikt u op de Eenmalige aanmelding instellen met SAML pagina op het potloodpictogram voor Standaard SAML-configuratie om de instellingen te bewerken.

Typ in het tekstvak Aanmeldings-URL (optioneel) de aanmeldings-URL van uw specifieke zakelijke toepassing.

Notitie

Werk deze waarde bij met de werkelijke aanmeldings-URL. Zie SAP Knowledge Base-artikel 3128585voor meer informatie. Neem contact op met het klantondersteuningsteam van SAP Cloud Identity Services als u vragen hebt.

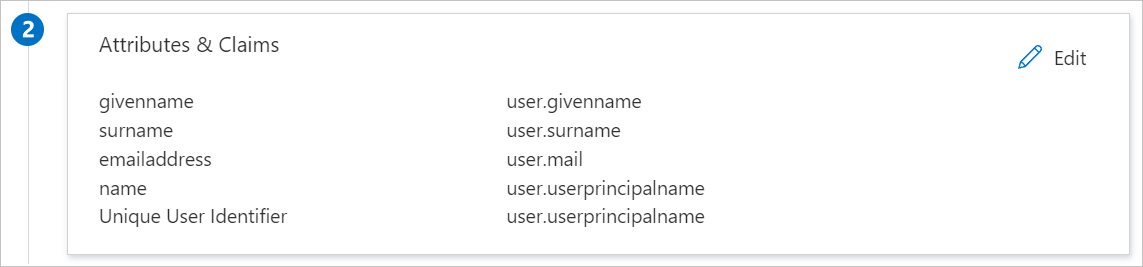

In de SAP Cloud Identity Services-toepassing worden de SAML-asserties in een specifieke indeling verwacht. Hiervoor moet u aangepaste kenmerktoewijzingen toevoegen aan de configuratie van uw SAML-tokenkenmerken. In de volgende schermafbeelding wordt de lijst met standaardkenmerken weergegeven.

Bovendien verwacht de SAP Cloud Identity Services-toepassing nog enkele kenmerken die als SAML-antwoord moeten worden doorgestuurd. Deze worden hieronder weergegeven. Deze kenmerken worden ook vooraf ingevuld, maar u kunt ze controleren volgens uw vereisten.

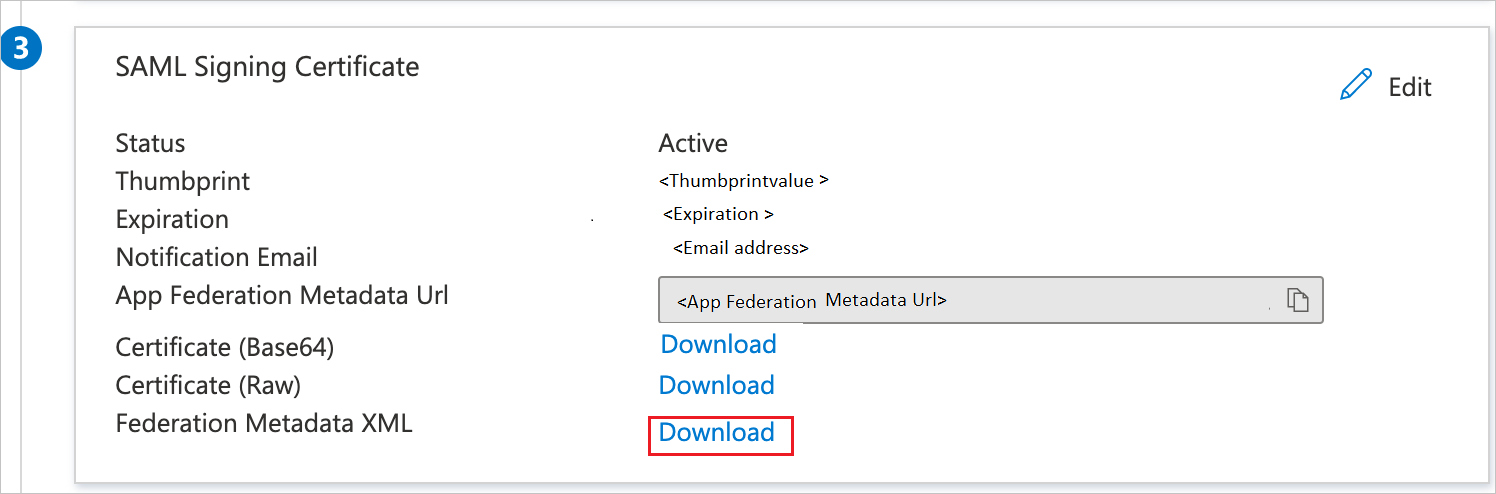

Naam Bronkenmerk voornaam gebruikers.voornaam Op de pagina Eenmalige aanmelding met SAML instellen in de sectie SAML-handtekeningcertificaat klikt u op Downloaden om de metagegevens-XML te downloaden uit de gegeven opties overeenkomstig met wat u nodig hebt, en slaat u dit op uw computer op.

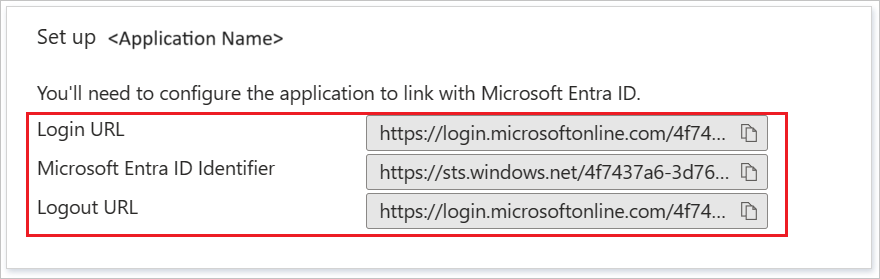

In de sectie SAP Cloud Identity Services instellen kopieert u de juiste URL('s) op basis van uw behoeften.

Een Microsoft Entra-testgebruiker maken

In deze sectie maakt u een testgebruiker met de naam B.Simon.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een gebruikersbeheerder.

- Blader naar Identiteit>Gebruikers>Alle gebruikers.

- Selecteer bovenaan het scherm Nieuwe gebruiker>Maak nieuwe gebruiker aan.

- Voer in de gebruikerseigenschappen de volgende stappen uit:

- Voer in het veld Weergavenaam de tekst in

B.Simon. - Voer in het veld User Principal Name de username@companydomain.extensionnaam in. Bijvoorbeeld:

B.Simon@contoso.com. - Schakel het selectievakje Wachtwoord weergeven in en noteer de waarde die wordt weergegeven in het vak Wachtwoord.

- Selecteer Beoordelen + aanmaken.

- Voer in het veld Weergavenaam de tekst in

- Selecteer Creëer.

De Microsoft Entra-testgebruiker toewijzen

In deze sectie geeft u B.Simon toestemming om eenmalige aanmelding te gebruiken door toegang te verlenen tot SAP Cloud Identity Services.

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een cloudtoepassingsbeheerder.

Blader naar Identity>Applications>Enterprise-applicaties>SAP Cloud Identity Services.

Zoek op de overzichtspagina van de app de sectie Beheren en selecteer Gebruikers en groepen.

Selecteer Gebruiker toevoegen en selecteer vervolgens Gebruikers en groepen in het dialoogvenster Toewijzing toevoegen.

Selecteer in het dialoogvenster Gebruikers en groepen de optie B.Simon in de lijst Gebruikers. Klik vervolgens op de knop Selecteren onderaan het scherm.

Als u verwacht dat er een rol aan de gebruikers moet worden toegewezen, kunt u de rol selecteren in de vervolgkeuzelijst Selecteer een rol. Als er geen rol is ingesteld voor deze app, wordt de rol Standaardtoegang geselecteerd.

Klik in het dialoogvenster Toewijzing toevoegen op de knop Toewijzen.

SAP Cloud Identity Services SSO configureren

In deze sectie maakt u een bedrijfsidentiteitsprovider in de beheerconsole van SAP Cloud Identity Services. Zie Bedrijfs-idP maken in de beheerconsolevoor meer informatie.

Meld u aan bij de BEHEERconsole van SAP Cloud Identity Services. De URL heeft het volgende patroon:

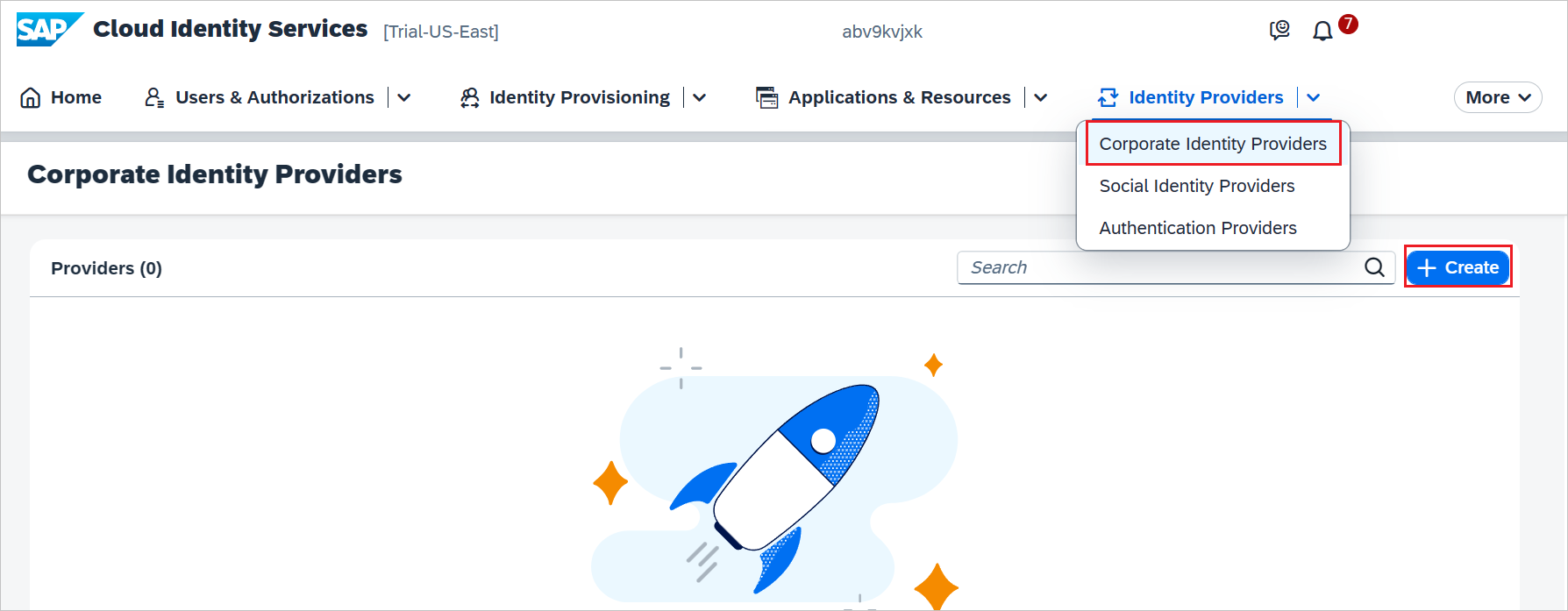

https://<tenant-id>.accounts.ondemand.com/adminofhttps://<tenant-id>.trial-accounts.ondemand.com/admin.Kies onder Id-providers de tegel Corporate Identity Providers .

Klik op + Maak om een identiteitsprovider aan te maken.

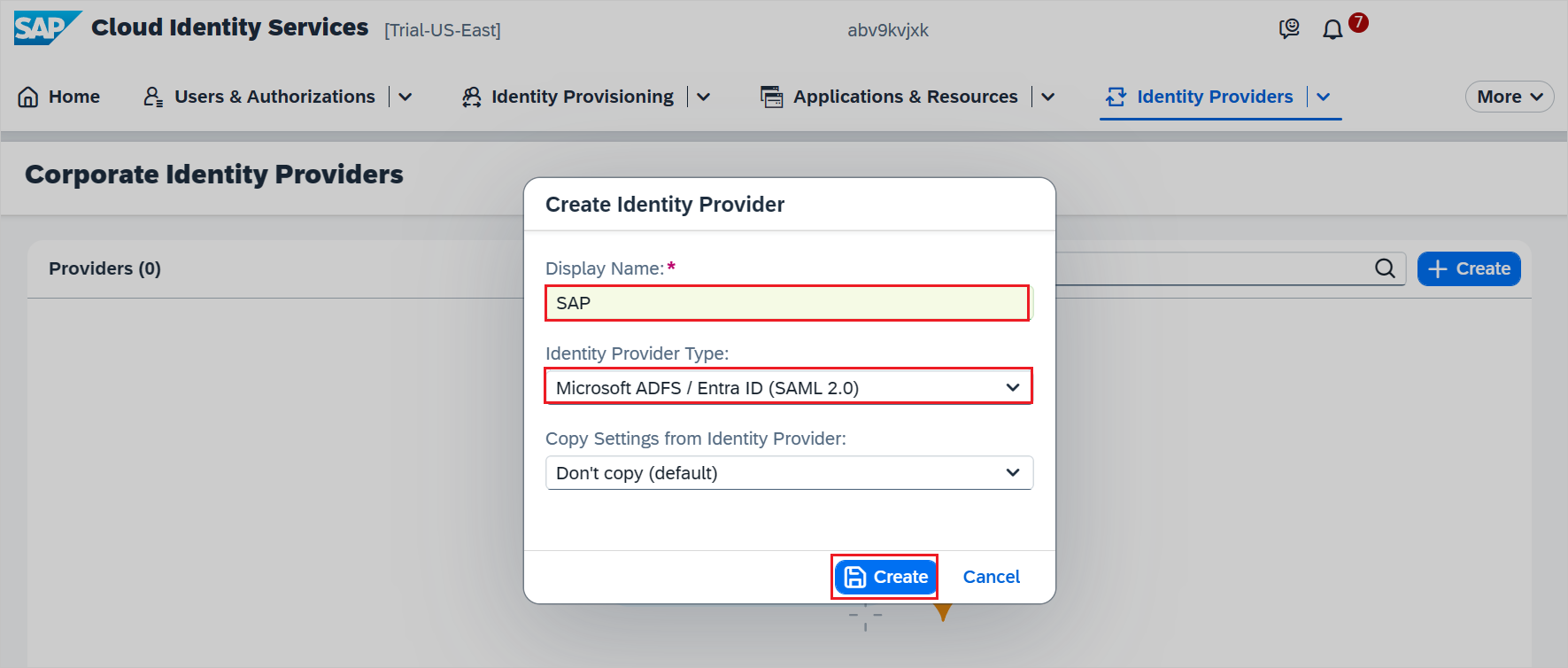

Voer de volgende stappen uit in het dialoogvenster Identity Provider maken.

a. Geef een geldige naam op in weergavenaam.

b. Selecteer Microsoft ADFS/Entra-id (SAML 2.0) in de vervolgkeuzelijst.

c. Klik op Create.

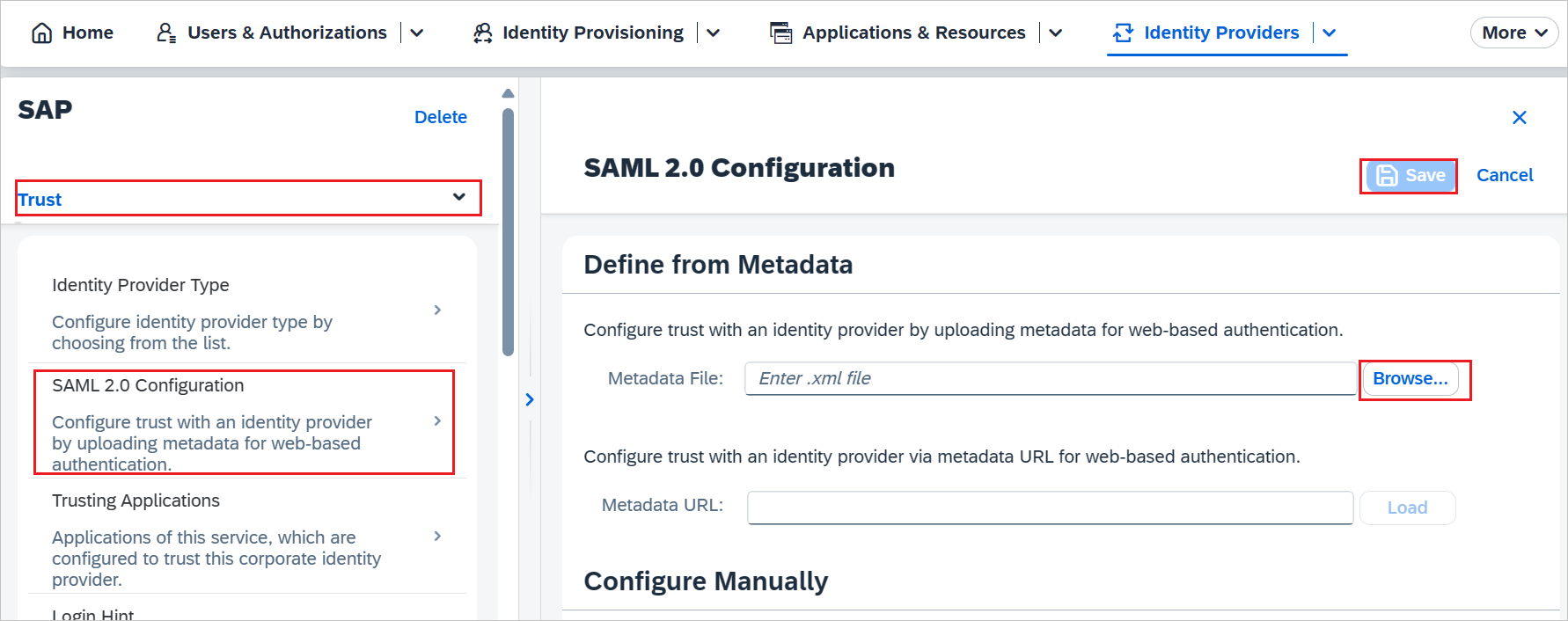

Ga naar Trust -> SAML 2.0 Configuratie. Klik in het veld voor metagegevensbestandop Blader om het XML--bestand met metagegevens dat u hebt gedownload uit de Microsoft Entra SSO-configuratie te uploaden.

Klik op Opslaan.

Ga alleen door met het volgende als u SSO wilt toevoegen en inschakelen voor een andere SAP-toepassing. Herhaal de stappen in de sectie SAP Cloud Identity Services toevoegen vanuit de galerie.

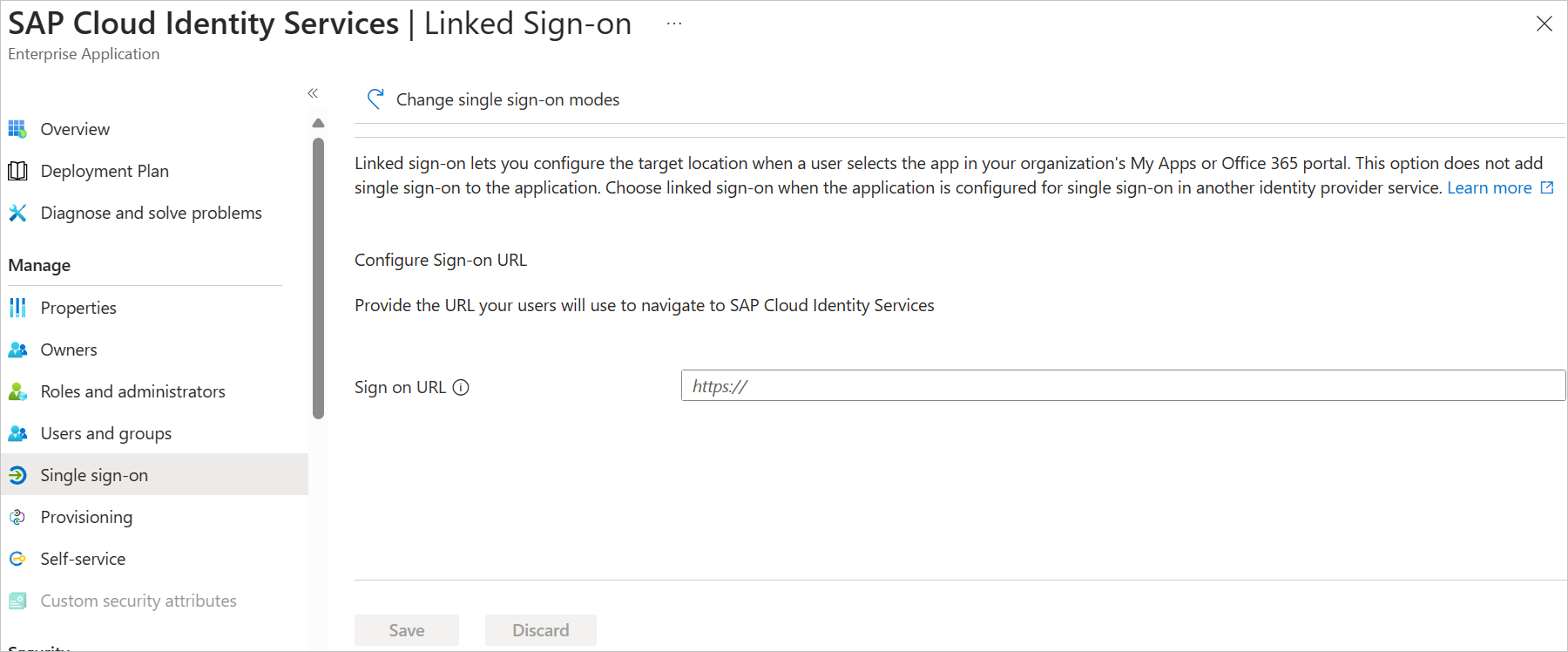

Selecteer aan de zijde van Entra op de integratiepagina van de SAP Cloud Identity Services-toepassing de optie Gekoppelde aanmelding.

Sla de configuratie op.

Lees de documentatie over SAP Cloud Identity Services bij Integratie met Microsoft Entra ID voor meer informatie.

Notitie

De nieuwe toepassing maakt gebruik van de individuele aanmeldingsconfiguratie van de vorige SAP-toepassing. Zorg ervoor dat u dezelfde zakelijke id-providers gebruikt in de SAP Cloud Identity Services-beheerconsole.

Testgebruiker voor SAP Cloud Identity Services maken

U hoeft geen gebruiker te maken in SAP Cloud Identity Services. Gebruikers die zich in de Microsoft Entra-gebruikersdatabase bevinden, kunnen gebruikmaken van de Single Sign-On (SSO) functionaliteit.

SAP Cloud Identity Services ondersteunt de optie Identity Federation. Met deze optie kan de toepassing controleren of gebruikers die zijn geverifieerd door de provider van bedrijfsidentiteiten aanwezig zijn in het gebruikersarchief van SAP Cloud Identity Services.

De optie Identiteitsfederatie is standaard uitgeschakeld. Als identiteitsfederatie is ingeschakeld, hebben alleen de gebruikers die zijn geïmporteerd in SAP Cloud Identity Services toegang tot de toepassing.

Voor meer informatie over het in- of uitschakelen van identiteitsfederatie met SAP Cloud Identity Services, zie "Identiteitsfederatie inschakelen met SAP Cloud Identity Services" in Configureer Identiteitsfederatie met het gebruikersarchief van SAP Cloud Identity Services.

Notitie

SAP Cloud Identity Services biedt ook ondersteuning voor automatische inrichting van gebruikers. Hier vindt u meer informatie over het configureren van automatische inrichting van gebruikers.

SSO Test

In deze sectie test u de configuratie voor eenmalige aanmelding van Microsoft Entra met de volgende opties: SP-geïnitieerd en IDP-geïnitieerd.

Als u fouten ondervindt bij het aanmelden bij SAP Cloud Identity Services, met een correlatie-id, kunt u in de BEHEERconsole van SAP Cloud Identity Services de logboeken voor probleemoplossing zoeken naar die correlatie-id. Zie SAP Knowledge Base-artikel 2698571 en SAP Knowledge Base-artikel 3201824voor meer informatie.

SP gestart:

Klik op Deze toepassing testen. U wordt omgeleid naar de aanmeldings-URL van SAP Cloud Identity Services, waar u de aanmeldingsstroom kunt initiëren.

Ga rechtstreeks naar de aanmeldings-URL van SAP Cloud Identity Services en initieer de aanmeldingsstroom daar.

IDP geïnitieerd:

- Klik op Test deze applicatie, en u zou automatisch aangemeld moeten worden bij het SAP Cloud Identity Services-exemplaar waarvoor u SSO hebt ingesteld.

U kunt ook Mijn apps van Microsoft gebruiken om de toepassing in een willekeurige modus te testen. Wanneer u in de Mijn apps op de tegel SAP Cloud Identity Services klikt en als deze is geconfigureerd in de SP-modus, wordt u omgeleid naar de aanmeldingspagina van de toepassing voor het initiëren van de aanmeldingsstroom. Als deze is geconfigureerd in de IDP-modus, wordt u automatisch aangemeld bij het exemplaar van SAP Cloud Identity Services waarvoor u eenmalige aanmelding hebt ingesteld. Zie Introduction to My Apps (Inleiding tot Mijn apps) voor meer informatie over Mijn apps.

Verwante inhoud

Zodra u eenmalige aanmelding bij SAP Cloud Identity Services hebt geconfigureerd, kunt u SAP Cloud Identity Services configureren om alle SSO-aanvragen door te sturen naar Microsoft Entra.

U kunt ook sessiebeheer afdwingen, waardoor exfiltratie en infiltratie van gevoelige gegevens van uw organisatie in realtime worden beschermd. Sessiebeheer is een uitbreiding van voorwaardelijke toegang. Meer informatie over het afdwingen van sessiebeheer met Microsoft Defender voor Cloud Apps.

U kunt ook de toegang tot SAP BTP-toepassingen beheren met behulp van Microsoft Entra ID Governance om groepen te vullen die zijn gekoppeld aan rollen in de BTP-rolverzameling. Zie Toegang tot SAP BTP-beheren voor meer informatie.

Raadpleeg de aanbevelingen en best practice-handleiding om de installatie operationeel te maken.