Scenario: directory-extensies gebruiken met groepsinrichting voor Active Directory

Scenario: U hebt honderden groepen in Microsoft Entra ID. U wilt sommige van deze groepen inrichten, maar niet allemaal terug naar Active Directory. U wilt een snel filter dat kan worden toegepast op groepen zonder dat u een ingewikkelder bereikfilter hoeft te maken.

U kunt de omgeving die u in dit scenario maakt gebruiken om te testen of om vertrouwd te raken met cloudsynchronisatie.

Aannames

- In dit scenario wordt ervan uitgegaan dat u al een werkomgeving hebt die gebruikers synchroniseert met Microsoft Entra-id.

- Er zijn vier gebruikers die worden gesynchroniseerd. Britta Simon, Lola Jacobson, Anna Ringdahl en John Smith.

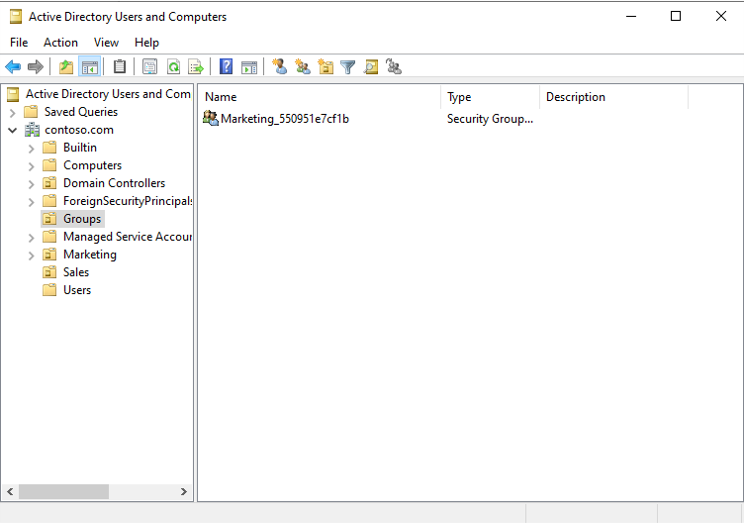

- Er zijn drie organisatie-eenheden gemaakt in Active Directory: verkoop, marketing en groepen

- De gebruikersaccounts van Britta Simon en Anna Ringdahl bevinden zich in de Sales OU.

- De gebruikersaccounts van Lola Jacobson en John Smith bevinden zich in de Organisatie-eenheid Marketing.

- De Groepen OU is waar onze groepen van Microsoft Entra ID worden ingericht.

Tip

Gebruik Visual Studio Code met ms-vscode.powershell extensie in de ISE-modus voor een betere ervaring met het uitvoeren van Microsoft Graph PowerShell SDK-cmdlets.

Twee groepen maken in Microsoft Entra-id

Maak eerst twee groepen in Microsoft Entra-id. De ene groep is Verkoop en de andere is Marketing.

Volg deze stappen om twee groepen te maken.

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een hybride identiteitsbeheerder.

- Blader naar Identity>Groepen>Alle groepen.

- Klik bovenaan op Nieuwe groep.

- Zorg ervoor dat het groepstype is ingesteld op beveiliging.

- Voer Sales in voor de groepsnaam

- Voor het lidmaatschapstype laat het op toegewezen staan.

- Klik op Create.

- Herhaal dit proces met behulp van Marketing als groepsnaam .

Gebruikers toevoegen aan de zojuist gemaakte groepen

- Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een hybride identiteitsbeheerder.

- Blader naar Identity>Groepen>Alle groepen.

- Voer bovenaan in het zoekvak Verkoop in.

- Klik op de nieuwe verkoopgroep .

- Klik aan de linkerkant op Leden

- Klik bovenaan op Leden toevoegen.

- Voer Britta Simon in het zoekvak bovenaan in.

- Zet een vinkje naast Britta Simon en Anna Ringdahl en klik op Selecteren

- Het zou erin moeten slagen haar aan de groep toe te voegen.

- Klik uiterst links op Alle groepen en herhaal dit proces met behulp van de marketinggroep en voeg Lola Jacobson en John Smith toe aan die groep.

Notitie

Wanneer u gebruikers toevoegt aan de groep Marketing, noteert u de groeps-id op de overzichtspagina. Deze id wordt later gebruikt om onze zojuist gemaakte eigenschap toe te voegen aan de groep.

Microsoft Graph PowerShell SDK installeren en verbinden

Als dit nog niet is geïnstalleerd, volgt u de Microsoft Graph PowerShell SDK-documentatie om de belangrijkste modules van Microsoft Graph PowerShell SDK te installeren:

Microsoft.GraphPowerShell openen met beheerdersbevoegdheden

Als u het uitvoeringsbeleid wilt instellen, voert u de opdracht uit (druk op [A] Ja op alles wanneer u hierom wordt gevraagd):

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUserMaak verbinding met uw tenant (zorg ervoor dat u dit namens u accepteert wanneer u zich aanmeldt):

Connect-MgGraph -Scopes "Directory.ReadWrite.All", "Application.ReadWrite.All", "User.ReadWrite.All, Group.ReadWrite.All"

Maak onze CloudSyncCustomExtensionApp-toepassing en service-principal aan

Belangrijk

Directory-extensie voor Microsoft Entra Cloud Sync wordt alleen ondersteund voor toepassingen met de id-URI 'api://< tenantId>/CloudSyncCustomExtensionsApp' en de Tenant Schema Extension-app gemaakt door Microsoft Entra Connect.

Haal de tenant-id op

$tenantId = (Get-MgOrganization).Id $tenantId

Notitie

Hiermee wordt onze huidige Tenant ID weergegeven. U kunt deze tenant-id bevestigen door naar het identiteitsoverzicht van het Microsoft Entra-beheercentrum>>navigeren.

Controleer of de CloudSyncCustomExtensionApp bestaat met behulp van de

$tenantIdvariabele uit de vorige stap.$cloudSyncCustomExtApp = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'api://$tenantId/CloudSyncCustomExtensionsApp')" $cloudSyncCustomExtAppAls er een CloudSyncCustomExtensionApp bestaat, gaat u verder met de volgende stap. Maak anders de nieuwe CloudSyncCustomExtensionApp-app:

$cloudSyncCustomExtApp = New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "api://$tenantId/CloudSyncCustomExtensionsApp" $cloudSyncCustomExtAppControleer of aan de toepassing CloudSyncCustomExtensionsApp een beveiligingsprincipaal is gekoppeld. Als u zojuist een nieuwe app hebt gemaakt, gaat u verder met de volgende stap.

Get-MgServicePrincipal -Filter "AppId eq '$($cloudSyncCustomExtApp.AppId)'"Als u zojuist een nieuwe app hebt gemaakt of als er geen beveiligingsprincipaal wordt geretourneerd, maakt u een beveiligingsprincipaal voor CloudSyncCustomExtensionsApp:

New-MgServicePrincipal -AppId $cloudSyncCustomExtApp.AppId

Ons aangepaste extensiekenmerk maken

Tip

In dit scenario gaan we een aangepast extensiekenmerk genaamd WritebackEnabled maken voor gebruik in het scopingsfilter van Microsoft Entra Cloud Sync, zodat alleen groepen met WritebackEnabled op True worden teruggeschreven naar de on-premises Active Directory, vergelijkbaar met de instellingsvlag 'Writeback ingeschakeld' in het Microsoft Entra-beheercentrum.

Haal de tenant-id op

$tenantId = (Get-MgOrganization).Id $tenantIdDownload de toepassing CloudSyncCustomExtensionsApp:

$cloudSyncCustomExtApp = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'api://$tenantId/CloudSyncCustomExtensionsApp')"Maak nu onder de CloudSyncCustomExtensionApp het aangepaste extensiekenmerk met de naam WritebackEnabled en wijs het toe aan groepsobjecten:

New-MgApplicationExtensionProperty -ApplicationId $cloudSyncCustomExtApp.Id -Name 'WritebackEnabled' -DataType 'Boolean' -TargetObjects 'Group'Met deze cmdlet maakt u een extensiekenmerk dat lijkt op extension_<guid>_WritebackEnabled.

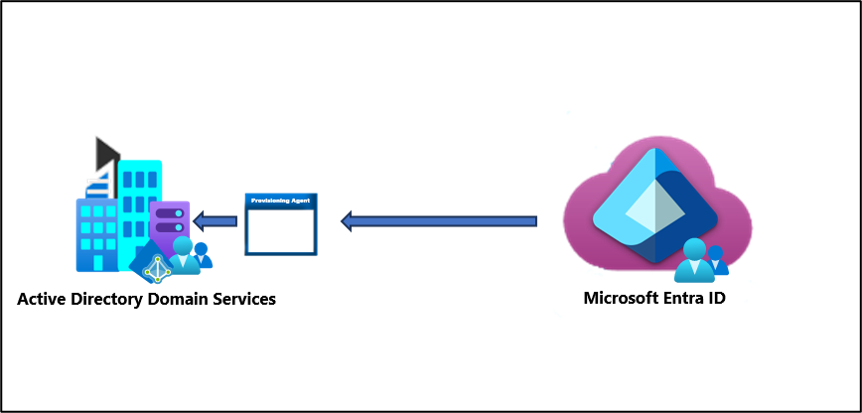

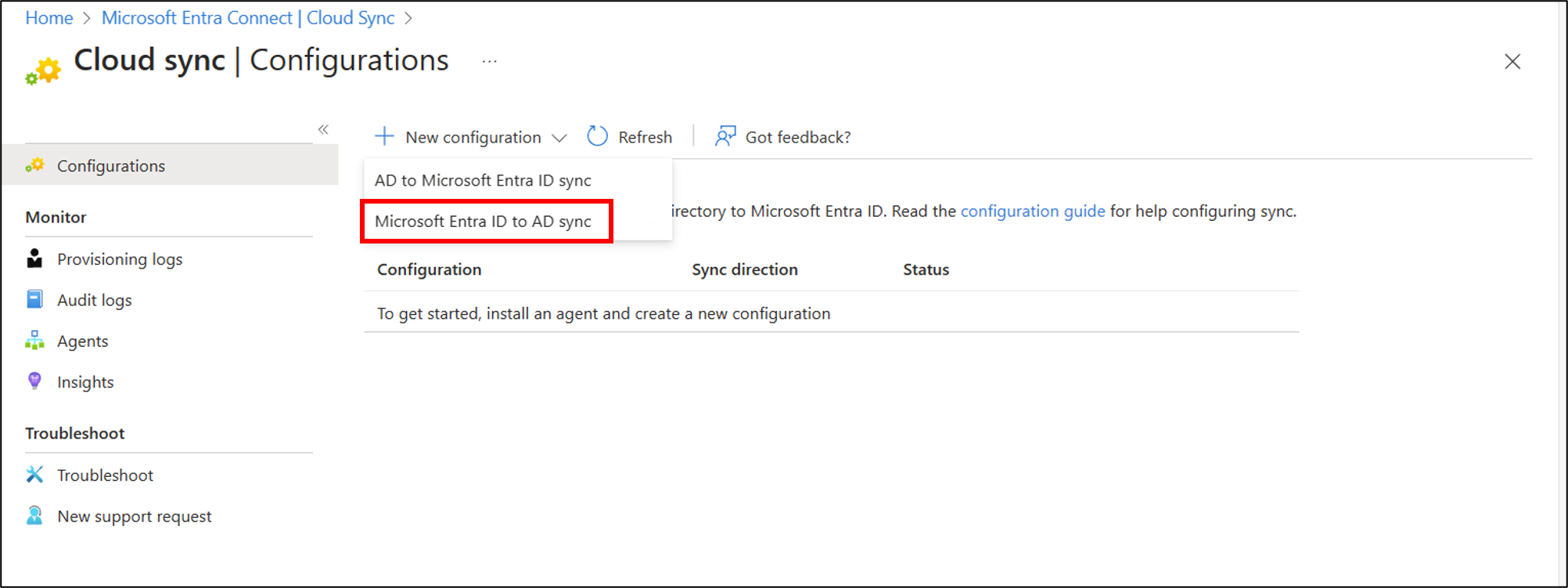

Onze configuratie voor cloudsynchronisatie maken

Meld u aan bij het Microsoft Entra-beheercentrum als ten minste een hybride identiteitsbeheerder.

Blader naar Identiteit>Hybride beheer>Microsoft Entra Connect>Cloudsynchronisatie.

Selecteer Nieuwe configuratie.

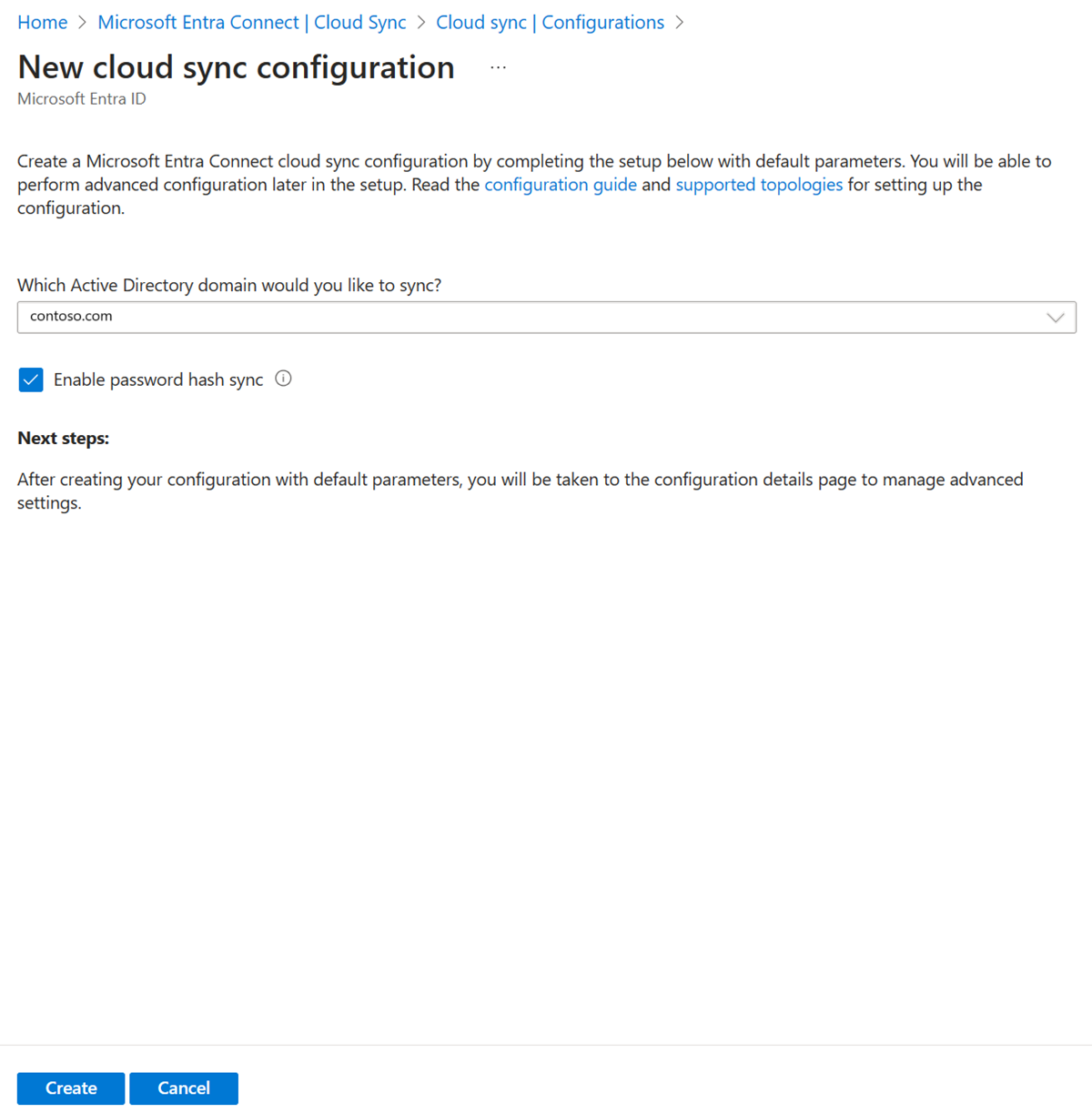

Selecteer Microsoft Entra-id voor AD-synchronisatie.

- Selecteer in het configuratiescherm uw domein en geef aan of u wachtwoord-hashsynchronisatie wilt inschakelen. Klik op Maken.

Het Aan de slag-scherm wordt geopend. Vanaf hier kunt u doorgaan met het configureren van cloudsynchronisatie

Klik aan de linkerkant op Scoping filters, selecteer Groepsbereik - Alle groepen

Klik op Kenmerktoewijzing bewerken en wijzig de Doelcontainer naar

OU=Groups,DC=Contoso,DC=com. Klik op Opslaan.Klik op Kenmerkbereikfilter toevoegen

Typ een naam voor het bereikfilter:

Filter groups with Writeback EnabledSelecteer onder Doelkenmerk het zojuist gemaakte kenmerk dat eruitziet als extension_<guid>_WritebackEnabled.

Belangrijk

Sommige doelkenmerken die in de vervolgkeuzelijst worden weergegeven, zijn mogelijk niet bruikbaar als een bereikfilter, omdat niet alle eigenschappen kunnen worden beheerd in Entra-id, bijvoorbeeld extensionAttribute[1-15], vandaar de aanbeveling om een aangepaste extensie-eigenschap te maken voor dit specifieke doel.

- Onder Operator selecteer IS TRUE

- Klik op Opslaan. Klik vervolgens op Opslaan.

- Laat de configuratie uitgeschakeld staan en kom er later op terug.

Nieuwe extensie-eigenschap toevoegen aan een van onze groepen

Voor dit gedeelte gaan we een waarde toevoegen aan de zojuist gemaakte eigenschap binnen een van onze bestaande groepen, Marketing.

De eigenschapswaarde van de extensie instellen met behulp van Microsoft Graph PowerShell SDK

Haal de tenant-id op

$tenantId = (Get-MgOrganization).Id $tenantIdDownload de toepassing CloudSyncCustomExtensionsApp:

$cloudSyncCustomExtApp = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'api://$tenantId/CloudSyncCustomExtensionsApp')"Verkrijg onze extensie-eigenschap:

$gwbEnabledExtAttrib = Get-MgApplicationExtensionProperty -ApplicationId $cloudSyncCustomExtApp.Id | Where-Object {$_.Name -Like '*WritebackEnabled'} | Select-Object -First 1 $gwbEnabledExtAttrib $gwbEnabledExtName = $gwbEnabledExtAttrib.NameHaal nu de

Marketinggroep op:$marketingGrp = Get-MgGroup -ConsistencyLevel eventual -Filter "DisplayName eq 'Marketing'" $marketingGrpStel vervolgens de waarde van de variabele

$gwbEnabledExtName, dieextension_<guid>_WritebackEnabledbevat, in opTruevoor de Marketing-groep.Update-MgGroup -GroupId $marketingGrp.Id -AdditionalProperties @{$gwbEnabledExtName = $true}Ter bevestiging kunt u de

extension_<guid>_WritebackEnabledeigenschapswaarde lezen met:$marketingGrp = Get-MgGroup -ConsistencyLevel eventual -Filter "DisplayName eq 'Marketing'" -Property Id,$gwbEnabledExtName $marketingGrp.AdditionalProperties.$gwbEnabledExtName

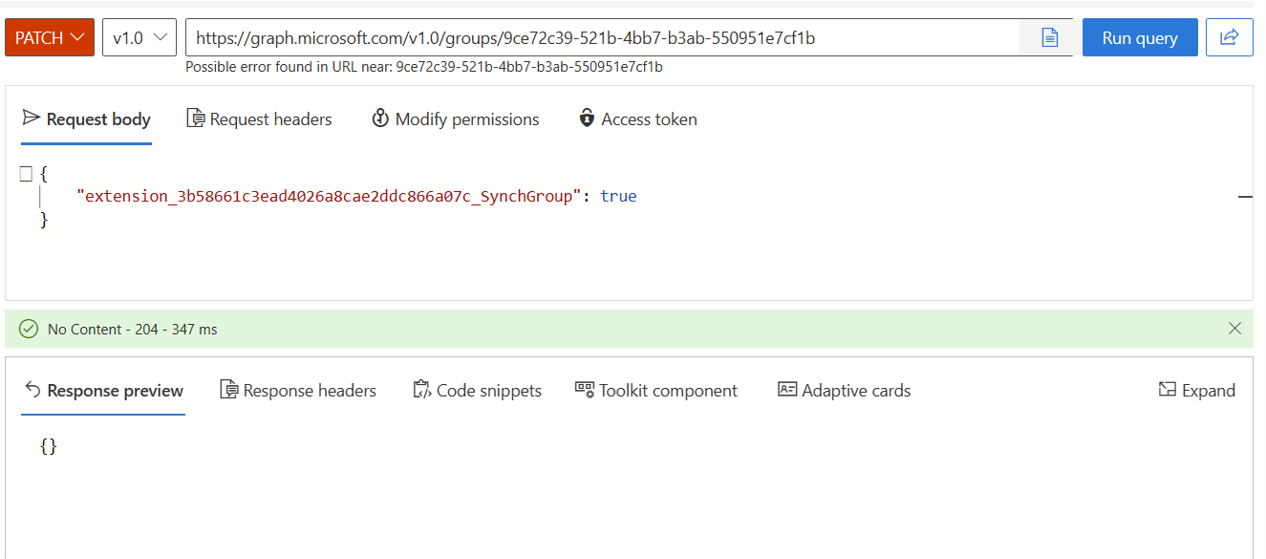

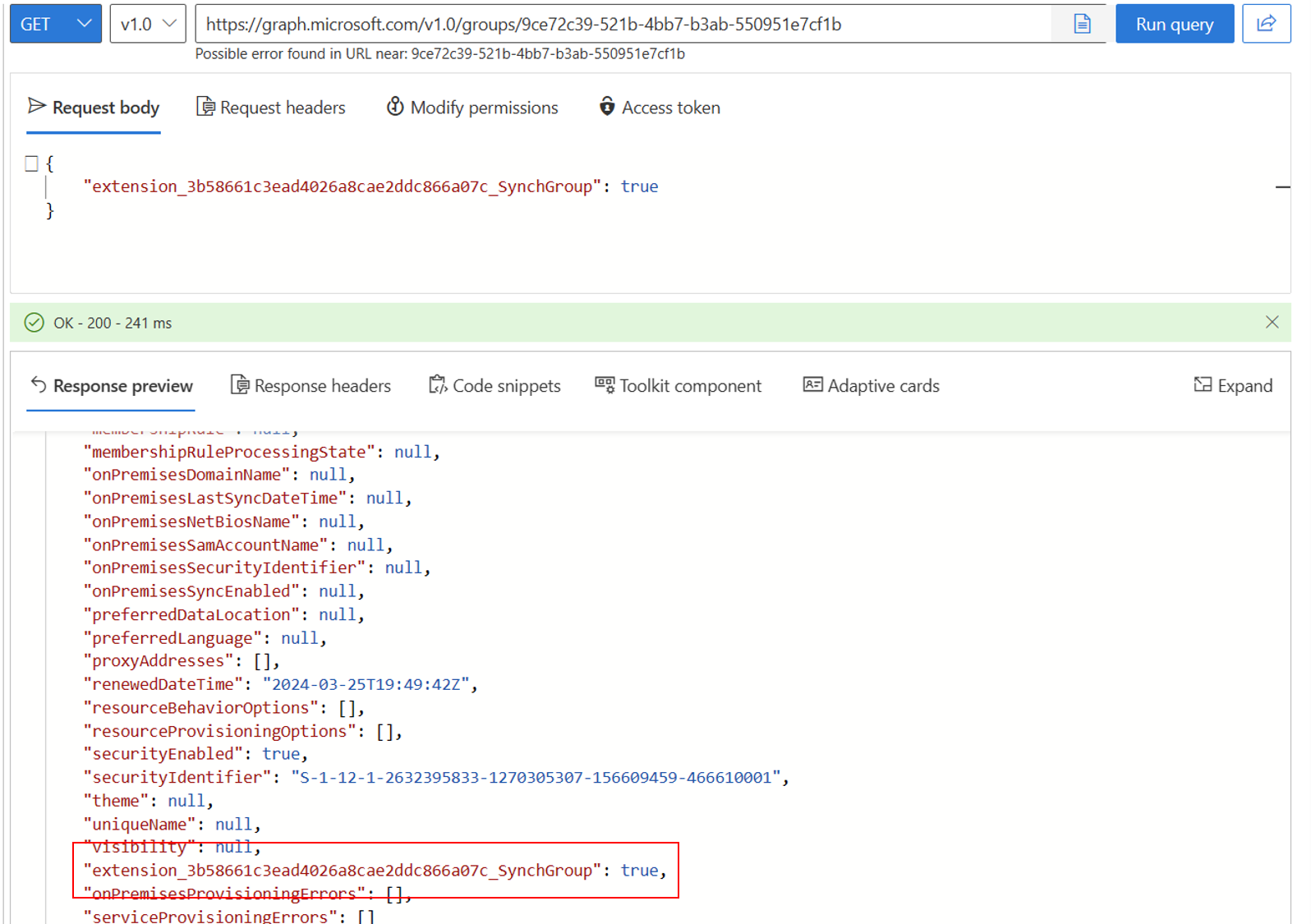

De eigenschapswaarde van de extensie instellen met Behulp van Microsoft Graph Explorer

U moet ervoor zorgen dat u toestemming hebt gegeven voor Group.ReadWrite.All. U kunt dit doen door machtigingen wijzigen te selecteren.

Ga naar Microsoft Graph Explorer

Meld u aan met uw tenantbeheerdersaccount. Dit moet mogelijk een account voor een hybride identiteitsbeheerder zijn. Er is een hybride identiteitsbeheerdersaccount gebruikt bij het maken van dit scenario. Een account voor een hybride identiteitsbeheerder kan voldoende zijn.

Wijzig bovenaan de GET in PATCH

Voer in het adresvak het volgende in:

https://graph.microsoft.com/v1.0/groups/<Group Id>Voer in de hoofdtekst van de aanvraag het volgende in:

{ extension_<guid>_WritebackEnabled: true }Als dit correct is gedaan, ziet u [].

Bovenaan, wijzig PATCH nu in GET en bekijk de eigenschappen van de marketinggroep.

Klik op Query uitvoeren. U ziet nu het zojuist gemaakte kenmerk.

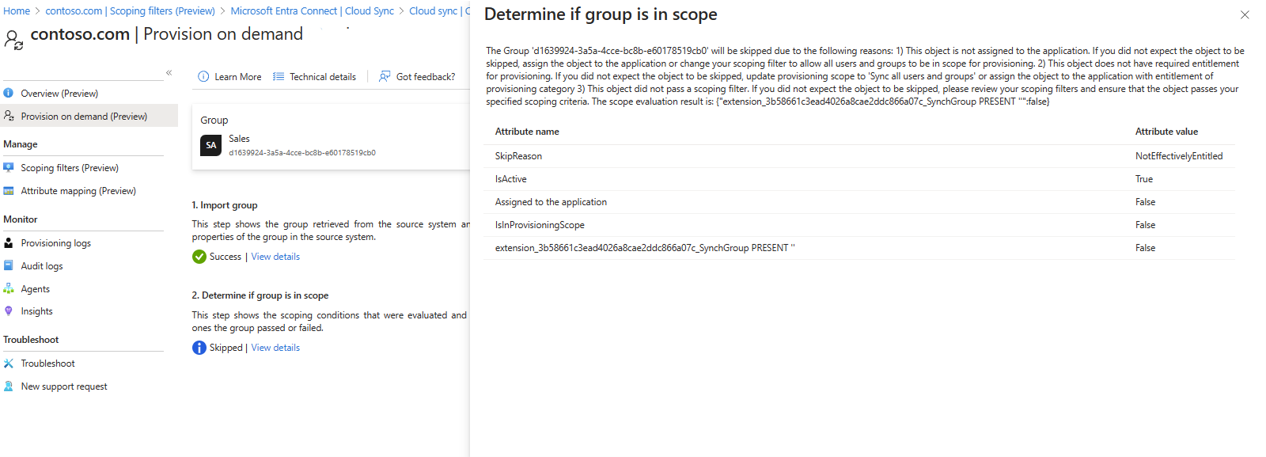

Onze configuratie testen

Notitie

Wanneer u voorziening op aanvraag gebruikt, worden leden niet automatisch voorzien. U moet selecteren op welke leden u wilt testen en er is een limiet van 5 leden.

Meld u aan bij het Microsoft Entra-beheercentrum als minimaal een hybride identiteitsbeheerder.

Blader naar Identity>Hybrid Management>Microsoft Entra Connect>Cloud Sync.

- Selecteer uw configuratie onder Configuratie.

- Selecteer aan de linkerkant Inrichting op aanvraag.

- Marketing invoeren in het vak Geselecteerde groep

- Selecteer in de sectie Geselecteerde gebruikers enkele gebruikers die u wilt testen. Selecteer Lola Jacobson en John Smith.

- Klik op Voorzien. Het moet succesvol worden ingericht.

- Probeer nu met de verkoopgroep en voeg Britta Simon en Anna Ringdahl toe. Dit zou niet moeten voorzien.

- In Active Directory ziet u de zojuist gemaakte marketinggroep.

- U kunt nu bladeren naar Identiteit>Hybride Beheer>Microsoft Entra Connect>Cloud sync > Overzicht pagina om onze configuratie te controleren en in te schakelen om te beginnen met synchroniseren.