Een site-naar-site-VPN-verbinding maken - Azure PowerShell

In dit artikel leest u hoe u PowerShell gebruikt om een site-naar-site-VPN-gatewayverbinding te maken van uw on-premises netwerk naar een virtueel netwerk (VNet).

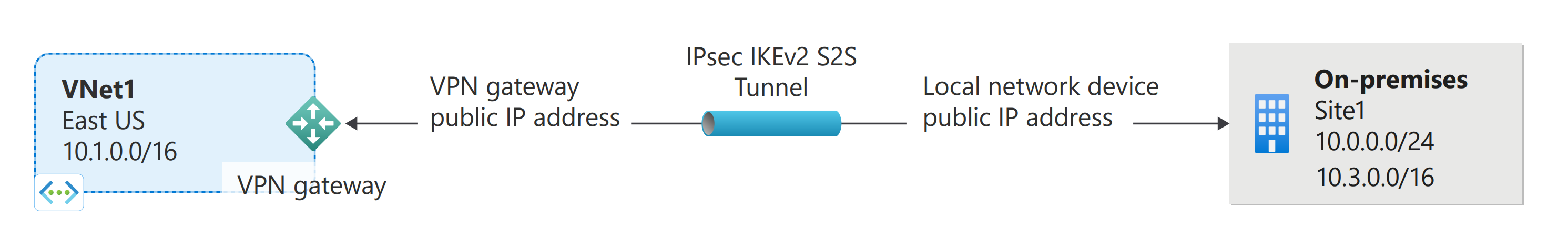

Een site-naar-site-VPN-gatewayverbinding wordt gebruikt om uw on-premises netwerk te verbinden met een virtueel Azure-netwerk via een VPN-tunnel van IPsec/IKE (IKEv1 of IKEv2). Voor dit type verbinding moet er on-premises een VPN-apparaat aanwezig zijn waaraan een extern openbaar IP-adres is toegewezen. Met de stappen in dit artikel maakt u een verbinding tussen de VPN-gateway en het on-premises VPN-apparaat met behulp van een gedeelde sleutel. Zie Overzicht van VPN Gateway voor meer informatie over VPN-gateways.

Voordat u begint

Controleer of uw omgeving voldoet aan de volgende criteria voordat u begint met de configuratie:

Controleer of u een werkende op route gebaseerde VPN-gateway hebt. Zie Een VPN-gateway maken om een VPN-gateway te maken.

Als u niet bekend bent met de IP-adresbereiken in uw on-premises netwerkconfiguratie, moet u contact opnemen met iemand die deze gegevens voor u kan opgeven. Wanneer u deze configuratie maakt, moet u de ip-adresbereikvoorvoegsels opgeven die Door Azure worden gerouteerd naar uw on-premises locatie. Geen van de subnetten van uw on-premises netwerk kan overlappen met de subnetten van het virtuele netwerk waarmee u verbinding wilt maken.

VPN-apparaten:

- Zorg ervoor dat u een compatibel VPN-apparaat hebt en iemand die het kan configureren. Zie Over VPN-apparaten voor meer informatie over compatibele VPN-apparaten en apparaatconfiguratie.

- Bepaal of uw VPN-apparaat gateways in de actief-actieve modus ondersteunt. In dit artikel wordt een VPN-gateway voor de actief-actieve modus gemaakt. Dit wordt aanbevolen voor maximaal beschikbare connectiviteit. De modus Actief-actief geeft aan dat beide gateway-VM-exemplaren actief zijn. Voor deze modus zijn twee openbare IP-adressen vereist, één voor elk gateway-VM-exemplaar. U configureert uw VPN-apparaat om verbinding te maken met het IP-adres voor elk gateway-VM-exemplaar.

Als uw VPN-apparaat deze modus niet ondersteunt, schakelt u deze modus niet in voor uw gateway. Zie Maximaal beschikbare connectiviteit ontwerpen voor cross-premises en VNet-naar-VNet-verbindingen en VPN-gateways in de actieve modus voor meer informatie.

Azure PowerShell

In dit artikel worden PowerShell-cmdlets gebruikt. U kunt Azure Cloud Shell gebruiken om de cmdlets uit te voeren. Cloud Shell is een gratis interactieve shell die u kunt gebruiken om de stappen in dit artikel uit te voeren. In deze shell zijn algemene Azure-hulpprogramma's vooraf geïnstalleerd en geconfigureerd voor gebruik met uw account.

Als u Cloud Shell wilt openen, selecteert u Cloudshell openen in de rechterbovenhoek van een codeblok. U kunt Cloud Shell ook openen op een afzonderlijk browsertabblad door naar https://shell.azure.com/powershell. Selecteer Kopiëren om de codeblokken te kopiëren, plak deze in Cloud Shell en selecteer de Enter-toets om ze uit te voeren.

U kunt ook de Azure PowerShell-cmdlets lokaal op uw computer installeren en uitvoeren. PowerShell-cmdlets worden regelmatig bijgewerkt. Als u de meest recente versie niet hebt geïnstalleerd, kunnen de waarden in de instructies mislukken. Gebruik de Get-Module -ListAvailable Az cmdlet om de versies van Azure PowerShell te vinden die op uw computer zijn geïnstalleerd. Zie De Azure PowerShell-module installeren als u deze wilt installeren of bijwerken.

Een lokale netwerkgateway maken

De lokale netwerkgateway (LNG) verwijst doorgaans naar uw on-premises locatie. Het is niet hetzelfde als een gateway voor een virtueel netwerk. U geeft de site een naam waarmee Azure ernaar kan verwijzen en geef vervolgens het IP-adres op van het on-premises VPN-apparaat waarnaar u een verbinding maakt. U geeft ook de IP-adresvoorvoegsels op die worden gerouteerd via de VPN-gateway naar het VPN-apparaat. De adresvoorvoegsels die u opgeeft, zijn de voorvoegsels die zich in uw on-premises netwerk bevinden. Als uw on-premises netwerk verandert, kunt u de voorvoegsels eenvoudig bijwerken.

Selecteer een van de volgende voorbeelden. De waarden die in de voorbeelden worden gebruikt, zijn:

- GatewayIPAddress is het IP-adres van uw on-premises VPN-apparaat, niet uw Azure VPN-gateway.

- AddressPrefix is uw on-premises adresruimte.

Voorbeeld van voorvoegsel voor één adres

New-AzLocalNetworkGateway -Name Site1 -ResourceGroupName TestRG1 `

-Location 'East US' -GatewayIpAddress '[IP address of your on-premises VPN device]' -AddressPrefix '10.0.0.0/24'

Voorbeeld van meerdere adresvoorvoegsels

New-AzLocalNetworkGateway -Name Site1 -ResourceGroupName TestRG1 `

-Location 'East US' -GatewayIpAddress '[IP address of your on-premises VPN device]' -AddressPrefix @('10.3.0.0/16','10.0.0.0/24')

Uw VPN-apparaat configureren

Site-naar-site-verbindingen met een on-premises netwerk vereisen een VPN-apparaat. In deze stap configureert u het VPN-apparaat. Bij het configureren van uw VPN-apparaat hebt u het volgende nodig:

Gedeelde sleutel: deze gedeelde sleutel is dezelfde sleutel die u opgeeft wanneer u uw site-naar-site-VPN-verbinding maakt. In onze voorbeelden gebruiken we een eenvoudige gedeelde sleutel. We raden u aan een complexere sleutel te genereren.

Openbare IP-adressen van uw virtuele netwerkgatewayexemplaren: haal het IP-adres voor elk VM-exemplaar op. Als uw gateway zich in de actief-actiefmodus bevindt, hebt u een IP-adres voor elk gateway-VM-exemplaar. Zorg ervoor dat u uw apparaat configureert met beide IP-adressen, één voor elke actieve gateway-VM. Gateways in de modus Actief-stand-by hebben slechts één IP-adres. In het voorbeeld is VNet1GWpip1 de naam van de openbare IP-adresresource.

Get-AzPublicIpAddress -Name VNet1GWpip1 -ResourceGroupName TestRG1

Afhankelijk van het VPN-apparaat dat u hebt, kunt u mogelijk een configuratiescript voor een VPN-apparaat downloaden. Zie voor meer informatie Configuratiescripts van VPN-apparaat downloaden.

De volgende koppelingen bevatten meer configuratiegegevens:

Zie Over VPN-apparaten voor meer informatie over compatibele VPN-apparaten.

Controleer voordat u uw VPN-apparaat configureert op bekende compatibiliteitsproblemen met apparaten.

Zie Gevalideerde VPN-apparaten voor koppelingen naar instellingen voor apparaatconfiguratie. We bieden de apparaatconfiguratiekoppelingen op basis van best effort, maar het is altijd raadzaam om contact op te nemen met de fabrikant van uw apparaat voor de meest recente configuratiegegevens.

De lijst bevat de versies die we hebben getest. Als de versie van het besturingssysteem voor uw VPN-apparaat niet in de lijst staat, is deze mogelijk nog steeds compatibel. Neem contact op met de fabrikant van uw apparaat.

Zie Overzicht van vpn-apparaatconfiguraties van partners voor basisinformatie over de configuratie van VPN-apparaten.

Zie Bewerkingsvoorbeelden voor voorbeelden van het bewerken van de apparaatconfiguratie.

Zie Informatie over cryptografische vereisten en Azure VPN-gateways voor informatie over cryptografische vereisten.

Zie De standaard-IPsec-/IKE-parameters voor informatie over parameters die u nodig hebt om uw configuratie te voltooien. De informatie bevat IKE-versie, Diffie-Hellman-groep (DH), verificatiemethode, versleutelings- en hash-algoritmen, sa-levensduur (security association), perfect forward secrecy (PFS) en Dead Peer Detection (DPD).

Zie Aangepast IPsec-/IKE-verbindingsbeleid configureren voor S2S VPN en VNet-naar-VNet voor configuratiestappen voor IPsec-/IKE-beleid.

Als u meerdere op beleid gebaseerde VPN-apparaten wilt verbinden, raadpleegt u Een VPN-gateway verbinden met meerdere on-premises op beleid gebaseerde VPN-apparaten.

De VPN-verbinding maken

Maak een site-naar-site-VPN-verbinding tussen uw virtuele netwerkgateway en uw on-premises VPN-apparaat. Als u een gateway in de actief-actieve modus gebruikt (aanbevolen), heeft elk gateway-VM-exemplaar een afzonderlijk IP-adres. Als u de maximaal beschikbare connectiviteit goed wilt configureren, moet u een tunnel tot stand brengen tussen elk VM-exemplaar en uw VPN-apparaat. Beide tunnels maken deel uit van dezelfde verbinding.

De gedeelde sleutel moet overeenkomen met de waarde die u hebt gebruikt voor de configuratie van uw VPN-apparaat. U ziet dat het '-ConnectionType' voor site-naar-site IPsec is.

Stel de variabelen in.

$gateway1 = Get-AzVirtualNetworkGateway -Name VNet1GW -ResourceGroupName TestRG1 $local = Get-AzLocalNetworkGateway -Name Site1 -ResourceGroupName TestRG1Maak de verbinding.

New-AzVirtualNetworkGatewayConnection -Name VNet1toSite1 -ResourceGroupName TestRG1 ` -Location 'East US' -VirtualNetworkGateway1 $gateway1 -LocalNetworkGateway2 $local ` -ConnectionType IPsec -SharedKey 'abc123'

De VPN-verbinding controleren

Er zijn een aantal verschillende manieren om uw VPN-verbinding te controleren.

U kunt controleren of de verbinding is geslaagd met behulp van de cmdlet 'Get-AzVirtualNetworkGatewayConnection' met of zonder '-Debug'.

Gebruik het volgende cmdlet-voorbeeld om de waarden aan te passen aan uw eigen waarden. Selecteer A als dit wordt gevraagd om alles uit te voeren. In het voorbeeld verwijst "-Name" naar de naam van de verbinding die u wilt testen.

Get-AzVirtualNetworkGatewayConnection -Name VNet1toSite1 -ResourceGroupName TestRG1Bekijk de waarden nadat de cmdlet is voltooid. In het onderstaande voorbeeld wordt de verbindingsstatus weergegeven als Verbonden en ziet u inkomende en uitgaande bytes.

"connectionStatus": "Connected", "ingressBytesTransferred": 33509044, "egressBytesTransferred": 4142431

IP-adresvoorvoegsels wijzigen voor de gateway van een lokaal netwerk

Als de IP-adresvoorvoegsels die u wilt routeren naar de locatie van uw on-premises wijzigen, kunt u de gateway van het lokale netwerk wijzigen. Wanneer u deze voorbeelden gebruikt, wijzigt u de waarden zodat deze overeenkomen met uw omgeving.

Meer adresvoorvoegsels toevoegen:

Stel de variabele in voor LocalNetworkGateway.

$local = Get-AzLocalNetworkGateway -Name Site1 -ResourceGroupName TestRG1Wijzig de voorvoegsels. De waarden die u opgeeft, overschrijven de vorige waarden.

Set-AzLocalNetworkGateway -LocalNetworkGateway $local ` -AddressPrefix @('10.101.0.0/24','10.101.1.0/24','10.101.2.0/24')

Ga als volgt te werk om adresvoorvoegsels te verwijderen:

Laat de voorvoegsels weg die u niet langer nodig hebt. In dit voorbeeld hebben we het voorvoegsel 10.101.2.0/24 (uit het vorige voorbeeld) niet meer nodig, dus werken we de lokale netwerkgateway bij en sluiten we dat voorvoegsel uit.

Stel de variabele in voor LocalNetworkGateway.

$local = Get-AzLocalNetworkGateway -Name Site1 -ResourceGroupName TestRG1Stel de gateway in met de bijgewerkte voorvoegsels.

Set-AzLocalNetworkGateway -LocalNetworkGateway $local ` -AddressPrefix @('10.101.0.0/24','10.101.1.0/24')

Het IP-adres van de gateway wijzigen in dat van een lokale netwerkgateway

Als u het openbare IP-adres voor uw VPN-apparaat wijzigt, moet u de lokale netwerkgateway wijzigen met het bijgewerkte IP-adres. Wanneer u deze waarde wijzigt, kunt u tegelijkertijd ook de adresvoorvoegsels wijzigen. Zorg ervoor dat u bij het wijzigen de bestaande naam van uw lokale netwerkgateway gebruikt. Als u een andere naam gebruikt, maakt u een nieuwe lokale netwerkgateway in plaats van de bestaande gatewaygegevens te overschrijven.

New-AzLocalNetworkGateway -Name Site1 `

-Location "East US" -AddressPrefix @('10.101.0.0/24','10.101.1.0/24') `

-GatewayIpAddress "5.4.3.2" -ResourceGroupName TestRG1

Een gatewayverbinding verwijderen

Als u de naam van uw verbinding niet weet, kunt u deze vinden met behulp van de cmdlet Get-AzVirtualNetworkGatewayConnection.

Remove-AzVirtualNetworkGatewayConnection -Name VNet1toSite1 `

-ResourceGroupName TestRG1

Volgende stappen

- Wanneer de verbinding is voltooid, kunt u virtuele machines aan uw virtuele netwerken toevoegen. Zie Virtuele machines voor meer informatie.

- Voor meer informatie over BGP raadpleegt u BGP Overview (BGP-overzicht) en How to configure BGP (BGP configureren).

- Zie Een site-naar-site-VPN-verbinding maken voor informatie over het maken van een site-naar-site-VPN-verbinding met behulp van een Azure Resource Manager-sjabloon.

- Zie HBase-geo-replicatie implementeren voor meer informatie over het maken van een vnet-naar-vnet-VPN-verbinding met behulp van een Azure Resource Manager-sjabloon.