Microsoft Sentinel-oplossing voor SAP-toepassingen: overzicht van implementatie

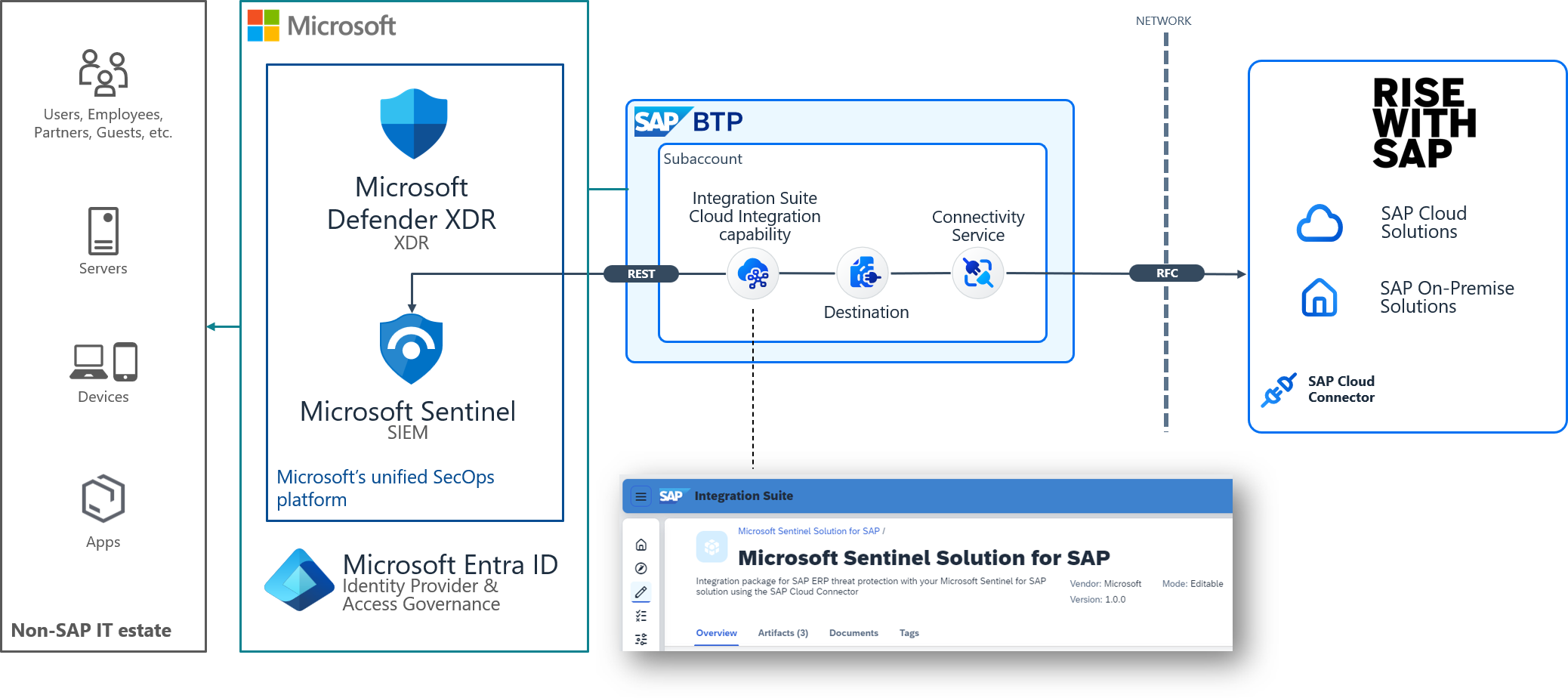

Gebruik de Microsoft Sentinel-oplossing voor SAP-toepassingen om uw SAP-systemen te bewaken met Microsoft Sentinel en geavanceerde bedreigingen te detecteren in de bedrijfslogica en toepassingslagen van uw SAP-toepassingen.

In dit artikel maakt u kennis met de Microsoft Sentinel-oplossing voor implementatie van SAP-toepassingen.

Belangrijk

Genoteerde functies zijn momenteel beschikbaar in PREVIEW. Zie de aanvullende gebruiksvoorwaarden voor Microsoft Azure Previews voor aanvullende juridische voorwaarden die van toepassing zijn op Azure-functies die bèta, preview of anderszins nog niet beschikbaar zijn.

Onderdelen van oplossing

De Microsoft Sentinel-oplossing voor SAP-toepassingen bevat een gegevensconnector, waarmee logboeken van uw SAP-systemen worden verzameld en verzonden naar uw Microsoft Sentinel-werkruimte en out-of-the-box-beveiligingsinhoud, waarmee u inzicht krijgt in de SAP-omgeving van uw organisatie en beveiligingsrisico's kunt detecteren en erop kunt reageren.

Gegevensconnector

De Microsoft Sentinel-oplossing voor SAP-toepassingen ondersteunt zowel een agent voor een containergegevensconnector als een gegevensconnector zonder agent. Beide agents verzamelen toepassingslogboeken voor al uw onboarded SAP-SID's vanuit het hele SAP-systeemlandschap en verzenden deze logboeken vervolgens naar uw Log Analytics-werkruimte in Microsoft Sentinel.

Selecteer een van de volgende tabbladen voor meer informatie:

In de volgende afbeelding ziet u bijvoorbeeld een SAP-landschap met meerdere SID's met een splitsing tussen productie- en niet-productiesystemen, waaronder het SAP Business Technology Platform. Alle systemen in deze installatiekopieën worden toegevoegd aan Microsoft Sentinel voor de SAP-oplossing.

De agent maakt verbinding met uw SAP-systeem om logboeken en andere gegevens uit het systeem op te halen en verzendt deze logboeken vervolgens naar uw Microsoft Sentinel-werkruimte. Hiervoor moet de agent zich verifiëren bij uw SAP-systeem met behulp van een gebruiker en rol die speciaal voor dit doel is gemaakt.

Microsoft Sentinel ondersteunt enkele opties voor het opslaan van uw agentconfiguratiegegevens, waaronder de configuratie voor uw SAP-verificatiegeheimen. De beslissing over welke optie kan afhankelijk zijn van de locatie waar u uw VIRTUELE machine implementeert en welk SAP-verificatiemechanisme u gebruikt. Ondersteunde opties worden als volgt weergegeven in volgorde van voorkeur:

- Een Azure Key Vault die wordt geopend via een door het Azure-systeem toegewezen beheerde identiteit

- Een Azure Key Vault die wordt geopend via een service-principal voor geregistreerde toepassingen van Microsoft Entra-id

- Een configuratiebestand met tekst zonder opmaak

U kunt ook verifiëren met behulp van SNC-certificaten (Secure Network Communication) en X.509 van SAP. Hoewel het gebruik van SNC een hoger verificatieniveau biedt, is het mogelijk niet praktisch voor alle scenario's.

Beveiligingsinhoud

De Microsoft Sentinel-oplossingen voor SAP-toepassingen bevatten de volgende typen beveiligingsinhoud om inzicht te krijgen in de SAP-omgeving van uw organisatie en beveiligingsrisico's te detecteren en erop te reageren:

- Analyseregels en volglijsten voor detectie van bedreigingen.

- Functies voor eenvoudige toegang tot gegevens.

- Werkmappen voor het maken van interactieve gegevensvisualisatie.

- Volglijsten voor aanpassing van de ingebouwde oplossingsparameters .

- Playbooks die u kunt gebruiken om reacties op bedreigingen te automatiseren.

Zie de Microsoft Sentinel-oplossing voor SAP-toepassingen voor meer informatie: naslaginformatie over beveiligingsinhoud.

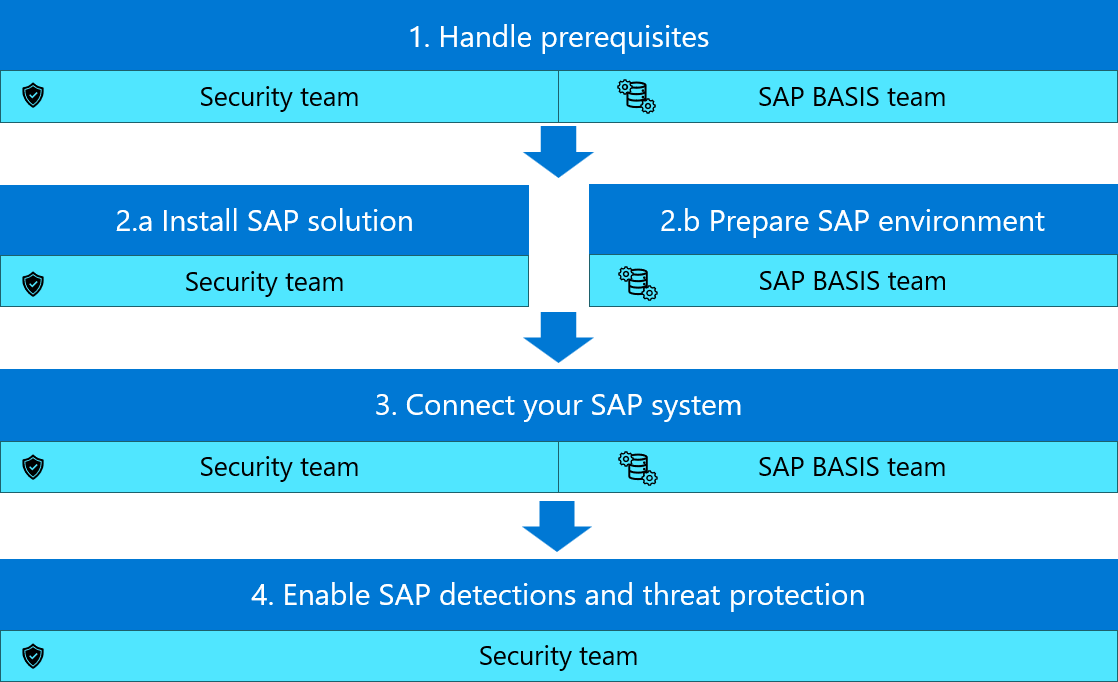

Implementatiestroom en persona's

Het implementeren van de Microsoft Sentinel-oplossingen voor SAP-toepassingen omvat verschillende stappen en vereist samenwerking tussen meerdere teams, afhankelijk van of u een gegevensconnectoragent of de oplossing zonder agent gebruikt. Selecteer een van de volgende tabbladen voor meer informatie:

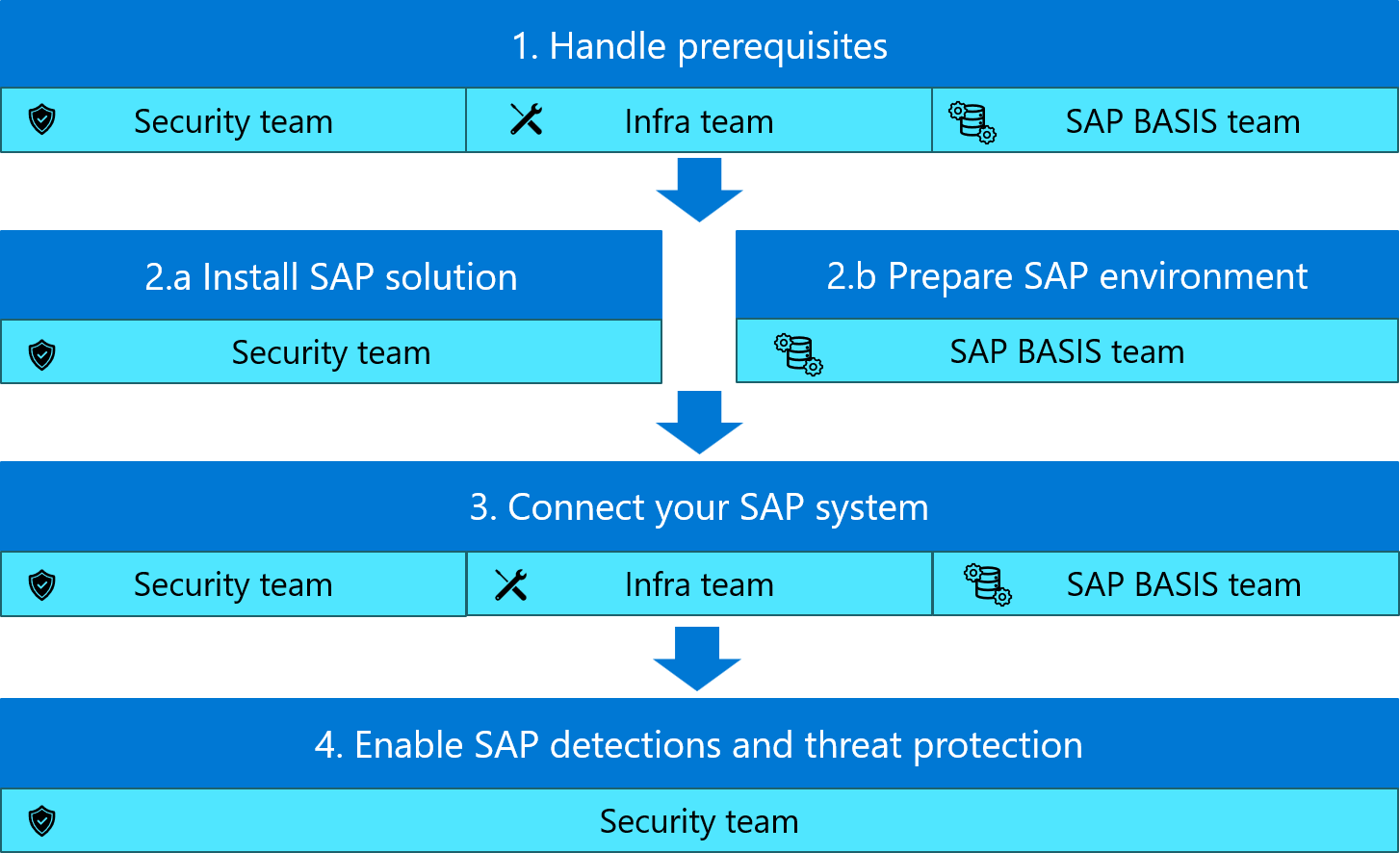

Het implementeren van de Microsoft Sentinel-oplossingen voor SAP-toepassingen omvat verschillende stappen en vereist samenwerking tussen meerdere teams, waaronder de beveiligings-, infrastructuur- en SAP BASIS-teams . In de volgende afbeelding ziet u de stappen voor het implementeren van de Microsoft Sentinel-oplossingen voor SAP-toepassingen, waarbij relevante teams zijn aangegeven:

We raden u aan om alle relevante teams bij het plannen van uw implementatie te betrekken om ervoor te zorgen dat er inspanningen worden toegewezen en dat de implementatie soepel kan verlopen.

Implementatiestappen zijn onder andere:

Bekijk de vereisten voor het implementeren van de Microsoft Sentinel-oplossing voor SAP-toepassingen. Voor sommige vereisten is coördinatie met uw infrastructuur- of SAP BASIS-teams vereist.

De volgende stappen kunnen parallel worden uitgevoerd, omdat ze afzonderlijke teams omvatten en niet afhankelijk zijn van elkaar:

Implementeer de Microsoft Sentinel-oplossing voor SAP-toepassingen vanuit de inhoudshub. Zorg ervoor dat u de juiste oplossing voor uw omgeving installeert. Deze stap wordt verwerkt door het beveiligingsteam in Azure Portal.

Configureer uw SAP-systeem voor de Microsoft Sentinel-oplossing, waaronder het configureren van SAP-autorisaties, het configureren van SAP-controle en meer. We raden u aan deze stappen door uw SAP BASIS-team uit te voeren en onze documentatie bevat verwijzingen naar SAP-documentatie.

Verbind uw SAP-systeem door een agent voor een containergegevensconnector te implementeren. Deze stap vereist coördinatie tussen uw beveiligings-, infrastructuur- en SAP BASIS-teams.

SCHAKEL SAP-detecties en bedreigingsbeveiliging in. Deze stap wordt verwerkt door het beveiligingsteam in Azure Portal.

Extra opties zijn onder andere:

Sap-gegevensverzameling stoppen

Als u de agent voor de gegevensconnector gebruikt en Microsoft Sentinel wilt stoppen met het verzamelen van uw SAP-gegevens, stopt u de opname van logboeken en schakelt u de connector uit. Verwijder vervolgens de extra gebruikersrol en eventuele optionele CA's die op uw SAP-systeem zijn geïnstalleerd.

Zie Sap-gegevensverzameling stoppen voor meer informatie.

Gerelateerde inhoud

Zie voor meer informatie:

- Over Microsoft Sentinel-inhoud en -oplossingen.

- De status en rol van uw SAP-systemen bewaken

- De SAP-gegevensconnectoragent van Microsoft Sentinel bijwerken

Volgende stap

Begin met de implementatie van de Microsoft Sentinel-oplossing voor SAP-toepassingen door de vereisten te controleren: