overzicht van Microsoft Defender Extern beheer bij kwetsbaarheid voor aanvallen

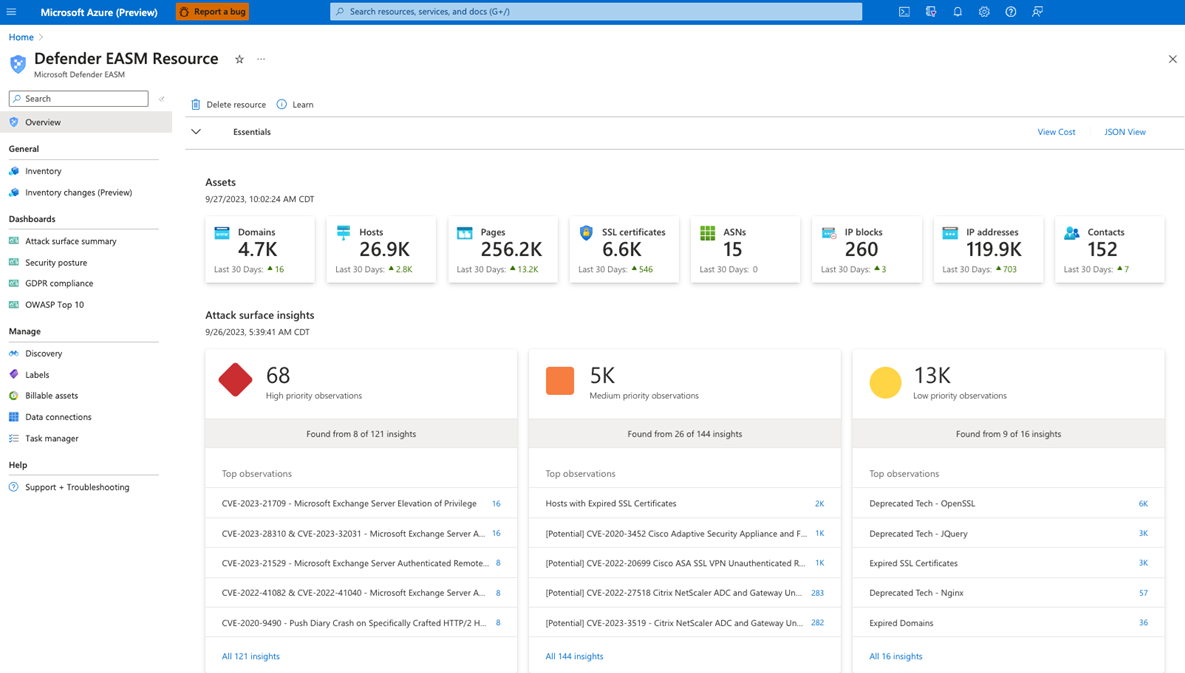

Microsoft Defender Extern beheer bij kwetsbaarheid voor aanvallen (Defender EASM) detecteert en wijst uw digitale aanvalsoppervlak continu toe om u een extern beeld te geven van uw onlineinfrastructuur.

Defender EASM biedt uw beveiligings- en IT-teams essentiële zichtbaarheid om hen te helpen onbekende gegevens te identificeren, risico's te prioriteren, bedreigingen te elimineren en de controle over beveiligingsproblemen en blootstelling buiten de firewall uit te breiden. Inzichten over kwetsbaarheid voor aanvallen worden gegenereerd met behulp van beveiligings- en infrastructuurgegevens om belangrijke aandachtspunten voor uw organisatie te laten zien.

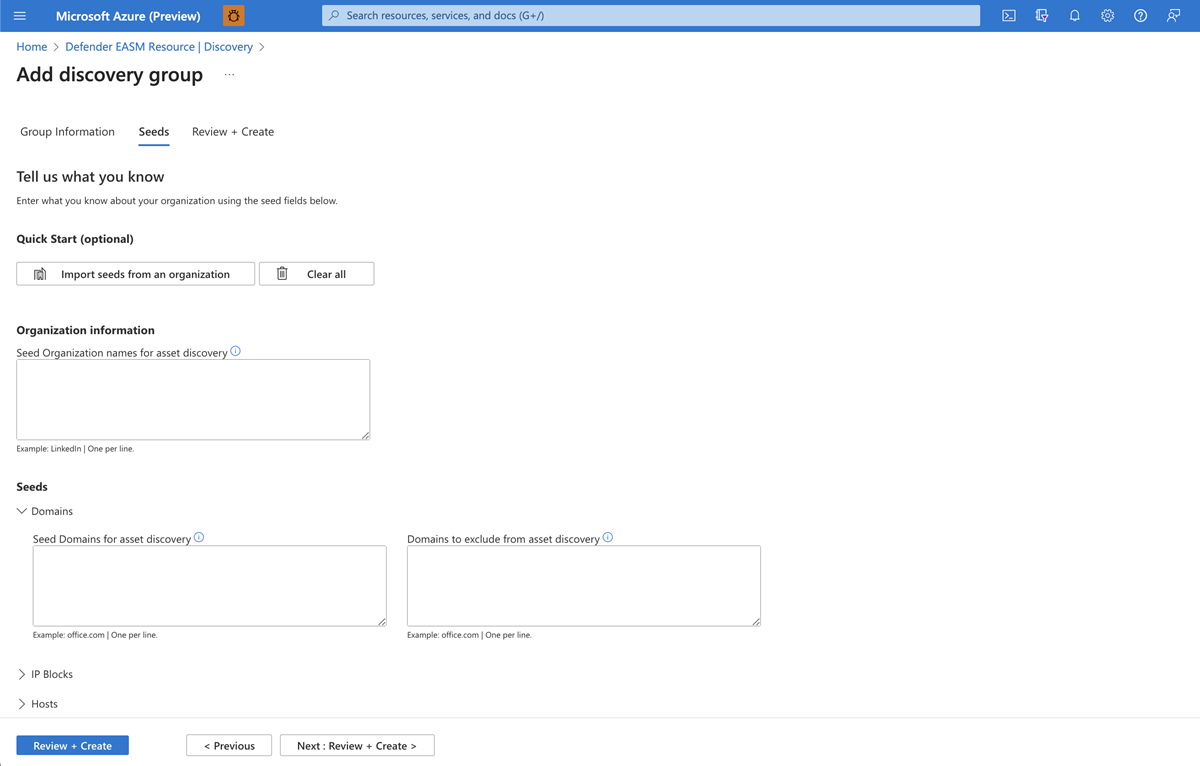

Detectie en inventaris

Microsoft eigen detectietechnologie zoekt recursief naar infrastructuur via waargenomen verbindingen met bekende legitieme assets. Het maakt deducties over de relatie van die infrastructuur met de organisatie om eerder onbekende en niet-bewaakte eigenschappen te ontdekken. Deze bekende legitieme activa worden detectiezaden genoemd. Defender EASM detecteert eerst sterke verbindingen met deze geselecteerde entiteiten en recurseert vervolgens om meer verbindingen te onthullen en uiteindelijk uw kwetsbaarheid voor aanvallen te compileren.

Defender EASM-detectie omvat de volgende soorten assets:

- Domeinen

- IP-adresblokken

- Hosts

- E-mailcontactpersonen

- Autonome systeemnummers (ASN's)

- Whois-organisaties

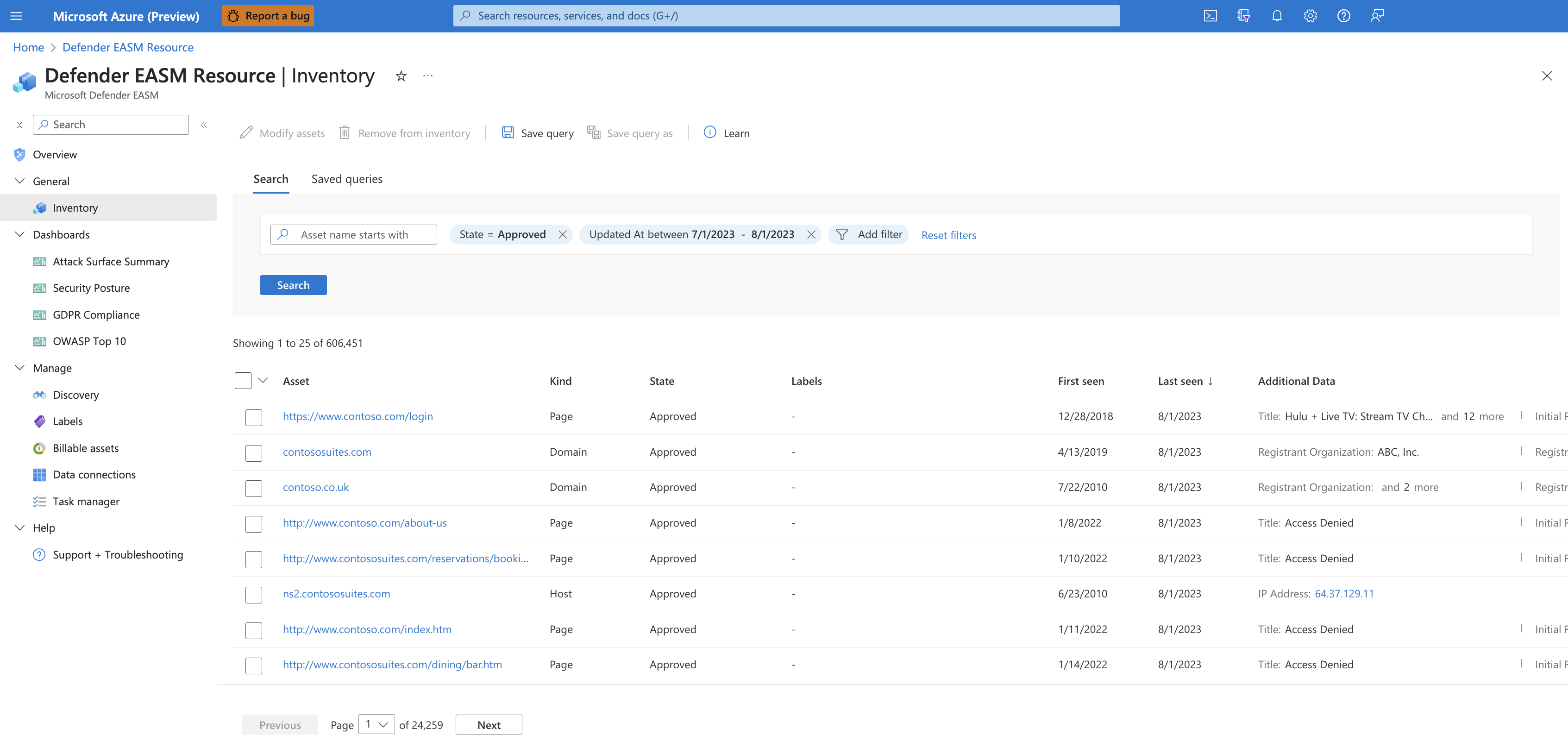

Gedetecteerde assets worden geïndexeerd en geclassificeerd in uw Defender EASM-inventaris, zodat u een dynamische record krijgt van de volledige webinfrastructuur onder uw beheer. Assets worden gecategoriseerd als recent (momenteel actief) of historisch. Ze kunnen webtoepassingen, afhankelijkheden van derden en andere assetverbindingen omvatten.

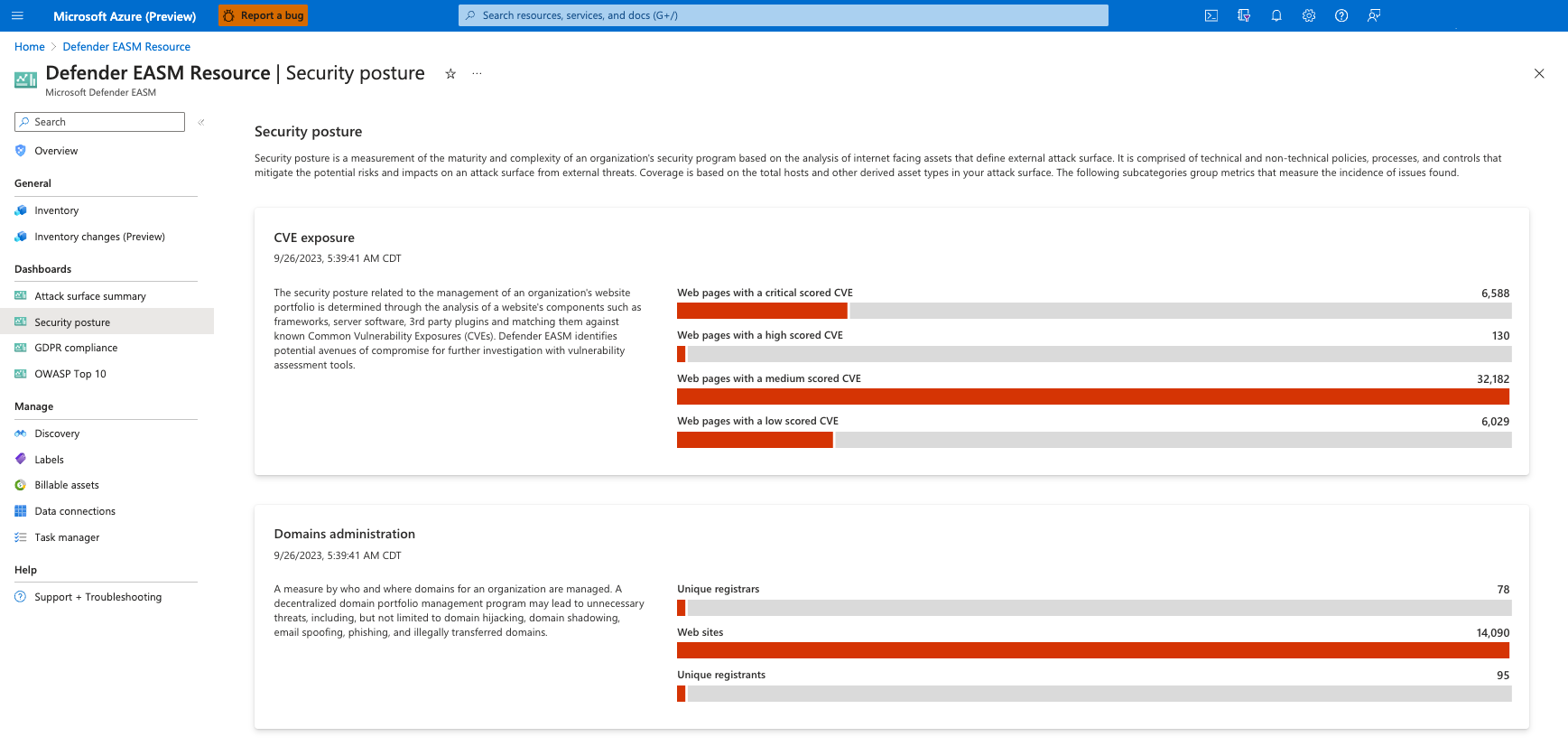

Dashboards

Defender EASM maakt gebruik van dashboards om u snel inzicht te geven in uw onlineinfrastructuur en eventuele belangrijke risico's voor uw organisatie. De dashboards zijn ontworpen om inzicht te bieden in specifieke risicogebieden, waaronder beveiligingsproblemen, naleving en beveiligingscontroles. Met deze inzichten kunt u snel de onderdelen van uw aanvalsoppervlak aanpakken die het grootste risico vormen voor uw organisatie.

Asset-management

U kunt uw inventaris filteren om de inzichten weer te geven die voor u en uw organisatie het belangrijkst zijn. Filteren biedt u flexibiliteit en aanpassing om u te helpen toegang te krijgen tot een specifieke subset van assets. Als u filtert, werken Defender EASM-gegevens ook voor uw specifieke use-case, ongeacht of u zoekt naar assets die verbinding maken met het afschamen van infrastructuur of het identificeren van nieuwe cloudresources.

Gebruikersmachtigingen

Een gebruiker in uw organisatie waaraan de rol Eigenaar of Inzender is toegewezen, kan Defender EASM-resources en de inventarisassets in een resource maken, verwijderen en bewerken. De rollen Eigenaar en Inzender hebben machtigingen om alle mogelijkheden en functies van het platform te gebruiken.

Een gebruiker aan wie de rol Lezer is toegewezen, kan Defender EASM-gegevens bekijken, maar kan geen resource of inventarisasset maken, verwijderen of bewerken.

Gegevenslocatie, beschikbaarheid en privacy

Microsoft Defender EASM bevat zowel globale gegevens als klantspecifieke gegevens. De onderliggende internetgegevens zijn globale gegevens die afkomstig zijn van Microsoft. Labels die klanten toepassen, worden beschouwd als klantgegevens. Uw klantgegevens worden opgeslagen in de regio die u selecteert.

Voor beveiligingsdoeleinden verzamelt Microsoft het IP-adres van een gebruiker wanneer de gebruiker zich aanmeldt. Het IP-adres wordt maximaal 30 dagen opgeslagen, maar het kan langer worden opgeslagen als het nodig is om mogelijk frauduleus of schadelijk gebruik van het product te onderzoeken.

Als een Azure-regio niet beschikbaar is, worden alleen de Defender EASM-klanten in die regio beïnvloed. Services en gegevens in andere Azure-regio's blijven actief.

Als een organisatie geen klant meer is van Microsoft, moeten alle gegevens van de klant binnen 180 dagen worden verwijderd in het Microsoft-complianceframework. Dit beleid omvat klantgegevens die zijn opgeslagen op offlinelocaties, zoals back-ups van databases. Nadat een resource is verwijderd, kan deze niet worden hersteld door onze teams. Klantgegevens worden nog 75 dagen bewaard in onze gegevensarchieven, maar de werkelijke resource kan niet worden hersteld. Na de periode van 75 dagen worden klantgegevens definitief verwijderd.