Aanmelden inschakelen voor Java Tomcat-apps met behulp van Microsoft Entra ID

In dit artikel wordt een Java Tomcat-app gedemonstreert die gebruikers aanmeldt bij uw Microsoft Entra ID-tenant met behulp van de Microsoft Authentication Library (MSAL) voor Java.

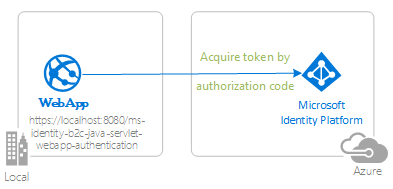

In het volgende diagram ziet u de topologie van de app:

Diagram met de topologie van de app.

Diagram met de topologie van de app.

De client-app gebruikt MSAL voor Java (MSAL4J) om gebruikers aan te melden bij hun eigen Microsoft Entra ID-tenant en een id-token te verkrijgen van Microsoft Entra ID. Het id-token bewijst dat een gebruiker is geverifieerd met deze tenant. De app beveiligt de routes op basis van de verificatiestatus van de gebruiker.

Vereisten

- JDK versie 8 of hoger

- Maven 3

- Een Microsoft Entra ID-tenant. Zie Een Microsoft Entra ID-tenant ophalen voor meer informatie.

- Een gebruikersaccount in uw eigen Microsoft Entra ID-tenant als u alleen met accounts in uw organisatiedirectory wilt werken, dat wil zeggen in de modus voor één tenant. Als u nog geen gebruikersaccount hebt gemaakt in uw Microsoft Entra ID-tenant, moet u dit doen voordat u doorgaat. Zie Gebruikers maken, uitnodigen en verwijderen voor meer informatie.

- Een gebruikersaccount in de Microsoft Entra ID-tenant van een organisatie als u wilt werken met accounts in een organisatiedirectory, dat wil weten in de modus voor meerdere tenants. U moet dit voorbeeld wijzigen om te werken met een persoonlijk Microsoft-account. Als u nog geen gebruikersaccount hebt gemaakt in uw Microsoft Entra ID-tenant, moet u dit doen voordat u doorgaat. Zie Gebruikers maken, uitnodigen en verwijderen voor meer informatie.

- Een persoonlijk Microsoft-account, bijvoorbeeld Xbox, Hotmail, Live, enzovoort, als u wilt werken met persoonlijke Microsoft-accounts.

Aanbevelingen

- Enige bekendheid met de Java / Jakarta Servlets.

- Enige bekendheid met Linux/OSX-terminal.

- jwt.ms voor het controleren van uw tokens.

- Fiddler voor het bewaken van uw netwerkactiviteit en het oplossen van problemen.

- Volg de Microsoft Entra ID-blog om op de hoogte te blijven van de nieuwste ontwikkelingen.

Het voorbeeld instellen

In de volgende secties ziet u hoe u de voorbeeldtoepassing instelt.

De voorbeeldopslagplaats klonen of downloaden

Als u het voorbeeld wilt klonen, opent u een Bash-venster en gebruikt u de volgende opdracht:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/1-Authentication/sign-in

U kunt ook naar de opslagplaats ms-identity-msal-java-samples navigeren, het downloaden als een .zip-bestand en het extraheren naar uw harde schijf.

Belangrijk

Om beperkingen voor bestandspadlengten in Windows te voorkomen, kloont of extraheert u de opslagplaats in een map in de buurt van de hoofdmap van uw harde schijf.

De voorbeeldtoepassing registreren bij uw Microsoft Entra ID-tenant

Er is één project in dit voorbeeld. In deze sectie wordt beschreven hoe u de app registreert.

Registreer eerst de app in Azure Portal door de instructies in quickstart te volgen: Een toepassing registreren bij het Microsoft Identity Platform.

Gebruik vervolgens de volgende stappen om de registratie te voltooien:

Ga naar de pagina App-registraties in het Microsoft identity platform voor ontwikkelaars.

Selecteer Nieuwe registratie.

Voer op de pagina Een toepassing registreren die wordt weergegeven de volgende toepassingsregistratiegegevens in:

Voer in de sectie Naam een beschrijvende toepassingsnaam in om weer te geven aan gebruikers van de app,

java-servlet-webapp-authenticationbijvoorbeeld.Selecteer onder Ondersteunde accounttypen een van de volgende opties:

- Selecteer Alleen accounts in deze organisatiemap als u een toepassing bouwt voor alleen gebruik door gebruikers in uw tenant, dat wil gezegd een toepassing met één tenant.

- Selecteer Accounts in een organisatiemap als u wilt dat gebruikers in een Microsoft Entra ID-tenant uw toepassing kunnen gebruiken, dat wil gezegd een multitenant-toepassing .

- Selecteer Accounts in elke organisatiedirectory en persoonlijke Microsoft-accounts voor de breedste set klanten, dat wil gezegd een multitenant-toepassing die ook persoonlijke Microsoft-accounts ondersteunt.

- Selecteer Persoonlijke Microsoft-accounts voor alleen gebruik door gebruikers van persoonlijke Microsoft-accounts, bijvoorbeeld Hotmail-, Live-, Skype- en Xbox-accounts.

Selecteer in de sectie Omleidings-URI het web in de keuzelijst met invoervak en voer de volgende omleidings-URI in:

http://localhost:8080/msal4j-servlet-auth/auth/redirect.

Selecteer Registreren om de toepassing te maken.

Zoek en kopieer op de registratiepagina van de app de waarde van de toepassings-id (client) om later te gebruiken. U gebruikt deze waarde in het configuratiebestand of de bestanden van uw app.

Selecteer certificaten en geheimen op de registratiepagina van de app in het navigatiedeelvenster om de pagina te openen om geheimen te genereren en certificaten te uploaden.

Selecteer in de sectie Clientgeheimen de optie Nieuw clientgeheim.

Typ een beschrijving, bijvoorbeeld app-geheim.

Selecteer een van de beschikbare duur: in 1 jaar, in 2 jaar of nooit verloopt.

Selecteer Toevoegen. De gegenereerde waarde wordt weergegeven.

Kopieer en sla de gegenereerde waarde op voor gebruik in latere stappen. U hebt deze waarde nodig voor de configuratiebestanden van uw code. Deze waarde wordt niet opnieuw weergegeven en u kunt deze niet op een andere manier ophalen. Zorg er dus voor dat u deze opslaat in Azure Portal voordat u naar een ander scherm of deelvenster navigeert.

De app configureren voor het gebruik van uw app-registratie

Gebruik de volgende stappen om de app te configureren:

Notitie

In de volgende stappen ClientID is dit hetzelfde als Application ID of AppId.

Open het project in uw IDE.

Open het bestand ./src/main/resources/authentication.properties .

Zoek de tekenreeks

{enter-your-tenant-id-here}. Vervang de bestaande waarde door een van de volgende waarden:- Uw Tenant-id voor Microsoft Entra ID als u uw app hebt geregistreerd bij de accounts in deze organisatiemap, kunt u alleen kiezen.

- Het woord

organizationsals u uw app hebt geregistreerd bij de accounts in een organisatiemapoptie . - Het woord

commonals u uw app hebt geregistreerd bij de accounts in een organisatiemap en de optie persoonlijke Microsoft-accounts . - Het woord

consumersals u uw app hebt geregistreerd bij de optie Persoonlijke Microsoft-accounts .

Zoek de tekenreeks

{enter-your-client-id-here}en vervang de bestaande waarde door de toepassings-id ofclientIddejava-servlet-webapp-authenticationtoepassing die is gekopieerd uit Azure Portal.Zoek de tekenreeks

{enter-your-client-secret-here}en vervang de bestaande waarde door de waarde die u hebt opgeslagen tijdens het maken van dejava-servlet-webapp-authenticationapp in Azure Portal.

Bouw het sample

Als u het voorbeeld wilt bouwen met behulp van Maven, gaat u naar de map met het pom.xml-bestand voor het voorbeeld en voert u de volgende opdracht uit:

mvn clean package

Met deze opdracht wordt een WAR-bestand gegenereerd dat u op verschillende toepassingsservers kunt uitvoeren.

De voorbeeldtoepassing uitvoeren

In de volgende secties ziet u hoe u het voorbeeld implementeert in Azure-app Service.

Vereisten

Maven-invoegtoepassing voor Azure-app Service-apps

Als Maven niet uw favoriete ontwikkelhulpprogramma is, raadpleegt u de volgende vergelijkbare zelfstudies die gebruikmaken van andere hulpprogramma's:

De Maven-invoegtoepassing configureren

Wanneer u implementeert in Azure-app Service, gebruikt de implementatie automatisch uw Azure-referenties van de Azure CLI. Als de Azure CLI niet lokaal is geïnstalleerd, verifieert de Maven-invoegtoepassing zich met OAuth of apparaataanmelding. Zie verificatie met Maven-invoegtoepassingen voor meer informatie.

Gebruik de volgende stappen om de invoegtoepassing te configureren:

Voer de volgende opdracht uit om de implementatie te configureren. Met deze opdracht kunt u het besturingssysteem Azure-app Service, de Java-versie en de Tomcat-versie instellen.

mvn com.microsoft.azure:azure-webapp-maven-plugin:2.13.0:configAls u een nieuwe uitvoeringsconfiguratie wilt maken, drukt u op Y en vervolgens op Enter.

Voor De waarde Definiëren voor het besturingssysteem drukt u op 1 voor Windows of 2 voor Linux en drukt u vervolgens op Enter.

Druk voor De waarde definiëren voor javaVersion op 2 voor Java 11 en druk vervolgens op Enter.

Druk voor De waarde definiëren voor webContainer op 4 voor Tomcat 9.0 en druk vervolgens op Enter.

Voor Waarde definiëren voor pricingTier drukt u op Enter om de standaard P1v2-laag te selecteren.

Voor Bevestigen drukt u op Y en drukt u vervolgens op Enter.

In het volgende voorbeeld ziet u de uitvoer van het implementatieproces:

Please confirm webapp properties

AppName : msal4j-servlet-auth-1707209552268

ResourceGroup : msal4j-servlet-auth-1707209552268-rg

Region : centralus

PricingTier : P1v2

OS : Linux

Java Version: Java 11

Web server stack: Tomcat 9.0

Deploy to slot : false

Confirm (Y/N) [Y]: [INFO] Saving configuration to pom.

[INFO] ------------------------------------------------------------------------

[INFO] BUILD SUCCESS

[INFO] ------------------------------------------------------------------------

[INFO] Total time: 37.112 s

[INFO] Finished at: 2024-02-06T08:53:02Z

[INFO] ------------------------------------------------------------------------

Nadat u uw keuzes hebt bevestigd, voegt de invoegtoepassing het vereiste invoegtoepassingselement en de vereiste instellingen toe aan het pom.xml-bestand van uw project om uw app te configureren voor uitvoering in Azure-app Service.

Het relevante gedeelte van het pom.xml-bestand moet er ongeveer uitzien als in het volgende voorbeeld:

<build>

<plugins>

<plugin>

<groupId>com.microsoft.azure</groupId>

<artifactId>>azure-webapp-maven-plugin</artifactId>

<version>x.xx.x</version>

<configuration>

<schemaVersion>v2</schemaVersion>

<resourceGroup>your-resourcegroup-name</resourceGroup>

<appName>your-app-name</appName>

...

</configuration>

</plugin>

</plugins>

</build>

U kunt de configuraties voor App Service rechtstreeks in uw pom.xml wijzigen. Enkele algemene configuraties worden vermeld in de volgende tabel:

| Eigenschappen | Vereist | Beschrijving |

|---|---|---|

subscriptionId |

false | De abonnements-id. |

resourceGroup |

true | De Azure-resourcegroep voor uw app. |

appName |

true | De naam van uw app. |

region |

false | De regio waarin u uw app wilt hosten. De standaardwaarde is centralus. Zie Ondersteunde regio's voor geldige regio's. |

pricingTier |

false | De prijscategorie voor uw app. De standaardwaarde is P1v2 voor een productieworkload. De aanbevolen minimumwaarde voor Java-ontwikkeling en -tests is B2. Zie App Service-prijzen voor meer informatie. |

runtime |

false | De configuratie van de runtime-omgeving. Zie Configuratiedetails voor meer informatie. |

deployment |

false | De implementatieconfiguratie. Zie Configuratiedetails voor meer informatie. |

Zie de referentiedocumentatie van de invoegtoepassing voor de volledige lijst met configuraties. Alle Azure Maven-invoegtoepassingen delen een algemene set configuraties. Zie Common Configurations voor deze configuraties. Zie de Azure-app: Configuratiedetails voor configuraties die specifiek zijn voor Azure-app Service.

Zorg ervoor dat u de appName waarden en resourceGroup waarden opslaat voor later gebruik.

De app voorbereiden voor implementatie

Wanneer u uw toepassing implementeert in App Service, verandert uw omleidings-URL in de omleidings-URL van uw geïmplementeerde app-exemplaar. Gebruik de volgende stappen om deze instellingen in het eigenschappenbestand te wijzigen:

Navigeer naar het bestand authentication.properties van uw app en wijzig de waarde van de domeinnaam van

app.homePageuw geïmplementeerde app, zoals wordt weergegeven in het volgende voorbeeld. Als u bijvoorbeeld in de vorige stap voor uw app-naam hebt gekozenexample-domain, moet u deze nu gebruikenhttps://example-domain.azurewebsites.netvoor deapp.homePagewaarde. Zorg ervoor dat u ook het protocol hebt gewijzigd vanhttpinhttps.# app.homePage is by default set to dev server address and app context path on the server # for apps deployed to azure, use https://your-sub-domain.azurewebsites.net app.homePage=https://<your-app-name>.azurewebsites.netNadat u dit bestand hebt opgeslagen, gebruikt u de volgende opdracht om uw app opnieuw te bouwen:

mvn clean package

Belangrijk

In hetzelfde bestand authentication.properties hebt u een instelling voor uw aad.secret. Het is geen goede gewoonte om deze waarde in App Service te implementeren. Het is ook geen goed idee om deze waarde in uw code te laten staan en deze mogelijk naar uw Git-opslagplaats te pushen. Voor het verwijderen van deze geheime waarde uit uw code vindt u gedetailleerdere richtlijnen in de sectie Implementeren in App Service - Geheim verwijderen. Met deze richtlijnen worden extra stappen toegevoegd voor het pushen van de geheime waarde naar Key Vault en het gebruik van Key Vault-verwijzingen.

De registratie van uw Microsoft Entra ID-app bijwerken

Omdat de omleidings-URI wordt gewijzigd in uw geïmplementeerde app in Azure-app Service, moet u ook de omleidings-URI wijzigen in de registratie van uw Microsoft Entra ID-app. Gebruik de volgende stappen om deze wijziging aan te brengen:

Ga naar de pagina App-registraties in het Microsoft identity platform voor ontwikkelaars.

Gebruik het zoekvak om te zoeken naar uw app-registratie,

java-servlet-webapp-authenticationbijvoorbeeld.Open uw app-registratie door de naam te selecteren.

Selecteer in het menu de optie Verificatie.

Selecteer URI toevoegen in de sectie Webomleidings-URI's - .

Vul de URI van uw app in, bijvoorbeeld

/auth/redirecthttps://<your-app-name>.azurewebsites.net/auth/redirect.Selecteer Opslaan.

De app implementeren

U bent nu klaar om uw app te implementeren in Azure-app Service. Gebruik de volgende opdracht om ervoor te zorgen dat u bent aangemeld bij uw Azure-omgeving om de implementatie uit te voeren:

az login

Nu alle configuraties klaar zijn in uw pom.xml-bestand , kunt u nu de volgende opdracht gebruiken om uw Java-app in Azure te implementeren:

mvn package azure-webapp:deploy

Nadat de implementatie is voltooid, is uw toepassing gereed op http://<your-app-name>.azurewebsites.net/. Open de URL met uw lokale webbrowser, waar u de startpagina van de msal4j-servlet-auth toepassing zou moeten zien.

Het voorbeeld verkennen

Gebruik de volgende stappen om het voorbeeld te verkennen:

- U ziet dat de status van de aangemelde of afgemelde status wordt weergegeven in het midden van het scherm.

- Selecteer de contextgevoelige knop in de hoek. Met deze knop wordt Aanmelden gelezen wanneer u de app voor het eerst uitvoert.

- Volg op de volgende pagina de instructies en meld u aan met een account in de Microsoft Entra ID-tenant.

- In het toestemmingsscherm ziet u de bereiken die worden aangevraagd.

- U ziet dat de contextgevoelige knop nu afmeldt en uw gebruikersnaam weergeeft.

- Selecteer Details van id-token om enkele van de gedecodeerde claims van het id-token weer te geven.

- Gebruik de knop in de hoek om u af te melden.

- Nadat u zich hebt afgemelding, selecteert u Id-tokendetails om te zien dat de app een

401: unauthorizedfout weergeeft in plaats van de id-tokenclaims wanneer de gebruiker niet is geautoriseerd.

Over de code

In dit voorbeeld ziet u hoe u MSAL voor Java (MSAL4J) gebruikt om gebruikers aan te melden bij uw Microsoft Entra ID-tenant. Als u MSAL4J in uw eigen toepassingen wilt gebruiken, moet u deze toevoegen aan uw projecten met behulp van Maven.

Als u het gedrag van dit voorbeeld wilt repliceren, kunt u het pom.xml-bestand en de inhoud van de helpers en authservlets-mappen kopiëren in de map src/main/java/com/microsoft/azuresamples/msal4j . U hebt ook het bestand authentication.properties nodig. Deze klassen en bestanden bevatten algemene code die u kunt gebruiken in een breed scala aan toepassingen. U kunt ook de rest van het voorbeeld kopiëren, maar de andere klassen en bestanden zijn specifiek gebouwd om het doel van dit voorbeeld te verhelpen.

Inhoud

In de volgende tabel ziet u de inhoud van de voorbeeldprojectmap:

| Bestand/map | Beschrijving |

|---|---|

| src/main/java/com/microsoft/azuresamples/msal4j/authwebapp/ | Deze map bevat de klassen die de bedrijfslogica van de back-end van de app definiëren. |

| src/main/java/com/microsoft/azuresamples/msal4j/authservlets/ | Deze map bevat de klassen die worden gebruikt voor aanmeldings- en afmeldingseindpunten. |

| *Servlet.java | Alle beschikbare eindpunten worden gedefinieerd in Java-klassen met namen die eindigen op Servlet. |

| src/main/java/com/microsoft/azuresamples/msal4j/helpers/ | Helperklassen voor verificatie. |

| AuthenticationFilter.java | Leidt niet-geverifieerde aanvragen om naar beveiligde eindpunten naar een 401-pagina. |

| src/main/resources/authentication.properties | Configuratie van Microsoft Entra-id en -programma. |

| src/main/webapp/ | Deze map bevat de gebruikersinterface - JSP-sjablonen |

| CHANGELOG.md | Lijst met wijzigingen in het voorbeeld. |

| CONTRIBUTING.md | Richtlijnen voor bijdragen aan het voorbeeld. |

| LICENTIE | De licentie voor het voorbeeld. |

ConfidentialClientApplication

Er ConfidentialClientApplication wordt een exemplaar gemaakt in het AuthHelper.java-bestand , zoals wordt weergegeven in het volgende voorbeeld. Dit object helpt bij het maken van de autorisatie-URL van Microsoft Entra ID en helpt ook bij het uitwisselen van het verificatietoken voor een toegangstoken.

// getConfidentialClientInstance method

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.authority(AUTHORITY)

.build();

De volgende parameters worden gebruikt voor instantiëring:

- De client-id van de app.

- Het clientgeheim, dat vereist is voor Vertrouwelijke clienttoepassingen.

- De Microsoft Entra ID Authority, die uw Microsoft Entra ID-tenant-id bevat.

In dit voorbeeld worden deze waarden gelezen uit het bestand authentication.properties met behulp van een eigenschappenlezer in het bestand Config.java .

Stapsgewijze procedure

De volgende stappen bieden een overzicht van de functionaliteit van de app:

De eerste stap van het aanmeldingsproces is het verzenden van een aanvraag naar het

/authorizeeindpunt voor uw Microsoft Entra ID-tenant. Het MSAL4J-exemplaarConfidentialClientApplicationwordt gebruikt om een AUTORISATIEaanvraag-URL samen te stellen. De app leidt de browser om naar deze URL, waar de gebruiker zich aanmeldt.final ConfidentialClientApplication client = getConfidentialClientInstance(); AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters.builder(Config.REDIRECT_URI, Collections.singleton(Config.SCOPES)) .responseMode(ResponseMode.QUERY).prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String authorizeUrl = client.getAuthorizationRequestUrl(parameters).toString(); contextAdapter.redirectUser(authorizeUrl);In de volgende lijst worden de functies van deze code beschreven:

AuthorizationRequestUrlParameters: Parameters die moeten worden ingesteld om een AuthorizationRequestUrl te bouwen.REDIRECT_URI: Waar Microsoft Entra ID de browser omleidt, samen met de verificatiecode, na het verzamelen van de gebruikersreferenties. Deze moet overeenkomen met de omleidings-URI in de registratie van de Microsoft Entra ID-app in Azure Portal.SCOPES: Bereiken zijn machtigingen die door de toepassing worden aangevraagd. Normaal gesproken volstaanopenid profile offline_accessde drie bereiken voor het ontvangen van een id-tokenantwoord.U vindt een volledige lijst met bereiken die door de app zijn aangevraagd in het bestand authentication.properties . U kunt meer bereiken toevoegen, zoals

User.Read.

De gebruiker krijgt een aanmeldingsprompt van Microsoft Entra ID. Als de aanmeldingspoging is geslaagd, wordt de browser van de gebruiker omgeleid naar het omleidingseindpunt van de app. Een geldige aanvraag voor dit eindpunt bevat een autorisatiecode.

Het

ConfidentialClientApplicationexemplaar wisselt deze autorisatiecode vervolgens uit voor een id-token en toegangstoken van Microsoft Entra ID.// First, validate the state, then parse any error codes in response, then extract the authCode. Then: // build the auth code params: final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(Config.REDIRECT_URI)).scopes(Collections.singleton(Config.SCOPES)).build(); // Get a client instance and leverage it to acquire the token: final ConfidentialClientApplication client = AuthHelper.getConfidentialClientInstance(); final IAuthenticationResult result = client.acquireToken(authParams).get();In de volgende lijst worden de functies van deze code beschreven:

AuthorizationCodeParameters: Parameters die moeten worden ingesteld om de autorisatiecode voor een id en/of toegangstoken uit te wisselen.authCode: De autorisatiecode die is ontvangen op het omleidingseindpunt.REDIRECT_URI: De omleidings-URI die in de vorige stap is gebruikt, moet opnieuw worden doorgegeven.SCOPES: De bereiken die in de vorige stap worden gebruikt, moeten opnieuw worden doorgegeven.

Als

acquireTokendit lukt, worden de tokenclaims geëxtraheerd. Als de nonce-controle is geslaagd, worden de resultaten geplaatst incontext- een exemplaar vanIdentityContextData- en opgeslagen in de sessie. De toepassing kan de sessie vervolgens instantiërenIdentityContextDatavia een exemplaar vanIdentityContextAdapterServletwanneer deze toegang nodig heeft, zoals wordt weergegeven in de volgende code:// parse IdToken claims from the IAuthenticationResult: // (the next step - validateNonce - requires parsed claims) context.setIdTokenClaims(result.idToken()); // if nonce is invalid, stop immediately! this could be a token replay! // if validation fails, throws exception and cancels auth: validateNonce(context); // set user to authenticated: context.setAuthResult(result, client.tokenCache().serialize());

De routes beveiligen

Zie AuthenticationFilter.java voor informatie over hoe de voorbeeld-app de toegang tot routes filtert. In het bestand authentication.properties bevat de app.protect.authenticated eigenschap de door komma's gescheiden routes waartoe alleen geverifieerde gebruikers toegang hebben, zoals wordt weergegeven in het volgende voorbeeld:

# for example, /token_details requires any user to be signed in and does not require special roles claim(s)

app.protect.authenticated=/token_details

Bereiken

Bereiken vertellen Microsoft Entra ID het toegangsniveau dat de toepassing aanvraagt.

Op basis van de aangevraagde bereiken geeft Microsoft Entra ID een toestemmingsdialoog aan de gebruiker bij het aanmelden. Als de gebruiker toestemming verleent voor een of meer bereiken en een token verkrijgt, worden de bereiken waarvoor toestemming is gegeven, gecodeerd in het resulterende access_tokenbereik.

Zie authentication.properties voor de bereiken die door de toepassing zijn aangevraagd. Deze drie bereiken worden standaard aangevraagd door MSAL en opgegeven door Microsoft Entra-id.

Meer informatie

- Microsoft Authentication Library (MSAL) voor Java

- Referentiedocumentatie voor MSAL Java

- Microsoft Identity Platform (Microsoft Entra ID voor ontwikkelaars)

- Snelstart: Een toepassing registreren op het Microsoft-identiteitsplatform

- Informatie over toestemmingservaringen voor Microsoft Entra ID-toepassingen

- Toestemming van gebruiker en beheerder

- MSAL-codevoorbeelden