Query's uitvoeren op uw aanvalsoppervlak met Defender EASM met behulp van Microsoft Copilot in Azure

Microsoft Defender Extern beheer bij kwetsbaarheid voor aanvallen (Defender EASM) scant inventarisassets en verzamelt robuuste contextuele metagegevens die aanvals-Surface Insights mogelijk maken. Deze inzichten helpen een organisatie te begrijpen hoe hun kwetsbaarheid voor aanvallen eruitziet, waar het risico zich bevindt en op welke assets ze zich moeten richten.

Belangrijk

Het gebruik van Copilot in Azure om een query uit te voeren op Defender EASM is opgenomen in Copilot for Security en vereist beveiligings-rekeneenheden (SKU's). U kunt SKU's inrichten en deze op elk gewenst moment verhogen of verlagen. Zie Aan de slag met Microsoft Copilot en Het gebruik van beveiligingsrekeneenheden beheren voor meer informatie over SKU's.

Als u Copilot in Azure wilt gebruiken om een query uit te voeren op Defender EASM, moet u of uw beheerdersteam lid zijn van de juiste rol in Copilot for Security en moet u toegang hebben tot een Defender EASM-resource. Zie Verificatie begrijpen in Microsoft Copilot for Security voor informatie over ondersteunde rollen.

Met Microsoft Copilot in Azure (preview) kunt u natuurlijke taal gebruiken om vragen te stellen en de kwetsbaarheid voor aanvallen van uw organisatie beter te begrijpen. Via de uitgebreide querymogelijkheden van Defender EASM kunt u metagegevens van assets en belangrijke assetgegevens extraheren, zelfs als u geen geavanceerde defender EASM-queryvaardigheden hebt.

Wanneer u Microsoft Copilot in Azure vraagt over uw kwetsbaarheid voor aanvallen, wordt context automatisch opgehaald op basis van het huidige gesprek of op de pagina die u bekijkt in Azure Portal. Als de context niet duidelijk is, wordt u gevraagd op te geven welke Defender EASM-resource moet worden gebruikt.

Notitie

In de taken en voorbeeldprompts die hier worden vermeld, ziet u een aantal gebieden waar Microsoft Copilot in Azure (preview) met name nuttig kan zijn. Dit is echter geen volledige lijst met alle dingen die u kunt doen. We raden u aan te experimenteren met uw eigen prompts en te zien hoe Microsoft Copilot in Azure (preview) u kan helpen uw Azure-resources en -omgeving te beheren.

Belangrijk

Microsoft Copilot in Azure (preview) is momenteel in PREVIEW. Raadpleeg de Aanvullende voorwaarden voor Microsoft Azure-previews voor juridische voorwaarden die van toepassing zijn op Azure-functies die in bèta of preview zijn of die anders nog niet algemeen beschikbaar zijn.

Voorbeeldprompts

Hier volgen enkele voorbeelden van de soorten prompts die u kunt gebruiken om query's uit te voeren op kwetsbaarheid voor aanvallen die zijn verzameld door Defender EASM. Wijzig deze prompts op basis van uw praktijkscenario's of probeer extra aanwijzingen om advies te krijgen over specifieke gebieden.

- "Vertel me over defender EASM-inzichten met hoge prioriteit."

- "Wat zijn mijn extern gerichte assets?"

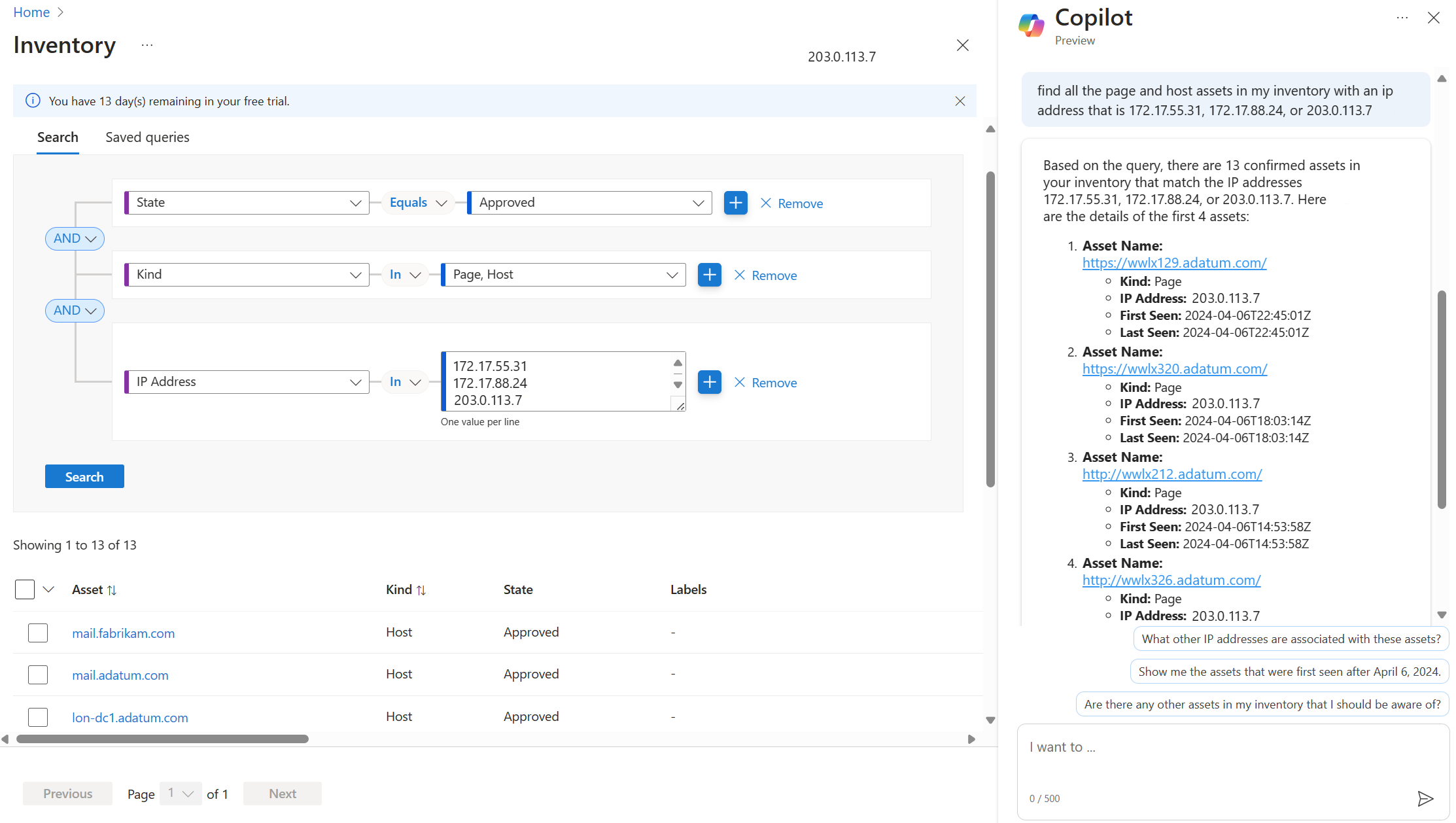

- "Zoek alle pagina- en hostassets in mijn inventaris met het IP-adres (adres)"

- "Toon alle assets die onderzoek vereisen."

- "Heb ik domeinen die binnen 30 dagen verlopen?"

- "Welke assets gebruiken jQuery versie 3.1.0?"

- "Haal de hosts met poort X open in mijn aanvalsoppervlak?"

- "Welke van mijn assets heeft een e-mailadres van een registrant?"

name@example.com - "Welke van mijn assets hebben services met 'Azure' en beveiligingsproblemen?

Opmerking

U kunt een query in natuurlijke taal gebruiken om uw kwetsbaarheid voor aanvallen beter te begrijpen. In dit voorbeeld is de query 'zoek alle pagina- en hostassets in mijn inventaris met een IP-adres (lijst met IP-adressen)'. Copilot in Azure voert een query uit op uw Defender EASM-inventaris en biedt informatie over de assets die voldoen aan uw criteria. Vervolgens kunt u indien nodig aanvullende vragen beantwoorden.

Volgende stappen

- Verken de mogelijkheden van Microsoft Copilot in Azure.

- Meer informatie over Defender EASM.