Diagnostische logboeken voor netwerkbeveiligingsperimeter

In dit artikel vindt u informatie over de diagnostische logboeken voor netwerkbeveiligingsperimeter en het inschakelen van logboekregistratie. U leert toegangslogboekcategorieën die worden gebruikt. Vervolgens ontdekt u de opties voor het opslaan van diagnostische logboeken en het inschakelen van logboekregistratie via Azure Portal.

Belangrijk

Netwerkbeveiligingsperimeter bevindt zich in openbare preview en is beschikbaar in alle openbare Azure-cloudregio's. Deze preview-versie wordt aangeboden zonder service level agreement en wordt niet aanbevolen voor productieworkloads. Misschien worden bepaalde functies niet ondersteund of zijn de mogelijkheden ervan beperkt. Zie Aanvullende gebruiksvoorwaarden voor Microsoft Azure-previews voor meer informatie.

Toegang tot logboekcategorieën

Toegangslogboekcategorieën voor een netwerkbeveiligingsperimeter zijn gebaseerd op de resultaten van de evaluatie van toegangsregels. De logboekcategorieën die zijn gekozen in de diagnostische instellingen, worden verzonden naar de door de klant gekozen opslaglocatie. Hier volgen de beschrijvingen voor elk van de toegangslogboekcategorieën, inclusief de modi waarin ze van toepassing zijn:

| Logboekcategorie | Beschrijving | Van toepassing op modi |

|---|---|---|

| NspPublicInboundPerimeterRulesAllowed | Binnenkomende toegang is toegestaan op basis van perimetertoegangsregels voor netwerkbeveiliging. | Leren/afgedwongen |

| NspPublicInboundPerimeterRulesDenied | Openbare binnenkomende toegang geweigerd door netwerkbeveiligingsperimeter. | Afgedwongen |

| NspPublicOutboundPerimeterRulesAllowed | Uitgaande toegang is toegestaan op basis van perimetertoegangsregels voor netwerkbeveiliging. | Leren/afgedwongen |

| NspPublicOutboundPerimeterRulesDenied | Openbare uitgaande toegang geweigerd door netwerkbeveiligingsperimeter. | Afgedwongen |

| NspOutboundAttempt | Uitgaande poging binnen netwerkbeveiligingsperimeter. | Leren/afgedwongen |

| NspIntraPerimeterInboundAllowed | Binnenkomende toegang binnen perimeter is toegestaan. | Leren/afgedwongen |

| NspPublicInboundResourceRulesAllowed | Wanneer perimeterregels voor netwerkbeveiliging weigeren, is binnenkomende toegang toegestaan op basis van PaaS-resourceregels. | Leren |

| NspPublicInboundResourceRulesDenied | Wanneer perimeterregels voor netwerkbeveiliging worden geweigerd, wordt binnenkomende toegang geweigerd door PaaS-resourceregels. | Leren |

| NspPublicOutboundResourceRulesAllowed | Wanneer perimeterregels voor netwerkbeveiliging weigeren, is uitgaande toegang toegestaan op basis van PaaS-resourceregels. | Leren |

| NspPublicOutboundResourceRulesDenied | Wanneer perimeterregels voor netwerkbeveiliging worden geweigerd, wordt uitgaande toegang geweigerd door PaaS-resourceregels. | Leren |

| NspPrivateInboundAllowed | Privé-eindpuntverkeer is toegestaan. | Leren/afgedwongen |

Doelopties voor logboekregistratie voor toegangslogboeken

De bestemmingen voor het opslaan van diagnostische logboeken voor een netwerkbeveiligingsperimeter omvatten services zoals Log Analytics-werkruimte, Azure Storage-account en Azure Event Hubs. Zie Ondersteunde bestemmingen voor diagnostische logboeken voor de volledige lijst en details van ondersteunde bestemmingen.

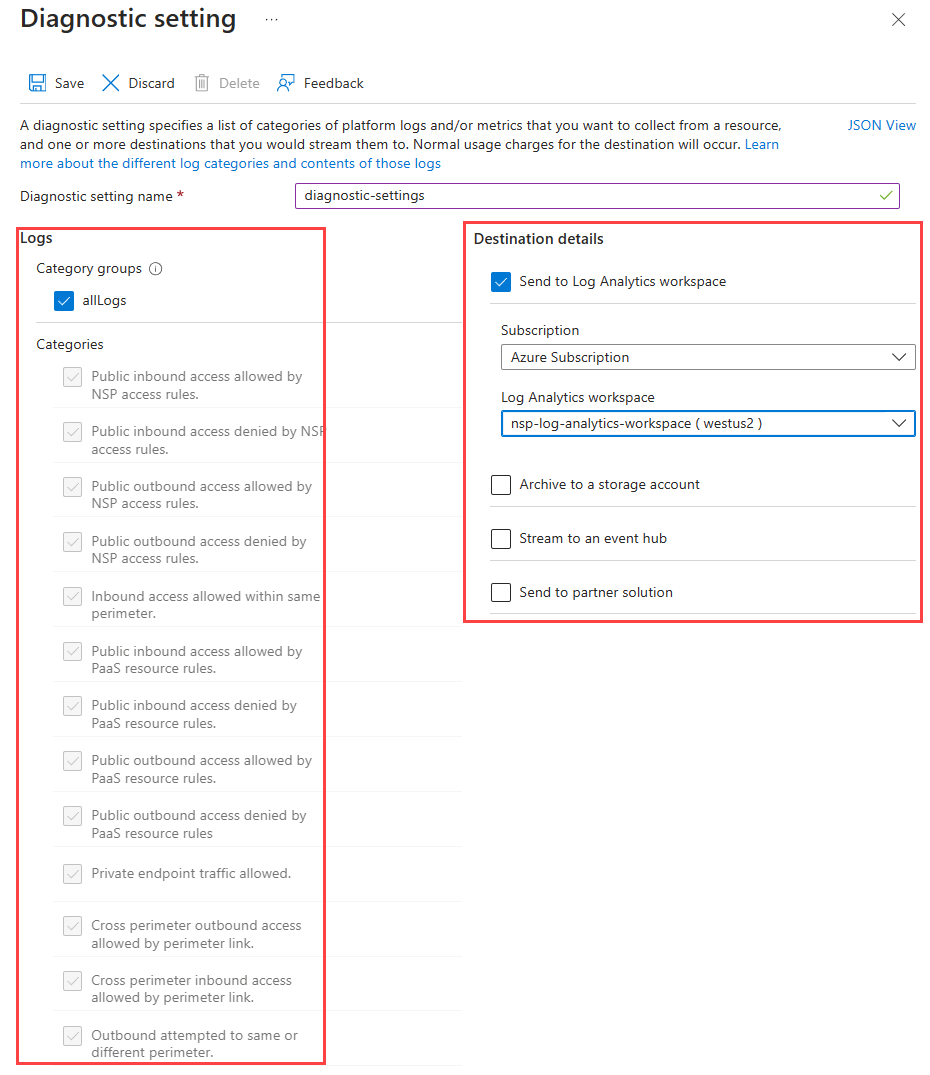

Logboekregistratie inschakelen via de Azure-portal

U kunt diagnostische logboekregistratie inschakelen voor een netwerkbeveiligingsperimeter met behulp van Azure Portal onder Diagnostische instellingen. Wanneer u een diagnostische instelling toevoegt, kunt u de logboekcategorieën kiezen die u wilt verzamelen en de bestemming waar u de logboeken wilt leveren.

Notitie

Wanneer u Azure Monitor gebruikt met een netwerkbeveiligingsperimeter, moet de Log Analytics-werkruimte die moet worden gekoppeld aan de netwerkbeveiligingsperimeter zich in een van de ondersteunde Azure Monitor-regio's bevinden. Zie Regionale limieten voor netwerkbeveiligingsperimeter voor meer informatie over beschikbare regio's.