Rapport om reduksjon av angrepsoverflate

Gjelder for:

- Microsoft Defender for endepunkt plan 1

- Microsoft Defender for endepunkt plan 2

- Microsoft Defender XDR

Plattformer:

- Windows

Rapporten over reduksjonsregler for angrepsoverflaten gir informasjon om reglene for reduksjon av angrepsoverflaten som brukes på enheter i organisasjonen. Denne rapporten gir også informasjon om:

- oppdagede trusler

- blokkerte trusler

- enheter som ikke er konfigurert til å bruke standard beskyttelsesregler til å blokkere trusler

I tillegg gir denne rapporten et brukervennlig grensesnitt som gjør det mulig å:

- Vis trusselregistreringer

- Vis konfigurasjonen av ASR-reglene

- Konfigurer (legg til) utelatelser

- Drill ned for å samle inn detaljert informasjon

Hvis du vil ha mer informasjon om individuelle regler for reduksjon av angrepsoverflate, kan du se referanse for regler for reduksjon av angrepsoverflate.

Forutsetninger

Viktig

Hvis du vil ha tilgang til rapporten over reduksjonsregler for angrepsoverflaten, kreves lesetillatelser for Microsoft Defender-portalen. For at Windows Server 2012 R2 og Windows Server 2016 skal vises i rapporten over reduksjonsregler for angrepsoverflaten, må disse enhetene være innebygd ved hjelp av den moderne enhetlige løsningspakken. Hvis du vil ha mer informasjon, kan du se Ny funksjonalitet i den moderne enhetlige løsningen for Windows Server 2012 R2 og 2016.

Tilgangstillatelser for rapporter

Hvis du vil ha tilgang til rapporten over reduksjonsregler for angrepsoverflaten i Microsoft Defender-portalen, kreves følgende tillatelser:

| Tillatelsestype | Tillatelse | Visningsnavn for tillatelse |

|---|---|---|

| Program | Machine.Read.All |

Read all machine profiles |

| Delegert (jobb- eller skolekonto) | Machine.Read |

Read machine information |

Du kan tilordne tillatelser ved hjelp av Microsoft Entra ID eller Microsoft Defender-portalen.

- Hvis du vil bruke Microsoft Entra ID, kan du se Tilordne Microsoft Entra-roller til brukere

- Hvis du vil bruke Microsoft Defender-portalen, kan du se Tilordne brukertilgang.

Naviger til rapporten over reduksjonsregler for angrepsoverflaten

Slik navigerer du til sammendragskortene for rapporten over reduksjonsregler for angrepsoverflaten

- Åpne Microsoft Defender XDR-portalen .

- KlikkRapporter i venstre panel, og velg Sikkerhetsrapport i hoveddelen under Rapporter.

- Rull ned til Enheter for å finne sammendragskortene for angrepsoverflatereduksjonsregler.

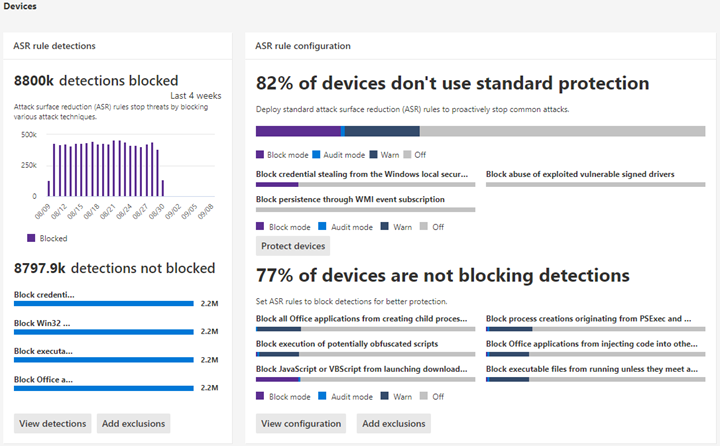

Kort for sammendragsrapport for ASR-regler vises i illustrasjonen nedenfor.

Sammendragskort for ASR-regler

Rapportsammendraget for ASR-regler er delt inn i to kort:

Sammendragskort for oppdaging av ASR-regler

Viser et sammendrag av antall oppdagede trusler blokkert av ASR-regler.

Inneholder to handlingsknapper:

- Vis gjenkjenninger – åpner fanen Gjenkjenninger for angrepsoverflatereduksjonsregler>

- Legg til utelatelser – åpner fanen For å redusere angrepsoverflaten>hovedkategorien Utelukkelser

Når du klikker på koblingen for gjenkjenning av ASR-regler øverst på kortet, åpnes også hovedfanen for oppdagelser av angrepsoverflatereduksjonsregler.

Konfigurasjonssammendragskort for ASR-regler

Den øverste delen fokuserer på tre anbefalte regler, som beskytter mot vanlige angrepsteknikker. Dette kortet viser informasjon om gjeldende tilstand om datamaskinene i organisasjonen som har følgende tre (ASR) standard beskyttelsesregler angitt i blokkmodus, overvåkingsmodus eller av (ikke konfigurert). Beskytt enheter-knappen viser fullstendige konfigurasjonsdetaljer bare for de tre reglene. kunder kan raskt iverksette tiltak for å aktivere disse reglene.

Den nederste delen viser seks regler basert på antall ubeskyttede enheter per regel. Vis konfigurasjon-knappen viser alle konfigurasjonsdetaljer for alle ASR-regler. Legg til utelukkelse-knappen viser siden legg til utelatelse med alle registrerte fil-/prosessnavn oppført for Security Operation Center (SOC) som skal evalueres. Siden Legg til utelatelse er koblet til Microsoft Intune.

Inneholder to handlingsknapper:

- Vis konfigurasjon – åpner fanen Gjenkjenninger for angrepsoverflatereduksjonsregler>

- Legg til utelatelser – åpner fanen For å redusere angrepsoverflaten>hovedkategorien Utelukkelser

Når du klikker på konfigurasjonskoblingen for ASR-regler øverst på kortet, åpnes også hovedkonfigurasjonsfanen for konfigurasjon av angrepsoverflatereduksjonsregler.

Forenklet standard beskyttelsesalternativ

Konfigurasjonssammendragskortet inneholder en knapp for å beskytte enheter med de tre standard beskyttelsesreglene . Microsoft anbefaler i det minste at du aktiverer disse tre standard beskyttelsesreglene for reduksjon av angrepsoverflaten:

- Blokkere legitimasjonsstjele fra delsystemet for lokale sikkerhetsmyndigheter i Windows (lsass.exe)

- Blokker misbruk av utnyttede sårbare signerte sjåfører

- Blokker utholdenhet gjennom windows management instrumentation (WMI)-hendelsesabonnement

Slik aktiverer du de tre standard beskyttelsesreglene:

- Velg Beskytt enheter. Hovedkonfigurasjonsfanen åpnes.

- Grunnleggende regler aktiveres automatisk fra Alle regler til Standardbeskyttelsesregler på Konfigurasjon-fanen.

- Velg enhetene du vil at standardbeskyttelsesreglene skal gjelde for, i Enheter-listen, og velg deretter Lagre.

Dette kortet har to andre navigasjonsknapper:

- Vis konfigurasjon – Åpner hovedkonfigurasjonsfanen for regler > for reduksjon av angrepsoverflate.

- Legg til utelatelser – Åpner fanen For reduksjon av angrepsoverflate>hovedkategorien Utelukkelser .

Når du klikker på konfigurasjonskoblingen for ASR-regler øverst på kortet, åpnes også hovedkonfigurasjonsfanen for konfigurasjon av angrepsoverflatereduksjonsregler.

Hovedfaner for reduksjon av angrepsoverflate

Selv om sammendragskortene for ASR-reglene er nyttige for å få et raskt sammendrag av statusen for ASR-reglene, gir hovedfanene mer detaljert informasjon med filtrerings- og konfigurasjonsfunksjoner:

Søkefunksjoner

Søkefunksjonen legges til i fanene Gjenkjenning, Konfigurasjon og Legg til utelukkelse . Med denne funksjonen kan du søke ved hjelp av enhets-ID, filnavn eller prosessnavn.

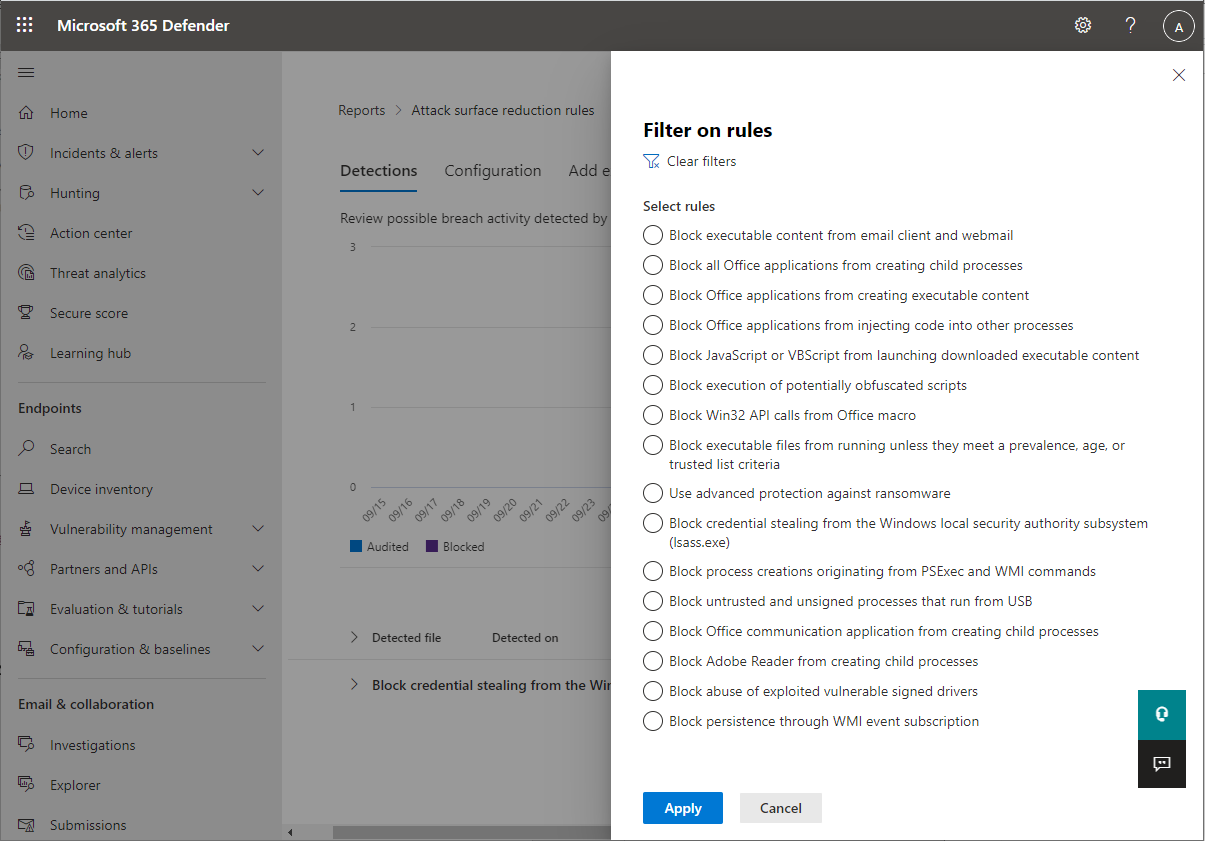

Filtrering

Filtrering gjør det mulig for deg å angi hvilke resultater som skal returneres:

- Med dato kan du angi et datoområde for dataresultater.

- Filtre

Obs!

Når du filtrerer etter regel, er antall enkeltoppdagede elementer oppført i den nedre halvdelen av rapporten for øyeblikket begrenset til 200 regler. Du kan bruke Eksporter til å lagre den fullstendige listen over gjenkjenninger i Excel.

Tips

Ettersom filteret for øyeblikket fungerer i denne versjonen, må du først rulle ned til siste gjenkjenning i listen for å laste inn det fullstendige datasettet hver gang du vil «gruppere etter». Når du har lastet inn det fullstendige datasettet, kan du starte filtreringen Sorter etter. Hvis du ikke ruller ned til siste oppdaging som er oppført ved hver bruk, eller når du endrer filtreringsalternativer (for eksempel ASR-reglene som brukes på gjeldende filterkjøring), vil resultatene være feil for alle resultater som har mer enn én visningsside med oppførte oppdaginger.

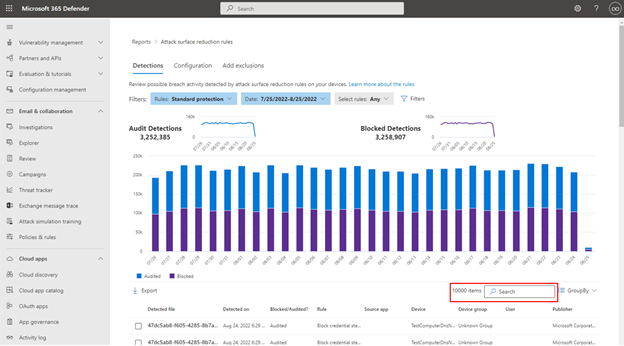

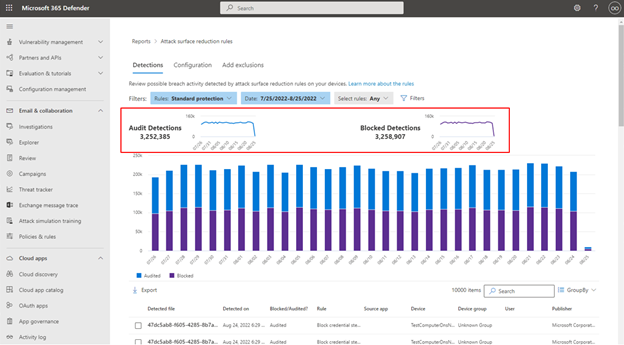

Fanen For reduksjon av angrepsoverflate

- Overvåkingsgjenkjenninger Viser hvor mange trusselregistreringer som ble registrert av regler som er angitt i overvåkingsmodus .

- Blokkerte gjenkjenninger Viser hvor mange trusselregistreringer som ble blokkert av regler som er angitt i blokkmodus .

- Stort, konsolidert diagram Viser blokkerte og overvåkede gjenkjenninger.

Grafene gir gjenkjenningsdata over det viste datointervallet, med mulighet til å holde pekeren over en bestemt plassering for å samle inn datospesifikk informasjon.

Den nederste delen av rapporten viser oppdagede trusler – per enhet – med følgende felt:

| Feltnavn | Definisjon |

|---|---|

| Oppdaget fil | Filen som er fast bestemt på å inneholde en mulig eller kjent trussel |

| Oppdaget på | Datoen da trusselen ble oppdaget |

| Blokkert/revidert? | Om identifiseringsregelen for den bestemte hendelsen var i blokk- eller overvåkingsmodus |

| Regel | Hvilken regel oppdaget trusselen |

| Kildeapp | Programmet som gjorde kallet til den fornærmende "oppdaget fil" |

| Enhet | Navnet på enheten som overvåkings- eller blokkhendelsen oppstod på |

| Enhetsgruppe | Active Directory-gruppen som enheten tilhører |

| Bruker | Maskinkontoen som er ansvarlig for samtalen |

| Publisher | Firmaet som lanserte den bestemte .exe eller programmet |

Hvis du vil ha mer informasjon om overvåkings- og blokkmoduser for ASR-regel, kan du se moduser for angrepsoverflatereduksjonsregler.

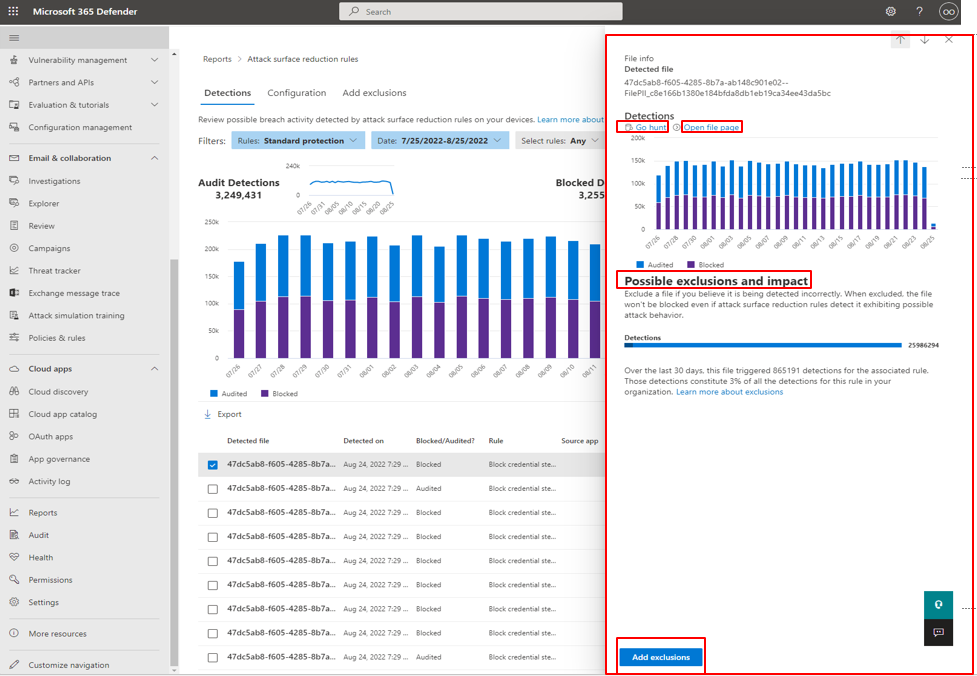

Utføringsbar undermeny

Hovedsiden «Gjenkjenning» har en liste over alle gjenkjenninger (filer/prosesser) de siste 30 dagene. Velg hvilken som helst av gjenkjenningene som skal åpnes med neddrillingsfunksjoner.

Inndelingen Mulig utelukkelse og innvirkning gir innvirkning på den valgte filen eller prosessen. Du kan:

- Velg Gå til søk som åpner spørringssiden Avansert jakt

- Åpne filsiden åpner Microsoft Defender for gjenkjenning av endepunkt

- Legg til utelatelse-knappen er koblet til hovedsiden legg til utelukkelse.

Bildet nedenfor illustrerer hvordan avansert jakt-spørringssiden åpnes fra koblingen på undermenyen som kan utføres:

Hvis du vil ha mer informasjon om avansert jakt, kan du se Proaktivt jakt etter trusler med avansert jakt i Microsoft Defender XDR

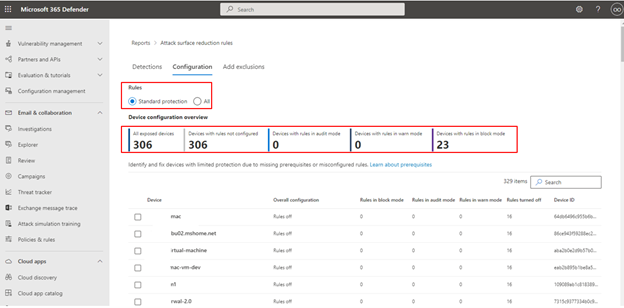

Regler for reduksjon av angrepsoverflate, hovedkonfigurasjonsfanen

Hovedkonfigurasjonsfanen for ASR-regler gir sammendrag og konfigurasjonsdetaljer for ASR-regler per enhet. Det finnes tre hovedaspekter ved konfigurasjonsfanen:

Grunnleggende regler Gir en metode for å veksle mellom grunnleggende regler og alle regler. Grunnleggende regler er valgt som standard.

Oversikt over enhetskonfigurasjon Gir et gjeldende øyeblikksbilde av enheter i én av følgende statuser:

- Alle eksponerte enheter (enheter med manglende forutsetninger, regler i overvåkingsmodus, feilkonfigurerte regler eller regler som ikke er konfigurert)

- Enheter med regler som ikke er konfigurert

- Enheter med regler i overvåkingsmodus

- Enheter med regler i blokkmodus

Den nedre delen uten navn i Konfigurasjon-fanen gir en liste over gjeldende tilstand for enhetene dine (per enhet):

- Enhet (navn)

- Generell konfigurasjon (om noen regler er aktivert eller alle er av)

- Regler i blokkmodus (antall regler per enhet som er satt til å blokkere)

- Regler i overvåkingsmodus (antall regler i overvåkingsmodus)

- Regler slått av (regler som er deaktivert eller ikke er aktivert)

- Enhets-ID (enhets-GUID)

Disse elementene vises i illustrasjonen nedenfor.

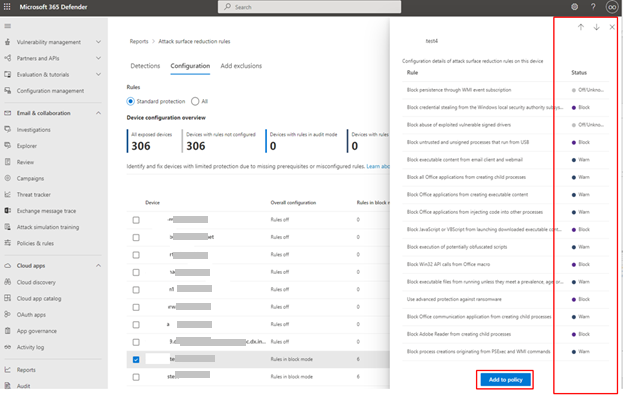

Slik aktiverer du ASR-regler:

- Velg enheten eller enhetene du vil bruke ASR-regler for, under Enhet.

- Kontroller valgene i undermenyvinduet, og velg deretter Legg til i policy.

Undermenyen Konfigurasjon og legg til regel vises i illustrasjonen nedenfor.

[OBS!] Hvis du har enheter som krever at forskjellige ASR-regler brukes, bør du konfigurere disse enhetene enkeltvis.

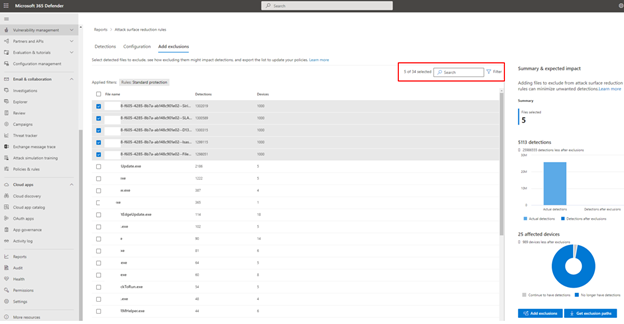

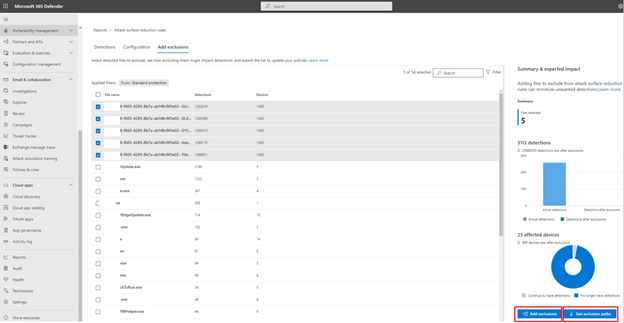

Regler for reduksjon av angrepsoverflate Legg til utelatelser-fanen

Fanen Legg til utelatelser viser en rangert liste over gjenkjenninger etter filnavn og gir en metode for å konfigurere utelatelser. Som standard er informasjonen om å legge til utelatelser oppført for tre felt:

- Filnavn Navnet på filen som utløste ASR-regelhendelsen.

- Påvisninger Totalt antall oppdagede hendelser for navngitt fil. Individuelle enheter kan utløse flere ASR-regelhendelser.

- Enheter Antall enheter gjenkjenningen oppstod på.

Viktig

Hvis du utelater filer eller mapper, kan du redusere beskyttelsen som leveres av ASR-regler, alvorlig. Utelatte filer kan kjøres, og ingen rapporter eller hendelser registreres. Hvis ASR-regler oppdager filer som du mener ikke bør oppdages, bør du først bruke overvåkingsmodus til å teste regelen.

Når du velger en fil, åpnes et sammendrag & forventede innvirkningen , og presenterer følgende typer informasjon:

- Valgte filer Antall filer du har valgt for utelukkelse

- (antall) gjenkjenninger Sier den forventede reduksjonen i gjenkjenninger etter å ha lagt til de valgte utelukkelsene. Reduksjonen i gjenkjenninger representeres grafisk for faktiske gjenkjenninger og gjenkjenninger etter utelatelser

- (antall) berørte enheter Sier den forventede reduksjonen i enheter som rapporterer gjenkjenninger for de valgte utelukkelsene.

Siden Legg til utelatelse har to knapper for handlinger som kan brukes på alle oppdagede filer (etter valg). Du kan:

- Legg til utelukkelse som åpner policysiden for Microsoft Intune ASR. Hvis du vil ha mer informasjon, kan du se: Intune i Aktiver ASR-regler alternative konfigurasjonsmetoder.

- Få utelatelsesbaner som laster ned filbaner i csv-format

Se også

- Distribusjonsoversikt over angrepsoverflatereduksjonsregler

- Planlegg distribusjon av regler for reduksjon av angrepsoverflate

- Regler for reduksjon av angrepsoverflate

- Aktiver regler for reduksjon av angrepsoverflate

- Operasjonalisere regler for reduksjon av angrepsoverflate

- Rapport om reduksjon av angrepsoverflate (ASR)

- Referanse for reduksjonsregler for angrepsoverflate

Tips

Vil du lære mer? Engasjer deg med Microsoft Security-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender for Endpoint Tech Community.