Microsoft 365 Copilot administratorveiledning for E5 + SAM-lisenser

Når du forbereder organisasjonen for Microsoft 365 Copilot eller du er klar til å begynne å bruke Copilot, finnes det funksjoner i E5 + SAM-lisensene som kan hjelpe deg med å klargjøre dataene dine.

Når brukere angir en melding, kan Copilot svare med data som brukeren har tilgang til. Overdelte og utdaterte data kan føre til unøyaktige resultater fra Copilot.

Denne artikkelen gir veiledning for IT-administratorer med Microsoft 365 E5- og SharePoint avansert administrasjon (SAM)-lisenser. Med funksjonene som er inkludert i disse lisensene, gjør du følgende:

- Bruk SharePoint avansert administrasjon (SAM) til å forhindre overdeling, rydde opp i datakilder og overvåke endringer på SharePoint-nettstedet.

- Bruk Microsoft Purview til å aktivere følsomhetsetiketter, identifisere og beskytte sensitive data, begrense endepunkter og slette innholdet du ikke trenger.

Hvis du vil ha mer informasjon, kan du se Oversharing Control på Enterprise Scale (åpner YouTubes nettsted).

Bruk denne artikkelen til å komme i gang med Microsoft 365 Copilot i organisasjonen. Når du bruker funksjonene som er beskrevet i denne artikkelen, er organisasjonen bedre forberedt på Copilot, inkludert å få mer nøyaktige resultater fra Copilot.

Denne artikkelen gjelder for:

- Microsoft 365 Copilot

- Microsoft SharePoint Premium – SharePoint avansert administrasjon (SAM)

- Microsoft Purview

Obs!

Hvis du har en E3-lisens, kan du se Microsoft 365 Copilot administratorveiledning for E3-lisenser. Hvis du vil ha en sammenligning av funksjonene i lisensene, kan du se Sammenligne Microsoft Copilot funksjoner i E3- og E5-lisenser.

Før du starter

Microsoft anbefaler at du også følger trinnene i Microsoft 365 Copilot – anbefalte fremgangsmåter med SharePoint. Det hjelper deg med å optimalisere søket i SharePoint, oppdatere delingsinnstillinger i SharePoint & OneDrive og kontrollere tillatelser & nettstedstilgang på SharePoint-områdene.

Følgende lisenser kreves for å bruke funksjonene i denne artikkelen:

Microsoft 365 E5 eller Office 365 E5

- Microsoft Purview – inkludert i E5-lisensen

Hvis du vil ha en liste over funksjonene og tjenestene du får med lisensen, kan du se Microsoft 365, Office 365, Enterprise Mobility + Security og Windows 11 abonnementer.

Microsoft SharePoint Premium – SharePoint avansert administrasjon

Fra begynnelsen av 2025 blir Microsoft SharePoint Premium – SharePoint avansert administrasjon (SAM) inkludert i Microsoft 365 Copilot-lisensen. Hvis du vil lære mer om SAM-lisensiering, kan du se Microsoft SharePoint Premium – SharePoint avansert administrasjon.

-

Avhengig av abonnementsplanen kan du kanskje kjøpe Microsoft 365 Copilot lisenser gjennom Administrasjonssenter for Microsoft 365 (faktureringskjøpstjenester>), Microsoft-partnere eller Microsoft-kontoteamet.

Microsoft 365 Copilot-lisenser er tilgjengelige som et tillegg til andre lisensieringsplaner. Hvis du vil ha mer informasjon, kan du se Forstå lisensiering for Microsoft 365 Copilot.

Denne artikkelen bruker følgende administrasjonssentre. Disse administrasjonssentrene krever en bestemt rolle for å fullføre oppgavene i artikkelen.

Administrasjonssenter for SharePoint Online: Logg på som SharePoint-administrator.

Microsoft Purview-portal: Det finnes ulike roller, avhengig av oppgaven du må fullføre. Hvis du vil lære mer, kan du se:

SharePoint-administratoroppgave – Bruk SharePoint avansert administrasjon (SAM)-funksjoner

Det finnes funksjoner i SharePoint avansert administrasjon (SAM) som kan hjelpe deg med å gjøre deg klar for Copilot.

✅ Copilot mål med SAM:

- Du kan rydde opp i datakilder ved å finne og fjerne inaktive SharePoint-områder.

- Identifiser SharePoint-områder med overdelt eller sensitivt innhold.

- Bruk policy til å begrense tilgangen til SharePoint-områder som er forretningskritiske eller har sensitivt innhold.

- Overvåk områdeendringer.

Denne delen veileder deg gjennom ulike SAM-funksjoner som kan hjelpe deg med å gjøre organisasjonen og dataene dine klare for Copilot.

Hvis du vil lære mer om SAM + Copilot, kan du se Gjør deg klar for Copilot med SharePoint avansert administrasjon.

Sørg for at alle områder har gyldige eiere

✅ Kjør en områdeeierskapspolicy som finner nettsteder som ikke har minst to eiere

En områdeeierskapspolicy oppdager automatisk områder som ikke har minst to eiere, og som kan hjelpe deg med å finne potensielle eiere. Konfigurer policyen i simuleringsmodus for å identifisere eiere basert på ønskede kriterier. Deretter oppgraderer du policyen til aktiv modus for å aktivere varsler til områdeeierkandidater.

Du må ha nettstedseiere for å bekrefte at området fortsatt er aktivt, utføre gjennomgang av områdetilgang, oppdatere innholdstillatelser og kontrollere tilgang ved behov.

- Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

- Utvid policyer> velg administrasjon av områdelivssyklus.

- Velg Opprett en policy, skriv inn parameterne, og fullfør policyen.

- Når policyen kjøres, viser rapporten antall områder som ikke er kompatielle. Du kan også laste ned rapporten.

Hvis du vil ha mer informasjon om denne policyen og rapporten, kan du se policyen for områdeeierskap.

Finne og opprydding av inaktive områder

✅ Opprett en policy for behandling av nettstedslivssyklus som finner inaktive områder

En policy for administrasjon av nettstedslivssyklus oppdager automatisk inaktive nettsteder og sender en e-postvarsling til områdeeierne. Når du bruker e-postmeldingen, kan områdeeierne bekrefte at nettstedet fortsatt er aktivt.

Copilot kan vise data fra disse inaktive nettstedene i brukermeldinger, noe som kan føre til unøyaktige og rotete Copilot-resultater.

Policyen oppretter også en rapport som du kan laste ned og se gjennom. Rapporten viser de inaktive nettstedene, den siste aktivitetsdatoen og statusen for e-postvarslingen.

- Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

- Utvid policyer> velg administrasjon av områdelivssyklus.

- Velg Opprett en policy, skriv inn parameterne, og fullfør policyen.

- Når policyen kjører og finner inaktive nettsteder, sender policyen automatisk e-post til områdeeierne. Områdeeierne bør bekrefte om området fortsatt er aktivt.

- Hvis områdeeierne bekrefter at nettstedene ikke er nødvendige, kan du sette inaktive nettsteder i skrivebeskyttet modus med SAM, eller flytte områdene til Microsoft 365 Arkiv med SAM.

Hvis du vil ha mer informasjon om denne policyen og rapporten, kan du se policyen for administrasjon av livssyklus for området.

Anbefalte fremgangsmåter for administrasjon av inaktive SharePoint-områder

- Bruk rapporten for kjøring av policy til å holde oversikt over handlingsstatusen for områdeeieren som svar på varslene.

- Velg få kunstig intelligens-knappen for å få kunstig intelligens generert for rapporten for å hjelpe deg med å identifisere problemer med nettstedene og mulige handlinger for å løse disse problemene.

- Gi områdeeierne en tidslinje for å fullføre disse oppgavene. Hvis de ikke fullfører oppgaven innenfor tidsrammen, kan du flytte nettstedene til Microsoft 365 Arkiv ved hjelp av SAM Inaktive områder – Arkiv mulighet til å reaktivere dem senere om nødvendig.

Denne handlingen bidrar til å redusere utdatert innhold som fyller Copilots datakilde, noe som forbedrer nøyaktigheten til Copilot-svar.

Tips

Nettsteder som er flyttet til Microsoft 365 Arkiv er ikke lenger tilgjengelige for alle i organisasjonen utenfor Microsoft Purview- eller administratorsøk. Copilot inkluderer ikke innhold fra disse nettstedene når du svarer på brukermeldinger.

Identifiser områder med overdelt eller sensitivt innhold

✅ Kjør rapporter for datatilgangsstyring (DAG) i administrasjonssenteret for SharePoint

DAG-rapportene gir mer detaljert informasjon om områdedelingskoblinger, følsomhetsetiketter og Everyone except external users (EEEU)-tillatelsene på SharePoint-nettstedene dine. Bruk disse rapportene til å finne overdelte områder.

Overdelte nettsteder er områder som deles med flere personer enn nødvendig. Copilot kan vise data fra disse nettstedene som svar.

Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

Velgrapportdatatilgangsstyring>. Rapportalternativene:

Rapport Beskrivelse Oppgave Dele koblinger Viser nettstedene som har delingskoblinger, inkludert koblinger som er delt med alle, delt med Folk i organisasjonen og delt med bestemte personer utenfor jobben eller skolen. Se gjennom disse områdene.

Kontroller at områdene bare deles med brukere eller grupper som trenger tilgang. Fjern deling for unødvendige brukere og grupper.Følsomhetsetiketter som brukes på filer Viser nettsteder med Office-filer som har følsomhetsetiketter. Se gjennom disse områdene.

Kontroller at de riktige etikettene er brukt. Oppdater etikettene etter behov. Hvis du vil ha mer informasjon, kan du se Identifisere og merke sensitive data (i denne artikkelen).Delt med Everyone except external users(EEEU)Viser nettstedene som deles med alle i organisasjonen, bortsett fra eksterne brukere. Se gjennom disse områdene.

Avgjør om EEEU-tillatelser er riktige. Mange nettsteder med EEEU er overdelt. Fjern EEEU-tillatelsen, og tilordne til brukerne eller gruppene etter behov.Oversharing av opprinnelig rapport for områder, OneDrive og filer Skanner alle områder i leieren, og viser en liste over områder som deler innhold med mer enn et angitt antall brukere (du angir nummeret). Sorter, filtrer eller last ned rapporten, og identifiser områdene med potensielt overdelt innhold.

Du kan kjøre alle disse rapportene individuelt eller kjøre alle sammen. Hvis du vil vite mer om disse rapportene, kan du se rapporter om datatilgangsstyring (DAG).

Anbefalte fremgangsmåter for administrasjon av DAG-rapportene

Kjør disse rapportene ukentlig, spesielt i begynnelsen av å ta i bruk Copilot. Etter hvert som du blir mer kjent med rapportene og dataene, kan du justere frekvensen.

Hvis du har et administratorteam, kan du opprette en administratoroppgave for å kjøre disse rapportene og se gjennom dataene.

Organisasjonen betaler for lisensen for å kjøre disse rapportene og bruke dataene til å ta avgjørelser. Sørg for at du får mest mulig ut av det.

Velg Få kunstig intelligens for å generere en rapport som hjelper deg med å identifisere problemer med nettstedene og mulige handlinger for å løse disse problemene.

Kontrollere tilgang til delte SharePoint-områder

✅ Start gjennomgang av områdetilgang for områdeeiere

I en rapport om datatilgangsstyring (DAG) kan du velge nettsteder med overdelingsrisiko. Start deretter gjennomganger av områdetilgang. Områdeeiere mottar varsel for hvert område som krever oppmerksomhet. De kan bruke siden for gjennomgang av område til å spore og behandle flere gjennomgangsforespørsler.

Områdeeieren ser gjennom tilgang i to hovedområder: SharePoint-grupper og individuelle elementer. De kan avgjøre om bred deling er riktig, eller om et nettsted er overdelt og krever utbedring.

Hvis områdeeieren finner ut at innholdet er overdelt, kan de bruke instrumentbordet for Access Review til å oppdatere tillatelser.

✅ Bruk policy for begrenset tilgangskontroll (RAC) i administrasjonssenteret for SharePoint

En policy for begrenset tilgangskontroll begrenser tilgangen til et område med overdelt innhold. Det kan begrense tilgangen til SharePoint-områder og innhold til brukere i en bestemt gruppe. Brukere som ikke er i gruppen, får ikke tilgang til nettstedet eller innholdet, selv om de tidligere hadde tillatelser eller en delt kobling.

Når brukere i gruppen har tillatelser til innholdet, kan innholdet vises i Copilot-resultater. Brukere som ikke er i gruppen, ser ikke denne informasjonen i Copilot-resultatene. Du kan konfigurere begrenset tilgangskontroll for individuelle nettsteder eller OneDrive.

✅ Bruk policy for begrenset innholdsoppdagelse (RCD) i administrasjonssenteret for SharePoint

En policy for begrenset innholdsoppdagelse (RCD) endrer ikke områdetilgangen. I stedet endrer det nettstedets innholdsoppdagelse. Når du bruker RCD på et nettsted, kan ikke nettstedets innhold oppdages av Copilot eller søkeresultater for hele organisasjonen for alle brukere.

SharePoint-Admin kan angi begrenset innholdsoppdagelse på individuelle nettsteder.

Anbefalte fremgangsmåter for kontrolltilgang til delte SharePoint-områder

Hvis organisasjonen har et nulltillit tankesett, kan du bruke begrenset tilgangskontroll (RAC) på alle nettsteder. Deretter justerer du tillatelsene etter behov. Hvis du har mange områder, kan denne handlingen hjelpe deg med raskt å sikre områdene dine. Det kan imidlertid føre til forstyrrelser for brukerne.

Hvis du bruker RAC eller RCD, må du kontrollere at du kommuniserer endringene og årsakene til endringene.

Tips

For forretningskritiske nettsteder kan du også:

- Når du oppretter nye nettsteder, konfigurerer du en RAC- eller RCD-policy som en del av klargjøringsprosessen for det egendefinerte nettstedet. Dette trinnet unngår proaktivt overdeling.

- Vurder å blokkere nedlastinger fra valgte nettsteder ved hjelp av en policy for blokkering av nedlasting. Du kan for eksempel blokkere nedlastingen av Teams-møteopptak og -transkripsjoner.

- Bruk kryptering med «uttrekkingsrettigheter» håndhevet på forretningskritiske Office-dokumenter. Hvis du vil ha mer informasjon, kan du se Microsoft Purview datasikkerhet og samsvarsbeskyttelse for apper med generativ kunstig intelligens.

Overvåk endringer

✅ Kjøre endringsloggrapporten i administrasjonssenteret for SharePoint

Endringsloggrapporten sporer og overvåker endringer, inkludert hva som er endret, når endringen skjedde, og hvem som startet endringen. Hensikten er å identifisere nylige endringer som kan føre til overdeling, noe som påvirker Copilot-resultatene.

Bruk denne rapporten til å se gjennom endringene som er gjort i SharePoint-områder og organisasjonsinnstillinger.

Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

Utvid rapporter> , velg Endre logg>Ny rapport.

Rapportalternativene:

Rapport Beskrivelse Oppgave Rapport for områdeinnstillinger Viser endringene og handlingene for områdeegenskapen som ble kjørt av områdeadministratorer og SharePoint-administratorer. Se gjennom endringene og handlingene. Kontroller at handlingene oppfyller sikkerhetskravene dine. Rapport for organisasjonsinnstillinger Viser endringer i organisasjonsinnstillinger, for eksempel når et område opprettes, og om ekstern deling er aktivert. Se gjennom endringene og handlingene. Kontroller at endringene oppfyller sikkerhetskravene dine.

Anbefalte fremgangsmåter for administrasjon av endringsloggrapporter

Kjør disse rapportene ukentlig, spesielt i begynnelsen av å ta i bruk Copilot. Etter hvert som du blir mer kjent med rapportene og dataene, kan du justere frekvensen.

Hvis du har et administratorteam, kan du opprette en administratoroppgave for å kjøre disse rapportene og se gjennom dataene.

Organisasjonen betaler for lisensen for å kjøre disse rapportene og bruke dataene til å ta avgjørelser. Sørg for at du får mest mulig ut av det.

Opprett en rapport for endringer på nettstedsnivå og endringer på organisasjonsnivå. Rapportene på områdenivå viser endringer i områdeegenskapene og -handlingene. Rapportene på organisasjonsnivå viser endringer i organisasjonsinnstillingene.

Se gjennom innstillingene for deling og innstillinger for tilgangskontroll. Kontroller at endringene samsvarer med sikkerhetskravene dine. Hvis de ikke justeres, kan du arbeide med områdeeierne for å rette opp innstillingene.

Bruk begrenset tilgangskontroll (RAC) på områder som ser ut til å være overdelt. Informer områdeeierne om endringene og hvorfor.

Hvis organisasjonen har en nulltillit tankesett, kan du bruke RAC på alle nettsteder. Deretter justerer du tillatelsene etter behov. Hvis du har mange områder, kan denne handlingen hjelpe deg med raskt å sikre områdene dine. Det kan imidlertid også føre til forstyrrelser for brukerne. Kontroller at du kommuniserer endringene og årsakene til endringene.

SharePoint-administratoroppgave – Begrens SharePoint-søk (RSS)

✅ Copilot-mål: Deaktiver RSS

Når du gjør deg klar for Copilot, kan du se gjennom og konfigurere de riktige tillatelsene på SharePoint-nettstedene. Det kan hende du har aktivert Begrenset SharePoint-søk (RSS).

RSS er en midlertidig løsning som gir deg tid til å se gjennom og konfigurere de riktige tillatelsene på SharePoint-områdene. Du legger til de gjennomgåtte & korrigerte områdene i en tillatt liste.

Hvis tillatelsene for SharePoint-området er riktig angitt, deaktiverer du RSS.

Når det er deaktivert, får SharePoint-søk tilgang til alle SharePoint-områdene. Når brukere angir ledetekster, kan Copilot vise data fra alle nettstedene dine, som viser mer relevant og fullstendig informasjon i svaret.

Målet er å deaktivere RSS og gi SharePoint-søk tilgang til alle områdene. Denne handlingen gir Copilot mer data å arbeide med, noe som kan forbedre nøyaktigheten til svarene.

ELLER

Hvis du har aktivert RSS, kan du legge til flere områder i den tillatte listen. Du kan legge til opptil 100 nettsteder i den tillatte listen. Copilot kan vise data fra de tillatte listenettstedene i brukermeldinger.

Husk at målet ditt er å se gjennom & konfigurere de riktige tillatelsene på SharePoint-områdene og deaktivere RSS.

Hvis du vil lære mer, kan du se:

- Begrenset SharePoint-søk

- Kuratere den tillatte listen for Begrenset SharePoint-søk

- Blogg – Innføring i begrenset SharePoint-søk for å hjelpe deg med å komme i gang med Microsoft 365 Copilot

Deaktiver RSS og fjern områder fra den tillatte listen

- Bruk PowerShell-cmdleten

Set-SPOTenantRestrictedSearchModetil å deaktivere RSS. - Bruk PowerShell-cmdleten

Remove-SPOTenantRestrictedSearchAllowedSitetil å fjerne områder fra den tillatte listen.

Hvis du vil lære mer om disse cmdletene, kan du se Bruke PowerShell-skript for Begrenset SharePoint Search.

Legge til områder i den tillatte RSS-listen

Få en liste over områdene du vil legge til i listen over tillatte områder.

Alternativ 1 – Bruk rapporten delingskoblinger

- Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

- Velg Rapporter>datatilgang styring>Delingskoblinger>Vis rapporter.

- Velg én av rapportene, for eksempel «Alle»-koblinger. Denne rapporten viser en liste over områder med det høyeste antallet Alle-koblinger som er opprettet. Disse koblingene gir alle tilgang til filer og mapper uten å logge på. Disse områdene er kandidater til å tillate søk i leieren/organisasjonen.

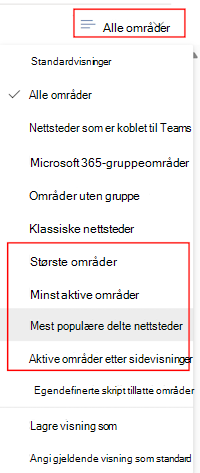

Alternativ 2 – Bruk alternativene for sortering og filtrering for aktive områder

Logg på administrasjonssenteret for SharePoint som SharePoint-administrator.

Velg Aktive områder>.

Bruk alternativene for sortering og filtrering for å finne det mest aktive nettstedet, inkludert sidevisninger. Disse nettstedene er kandidater til å tillate i en leier / organisasjon omfattende søk.

Add-SPOTenantRestrictedSearchAllowedListBruk PowerShell-cmdleten til å legge til områdene i den tillatte listen.Hvis du vil lære mer om denne cmdleten, kan du se Bruke PowerShell-skript for begrenset SharePoint-søk.

Administrasjonsoppgaver for Purview – Bruk Microsoft Purview-funksjoner

Det finnes funksjoner i Microsoft Purview som kan hjelpe deg med å gjøre deg klar for Copilot.

✅ Copilot-mål med Purview:

- Identifiser og merk sensitive data i Microsoft 365.

- Oppdag og beskytt sensitiv informasjon mot uautorisert deling eller lekkasje.

- Slett innholdet du ikke trenger.

- Oppdag sensitive data og ikke-kompatipolert innhold i Copilot-ledetekster og -svar.

- Se gjennom og analyser Copilot-ledetekster og svar.

Hvis du vil lære mer om hvordan Microsoft Purview kan hjelpe deg med å styre, beskytte og administrere dataene dine, kan du se Finn ut mer om Microsoft Purview.

Identifiser og merk sensitive data

✅ Opprett og bruk følsomhetsetiketter for å beskytte dataene dine

Følsomhetsetiketter er en måte å identifisere og klassifisere følsomheten til organisasjonens data på, og legge til et ekstra lag med beskyttelse til dataene.

Når følsomhetsetiketter brukes på elementer, for eksempel dokumenter og e-postmeldinger, legger etikettene til beskyttelsen direkte i disse dataene. Som et resultat vedvarer denne beskyttelsen, uansett hvor dataene er lagret. Når følsomhetsetiketter brukes på beholdere, for eksempel SharePoint-nettsteder og -grupper, legger etikettene til beskyttelse indirekte ved å kontrollere tilgangen til beholderen der dataene er lagret. Personverninnstillinger, ekstern brukertilgang og tilgang fra uadministrerte enheter.

Følsomhetsetikettene kan også påvirke Copilot-resultater, inkludert:

Etikettinnstillingene omfatter beskyttelseshandlinger, for eksempel tilgang til nettsteder, topptekster og bunntekster som kan tilpasses, og kryptering.

Hvis etiketten bruker kryptering, kontrollerer Copilot bruksrettighetene for brukeren. For at Copilot skal kunne returnere data fra elementet, må brukeren gis tillatelse til å kopiere fra det.

En ledetekstøkt med Copilot (kalt Microsoft 365 Copilot Chat) kan referere til data fra ulike typer elementer. Følsomhetsetiketter vises i resultatene som returneres. Det siste svaret viser følsomhetsetiketten med høyest prioritet.

Hvis Copilot oppretter nytt innhold fra merkede elementer, arves følsomhetsetiketten fra kildeelementet automatisk.

Denne delen veileder deg gjennom trinnene for å opprette og bruke standard følsomhetsetiketter fra Microsoft Purview. Hvis du må bruke dine egne etikettnavn og konfigurasjoner, oppretter du etikettene manuelt eller redigerer standardetikettene. Hvis du allerede har opprettet dine egne følsomhetsetiketter, kan du ikke opprette standardetikettene.

Hvis du vil lære mer om følsomhetsetiketter, kan du se:

- Kom i gang med følsomhetsetiketter

- Aktivere standardetiketter og -policyer for å beskytte dataene dine

- Lær noen vanlige scenarioer for følsomhetsetiketter

- Bruk Microsoft Purview til å styrke informasjonsbeskyttelsen for Copilot

1. Opprett standard følsomhetsetiketter

Logg på Microsoft Purview-portalen som administrator i en av gruppene som er oppført på følsomhetsetiketter – tillatelser.

Velg Løsninger>DSPM for oversikt over kunstig intelligens>.

Velg Information Protection Policy for følsomhetsetiketter under Anbefalinger. Dette trinnet oppretter standardetikettene og tilhørende policyer.

Hvis du vil se eller redigere standardetikettene eller opprette dine egne etiketter, velger duEtiketter for følsomhet for informasjonsbeskyttelse>. Du må kanskje velge Oppdater.

Når du har standard følsomhetsetiketter:

- Etikettene bidrar til å beskytte dataene dine og kan påvirke Copilot-resultater.

- Brukerne kan begynne å bruke publiserte etiketter manuelt på filer og e-postmeldinger.

- Administratorer kan begynne å opprette policyer og konfigurere funksjoner som automatisk bruker etiketter på filer og e-postmeldinger.

Du kan når som helst opprette dine egne følsomhetsetiketter. Hvis du vil ha mer informasjon, kan du se Opprette og konfigurere følsomhetsetiketter og deres policyer.

2. Aktivere og konfigurere følsomhetsetiketter for beholdere

Standard følsomhetsetiketter inkluderer ikke innstillinger for grupper og nettsteder, som lar deg bruke en følsomhetsetikett på et SharePoint- eller Teams-nettsted, eller Microsoft Loop arbeidsområde. Elementer i en beholder arver ikke følsomhetsetiketten.

I stedet kan etikettinnstillingene begrense tilgangen til beholderen. Denne begrensningen gir et ekstra lag med sikkerhet når du bruker Copilot. Hvis en bruker ikke får tilgang til nettstedet eller arbeidsområdet, får ikke Copilot tilgang til det på vegne av denne brukeren.

Du kan for eksempel angi personverninnstillingen til Privat, noe som begrenser områdetilgangen til bare godkjente medlemmer i organisasjonen. Når etiketten brukes på nettstedet, erstattes alle tidligere innstillinger og området låses så lenge etiketten brukes. Denne funksjonen er en sikrere innstilling enn å la andre få tilgang til nettstedet og tillate brukere å endre innstillingen. Når bare godkjente medlemmer har tilgang til dataene, bidrar det til å forhindre overdeling av data som Copilot kan få tilgang til.

Hvis du vil konfigurere eventuelle etikettinnstillinger for grupper og områder, må du aktivere denne funksjonen i leieren og deretter synkronisere etikettene. Denne konfigurasjonen er en engangskonfigurasjon og bruker PowerShell. Hvis du vil ha mer informasjon, kan du se Slik aktiverer du følsomhetsetiketter for beholdere og synkroniserer etiketter.

Du kan deretter redigere følsomhetsetikettene eller opprette nye følsomhetsetiketter spesielt for grupper og nettsteder:

Velg Grupper & områder for følsomhetsetikettområdet. Husk at du allerede må ha kjørt PowerShell-kommandoene. Hvis du ikke gjorde det, kan du ikke velge dette omfanget.

Hvis du vil ha mer informasjon, kan du se Slik aktiverer du følsomhetsetiketter for beholdere og synkroniserer etiketter.

Velg grupperinger av innstillinger som skal konfigureres. Noen av innstillingene har avhengigheter for serverdel før de kan håndheves, for eksempel betinget tilgang som allerede må være konfigurert. Personverninnstillingen, som er inkludert i innstillingene for personvern og ekstern brukertilgang, har ingen avhengigheter for serverdel.

Konfigurer innstillingene du vil bruke, og lagre endringene.

Hvis du vil ha mer informasjon, inkludert detaljer om alle tilgjengelige etikettinnstillinger som du kan konfigurere for grupper og nettsteder, kan du se Bruke følsomhetsetiketter til å beskytte innhold i Microsoft Teams, Microsoft 365-grupper og SharePoint-nettsteder.

3. Publiser etikettene og lær opp brukerne

Hvis du bruker standard følsomhetsetiketter, publiseres etikettene automatisk til alle brukere, selv om du redigerer etikettene.

Hvis du har opprettet dine egne følsomhetsetiketter, må du legge til etikettene i en publiseringspolicy. Når de publiseres, kan brukere manuelt bruke etikettene i Office-appene sine. Brukere kan bruke disse etikettene på nye og eksisterende nettsteder, team og Loop arbeidsområder for etiketter som inkluderer områdeomfang for grupper & områder. Publiseringspolicyene har også innstillinger som du må vurdere, for eksempel en standardetikett og krever at brukerne merker dataene.

Hvis du vil ha mer informasjon, kan du se Publiser følsomhetsetiketter ved å opprette en etikettpolicy.

Lær brukerne og gi veiledning for når de skal bruke hver følsomhetsetikett.

I tillegg til å bruke etiketter manuelt, omfatter standard etikettpolicy å bruke etiketten Generelt \ Alle ansatte (ubegrenset) som standardetikett for elementer. Denne etiketten gir et grunnleggende beskyttelseslag. Brukere bør imidlertid endre etiketten om nødvendig, spesielt for mer sensitivt innhold som krever kryptering.

Hvis du vil ha hjelp med dette trinnet, kan du se dokumentasjonen for sluttbrukeren for følsomhetsetiketter.

Overvåk etikettene. Velg rapporter for informasjonsbeskyttelse>. Du kan se bruken av etikettene.

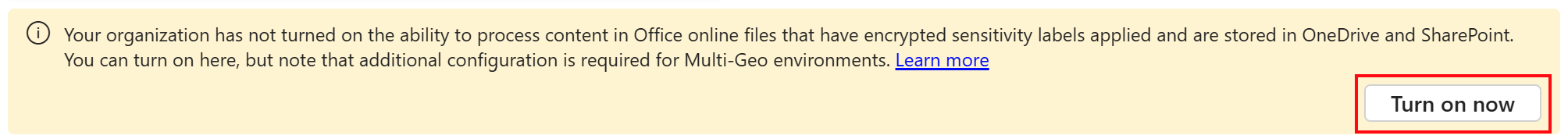

4. Aktiver følsomhetsetiketter for filer i SharePoint og OneDrive

Dette trinnet er en engangskonfigurasjon som kreves for å aktivere følsomhetsetiketter for SharePoint og OneDrive. Det kreves også for at Microsoft 365 Copilot skal få tilgang til krypterte filer som er lagret på disse plasseringene.

Som med alle konfigurasjonsendringer på leiernivå for SharePoint og OneDrive, tar det omtrent 15 minutter før endringen trer i kraft. Deretter kan brukere velge følsomhetsetiketter i Office på nettet, og du kan opprette policyer som automatisk merker filer på disse plasseringene.

Du har to alternativer:

Alternativ 1: Velg Information Protection>Følsomhetsetiketter. Hvis du ser følgende melding, velger du Aktiver nå:

Alternativ 2: Bruk

[Set-SPOTenant](/powershell/module/sharepoint-online/set-spotenant)Windows PowerShell cmdlet.

Hvis du vil lære mer om denne konfigurasjonen, kan du se Aktivere følsomhetsetiketter for filer i SharePoint og OneDrive.

Tips

Selv om det ikke er relatert til Copilot, er det nå et godt tidspunkt å aktivere samtidig redigering for krypterte filer. Denne innstillingen sikrer den beste brukeropplevelsen for samarbeid og kan være nødvendig for andre merkescenarioer.

5. Angi standard følsomhetsetiketter for SharePoint-dokumentbibliotekene

Standard policy for merking er konfigurert til å bruke standard følsomhetsetikett for Generelt \ Alle ansatte (ubegrenset) for filer, e-postmeldinger og møter som ikke er merket. Det kan være lurt å overstyre denne innstillingen med plasseringsbasert merking for SharePoint-dokumentbiblioteker. Denne etikettmetoden bruker en standardetikett på et dokumentbibliotek.

Du har to automatiske merkingsalternativer for filer i samme dokumentbibliotek:

| Bibliotekalternativ | Når du skal bruke dette alternativet |

|---|---|

| Alternativ 1 – Standard følsomhetsetikett som kan bruke administratordefinerte tillatelser (alternativet Tilordne tillatelser nå kryptering) eller ingen kryptering. | Anbefalt for nye dokumentbiblioteker og når bibliotekene lagrer filer som vanligvis har samme nivå av kjent følsomhet. For unntak vil du at brukere skal kunne velge en alternativ etikett som ikke bruker kryptering. Alle nye filer som ikke har en følsomhetsetikett og lastes opp til biblioteket, er merket med denne bibliotekstandardetiketten. |

|

Alternativ 2 – Beskytter filer som lastes ned og utvider SharePoint-tillatelser til den nedlastede filkopien. Hvis du vil konfigurere denne innstillingen for biblioteket, må følsomhetsetiketten konfigureres med brukerdefinerte tillatelser (alternativet La brukere tilordne tillatelseskryptering ). I forhåndsversjon krever denne konfigurasjonen PowerShell-kommandoer på leiernivå og deretter nettstedsnivået før du kan velge en følsomhetsetikett. |

Anbefales for nye og eksisterende dokumentbiblioteker når du vil sentralisere tillatelser og fortsette å beskytte filer når de lastes ned. Dette alternativet er egnet når: - Du har ikke kontrollert filinnholdet for følsomhet. – Du kan ikke konfigurere bruker- og gruppetillatelsene for etiketten som definerer hvem som får tilgang til innholdet. I dette scenarioet bør bedriftseierne kontrollere tilgangen ved hjelp av SharePoint-tillatelser og tilgangsbehandlingsfunksjoner. Denne etikettkonfigurasjonen gir imidlertid mer beskyttelse fordi den nedlastede kopien av filen har tillatelse til det samme som kildekopien i sanntid. |

Begge alternativene gir et grunnleggende beskyttelsesnivå som er spesifikt for dokumentbiblioteket, krever ikke innholdsinspeksjon og er ikke avhengig av handling fra sluttbrukere.

Administratoren for SharePoint-området kan velge en standardetikett for dokumentbiblioteket.

Velg Innstillingerfor dokumentinnstillinger-ikonet>>BibliotekinnstillingerFlere bibliotekinnstillinger> på SharePoint-området.

I standard følsomhetsetiketter (bruk etikett på elementer i denne listen eller biblioteket):

a. Velg en følsomhetsetikett som passer for de fleste filene i biblioteket, fra rullegardinlisten for en standard følsomhetsetikett. Det kan være en følsomhetsetikett som er konfigurert for administratordefinerte tillatelser, for eksempel Konfidensielt \ Alle ansatte. Eller en følsomhetsetikett som ikke bruker kryptering, for eksempel Offentlig. Ikke velg Utvid beskyttelse ved nedlasting, kopiering eller flytting.

b. For en standard følsomhetsetikett som utvider beskyttelsen til filer som lastes ned, kopieres eller flyttes, velger du Utvid beskyttelse ved nedlasting, kopiering eller flytting. Velg deretter en følsomhetsetikett fra rullegardinlisten som er konfigurert for brukerdefinerte tillatelser, for eksempel Konfidensielt \ Klarert Folk.

Obs!

Avmerkingsboksen Forleng beskyttelse ved nedlasting, kopiering eller flytting vises ikke før nødvendige PowerShell-kommandoer er fullført. Hvis du vil ha mer informasjon, kan du se Konfigurere SharePoint med en følsomhetsetikett for å utvide tillatelsene til nedlastede dokumenter.

Lagre endringene.

Hvis du vil vite mer, inkludert hvordan du kjører PowerShell-kommandoer for avmerkingsboksen, detaljer om merkingsresultatene for hver konfigurasjon og eventuelle begrensninger:

- Konfigurere en standard følsomhetsetikett for et SharePoint-dokumentbibliotek

- Konfigurer SharePoint med en følsomhetsetikett for å utvide tillatelser til nedlastede dokumenter

6. Bruk automatisk følsomhetsetiketter på filer og e-postmeldinger

Du kan automatisk bruke etiketter på filer på SharePoint-nettsteder, OneDrive-kontoer, Exchange-e-postmeldinger og Office-filer. Automatisk merking bidrar til å identifisere en etikett med høyere prioritet for mer sensitiv informasjon som kan trenge en mer restriktiv innstilling enn en standardetikett.

- For de spesifikke trinnene og informasjonen du trenger å vite, inkludert å lære om simuleringsmodus for automerkingspolicyer, kan du se Bruke en følsomhetsetikett på innhold automatisk.

Automerking på klientsiden kontra automerking på tjenestesiden

- Når du automatisk angir dokumenter og e-postmeldinger som brukes av Word, Excel, PowerPoint og Outlook, bruker det automerking på klientsiden. Brukere ser etiketten automatisk brukt i Office-appene sine, eller du kan anbefale riktig etikett til brukeren.

- Når du automatisk angir dokumenter som er lagret på alle SharePoint- eller OneDrive-nettsteder, og alle e-postmeldinger som sendes ved hjelp av Exchange Online, bruker det automatisk merking på tjenestesiden. Det finnes ingen brukersamhandling. Du kan merke i skala for inaktive filer i OneDrive og SharePoint, og alle e-postmeldinger som sendes og mottas.

Hvis du opprettet standard følsomhetsetiketter og -policyer, inkluderer de både autolabeling på klientsiden og automerking på tjenestesiden for å oppdage kredittkortnumre og personlige data. Disse standardinnstillingene gjør det enkelt for deg å teste funksjonen for automerking.

Du kan redigere eller opprette dine egne innstillinger for automerking. Denne funksjonen bidrar til å identifisere organisasjonsdataene som trenger en bestemt følsomhetsetikett for å bruke beskyttelseshandlinger, for eksempel kryptering.

Oppdag sensitiv informasjon og beskytt den mot uautorisert deling eller lekkasje

✅ Bruk policyer for hindring av datatap (DLP) for å beskytte mot utilsiktet deling

Microsoft Purview hindring av datatap (DLP) hjelper organisasjoner med å beskytte sensitiv informasjon ved å beskytte mot uautorisert deling eller lekkasje. Hensikten er å dynamisk beskytte sensitiv informasjon, for eksempel økonomiske data, personnumre og helsejournaler, fra å bli overdelt.

Du kan opprette DLP-policyer for å beskytte sensitiv informasjon på følgende plasseringer:

- Microsoft 365-tjenester, for eksempel Teams, Exchange, SharePoint og OneDrive-kontoer

- Office-programmer, for eksempel Word, Excel og PowerPoint

- endepunkter for Windows 10, Windows 11 og macOS (tre nyeste utgitte versjoner)

- Skyapper som ikke er fra Microsoft

- Lokale filressurser og lokale SharePoint

- Fabric og Power BI

Når DLP-policyer finner disse dataene, kan de handle og bidra til å hindre at dataene vises i Microsoft 365 Copilot resultater. Det kan også bidra til å forhindre at Copilot oppsummerer elementer som har bestemte følsomhetsetiketter.

Hvis du vil lære mer, kan du se:

- Opprett og distribuer policyer for hindring av datatap

- Finn ut mer om Microsoft 365 Copilot policyplassering

Med DLP-policyer kan du bruke kalibrerbare klassifierere, sensitive informasjonstyper, følsomhetsetiketter og oppbevaringsetiketter til å identifisere sensitiv informasjon på tvers av organisasjonen.

Denne delen introduserer deg for opprettingsprosessen for DLP-policy. DLP-policyer er et kraftig verktøy. Kontroller at du:

- Forstå dataene du beskytter og målene du ønsker å oppnå.

- Ta deg tid til å utforme en policy før du implementerer den. Du vil unngå utilsiktede problemer. Vi anbefaler ikke at du oppretter en policy, og deretter bare justerer policyen ved hjelp av prøving og feiling.

- Arbeid gjennom hindring av tap av data – Før du begynner før du begynner å utforme en policy. Dette trinnet hjelper deg med å forstå konseptene og verktøyene du bruker til å opprette og administrere DLP-policyer.

1. Åpne Microsoft Purview-portalen

- Logg på Microsoft Purview-portalen som en av administratorene som er oppført på Opprett og distribuer DLP-policyer – Tillatelser.

- Velg løsninger>for hindring av tap av data.

2. Opprett DLP-policyer

For Exchange Online, SharePoint Online og OneDrive kan du bruke DLP til å identifisere, overvåke og automatisk beskytte sensitiv informasjon på tvers av e-postmeldinger og filer, inkludert filer som er lagret i Microsoft Teams-filrepositorier.

- Hvis du vil se trinnene, kan du se Utforme en DLP-policy og opprette og distribuere policyer for hindring av datatap.

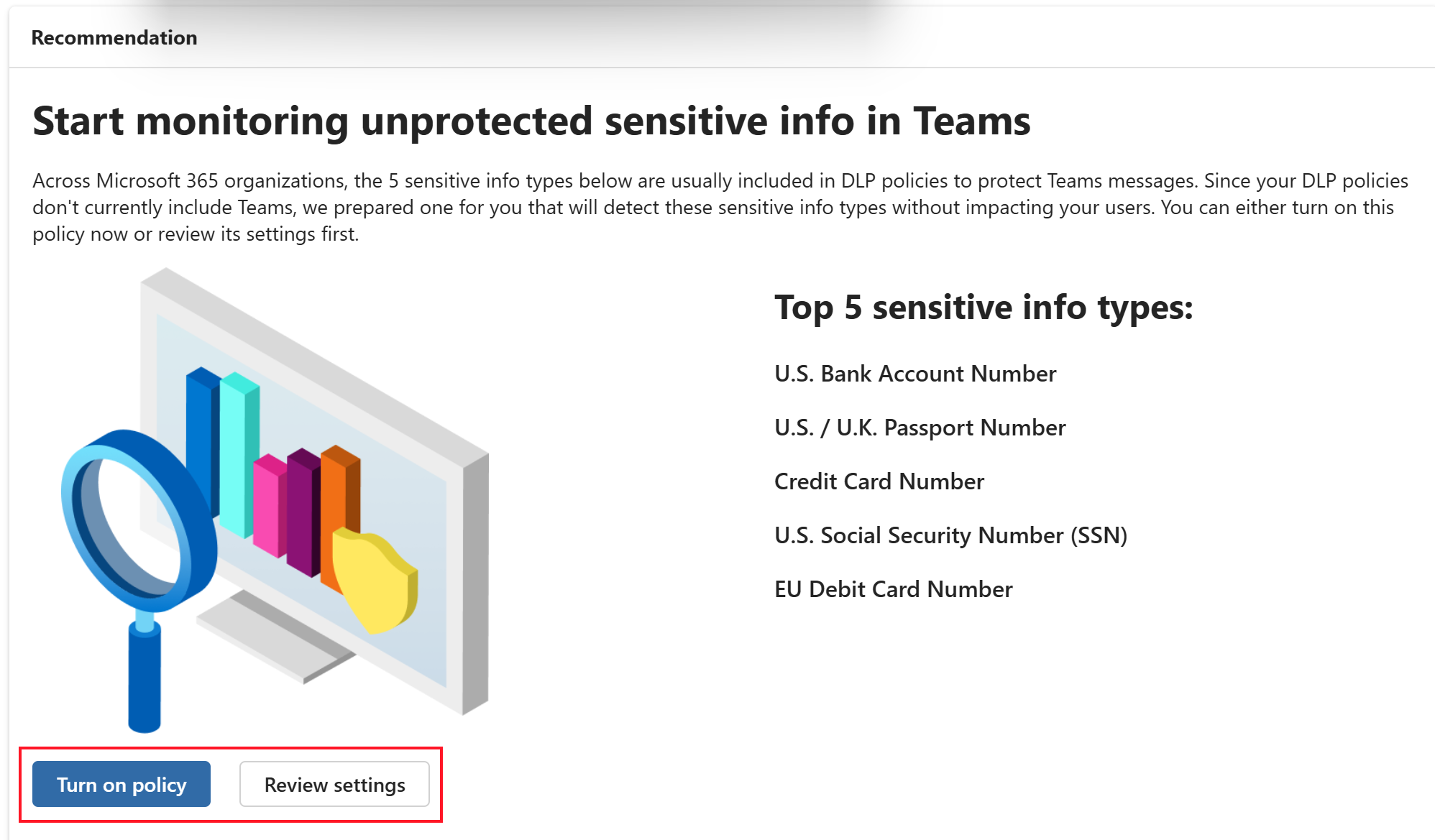

3. Opprette en DLP-policy for Teams

Som standard inneholder Purview noen policyer for Teams som du kan aktivere. Disse policyene er en rask måte å komme i gang med å beskytte informasjon i Teams.

Disse policyene kan oppdage når sensitiv informasjon, for eksempel bankkontonumre eller passnumre, deles i Teams-meldinger. Deretter kan du opprette policytips for å lære opp brukere eller legge til handlinger som styrer deling.

Velg Oversikt under Hindring av tap av data.

Rull ned for å se følgende policyer:

- Begynn å overvåke ubeskyttet sensitiv informasjon i Teams

- Konfigurer automatisk Teams DLP-policyer for å beskytte filer som deles i gruppemeldinger

Du kan aktivere disse policyene og se gjennom innstillingene i policyen:

Hvis du vil ha mer informasjon om hvordan du bruker DLP-policyer til å beskytte informasjon i Teams, kan du se:

- Finn ut mer om standard policy for hindring av datatap for Microsoft Teams

- Hindring av datatap og Microsoft Teams

4. Opprette en DLP-policy for endepunkt for Windows- og macOS-enheter

Hindring av tap av data fra endepunkt (Endpoint DLP) utvider DLP-overvåkings- og beskyttelsesfunksjonene til sensitive elementer som er fysisk lagret på Windows 10/11- og macOS-enheter (de tre nyeste utgitte hovedversjonene).

DLP kan overvåke og utføre beskyttende handlinger på brukeraktiviteter, for eksempel:

- Kopier til usb flyttbar enhet

- Kopier til en delt nettverksressurs

- Trykke

- Laste opp til et begrenset skytjenestedomene eller tilgang fra en ikke-tillatt nettleser

Disse aktivitetene er bare noen av aktivitetene som DLP kan overvåke og beskytte. Hvis du vil ha en fullstendig liste, kan du se Lær om hindring av datatap i endepunkt.

Hvis du vil ha mer informasjon om forutsetningene og trinnene for å opprette en DLP-policy for endepunkt, kan du se:

- Kom i gang med hindring av datatap i endepunkt

- Oversikt over Windows-enheter om bord i Microsoft 365

- Legg macOS-enheter om bord i Oversikt over Microsoft 365.

Obs!

Hvis du bruker en MDM-tjeneste (mobile device management) til å administrere og beskytte enheter, for eksempel Microsoft Intune, kan du fortsette å bruke MDM-leverandøren. DLP-policyene for endepunkt fokuserer på hindring av datatap med Microsoft 365-dataene dine. MDM fokuserer på enhetsbehandling. Du bruker dem samtidig.

5. Opprett adaptiv beskyttelse

Adaptiv beskyttelse integrerer informasjon fra Insider Risk Management med DLP. Når insider-risiko identifiserer en bruker som engasjerer seg i risikabel atferd, blir brukeren dynamisk tilordnet et insider-risikonivå, for eksempel Elevated.

Adaptiv beskyttelse kan automatisk opprette DLP-policyer som bidrar til å beskytte organisasjonen mot risikofull atferd knyttet til insider-risikonivået. Etter hvert som insider-risikonivået endres for brukere, kan DLP-policyene som brukes for brukere også justeres.

Aktiver adaptiv beskyttelse:

Logg på Microsoft Purview-portalen som en av administratorene som er oppført på Adaptive Protection – Tillatelser.

Velg Solutions>Insider Risk Management>Adaptive Protection.

Velg Hurtigoppsett iinstrumentbordet.

Adaptiv beskyttelse – Hurtigoppsett er den enkleste og raskeste måten å komme i gang med adaptiv beskyttelse på. Den oppretter og tilordner policyer for insider-risiko automatisk, DLP-policyer og en policy for betinget tilgang.

Når risikonivået er oppfylt, justeres policyene automatisk for å samsvare med det nye risikonivået.

Du kan også opprette en egendefinert policy i stedet for å bruke hurtigoppsettet. Hvis du oppretter en egendefinert policy, må du også opprette policyene DLP og betinget tilgang.

Hvis du vil ha mer informasjon, kan du se Policyer for adaptiv beskyttelse.

6. Test og overvåk policyene dine

For DLP-policyer kan du:

Test policyene dine ved hjelp av simuleringsmodus. Simuleringsmodus lar deg se effekten av en individuell policy uten å håndheve policyen. Bruk den til å finne elementer som samsvarer med policyen.

Overvåk policyene med varsler og innebygde rapporter, inkludert risikable brukeraktiviteter utenfor DLP-policyer.

Hvis du vil lære mer, kan du se:

Når du aktiverer Adaptiv beskyttelse og policyene er konfigurert, kan du få:

- Policymåledata

- Brukere med et tilordnet risikonivå

- Policyer som for øyeblikket er i omfanget for brukeren

Hvis du vil lære mer, kan du se:

Slette innholdet du ikke trenger

✅ Bruk datalivssyklusbehandling for automatisk dataoppbevaring eller sletting

Administrasjon av datalivssyklus bruker oppbevaringspolicyer og eventuelt oppbevaringsetiketter. De brukes vanligvis til å beholde innhold av samsvarsårsaker og kan også automatisk slette foreldet informasjon.

Organisasjonen kan for eksempel ha forskriftsmessige krav som krever at du beholder innhold i en viss tidsperiode. Eller du har kanskje innhold du vil slette, fordi det er gammelt, utdatert eller ikke lenger nødvendig.

Hvis du har foreldede data i organisasjonen, kan du opprette og bruke oppbevaringspolicyer. Disse policyene hjelper Copilot med å returnere mer nøyaktig informasjon fra dokumenter og e-postmeldinger.

Oppbevaringspolicyer kan også beholde Copilot-forespørsler og svar for samsvarskrav, selv om brukere sletter Copilot-aktiviteten. Hvis du vil ha mer informasjon, kan du se Finn ut mer om oppbevaring for Copilot & AI-apper.

Innstillinger i en oppbevaringspolicy gjelder på beholdernivå, for eksempel et SharePoint-nettsted eller en Exchange-postboks. Data i beholderen arver automatisk disse innstillingene.

Hvis du trenger unntak for individuelle e-postmeldinger eller dokumenter, kan du bruke oppbevaringsetiketter. Du har for eksempel en oppbevaringspolicy for å slette data i OneDrive hvis dataene er eldre enn ett år. Brukere kan imidlertid bruke oppbevaringsetiketter på bestemte dokumenter for å hindre at disse dokumentene slettes automatisk.

Hvis du vil opprette oppbevaringspolicyer, logger du deg på Microsoft Purview-portalen som samsvarsadministrator.

Hvis du vil lære mer om tillatelsene, kan du se Administrasjon av datalivssyklus – Tillatelser.

Velg policyerforoppbevaring av policyer for behandling av løsninger>for datalivssyklus>>.

Velg Ny oppbevaringspolicy , og følg instruksjonene. Hvis du vil ha mer spesifikk informasjon, kan du se Opprette og konfigurere oppbevaringspolicyer.

Opprett og bruk oppbevaringsetiketter om nødvendig.

Du kan bruke enten datalivssyklusbehandling eller Microsoft Purview postbehandling til å opprette etikettene. Postbehandling inkluderer flere konfigurasjonsalternativer, for eksempel en gjennomgangsprosess for fjerning. En gjennomgang av fjerning er nyttig hvis du trenger manuell bekreftelse før elementer slettes automatisk.

Bruk datalivssyklusbehandling for oppbevaringspolicyer som administrerer automatisk oppbevaring og sletting for Microsoft 365-arbeidsbelastninger & Microsoft 365 Copilot samhandlinger og oppbevaringsetiketter for eventuelle unntak.

- Velg Oppbevaringsetiketter>Opprett en etikett fra Administrasjon av datalivssyklus.

Følg konfigurasjonsinstruksjonene, og hvis du trenger mer hjelp, kan du se Hvordan du oppretter oppbevaringsetiketter for administrasjon av datalivssyklus.

Når du har opprettet oppbevaringsetikettene, kan du deretter bruke etikettene på dokumenter og e-postmeldinger:

Hvis du har brukt oppbevaringsetiketter, kan du overvåke dem for å se hvordan de brukes.

Logg på Microsoft Purview-portalen som en av administratorene som er oppført på:

Bruk Innholdsutforsker til å få informasjon om elementene ved hjelp av oppbevaringsetiketter.

Det finnes flere måter å åpne Innholdsutforsker på:

- Hindring >av tap av dataOppdagelsesreisende

- Postbehandling>Oppdagelsesreisende

- Informasjonsbeskyttelse>Oppdagelsesreisende

Bruk aktivitetsutforsker for å få en historisk visning av aktiviteter på innholdet som har oppbevaringsetiketter. Det finnes forskjellige filtre du kan bruke.

Det finnes flere måter å åpne aktivitetsutforsker på:

- Behandling av datalivssyklus>Oppdagelsesreisende

- Postbehandling>Oppdagelsesreisende

- Hindring >av tap av dataOppdagelsesreisende

- Informasjonsbeskyttelse>Oppdagelsesreisende

Hvis du vil lære mer, kan du se:

- Lær om oppbevaringspolicyer og oppbevaringsetiketter

- Vanlige innstillinger for oppbevaringspolicyer og oppbevaringsetikettpolicyer

Oppdag sensitive data og ikke-kompatitt innhold i Copilot-interaksjoner

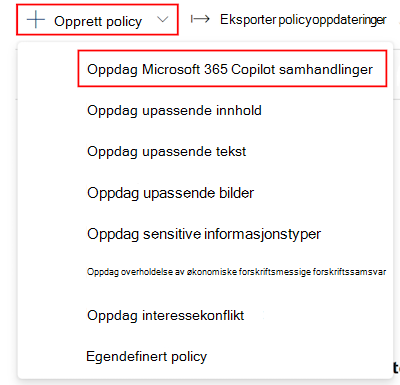

✅ Opprett policyer for kommunikasjonssamsvar for å overvåke samhandlinger med Microsoft 365 Copilot

Kommunikasjonssamsvar kan oppdage, registrere og handle på potensielt upassende meldinger i organisasjonen. Upassende innhold omfatter sensitiv eller konfidensiell informasjon, trakasserende eller truende språk og deling av innhold for voksne.

Kommunikasjonssamsvar leveres med noen forhåndsdefinerte policyer som hjelper deg med å komme i gang. Vi anbefaler at du bruker disse forhåndsdefinerte malene. Du kan også opprette dine egne egendefinerte policyer.

Disse policyene overvåker og evaluerer ledetekster og svar med Copilot.

Logg deg på Microsoft Purview-portalen som en av administratorene som er oppført under kommunikasjonssamsvar – Tillatelser.

VelgOversikt overkommunikasjonssamsvar> for løsninger>.

Hvis det er noen nødvendige trinn oppført, fullfører du dem. Hvis du vil ha mer informasjon om disse trinnene, kan du se Konfigurere og opprette samsvarspolicy for kommunikasjon.

For de forhåndsdefinerte policyene velger du Opprett policyoppdaging>Microsoft 365 Copilot samhandlinger:

Denne Copilot-policyen hjelper deg med å komme i gang. Det finnes også andre forhåndsdefinerte maler du kan bruke. Når som helst kan du også opprette dine egne egendefinerte policyer.

Hvis du vil lære mer, kan du se:

Overvåk policyene dine. Se regelmessig gjennom policyrapportene og overvåkingsloggene for å se eventuelle policysamsvar & løste elementer, inkludert aktivitet av brukere.

Hvis du vil ha mer informasjon, kan du se Bruke rapporter og revisjoner for kommunikasjonssamsvar.

Hvis du vil lære mer, kan du se:

- Finn ut mer om kommunikasjonssamsvar

- Kom i gang med samsvar med kommunikasjon

- Opprett policyer for kommunikasjonssamsvar

Se gjennom og analyser Copilot-ledetekster og svar

✅ Bruk Administrasjon av datasikkerhetsstatus (DSPM) for KUNSTIG INTELLIGENS eller eDiscovery til å analysere Copilot-brukermeldinger og -svar

Når brukere angir en melding og får svar fra Copilot, kan du vise og søke i disse samhandlingene. Disse funksjonene hjelper deg nærmere bestemt:

- Finn sensitiv informasjon eller upassende innhold som er inkludert i Copilot-aktiviteter.

- Svar på en datasølhendelse når konfidensiell eller ondsinnet informasjon utgis gjennom Copilot-relatert aktivitet.

- Med eDiscovery kan du fjerne sensitiv informasjon eller upassende innhold som er inkludert i Copilot-aktiviteter.

Det finnes to måter å gjennomgå og analysere Copilot-ledetekster og svar på – Administrasjon av datasikkerhetsstatus for KI og eDiscovery.

Administrasjon av datasikkerhetsstatus (DSPM) for KUNSTIG INTELLIGENS (tidligere kalt KI-hub) er en sentral plassering i Microsoft Purview-portalen som proaktivt overvåker ai-bruk. Den inneholder eDiscovery, og du kan bruke den til å analysere og se gjennom Copilot-ledetekster og -svar.

- Logg deg på Microsoft Purview-portalen som administrator i en av gruppene som er oppført på Administrasjon av datasikkerhetsstatus for KI – Tillatelser.

- Velg Løsninger> DSPM foraktivitetsutforskerfor kunstig intelligens>.

- Velg en eksisterende aktivitet i listen. Hvis det for eksempel er aktivitet med sensitive informasjonstyper , velger du den.

- Velg Vis relatert aktivitet for kunstig intelligens. I samhandlingsdetaljer kan du se appen og ledeteksten & svar. Du kan også eksportere en aktivitet.

Hvis du vil lære mer, kan du se:

Tekniske ressurser og distribusjonsressurser som er tilgjengelige for deg

Organisasjoner med et minimum antall Copilot-lisenser er kvalifisert for en Microsoft-saminvestering i distribusjon og implementering gjennom kvalifiserte Microsoft-partnere.

Hvis du vil ha mer informasjon, kan du se Microsoft 365 Copilot Partnerkatalog.

Kvalifiserte kunder kan be om teknisk hjelp og distribusjonshjelp fra Microsoft FastTrack. FastTrack gir veiledning og ressurser for å hjelpe deg med å planlegge, distribuere og ta i bruk Microsoft 365.

Hvis du vil ha mer informasjon, kan du se FastTrack for Microsoft 365.