대체 로그인 ID 구성

대체 로그인 ID란?

대부분의 시나리오에서 사용자는 UPN(User Principal Names)을 사용하여 계정에 로그인합니다. 그러나 회사 정책 또는 온-프레미스 기간 업무 애플리케이션 종속성으로 인해 일부 환경에서는 사용자가 다른 형태의 로그인을 사용할 수 있습니다.

참고 항목

Microsoft의 권장 모범 사례는 UPN을 기본 SMTP 주소와 일치하도록 하는 것입니다. 이 문서에서는 일치하도록 UPN을 수정할 수 없는 소수의 고객에 대해 설명합니다.

예를 들어 로그인에 전자 메일 ID를 사용할 수 있으며 UPN과 다를 수 있습니다. 이는 UPN이 라우팅할 수 없는 시나리오에서 특히 일반적입니다. UPN jdoe@contoso.local 및 전자 메일 주소 jdoe@contoso.com을 사용하는 Jane Doe 사용자를 고려합니다. Jane은 항상 로그인에 전자 메일 ID를 사용했기 때문에 UPN을 인식하지 못할 수도 있습니다. UPN 대신 다른 로그인 방법을 사용하면 대체 ID가 구성됩니다. UPN을 만드는 방법에 대한 자세한 내용은 Microsoft Entra UserPrincipalName 채우기를 참조하세요.

AD FS(Active Directory Federation Services)를 사용하면 AD FS를 사용하는 페더레이션된 애플리케이션에서 대체 ID를 사용하여 로그인할 수 있습니다. 이를 통해 관리자는 로그인에 사용할 기본 UPN에 대한 대안을 지정할 수 있습니다. AD FS는 이미 AD DS(Active Directory 도메인 Services)에서 허용하는 모든 형태의 사용자 식별자 사용을 지원합니다. 대체 ID로 구성된 경우 AD FS를 사용하면 사용자가 전자 메일 ID와 같은 구성된 대체 ID 값을 사용하여 로그인할 수 있습니다. 대체 ID를 사용하면 온-프레미스 UPN을 수정하지 않고도 Office 365와 같은 SaaS 공급자를 채택할 수 있습니다. 또한 소비자 구성 된 id와 업무의 서비스 애플리케이션을 지원할 수 있습니다.

Microsoft Entra ID의 대체 ID

조직은 다음 시나리오에서 대체 ID를 사용해야 할 수 있습니다.

contoso.local등의 온-프레미스 도메인 이름은 라우팅할 수 없으므로 기본 사용자 계정 이름은 라우팅할 수 없습니다(jdoe@contoso.local). 로컬 애플리케이션 종속성 또는 회사 정책으로 인해 기존 UPN을 변경할 수 없습니다. Microsoft Entra ID 및 Office 365를 사용하려면 Microsoft Entra 디렉터리와 연결된 모든 도메인 접미사가 인터넷에 완전히 라우팅될 수 있어야 합니다.- 온-프레미스 UPN은 사용자의 전자 메일 주소와 동일하지 않으며 Office 365에 로그인하려면 사용자가 전자 메일 주소를 사용하고 조직 제약 조건으로 인해 UPN을 사용할 수 없습니다. 위에서 언급한 시나리오에서 AD FS를 사용하는 대체 ID를 사용하면 사용자가 온-프레미스 UPN을 수정하지 않고도 Microsoft Entra ID에 로그인할 수 있습니다.

대체 로그온 ID 구성

Microsoft Entra Connect를 사용하여 사용자 환경에 대한 대체 로그온 ID를 구성하는 데 Microsoft Entra Connect를 사용하는 것이 좋습니다.

- Microsoft Entra Connect의 새 구성은 대체 ID 및 AD FS 팜을 구성하는 방법에 대한 자세한 지침은 Microsoft Entra ID에 연결을 참조하세요.

- 기존 Microsoft Entra Connect 설치의 경우 로그인 방법을 AD FS로 변경하는 방법에 대한 지침은 사용자 로그인 방법 변경을 참조하세요.

Microsoft Entra Connect에 AD FS 환경에 대한 세부 정보가 제공되면 AD FS에 올바른 KB가 있는지 자동으로 확인하고 Microsoft Entra 페더레이션 트러스트에 필요한 모든 올바른 클레임 규칙을 포함하여 대체 ID에 대한 AD FS를 구성합니다. 대체 ID를 구성하기 위해 마법사 외부에 필요한 추가 단계는 없습니다.

참고 항목

Microsoft는 Microsoft Entra Connect를 사용하여 대체 로그온 ID를 구성하는 것이 좋습니다.

대체 ID 수동 구성

대체 로그인 ID를 구성 하려면 다음 작업을 수행 해야 합니다.

대체 로그인 ID를 사용 하도록 설정 하 여 AD FS 클레임 공급자 트러스트 구성

Windows Server 2012 R2가 있는 경우 모든 AD FS 서버에 KB2919355가 설치되어 있는지 확인합니다. 직접 다운로드 하 또는 Windows Update 서비스를 통해 얻을 수 있습니다.

팜에 페더레이션 서버 중 하나에서 다음 PowerShell cmdlet을 실행 하 여 AD FS 구성을 업데이트 (WID 팜의 경우이 명령을 실행 해야이 팜의 기본 AD FS 서버):

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID <attribute> -LookupForests <forest domain>

AlternateLoginID 로그인에 사용 하려는 특성의 LDAP 이름입니다.

LookupForests 포리스트의 사용자가 속하는 DNS의 목록입니다.

대체 로그인 ID 기능을 사용 하려면 null이 아닌, 유효한 값으로-AlternateLoginID와-LookupForests 매개 변수를 구성 해야 합니다.

다음 예제에서는에서 사용할 수 있도록 대체 로그인 ID 기능 contoso.com과 fabrikam.com을 포리스트의 계정 사용 하 여 사용자가 AD FS 지원 애플리케이션을 자신의 "mail" 특성에 로그인 할 수 있도록 합니다.

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID mail -LookupForests contoso.com,fabrikam.com

- 이 기능을 해제 하려면 두 매개 변수가 모두 null 일 수에 대 한 값을 설정 합니다.

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID $NULL -LookupForests $NULL

대체 ID를 사용한 하이브리드 최신 인증

Important

다음은 타사 ID 공급자가 아닌 AD FS에 대해서만 테스트되었습니다.

Exchange 및 비즈니스용 Skype

Exchange 및 비즈니스용 Skype 대체 로그인 ID를 사용하는 경우 사용자 환경은 HMA를 사용하는지 여부에 따라 달라집니다.

참고 항목

최상의 최종 사용자 환경을 위해 하이브리드 최신 인증을 사용하는 것이 좋습니다.

자세한 내용은 하이브리드 최신 인증 개요를 참조하세요.

Exchange 및 비즈니스용 Skype 필수 구성 요소

다음은 대체 ID를 사용하여 SSO를 달성하기 위한 필수 구성 요소입니다.

- Exchange Online에는 최신 인증이 켜져 있어야 합니다.

- SFB(비즈니스용 Skype) Online에는 최신 인증이 켜져 있어야 합니다.

- Exchange 온-프레미스에는 최신 인증이 켜져 있어야 합니다. Exchange 2013 CU19 또는 Exchange 2016 CU18 이상은 모든 Exchange 서버에서 필요합니다. 환경에 Exchange 2010이 없습니다.

- 비즈니스용 Skype 온-프레미스에는 최신 인증이 켜져 있어야 합니다.

- 최신 인증을 사용하도록 설정된 Exchange 및 Skype 클라이언트를 사용해야 합니다. 모든 서버는 SFB Server 2015 CU5를 실행해야 합니다.

- 최신 인증이 가능한 비즈니스용 Skype 클라이언트

- Android, iOS 및 Windows Phone

- SFB 2016(MA는 기본적으로 ON이지만 사용하지 않도록 설정되지 않았는지 확인합니다.)

- SFB 2013(MA는 기본적으로 OFF이므로 MA가 켜졌는지 확인합니다.)

- SFB Mac 데스크톱

- 최신 인증이 가능하고 AltID regkey를 지원하는 Exchange 클라이언트

- Office Pro Plus 2016 전용

지원되는 Office 버전

대체 ID를 사용하여 SSO에 대한 디렉터리 구성

대체 ID를 사용하면 이러한 추가 구성이 완료되지 않은 경우 인증에 대한 추가 프롬프트가 발생할 수 있습니다. 대체 ID를 사용하여 사용자 환경에 미치는 영향을 보려면 문서를 참조하세요.

다음 추가 구성을 사용하면 사용자 환경이 크게 향상되고 조직의 대체 ID 사용자에 대한 인증 프롬프트가 거의 0에 가까운 결과를 얻을 수 있습니다.

1단계: 필요한 Office 버전으로 업데이트

Office 버전 1712(빌드 번호 8827.2148) 이상에서는 대체 ID 시나리오를 처리하도록 인증 논리를 업데이트했습니다. 새 논리를 활용하려면 클라이언트 컴퓨터를 Office 버전 1712(빌드 번호 8827.2148) 이상으로 업데이트해야 합니다.

2단계: 필요한 Windows 버전으로 업데이트

Windows 버전 1709 이상에서는 대체 ID 시나리오를 처리하도록 인증 논리를 업데이트했습니다. 새 논리를 활용하려면 클라이언트 컴퓨터를 Windows 버전 1709 이상으로 업데이트해야 합니다.

3단계: 그룹 정책을 사용하여 영향을 받은 사용자에 대한 레지스트리 구성

Office 애플리케이션은 디렉터리 관리자가 푸시한 정보를 사용하여 대체 ID 환경을 식별합니다. Office 응용 프로그램에서 추가 프롬프트를 표시하지 않고 대체 ID로 사용자를 인증할 수 있도록 다음 레지스트리 키를 구성해야 합니다.

| 추가할 Regkey | Regkey 데이터 이름, 형식 및 값 | Windows 7/8 | Windows 10 | 설명 |

|---|---|---|---|---|

| HKEY_CURRENT_USER\Software\Microsoft\AuthN | DomainHint REG_SZ contoso.com |

Required | Required | 이 regkey의 값은 조직의 테넌트에서 확인된 사용자 지정 도메인 이름입니다. 예를 들어 contoso corp는 Contoso.com 테넌트 Contoso.onmicrosoft.com 확인된 사용자 지정 도메인 이름 중 하나인 경우 이 regkey에서 Contoso.com 값을 제공할 수 있습니다. |

| HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity | EnableAlternateIdSupport REG_DWORD 1 |

Outlook 2016 ProPlus에 필요 | Outlook 2016 ProPlus에 필요 | 이 regkey의 값은 Outlook 애플리케이션이 향상된 대체 ID 인증 논리를 사용해야 하는지 여부를 나타내기 위해 1/0일 수 있습니다. |

| HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\contoso.com\sts | * REG_DWORD 1 |

Required | Required | 이 regkey는 인터넷 설정에서 STS를 신뢰할 수 있는 영역으로 설정하는 데 사용할 수 있습니다. 표준 AD FS 배포에서는 Internet Explorer용 로컬 인트라넷 영역에 AD FS 네임스페이스를 추가하는 것이 좋습니다. |

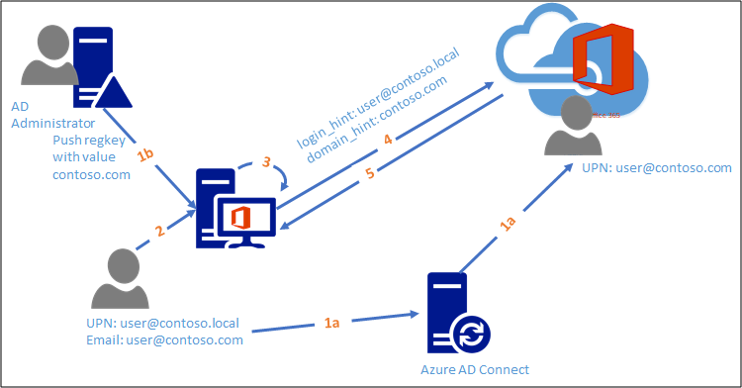

추가 구성 후 새 인증 흐름

- a: 사용자가 대체 ID를 사용하여 Microsoft Entra ID에서 프로비저닝됩니다

b: 디렉터리 관리자가 영향을 받은 클라이언트 머신에 필요한 다시 키 설정을 푸시합니다 - 사용자가 로컬 컴퓨터에서 인증하고 Office 애플리케이션을 엽니다.

- Office 애플리케이션은 로컬 세션 자격 증명을 취합니다.

- Office 애플리케이션은 관리자 및 로컬 자격 증명에 의해 푸시된 도메인 힌트를 사용하여 Microsoft Entra ID에 인증됩니다

- Microsoft Entra ID는 페더레이션 영역을 수정하고 토큰을 발급하도록 지시하여 사용자를 성공적으로 인증합니다

추가 구성 후의 애플리케이션 및 사용자 환경

비 Exchange 및 비즈니스용 Skype 클라이언트

| 클라이언트 | 지원 정책 | 설명 |

|---|---|---|

| Microsoft 팀 | 지원 여부 | |

| OneDrive for Business | 지원됨 - 권장하는 클라이언트 쪽 레지스트리 키 | 대체 ID를 구성하면 확인 필드에 온-프레미스 UPN이 미리 채워져 있는 것을 볼 수 있습니다. 사용 중인 대체 ID로 변경해야 합니다. Office 2013 및 Lync 2013 문서에서 설명한 클라이언트 쪽 레지스트리 키를 사용하여 SharePoint Online, OneDrive 및 Lync Online에 대한 자격 증명을 주기적으로 묻는 메시지를 표시하는 것이 좋습니다. |

| 비즈니스 모바일 클라이언트에 대 한 OneDrive | 지원 여부 | |

| Office 365 Pro Plus 활성화 페이지 | 지원됨 - 권장하는 클라이언트 쪽 레지스트리 키 | 대체 ID를 구성하면 확인 필드에 온-프레미스 UPN이 미리 채워져 있는 것을 볼 수 있습니다. 사용 중인 대체 ID로 변경해야 합니다. Office 2013 및 Lync 2013 문서에서 설명한 클라이언트 쪽 레지스트리 키를 사용하여 SharePoint Online, OneDrive 및 Lync Online에 대한 자격 증명을 주기적으로 묻는 메시지를 표시하는 것이 좋습니다. |

Exchange 및 비즈니스용 Skype 클라이언트

| 클라이언트 | 지원 문 - HMA 사용 | 지원 문 - HMA 미사용 |

|---|---|---|

| Outlook | 지원됨, 추가 프롬프트 없음 | Exchange Online에 대한 최신 인증 지원: Exchange Online에 대한 일반 인증으로 지원됨: 다음 주의 사항과 함께 지원됩니다. |

| 하이브리드 공용 폴더 | 지원됨, 추가 프롬프트 없음. | Exchange Online에 대한 최신 인증 사용: Exchange Online에 대한 일반 인증으로 지원됨: 지원되지 않음 |

| 크로스-프레미스 위임 | 하이브리드 배포에서 위임된 사서함 권한을 지원하도록 Exchange 구성을 참조하세요. | 하이브리드 배포에서 위임된 사서함 권한을 지원하도록 Exchange 구성을 참조하세요. |

| 사서함 액세스 (사서함 온-프레미스-클라우드에서 보관 파일)를 보관 합니다. | 지원됨, 추가 프롬프트 없음 | 지원됨 - 사용자는 아카이브에 액세스할 때 자격 증명에 대한 추가 프롬프트를 받으며, 메시지가 표시되면 대체 ID를 제공해야 합니다. |

| Outlook Web Access | 지원됨 | 지원됨 |

| Android, IOS 및 Windows Phone 용 outlook 모바일 앱 | 지원됨 | 지원됨 |

| 비즈니스용 Skype/Lync | 지원됨, 추가 프롬프트 없음 | 지원되지만(언급된 경우 제외) 사용자 혼동이 발생할 수 있습니다. 모바일 클라이언트에서 대체 ID는 SIP 주소 = 이메일 주소 = 대체 ID인 경우에만 지원됩니다. 사용자는 먼저 온-프레미스 UPN을 사용한 다음 대체 ID를 사용하여 비즈니스용 Skype 데스크톱 클라이언트에 두 번 로그인해야 할 수 있습니다. ("로그인 주소"는 실제로 "사용자 이름"과 같지 않을 수 있는 SIP 주소입니다.) 사용자 이름을 입력하라는 메시지가 처음 표시되면 대체 ID 또는 SIP 주소로 잘못 채워져 있더라도 사용자는 UPN을 입력해야 합니다. 사용자가 UPN으로 로그인을 클릭하면 사용자 이름 프롬프트가 다시 나타나고 이번에는 UPN으로 미리 채워지게 됩니다. 이번에는 사용자가 이를 대체 ID로 바꾸고 로그인을 클릭하여 로그인 프로세스를 완료해야 합니다. 모바일 클라이언트에서 사용자는 UPN 형식이 아닌 SAM 스타일 형식(domain\username)을 사용하여 고급 페이지에 온-프레미스 사용자 ID를 입력해야 합니다. 로그인에 성공한 후 비즈니스용 Skype 또는 Lync에서 "Exchange에 자격 증명이 필요함"이 표시되면 사서함이 있는 위치에 유효한 자격 증명을 제공해야 합니다. 사서함이 클라우드에 있는 경우 대체 ID를 제공해야 합니다. 사서함이 온-프레미스인 경우 온-프레미스 UPN을 제공해야 합니다. |

추가 세부 정보 및 고려 사항

Microsoft Entra ID는 '대체 로그인 ID'에 관련된 다양한 기능을 제공합니다.

- 이 문서에 설명된 페더레이션된1 ID 인프라 환경에 대한 AD FS 대체 로그인 ID 구성 기능입니다.

- 이 문서에서 부분적으로 다루는 페더레이션된1 또는 관리형2 ID 인프라 환경에 대해 Microsoft Entra 사용자 이름(userPrincipalName)으로 사용되는 온-프레미스 특성을 정의하는 Microsoft Entra Connect 동기화 구성입니다.

- 관리형2 ID 인프라 환경에 대한 대체 로그인 ID 기능으로 전자 메일을 사용하여 Microsoft Entra ID에 로그인합니다.

이 문서에 설명된 대체 로그인 ID 기능은 페더레이션된1 ID 인프라 환경에서 사용할 수 있습니다. 다음 시나리오에서 지원되지 않습니다.

- Microsoft Entra ID로 확인할 수 없는 라우팅할 수 없는 도메인(예: Contoso.local)이 있는 AlternateLoginID 특성입니다.

- AD FS가 배포되지 않은 관리되는 환경입니다. Microsoft Entra Connect 동기화 설명서를 참조하거나 전자 메일을 대체 로그인 ID 설명서로 사용하여 Microsoft Entra ID에 로그인하세요. 관리형2 ID 인프라 환경에서 Microsoft Entra Connect 동기화 구성을 조정하기로 결정한 경우 이 문서의 추가 구성 섹션 이후의 애플리케이션 및 사용자 환경은 여전히 적용할 수 있지만 관리형2 ID 인프라 환경에 AD FS가 배포되지 않으므로 특정 AD FS 구성을 더 이상 적용할 수 없습니다.

사용 하도록 설정 하는 경우는 대체 로그인 ID만 기능을 사용자 이름/암호 인증에 사용할 수 있는 AD FS에서 지 원하는 하는 모든 사용자 이름/암호 인증 프로토콜에서 (Saml-p, Ws-fed, Ws-trust 및 OAuth).

WIA(Windows Integrated Authentication)가 수행되는 경우(예: 사용자가 인트라넷에서 도메인에 가입된 컴퓨터의 회사 애플리케이션에 액세스하려고 하고 AD FS 관리자가 인트라넷에 WIA를 사용하도록 인증 정책을 구성한 경우) UPN이 인증에 사용됩니다. 대체 로그인 ID 기능에 대 한 신뢰 당사자에 대 한 모든 클레임 규칙을 구성한 경우 해당 규칙 WIA 경우에서 여전히 유효한 지 확인 해야 합니다.

사용 하도록 설정 하는 경우 대체 로그인 ID 기능은 AD FS에서 지 원하는 각 사용자 계정 포리스트의 AD FS 서버에서 연결할 수 글로벌 카탈로그 서버를 하나 이상 필요 합니다. 사용자 계정 포리스트의 글로벌 카탈로그 서버에 연결하지 못하면 AD FS가 UPN을 사용하도록 대체됩니다. 기본적으로 모든 도메인 컨트롤러는 글로벌 카탈로그 서버입니다.

사용하도록 설정하면 AD FS 서버가 구성된 모든 사용자 계정 포리스트에서 지정된 동일한 대체 로그인 ID 값을 가진 둘 이상의 사용자 개체를 찾으면 로그인에 실패합니다.

대체 로그인 ID 기능을 사용하도록 설정하면 AD FS는 먼저 대체 로그인 ID를 사용하여 최종 사용자를 인증한 다음 대체 로그인 ID로 식별할 수 있는 계정을 찾을 수 없는 경우 UPN을 사용하도록 대체합니다. 여전히 UPN 로그인을 지원 하려는 경우 대체 로그인 ID와 UPN 간의 충돌 로부터 하지는 않도록 해야 합니다. 예를 들어 한 사용자의 메일 특성을 다른 사용자의 UPN으로 설정하면 다른 사용자가 자신의 UPN으로 로그인할 수 없습니다.

관리자가 구성한 포리스트 중 하나가 다운된 경우 AD FS는 구성된 다른 포리스트에서 대체 로그인 ID를 가진 사용자 계정을 계속 조회합니다. AD FS 서버가 검색한 포리스트에서 고유한 사용자 개체를 찾으면 사용자가 성공적으로 로그인합니다.

일부 힌트가 대체 로그인 ID에 대 한 최종 사용자에 게 AD FS 로그인 페이지 사용자 지정 또한 하려는 경우 사용자 지정된 로그인 페이지 설명을 추가 하거나 수행할 수 있습니다 (자세한 내용은 참조 AD FS 로그인 페이지 사용자 지정 또는 사용자 이름 필드 위 "조직 계정으로 로그인" 문자열을 사용자 지정 (자세한 내용은 참조 AD FS 로그인 페이지의 고급 사용자 지정합니다.

대체 로그인 ID 값을 포함 하는 새 클레임 형식은 http:schemas.microsoft.com/ws/2013/11/alternateloginid

1페더레이션된 ID 인프라 환경은 AD FS 또는 기타 타사 IDP와 같은 ID 공급자가 있는 환경을 나타냅니다.

2관리형 ID 인프라 환경은 원활한 Single Sign-On을 사용하여 Microsoft Entra ID를 PHS([Password Hash Sync) 또는 PTA(Pass-Through Authentication)로 배포된 ID 공급자로 사용하는 환경을 나타냅니다.

이벤트 및 성능 카운터

대체 로그인 ID가 설정 된 경우 AD FS 서버 성능을 측정 하는 다음 성능 카운터가 추가 되었습니다.

대체 로그인 ID 인증: 대체 로그인 ID를 사용하여 수행되는 인증 수

대체 로그인 ID 인증/초: 초당 대체 로그인 ID를 사용하여 수행되는 인증 수

대체 로그인 ID에 대 한 평균 검색 대기 시간: 대체 로그인 ID에 대 한 관리자가 구성 하는 포리스트 간 평균 검색 대기 시간

다음은 다양 한 오류 사례와 AD FS에서 기록 된 이벤트와 사용자의 로그인 환경에 해당 영향입니다.

| 오류 사례 | 로그인 경험에 미치는 영향 | 이벤트 |

|---|---|---|

| SAMAccountName에 대 한 사용자 개체에 대 한 값을 가져올 수 없습니다. | 로그인 실패 | 예외 메시지 MSIS8012가 포함된 이벤트 ID 364: 사용자: '{0}'의 samAccountName을 찾을 수 없습니다. |

| CanonicalName 특성에 액세스할 수 없습니다 | 로그인 실패 | 예외 메시지 MSIS8013이 포함된 이벤트 ID 364: CanonicalName: 사용자의: '{0}': '{1}'의 형식이 잘못되었습니다. |

| 여러 사용자 개체가 하나의 포리스트에 있습니다. | 로그인 실패 | 예외 메시지 MSIS8015가 포함된 이벤트 ID 364: 포리스트 '{1}'에서 ID '{0}'을(를) 가진 여러 사용자 계정을 발견했습니다: {2} |

| 여러 포리스트에 걸친 여러 사용자 개체가 있습니다. | 로그인 실패 | 예외 메시지 MSIS8014이 포함된 이벤트 ID 364: 포리스트에서 ID '{0}'을(를) 가진 여러 사용자 계정을 발견했습니다: {1} |