Redocly와 Microsoft Entra SSO 통합

이 문서에서는 Redocly를 Microsoft Entra ID와 통합하는 방법을 알아봅니다. Redocly는 GitHub에 설명서를 보관하여 개발자 설명서를 개발자와 가깝게 유지할 수 있는 최초의 개발자 설명서 도구입니다. Redocly를 Microsoft Entra ID와 통합하면 다음을 수행할 수 있습니다.

- Redocly에 액세스할 수 있는 사용자를 Microsoft Entra ID로 제어합니다.

- 사용자가 Microsoft Entra 계정으로 Redocly에 자동으로 로그인되도록 할 수 있습니다.

- 하나의 중앙 위치에서 계정을 관리합니다.

테스트 환경에서 Redocly에 대한 Microsoft Entra Single Sign-On을 구성하고 테스트합니다. Redocly는 SP 시작 Single Sign-On 및 Just-In-Time 사용자 프로비전을 지원합니다.

필수 조건

Microsoft Entra ID를 Redocly와 통합하려면 다음이 필요합니다.

- Microsoft Entra 사용자 계정. 계정이 없다면 무료로 만들 수 있습니다.

- 전역 관리자, 클라우드 애플리케이션 관리자 또는 애플리케이션 소유자 역할 중 하나입니다.

- Microsoft Entra 구독. 구독이 없는 경우 무료 계정을 얻을 수 있습니다.

- SSO(Single Sign-On)가 사용하도록 설정된 구독을 Redocly합니다.

애플리케이션 추가 및 테스트 사용자 할당

Single Sign-On 구성 프로세스를 시작하기 전에 Microsoft Entra 갤러리에서 Redocly 애플리케이션을 추가해야 합니다. 애플리케이션에 할당하고 Single Sign-On 구성을 테스트하려면 테스트 사용자 계정이 필요합니다.

Microsoft Entra 갤러리에서 Redocly 추가

Microsoft Entra 애플리케이션 갤러리에서 Redocly를 추가하여 Redocly로 Single Sign-On을 구성합니다. 갤러리에서 애플리케이션을 추가하는 방법에 대한 자세한 내용은 빠른 시작: 갤러리에서 애플리케이션 추가를 참조하세요.

Microsoft Entra 테스트 사용자 만들기 및 할당

B.Simon이라는 테스트 사용자 계정을 만들려면 사용자 계정 만들기 및 할당 문서의 지침을 따릅니다.

또는 Enterprise App Configuration 마법사를 사용할 수도 있습니다. 이 마법사에서는 테넌트에 애플리케이션을 추가하고, 앱에 사용자/그룹을 추가하고, 역할을 할당할 수 있습니다. 마법사는 Single Sign-On 구성 창에 대한 링크도 제공합니다. Microsoft 365 마법사에 대해 자세히 알아보세요.

Microsoft Entra SSO 구성

Microsoft Entra Single Sign-On을 사용하도록 설정하려면 다음 단계를 완료합니다.

최소한 클라우드 애플리케이션 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

ID>애플리케이션>엔터프라이즈 애플리케이션>Redocly>Single Sign-On으로 이동합니다.

Single Sign-On 방법 선택 페이지에서 SAML을 선택합니다.

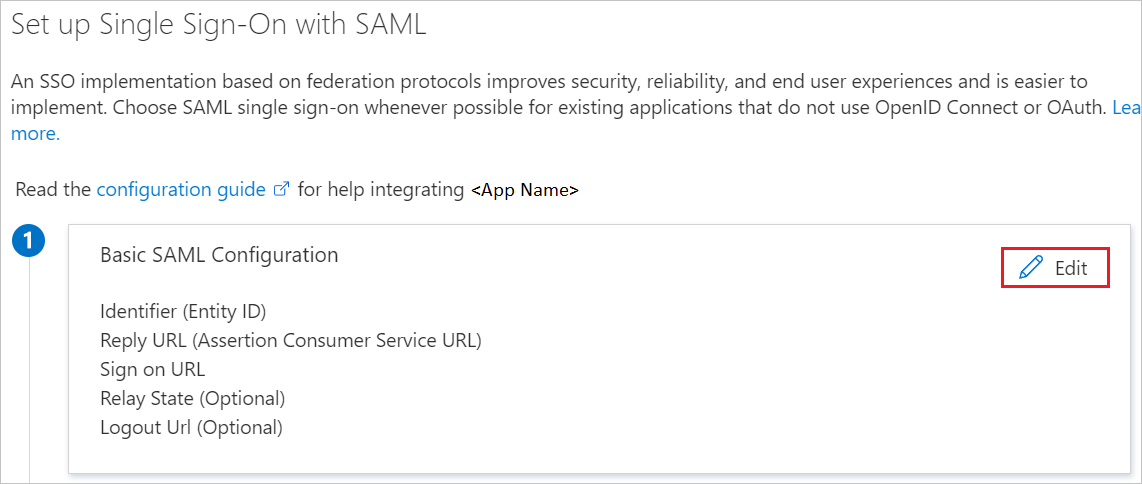

SAML로 Single Sign-On 설정 페이지에서 기본 SAML 구성에 대한 연필 아이콘을 선택하여 설정을 편집합니다.

기본 SAML 구성 섹션에서 다음 단계를 수행합니다.

a. 식별자 텍스트 상자에 다음 패턴을 사용하여 URL을 입력합니다.

ID https://api.redocly.com/auth/sso?idpId=<CustomerId>https://api.<Region>.redocly.com/auth/sso?idpId=<CustomerId>b. 회신 URL 텍스트 상자에서 다음 패턴 중 하나를 사용하여 URL을 입력합니다.

회신 URL https://api.redocly.com/auth/ssohttps://api.<Region>.redocly.com/auth/ssohttps://<SiteName>.redoc.dev/_auth/saml2https://<SiteName>.<REGION>.redoc.dev/_auth/saml2c. 로그온 URL 텍스트 상자에서 다음 패턴 중 하나를 사용하여 URL을 입력합니다.

로그온 URL https://app.redocly.com/login-ssohttps://app.<Region>.redocly.com/login-ssohttps://<SiteName>.redoc.dev/_auth/idp-loginhttps://<SiteName>.<REGION>.redoc.dev/_auth/idp-login참고 항목

이러한 값은 실제 값이 아닙니다. 해당 값을 실제 식별자, 회신 URL 및 로그온 URL로 업데이트합니다. 이 값을 가져오려면 Redocly 지원 팀에 문의하세요. 기본 SAML 구성 섹션에 표시된 패턴을 참조할 수도 있습니다.

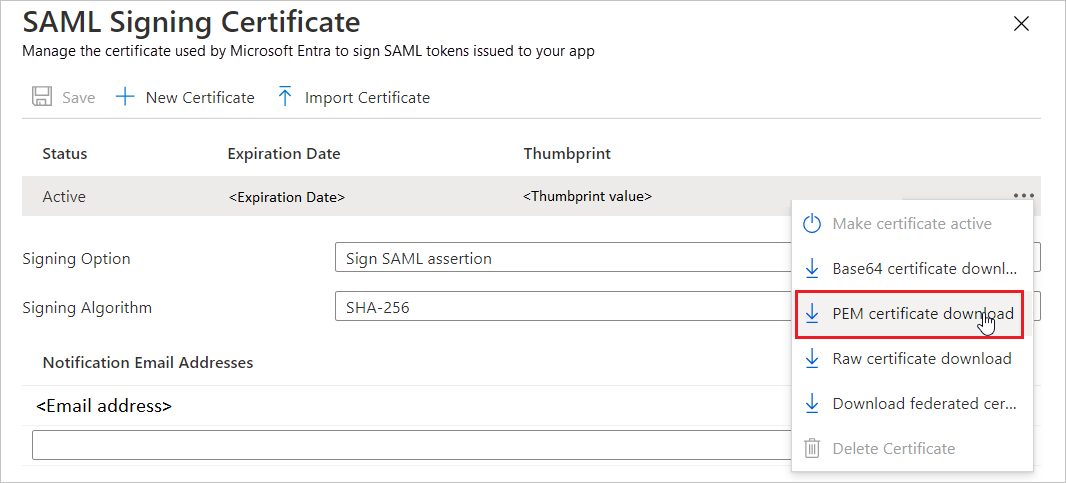

SAML로 Single Sign-On 설정 페이지의 SAML 서명 인증서 섹션에서 인증서(PEM)를 찾고, 다운로드를 선택하여 인증서를 다운로드하고 컴퓨터에 저장합니다.

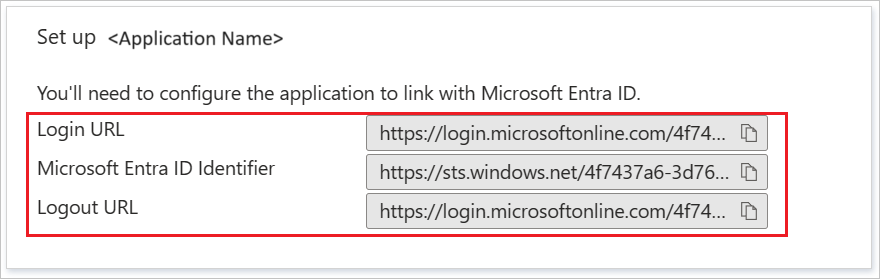

Redocly 설정 섹션에서 요구 사항에 따라 적절한 URL을 복사합니다.

Redocly SSO 구성

Redocly 쪽에서 Single Sign-On을 구성하려면 다운로드한 인증서(PEM)와 애플리케이션 구성에서 적절하게 복사한 URL을 Redocly 지원 팀으로 보내야 합니다. 이렇게 설정하면 SAML SSO 연결이 양쪽에서 제대로 설정됩니다.

Redocly 테스트 사용자 만들기

이 섹션에서는 Redocly에서 B.Simon이라는 사용자를 만듭니다. Redocly는 기본적으로 사용하도록 설정되어 있는 Just-In-Time 사용자 프로비전을 지원합니다. 이 섹션에는 작업 항목이 없습니다. 사용자가 Redocly에 아직 존재하지 않는 경우 일반적으로 인증 후 새 사용자가 만들어집니다.

SSO 테스트

이 섹션에서는 다음 옵션을 사용하여 Microsoft Entra Single Sign-On 구성을 테스트합니다.

이 애플리케이션 테스트를 클릭하면 로그인 흐름을 시작할 수 있는 Redocly 로그온 URL로 리디렉션됩니다.

Redocly Sign-On URL로 직접 이동하여 해당 위치에서 로그인 흐름을 시작합니다.

Microsoft 내 앱을 사용할 수 있습니다. 내 앱에서 Redocly 타일을 클릭하면 Redocly 로그인 URL로 리디렉션됩니다. 자세한 내용은 Microsoft Entra 내 앱을 참조하세요.

추가 리소스

다음 단계

Redocly가 구성되면 세션 제어를 적용하여 조직의 중요한 데이터의 반출 및 반입을 실시간으로 보호할 수 있습니다. 세션 제어는 조건부 액세스에서 확장됩니다. Microsoft Cloud App Security를 사용하여 세션 제어를 적용하는 방법을 알아봅니다.