이 문서에서는 Microsoft Entra 관리 센터, Microsoft Graph PowerShell 또는 Microsoft Graph API를 사용하여 Microsoft Entra ID에 할당한 역할을 나열하는 방법을 설명합니다.

역할 할당에는 지정된 보안 주체(사용자, 그룹 또는 애플리케이션 서비스 주체)를 역할 정의에 연결하는 정보가 포함됩니다. 사용자, 그룹 및 할당된 역할을 나열하는 것은 기본 사용자 권한입니다.

Microsoft Entra ID에서는 다양한 범위에서 역할을 할당할 수 있습니다.

내 역할 할당 나열

자신의 권한도 쉽게 나열할 수 있습니다.

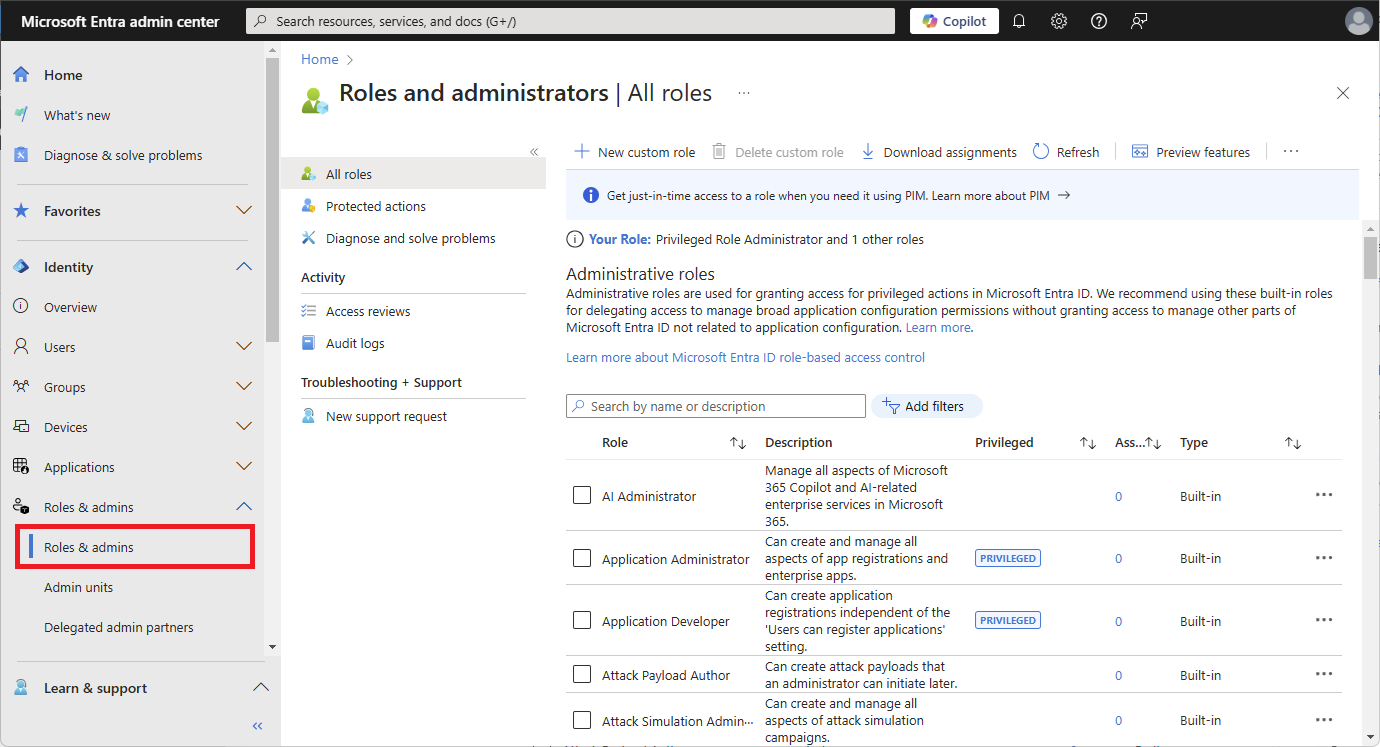

역할 및 관리자 페이지에서 역할을 선택하여 현재 할당된 역할을 확인할 수 있습니다.

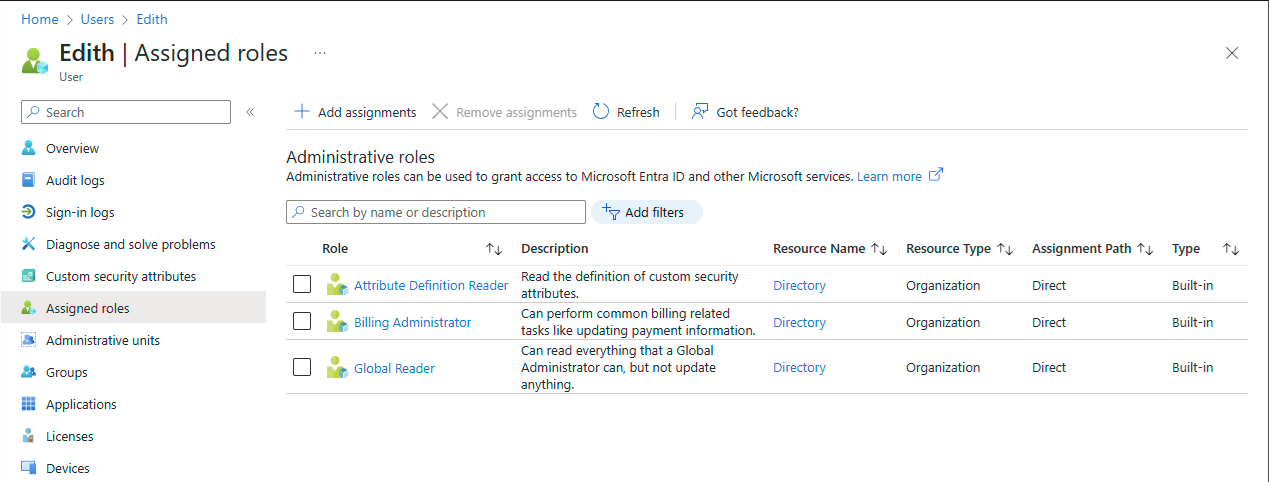

사용자에 대한 역할 할당 나열

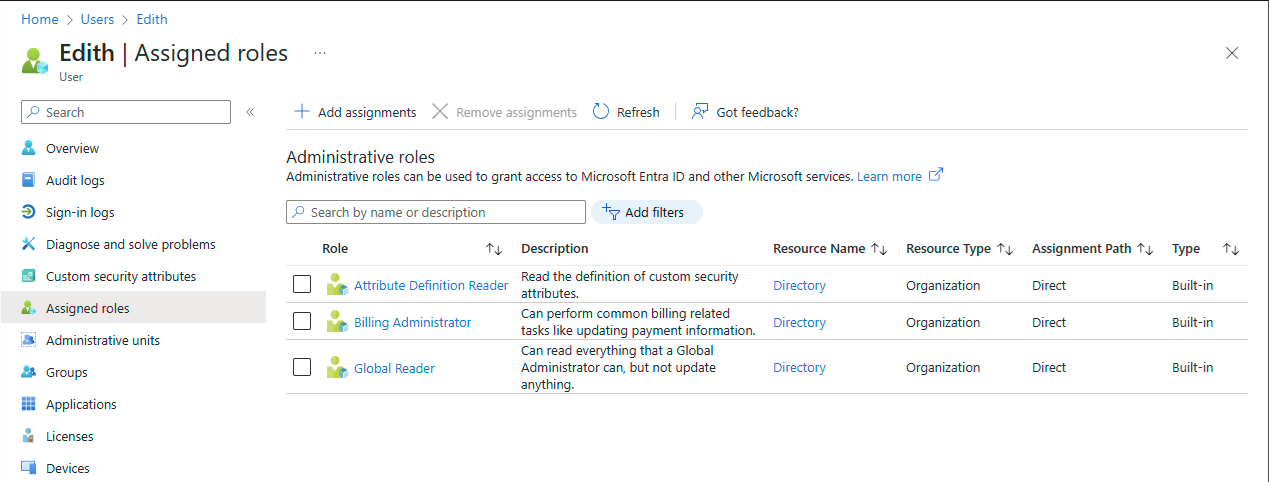

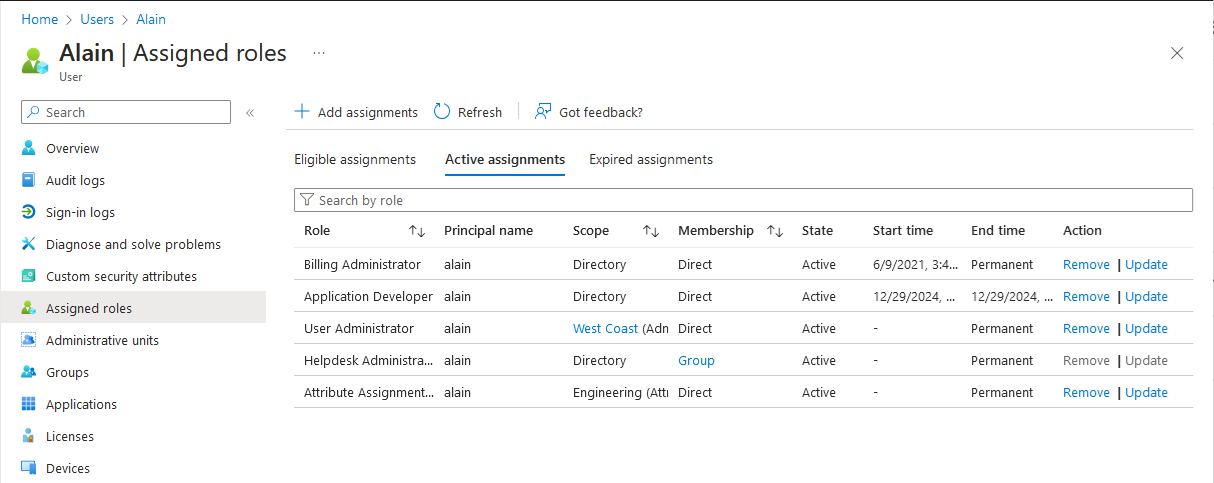

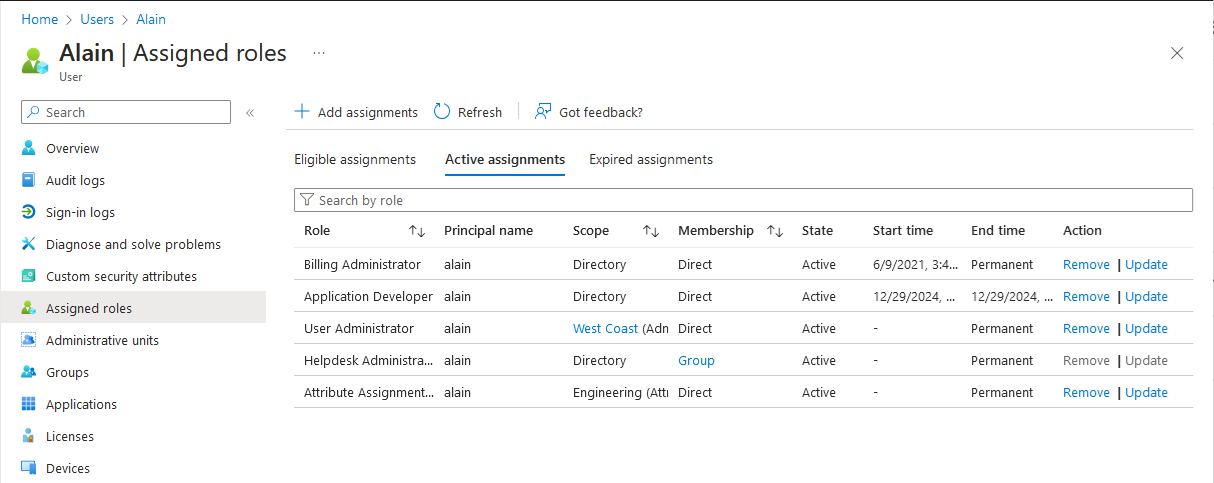

다음 단계에 따라 Microsoft Entra 관리 센터를 사용하는 사용자에 대한 Microsoft Entra 역할을 나열합니다. Microsoft Entra PIM(Privileged Identity Management) 활성화 여부에 따라 경험이 다르게 느껴질 수 있습니다.

Microsoft Entra 관리 센터에 로그인합니다.

신원>사용자>모든 사용자.

사용자 이름 >할당된 역할을 선택합니다.

다양한 범위에서 사용자에게 할당된 역할 목록을 볼 수 있습니다. 또한 역할이 직접 할당되었는지 또는 그룹을 통해 할당되었는지 확인할 수 있습니다.

Microsoft Entra ID P2 라이선스가 있는 경우, 적격, 활성, 만료된 역할 할당 세부 정보가 포함된 PIM 기능을 볼 수 있습니다.

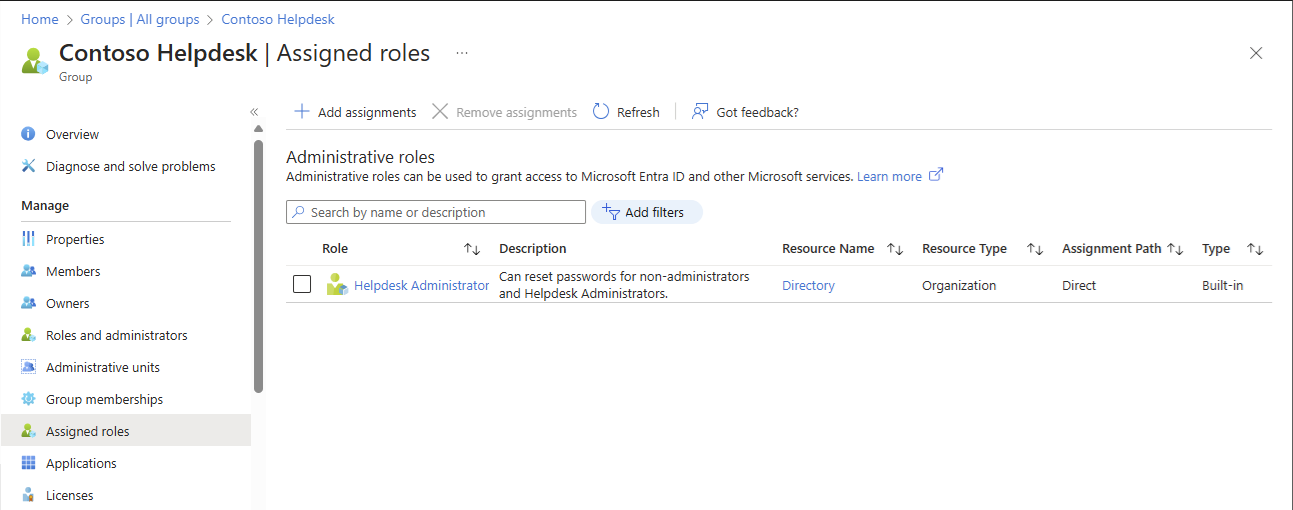

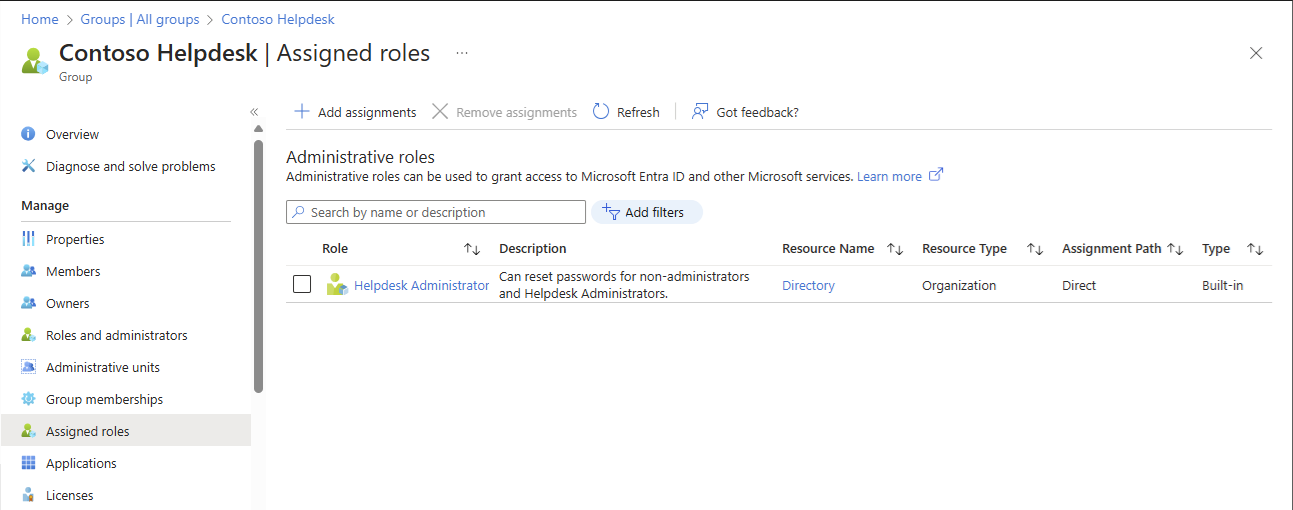

그룹에 대한 역할 할당 나열

Microsoft Entra 관리 센터에 로그인합니다.

아이덴티티>그룹>모든 그룹을 탐색합니다.

역할 할당 가능 그룹을 선택합니다.

그룹이 역할 할당 가능인지 확인하려면 그룹에 대한 속성 볼 수 있습니다.

할당된 역할선택합니다.

이제 이 그룹에 할당된 모든 Microsoft Entra 역할을 볼 수 있습니다.

할당된 역할 옵션이 표시되지 않으면 그룹은 역할 할당 가능 그룹이 아닙니다.

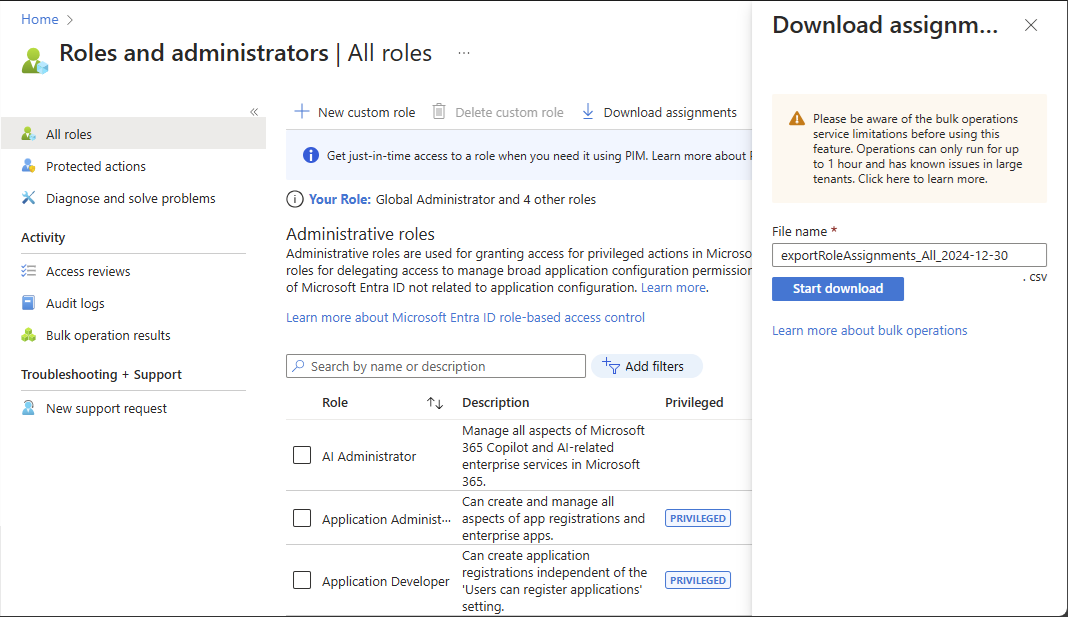

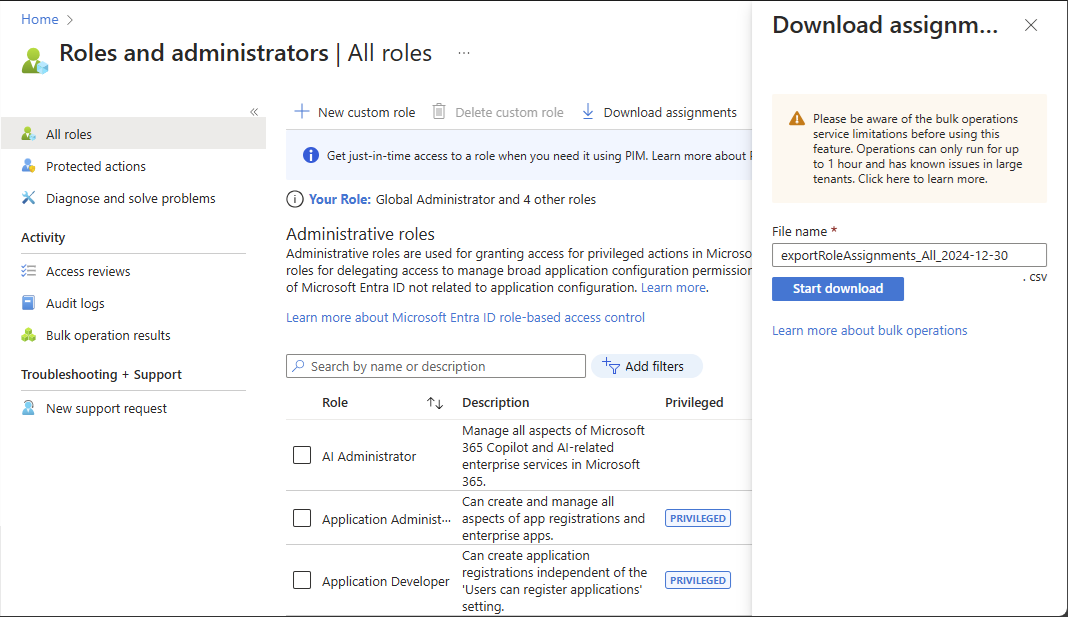

역할 할당 다운로드

기본 제공 및 사용자 지정 역할을 포함하여 모든 역할에서 모든 활성 역할 할당을 다운로드하려면 다음 단계를 수행합니다.

대량 작업은 최대 1시간 동안만 실행할 수 있으며 대규모 테넌트에는 제한이 있습니다. 자세한 내용은 대량 작업 및 Microsoft Entra ID에서 사용자 대량 생성을 참조하세요.

역할 및 관리자 페이지에서 모든 역할을 선택합니다.

할당 다운로드를 선택합니다.

파일 이름을 지정하고 다운로드 시작을 선택합니다.

모든 역할의 모든 범위에서 이루어진 할당을 나열하는 CSV 파일이 다운로드됩니다.

특정 역할에 대한 역할 할당을 다운로드하려면 다음 단계를 수행합니다.

역할 및 관리자 페이지에서 역할을 선택합니다.

할당 다운로드를 선택합니다.

Microsoft Entra ID P2 라이선스가 있는 경우 PIM 환경이 표시됩니다.

내보내기 선택하여 역할 할당을 다운로드합니다.

해당 역할의 모든 범위에서 이루어진 할당을 나열하는 CSV 파일이 다운로드됩니다.

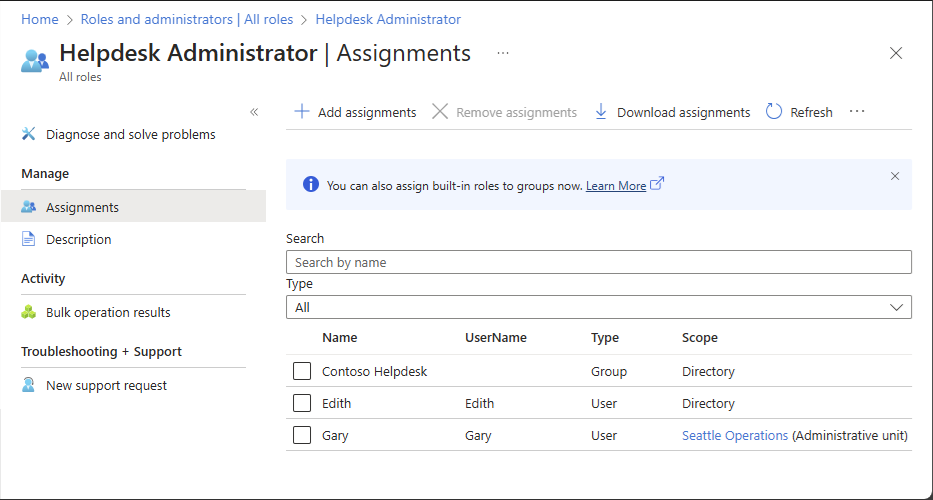

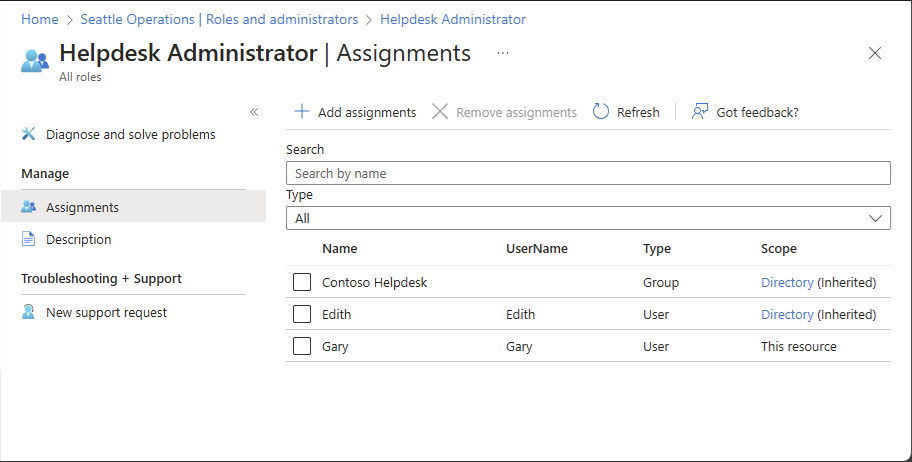

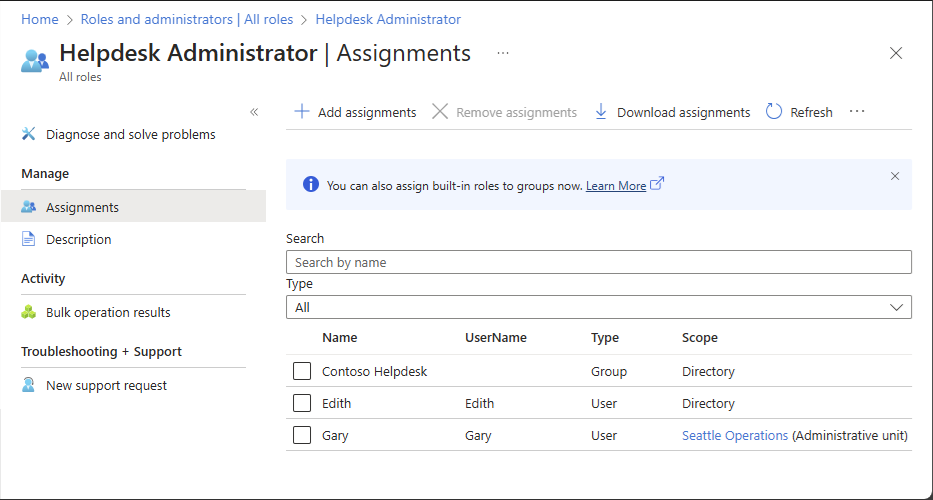

역할 할당을 테넌트 범위로 나열하기

이 절차에서는 테넌트 범위를 사용하여 역할 할당을 나열하는 방법을 설명합니다.

Microsoft Entra 관리 센터에 로그인합니다.

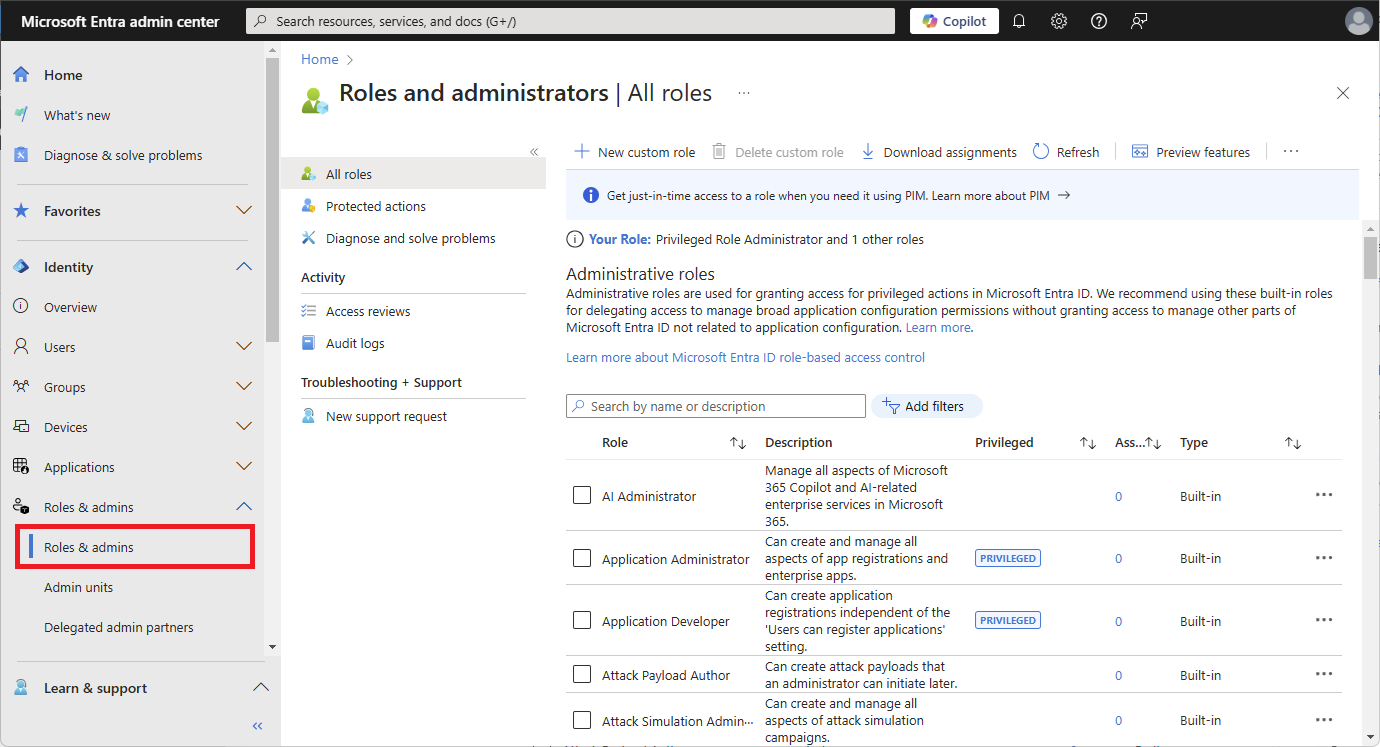

ID>역할 및 관리자>역할 및 관리자로 이동합니다.

역할 이름을 선택하여 역할을 엽니다. 역할 옆에 확인 표시를 추가하지 마세요.

할당을 선택하여 역할 할당을 나열합니다.

범위 열에서 디렉터리 범위로 역할 할당을 확인하세요.

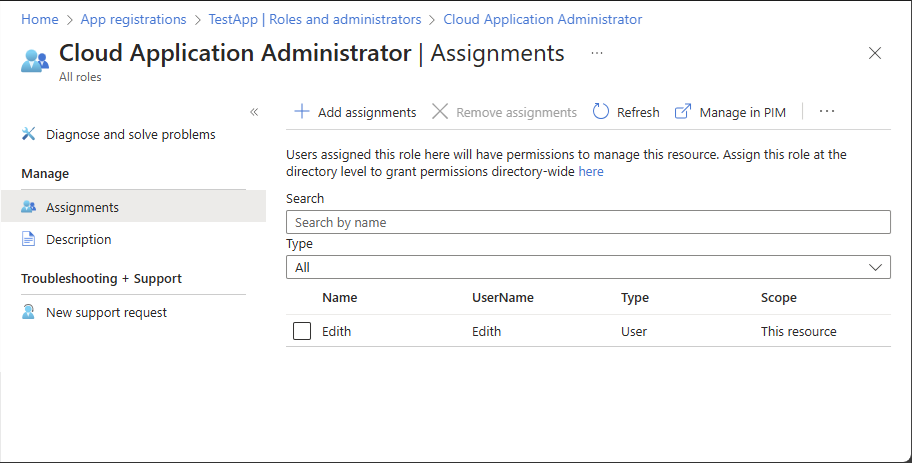

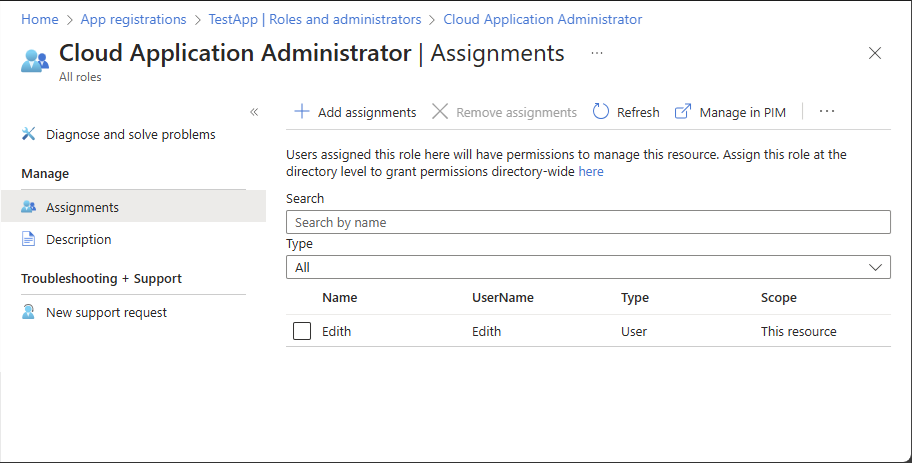

앱 등록 범위에 대한 역할 할당 목록 표시

이 섹션에서는 단일 애플리케이션 범위에서 이루어진 역할 할당을 나열하는 방법을 설명합니다.

Microsoft Entra 관리 센터에 로그인합니다.

ID>애플리케이션>앱 등록으로 이동합니다.

보려는 역할 할당 목록에 대한 앱 등록을 선택합니다.

Microsoft Entra 조직에서 앱 등록의 전체 목록을 보려면 모든 애플리케이션을 선택해야 할 수도 있습니다.

역할 및 관리자선택합니다.

역할 이름을 선택하여 역할을 엽니다.

할당을 선택하여 역할 할당을 나열합니다.

앱 등록 내에서 할당 페이지를 열면 이 Microsoft Entra 리소스로 범위가 지정된 역할 할당이 표시됩니다.

범위 열에서 이 리소스 범위에 따른 역할 할당을 확인하세요.

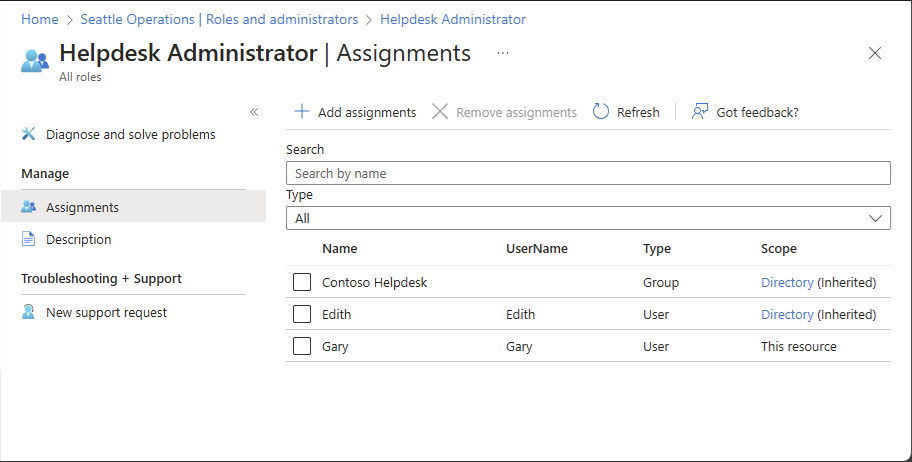

역할 할당을 관리 단위 범위로 나열하기

Microsoft Entra 관리 센터의 관리 단위 섹션에서 관리 단위 범위로 만든 모든 역할 할당을 볼 수 있습니다.

Microsoft Entra 관리 센터에 로그인합니다.

아이덴티티>역할 & 관리자>관리 단위탐색합니다.

보려는 역할 할당 목록에 대한 관리 단위를 선택합니다.

역할 및 관리자선택합니다.

역할 이름을 선택하여 역할을 엽니다.

할당을 선택하여 역할 할당을 나열합니다.

범위 열에서 이 리소스 범위에 따른 역할 할당을 확인하세요.

이 섹션에서는 테넌트 범위가 있는 역할의 할당 보기에 대해 설명합니다. 이 섹션에서는 Microsoft Graph PowerShell 모듈을 사용합니다.

설치

Install-Module사용하여 Microsoft Graph 모듈을 설치합니다.

Install-Module -name Microsoft.Graph

Connect-MgGraph 명령을 사용하여 로그인하고 Microsoft Graph PowerShell cmdlet을 사용합니다.

Connect-MgGraph

역할 할당을 테넌트 범위로 나열하기

Get-MgRoleManagementDirectoryRoleDefinition 및 Get-MgRoleManagementDirectoryRoleAssignment 명령을 사용하여 역할 할당을 나열합니다.

다음 예제에서는 그룹 관리자 역할에 대한 역할 할당을 나열하는 방법을 보여 줍니다.

# Get a specific directory role by ID

$role = Get-MgRoleManagementDirectoryRoleDefinition -UnifiedRoleDefinitionId fdd7a751-b60b-444a-984c-02652fe8fa1c

# Get role assignments for a given role definition

Get-MgRoleManagementDirectoryRoleAssignment -Filter "roleDefinitionId eq '$($role.Id)'"

Id PrincipalId RoleDefinitionId DirectoryScopeId AppScop

eId

-- ----------- ---------------- ---------------- -------

lAPpYvVpN0KRkAEhdxReEH2Fs3EjKm1BvSKkcYVN2to-1 aaaaaaaa-bbbb-cccc-1111-222222222222 62e90394-69f5-4237-9190-012177145e10 /

lAPpYvVpN0KRkAEhdxReEMdXLf2tIs1ClhpzQPsutrQ-1 bbbbbbbb-cccc-dddd-2222-333333333333 62e90394-69f5-4237-9190-012177145e10 /

다음 예제에서는 기본 제공 및 사용자 지정 역할을 포함하여 모든 역할에 대한 모든 활성 역할 할당을 나열하는 방법을 보여 줍니다.

$roles = Get-MgRoleManagementDirectoryRoleDefinition

foreach ($role in $roles)

{

Get-MgRoleManagementDirectoryRoleAssignment -Filter "roleDefinitionId eq '$($role.Id)'"

}

Id PrincipalId RoleDefinitionId DirectoryScopeId AppScop

eId

-- ----------- ---------------- ---------------- -------

lAPpYvVpN0KRkAEhdxReEH2Fs3EjKm1BvSKkcYVN2to-1 aaaaaaaa-bbbb-cccc-1111-222222222222 62e90394-69f5-4237-9190-012177145e10 /

lAPpYvVpN0KRkAEhdxReEMdXLf2tIs1ClhpzQPsutrQ-1 bbbbbbbb-cccc-dddd-2222-333333333333 62e90394-69f5-4237-9190-012177145e10 /

4-PYiFWPHkqVOpuYmLiHa3ibEcXLJYtFq5x3Kkj2TkA-1 cccccccc-dddd-eeee-3333-444444444444 88d8e3e3-8f55-4a1e-953a-9b9898b8876b /

4-PYiFWPHkqVOpuYmLiHa2hXf3b8iY5KsVFjHNXFN4c-1 dddddddd-eeee-ffff-4444-555555555555 88d8e3e3-8f55-4a1e-953a-9b9898b8876b /

BSub0kaAukSHWB4mGC_PModww03rMgNOkpK77ePhDnI-1 eeeeeeee-ffff-aaaa-5555-666666666666 d29b2b05-8046-44ba-8758-1e26182fcf32 /

BSub0kaAukSHWB4mGC_PMgzOWSgXj8FHusA4iaaTyaI-1 ffffffff-aaaa-bbbb-6666-777777777777 d29b2b05-8046-44ba-8758-1e26182fcf32 /

주체에 대한 역할 할당 목록

Get-MgRoleManagementDirectoryRoleAssignment 명령을 사용하여 주체에 대한 역할 할당을 나열합니다.

# Get role assignments for a given principal

Get-MgRoleManagementDirectoryRoleAssignment -Filter "PrincipalId eq 'aaaaaaaa-bbbb-cccc-1111-222222222222'"

주체에 대한 직접적 및 전이적 역할 할당 목록

List transitiveRoleAssignments API를 사용하여 사용자에게 직접적 및 전이적으로 할당된 역할을 조회합니다.

$response = $null

$uri = "https://graph.microsoft.com/beta/roleManagement/directory/transitiveRoleAssignments?`$count=true&`$filter=principalId eq 'aaaaaaaa-bbbb-cccc-1111-222222222222'"

$method = 'GET'

$headers = @{'ConsistencyLevel' = 'eventual'}

$response = (Invoke-MgGraphRequest -Uri $uri -Headers $headers -Method $method -Body $null).value

그룹에 대한 역할 할당 나열

Get-MgGroup 명령을 사용하여 그룹을 가져옵니다.

Get-MgGroup -Filter "DisplayName eq 'Contoso_Helpdesk_Administrators'"

Get-MgRoleManagementDirectoryRoleAssignment 명령을 사용하여 그룹에 대한 역할 할당을 나열합니다.

Get-MgRoleManagementDirectoryRoleAssignment -Filter "PrincipalId eq '<object id of group>'"

역할 할당을 관리 단위 범위로 나열하기

Get-MgDirectoryAdministrativeUnitScopedRoleMember 명령을 사용하여 관리 단위 범위의 역할 할당을 나열합니다.

$adminUnit = Get-MgDirectoryAdministrativeUnit -Filter "displayname eq 'Example_admin_unit_name'"

Get-MgDirectoryAdministrativeUnitScopedRoleMember -AdministrativeUnitId $adminUnit.Id | FL *

이 섹션에서는 테넌트 범위를 사용하여 역할 할당을 나열하는 방법을 설명합니다.

List unifiedRoleAssignments API를 사용하여 역할 할당을 가져올 수 있습니다.

주체에 대한 역할 할당 목록

GET https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments?$filter=principalId+eq+'<object-id-of-principal>'

응답

HTTP/1.1 200 OK

{

"value":[

{

"id": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0uIiSDKQoTVJrLE9etXyrY0-1"

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "10dae51f-b6af-4016-8d66-8c2a99b929b3",

"directoryScopeId": "/"

} ,

{

"id": "C2dE3fH4iJ5kL6mN7oP8qR9sT0uV1wIiSDKQoTVJrLE9etXyrY0-1"

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "fe930be7-5e62-47db-91af-98c3a49a38b1",

"directoryScopeId": "/"

}

]

}

주체에 대한 직접적 및 전이적 역할 할당 목록

다음 단계에 따라 Microsoft Graph API를 이용해 Graph Explorer에서 사용자에게 할당된 Microsoft Entra 역할을 나열합니다.

Graph Explorer에 로그인합니다.

List transitiveRoleAssignments API를 사용하여 사용자에게 직접적 및 전이적으로 할당된 역할을 조회합니다. URL에 다음 쿼리를 추가합니다.

GET https://graph.microsoft.com/beta/rolemanagement/directory/transitiveRoleAssignments?$count=true&$filter=principalId eq 'aaaaaaaa-bbbb-cccc-1111-222222222222'

요청 헤더 탭으로 이동한 다음, ConsistencyLevel를 키로 추가하고 Eventual를 값으로 설정합니다.

을 선택하고 쿼리을 실행합니다.

그룹에 대한 역할 할당 나열

그룹을 가져오기 위해 사용하여 API를 이용합니다.

GET https://graph.microsoft.com/v1.0/groups?$filter=displayName+eq+'Contoso_Helpdesk_Administrator'

List unifiedRoleAssignments API를 사용하여 역할 할당 정보를 얻으십시오.

GET https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments?$filter=principalId eq

역할 정의에 대한 역할 할당 나열

다음 예제에서는 특정 역할 정의에 대한 역할 할당을 나열하는 방법을 보여 줍니다.

GET https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments?$filter=roleDefinitionId eq '<template-id-of-role-definition>'

응답

HTTP/1.1 200 OK

{

"id": "C2dE3fH4iJ5kL6mN7oP8qR9sT0uV1wIiSDKQoTVJrLE9etXyrY0-1",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "00000000-0000-0000-0000-000000000000",

"directoryScopeId": "/"

}

ID별 역할 할당 나열

GET https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments/lAPpYvVpN0KRkAEhdxReEJC2sEqbR_9Hr48lds9SGHI-1

응답

HTTP/1.1 200 OK

{

"id": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0uIiSDKQoTVJrLE9etXyrY0-1",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "10dae51f-b6af-4016-8d66-8c2a99b929b3",

"directoryScopeId": "/"

}

앱 등록 범위에 대한 역할 할당 목록 표시

GET https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments?$filter=directoryScopeId+eq+'/d23998b1-8853-4c87-b95f-be97d6c6b610'

응답

HTTP/1.1 200 OK

{

"value":[

{

"id": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0uIiSDKQoTVJrLE9etXyrY0-1"

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "10dae51f-b6af-4016-8d66-8c2a99b929b3",

"directoryScopeId": "/d23998b1-8853-4c87-b95f-be97d6c6b610"

} ,

{

"id": "C2dE3fH4iJ5kL6mN7oP8qR9sT0uV1wIiSDKQoTVJrLE9etXyrY0-1"

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "00000000-0000-0000-0000-000000000000",

"directoryScopeId": "/d23998b1-8853-4c87-b95f-be97d6c6b610"

}

]

}

역할 할당을 관리 단위 범위로 나열하기

List scopedRoleMembers API를 사용하여 관리 단위의 범위로 역할 할당을 나열합니다.

요청

GET /directory/administrativeUnits/{admin-unit-id}/scopedRoleMembers

몸

{}