특정 기능에 대한 액세스 관리

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Azure DevOps의 특정 기능에 대한 액세스를 관리하는 것은 개방성과 보안의 적절한 균형을 유지하는 데 매우 중요할 수 있습니다. 사용자 그룹에 대한 특정 기능에 대한 액세스 권한을 부여하거나 제한하려는 경우 기본 제공 보안 그룹에서 제공하는 표준 사용 권한 이외의 유연성을 이해하는 것이 중요합니다.

사용 권한 및 그룹 환경을 익숙하지 않은 경우 사용 권한 상태의 필수 사항 및 상속 방법을 다루는 사용 권한, 액세스 및 보안 그룹 시작을 참조하세요.

팁

Azure DevOps의 프로젝트 구조는 리포지토리 및 영역 경로와 같은 개체 수준에서 사용 권한의 세분성을 결정하는 데 중요한 역할을 합니다. 이 구조는 액세스 제어를 미세 조정할 수 있는 기반이므로 액세스 가능하거나 제한된 영역을 구체적으로 구분할 수 있습니다. 자세한 내용은 프로젝트 및 조직 크기 조정에 대해 참조하세요.

보안 그룹 사용

최적의 유지 관리를 위해 기본 보안 그룹을 사용하거나 사용자 지정 보안 그룹을 설정 하여 권한을 관리하는 것이 좋습니다. 프로젝트 관리자 및 프로젝트 컬렉션 관리자 그룹에 대한 사용 권한 설정은 의도적으로 수정되며 변경할 수 없습니다. 하지만 다른 모든 그룹에 대한 사용 권한을 유연하게 수정할 수 있습니다.

소수의 사용자에 대한 사용 권한을 개별적으로 관리하는 것이 가능해 보일 수 있지만 사용자 지정 보안 그룹은 역할 및 해당 역할과 관련된 권한을 감독하는 보다 체계적인 접근 방식을 제공하여 명확성과 관리 용이성을 보장합니다.

특정 역할에 태스크 위임

관리자 또는 계정 소유자로서 특정 영역을 감독하는 팀 구성원에게 관리 작업을 위임하는 것은 전략적 접근 방식입니다. 미리 정의된 권한 및 역할 할당을 갖춘 기본 제공 역할은 다음과 같습니다.

- 읽기 권한자: 프로젝트에 대한 읽기 전용 액세스 권한이 있습니다.

- 참가자: 콘텐츠를 추가하거나 수정하여 프로젝트에 기여할 수 있습니다.

- 팀 관리자: 팀 관련 설정 및 권한을 관리합니다.

- 프로젝트 관리자: 프로젝트에 대한 관리 권한이 있습니다.

- 프로젝트 컬렉션 관리자: 전체 프로젝트 컬렉션을 감독하고 가장 높은 수준의 권한을 갖습니다.

이러한 역할은 책임의 배포를 용이하게 하고 프로젝트 영역의 관리를 간소화합니다.

자세한 내용은 기본 사용 권한 및 액세스 및 프로젝트 컬렉션 수준 권한 변경을 참조하세요.

조직 내의 다른 구성원에게 작업을 위임하려면 다음 표에 표시된 대로 사용자 지정 보안 그룹을 만든 다음 사용 권한을 부여하는 것이 좋습니다.

역할

수행할 작업

허용으로 설정할 수 있는 권한

개발 책임자(Git)

분기 정책 관리

정책 편집, 강제 푸시 및 권한 관리

분기 권한 설정을 참조 하세요.

개발 책임자(TFVC)

리포지토리 및 분기 관리

레이블 관리, 분기 관리 및 권한 관리

TFVC 리포지토리 권한 설정을 참조 하세요.

소프트웨어 설계자(Git)

리포지토리 관리

팀 관리자

팀에 대한 영역 경로 추가

팀에 대한 공유 쿼리 추가

자식 노드 만들기, 이 노드 삭제, 이 노드 편집 자식 노드 만들기 참조 , 영역 경로에서 작업 항목 수정

참가, 삭제, 사용 권한 관리(쿼리 폴더의 경우) 쿼리 사용 권한 설정을 참조 하세요.

참가자

쿼리 폴더 아래에 공유 쿼리 추가, 대시보드에 참가

참가, 삭제(쿼리 폴더의 경우), 쿼리 권한 설정 참조

대시보드 보기, 편집 및 관리, 대시보드 권한 설정 참조

프로젝트 또는 제품 관리자

영역 경로, 반복 경로 및 공유 쿼리 추가

작업 항목 삭제 및 복원, 이 프로젝트에서 작업 항목 이동, 작업 항목 영구 삭제

프로젝트 수준 정보를 편집합니다. 프로젝트 수준 권한 변경을 참조 하세요.

프로세스 템플릿 관리자(상속 프로세스 모델)

작업 추적 사용자 지정

프로세스 권한 관리, 새 프로젝트 만들기, 프로세스 만들기, 계정에서 삭제 필드, 프로세스 삭제, 프로젝트 삭제, 프로세스 편집

프로젝트 컬렉션 수준 권한 변경을 참조 하세요.

프로세스 템플릿 관리자(호스트된 XML 프로세스 모델)

작업 추적 사용자 지정

컬렉션 수준 정보를 편집하고 프로젝트 컬렉션 수준 권한 변경을 참조 하세요.

프로젝트 관리(온-프레미스 XML 프로세스 모델)

작업 추적 사용자 지정

프로젝트 수준 정보를 편집합니다. 프로젝트 수준 권한 변경을 참조 하세요.

권한 관리자

프로젝트, 계정 또는 컬렉션에 대한 권한 관리

이러한 링크는 Azure DevOps의 해당 영역에 대한 권한을 효과적으로 설정하고 관리하기 위한 자세한 단계와 지침을 제공합니다.

조직 및 프로젝트 정보에 대한 사용자 가시성 제한

Important

- 이 섹션에서 설명하는 제한된 표시 유형 기능은 웹 포털을 통한 상호 작용에만 적용됩니다. REST API 또는

azure devopsCLI 명령을 사용하면 프로젝트 멤버가 제한된 데이터에 액세스할 수 있습니다. - Microsoft Entra ID에서 기본 액세스 권한이 있는 제한된 그룹의 구성원인 게스트 사용자는 사용자 선택기가 있는 사용자를 검색할 수 없습니다. 조직에 대해 미리 보기 기능이 꺼져 있거나 게스트 사용자가 제한된 그룹의 구성원이 아닌 경우 게스트 사용자는 예상대로 모든 Microsoft Entra 사용자를 검색할 수 있습니다.

기본적으로 사용자가 조직에 추가되면 모든 조직 및 프로젝트 정보 및 설정에 대한 가시성을 얻습니다. 이 액세스를 조정하기 위해 조직 수준에서 사용자 가시성 및 협업을 특정 프로젝트 미리 보기 기능으로 제한할 수 있습니다. 자세한 내용은 미리 보기 기능 관리를 참조 하세요.

이 기능이 활성화되면 프로젝트 범위 사용자 그룹에 속한 사용자는 제한된 가시성을 가지며 대부분의 조직 설정을 볼 수 없습니다. 해당 액세스는 명시적으로 추가된 프로젝트에 국한되어 보다 제어되고 안전한 환경을 보장합니다.

Warning

특정 프로젝트 미리 보기 기능에 대한 사용자 가시성 및 공동 작업 제한을 사용하면 명시적 사용자 초대가 아닌 Microsoft Entra 그룹 멤버 자격을 통해 프로젝트 범위 사용자가 조직에 추가된 사용자를 검색할 수 없습니다. 이는 예기치 않은 동작이며 해결이 진행 중입니다. 이 문제를 해결하려면 조직의 특정 프로젝트 미리 보기 기능으로 사용자 표시 유형 및 공동 작업 제한을 사용하지 않도록 설정합니다.

사용자 선택기를 프로젝트 사용자 및 그룹으로 제한

Microsoft Entra ID와 통합되는 조직의 경우 사용자 선택 기능을 사용하면 단일 프로젝트에 국한되지 않고 Microsoft Entra ID 내의 모든 사용자 및 그룹에서 포괄적인 검색을 수행할 수 있습니다.

피플 선택기는 다음 Azure DevOps 기능을 지원합니다.

- 할당 대상과 같은 작업 추적 ID 필드에서 사용자 ID를 선택합니다.

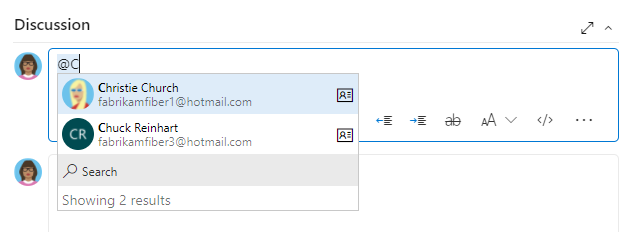

- @mention 사용하여 작업 항목 토론, 끌어오기 요청 토론, 의견 커밋 또는 변경 집합 및 선반에 대한 의견과 같은 다양한 토론 및 의견에서 사용자 또는 그룹을 선택합니다.

- @mention 활용하여 위키 페이지에서 사용자 또는 그룹을 선택합니다.

사용자 선택기를 사용할 때 정보를 입력하면 다음 예제와 같이 일치하는 사용자 이름 또는 보안 그룹이 표시됩니다.

프로젝트 범위 사용자 그룹 내의 사용자 및 그룹의 경우 표시 유형 및 선택은 연결된 프로젝트 내의 사용자 및 그룹으로 제한됩니다. 모든 프로젝트 멤버에 대한 사용자 선택기 범위를 확장하려면 조직 관리, ID 검색 제한 및 선택을 참조하세요.

개체를 보거나 수정하기 위한 액세스 제한

Azure DevOps는 권한 있는 모든 사용자가 시스템 내에서 정의된 모든 개체를 볼 수 있도록 설계되었습니다. 그러나 권한 상태를 거부로 설정하여 리소스에 대한 액세스를 조정할 수 있습니다. 사용자 지정 보안 그룹에 속한 멤버 또는 개별 사용자에 대한 권한을 설정할 수 있습니다. 자세한 내용은 권한 수준 증가 요청을 참조 하세요.

제한할 영역

거부로 설정할 수 있는 권한

리포지토리 보기 또는 참가

보기, 기여

Git 리포지토리 권한 설정 또는 TFVC 리포지토리 권한 설정을 참조하세요.

영역 경로 내에서 작업 항목 보기, 만들기 또는 수정

이 노드의 작업 항목 편집, 이 노드의 작업 항목 보기

작업 추적에 대한 사용 권한 및 액세스 설정, 영역 경로 아래의 작업 항목 수정을 참조하세요.

빌드 및 릴리스 파이프라인 선택 보기 또는 업데이트

빌드 파이프라인 편집, 빌드 파이프라인 보기

릴리스 파이프라인 편집, 릴리스 파이프라인 보기

개체 수준에서 이러한 권한을 설정합니다. 빌드 및 릴리스 권한 설정을 참조 하세요.

대시보드 편집

대시보드 보기

대시보드 권한 설정을 참조 하세요.

작업 항목 수정 제한 또는 필드 선택

작업 항목의 수정을 제한하거나 필드를 선택하는 방법을 보여 주는 예제는 샘플 규칙 시나리오를 참조 하세요.