Microsoft Intuneでエンドポイント セキュリティを使用してデバイスを管理する

セキュリティ管理者は、Microsoft Intune管理センターの [すべてのデバイス] ビューを使用して、デバイスを確認および管理します。 ビューには、次の方法で管理されているデバイスを含む、Microsoft Entra IDのすべてのデバイスの一覧が表示されます。

- Intune

- Configuration Manager

- 共同管理(IntuneとConfiguration Managerの両方によって)

- Defender for Endpoint のセキュリティ設定管理(Intuneに登録されていないデバイスの場合)

Microsoft Entra IDと統合されている場合、デバイスはクラウド内に存在し、オンプレミスインフラストラクチャから取得できます。

ビューを見つけるには、Microsoft Intune管理センターを開き、[エンドポイント セキュリティ>すべてのデバイス] を選択します。

[ すべてのデバイス] ビューにはデバイスが表示され、それぞれに関する重要な情報が含まれます。

- デバイスの管理方法

- コンプライアンスのステータス

- オペレーティング システムの詳細

- デバイスが最後にチェックインされたとき

- その他

デバイスの詳細の表示中に、ドリルインするデバイスを選択して詳細を確認できます。

管理の種類別に使用可能な詳細

Microsoft Intune管理センターでデバイスを表示する場合は、デバイスの管理方法を検討してください。 管理ソースは、管理センターに表示される情報と、デバイスを管理するために使用できるアクションに影響します。

次のフィールドについて考えてみましょう。

[マネージド] – この列は、デバイスの管理方法を識別します。 オプションによって管理されるオプションは次のとおりです。

MDM - Intuneはこれらのデバイスを管理します。 Intuneは、デバイスのコンプライアンス データを収集して管理センターに報告します。

ConfigMgr – これらのデバイスは、テナントアタッチを使用してConfiguration Managerで管理するデバイスを追加するときに、Microsoft Intune管理センターに表示されます。 管理するには、デバイスでConfiguration Manager クライアントを実行し、次のコマンドを実行する必要があります。

- ワークグループ内 (Microsoft Entra参加済み、それ以外の場合)

- ドメイン参加済み

- Microsoft Entraハイブリッド参加済み (AD とMicrosoft Entra IDに参加)

Configuration Managerによって管理されているデバイスのコンプライアンス状態は、Microsoft Intune管理センターには表示されません。

詳細については、Configuration Managerドキュメントの「テナントアタッチを有効にする」を参照してください。

MDM/ConfigMgr エージェント – これらのデバイスは、IntuneとConfiguration Managerの間で共同管理されています。

共同管理では、さまざまな共同管理ワークロードを選択して、Configuration ManagerまたはIntuneによって管理される側面を決定します。 これらの選択肢は、デバイスが適用するポリシーと、コンプライアンス データを管理センターに報告する方法に影響します。

たとえば、Intuneを使用して、ウイルス対策、ファイアウォール、および暗号化のポリシーを構成できます。 これらのポリシーはすべて、 Endpoint Protection のポリシーと見なされます。 共同管理デバイスで、Configuration Manager ポリシーではなくIntune ポリシーを使用するには、[Endpoint Protection] の共同管理スライダーを [Intune] または [パイロット Intune] に設定します。 スライダーが Configuration Manager に設定されている場合、デバイスは代わりに Configuration Manager のポリシーと設定を使用します。

MDE - これらのデバイスはIntuneに登録されていません。 代わりに、Defender for Endpoint にオンボードされ、Intuneエンドポイント セキュリティ ポリシーの多くを処理できます。 セキュリティ設定管理に登録されているデバイスは、Intune管理センターと Defender ポータルの両方に表示されます。 管理センターの [管理対象] フィールドに、これらのデバイスのMDEが表示されます。

コンプライアンス: コンプライアンスは、デバイスに割り当てられているコンプライアンス ポリシーに対して評価されます。 これらのポリシーのソースとコンソール内の情報は、デバイスの管理方法によって異なります。Intune、Configuration Manager、または共同管理。 共同管理デバイスでコンプライアンスを報告するには、[デバイス コンプライアンス] の共同管理スライダーを [Intune] または [パイロット Intune] に設定します。

コンプライアンスがデバイスの管理センターに報告されたら、詳細をドリルインして詳細を表示できます。 デバイスが準拠していない場合は、その詳細を詳しく調べて、準拠していないポリシーに関する情報を確認します。 この情報は、調査に役立ち、デバイスをコンプライアンスに取り込むのに役立ちます。

最後のチェック: このフィールドは、デバイスが最後に状態を報告した時刻を識別します。

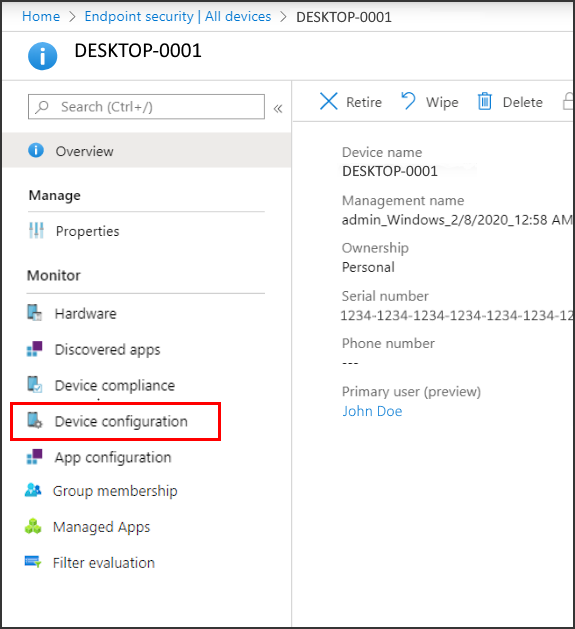

デバイス ポリシーを確認する

MDM およびIntuneによって管理されているデバイスに適用されるデバイス構成ポリシーに関する情報を表示するには、「セキュリティ レポート」を参照してください。 エンドポイント セキュリティ ポリシーとセキュリティ ベースライン ポリシーはどちらもデバイス構成ポリシーです。

レポートを表示するには、デバイスを選択し、[監視] カテゴリの下にある [デバイスの構成] を選択します。

Configuration Managerによって管理されているデバイスは、レポートにポリシーの詳細を表示しません。 これらのデバイスの追加情報を表示するには、Configuration Manager コンソールを使用します。

エンドポイント セキュリティ ポリシーのプロファイルを確認する

管理センターの [エンドポイント セキュリティ ] ノードから、特定のポリシーの種類の [ 概要 ] タブを選択して、そのポリシーの種類に対して作成したすべてのプロファイルを表示、選択、編集できます。 このビューでは、次の操作を行います。

- ポリシーの種類 は、プロファイルを識別します。

- プラットフォーム は、デバイス プラットフォームを識別します。

さまざまなエンドポイント セキュリティ ポリシー ビューに加えて、 デバイス>すべてのデバイス に移動し、[ デバイスの管理] の下にある [ 構成] を選択して、macOS および Windows プラットフォームのエンドポイント セキュリティ プロファイルをデバイス構成プロファイルと共に表示および編集できます。 このビューでは、[ポリシーの種類] 列の [ウイルス対策] のように、エンドポイント セキュリティ ポリシーはテンプレートの種類Microsoft Defender識別されます。 「Microsoft Intune でのデバイス構成ポリシーの監視」を参照してください。

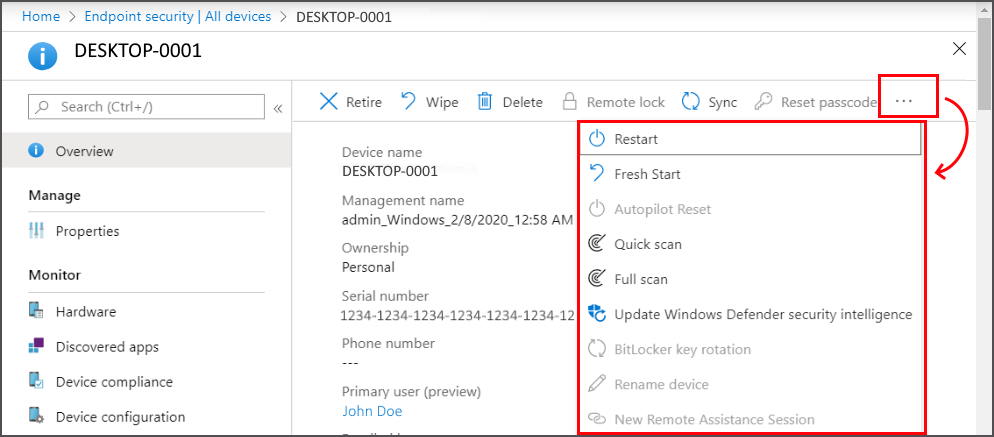

デバイスのリモート アクション

リモート アクションは、Microsoft Intune管理センターからデバイスを開始または適用できるアクションです。 デバイスの詳細を表示すると、デバイスに適用されるリモート アクションにアクセスできます。

リモート アクションは、[デバイスの 概要 ] ページの上部に表示されます。 画面の領域が限られているため表示できないアクションは、右側の省略記号を選択して使用できます。

使用できるリモート アクションは、デバイスの管理方法によって異なります。

Intune: デバイス プラットフォームに適用されるすべてのIntuneリモート アクションを使用できます。

Configuration Manager: 次のConfiguration Managerアクションを使用できます。

- コンピューター ポリシーの同期

- ユーザー ポリシーの同期

- アプリの評価サイクル

共同管理: Intuneリモート アクションとConfiguration Manager アクションの両方にアクセスできます。

Defender for Endpoint セキュリティ設定の管理 - これらのデバイスはIntuneによって管理されず、リモート アクションをサポートしていません。

Intuneリモート アクションの一部は、デバイスをセキュリティで保護したり、デバイス上にある可能性のあるデータを保護したりするのに役立ちます。 リモート アクションを使用すると、次のことができます。

- デバイスをロックする

- デバイスをリセットする

- 会社データを削除する

- スケジュールされた実行の外部でマルウェアをスキャンする

- BitLocker キーをローテーションする

次のIntuneリモートアクションは、セキュリティ管理者にとって重要であり、完全なリストのサブセットです。 すべてのデバイス プラットフォームですべてのアクションを使用できるわけではありません。 リンクは、各アクションの詳細を提供するコンテンツに移動します。

デバイスの同期 – デバイスをIntuneとすぐにチェックします。 デバイスがチェックインすると、デバイスに割り当てられている保留中のアクションまたはポリシーが受信されます。

再起動 – Windows 10/11 デバイスを強制的に再起動します (5 分以内)。 デバイス所有者は再起動の通知を自動的に受け取らないので、作業が失われる可能性があります。

クイック スキャン – Defender にマルウェアのデバイスのクイック スキャンを実行し、結果をIntuneに送信させます。 クイック スキャンでは、レジストリ キーや既知の Windows スタートアップ フォルダーなど、マルウェアが登録されている可能性がある一般的な場所を確認します。

フル スキャン – Defender でデバイスのマルウェアスキャンを実行し、結果をIntuneに送信させます。 フル スキャンでは、マルウェアが登録されている可能性がある一般的な場所を確認し、デバイス上のすべてのファイルとフォルダーもスキャンします。

Windows Defender セキュリティ インテリジェンスの更新 – デバイスに、Microsoft Defender ウイルス対策のマルウェア定義を更新させます。 このアクションはスキャンを開始しません。

BitLocker キーのローテーション – バージョン 1909 以降、またはWindows 11を実行するデバイスWindows 10 BitLocker 回復キーをリモートでローテーションします。

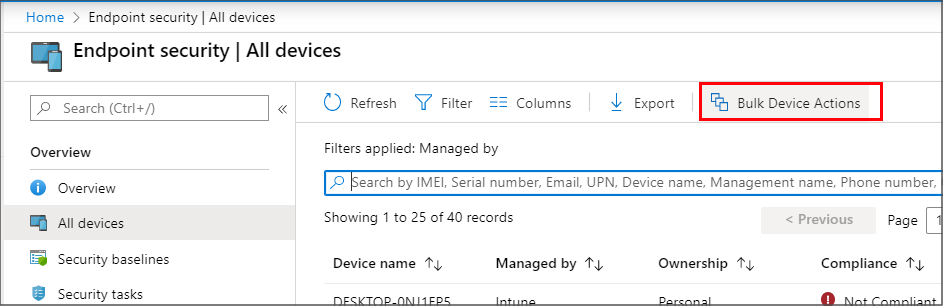

また、 一括デバイスアクションを 使用して、複数のデバイスの リタイア や ワイプ などの一部のアクションを同時に管理することもできます。 一括アクション は、[ すべてのデバイス ] ビューから使用できます。 プラットフォーム、アクションを選択し、最大 100 台のデバイスを指定します。

デバイスに対して管理するオプションは、デバイスがIntuneでチェックインするまで有効になりません。