Microsoft Entra の監視と正常性とは

Microsoft Entra の監視と正常性の機能は、環境内の ID 関連のアクティビティの包括的なビューを提供します。 このデータによって次のことが可能となります。

- ユーザーがアプリとサービスをどのように利用しているかを明らかにします。

- 環境の正常性に影響する潜在的リスクを検出します。

- ユーザーの作業を妨げている問題をトラブルシューティングします。

- Microsoft Entra ディレクトリに対する変更の監査イベントを確認し、分析情報を得る。

ログイン ログと監査ログは、多くの Microsoft Entra レポートに関連するアクティビティ ログを構成し、テナントのアクティビティの分析、監視、トラブルシューティングに使用できます。 アクティビティ ログを分析と監視のソリューションにルーティングすると、テナントの正常性とセキュリティに関するより深い分析情報が得られます。

この記事では、Microsoft Entra ID で使用できるアクティビティ ログの種類、ログを使用するレポート、およびデータの分析に役立つ利用可能な監視サービスについて説明します。

ID アクティビティ ログ

アクティビティ ログは、組織内のユーザーの行動を把握するのに役立ちます。 Microsoft Entra ID には、次の 3 種類のアクティビティ ログがあります。

監査ログには、テナントで実行されたすべてのタスクの履歴が含まれます。

サインイン ログは、ユーザーとクライアント アプリケーションのサインインの試行をキャプチャします。

プロビジョニング ログは、サード パーティ サービスを通してテナント内でプロビジョニングされているユーザーに関する情報を提供します。

アクティビティ ログは、Azure portal 内でまたは Microsoft Graph API を使用して表示できます。 アクティビティ ログは、保存または分析のためにさまざまなエンドポイントにルーティングすることもできます。 アクティビティ ログを表示するためのすべてのオプションについては、「アクティビティ ログにアクセスする方法」を参照してください。

監査ログ

監査ログは、コンプライアンスのためのシステム アクティビティの記録を提供します。 このデータを使用して、次のような一般的なシナリオに対処することができます。

- テナント内のだれかが管理者グループにアクセスした。 だれがアクセス権を与えたのか。

- 最近アプリをオンボードし、それが上手く機能しているかを知りたいので、特定のアプリにサインインしているユーザーのリストを知りたい。

- テナント内でどの程度の数のパスワード リセットが起きているかを知りたい。

サインイン ログ

サインイン ログによって、次のような疑問に対する答えを見つけることができます。

- ユーザーのサインインにどのようなパターンがあるか。

- 1 週間で何人のユーザーがユーザー サインインを行ったか。

- これらのサインインはどのような状態か。

プロビジョニング ログ

プロビジョニング ログを使うと、次のような疑問を解決することができます。

- ServiceNow で正常に作成されたグループ

- Adobe から正常に削除されたユーザー

- Active Directory で正常に作成された Workday のユーザー

ID レポート

Microsoft Entra アクティビティ ログのデータの確認は、IT 管理者に有用な情報を提供する可能性があります。 主要なシナリオでのデータの確認プロセスを効率化するために、アクティビティ ログを使用する一般的なシナリオに関するいくつかのレポートが作成されました。

- Identity Protection は、サインイン データを使用して、危険なユーザーとサインイン アクティビティに関するレポートを作成します。

- サービス プリンシパルやアプリ資格情報アクティビティなど、アプリケーションに関連するアクティビティは、使用状況と分析情報内のレポートを作成するために使用されます。

- Microsoft Entra ブックは、アクティビティ ログを確認と分析するためにカスタマイズ可能な方法を提供します。

- Microsoft Entra の推奨事項は、テナントのセキュリティの監視と向上のために使用します。

- Microsoft Entra Health は、いくつかの主要なシナリオに対するグローバル サービス レベル アグリーメントの達成と正常性信号を捉えます。

ID 監視とテナントの正常性

Microsoft Entra アクティビティ ログの確認は、テナントの正常性とセキュリティを維持および改善するための最初のステップです。 データを分析し、危険なシナリオを監視し、改善を行える場所を決定する必要があります。 Microsoft Entra 監視は、情報に基づいた意思決定を行うのに役立つ必要なツールを提供します。

Microsoft Entra アクティビティ ログを監視するには、ログ データを監視と分析のソリューションにルーティングする必要があります。 エンドポイントには、Azure Monitor ログ、Microsoft Sentinel、またはサードパーティ ソリューションであるサードパーティー セキュリティ情報イベント管理 (SIEM) ツールが含まれます。

- イベント ハブにログをストリーミングし、サードパーティー SIEM ツールとの統合を行います。

- ログを Azure Monitor ログと統合します。

- Azure Monitor ログと Log Analytics を使用してログを分析します。

ユース ケース

利用可能なログ、レポート、監視サービスの使用方法は、組織のニーズによって異なります。 ユース ケースとソリューションの優先順位を高めるため、これらのソリューションがどのように相互に関連、それぞれの相違点、組み合わせて使用する方法について確認することをお勧めします。

考慮事項

- 保持 - ログの保持: Microsoft Entra の監査ログとサインイン ログを 30 日より長く保存します

- 分析 - ログは分析ツールを使用して検索できます

- 運用とセキュリティに関する分析情報 - アプリケーションの使用状況、サインイン エラー、セルフサービスの使用状況、傾向などへのアクセスを提供します。

- SIEM 統合 - Microsoft Entra のログイン ログと監査ログを SIEM システムに統合とストリーミング

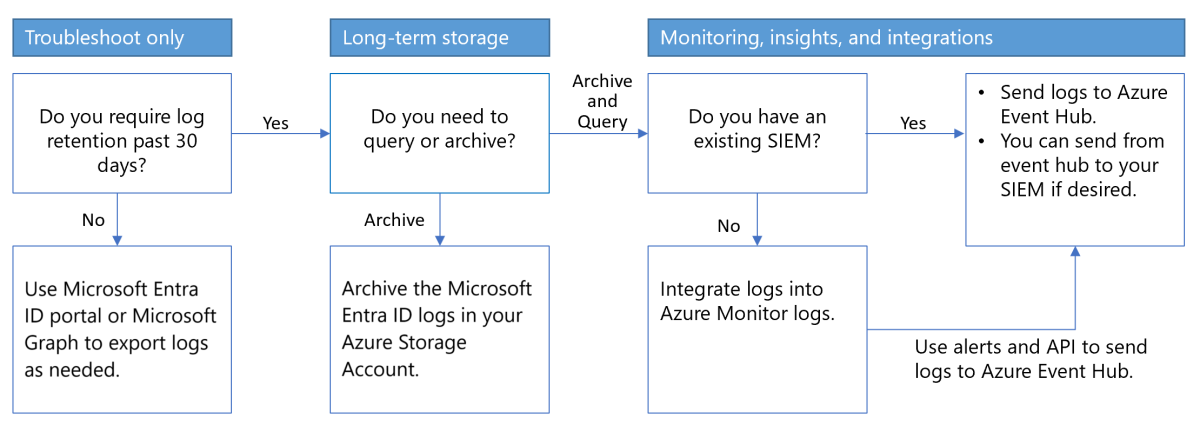

Microsoft Entra の監視を使用すると、Microsoft Entra アクティビティ ログをルーティングし、長期的なレポートと分析のために保持して環境の分析情報を得て、SIEM ツールに統合できます。 次の意思決定フロー チャートを使用し、アーキテクチャの選択に役立てます。

アクティビティ ログへのアクセス、保存、分析の方法の概要については、「アクティビティ ログにアクセスする方法」を参照してください。