プライベート エンドポイントを使用してアプリケーション セキュリティ グループを構成する

Azure Private Link プライベート エンドポイントでは、ネットワーク セキュリティ用のアプリケーション セキュリティ グループ (ASG) がサポートされています。 仮想マシンやその他のネットワーク リソースと共に、現在のインフラストラクチャ内の既存の ASG にプライベート エンドポイントを関連付けることができます。

前提条件

アクティブなサブスクリプションが含まれる Azure アカウント。 Azure アカウントをまだ持っていない場合は、無料でアカウントを作成します。

プレミアム V2 レベル以上の App Service プランが Azure サブスクリプションにデプロイされている Azure Web アプリ。

- 詳細および例については、「クイックスタート: Azure に ASP.NET Core Web アプリを作成する」を参照してください。

- この記事の Web アプリの例は myWebApp1979 という名前です。 例を Web アプリ名に置き換えます。

サブスクリプション内の既存の ASG。 ASG の詳細については、「アプリケーション セキュリティ グループ」を参照してください。

- この記事で使用されている ASG の例は myASG という名前です。 この例をアプリケーション セキュリティ グループに置き換えます。

サブスクリプション内の既存の Azure 仮想ネットワークとサブネット。 仮想ネットワークの作成方法の詳細については、「クイック スタート: Azure portal を使用した仮想ネットワークの作成」を参照してください。

- この記事で使用する仮想ネットワークの例は myVNet という名前です。 この例を対象の仮想ネットワークに置き換えてください。

インストールされている Azure CLI の最新バージョン。

az --versionを実行して、ターミナルまたはコマンド ウィンドウの Azure CLI のバージョンを確認します。 最新バージョンについては、最新のリリース ノートを参照してください。- Azure CLI の最新バージョンがない場合は、お使いのオペレーティング システムまたはプラットフォームのインストール ガイドに従ってそれを更新します。

PowerShell をローカルにインストールして使用する場合、この記事では Azure PowerShell モジュール バージョン 5.4.1 以降が必要です。 インストールされているバージョンを確認するには、Get-Module -ListAvailable Az を実行します。 アップグレードする必要がある場合は、Azure PowerShell モジュールのインストールに関するページを参照してください。 PowerShell をローカルで実行している場合、Connect-AzAccount を実行して Azure との接続を作成することも必要です。

ASG を使用してプライベート エンドポイントを作成する

ASG は、作成時にプライベート エンドポイントに関連付けることができます。 次の手順では、ASG が作成された場合にプライベート エンドポイントに関連付ける方法を示します。

Azure portal にサインインします。

ポータルの上部にある検索ボックスに、「プライベート エンドポイント」と入力します。 検索結果の [プライベート エンドポイント] を選択します。

[プライベート エンドポイント] で [+作成] を選択します。

[プライベート エンドポイントの作成] の [基本] タブで、次の情報を入力または選択します。

Value 設定 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 Resource group リソース グループを選択します。

この例では、myResourceGroup です。インスタンスの詳細 名前 「myPrivateEndpoint」と入力します。 リージョン [米国東部] を選択します。 ページの下部にある [次へ: リソース]を選択します。

[リソース] タブで、次の情報を入力または選択します。

Value 設定 接続方法 [マイ ディレクトリ内の Azure リソースに接続する] を選択します。 サブスクリプション サブスクリプションを選択します。 リソースの種類 [Microsoft.Web/sites] を選択します。 リソース mywebapp1979 を選択します。 ターゲット サブリソース [サイト] を選択します。 ページの下部にある [Next: Virtual Network] (次へ: 仮想ネットワーク) を選択します。

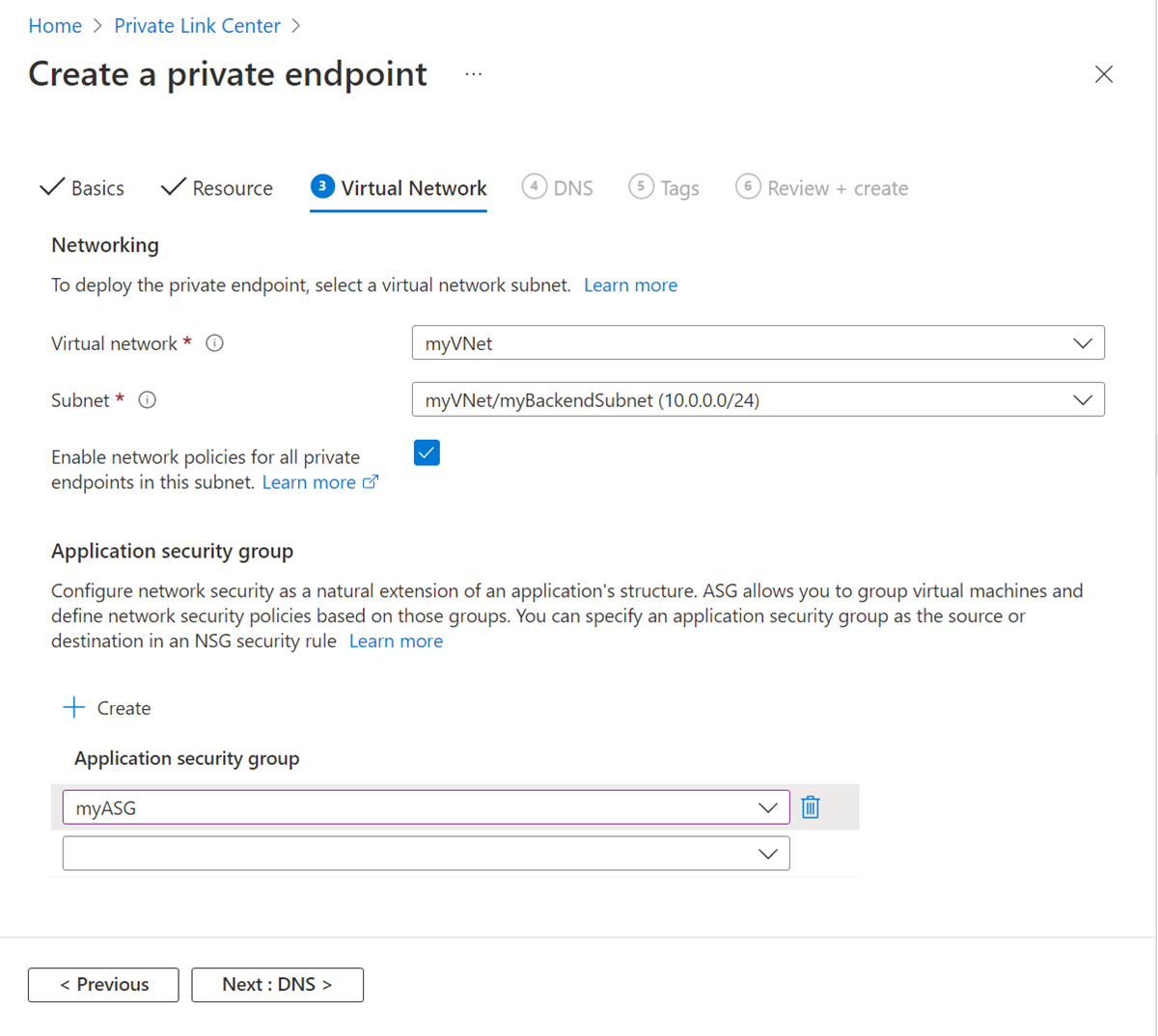

[仮想ネットワーク] タブで 、次の情報を入力または選択します。

Value 設定 ネットワーク 仮想ネットワーク [myVNet] を選択します。 Subnet サブネットを選択します。

この例では、myVNet/myBackendSubnet(10.0.0.0/24) です。このサブネット内のすべてのプライベート エンドポイントに対してネットワーク ポリシーを有効にします。 既定値は選択したままにします。 アプリケーション セキュリティ グループ アプリケーション セキュリティ グループ myASG を選択します。

ページの下部にある [Next: DNS] (次へ: DNS) を選択します。

Next:タグ がページの下部にあるので、これをクリックします。

確認と作成 をクリックします。

[作成] を選択します

ASG を既存のプライベート エンドポイントに関連付ける

ASG を既存のプライベート エンドポイントに関連付けることができます。 次の手順では、ASG を既存のプライベート エンドポイントに関連付ける方法を示します。

重要

このセクションの手順を続行するには、以前にデプロイしたプライベート エンドポイントが必要です。 このセクションで使用されるエンドポイントの例は、myPrivateEndpoint という名前です。 この例を対象のプライベート エンドポイントに置き換えます。

Azure portal にサインインします。

ポータルの上部にある検索ボックスに、「プライベート エンドポイント」と入力します。 検索結果の [プライベート エンドポイント] を選択します。

[プライベート エンドポイント]で、[myPrivateEndpoint] を選択します。

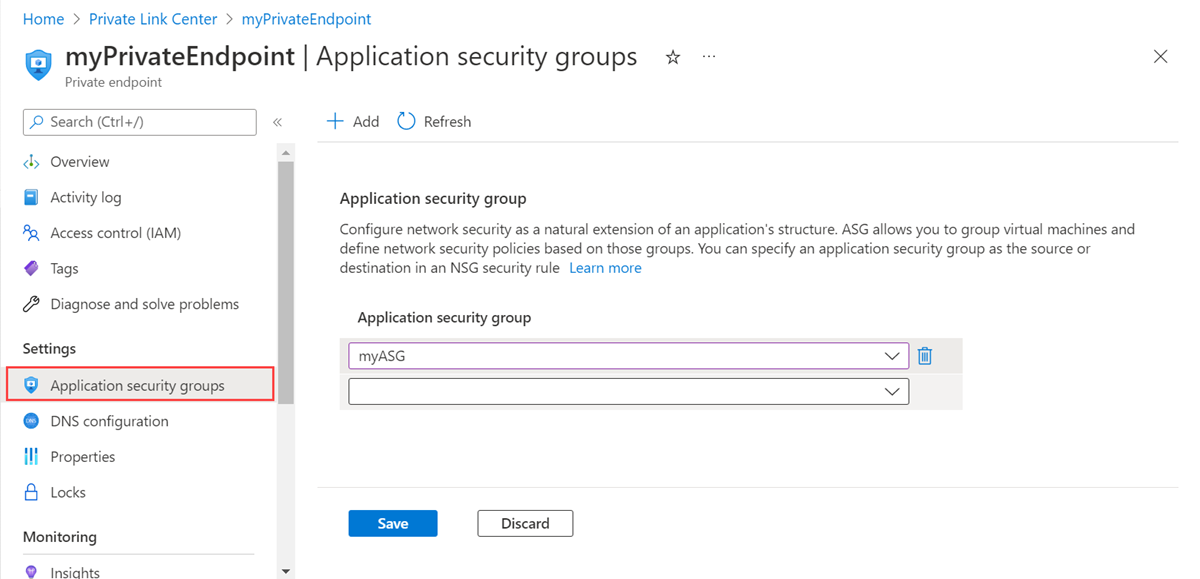

[myPrivateEndpoint] の [設定] で、[アプリケーション セキュリティ グループ] を選択します。

アプリケーション セキュリティ グループで、ドロップダウン ボックスで myASG を選択します。

[保存] を選択します。

次の手順

Azure Private Link について詳しくは、以下を参照してください。