Azure portal からアラートを表示および管理する

Microsoft Defender for IoT アラートは、ネットワークのログに記録されるイベントに関するリアルタイムの詳細情報を使用して、ネットワークのセキュリティと運用を強化します。 この記事では、OT および Enterprise IoT ネットワーク センサーによって生成されるアラートなど、Azure portal で Microsoft Defender for IoT アラートを管理する方法について説明します。

OT アラートは、各 OT ネットワーク センサー コンソールでも利用できます。

Microsoft Sentinel と統合して、Microsoft Sentinelで Defender for IoT アラートを表示し、セキュリティ インシデントと共に管理します。

Microsoft Defender XDR で Enterprise IoT セキュリティを有効にしている場合、Microsoft Defender for Endpoint によって検出された Enterprise IoT デバイスのアラートは、Defender for Endpoint でのみ使用できます。

詳細については、「企業での IoT デバイスのセキュリティ保護」と「Microsoft Defender XDR のアラート キュー」を参照してください。

前提条件

Defender for IoT でアラートを生成するには、OT をオンボードし、ネットワーク データを Defender for IoT にストリーミングする必要があります。

Azure portal でアラートを表示するには、セキュリティ閲覧者、セキュリティ管理者、共同作成者、または所有者としてアクセスできる必要があります

Azure portal でアラートを管理するには、セキュリティ管理者、共同作成者、または所有者としてアクセスできる必要があります。 アラート管理アクティビティには、状態や重大度の変更、アラートの "学習"、PCAP データへのアクセス、アラート抑制ルールの使用が含まれます。

詳細については、「Defender for IoT の Azure ユーザー ロールとアクセス許可」を参照してください。

Azure portal でアラートを表示する

Azure portal の Defender for IoT で、左側にある [アラート] ページを選択します。 既定では、次の詳細がグリッドに表示されます。

列 内容 Severity センサーによって割り当てられた定義済みのアラートの重大度。これらは必要に応じて変更できます。 名前 アラートのタイトル。 サイト [サイトとセンサー] ページに一覧表示されているように、アラートを検出したセンサーに関連付けられているサイト。 エンジン アクティビティを検出して、アラートをトリガーした Defender for IoT 検出エンジン。

注: Micro-agent の値は、イベントが Defender for IoT デバイス ビルダー プラットフォームによってトリガーされたことを示します。最後の検出 アラートが最後に検出された時刻。

- アラートの状態が [新規] で、同じトラフィックが再び表示された場合は、同じアラートに対して [最後の検出] の時刻 が更新されます。

- アラートの状態が [クローズ] で、トラフィックが再び表示された場合は、[最後の検出] の時刻は更新 "されず"、新しいアラートがトリガーされます。

注: センサー コンソールにはアラートの [最後の検出] フィールドがリアルタイムで表示されますが、Azure portal の Defender for IoT では、更新された時刻が表示されるまでに最大 1 時間かかる場合があります。 ここでは、センサー コンソールの最後の検出時刻が Azure portal の最後の検出時刻と同じではないシナリオについて説明します。Status アラートの状態: "新規"、"アクティブ"、"クローズ"

詳細については、「アラートの状態とトリアージ オプション」を参照してください。ソース デバイス アラートをトリガーしたトラフィックが発生したデバイスの IP アドレス、MAC アドレス、または名前。 方針 MITRE ATT&CK ステージ。 詳細を表示するには、

[列の編集] ボタンを選択します。

[列の編集] ボタンを選択します。右側の [列の編集] ペインで、[列の追加] と次のその他の任意の列を選択します。

列 説明 ソース デバイスのアドレス ソース デバイスの IP アドレス。 宛先デバイスのアドレス 送信先デバイスの IP アドレス。 宛先デバイス 宛先の IP または MAC アドレス、または宛先デバイス名。 最初の検出 ネットワークでアラートが初めて検出された時刻。 Id センサー コンソールの ID に対応した一意のアラート ID。

注: アラートが同じアラートを検出したセンサーからの他のアラートとマージされた場合、Azure portal には、アラートを生成した最初のセンサーのアラート ID が表示されます。最後のアクティビティ 重大度または状態の手動更新、デバイスの更新またはデバイスやアラートの重複除去の自動変更など、アラートが最後に変更された時刻 プロトコル アラートのネットワーク トラフィックで検出されたプロトコル。 センサー アラートを検出したセンサー。 ゾーン アラートを検出したセンサーに割り当てられたゾーン。 カテゴリ アラートに関連付けられたカテゴリ ("操作上の問題"、"カスタム アラート"、"無効なコマンド"など)。 Type アラートの内部名。

ヒント

予想よりも多くのアラートが表示される場合は、抑制ルールを作成して、正当なネットワーク アクティビティに対してアラートがトリガーされないようにすることができます。 詳細については、無関係なアラートの抑制に関するページを参照してください。

表示されるアラートをフィルター処理する

[検索] ボックス、[時間範囲]、および [フィルターの追加] オプションを使用して、特定のパラメーターで表示されるアラートをフィルター処理したり、特定のアラートを見つけたりします。

たとえば、カテゴリ別にアラートをフィルター処理します。

表示されるアラートをグループ化する

右上の [グループ化] メニューを使用して、特定のパラメーターに応じてグリッドをサブセクションに折りたたみます。

たとえば、アラートの合計数がグリッドの上に表示されますが、特定の重要度、プロトコル、サイトを持つアラートの数など、アラート数の内訳に関する特定の詳細情報が必要になる場合があります。

サポートされているグループ化オプションには、"エンジン"、"名前"、"センサー"、"重大度"、"サイト" があります。

詳細を表示し、特定のアラートを修復する

[アラート] ページで、グリッド内のアラートを選択し、右側のペインにより詳細な情報を表示します。 アラートの詳細ウィンドウには、アラートの説明、トラフィックの送信元と送信先などの情報が含まれます。

さらに詳しく調査するには、[すべての詳細を表示] を選択します。 次に例を示します。

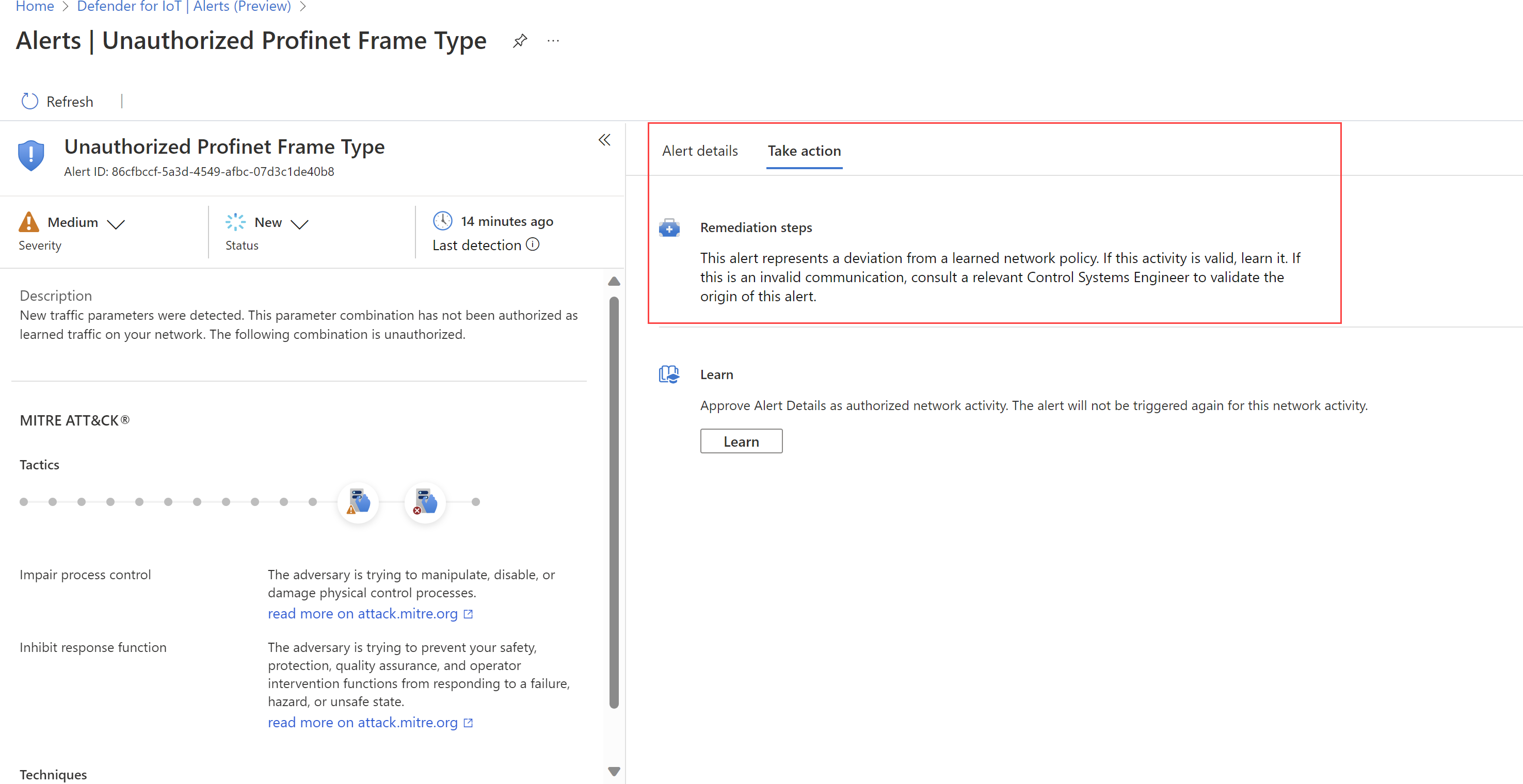

アラートの詳細ページでは、アラートの詳細が表示され、[アクションを取る] タブに一連の修復手順が示されます。以下に例を示します。

アラートの重要度と状態を管理する

できるだけ早く最も危険なアラートに優先順位を付けることができるように、アラートをトリアージしたらすぐに Azure portal の Defender for IoT でアラートの重大度を更新することをお勧めします。 修復手順を実行したら必ずアラートの状態を更新して、進行状況が記録されるようにします。

重大度と状態の両方を、1 つのアラートに対して、または選択した一連のアラートに対して一括で更新できます。

検出されたネットワーク トラフィックが認可済みであることを Defender for IoT に示すアラートについて "学習" します。 学習したアラートは、次回ネットワーク上で同じトラフィックが検出されたときに、再びトリガーされません。 学習は選択したアラートに対してのみサポートされ、"学習の取り消し" は OT ネットワーク センサーでのみサポートされます。

詳細については、「アラートの状態とトリアージ オプション」を参照してください。

1 つのアラートを管理するには:

- Azure portal の Defender for IoT で、左側の [アラート] ページを選択し、グリッドでアラートを選択します。

- 右側の詳細ウィンドウまたは [アラートの詳細] ページ自体で、新しい状態や重要度を選択します。

複数のアラートを一括で管理するには:

- Azure portal の Defender for IoT で、左側の [アラート] ページを選択し、グリッドで変更するアラートを選択します。

- ツール バーの

[状態の変更] や

[状態の変更] や  [重要度の変更] オプションを使用して、選択したすべてのアラートの状態や重要度を更新します。

[重要度の変更] オプションを使用して、選択したすべてのアラートの状態や重要度を更新します。

1 つ以上のアラートを学習するには:

Azure portal の Defender for IoT で、左側の [アラート] ページを選択し、以下のいずれかを行います。

- グリッドで 1 つ以上の学習可能なアラートを選択し、ツール バーの

[学習] を選択します。

[学習] を選択します。 - 学習可能なアラートのアラートの詳細ページの [アクションを取る] タブで、[学習] を選択します。

- グリッドで 1 つ以上の学習可能なアラートを選択し、ツール バーの

アラートの PCAP データにアクセスする

調査の一環として、未加工のトラフィック ファイル ("パケット キャプチャ ファイル" または "PCAP ファイル" とも呼ばれます) にアクセスしたい場合があります。 SOC または OT セキュリティ エンジニアの場合は、Azure portal から PCAP ファイルに直接アクセスすることで、より迅速に調査できます。

アラートの未加工のトラフィック ファイルにアクセスするには、アラートの詳細ページの左上隅にある [Download PCAP] (PCAP のダウンロード) を選択します。

次に例を示します。

ポータルは、アラートを検出したセンサーにファイルを要求し、それを Azure ストレージにダウンロードします。

センサー接続の品質によっては、PCAP ファイルのダウンロードに数分かかる場合があります。

アラートを CSV ファイルにエクスポートする

オフライン共有とレポート作成のために、選択したアラートを CSV ファイルにエクスポートできます。

Azure portal の Defender for IoT で、左側にある [アラート] ページを選択します。

検索ボックスとフィルターのオプションを使用して、エクスポートするアラートのみを表示します。

グリッドの上にあるツール バーで、[エクスポート]>[確認する] を選択します。

ファイルが生成され、ローカルに保存するように求められます。

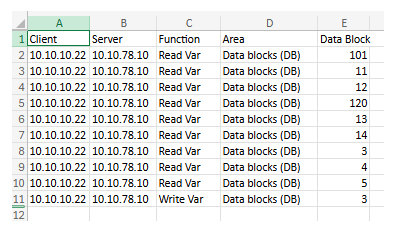

集約されたアラート違反を修復する

アラートの疲労を軽減するために、同じパラメーターを持つ同じアラート違反の複数のバージョンが、[アラート] ページに 1 つのアラート 項目として一覧表示されます。 アラートを調査すると、集約されたアラートは、ソース デバイス IP の下に表示される 複数の違反 メッセージによって識別されます。 [違反] タブを使用してさらに調査し、[アクションの実行] タブでアラートを修復します。

[アラート] ページで、グリッド内のアラートを選択し、右側のペインにより詳細な情報を表示します。

- 集約されたアラートの場合、複数の違反 メッセージがソース デバイスの IP アドレスの下に表示され、[違反] タブが表示されます。

![集計されたアラート メッセージ、ViolationsCount、および [違反] タブを示すアラートの詳細ウィンドウのスクリーンショット。](media/how-to-manage-cloud-alerts/alert-details-aggregated.png)

[違反] タブを選択します。

[エクスポート] を選択して CSV データ ファイルをダウンロードします。 ファイルを開き、データを確認します。

[アクションの実行] タブを選択します。修復手順に従います。

必要な場合は、[学習する] を選択します。 詳細については、「アラートについての学習」を参照してください。

![Azure portal の [アラート] ページのカテゴリ フィルター オプションのスクリーンショット。](media/how-to-view-manage-cloud-alerts/category-filter.png)

![Azure portal の [アラート] ページから選択されたアラートのスクリーンショット。](media/how-to-view-manage-cloud-alerts/alert-detected.png)

![[Download PCAP] (PCAP のダウンロード) ボタンのスクリーンショット。](media/release-notes/pcap-request.png)