Azure DDoS Protection を監視する

Azure Monitor は、システムからメトリックとログを収集して集計し、可用性、パフォーマンス、回復性を監視し、システムに影響する問題を通知します。 Azure portal、PowerShell、Azure CLI、REST API、またはクライアント ライブラリは、監視データの設定および表示に使用できます。

リソースの種類に応じてさまざまなメトリックとログが使用できます。 この記事では、このサービスで収集できる監視データの種類と、そのデータを分析する方法について説明します。

Azure Monitor エージェントを使用してデータを収集する

次の表では、サービスを監視するためにデータを収集する方法と、収集されたデータに対して実行できる操作について説明します:

| 収集するデータ | 説明 | データを収集してルーティングする方法 | データを表示する場所 | サポートされるデータ |

|---|---|---|---|---|

| メトリック データ | メトリックは、特定の時点におけるシステムの側面を表す数値です。 メトリックにより、アルゴリズムを使用して集計し、その他のメトリックと比較して、時間の経過による傾向を分析できます。 | - 定期的に自動的に収集されます。 - 一部のプラットフォーム メトリックを Log Analytics ワークスペースにルーティングして、他のデータでクエリを実行できます。 各メトリックの DS エクスポート設定を確認して、診断設定を使用してメトリック データをルーティングできるかどうかを確認します。 |

メトリックス エクスプローラー | Azure Monitor でサポートされている Azure DDoS Protection メトリック |

| リソース ログ データ | ログには、タイムスタンプ付きのシステム イベントが記録されます。 ログには、構造化または自由形式のテキストのさまざまなデータを含めることができます。 データは、クエリと分析のために Log Analytics ワークスペースにルーティングできます。 | 診断設定を作成して、リソース ログ データを収集してルーティングします。 | Log Analytics | Azure Monitor でサポートされている Azure DDoS Protection リソース ログ データ |

| アクティビティ ログのデータ | Azure Monitor アクティビティ ログは、サブスクリプション レベルのイベントに関する分析情報を提供します。 このアクティビティ ログには、リソースが変更されたときや仮想マシンが起動されたときなどの情報が含まれます。 | - 自動的に収集されます。無料で Log Analytics ワークスペースに - 診断設定を作成します。 |

アクティビティ ログ |

Azure Monitor でサポートされているすべてのデータの一覧については、次を参照してください:

Azure DDoS Protection の組み込み監視

Azure DDoS Protection では、DDoS 攻撃の分析を通して、攻撃パターンの詳細な分析情報と視覚化が提供されます。 お客様は、レポートとフロー ログを使用して、攻撃トラフィックと軽減アクションを包括的に可視化できます。 DDoS 攻撃中は、Azure Monitor を通じて詳細なメトリックが表示されます。これにより、これらのメトリックに基づくアラート構成も可能になります。

Azure DDoS Protection テレメトリを表示して構成できます。

攻撃のテレメトリは、Azure Monitor 経由でリアルタイムに提供されます。 TCP SYN、TCP、および UDP の軽減トリガーは、平時に使用できます。他のテレメトリは、パブリック IP アドレスに軽減策が適用されている場合にのみ使用できます。

保護されたパブリック IP アドレスの DDoS テレメトリは、DDoS 保護プラン、仮想ネットワーク、およびパブリック IP アドレスの 3 つの異なるリソースの種類を介して表示できます。

Azure Monitor 診断インターフェイスを介した高度な分析用に、ログを Microsoft Sentinel、Splunk (Azure Event Hubs)、OMS Log Analytics、Azure Storage とさらに統合できます。

メトリックの詳細については、「Azure DDoS Protection の監視」で DDoS Protection 監視ログの詳細を参照してください。

DDoS 保護プランからのメトリックを表示する

Azure portal にサインインし、対象の DDoS 保護プランを選択します。

Azure portal メニューで、[DDoS 保護プラン] を選択または検索して選択し、DDoS 保護プランを選択します。

[監視] で [メトリック] を選びます。

[メトリックの追加] を選んでから、[スコープ] を選びます。

[スコープの選択] メニューで、ログするパブリック IP アドレスが含まれるサブスクリプションを選びます。

[リソースの種類] で [パブリック IP アドレス] を選択し、メトリックをログに記録する特定のパブリック IP アドレスを選択して、[適用] を選択します。

[メトリック] で、[DDoS 攻撃中かどうか] を選択します。

集計の種類として [最大] を選択します。

仮想ネットワークからのメトリックを表示する

Azure portal にサインインし、DDoS 保護が有効になっている対象の仮想ネットワークに移動します。

[監視] で [メトリック] を選びます。

[メトリックの追加] を選んでから、[スコープ] を選びます。

[スコープの選択] メニューで、ログするパブリック IP アドレスが含まれるサブスクリプションを選びます。

[リソースの種類] で [パブリック IP アドレス] を選択し、メトリックをログに記録する特定のパブリック IP アドレスを選択して、[適用] を選択します。

[メトリック] から目的のメトリックを選択し、集計の種類として [最大] を選択します。

Note

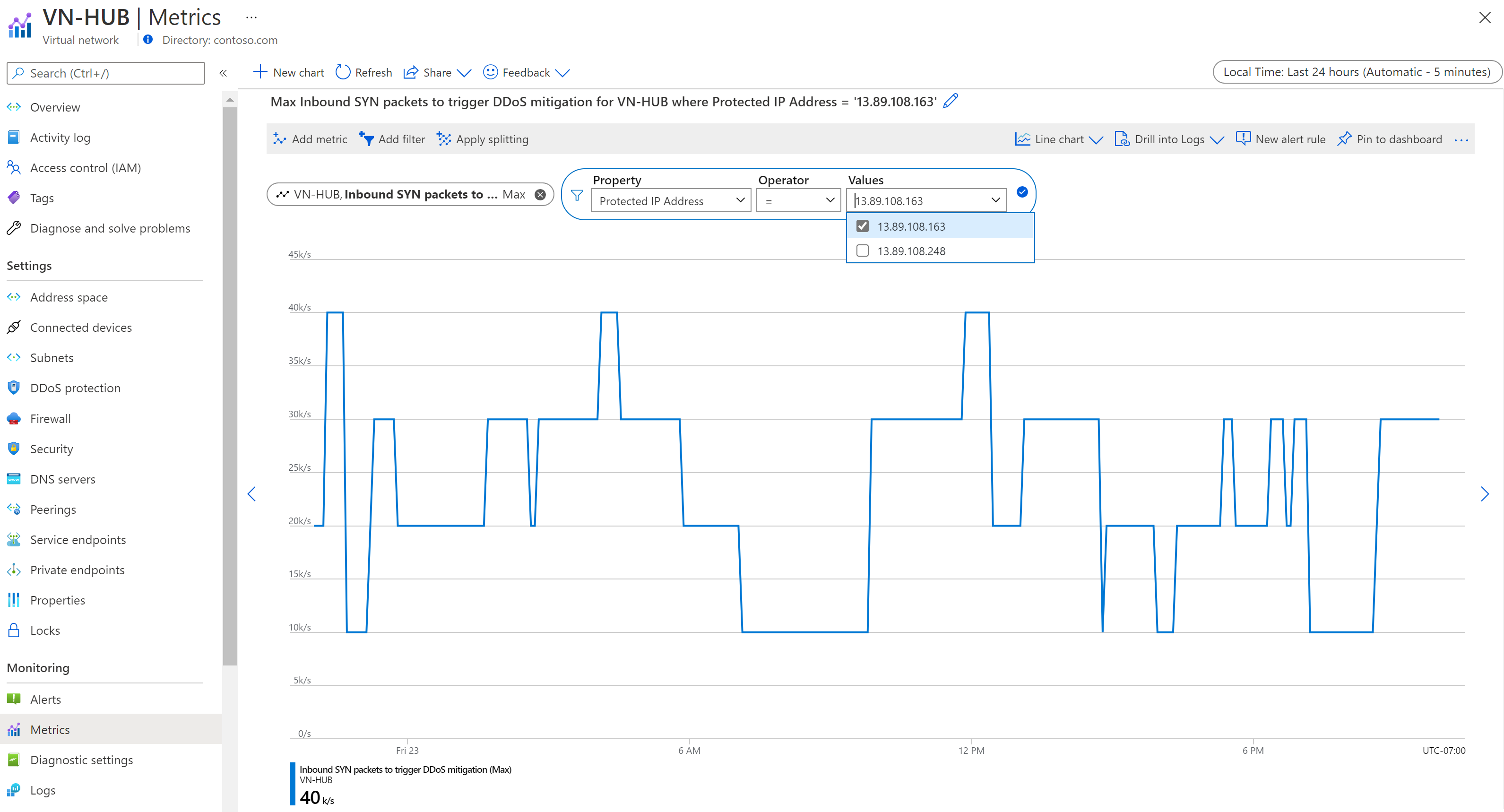

IP アドレスをフィルター処理するには、[フィルターを追加する] を選択します。 [プロパティ] で、[Protected IP Address](保護された IP アドレス) を選択します。演算子は = に設定する必要があります。 [値] の下に、仮想ネットワークに関連付けられていて、Azure DDoS Protection によって保護される、パブリック IP アドレスのドロップダウンが表示されます。

パブリック IP アドレスからのメトリックを表示する

- Azure portal にサインインし、対象のパブリック IP アドレスに移動します。

- Azure portal メニューで [パブリック IP アドレス] を選択 (または検索して選択) し、パブリック IP アドレスを選択します。

- [監視] で [メトリック] を選びます。

- [メトリックの追加] を選んでから、[スコープ] を選びます。

- [スコープの選択] メニューで、ログするパブリック IP アドレスが含まれるサブスクリプションを選びます。

- [リソースの種類] で [パブリック IP アドレス] を選択し、メトリックをログに記録する特定のパブリック IP アドレスを選択して、[適用] を選択します。

- [メトリック] から目的のメトリックを選択し、集計の種類として [最大] を選択します。

Note

DDoS IP 保護を有効から無効に変更すると、パブリック IP リソースのテレメトリは利用できなくなります。

DDoS 軽減ポリシーを表示する

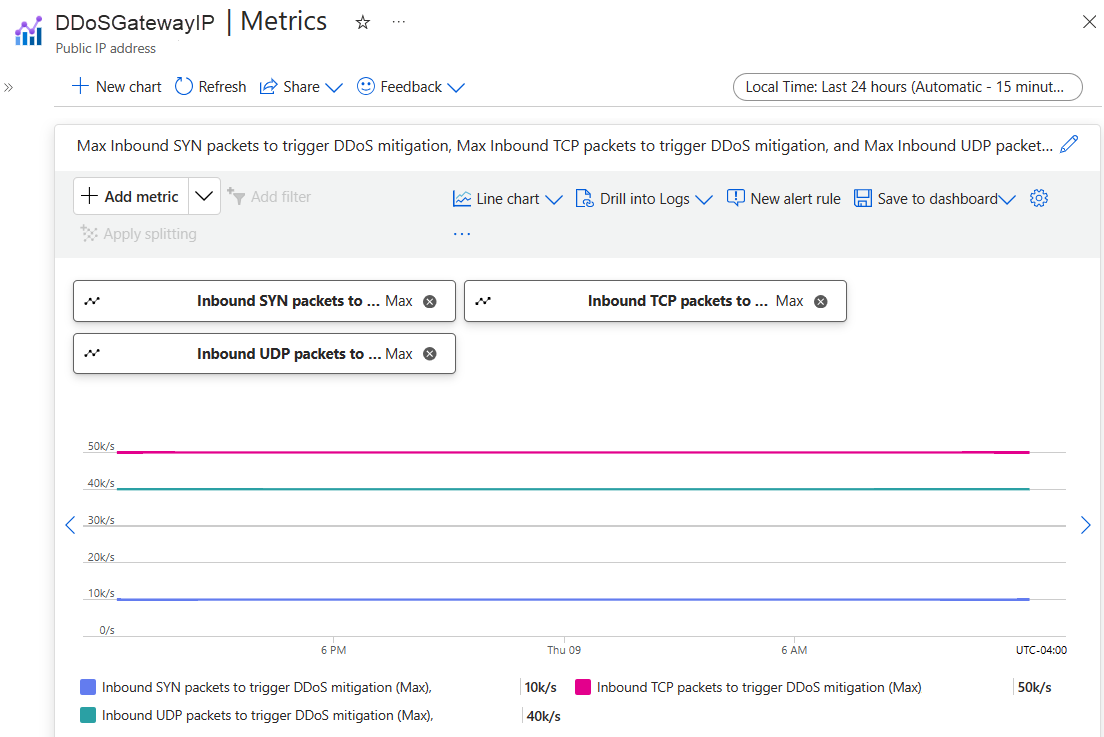

Azure DDoS Protection では、保護されているリソースのパブリック IP アドレスごとに、自動調整された 3 つの軽減ポリシー (TCP SYN、TCP、UDP) が使用されます。 この方法は、DDoS Protection が有効になっている仮想ネットワークに適用されます。

パブリック IP アドレスのメトリックにおけるポリシー制限を確認できます。そのためには、"DDoS 軽減をトリガーする受信 SYN パケット数"、"DDoS 軽減をトリガーする受信 TCP パケット数"、"DDoS 軽減をトリガーする受信 UDP パケット数" の各メトリックを選択します。 集計の種類は必ず [最大] に設定します。

平時トラフィックのテレメトリを表示する

TCP SYN、UDP、TCP 検出トリガーのメトリックを監視することが重要です。 これらのメトリックは、DDoS 保護が開始したときを把握するのに役立ちます。 これらのトリガーが、攻撃がないときの通常のトラフィック レベルを反映していることを確認します。

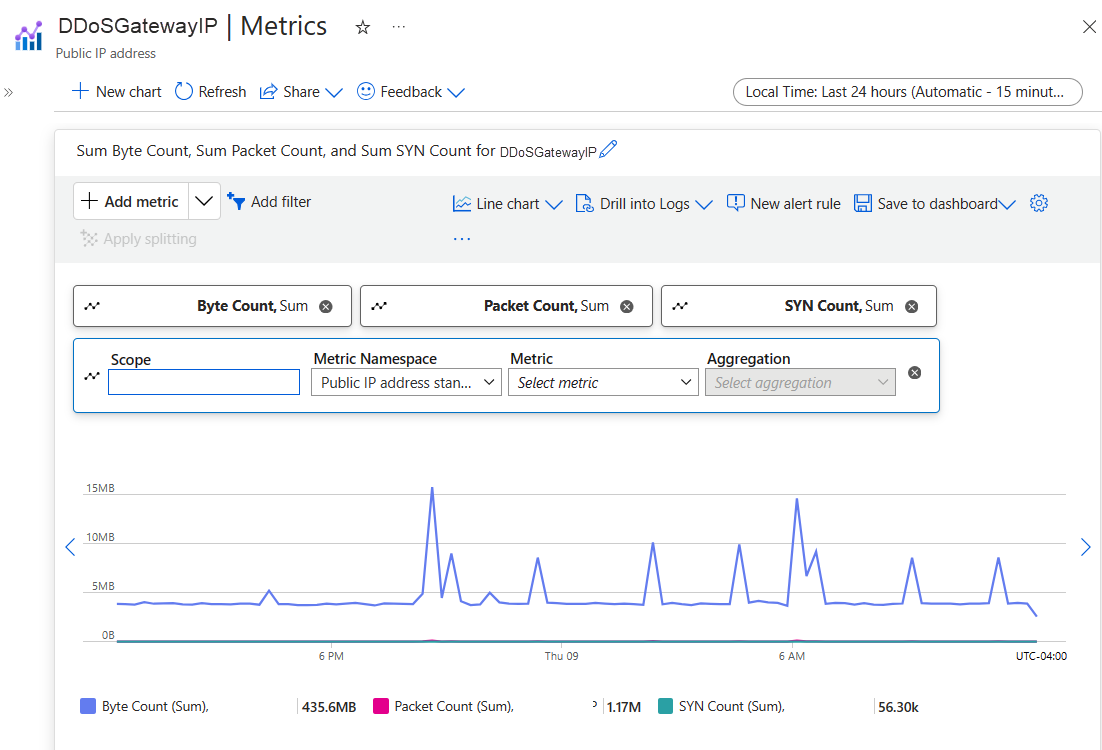

パブリック IP アドレス リソースのグラフを作成できます。 このグラフに、パケット数と SYN カウントのメトリックを含めます。 パケット数には、TCP と UDP の両方のパケットが含まれます。 これはトラフィックの合計を示します。

Note

公平な比較を行うには、データを 1 秒あたりのパケット数に変換する必要があります。 この変換を行うには、表示された数を 60 で割ります。データは 60 秒間に収集されたパケット、バイト、または SYN パケットの数を表しているためです。 たとえば、60 秒間に 91,000 パケットが収集されている場合は、91,000 を 60 で除算して、約 1,500 パケット/秒 (pps) を得ます。

検証とテスト

DDoS 攻撃をシミュレートして DDoS 保護テレメトリを検証す方法については、DDoS 検出の検証に関する記事を参照してください。

Azure Monitor ツールを使用してデータを分析する

これらの Azure Monitor ツールは、監視データの分析に役立つ Azure portal で使用できます:

一部の Azure サービスには、Azure portal に監視ダッシュボードが組み込まれています。 これらのダッシュボードは、"分析情報" と呼ばれており、Azure portal の Azure Monitor の [分析情報] セクションにあります。

メトリックス エクスプローラーを使用すると、Azure リソースのメトリックを表示および分析できます。 詳細については、「Azure Monitor メトリック ス エクスプローラーを使用したメトリックの分析」を参照してください。

Log Analytics を使用すると、Kusto 照会言語 (KQL) を使用してログ データの照会と分析を行います。 詳細については、「Azure Monitor でログ クエリの使用を開始する」を参照してください。

Azure portal には、アクティビティ ログの表示と基本的な検索のためのユーザー インターフェイスがあります。 より詳細な分析を行うには、データを Azure Monitor ログにルーティングし、Log Analytics でより複雑なクエリを実行します。

Application Insights は Web アプリケーションの可用性、パフォーマンス、使用状況を監視するため、ユーザーの報告を待たずにエラーを特定して診断できます。

Application Insights にはさまざまな開発ツールへの接続ポイントが含まれており、DevOps プロセスをサポートする Visual Studio とも統合されています。 詳細については、「Azure App Service のアプリケーション監視」を参照してください。

より複雑な視覚化を可能にするツールは次のとおりです。

- ダッシュボードを使用すると、さまざまな種類のデータを組み合わせて、Azure portal 内の 1 つのペインに表示できます。

- ブック。Azure portal で作成できるカスタマイズ可能なレポート。 ブックには、テキスト、メトリック、ログ クエリを含めることができます。

- Grafana。運用ダッシュボードに優れたオープン プラットフォーム ツール。 Grafana を使用して、Azure Monitor 以外の複数のソースからのデータを含むダッシュボードを作成できます。

- Power BI。さまざまなデータ ソースにわたって対話型の視覚化を提供するビジネス分析サービス。 Azure Monitor からログ データを自動的にインポートするように Power BI を構成して、これらの視覚化を利用できます。

Azure Monitor データのエクスポート

次を使用して、Azure Monitor から他のツールにデータをエクスポートできます:

メトリック: メトリック用 REST API を使用して、Azure Monitor メトリック データベースからメトリック データを抽出します。 詳細については、Azure Monitor REST API のリファレンスをご覧ください。

ログ: REST API または関連するクライアント ライブラリを使用します。

Azure Monitor REST API の使用を開始するには、「Azure 監視 REST API のチュートリアル」を参照してください。

Kusto クエリを使用してログ データを分析する

Kusto 照会言語 (KQL) を使用して、Azure Monitor ログ データを分析できます。 詳細については、「Azure Monitor でのログ クエリ」を参照してください。

Azure Monitor アラートを使用して問題を通知する

Azure Monitor アラート、システム内の問題を特定して対処し、監視データに特定の条件が見つかった場合は、顧客が気付く前に事前に通知することができます。 Azure Monitor データ プラットフォームでは、任意のメトリックまたはログ データ ソースに対してアラートを生成できます。 監視対象のサービスと収集する監視データによって、さまざまな種類の Azure Monitor アラートがあります。 「適切な種類のアラート ルールを選ぶ」を参照してください。

Azure DDoS Protection で推奨される Azure Monitor アラート ルール

Azure DDoS Protection のアラートの詳細については、「ポータルを使用して Azure DDoS Protection のメトリック アラートを構成する」および「Azure DDoS Protection 診断ログ アラートを構成する」を参照してください。

Azure リソースに関する一般的なアラートの例については、ログ アラート クエリのサンプルに関するページをご覧ください。

大規模なアラートの実装

一部のサービスでは、同じ Azure リージョン内に存在する同じ種類の複数のリソースに同じメトリック警告ルールを適用することで、大規模に監視することができます。 Azure Monitor ベースライン アラート (AMBA) サイトには、重要なプラットフォーム メトリックのアラート、ダッシュボード、ガイドラインを大規模に実装するための半自動化された方法が用意されています。