チュートリアル: Azure DDoS Protection 診断ログ アラートを構成する

このチュートリアルでは、次の作業を行う方法について説明します。

- Azure Monitor とロジック アプリを使用した診断ログ アラートの構成

DDoS Protection 診断ログ アラートを使用すると、DDoS 攻撃と軽減アクションを可視化できます。 診断ログを有効にしたすべての DDoS によって保護されたパブリック IP アドレスに対してアラートを構成できます。

前提条件

- Azure サブスクリプションをお持ちでない場合は、開始する前に 無料アカウント を作成してください。

- DDoS Network Protection を仮想ネットワークで有効にする必要があります。または、DDoS IP Protection をパブリック IP アドレスで有効にする必要があります。

- 診断ログを使用するために、最初に、診断設定を有効にした Log Analytics ワークスペースを作成する必要があります。

- DDoS Protection は、仮想ネットワーク内のリソースに割り当てられているパブリック IP アドレスを監視します。 仮想ネットワーク内のパブリック IP アドレスを持つリソースがない場合は、最初にパブリック IP アドレスを使用してリソースを作成する必要があります。

Azure Monitor を使用した診断ログ アラートの構成

これらのテンプレートを使用すると、診断ログを有効にしたすべてのパブリック IP アドレスに対してアラートを構成できます。

Azure Monitor アラート ルールの作成

Azure Monitor アラート ルール テンプレートでは、診断ログに対してクエリを実行し、アクティブな DDoS 軽減の発生を検出します。 このアラートは、攻撃の可能性を示しています。 アクション グループを使用すると、アラートの結果としてアクションを呼び出すことができます。

テンプレートのデプロイ

[Azure に配置する] を選択して Azure にサインインし、テンプレートを開きます。

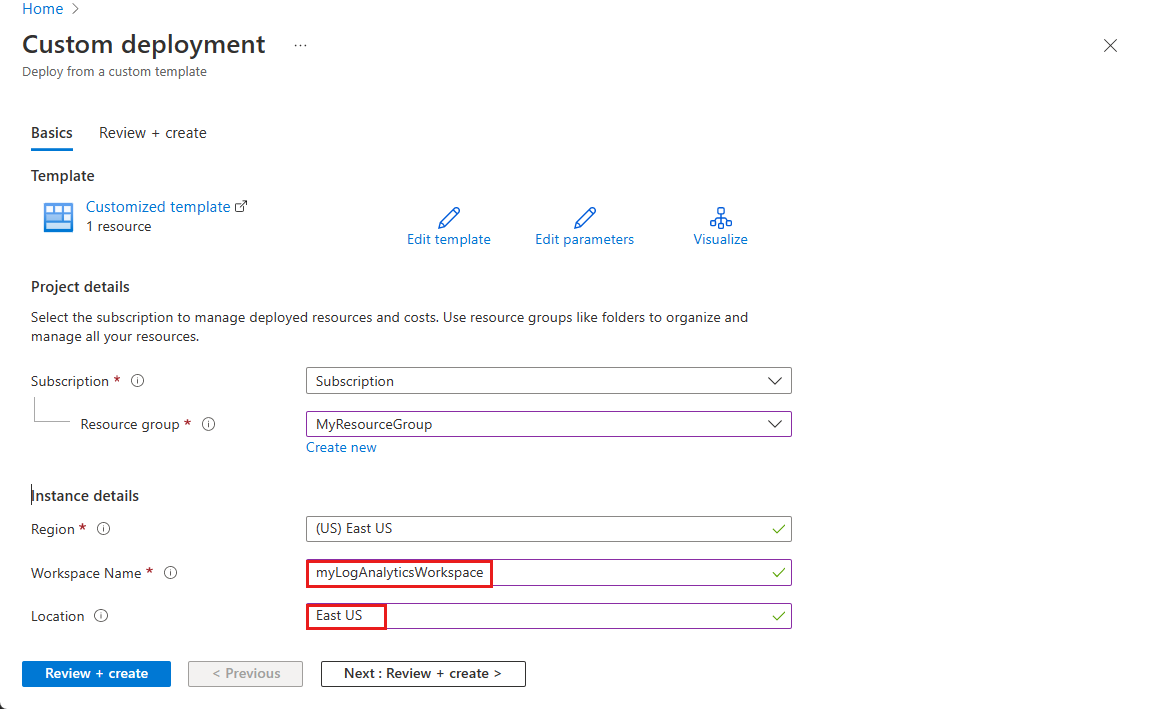

[カスタム デプロイ] ページにある [プロジェクトの詳細] で、次の情報を入力します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソース グループ リソース グループを選択します。 リージョン リージョンを選択します。 ワークスペース名 ワークスペース名を入力します。 この例では、"ワークスペース名" は myLogAnalyticsWorkspace です。 場所 「米国東部」と入力します。 Note

場所は、ワークスペースの場所と一致している必要があります。

[確認と作成] を選択し、検証に成功したら [作成] を選択します。

ロジック アプリを使用した Azure Monitor 診断ログ アラート ルールの作成

この DDoS Mitigation Alert Enrichment テンプレートでは、強化された DDoS リスク軽減アラートの必要なコンポーネント (Azure Monitor のアラート ルール、アクション グループ、およびロジック アプリ) がデプロイされます。 このプロセスの結果は、IP に関連付けられているリソースに関する情報など、攻撃を受けた IP アドレスの詳細を含む電子メール アラートです。 リソースの所有者は、セキュリティ チームと共に、電子メールの受信者として追加されます。 基本的なアプリケーションの可用性テストも実行され、結果は電子メール アラートに含められます。

テンプレートのデプロイ

[Azure に配置する] を選択して Azure にサインインし、テンプレートを開きます。

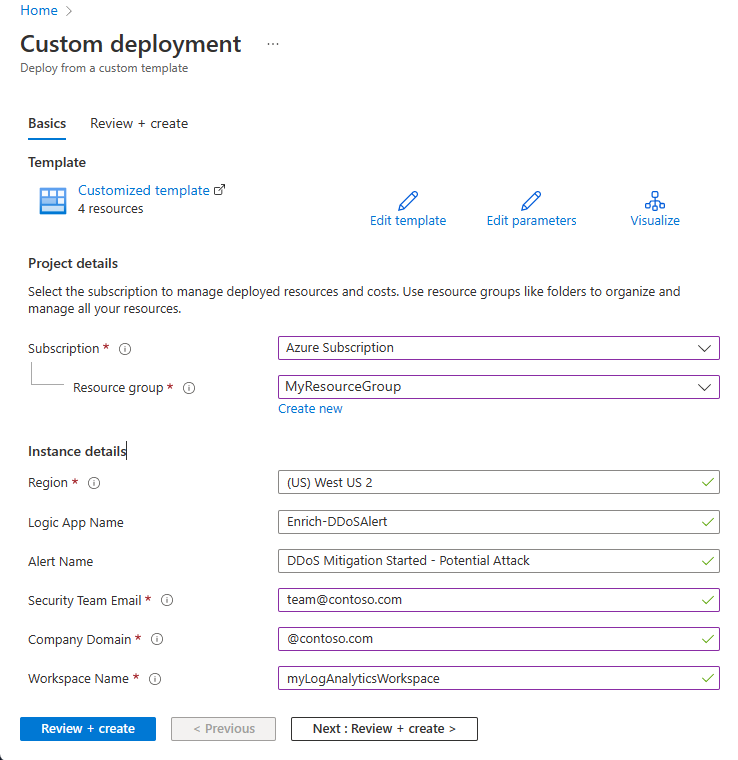

[カスタム デプロイ] ページにある [プロジェクトの詳細] で、次の情報を入力します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソース グループ リソース グループを選択します。 リージョン リージョンを選択します。 アラート名 既定値のままにします。 Security Team Email (セキュリティ チームのメールアドレス) 必要なメール アドレスを入力します。 Company Domain (会社のドメイン) 必要なドメインを入力します。 ワークスペース名 ワークスペース名を入力します。 この例では、"ワークスペース名" は myLogAnalyticsWorkspace です。 [確認と作成] を選択し、検証に成功したら [作成] を選択します。

リソースをクリーンアップする

次のガイドのためにリソースを保持しておくことができます。 不要になったら、アラートを削除してください。

ポータルの上部にある検索ボックスに、「アラート」と入力します。 検索結果にある [アラート] を選択します。

[アラート ルール] を選択し、[アラート ルール] ページでサブスクリプションを選択します。

このガイドで作成したアラートを選択して、[削除] を選択します。

次のステップ

このチュートリアルでは、Azure portal を使用した診断 アラートの構成方法について説明しました。

シミュレーションを使用して DDoS Protection をテストするには、次のガイドに進みます。

![[アラート] ページのスクリーンショット。](media/ddos-diagnostic-alert-templates/ddos-protection-alert-rule.png)

![[アラート ルール] ページのスクリーンショット。](media/ddos-diagnostic-alert-templates/ddos-protection-delete-alert-rules.png)