サービス プリンシパルの Microsoft Entra ID トークンを取得する

重要

このセクションでは、サービス プリンシパルの Microsoft Entra ID トークンを手動で取得する方法について説明します。

Azure Databricks マネージド サービス プリンシパルは、Azure Databricks 内で直接管理されます。 Microsoft Entra ID マネージド サービス プリンシパルは、追加のアクセス許可が必要とされる Microsoft Entra ID 内で管理されます。 Databricks では、ほとんどのユース ケースで Azure Databricks マネージド サービス プリンシパルを使用することをお勧めします。 ただし Databricks では、Azure Databricks と他の Azure リソースを同時に認証する必要がある場合には、Microsoft Entra ID マネージド サービス プリンシパルを使用することをお勧めします。

Microsoft Entra ID マネージド サービス プリンシパルではなく Azure Databricks マネージド サービス プリンシパルを作成するには、「サービス プリンシパルを管理する」をご覧ください。

Databricks では、Microsoft Entra ID サービス プリンシパル用の Microsoft Entra ID トークンを手動で作成することはお勧めしません。 これは、各 Microsoft Entra ID トークンは有効期間が短く、通常は 1 時間以内に期限切れになるためです。 この時間が経過したら、代わりの Microsoft Entra ID トークンを手動で生成する必要があります。 代わりに、Databricks クライアント統合認証標準を実装している関係ツールまたは SDK のいずれかを使用してください。 これらのツールと SDK は、次の Databricks 認証の種類を利用して、期限切れの Microsoft Entra ID トークンを自動的に生成して置き換えます。

サービス プリンシパルがない場合、次のいずれかの手順に従ってプロビジョニングできます。

この記事では、Microsoft Entra ID で定義されているサービス プリンシパルが、いかにして Azure Databricks で認証ポリシーと承認ポリシーを適用できるプリンシパルとしても機能できるかについて説明します。 Azure Databricks ワークスペースのサービス プリンシパルは、通常のユーザー (ユーザー プリンシパル) とは異なるきめ細かなアクセス制御を持つことができます。

サービス プリンシパルはクライアント ロールの働きをし、OAuth 2.0 クライアント資格情報フローを使用して Azure Databricks リソースへのアクセスを承認します。

サービス プリンシパルは Databricks で管理することも、Azure portal から次の手順で管理することもできます。

また、Microsoft Authentication Library (MSAL) を使用して、サービス プリンシパルの代わりに、プログラムによってユーザーの Microsoft Entra ID アクセス トークンを取得することもできます。 「MSAL を使用してユーザーの Microsoft Entra ID トークンを取得する」を参照してください。

Azure portal でサービス プリンシパルをプロビジョニングする

Azure portal にサインインします。

Note

使用するポータルは、Microsoft Entra ID アプリケーションが Azure パブリック クラウド、各国のクラウドまたはソブリン クラウドのいずれで実行されるかによって異なります。 詳細については、各国のクラウドに関する記事をご覧ください。

複数のテナント、サブスクリプション、またはディレクトリにアクセスできる場合は、上部のメニューの [ディレクトリ + サブスクリプション] (フィルター付きのディレクトリ) アイコンをクリックして、サービス プリンシパルをプロビジョニングするディレクトリに切り替えます。

[リソース、サービス、ドキュメントの検索] で「Microsoft Entra ID」を検索して選びます。

[+ 追加] をクリックし、[アプリの登録] を選びます。

[名前] にアプリケーションの名前を入力します。

[サポートされているアカウントの種類] セクションで、[この組織ディレクトリのみに含まれるアカウント (シングル テナント)] を選択します。

[登録] をクリックします。

アプリケーション ページの [概要] ページの [要点] セクションで、次の値をコピーします。

- アプリケーション (クライアント) ID

- ディレクトリ (テナント) ID

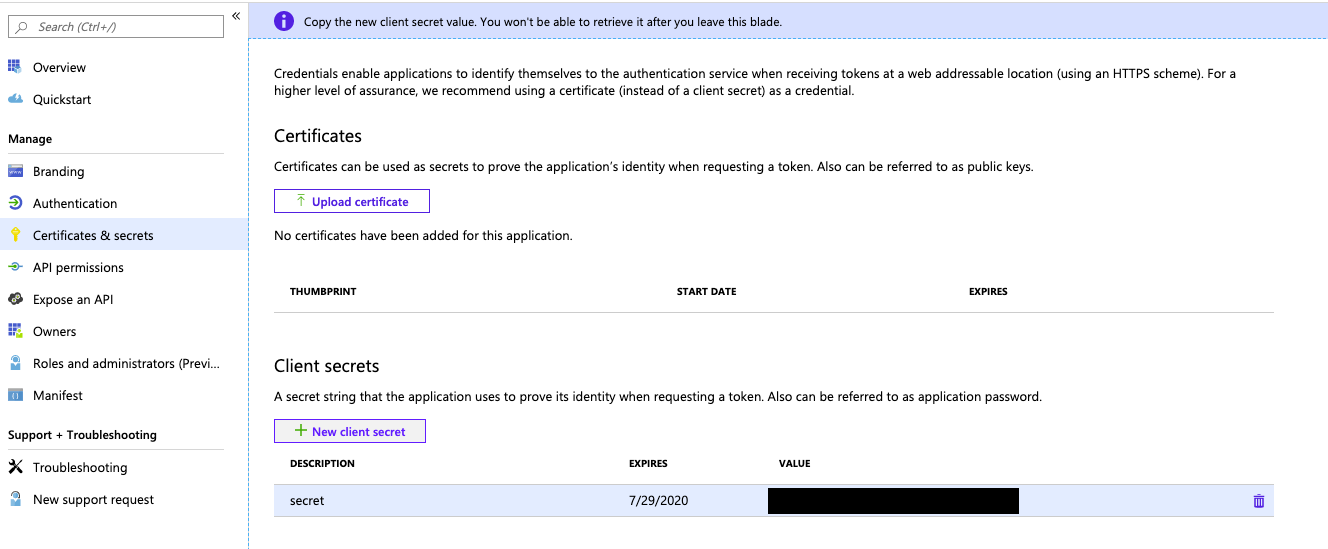

クライアント シークレットを生成するには、[管理] 内で、[証明書とシークレット] をクリックします。

Note

このクライアント シークレットを使って、Azure Databricks で Microsoft Entra ID サービス プリンシパルを認証するための Microsoft Entra ID トークンを生成します。 Azure Databricks ツールまたは SDK が Microsoft Entra ID トークンを使用できるかどうかを確認するには、ツールまたは SDK のドキュメントを参照してください。

[クライアント シークレット] タブで、[新しいクライアント シークレット] をクリックします。

[クライアントシークレットの追加] ウィンドウの [説明] に、クライアント シークレットの説明を入力します。

[有効期限] で、クライアント シークレットの有効期限の期間を選択して、[追加] をクリックします。

クライアント シークレットの 値 をコピーし、安全な場所に保存します。このクライアント シークレットはアプリケーションのパスワードです。

Azure CLI でサービス プリンシパルをプロビジョニングする

「Azure CLI で Microsoft Entra ID (旧称 Azure Active Directory) サービス プリンシパルを作成する」を参照してください。

Microsoft ID プラットフォーム REST API を使用して Microsoft Entra ID アクセス トークンを取得する

重要

このセクションでは、Microsoft ID プラットフォーム REST API を使用し、サービス プリンシパルの Microsoft Entra ID トークンを手動で取得する方法について説明します。

Databricks では、Microsoft Entra ID サービス プリンシパル用の Microsoft Entra ID トークンを手動で作成することはお勧めしません。 これは、各 Microsoft Entra ID トークンは有効期間が短く、通常は 1 時間以内に期限切れになるためです。 この時間が経過したら、代わりの Microsoft Entra ID トークンを手動で生成する必要があります。 代わりに、Databricks クライアント統合認証標準を実装している関係ツールまたは SDK のいずれかを使用してください。 これらのツールと SDK は、次の Databricks 認証の種類を利用して、期限切れの Microsoft Entra ID トークンを自動的に生成して置き換えます。

Databricks REST API にサービス プリンシパルでアクセスするには、Microsoft Entra ID アクセス トークンを取得してサービス プリンシパルに対して 使用します。 詳細については、「最初のケース: 共有シークレットを使ったアクセス トークン要求」を参照してください。

ヒント

Microsoft Entra ID アクセス トークンは、Azure CLI を使用しても取得できます。 「Azure CLI を使用して Microsoft Entra ID アクセス トークンを取得する」を参照してください。

次の情報を集めます。

パラメーター 説明 Tenant IDMicrosoft Entra ID に登録された関連するアプリケーションの Directory (tenant) ID。Client IDMicrosoft Entra ID に登録された関連するアプリケーションの Application (client) ID。Client secretMicrosoft Entra ID に登録された関連するアプリケーションのクライアント シークレットの Value。前の情報を curl と共に使用して、Microsoft Entra ID アクセス トークンを取得します。

curl -X POST -H 'Content-Type: application/x-www-form-urlencoded' \ https://login.microsoftonline.com/<tenant-id>/oauth2/v2.0/token \ -d 'client_id=<client-id>' \ -d 'grant_type=client_credentials' \ -d 'scope=2ff814a6-3304-4ab8-85cb-cd0e6f879c1d%2F.default' \ -d 'client_secret=<client-secret>'置換前のコード:

<tenant-id>を登録済みのアプリケーションのテナント ID で。<client-id>を登録済みのアプリケーションのクライアント ID で。<client-secret>を登録済みのアプリケーションのクライアント シークレットの値で。

scopeパラメーターの値は変更しないでください。 これは、Azure Databricks (2ff814a6-3304-4ab8-85cb-cd0e6f879c1d) のプログラム ID を、既定のスコープ (/.default、%2f.defaultとして URL エンコード) と共に表します。次に例を示します。

curl -X POST -H 'Content-Type: application/x-www-form-urlencoded' \ https://login.microsoftonline.com/a1bc2d34-5e67-8f89-01ab-c2345d6c78de/oauth2/v2.0/token \ -d 'client_id=12a34b56-789c-0d12-e3fa-b456789c0123' \ -d 'grant_type=client_credentials' \ -d 'scope=2ff814a6-3304-4ab8-85cb-cd0e6f879c1d%2F.default' \ -d 'client_secret=abc1D~Ef...2ghIJKlM3'Microsoft Entra ID アクセス トークンは、呼び出しの出力内の

access_token値の中にあります。

Azure CLI を使用して Microsoft Entra ID アクセス トークンを取得する

重要

このセクションでは、Azure CLI を使用し、サービス プリンシパルの Microsoft Entra ID トークンを手動で取得する方法について説明します。

Databricks では、Microsoft Entra ID サービス プリンシパル用の Microsoft Entra ID トークンを手動で作成することはお勧めしません。 これは、各 Microsoft Entra ID トークンは有効期間が短く、通常は 1 時間以内に期限切れになるためです。 この時間が経過したら、代わりの Microsoft Entra ID トークンを手動で生成する必要があります。 代わりに、Databricks クライアント統合認証標準を実装している関係ツールまたは SDK のいずれかを使用してください。 これらのツールと SDK は、次の Databricks 認証の種類を利用して、期限切れの Microsoft Entra ID トークンを自動的に生成して置き換えます。

Databricks REST API にサービス プリンシパルでアクセスするには、Microsoft Entra ID アクセス トークンを取得してサービス プリンシパルに対して 使用します。

次の情報を集めます。

パラメーター 説明 Tenant IDMicrosoft Entra ID に登録された関連するアプリケーションの Directory (tenant) ID。Client IDMicrosoft Entra ID に登録された関連するアプリケーションの Application (client) ID。Client secretMicrosoft Entra ID に登録された関連するアプリケーションのクライアント シークレットの Value。Microsoft Entra ID サービス プリンシパルの正しい Azure サブスクリプション ID がわからない場合は、次のいずれかを実行してこの ID を取得します。

Azure Databricks ワークスペースの上部ナビゲーション バーで、ユーザー名を選択し、[Azure portal] を選択します。 Azure Databricks ワークスペース リソース ページが表示されたら、サイドバーの [概要] をクリックします。 次に、サブスクリプション ID が含まれる [サブスクリプション ID] フィールドを探します。

Azure CLI を使用して az databricks workspace list コマンドを実行し、

--queryと-oまたは--outputオプションを使用して結果を絞り込みます。adb-0000000000000000.0.azuredatabricks.netをご自分のワークスペース インスタンスの名前に置き換えます。https://は含めません。 この例では、出力の00000000-0000-0000-0000-000000000000の後の/subscriptions/がサブスクリプション ID です。az databricks workspace list --query "[?workspaceUrl==\`adb-0000000000000000.0.azuredatabricks.net\`].{id:id}" -o tsv # /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/my-rg/providers/Microsoft.Databricks/workspaces/my-ws"

The subscription of '<subscription-id>' doesn't exist in cloud 'AzureCloud'." というメッセージが表示された場合、間違ったテナントにサインインしています。正しいテナントにサインインするためには、az loginコマンドをもう一度実行する必要があります。-tまたは--tenantオプションを使用して正しいテナント ID を指定してください。Azure Databricks ワークスペースのテナント ID は、

curl -v <per-workspace-URL>/aad/authコマンドを実行して、出力< location: https://login.microsoftonline.com/00000000-0000-0000-0000-000000000000を確認するとわかります。00000000-0000-0000-0000-000000000000がテナント ID です。 「Azure portal でサブスクリプションとテナントの ID を取得する」も参照してください。az login -t <tenant-id>

Microsoft Entra ID サービス プリンシパルの正しい Azure テナント ID、クライアント ID、クライアント シークレット、サブスクリプション ID を取得したら、Azure CLI を使用して az login コマンドを実行し、Azure にサインインします。

--service-principalオプションを使用し、Microsoft Entra ID に登録されている関連アプリケーションのTenant ID(Directory (tenant) ID)、Client ID(Application (client) ID)、Client secret(Value) のパラメータの値を指定します。az login \ --service-principal \ -t <Tenant-ID> \ -u <Client-ID> \ -p <Client-secret>サインインしている Microsoft Entra ID サービス プリンシパルの正しいサブスクリプションにサインインしていることを確認します。 これを行うには、 または

-sオプションを使用して正しいサブスクリプション ID を指定して、--subscriptionコマンドを実行します。az account set -s <subscription-id>az account get-access-token コマンドを実行して、サインインしている Microsoft Entra ID サービス プリンシパルの Microsoft Entra ID アクセス トークンを生成します。

--resourceオプションを使用して、Azure Databricks サービスの一意のリソース ID (2ff814a6-3304-4ab8-85cb-cd0e6f879c1d) を指定します。 コマンドの出力に Microsoft Entra ID トークンの値だけを表示するには、--queryと-o、または--outputオプションを使用します。az account get-access-token \ --resource 2ff814a6-3304-4ab8-85cb-cd0e6f879c1d \ --query "accessToken" \ -o tsv

サービス プリンシパルの Microsoft Entra ID アクセス トークンを使用して、Databricks REST API にアクセスする

重要

このセクションでは、curl とサービス プリンシパルの Microsoft Entra ID アクセス トークンを使用して Databricks REST API にアクセスする方法について説明します。

curl の代わりに、Databricks クライアント統合認証標準を実装している関係ツールまたは SDK のいずれかを使用できます。 これらのツールと SDK は、次の Databricks 認証の種類を利用して、期限切れの Microsoft Entra ID トークンを自動的に生成して置き換えます。

Databricks ユーザーであるサービス プリンシパルは、Microsoft Entra ID トークンを使用して Databricks REST API に対して認証できます。

サービス プリンシパルは、Azure でターゲット ワークスペース リソースに対する共同作成者ロールまたは所有者ロールを持っている場合、ワークスペース管理者としてワークスペースに自身を追加することもできます。 サービス プリンシパルが、ターゲット ワークスペースの共同作成者または所有者であり、Microsoft Entra ID トークンを使用してワークスペースに追加したい場合は、Azure Databricks ユーザーではないサービス プリンシパルのワークスペース レベルの API アクセスに移動します。

それ以外の場合は、「Azure Databricks ワークスペースのユーザーと管理者であるサービス プリンシパルの API アクセス」に進んでください。

Azure Databricks のユーザーと管理者であるサービス プリンシパルの API アクセス

この手順を完了するには、最初にサービス プリンシパルを Azure Databricks アカウントまたはワークスペースに追加する必要があります。 SCIM (アカウント) API を使用すると、ワークスペースへのアクセスを許可することなく、サービス プリンシパルをアカウントに直接追加できます。

サービス プリンシパル API エンドポイントを使用して、ワークスペースにサービス プリンシパルを追加できます。 これにより、サービス プリンシパルも Azure Databricks アカウントに追加されます。 次に例を示します。

Databricks CLI バージョン 0.205 以降を使用する (推奨):

サービス プリンシパルを追加する:

databricks service-principals create --application-id 12a34b56-789c-0d12-e3fa-b456789c0123 --display-name "My Service Principal" -p <profile-name-that-references-calling-users-access-token>

サービス プリンシパルのワークスペース エンタイトルメントを更新する:

databricks service-principals patch 1234567890123456 --json @update-service-principal.json -p <profile-name-that-references-access-token>

update-service-principal.json=

{

"Operations": [

{

"op": "add",

"path": "entitlements",

"value": {

"value": "workspace-acccess",

"value": "allow-cluster-create",

"value": "databricks-sql-access"

}

}

],

"schema": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

]

}

Databricks CLI の認証に関する記事を参照してください。

curl を使用する:

curl -X POST \

-H 'Authorization: Bearer <access-token>' \

https://adb-1234567890123456.7.azuredatabricks.net/api/2.0/preview/scim/v2/ServicePrincipals \

-H 'Content-type: application/scim+json' \

-d @create-service-principal.json

create-service-principal.json=

{

"displayName": "My Service Principal",

"applicationId": "12a34b56-789c-0d12-e3fa-b456789c0123",

"entitlements": [

{

"value": "allow-cluster-create"

}

],

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:ServicePrincipal"

],

"active": true

}

次のいずれかに該当する場合は、「Azure Databricks ユーザーではないサービス プリンシパルのワークスペースレベルの API アクセス」に進んでください。

- 呼び出したい Azure Databricks REST API にはワークスペースの管理者アクセス権が必要であり、サービス プリンシパルは、ワークスペースのメンバーになっている。しかし、現在、ワークスペースへの管理者アクセス権がない。

- サービス プリンシパルがターゲットの Azure Databricks ワークスペースにまだ追加されていない。

次の情報を集めます。

パラメーター 説明 Microsoft Entra ID アクセス トークン 「Microsoft ID プラットフォーム REST API を使用して Microsoft Entra ID アクセス トークンを取得する」または「Azure CLI を使用して Microsoft Entra ID アクセス トークンを取得する」の要求から返された Microsoft Entra ID アクセス トークン。 Microsoft Entra ID アクセス トークンを

curlと共に使用して、Databricks REST API を呼び出します。 次に例を示します。Databricks CLI バージョン 0.205 以降を使用する (推奨):

databricks clusters list -p <profile-name-that-references-azure-ad-access-token>Databricks CLI の認証に関する記事を参照してください。

curlを使用する:curl -X GET \ -H 'Authorization: Bearer <access-token>' \ https://<databricks-instance>/api/2.0/clusters/list置換前のコード:

<access-token>と Microsoft Entra ID アクセス トークン。<databricks-instance>を Azure Databricks デプロイのワークスペース単位の URL で。GETと/api/2.0/clusters/listを、適切な HTTP 操作と、ターゲットの Databricks REST API のエンドポイントで。

次に例を示します。

curl -X GET \ -H 'Authorization: Bearer <access-token>' \ https://adb-1234567890123456.7.azuredatabricks.net/api/2.0/clusters/list

Azure Databricks ユーザーではないサービス プリンシパルのワークスペースレベルの API アクセス

次のいずれかに該当する場合は、この手順に従います。

- 呼び出したい Azure Databricks REST API にはワークスペースの管理者アクセス権が必要であり、サービス プリンシパルは、ワークスペースのメンバーになっている。しかし、現在、ワークスペースへの管理者アクセス権がない。

- サービス プリンシパルがターゲットの Azure Databricks ワークスペースにまだ追加されていない。

要件:

- サービス プリンシパルには、Azure のターゲット ワークスペース リソースに対する共同作成者ロールまたは所有者ロールが必要です。

次の情報を集めます。

パラメーター 説明 テナント ID 「Azure portal でサービス プリンシパルをプロビジョニングする」で Microsoft Entra ID に登録済みの関連アプリケーションのディレクトリ (テナント) ID。 Client ID Microsoft Entra ID に登録された関連するアプリケーションのアプリケーション (クライアント) ID。 クライアント シークレット 「Azure portal でサービス プリンシパルをプロビジョニングする」で作成した、Microsoft Entra ID に登録済みの関連アプリケーションのクライアント シークレットの値。 Microsoft Entra ID アクセス トークン 「Microsoft ID プラットフォーム REST API を使用して Microsoft Entra ID アクセス トークンを取得する」または「Azure CLI を使用して Microsoft Entra ID アクセス トークンを取得する」の要求から返された Microsoft Entra ID アクセス トークン。 サブスクリプション ID ターゲットの Azure Databricks ワークスペースに関連付けられている Azure サブスクリプションの ID (名前ではない)。 この情報と次の情報については、「リソースを開く」を参照してください。 ターゲット リソースを開くために、Azure Databricks サービスの種類と、ターゲット Azure Databricks ワークスペースについて把握している Azure 内のその他の情報を検索できます。 リソース グループ名 ターゲットの Azure Databricks ワークスペースに関連付けられている Azure リソース グループの名前。 ワークスペース名 ターゲットの Azure Databricks ワークスペースの Azure における名前。 上記の情報の一部を

curlと共に使用して、Microsoft Entra ID 管理エンドポイント アクセス トークンを取得します。curl -X POST -H 'Content-Type: application/x-www-form-urlencoded' \ https://login.microsoftonline.com/<tenant-id>/oauth2/token \ -d 'client_id=<client-id>' \ -d 'grant_type=client_credentials' \ -d 'resource=https%3A%2F%2Fmanagement.core.windows.net%2F' \ -d 'client_secret=<client-secret>'置換前のコード:

<tenant-id>を登録済みのアプリケーションのテナント ID で。<client-id>を登録済みのアプリケーションのクライアント ID で。<client-secret>を登録済みのアプリケーションのクライアント シークレットの値で。

resourceパラメーターの値は変更しないでください。 これは、Microsoft Entra ID 管理エンドポイント (https://management.core.windows.net/、URL でエンコードされたhttps%3A%2F%2Fmanagement.core.windows.net%2F) を表します。次に例を示します。

curl -X POST -H 'Content-Type: application/x-www-form-urlencoded' \ https://login.microsoftonline.com/a1bc2d34-5e67-8f89-01ab-c2345d6c78de/oauth2/token \ -d 'client_id=12a34b56-789c-0d12-e3fa-b456789c0123' \ -d 'grant_type=client_credentials' \ -d 'resource=https%3A%2F%2Fmanagement.core.windows.net%2F' \ -d 'client_secret=abc1D~Ef...2ghIJKlM3'Microsoft Entra ID 管理エンドポイント アクセス トークンは、呼び出しの出力内の

access_token値の中にあります。Microsoft Entra ID 管理エンドポイント アクセス トークンを他の上記情報と

curlと共に使用して、Databricks REST API を呼び出します。次に例を示します。curl -X GET \ -H 'Authorization: Bearer <access-token>' \ -H 'X-Databricks-Azure-SP-Management-Token: <management-access-token>' \ -H 'X-Databricks-Azure-Workspace-Resource-Id: /subscriptions/<subscription-id>/resourceGroups/<resource-group-name>/providers/Microsoft.Databricks/workspaces/<workspace-name>' \ https://<databricks-instance>/api/2.0/clusters/list置換前のコード:

<access-token>と Microsoft Entra ID アクセス トークン。<management-access-token>を Microsoft Entra ID 管理エンドポイント アクセス トークンで。<subscription-id>をターゲットの Azure Databricks ワークスペースに関連付けられているサブスクリプションの ID で。<resource-group-name>をターゲットの Azure Databricks ワークスペースに関連付けられているリソース グループの名前で。<workspace-name>をターゲットの Azure Databricks ワークスペースの名前で。<databricks-instance>を Azure Databricks デプロイのワークスペース単位の URL で。GETと/api/2.0/clusters/listを、適切な HTTP 操作と、ターゲットの Databricks REST API のエンドポイントで。

次に例を示します。

curl -X GET \ -H 'Authorization:Bearer <access-token>' \ -H 'X-Databricks-Azure-SP-Management-Token: abC1dE...ghIj23kl' \ -H 'X-Databricks-Azure-Workspace-Resource-Id: /subscriptions/12a345...bcd6789e/resourceGroups/my-resource-group/providers/Microsoft.Databricks/workspaces/my-workspace' \ https://adb-1234567890123456.7.azuredatabricks.net/api/2.0/clusters/list

ワークスペースに対して認証されると、サービス プリンシパルは Azure Databricks ワークスペース管理者になり、ワークスペースにアクセスするために共同作成者ロールまたは所有者ロールは不要になります。