クラウド管理におけるビジネスの重要度

すべてのビジネスにおいて、あまりに重要なために失敗できないワークロードがいくつか存在します。 これらのワークロードは、ミッション クリティカルと見なされます。 このようなワークロードで停止やパフォーマンスの低下が発生すると、企業全体で収益と収益性への悪影響が感じられる可能性があります。

その対極には、数か月も使用されることのないワークロードもあります。 このようなワークロードのパフォーマンス低下や停止は望ましくありませんが、その影響は切り離されており限定的です。

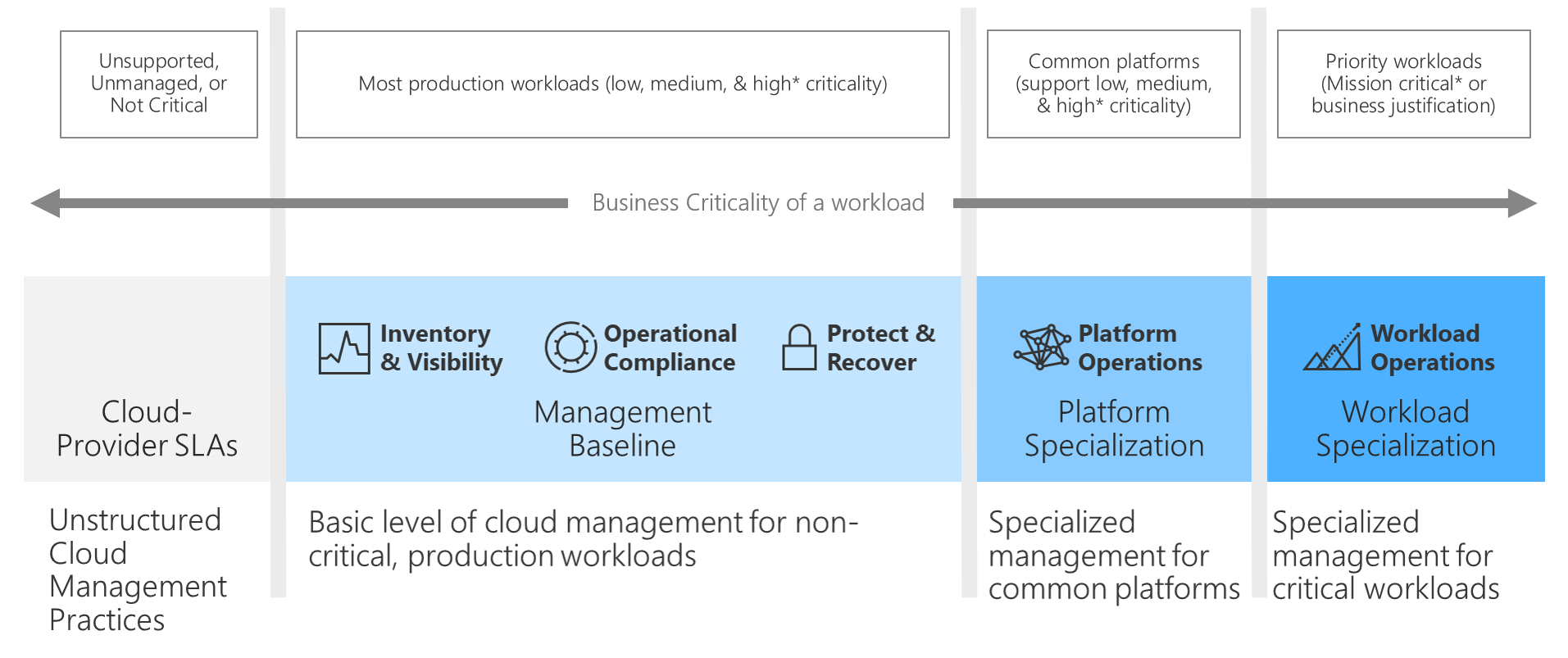

IT ポートフォリオ内の各ワークロードの重要度を理解することは、クラウド管理への相互的なコミットメントへの最初の一歩となります。 次の図は、従うべき重要度スケールとビジネスで行われる標準的なコミットメントとの一般的な関係を示しています。

重要度スケール

ビジネスの重要度の調整作業の最初の手順は、重要度スケールの作成です。 次の表に、独自のスケールを作成するための参照またはテンプレートとして使用できるスケールのサンプルを示します。

| 重要度 | ビジネス ビュー |

|---|---|

| ミッション クリティカル | 企業の業務に影響を及ぼします。また、企業の利益と損失に影響を与える可能性があります。 |

| ユニット クリティカル | 特定の事業ユニットの業務と、その損益計算書に影響します。 |

| 高 | 業務の妨げにはなりませんが、重要度の高いプロセスに影響を与えます。 停止した場合は、測定可能な損失を定量化できます。 |

| Medium | プロセスへの影響が生じる可能性があります。 損失は少ないか見当もつきませんが、ブランドの毀損やアップストリームの損失が発生する可能性があります。 |

| 低 | ビジネス プロセスへの影響は測定できません。 ブランドの毀損やアップストリームの損失の可能性はありません。 1 つのチームに局地的な影響が及ぶ可能性があります。 |

| サポートされていない | このワークロードに関連付けられたビジネス所有者、チーム、またはプロセスは、ワークロードの継続的な管理への投資を正当化できません。 |

業界、業種、または特定のビジネス プロセスに固有の重要度の分類を企業が追加で含めることは一般的です。 追加の分類の例を次に示します。

- コンプライアンスクリティカル: 規制の厳しい業界では、コンプライアンス要件を維持するための取り組みの一環として、一部のワークロードが重要になる場合があります。

- セキュリティクリティカル: 一部のワークロードはミッション クリティカルでない場合がありますが、停止によってデータが失われたり、保護された情報への意図しないアクセスが発生したりする可能性があります。

- 安全性クリティカル: 停止中に従業員や顧客の生命または物理的な安全が危険にさらされる場合は、ワークロードを安全性クリティカルとして分類することをお勧めします。

- 持続可能性クリティカル: ビジネスが一部のシステムの持続可能性に重点を置く場合は、これを分類として考えてください。

正確な重要度の重要性

このクラウド導入プロセスの後半では、クラウド管理チームがこの分類を使用して、調整された重要度レベルを満たすために必要な作業量を決定します。 オンプレミス環境では、運用管理は、多くの場合、中央で購入され、必要な企業負担のように扱われるため、追加の事業費はほとんどまたはまったくかかりません。 すべてのクラウド サービスと同様に、運用管理は月単位の運用コストとして資産ごとに購入されます。

クラウドでの運用管理には明確かつ直接的なコストがあるため、コストと必要な重要度のスケールを適切に調整することが重要です。

既定の重要度の選択

ポートフォリオ内のすべてのワークロードの最初のレビューには時間がかかる場合があります。 この取り組みが、より広範なクラウド戦略の妨げにならないように、すべてのワークロードに適用する既定の重要度についてチームが合意することをお勧めします。

前述の重要度スケールの表に基づいて、重要度 "中" を既定値として採用することをお勧めします。 そうすることで、クラウド戦略チームは、より高いレベルの重要度を必要とするワークロードをすばやく特定できます。

運用のコンプライアンス要件を確認する

ビジネスの重要度を理解し、特定して指定することが最初の重要なステップです。 次の管理上の考慮事項は、運用のコンプライアンス要件 (特にセキュリティ コンプライアンス) の整合性が取れていることを確認することです。 セキュリティ コンプライアンスの考慮事項に対するビジネスの重要度について同じ手法を実行して、次のことを行います。

- ビジネス システムとそのコンプライアンス要件 (主権、業界、プライバシーなど) の複雑さを明らかにします。

- 開発、運用、セキュリティの各チームとの相互依存関係をマップし、主要な連絡先と対象分野の専門家が特定され、組織全体で周知されていることを確認します。

- 実際のコンプライアンスが、コンプライアンスの監査とレポートの要件に準拠していることを確認します。

運用のコンプライアンスに関するコンテンツを適用して、ビジネス要件、重要度、コンプライアンス要件の整合性が取れていることを確認します。

次に、Azure セキュリティ ベンチマークの概要に関するコンテンツを参考にして、さまざまなコントロール ドメインが識別され、運用のコンプライアンスにマップされていることを確認します。

最後に、「セキュリティ コントロール v2: ガバナンスと戦略」に記載されているガバナンスとセキュリティ コンテンツの組み込みが、ビジネス全体の運用手法で文書化されていることを保証します。

テンプレートを使用する

運用管理ブックを使用してクラウド管理を計画している場合は、次の手順が適用されます。

Scaleワークシートで重要度スケールを記録します。ExampleワークシートまたはClean Templateワークシートの各ワークロードを更新して、Criticality列に既定の重要度を反映させます。- 業務では、既定の重要度の誤差を反映するために正しい値を入力する必要があります。

次のステップ

チームがビジネスの重要度を定義すると、ビジネスへの影響を計算および記録できるようになります。