Azure App Configuration でプライベート アクセスを設定する

[アーティクル] 04/12/2024

3 人の共同作成者

フィードバック

この記事の内容

この記事では、Azure Private Link を使ってプライベート エンドポイント を作成し、Azure App Configuration ストアのプライベート アクセスを設定する方法について説明します。 プライベート エンドポイントにより、仮想ネットワークからプライベート IP アドレスを使って App Configuration ストアにアクセスできます。

前提条件

Azure へのサインイン

App Configuration サービスにアクセスするには、まず Azure にサインインする必要があります。

Azure CLI の az login コマンドを使用して Azure にサインインします。

az login

このコマンドを実行すると、Web ブラウザーが起動して、Azure サインイン ページが読み込まれます。 ブラウザーを開けない場合は、az login --use-device-code でデバイス コード フローを使用します。 その他のサインイン オプションについては、「Azure CLI を使用してサインインする 」を参照してください。

プライベート エンドポイントの作成

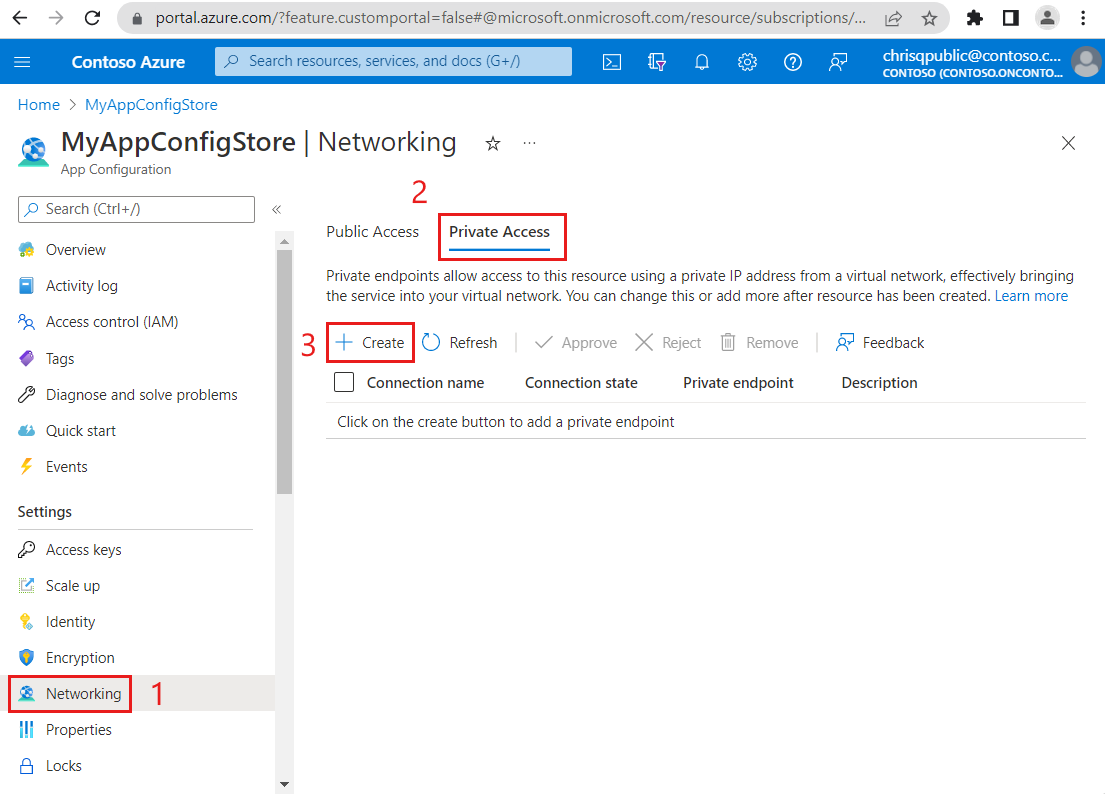

App Configuration ストアの [設定] で、[ネットワーク] を選択します。

[プライベート アクセス] タブ、次に [作成] を選び、新しいプライベート エンドポイントの設定を開始します。

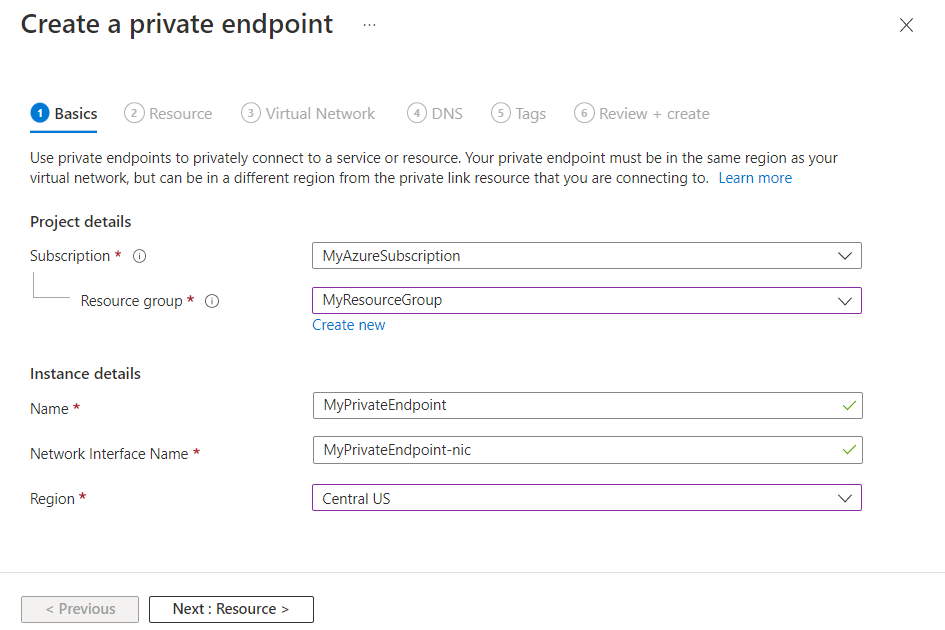

フォームに次の情報を入力します。

パラメーター

説明

例

サブスクリプション

Azure サブスクリプションを選択します。 プライベート エンドポイントは、仮想ネットワークと同じサブスクリプションに存在する必要があります。 この攻略ガイドの後の方で、仮想ネットワークを選びます。

MyAzureSubscription

Resource group

リソース グループを選択するか、新しく作成します。

MyResourceGroup

名前

App Configuration ストアの新しいプライベート エンドポイントの一意の名前を入力します。 Azure portal を使用する場合、プライベート エンドポイント接続名はプライベート エンドポイント名と同じになります。 App Configuration ストアには、一意のプライベート エンドポイント接続名が必要です。

MyPrivateEndpoint

ネットワーク インターフェイス名

このフィールドは自動的に補完されます。 必要に応じて、ネットワーク インターフェイスの名前を編集します。

MyPrivateEndpoint-nic

リージョン

リージョンを選択します。 プライベート エンドポイントは、仮想ネットワークと同じリージョンに存在する必要があります。

米国中部

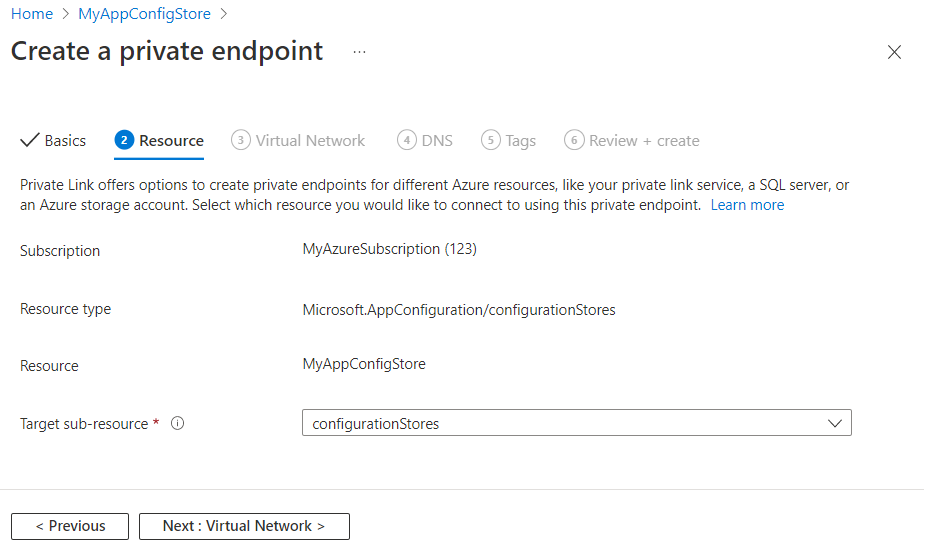

[次へ: リソース]> を選びます。 Private Link には、SQL サーバー、Azure ストレージ アカウント、または App Configuration ストアなど、さまざまな種類の Azure リソースに対してプライベート エンドポイントを作成するオプションが用意されています。 現在の App Configuration ストアは、プライベート エンドポイントが接続するリソースであるため、[リソース] フィールドに自動的に入力されます。

リソースの種類 Microsoft.AppConfiguration/configurationStores とターゲット サブリソース configurationStores は、App Configuration ストア用のエンドポイントを作成していることを示します。

構成ストアの名前は、[リソース] の下に表示されます。

[次へ: 仮想ネットワーク]> を選びます。

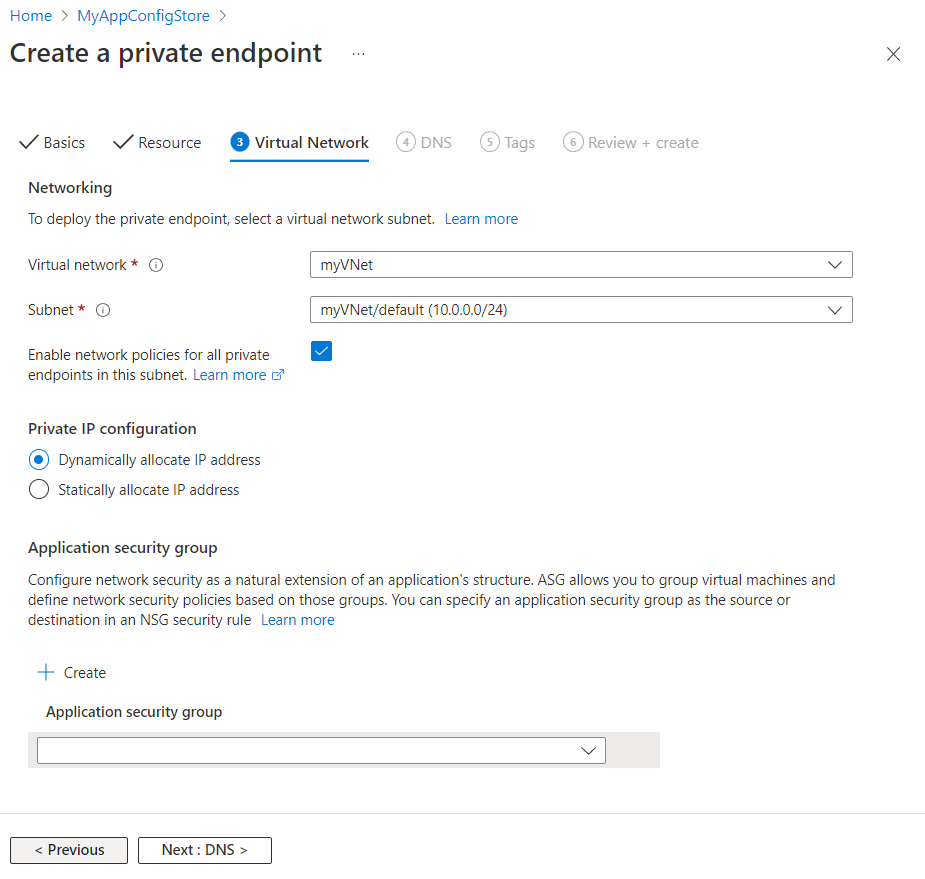

プライベート エンドポイントのデプロイ先として、既存の [仮想ネットワーク] を選びます。 仮想ネットワークがない場合、仮想ネットワークを作成 します。

一覧から [サブネット] を選びます。

[このサブネット内のすべてのプライベート エンドポイントに対してネットワーク ポリシーを有効にします] のチェック ボックスはオンのままにします。

[プライベート IP 構成] で、IP アドレスを動的に割り当てるオプションを選びます。 詳細については、「プライベート IP アドレス 」を参照してください。

必要に応じて、[アプリケーション セキュリティ グループ] を選択または作成します。 アプリケーション セキュリティ グループを使うと、仮想マシンをグループ化し、それらのグループに基づいてネットワーク セキュリティ ポリシーを定義できます。

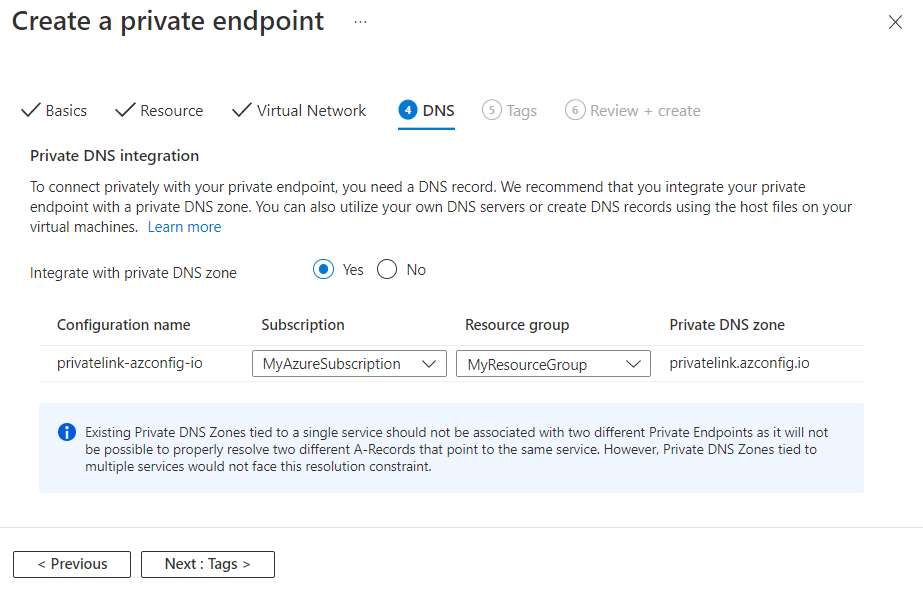

[次へ: DNS]> を選び、DNS レコードを構成します。 既定の設定を変更しない場合は、次のタブに進みます。

[プライベート DNS ゾーンとの統合] では [はい] を選んで、プライベート エンドポイントをプライベート DNS ゾーンと統合します。 また、独自の DNS サーバーを使うことや、仮想マシン上のホスト ファイルを使って DNS レコードを作成することもできます。

プライベート DNS ゾーンのサブスクリプションとリソース グループは事前に選ばれています。 これらは必要に応じて変更できます。

DNS の構成の詳細については、Azure 仮想ネットワークでのリソースの名前解決 とプライベート エンドポイントの DNS 構成 に関するページを参照してください。

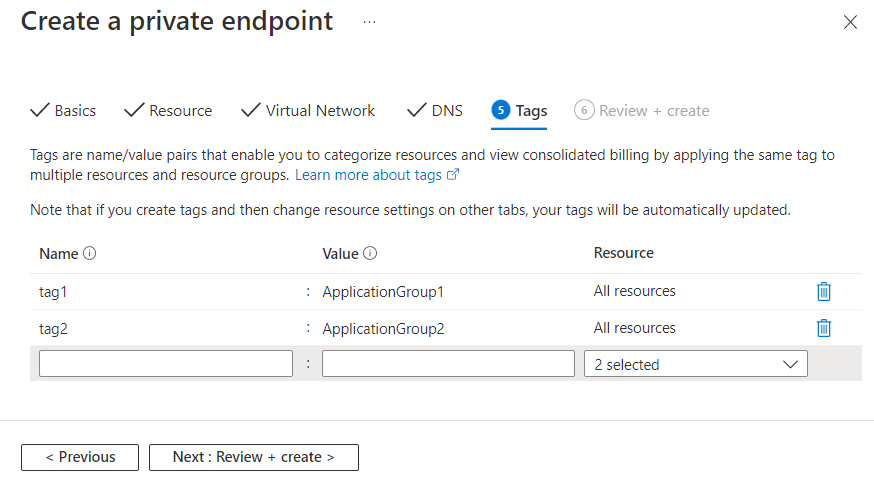

[次へ: タグ]> を選び、必要に応じてタグを作成します。 タグは名前と値のペアで、同じタグを複数のリソースやリソース グループに適用することでリソースを分類したり、統合した請求を表示したりできるようにします。

[次へ: 確認と作成]> を選び、App Configuration ストア、プライベート エンドポイント、仮想ネットワーク、DNS に関する情報を確認します。 [Automation のテンプレートをダウンロードする] を選び、このフォームからの JSON データを後で再利用することもできます。

[作成] を選択します。

デプロイが完了すると、エンドポイントが作成されたことを示す通知が表示されます。 自動承認された場合は、アプリ構成ストアにプライベートでアクセスできるようになり、そうでない場合は承認を待つ必要があります。

プライベート エンドポイントを設定するには、仮想ネットワークが必要です。 まだない場合は、az network vnet create を使って仮想ネットワークを作成します。 プレースホルダーのテキスト <vnet-name>、<rg-name>、<subnet-name> を、新しい仮想ネットワークの名前、リソース グループ名、サブネット名に置き換えます。

az network vnet create --name <vnet-name> --resource-group <rg-name> --subnet-name <subnet-name> --location <vnet-location>

プレースホルダー

Description

例

<vnet-name>新しい仮想ネットワークの名前を入力します。 仮想ネットワークによって、Azure リソースが互いにプライベートな通信や、インターネットとの通信ができるようになります。

MyVNet

<rg-name>仮想ネットワーク用の既存のリソース グループの名前を入力します。

MyResourceGroup

<subnet-name>新しいサブネットの名前を入力します。 サブネットは、ネットワーク内のネットワークです。 ここにプライベート IP アドレスが割り当てられます。

MySubnet

<vnet-location>Azure リージョンを入力します。 仮想ネットワークは、プライベート エンドポイントと同じリージョンに存在する必要があります。

centralus

コマンド az appconfig show を実行し、プライベート アクセスを設定する App Configuration ストアのプロパティを取得します。 プレースホルダー name を App Configuration ストアの名前に置き換えます。

az appconfig show --name <name>

このコマンドは、App Configuration ストアに関する情報を含む出力を生成します。 ID の値をメモしておきます。 たとえば、/subscriptions/123/resourceGroups/MyResourceGroup/providers/Microsoft.AppConfiguration/configurationStores/MyAppConfigStore です。

コマンド az network private-endpoint create を実行し、App Configuration ストア用のプライベート エンドポイントを作成します。 プレースホルダーのテキスト <resource-group>、<private-endpoint-name>、<vnet-name>、<private-connection-resource-id>、<connection-name>、<location> を実際の情報に置き換えます。

az network private-endpoint create --resource-group <resource-group> --name <private-endpoint-name> --vnet-name <vnet-name> --subnet Default --private-connection-resource-id <private-connection-resource-id> --connection-name <connection-name> --location <location> --group-id configurationStores

プレースホルダー

Description

例

<resource-group>プライベート エンドポイントの既存のリソース グループの名前を入力します。

MyResourceGroup

<private-endpoint-name>新しいプライベート エンドポイントの名前を入力します。

MyPrivateEndpoint

<vnet-name>既存の vnet の名前を入力します。

Myvnet

<private-connection-resource-id>App Configuration ストアのプライベート接続リソース ID を入力します。 これは、前の手順の出力から保存した ID です。

/subscriptions/123/resourceGroups/MyResourceGroup/providers/Microsoft.AppConfiguration/configurationStores/MyAppConfigStore

<connection-name>接続名を入力します。 App Configuration ストアには、一意のプライベート エンドポイント接続名が必要です。

MyConnection

<location>Azure リージョンを入力します。 プライベート エンドポイントは、仮想ネットワークと同じリージョンに存在する必要があります。

centralus

プライベート リンク接続を管理する

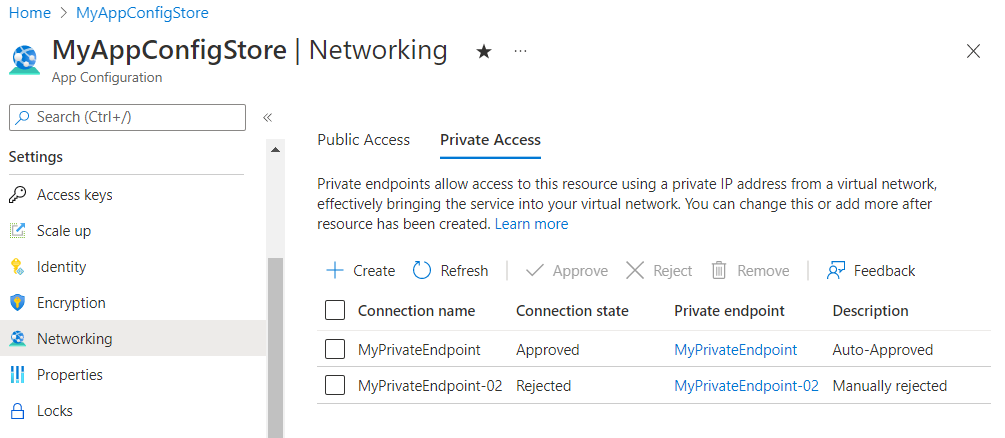

App Configuration ストアの [ネットワーク] >[プライベート アクセス] に移動して、App Configuration ストアにリンクされているプライベート エンドポイントにアクセスします。

プライベート リンク接続の接続状態を確認します。 プライベート エンドポイントを作成する際は、接続を承認する必要があります。 プライベート エンドポイントを作成する対象のリソースが自分のディレクトリにあり、十分なアクセス許可 がある場合、接続要求は自動承認されます。 そうでない場合は、そのリソース所有者が接続要求を承認するのを待つ必要があります。 接続承認モデルの詳細については、「Azure プライベート エンドポイントの管理 」を参照してください。

接続を手動で承認、拒否、または削除するには、編集するエンドポイントの横にあるチェック ボックスをオンにし、上部メニューからアクション項目を選びます。

プライベート エンドポイントの名前を選び、プライベート エンドポイント リソースを開いて詳細情報にアクセスするか、プライベート エンドポイントを編集します。

プライベート エンドポイント接続の詳細を確認する

az network private-endpoint-connection list コマンドを実行して、App Configuration ストアにリンクされているすべてのプライベート エンドポイント接続を確認し、その接続状態を確認します。 プレースホルダーのテキスト resource-group と <app-config-store-name> を、リソース グループの名前とストアの名前に置き換えます。

az network private-endpoint-connection list --resource-group <resource-group> --name <app-config-store-name> --type Microsoft.AppConfiguration/configurationStores

必要に応じて、特定のプライベート エンドポイントの詳細を取得するには、az network private-endpoint-connection show コマンドを使います。 プレースホルダーのテキスト resource-group と app-config-store-name を、リソース グループの名前とストアの名前に置き換えます。

az network private-endpoint-connection show --resource-group <resource-group> --name <app-config-store-name> --type Microsoft.AppConfiguration/configurationStores

接続の承認を得る

プライベート エンドポイントを作成する際は、接続を承認する必要があります。 プライベート エンドポイントを作成する対象のリソースが自分のディレクトリにあり、十分なアクセス許可 がある場合、接続要求は自動承認されます。 そうでない場合は、そのリソース所有者が接続要求を承認するのを待つ必要があります。

プライベート エンドポイント接続を承認するには、az network private-endpoint-connection approve コマンドを使います。 プレースホルダーのテキスト resource-group、private-endpoint、<app-config-store-name> を、リソース グループの名前、プライベート エンドポイントの名前、ストア名前に置き換えます。

az network private-endpoint-connection approve --resource-group <resource-group> --name <private-endpoint> --type Microsoft.AppConfiguration/configurationStores --resource-name <app-config-store-name>

接続承認モデルの詳細については、「Azure プライベート エンドポイントの管理 」を参照してください。

プライベート エンドポイント接続が削除されます

プライベート エンドポイント接続を削除するには、az network private-endpoint-connection delete コマンドを使います。 プレースホルダーのテキスト resource-group、private-endpoint を、リソース グループの名前、プライベート エンドポイントの名前に置き換えます。

az network private-endpoint-connection delete --resource-group <resource-group> --name <private-endpoint>

CLI コマンドの詳細については、「az network private-endpoint-connection 」を参照してください

プライベート エンドポイントで問題が発生した場合は、次のガイド「Azure プライベート エンドポイント接続に関する問題のトラブルシューティング 」を確認します。

次のステップ