Cisco スイッチを使用して ERSPAN (レガシ) トラフィック ミラーリングを構成する

この記事は、Microsoft Defender for IoT を使用した OT 監視のデプロイ パスについて説明するシリーズ記事の 1 つです。

この記事では、Cisco スイッチ用のカプセル化されたリモート スイッチド ポート アナライザ (ERSPAN) のトラフィック ミラーリングを構成するための大まかなガイダンスを提供します。

受信ルーターを Generic Routing Encapsulation (GRE) トンネル宛先として使用することをお勧めします。

前提条件

開始する前に、Defender for IoT を使用したネットワーク監視の計画と、構成する SPAN ポートについて理解していることを確認してください。

詳細については、OT モニタリングのためのトラフィック ミラーリング方法に関するページを参照してください。

Cisco スイッチを構成する

次のコードは、Cisco スイッチに構成された ERSPAN の ifconfig 出力例を示しています。

monitor session 1 type erspan-source

description ERSPAN to D4IoT

erspan-id 32 # required, # between 1-1023

vrf default # required

destination ip 172.1.2.3 # IP address of destination

source interface port-channel1 both # Port(s) to be sniffed

filter vlan 1 # limit VLAN(s) (optional)

no shut # enable

monitor erspan origin ip-address 172.1.2.1 global

詳細については、「OT ネットワーク センサーからの CLI コマンド リファレンス」を参照してください。

トラフィック ミラーリングを検証する

トラフィック ミラーリングを構成したら、スイッチの SPAN (またはミラー) ポートから記録されたトラフィック (PCAP ファイル) のサンプルの受信を試みます。

サンプルの PCAP ファイルは、次の場合に役立ちます。

- スイッチの構成を検証する

- スイッチを通過するトラフィックが監視に関連していることを確認する

- スイッチによって検出されたデバイスの帯域幅と推定数を特定する

Wireshark などのネットワーク プロトコル アナライザー アプリケーションを使用して、サンプル PCAP ファイルを数分間記録します。 たとえば、トラフィック監視を構成したポートにノート PC を接続します。

記録するトラフィックにユニキャスト パケットがあることを確認します。 ユニキャスト トラフィックは、アドレスから別のアドレスに送信されるトラフィックです。

ほとんどのトラフィックが ARP メッセージの場合は、トラフィック ミラーリングの構成が正しくありません。

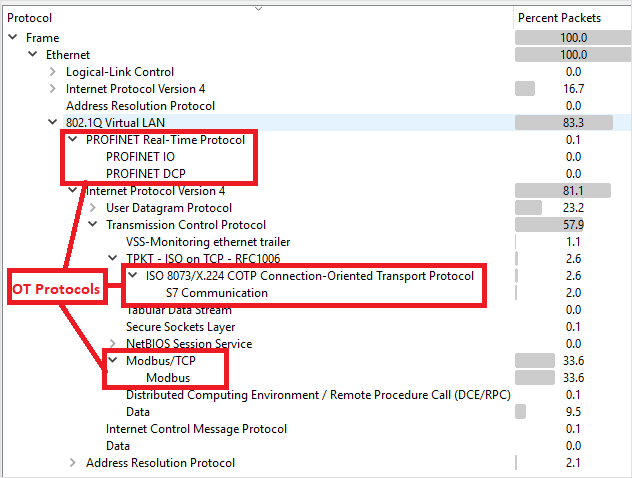

分析されたトラフィックに OT プロトコルが存在することを確認します。

次に例を示します。

CLI でレガシ ERSPAN を構成する

重要

レガシ バージョンのソフトウェアの使用は、システムにセキュリティ上の問題が発生する可能性があるため、お勧めしません。 まだレガシ バージョンを使用している場合は、このセクションで説明する特定の CLI コマンドを実行する必要があります。

CLI を介してセットアップを構成する

CLI を介して以下の初期セットアップ設定を構成する場合は、この手順を使用します。

- センサー コンソールへのサインインと、管理者ユーザーの新しいパスワードの設定

- センサーのネットワーク詳細の定義

- 監視するインターフェイスの定義

CLI レガシ

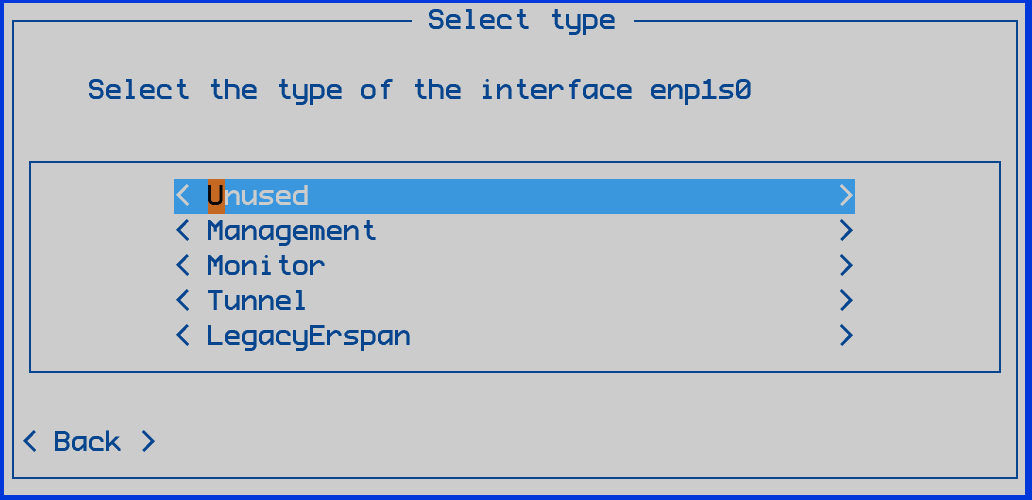

CLI でレガシ ERSPAN トンネリング インターフェイスを構成するには、適応したコード行を使用する必要があります。 このコードにより、CLI センサー構成ウィザードでレガシ ERSPAN オプションが利用できるようになります。

新しいレガシ ERPSAN は、既存のインターフェイスが構成されている場合にのみ構成できます。

レガシ ERSPAN を構成するには:

cyberx ユーザーまたは管理者ユーザーで CLI インターフェイスを使用してセンサーにログインします。

「

ERSPAN=1 python3 -m cyberx.config.configure」と入力します。

LegacyErspan を選択し、インターフェイスを割り当てます。

[保存] を選択します。