Report sugli indirizzi IP rischiosi

I clienti con Active Directory Federation Services (AD FS) possono esporre endpoint di autenticazione delle password in Internet per offrire servizi di autenticazione per l'accesso degli utenti finali ad applicazioni SaaS come Microsoft 365.

Un attore malintenzionato potrebbe eseguire tentativi di accesso nel sistema AD FS per indovinare la password di un utente finale e ottenere l'accesso alle risorse dell'applicazione. A partire da Windows Server 2012 R2, AD FS fornisce la funzionalità di blocco dell'account Extranet per impedire questi tipi di attacchi. Se si usa una versione precedente, è consigliabile eseguire l'aggiornamento del sistema AD FS a Windows Server 2016.

È anche possibile che un singolo indirizzo IP esegua più tentativi di accesso per più utenti. In questi casi, il numero di tentativi per utente potrebbe essere al di sotto della soglia della protezione del blocco account in AD FS.

Microsoft Entra Connect Health offre ora un report sugli indirizzi IP rischiosi che rileva questa condizione e invia una notifica agli amministratori quando si verifica. Ecco i vantaggi principali dell'uso di questo report:

- Rileva gli indirizzi IP che superano una soglia di accessi basati su password non riusciti

- Supporto per accessi non riusciti a causa di password errata o dello stato di blocco Extranet

- Fornisce notifiche e-mail agli amministratori degli avvisi, con impostazioni personalizzabili

- Fornisce impostazioni di soglia personalizzabili corrispondenti ai criteri di sicurezza di un'organizzazione

- Fornisce report scaricabili per l'analisi offline e l'integrazione con altri sistemi tramite automazione

Nota

Per usare questo report, è necessario verificare che il servizio di controllo AD FS sia abilitato. Per altre informazioni, vedere Abilitare il controllo per AD FS.

Per accedere a questa versione di anteprima, sono necessarie autorizzazioni di Security Reader.

Cos'è contenuto nel report?

Gli indirizzi IP client dell'attività di accesso non riuscita vengono aggregati tramite i server Proxy di applicazione Web. Ogni elemento nel report sugli indirizzi IP rischiosi mostra informazioni aggregate sulle attività di accesso ad AD FS non riuscite che superano la soglia designata.

Il rapporto fornisce le informazioni seguenti:

| Elemento del rapporto | Descrizione |

|---|---|

| Marca Temporale | Il timestamp corrispondente all'inizio dell'intervallo di tempo di rilevamento, in base all'ora locale dell'Interfaccia di amministrazione di Microsoft Entra. Tutti gli eventi giornalieri vengono generati a mezzanotte nel fuso orario UTC. Il timestamp degli eventi orari viene arrotondato all'inizio dell'ora. L'ora di inizio della prima attività è riportata in "firstAuditTimestamp" nel file esportato. |

| Tipo di trigger | Il tipo di intervallo di tempo di rilevamento. I tipi di trigger di aggregazione sono su base oraria o giornaliera. Sono utili per differenziare tra un attacco di forza bruta ad alta frequenza e un attacco lento, in cui il numero di tentativi viene distribuito durante il giorno. |

| Indirizzo IP | L'unico indirizzo IP a rischio con attività di accesso con password errata o blocco temporaneo dell'Extranet. Può essere un indirizzo IPv4 o IPv6. |

| Conteggio errori di password errata | Il numero di errori di password errate provenienti dall'indirizzo IP durante l'intervallo di tempo di rilevamento. Gli errori di password errata possono verificarsi più volte per determinati utenti. Nota: questo conteggio non include tentativi non riusciti risultanti da password scadute. |

| Numero errori di blocco Extranet | Il numero di errori di blocco extranet provenienti dall'indirizzo IP durante l'intervallo di rilevamento. Gli errori di blocco Extranet possono verificarsi più volte per determinati utenti. Questo conteggio viene visualizzato solo se il blocco Extranet è configurato in AD FS (versioni 2012R2 e successive). Nota: se si consentono accessi Extranet con password, è consigliabile attivare questa funzionalità. |

| Tentativi con utenti univoci | Il conteggio degli account utente unici che vengono tentati dall'indirizzo IP durante la finestra di tempo di rilevamento. Distingue tra un modello di attacco singolo utente e un modello di attacco multiutente. |

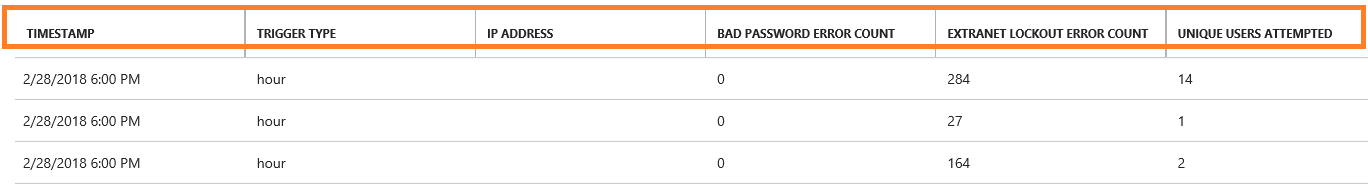

Ad esempio, l'elemento del report seguente indica che durante la finestra dalle 18:00 alle 19:00 del 28 febbraio 2018, l'indirizzo IP 104.2XX.2XX.9 non ha riscontrato errori di password non valide e ha riscontrato 284 errori di blocco extranet. In base ai criteri, quattordici utenti univoci sono stati interessati. L'attività ha superato la soglia oraria stabilita del report.

Nota

- Nell'elenco dei report vengono visualizzate solo le attività che superano la soglia designata.

- Questo report tiene traccia al massimo degli ultimi 30 giorni.

- Questo report di avviso non mostra gli indirizzi IP di Exchange o quelli privati. sono ancora inclusi nell'elenco di esportazione.

Indirizzi IP del servizio di bilanciamento del carico nell'elenco

È possibile che l'aggregato del bilanciatore di carico abbia fallito, causando il raggiungimento della soglia di avviso. Se vengono visualizzati indirizzi IP del servizio di bilanciamento del carico, è molto probabile che il servizio di bilanciamento del carico esterno non invii l'indirizzo IP del client quando passa la richiesta al server proxy applicazione Web. Configurare correttamente il bilanciatore di carico per inoltrare l'indirizzo IP del client.

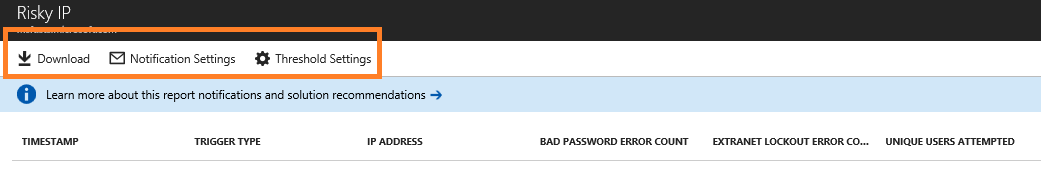

Scaricare il report sugli indirizzi IP rischiosi

Usando la funzionalità Download, l'intero elenco di indirizzi IP rischiosi negli ultimi 30 giorni può essere esportato dal portale di Connect Health. Il risultato dell'esportazione includerà tutte le attività di accesso ad AD FS non riuscite in ogni intervallo di tempo di rilevamento, in modo da poter personalizzare il filtro dopo l'esportazione. Oltre alle aggregazioni evidenziate nel portale, il risultato dell'esportazione mostra anche altri dettagli sulle attività di accesso non riuscite in base all'indirizzo IP:

| Elemento del report | Descrizione |

|---|---|

| firstAuditTimestamp | Il primo timestamp corrispondente all'inizio delle attività non riuscite durante l'intervallo di tempo di rilevamento. |

| lastAuditTimestamp | L'ultimo timestamp corrispondente alla fine delle attività non riuscite durante l'intervallo di tempo di rilevamento. |

| La soglia del numero di tentativi è superata | Flag che indica se le attività correnti stanno superando la soglia di avviso. |

| èIndirizzoIPInListaBianca | Flag che indica se l'indirizzo IP è escluso da avvisi e report. Gli indirizzi IP privati (10.x.x.x, 172.x.x.x e 192.168.x.x) e quelli di Exchange vengono filtrati e contrassegnati come True. Se vengono visualizzati intervalli di indirizzi IP privati, è molto probabile che il servizio di bilanciamento del carico esterno non invii l'indirizzo IP del client quando passa la richiesta al server Proxy applicazione Web. |

Configurare le impostazioni di notifica

È possibile aggiornare i contatti dell'amministratore del report tramite le Impostazioni di notifica. Per impostazione predefinita, la notifica di avviso tramite posta elettronica relativa agli indirizzi IP rischiosi è disattivata. È possibile abilitare la notifica attivando il pulsante in Ottieni notifiche e-mail per gli indirizzi IP che superano la soglia di tentativi falliti.

Analogamente alle impostazioni di notifica degli avvisi generici in Connect Health, consente di personalizzare l'elenco dei destinatari delle notifiche designato sul report IP rischiosi da qui. È anche possibile inviare una notifica a tutti gli amministratori di identità ibrida durante l'esecuzione della modifica.

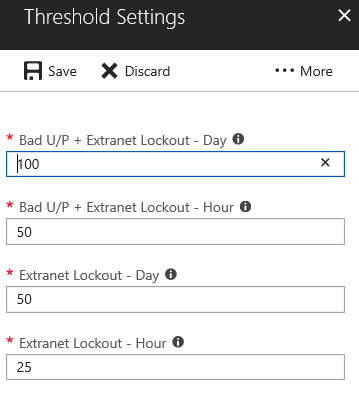

Configurare le impostazioni di soglia

È possibile aggiornare la soglia di avviso in Impostazioni soglia. La soglia di sistema è impostata con i valori predefiniti, visualizzati nello screenshot seguente e descritti nella tabella.

Le impostazioni di soglia per il report sugli indirizzi IP rischiosi includono quattro categorie.

| Impostazione soglia | Descrizione |

|---|---|

| Nome utente/password non validi e blocco Extranet - Giorno | Segnala l'attività e attiva una notifica di avviso quando il conteggio delle password non valide e quello dei blocchi Extranet superano la soglia, per giorno. Il valore predefinito è 100. |

| Nome utente/password errati + blocco Extranet/ora | Segnala l'attività e attiva una notifica di avviso quando il conteggio delle password non valide e quello dei blocchi Extranet superano la soglia, per ora. Il valore predefinito è 50. |

| Blocco dell'Extranet - Giorno | Segnala l'attività e attiva una notifica di avviso quando il conteggio dei blocchi Extranet supera la soglia, per giorno. Il valore predefinito è 50. |

| Disabilitazione Extranet - Periodo | Segnala l'attività e attiva una notifica di avviso quando il conteggio dei blocchi Extranet supera la soglia, per ora. Il valore predefinito è 25. |

Nota

- La modifica della soglia per il report verrà applicata dopo un'ora dall'impostazione.

- La modifica della soglia non influirà sugli elementi segnalati esistenti.

- È consigliabile analizzare il numero di eventi segnalati nell'ambiente e modificare la soglia in modo appropriato.

Domande frequenti

Perché nel report sono inclusi intervalli di indirizzi IP privati?

Gli indirizzi IP privati (10.x.x.x, 172.x.x.x e 192.168.x.x) e quelli di Exchange vengono filtrati e contrassegnati come True nell'elenco di IP consentiti. Se vengono visualizzati intervalli di indirizzi IP privati, è molto probabile che il servizio di bilanciamento del carico esterno non invii l'indirizzo IP del client quando passa la richiesta al server Proxy applicazione Web.

Perché nel report sono inclusi indirizzi IP del servizio di bilanciamento del carico?

Se vengono visualizzati indirizzi IP del servizio di bilanciamento del carico, è molto probabile che il servizio di bilanciamento del carico esterno non invii l'indirizzo IP del client quando passa la richiesta al server proxy applicazione Web. Configura correttamente il bilanciatore di carico in modo da trasmettere l'indirizzo IP del client.

Come è possibile bloccare l'indirizzo IP?

È consigliabile aggiungere l'indirizzo IP dannoso identificato al firewall o al blocco in Exchange.

Perché non è possibile visualizzare elementi in questo report?

- Le attività di accesso fallite non superano le impostazioni di soglia.

- Verificare che nell'elenco di server AD FS non sia attivo alcun avviso "Servizio salute non aggiornato". Vedere altre informazioni su come risolvere i problemi relativi a questo avviso.

- Le verifiche non sono abilitate nei gruppi di server di AD FS.

Perché non è possibile accedere al report?

È necessario disporre delle autorizzazioni di Lettore della sicurezza.