Pubblicare Desktop remoto con il proxy dell'applicazione Microsoft Entra

Il servizio Desktop remoto e il proxy dell'applicazione Microsoft Entra interagiscono per migliorare la produttività dei lavoratori che si trovano lontano dalla rete aziendale.

Il gruppo di destinatari previsto per questo articolo è:

- I clienti correnti del proxy di applicazione che vogliono offrire più applicazioni agli utenti finali pubblicando applicazioni locali tramite Servizi Desktop remoto.

- Clienti attuali dei Servizi Desktop Remoto che vogliono ridurre la superficie di attacco della loro implementazione usando il proxy delle applicazioni di Microsoft Entra. Questo scenario offre un set di controlli di verifica in due passaggi e di accesso condizionale a Servizi Desktop remoto.

Integrazione del proxy di applicazione nella distribuzione standard dei Servizi Desktop Remoto

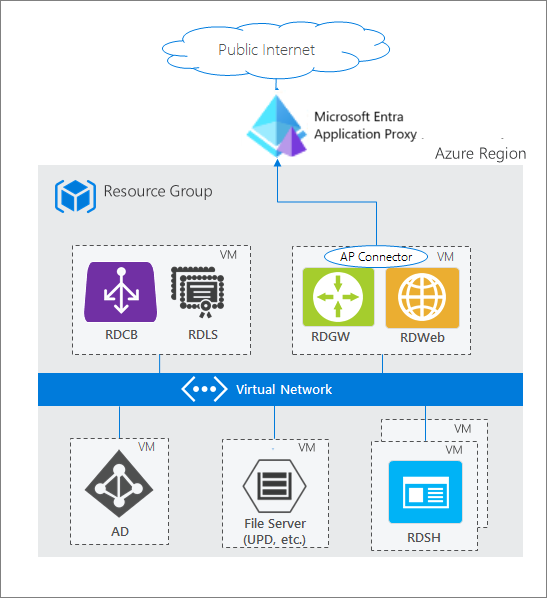

Una distribuzione standard di Servizi Desktop remoto include vari servizi ruolo Desktop remoto in esecuzione in Windows Server. Esistono più opzioni di distribuzione nell'architettura di Servizi Desktop remoto . A differenza di altre opzioni di distribuzione di Servizi Desktop remoto, la distribuzione di Servizi Desktop remoto con il proxy di applicazione Microsoft Entra (illustrato nel diagramma seguente) dispone di una connessione in uscita permanente dal server che esegue il servizio connettore. Altre distribuzioni lasciano le connessioni in ingresso aperte tramite il bilanciamento del carico.

In una distribuzione di Servizi Desktop remoto, il ruolo RD Web e il ruolo Gateway Desktop remoto vengono eseguiti su macchine con accesso a Internet. Questi endpoint vengono esposti per i motivi seguenti:

- RD Web fornisce all'utente un endpoint pubblico per accedere e visualizzare le varie applicazioni e desktop locali a cui l'utente può accedere. Quando si seleziona una risorsa, viene creata una connessione RDP (Remote Desktop Protocol) usando l'app nativa nel sistema operativo.

- Gateway Desktop remoto entra nell'immagine quando un utente avvia la connessione RDP. Il Gateway RD gestisce il traffico RDP crittografato proveniente da Internet e lo trasmette al server locale a cui si connette l'utente. In questo scenario, il traffico ricevuto dal Gateway RD proviene dal proxy dell'applicazione Microsoft Entra.

Mancia

Se non hai mai distribuito Servizi Desktop remoto prima, o se desideri più informazioni, scopri come distribuire facilmente Servizi Desktop remoto con Azure Resource Manager e Azure Marketplace.

Requisiti

- Gli endpoint RD Web e RD Gateway devono trovarsi sulla stessa macchina e avere una radice comune. RD Web e RD Gateway vengono pubblicati come un'unica applicazione con proxy delle applicazioni, per consentire un'esperienza single sign-on tra le due applicazioni.

- Distribuire RDSe proxy dell'applicazione abilitato. Abilitare il proxy dell'applicazione e aprire le porte e gli URL necessari e abilitare Transport Layer Security (TLS) 1.2 nel server. Per informazioni sulle porte da aprire e altri dettagli, vedere Tutorial: Aggiungi un'applicazione locale per l'accesso remoto tramite proxy applicativo in Microsoft Entra ID.

- Gli utenti finali devono usare un browser compatibile per connettersi a RD Web o al client RD Web. Per altre informazioni, vedere Supporto per le configurazioni client.

- Quando si pubblica RD Web, usare lo stesso nome di dominio completo (FQDN) interno ed esterno, quando possibile. Se i nomi di dominio completi (FQDN) interni ed esterni sono diversi, disabilitare Request Header Translation per evitare che il client riceva collegamenti non validi.

- Se si usa il client Web Desktop remoto, è necessario usare lo stesso FQDN interno ed esterno. Se i nomi di dominio completi interni ed esterni sono diversi, si verificano errori websocket quando si effettua una connessione RemoteApp tramite il client Web Desktop remoto.

- Se stai usando RD Web su Internet Explorer, è necessario abilitare il componente aggiuntivo RDS ActiveX.

- Se si usa il client Web Desktop remoto, è necessario usare il proxy dell'applicazione connettore versione 1.5.1975 o successiva.

- Per il flusso di autenticazione preliminare di Microsoft Entra, gli utenti possono connettersi solo alle risorse pubblicate nel riquadro RemoteApp e Desktop. Gli utenti non possono connettersi a un desktop usando il riquadro Connetti a un PC remoto.

- Se si usa Windows Server 2019, è necessario disabilitare il protocollo HTTP2. Per ulteriori informazioni, consultare Tutorial: Aggiungi un'applicazione locale per l'accesso remoto tramite proxy di applicazione in Microsoft Entra ID.

Distribuire lo scenario congiunto di Servizi Desktop remoto e proxy dell'applicazione

Dopo aver configurato i Servizi Desktop remoto e il proxy delle applicazioni Microsoft Entra per il tuo ambiente, segui i passaggi per combinare le due soluzioni. Questi passaggi illustrano come pubblicare i due endpoint di Servizi Desktop Remoto (Web Desktop Remoto e Gateway Desktop Remoto) come applicazioni e quindi indirizzare il traffico dei Servizi Desktop Remoto attraverso il proxy dell'applicazione.

Pubblicare l'endpoint host RD (Desktop remoto)

Pubblicare una nuova applicazione proxy con i valori.

- URL interno:

https://<rdhost>.com/, dove<rdhost>è la radice comune condivisa da Desktop remoto Web e Gateway di Desktop remoto. - URL esterno: questo campo viene popolato automaticamente in base al nome dell'applicazione, ma è possibile modificarlo. Gli utenti vanno su questo URL quando accedono a RDS.

- Metodo di preautenticazione: MICROSOFT Entra ID.

- Non tradurre le intestazioni URL.

- Usare HTTP-Only Cookie: No.

- URL interno:

Assegnare gli utenti all'applicazione RD pubblicata. Assicurati che tutti abbiano accesso anche a RDS.

Lasciare il metodo di autenticazione unica per l'app come Single Sign-On di Microsoft Entra disabilitato.

Nota

Agli utenti viene chiesto di eseguire l'autenticazione una volta per Microsoft Entra ID e una volta per RD Web, ma hanno l'accesso Single Sign-On a Gateway RD.

Passare a Identity>Applications>Registrazioni app. Scegliere l'app dall'elenco.

In Gestisci, selezionare Branding.

Aggiorna il campo URL della home page in modo che punti al tuo endpoint RD Web (come

https://<rdhost>.com/RDWeb).

Indirizzare il traffico di Servizi Desktop remoto al proxy dell'applicazione

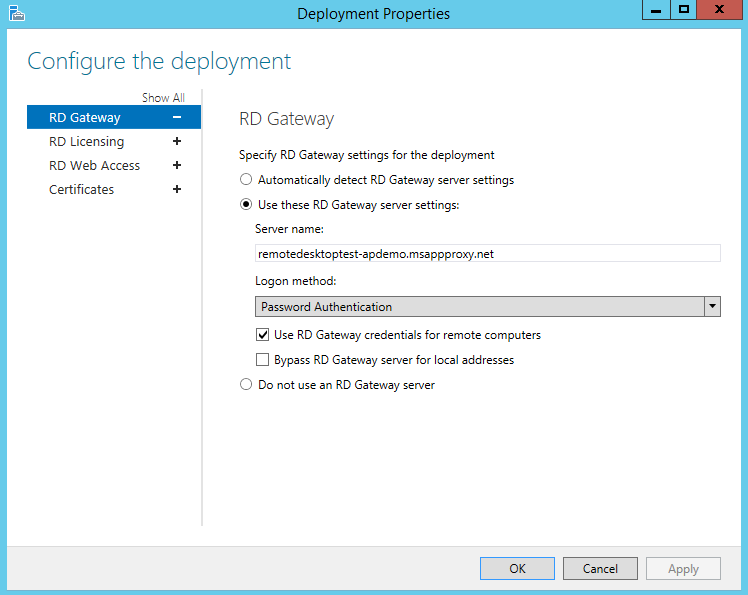

Connettersi alla distribuzione di Servizi Desktop remoto come amministratore e modificare il nome del server Gateway Desktop remoto per la distribuzione. Questa configurazione garantisce che le connessioni attraversino il servizio proxy dell'applicazione Microsoft Entra.

Connettersi al server RDS che esegue il ruolo RD Connection Broker.

Avviare Server Manager.

Selezionare Servizi Desktop remoto nel riquadro a sinistra.

Selezionare Panoramica.

Nella sezione Panoramica della distribuzione selezionare il menu a discesa e scegliere Modifica proprietà di distribuzione.

Nella scheda RD Gateway, modificare il campo nome server impostandolo sull'URL esterno che avete impostato per l'endpoint host RD nel proxy dell'applicazione.

Modificare il campo metodo di accesso in autenticazione tramite password .

schermata proprietà distribuzione

Eseguire questo comando per ogni raccolta. Sostituire <*yourcollectionname*> e <*proxyfrontendurl*> con le proprie informazioni. Questo comando abilita il Single Sign-On tra RD Web e RD Gateway e ottimizza le prestazioni.

Set-RDSessionCollectionConfiguration -CollectionName "<yourcollectionname>" -CustomRdpProperty "pre-authentication server address:s:<proxyfrontendurl>`nrequire pre-authentication:i:1"Ad esempio:

Set-RDSessionCollectionConfiguration -CollectionName "QuickSessionCollection" -CustomRdpProperty "pre-authentication server address:s:https://remotedesktoptest-aadapdemo.msappproxy.net/`nrequire pre-authentication:i:1"Nota

Il comando precedente utilizza un backtick in "`nrequire".

Per verificare la modifica delle proprietà RDP personalizzate e visualizzare il contenuto del file RDP scaricato da RDWeb per questa raccolta, eseguire il comando seguente.

(get-wmiobject -Namespace root\cimv2\terminalservices -Class Win32_RDCentralPublishedRemoteDesktop).RDPFileContents

Ora che Desktop remoto è configurato, il proxy dell'applicazione Microsoft Entra diventa il componente esposto a Internet di RDS. Rimuovere gli altri endpoint pubblici esposti a Internet nelle macchine RD Web e RD Gateway.

Abilitare il client Web RD

Se si vuole che gli utenti usino il client Web Desktop remoto, seguire la procedura descritta in Configurare il client Web Desktop remoto per gli utenti.

Il client Web Desktop remoto fornisce l'accesso all'infrastruttura Desktop remoto dell'organizzazione. È necessario un Web browser compatibile con HTML5, ad esempio Microsoft Edge, Google Chrome, Safari o Mozilla Firefox (v55.0 e versioni successive).

Testare lo scenario

Testare lo scenario con Internet Explorer su un computer con Windows 7 o 10.

- Passare all'URL esterno configurato oppure trovare l'applicazione nel pannello MyApps.

- Eseguire l'autenticazione in Microsoft Entra ID. Usare un account assegnato all'applicazione.

- Autenticarsi su RD Web.

- Al termine dell'autenticazione RDS, è possibile selezionare il desktop o l'applicazione desiderata e iniziare a lavorare.

Supporto per altre configurazioni client

La configurazione descritta in questo articolo riguarda l'accesso a RDS tramite RD Web o il client Web RD. Se tuttavia è necessario, è possibile supportare altri sistemi operativi o browser. La differenza è nel metodo di autenticazione usato.

| Metodo di autenticazione | Configurazione client supportata |

|---|---|

| Preautenticazione | RD Web- Windows 7/10/11 usando Microsoft Edge Chromium IE mode + componente aggiuntivo ActiveX RDS |

| Preautenticazione | Client Web RD - Browser web compatibile con HTML5, come Microsoft Edge, Internet Explorer 11, Google Chrome, Safari o Mozilla Firefox (v55.0 e più recenti) |

| trasmissione diretta | Qualsiasi altro sistema operativo che supporta l'applicazione Desktop remoto Microsoft |

Nota

La modalità Microsoft Edge Chromium IE è necessaria quando si utilizza il portale My Apps per accedere all'app Desktop remoto.

Il flusso di preautenticazione offre più vantaggi di sicurezza rispetto al flusso pass-through. Con l'autenticazione preliminare è possibile usare le funzionalità di autenticazione di Microsoft Entra, ad esempio Single Sign-On, Accesso condizionale e verifica in due passaggi per le risorse locali. Assicurarsi anche che solo il traffico autenticato raggiunga la rete.

Per usare l'autenticazione pass-through, esistono solo due modifiche ai passaggi elencati in questo articolo:

- In Pubblicare l'endpoint host Desktop remoto nel passaggio 1, impostare il metodo di preautenticazione su Pass-through.

- In , indirizzare il traffico dei Servizi Desktop Remoto al proxy dell'applicazione, ignorare completamente il passaggio 8.