Configurare il caricamento automatico dei log con Docker in Azure

Questo articolo descrive come configurare il caricamento automatico dei log per i report continui in Defender for Cloud Apps usando docker in Ubuntu o CentOS in Azure.

Prerequisiti

Prima di iniziare, assicurarsi che l'ambiente soddisfi i requisiti seguenti:

| Requisito | Descrizione |

|---|---|

| Sistema operativo | Uno dei seguenti: - Ubuntu 14.04, 16.04, 18.04 e 20.04 - CentOS 7.2 o versione successiva |

| Spazio su disco | 250 GB |

| Core CPU | 2 |

| Architettura CPU | Intel 64 e AMD 64 |

| RAM | 4 GB |

| Configurazione firewall | Come definito in Requisiti di rete |

Pianificare gli agenti di raccolta log in base alle prestazioni

Ogni agente di raccolta log può gestire correttamente la capacità del log fino a 50 GB all'ora, costituita da un massimo di 10 origini dati. I colli di bottiglia principali nel processo di raccolta dei log sono:

Larghezza di banda di rete: la larghezza di banda di rete determina la velocità di caricamento del log.

Prestazioni di I/O della macchina virtuale: determina la velocità con cui i log vengono scritti nel disco dell'agente di raccolta log. L'agente di raccolta log dispone di un meccanismo di sicurezza predefinito che monitora la frequenza di arrivo dei log e lo confronta con la frequenza di caricamento. In caso di congestione, l'agente di raccolta log inizia a eliminare i file di log. Se la configurazione supera in genere 50 GB all'ora, è consigliabile suddividere il traffico tra più agenti di raccolta log.

Se sono necessarie più di 10 origini dati, è consigliabile suddividere le origini dati tra più agenti di raccolta log.

Definire le origini dati

Nel portale Microsoft Defender selezionare Impostazioni > Cloud Apps Cloud Discovery Automatic log upload (Impostazioni Cloud Apps > Cloud Discovery > Automatic log upload).

Nella scheda Origini dati creare un'origine dati corrispondente per ogni firewall o proxy da cui caricare i log:

Selezionare Aggiungi origine dati.

Nella finestra di dialogo Aggiungi origine dati immettere un nome per l'origine dati e quindi selezionare l'origine e il tipo di ricevitore.

Prima di selezionare un'origine, selezionare Visualizza esempio di file di log previsto e confrontare il log con il formato previsto. Se il formato del file di log non corrisponde a questo esempio, aggiungere l'origine dati come Altro.

Per usare un'appliance di rete non elencata, selezionare Altro > formato di log del cliente o Altro (solo manuale). Per altre informazioni, vedere Uso del parser di log personalizzato.

Nota

L'integrazione con i protocolli di trasferimento sicuro (FTPS e Syslog - TLS) richiede spesso impostazioni aggiuntive o il firewall/proxy.

Ripetere questo processo per ogni firewall e proxy i cui log possono essere usati per rilevare il traffico nella rete.

È consigliabile configurare un'origine dati dedicata per ogni dispositivo di rete, consentendo di monitorare separatamente lo stato di ogni dispositivo a scopo di indagine e di esplorare Shadow IT Discovery per dispositivo se ogni dispositivo viene usato da un segmento di utente diverso.

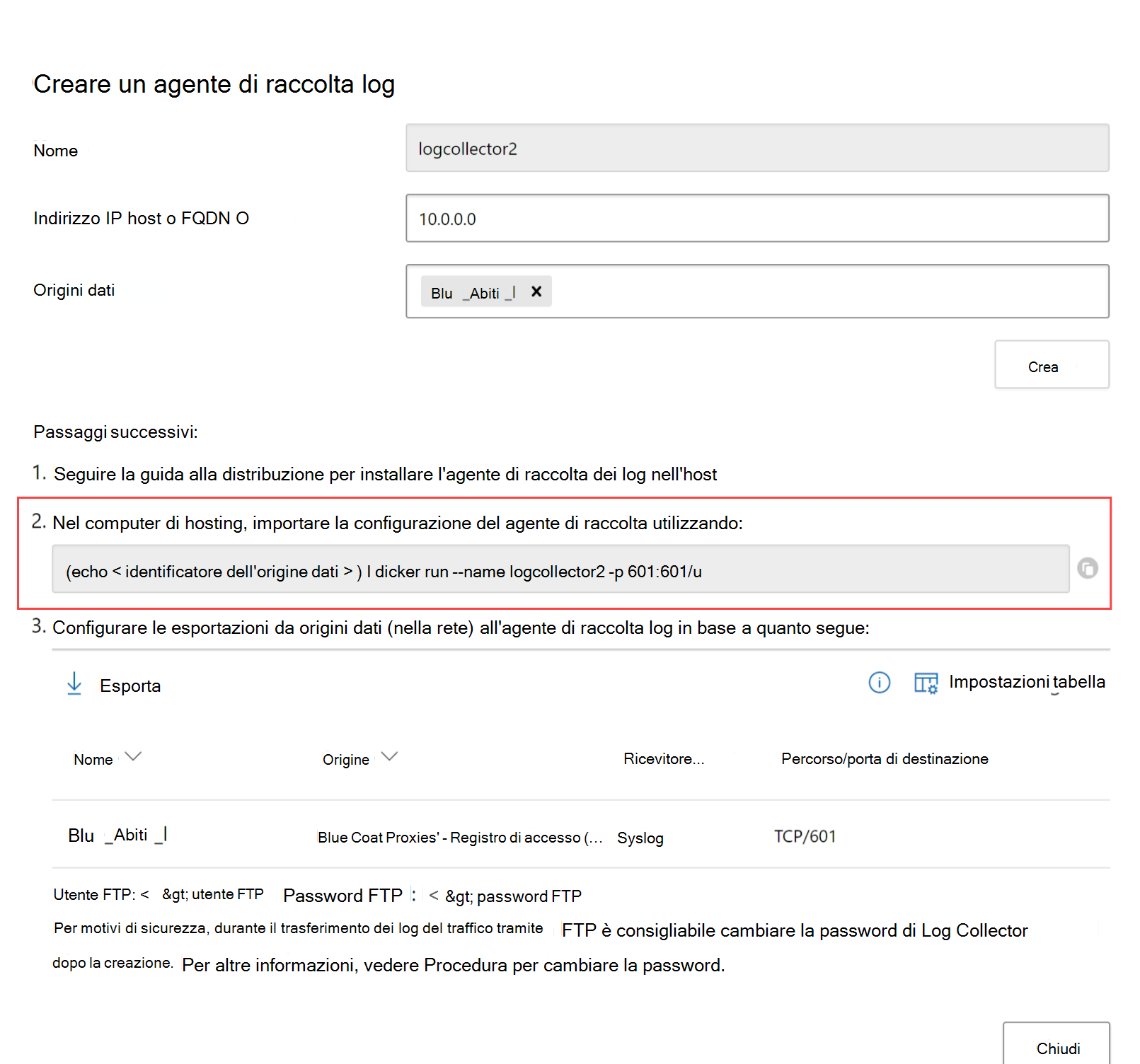

Creare un agente di raccolta log

Nel portale Microsoft Defender selezionare Impostazioni > Cloud Apps Cloud Discovery Automatic log upload (Impostazioni Cloud Apps > Cloud Discovery > Automatic log upload).

Nella scheda Raccolta log selezionare Aggiungi agente di raccolta log.

Nella finestra di dialogo Crea agente di raccolta log immettere i dettagli seguenti:

- Un nome per l'agente di raccolta log

- Indirizzo IP host, ovvero l'indirizzo IP privato del computer che verrà usato per distribuire Docker. L'indirizzo IP host può anche essere sostituito con il nome del computer, se è presente un server DNS o equivalente a risolvere il nome host.

Selezionare quindi la casella Origine dati per selezionare le origini dati da connettere all'agente di raccolta e selezionare Aggiorna per salvare le modifiche. Ogni agente di raccolta log può gestire più origini dati.

La finestra di dialogo Crea agente di raccolta log mostra altri dettagli sulla distribuzione, incluso un comando per importare la configurazione dell'agente di raccolta. Ad esempio:

Selezionare

Icona Copia accanto al comando per copiarla negli Appunti.

Icona Copia accanto al comando per copiarla negli Appunti.I dettagli visualizzati nella finestra di dialogo Crea agente di raccolta log sono diversi a seconda dei tipi di origine e ricevitore selezionati. Ad esempio, se è stato selezionato Syslog, la finestra di dialogo include informazioni dettagliate sulla porta su cui è in ascolto il listener syslog.

Copiare il contenuto della schermata e salvarlo in locale, perché saranno necessari quando si configura l'agente di raccolta log per comunicare con Defender for Cloud Apps.

Selezionare Esporta per esportare la configurazione di origine in un file di .CSV che descrive come configurare l'esportazione del log nelle appliance.

Consiglio

Per gli utenti che inviano i dati di log tramite FTP per la prima volta, è consigliabile modificare la password per l'utente FTP. Per altre informazioni, vedere Modifica della password FTP.

Distribuire il computer in Azure

Questa procedura descrive come distribuire il computer con Ubuntu. I passaggi di distribuzione per altre piattaforme sono leggermente diversi.

Creare un nuovo computer Ubuntu nell'ambiente Azure.

Al termine del computer, aprire le porte:

Nella visualizzazione computer passare a Rete selezionare l'interfaccia pertinente facendo doppio clic su di essa.

Passare al gruppo di sicurezza di rete e selezionare il gruppo di sicurezza di rete pertinente.

Passare a Regole di sicurezza in ingresso e fare clic su Aggiungi.

Aggiungere le regole seguenti (in modalità avanzata ):

Nome Intervalli di porte di destinazione Protocollo Origine Destinazione caslogcollector_ftp 21 TCP Your appliance's IP address's subnetQualsiasi caslogcollector_ftp_passive 20000-20099 TCP Your appliance's IP address's subnetQualsiasi caslogcollector_syslogs_tcp 601-700 TCP Your appliance's IP address's subnetQualsiasi caslogcollector_syslogs_udp 514-600 UDP Your appliance's IP address's subnetQualsiasi

Per altre informazioni, vedere Usare le regole di sicurezza.

Indietro al computer e fare clic su Connetti per aprire un terminale nel computer.

Passare ai privilegi radice usando

sudo -i.Se si accettano le condizioni di licenza software, disinstallare le versioni precedenti e installare Docker CE eseguendo i comandi appropriati per l'ambiente:

Rimuovere le versioni precedenti di Docker:

yum erase docker docker-engine docker.ioInstallare i prerequisiti del motore Docker:

yum install -y yum-utilsAggiungere il repository Docker:

yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo yum makecacheInstallare il motore Docker:

yum -y install docker-ceAvviare Docker

systemctl start docker systemctl enable dockerTestare l'installazione di Docker:

docker run hello-world

Eseguire il comando copiato in precedenza dalla finestra di dialogo Crea agente di raccolta log . Ad esempio:

(echo db3a7c73eb7e91a0db53566c50bab7ed3a755607d90bb348c875825a7d1b2fce) | docker run --name MyLogCollector -p 21:21 -p 20000-20099:20000-20099 -e "PUBLICIP='192.168.1.1'" -e "PROXY=192.168.10.1:8080" -e "CONSOLE=mod244533.us.portal.cloudappsecurity.com" -e "COLLECTOR=MyLogCollector" --security-opt apparmor:unconfined --cap-add=SYS_ADMIN --restart unless-stopped -a stdin -i mcr.microsoft.com/mcas/logcollector starterPer verificare che l'agente di raccolta log sia in esecuzione correttamente, eseguire il comando seguente:

Docker logs <collector_name>. Si dovrebbero ottenere i risultati: Completato correttamente.

Configurare le impostazioni locali dell'appliance di rete

Configurare i firewall e i proxy di rete per esportare periodicamente i log nella porta Syslog dedicata della directory FTP in base alle istruzioni nella finestra di dialogo. Ad esempio:

BlueCoat_HQ - Destination path: \<<machine_name>>\BlueCoat_HQ\

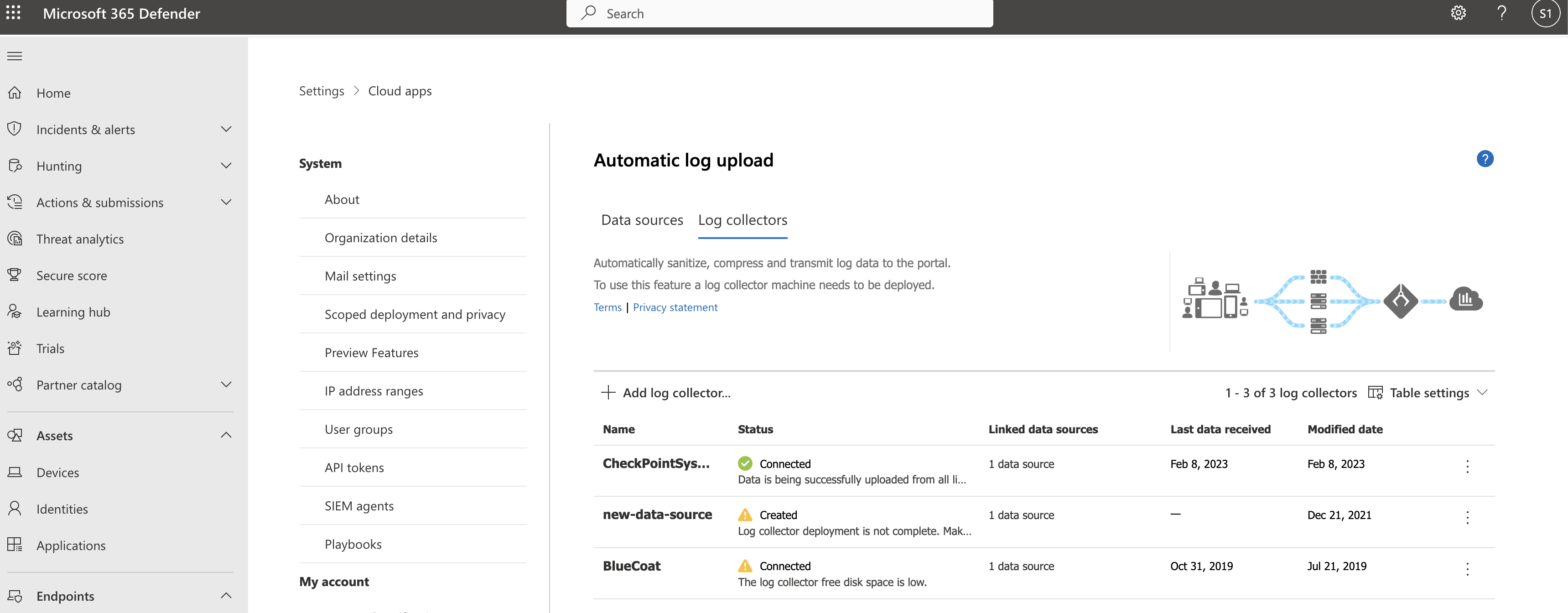

Verificare la distribuzione in Defender for Cloud Apps

Controllare lo stato dell'agente di raccolta nella tabella Agente di raccolta log e verificare che lo stato sia Connesso. Se è Creato, è possibile che la connessione e l'analisi dell'agente di raccolta log non siano state completate.

Ad esempio:

È anche possibile passare al log di governance e verificare che i log vengano caricati periodicamente nel portale.

In alternativa, è possibile controllare lo stato dell'agente di raccolta log dal contenitore docker usando i comandi seguenti:

- Accedere al contenitore usando questo comando:

docker exec -it <Container Name> bash - Verificare lo stato dell'agente di raccolta log usando questo comando:

collector_status -p

In caso di problemi durante la distribuzione, vedere Risoluzione dei problemi di individuazione del cloud.

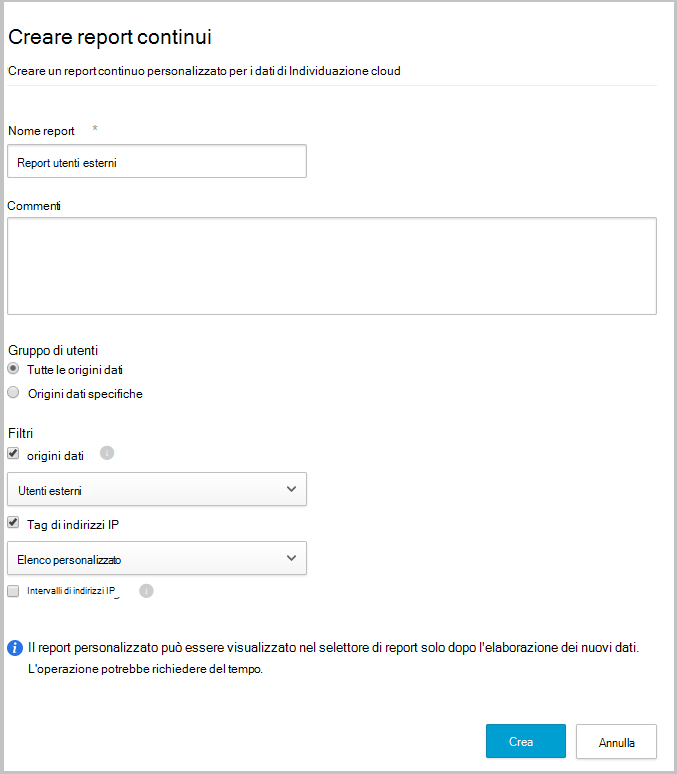

Facoltativo: creare report continui personalizzati

Verificare che i log vengano caricati in Defender for Cloud Apps e che vengano generati report. Dopo la verifica, creare report personalizzati. È possibile creare report di individuazione personalizzati basati su gruppi di utenti Microsoft Entra. Ad esempio, se si vuole visualizzare l'uso cloud del reparto marketing, importare il gruppo di marketing usando la funzionalità importa gruppo di utenti. Creare quindi un report personalizzato per questo gruppo. È anche possibile personalizzare un report in base al tag di indirizzo IP o agli intervalli di indirizzi IP.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud.

In Cloud Discovery selezionare Report continui.

Fare clic sul pulsante Crea report e compilare i campi.

In Filtri è possibile filtrare i dati in base all'origine dati, al gruppo di utenti importato o ai tag e agli intervalli di indirizzi IP.

Nota

Quando si applicano filtri ai report continui, la selezione verrà inclusa, non esclusa. Ad esempio, se si applica un filtro a un determinato gruppo di utenti, solo tale gruppo utente verrà incluso nel report.

Rimuovere l'agente di raccolta log

Se si dispone di un agente di raccolta log esistente e si vuole rimuoverlo prima di distribuirlo di nuovo o se si vuole semplicemente rimuoverlo, eseguire i comandi seguenti:

docker stop <collector_name>

docker rm <collector_name>

Passaggi successivi

Se si verificano problemi, siamo qui per aiutarti. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.