Come Defender for Cloud Apps consente di proteggere l'ambiente Cisco Webex

Come piattaforma di comunicazione e collaborazione, Cisco Webex consente di semplificare la comunicazione e la collaborazione all'interno dell'organizzazione. L'uso di Cisco Webex per lo scambio di dati e asset può esporre le informazioni aziendali sensibili agli utenti esterni, ad esempio nelle chat room in cui possono anche partecipare a una conversazione con i dipendenti.

La connessione di Cisco Webex a Defender for Cloud Apps offre informazioni dettagliate migliorate sulle attività degli utenti, fornisce rilevamenti di protezione delle informazioni e abilita controlli di governance automatizzati.

Minacce principali

- Account compromessi e minacce Insider

- Perdita di dati

- Insufficiente consapevolezza della sicurezza

- Ransomware

- Bring Your Own Device (BYOD) non gestito

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

- Applicare i criteri di prevenzione della perdita dei dati e di conformità ai dati archiviati nel cloud

- Limitare l'esposizione dei dati condivisi e applicare criteri di collaborazione

- Usare gli audit trail delle attività per indagini giudiziarie

Controllare Cisco Webex con criteri e modelli di criteri predefiniti

È possibile usare i modelli di criteri predefiniti seguenti per rilevare e inviare notifiche sulle potenziali minacce:

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività eseguita dall'utente terminato (richiede Microsoft Entra ID come IdP) Rilevamento ransomware Attività insolite di eliminazione di file Attività insolite di condivisione file Attività insolite di download di più file |

| Modello di criteri file | Rilevare un file condiviso con un dominio non autorizzato Rilevare un file condiviso con indirizzi di posta elettronica personali |

| Modello di criteri attività | Download in massa da parte di un singolo utente Potenziale attività ransomware |

Nota

Dopo aver connesso Cisco Webex e quando si usano le riunioni Webex, gli allegati vengono inseriti in Defender for Cloud Apps solo quando vengono condivisi nelle chat. Gli allegati condivisi nelle riunioni non vengono inseriti.

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Oltre al monitoraggio delle potenziali minacce, è possibile applicare e automatizzare le seguenti azioni di governance di Cisco Webex per correggere le minacce rilevate:

| Tipo | Azione |

|---|---|

| Governance degli utenti | - Notifica all'utente in caso di avviso (tramite Microsoft Entra ID) - Richiedere all'utente di eseguire di nuovo l'accesso (tramite Microsoft Entra ID) - Sospendere l'utente (tramite Microsoft Entra ID) |

| Governance dei dati | - File del cestino |

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere Cisco Webex in tempo reale

Esaminare le procedure consigliate per la protezione e la collaborazione con utenti esterni e il blocco e la protezione del download di dati sensibili in dispositivi non gestiti o rischiosi.

Connettere Cisco Webex a Microsoft Defender for Cloud Apps

Questa sezione fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps all'account Cisco Webex esistente usando le API del connettore. Questa connessione offre visibilità e controllo su utenti, attività e file Webex. Per informazioni su come Defender for Cloud Apps protegge Cisco Webex, vedere Proteggere Cisco Webex.

Prerequisiti:

È consigliabile creare un account di servizio dedicato per la connessione. Ciò consente di verificare che le azioni di governance eseguite in Webex vengano eseguite da questo account, ad esempio eliminare i messaggi inviati in Webex. In caso contrario, il nome dell'amministratore che si è connesso Defender for Cloud Apps a Webex verrà visualizzato come utente che ha eseguito le azioni.

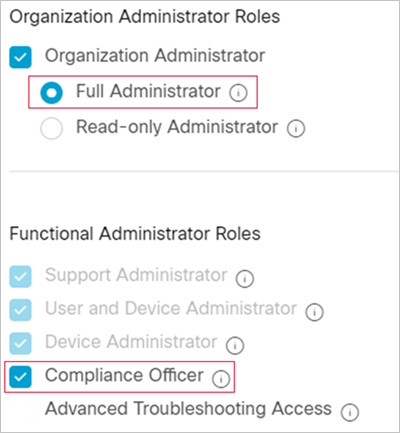

È necessario disporre dei ruoli amministratore completo e Responsabile conformità in Webex (in Ruoli eruoli di amministratoredella sicurezza>).

Per connettere Webex a Defender for Cloud Apps:

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app fare clic su +Connetti un'app, seguita da Cisco Webex.

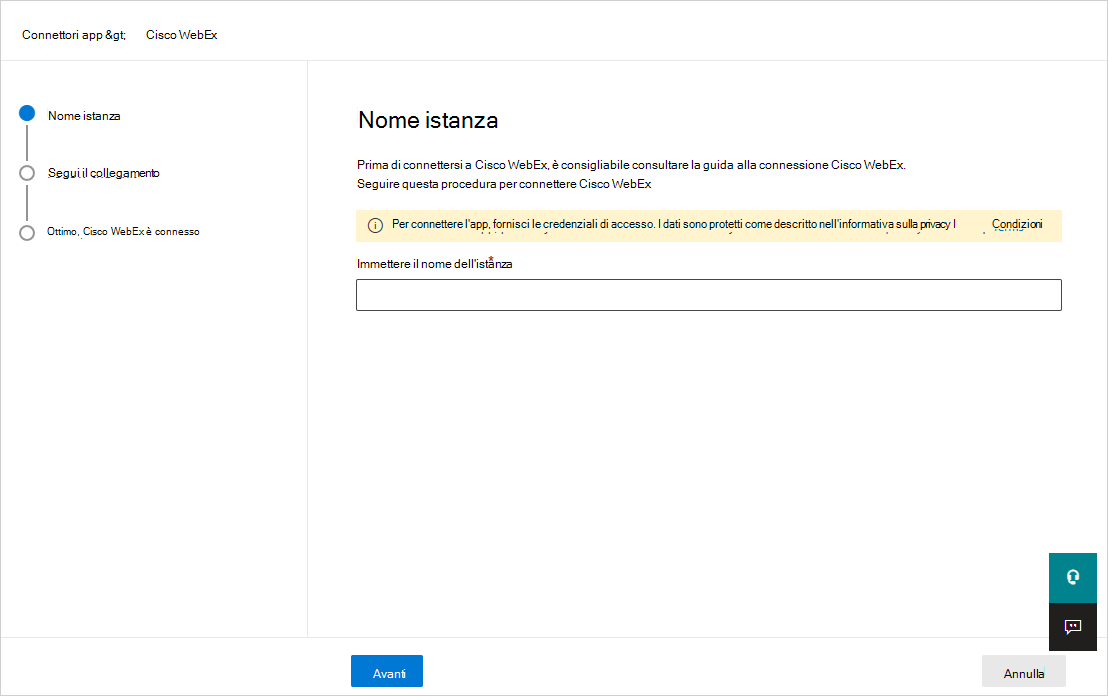

Nella finestra successiva assegnare un nome al connettore e selezionare Avanti.

Nella pagina Segui il collegamento selezionare Connetti Cisco Webex. Verrà visualizzata la pagina di accesso webex. Immettere le credenziali per consentire Defender for Cloud Apps l'accesso all'istanza Webex del team.

Webex chiede se si vuole consentire Defender for Cloud Apps l'accesso alle informazioni del team, al log attività ed eseguire attività come membro del team. Per continuare, fare clic su Consenti.

Nella console di Defender for Cloud Apps verrà visualizzato un messaggio che informa che Webex è stato connesso correttamente.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

Dopo la connessione a Webex, si riceveranno eventi per 7 giorni prima della connessione. Defender for Cloud Apps analizza gli eventi negli ultimi tre mesi. Per aumentare questo valore, è necessario disporre di una licenza Cisco Webex Pro e aprire un ticket con il supporto Defender for Cloud Apps.

In caso di problemi di connessione dell'app, vedere Risoluzione dei problemi relativi ai connettori di app.

Passaggi successivi

Se si verificano problemi, siamo qui per aiutarti. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.