Concedere ai partner l'accesso a Microsoft Security Copilot

Se si lavora con un provider di soluzioni di sicurezza gestita microsoft (MSSP), assicurarsi che accedono alle funzionalità di Security Copilot solo quando si concede loro l'accesso. La configurazione dei privilegi Amministrazione delegati granulari (GDAP) è il modo migliore per proteggere i partner per lavorare con tutti i vantaggi Security Copilot offerti, proprio come il team di sicurezza.

Esistono due modi per consentire a un partner di gestire la Security Copilot.

GDAP (scelta consigliata)

Approvare il provider di servizi condivisi per ottenere le autorizzazioni di Security Copilot per il tenant. Assegnano a un gruppo di sicurezza le autorizzazioni necessarie usando I privilegi di Amministrazione delegati granulari (GDAP).Collaborazione B2B

Configurare gli account guest per consentire agli utenti del partner di accedere al tenant.

Esistono compromessi per entrambi i metodi. Usare la tabella seguente per decidere quale metodo è più adatto all'organizzazione. È possibile combinare entrambi i metodi per una strategia globale dei partner.

| Considerazione | GDAP | Collaborazione B2B |

|---|---|---|

| Come viene implementato l'accesso associato al tempo? | L'accesso è associato al tempo per impostazione predefinita e integrato nel processo di approvazione delle autorizzazioni. | La gestione Privileged Identity Management (PIM) con accesso vincolato al tempo è possibile, ma deve essere gestita dal cliente. |

| Come viene amministrato l'accesso con privilegi minimi? | GDAP richiede gruppi di sicurezza. Un elenco dei ruoli con privilegi minimi necessari guida la configurazione. | I gruppi di sicurezza sono facoltativi e gestiti dal cliente. |

| Quali plug-in sono supportati? | È supportato un set parziale di plug-in. | Tutti i plug-in disponibili per il cliente sono disponibili per il partner. |

| Qual è l'esperienza di accesso autonoma ? | Mssp usa la gestione dei servizi per accedere facilmente a Security Copilot per il tenant appropriato. | Usare la selezione dell'opzione tenant dall'impostazione Security Copilot. |

| Cos’è l'esperienza integrata? | Supportato, con collegamenti di gestione dei servizi per facilitare l'accesso. | Supportato normalmente. |

GDAP

GDAP consente a un provider del servizio gestito di configurare l'accesso con privilegi minimi e associato a tempo concesso in modo esplicito dal cliente Security Copilot. Solo i provider di servizi condivisi registrati come Cloud Solution Partner (CSP) possono gestire Security Copilot. L'accesso viene assegnato a un gruppo di sicurezza MSSP che riduce il carico amministrativo sia per il cliente che per il partner. A un utente MSSP vengono assegnati il ruolo e il gruppo di sicurezza appropriati per gestire il cliente.

Per ulteriori informazioni, vedere Introduzione ai privilegi amministrativi con delega granulari.

Ecco la matrice corrente dei plug-in Copilot di sicurezza che supportano GDAP:

| Plug-in Copilot di sicurezza | Supporta GDAP |

|---|---|

| Gestione della superficie di attacco esterna di Defender | No |

| Entra | Nel complesso, no, ma alcune funzionalità funzionano. |

| Intune | Sì |

| MDTI | No |

| Defender XDR | Sì |

| NL2KQL Defender | Sì |

| NL2KQL Sentinel | No |

| Purview | Sì |

| Sentinel | No |

Per altre informazioni, vedere Carichi di lavoro supportati da GDAP.

Relazione GDAP

Mssp invia una richiesta GDAP al cliente. Seguire le istruzioni in questo articolo, Ottenere le autorizzazioni per gestire il cliente. Per ottenere risultati ottimali, mssp deve richiedere ai ruoli lettore di sicurezza e operatore di sicurezza di accedere a Security Copilot piattaforma e plug-in. Per altre informazioni, vedere Informazioni sull'autenticazione.

Il cliente approva la richiesta GDAP del partner. Per altre informazioni, vedere Approvazione del cliente.

Autorizzazioni del gruppo di sicurezza

Mssp crea un gruppo di sicurezza e le assegna le autorizzazioni approvate. Per altre informazioni, vedere Assegnare ruoli Microsoft Entra.

Il cliente aggiunge i ruoli richiesti dal provider del servizio gestito al ruolo di Security Copilot appropriato (proprietario copilot o collaboratore copilot). Ad esempio, se mssp ha richiesto le autorizzazioni dell'operatore di sicurezza, il cliente aggiunge tale ruolo al ruolo di collaboratore Copilot all'interno di Security Copilot. Per altre informazioni, vedere Assegnazione di ruoli Security Copilot.

Accesso Security Copilot MSSP

L'account utente MSSP deve essere associato al gruppo di sicurezza del partner assegnato e un ruolo approvato per connettersi alla Security Copilot di un cliente.

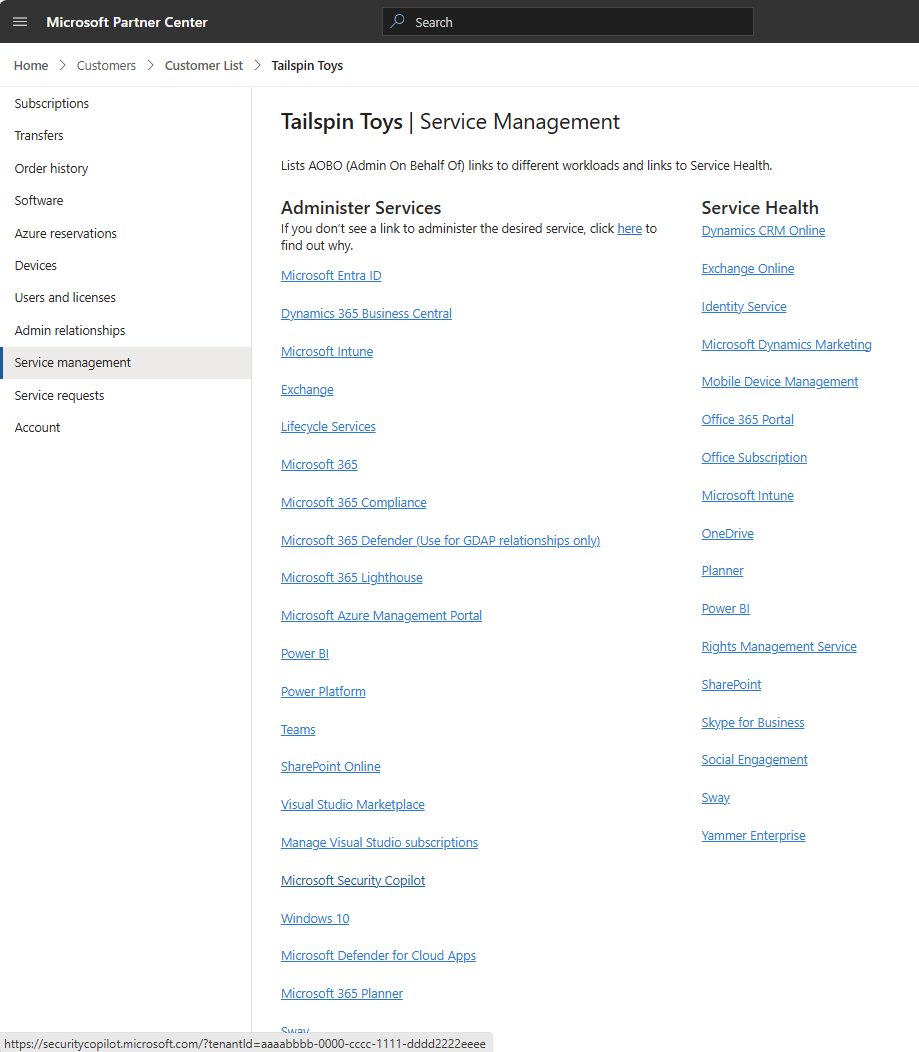

Mssp dispone di una pagina di gestione del servizio che consente una connessione senza problemi ai carichi di lavoro dei clienti approvati. Ad esempio, l'immagine seguente mostra ciò che un utente mssp può amministrare per il cliente Tailspin Toys.

Verificare che l'URL corrisponda al tenant del cliente. Ad esempio,

https://securitycopilot.microsoft.com/?tenantId=aaaabbbb-0000-cccc-1111-dddd2222eeee.

Collaborazione B2B

Questo metodo di accesso invita i singoli account partner come guest del tenant del cliente per utilizzare Copilot per la sicurezza.

Configurare un account guest per il partner

Nota

Per eseguire le procedure descritte in questa opzione, è necessario disporre di un ruolo appropriato, ad esempio Amministratore utenti o Amministratore fatturazione, assegnato in Microsoft Entra.

Passare all’Interfaccia di amministrazione di Microsoft Entra ed eseguire l’accesso.

Andare a Identità>Utenti>Tutti gli utenti.

Selezionare Nuovo utente>Invita utente esterno e quindi specificare le impostazioni per l'account guest.

Nella scheda Informazioni di base immettere l'indirizzo di posta elettronica dell'utente, il nome visualizzato e un messaggio se si desidera includerne uno. A scelta, è possibile aggiungere un destinatario Cc per ricevere una copia dell'invito tramite posta elettronica.

Nella sezione Identità della scheda Proprietà immettere il nome e il cognome dell'utente. A scelta, è possibile compilare tutti gli altri campi che si desidera usare.

Nella scheda Assegnazioni selezionare + Aggiungi ruolo. Scorrere verso il basso e selezionare Operatore di sicurezza o Amministratore che legge i dati di sicurezza.

Nella scheda Rivedi e invita rivedere le impostazioni. Quando si è pronti, selezionare Invita.

Il partner riceve un messaggio di posta elettronica con un collegamento per accettare l'invito a partecipare al tenant come guest.

Consiglio

Per altre informazioni sulla configurazione di un account guest, vedere Invitare un utente esterno.

Accesso Security Copilot B2B

Dopo aver configurato un account guest per il partner, è possibile notificare loro che ora possono usare le funzionalità di Security Copilot.

Indicare al partner di cercare una notifica tramite posta elettronica da Microsoft. Il messaggio di posta elettronica contiene i dettagli relativi all'account utente e include un collegamento che deve selezionare per accettare l'invito.

Il partner accede Security Copilot visitando securitycopilot.microsoft.com e accedendo usando il proprio account di posta elettronica.

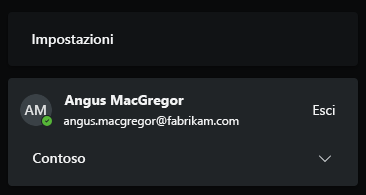

Il partner usa la funzionalità di commutazione tenant per assicurarsi che accinga al cliente appropriato. Ad esempio, l'immagine seguente mostra un partner di Fabrikam che usa le credenziali per lavorare in Security Copilot per il cliente Contoso.

In alternativa, impostare l'ID tenant direttamente nell'URL, ad esempio

https://securitycopilot.microsoft.com/?tenantId=aaaabbbb-0000-cccc-1111-dddd2222eeee.Per iniziare a usare Security Copilot, condividere gli articoli seguenti:

Supporto tecnico

Attualmente, se il provider del servizio gestito o il partner ha domande e necessita di supporto tecnico per Security Copilot al di fuori del centro per i partner, l'organizzazione del cliente deve contattare il supporto tecnico per conto del provider di servizi microsoft.