Creare un endpoint privato per Azure Data Manager per l'energia

Collegamento privato di Azure fornisce connettività privata da una rete virtuale alla piattaforma distribuita come servizio (PaaS) di Azure. Semplifica l'architettura di rete e protegge la connessione tra endpoint in Azure eliminando l'esposizione dei dati alla rete Internet pubblica.

Usando il collegamento privato di Azure, è possibile connettersi a un'istanza di Azure Data Manager per l'energia dalla rete virtuale tramite un endpoint privato, ovvero un set di indirizzi IP privati in una subnet all'interno della rete virtuale. È quindi possibile limitare l'accesso all'istanza di Azure Data Manager per l'energia su questi indirizzi IP privati.

È possibile connettersi a un'istanza di Azure Data Manager per l'energia configurata con collegamento privato usando un metodo di approvazione automatico o manuale. Per altre informazioni, vedere la documentazione relativa al collegamento privato.

Questo articolo descrive come configurare un endpoint privato per Azure Data Manager per l'energia.

Nota

Per abilitare l'endpoint privato, è necessario disabilitare l'accesso pubblico a Azure Data Manager for l’energia. Se l'accesso pubblico è abilitato e viene creato un endpoint privato, l'istanza sarà accessibile solo tramite endpoint privato e non dall'accesso pubblico.

Nota

Terraform attualmente non supporta la creazione di endpoint privati per Azure Data Manager per l'energia.

Prerequisiti

Creare una rete virtuale nella stessa sottoscrizione dell'istanza di Azure Data Manager per l'energia. Questa rete virtuale consente l'approvazione automatica dell'endpoint collegamento privato.

Creare un endpoint privato durante il provisioning dell'istanza mediante il portale di Azure

Usare la procedura seguente per creare un endpoint privato durante il provisioning di Azure Data Manager per la risorsa energia:

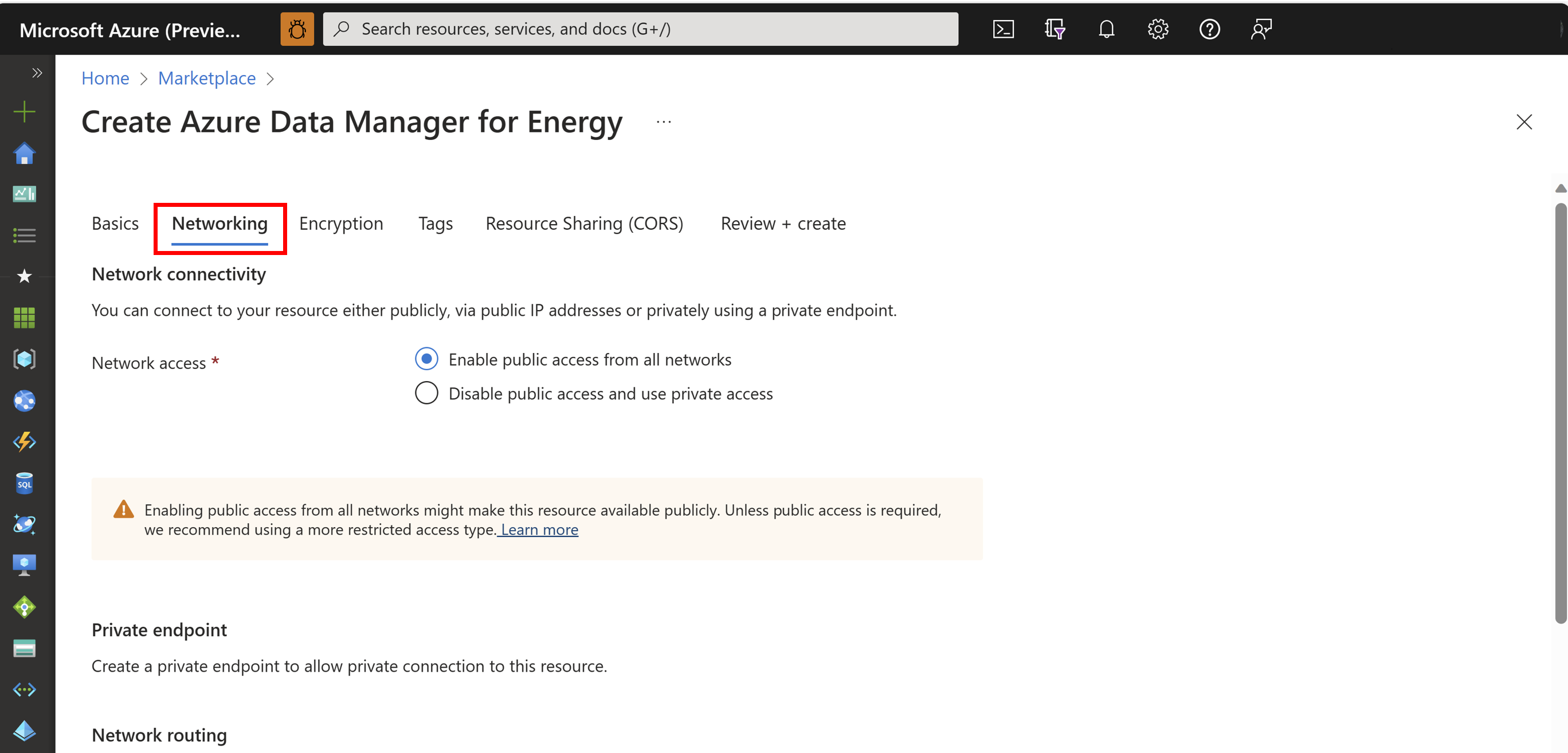

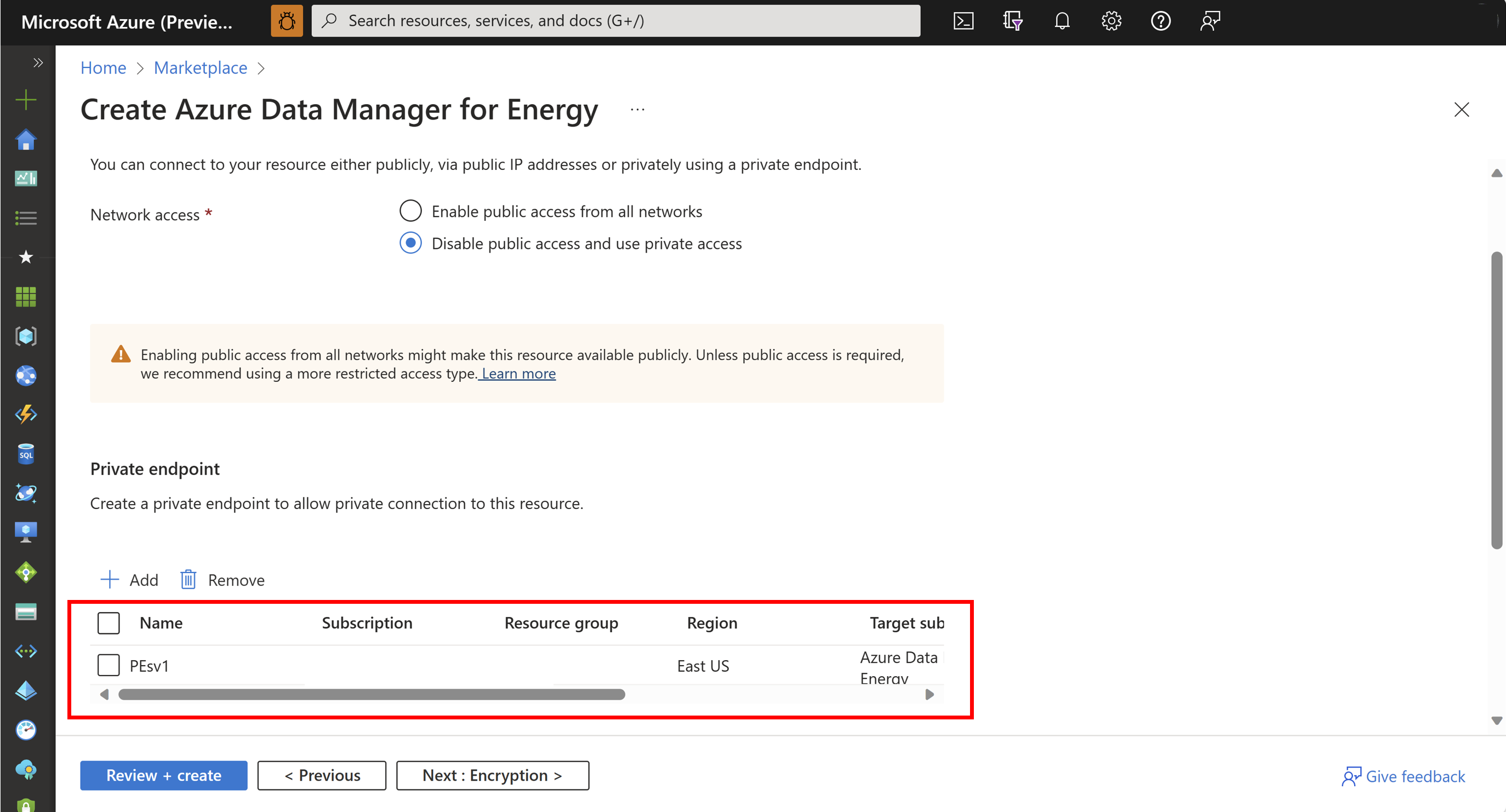

Durante la creazione di Azure Data Manager per l'istanza di energia, selezionare la scheda Rete.

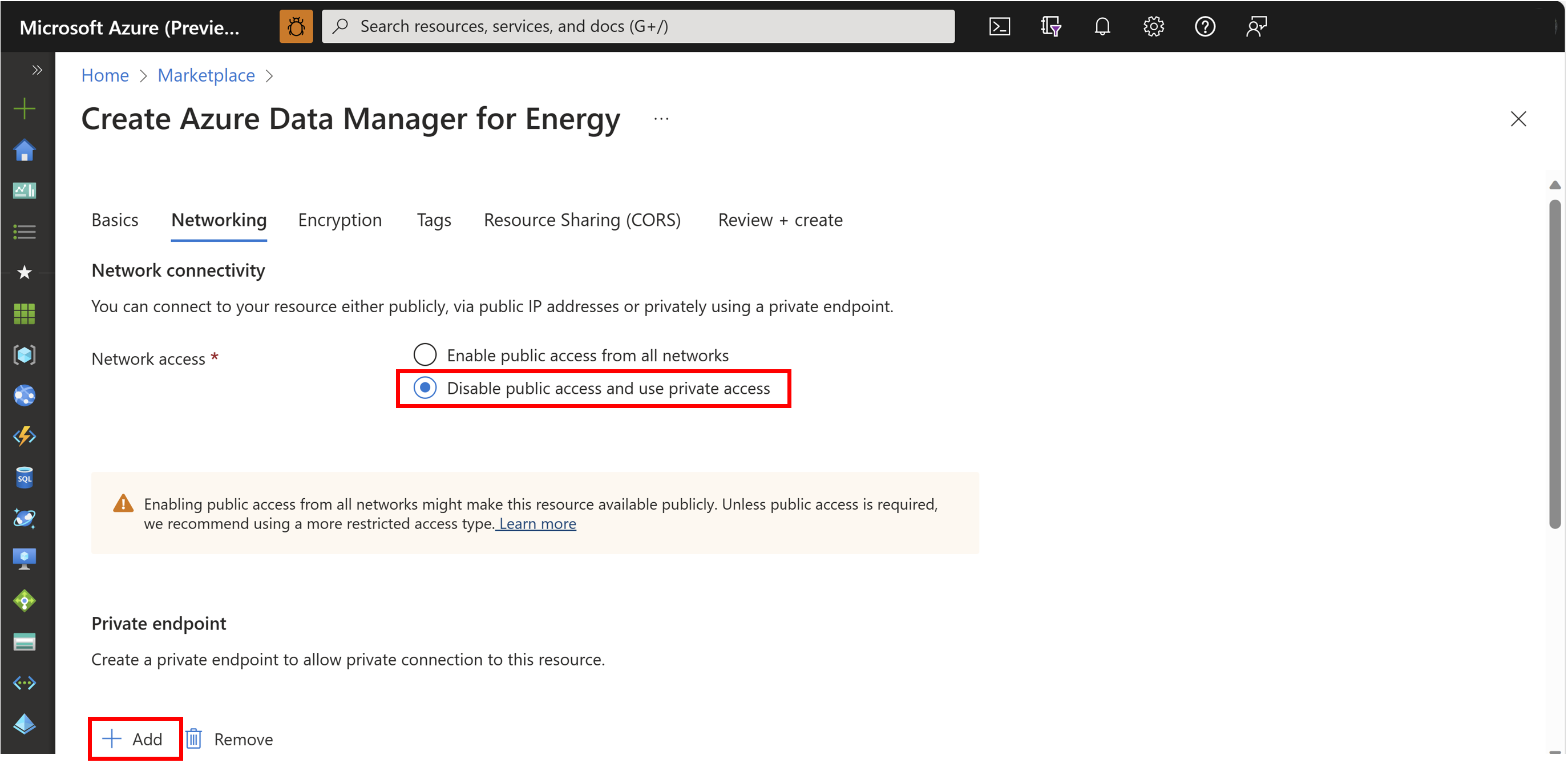

Nella scheda Rete, selezionare Disabilita l'accesso pubblico e usa l'accesso privato e quindi scegliere Aggiungi in Endpoint privato.

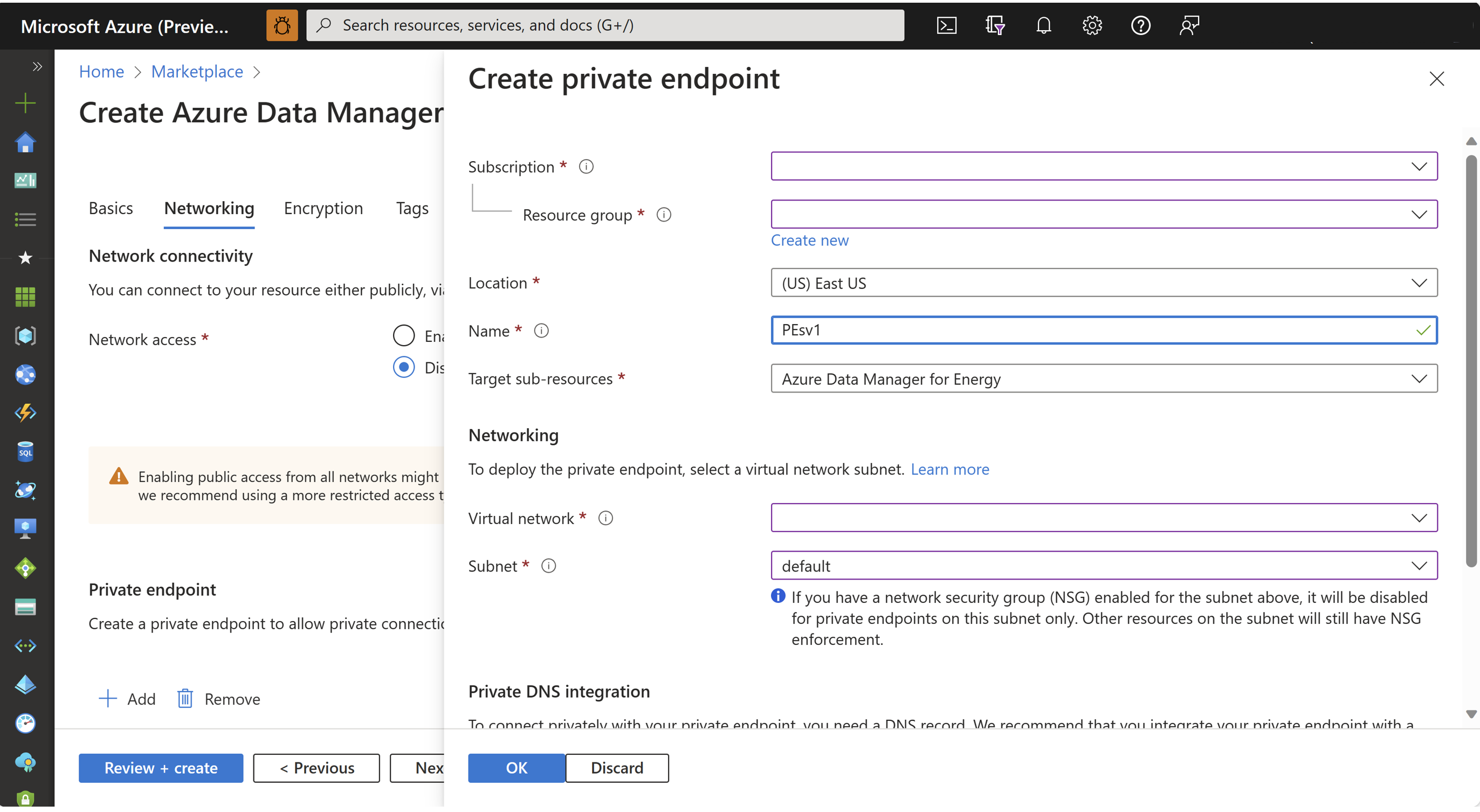

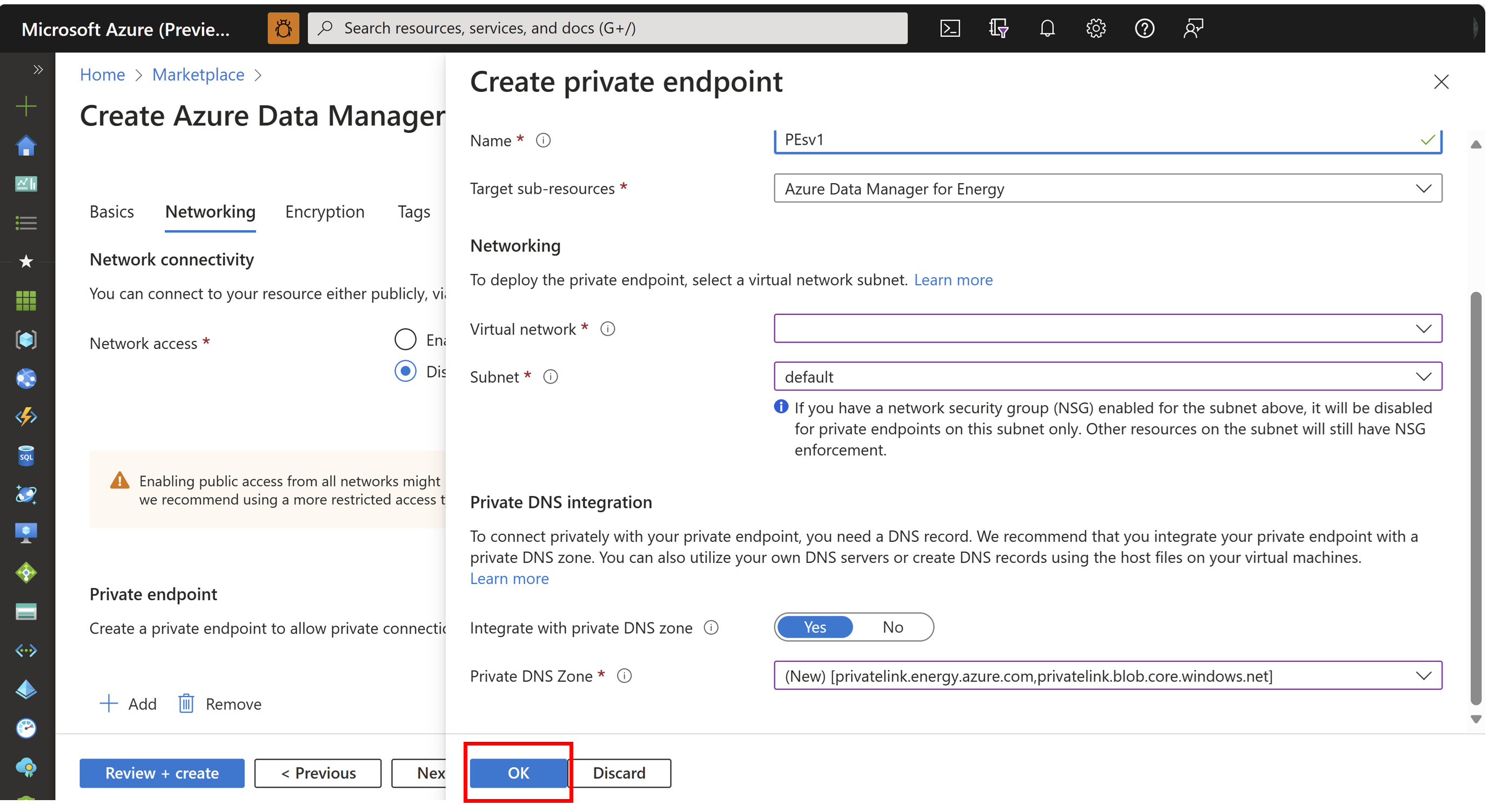

In Crea endpoint privato, immettere o selezionare le informazioni seguenti e scegliere OK:

Impostazione Valore Subscription Selezionare la sottoscrizione Gruppo di risorse Selezionare un gruppo di risorse Ufficio Selezionare l'area in cui si vuole distribuire l'endpoint privato Nome Immettere un nome per l'endpoint privato. Il nome deve essere univoco Risorsa secondaria di destinazione Azure Data Manager per l'energia per impostazione predefinita Rete:

Impostazione Valore Rete virtuale Selezionare la rete virtuale in cui si vuole distribuire l'endpoint privato Subnet Selezionare la subnet Integrazione DNS privato:

Impostazione Valore Integra con la zona DNS privato Lasciare il valore predefinito: Sì Zona DNS privato Lasciare il valore predefinito Verificare i dettagli dell'endpoint privato nella scheda Rete e quindi selezionare Rivedi e crea dopo aver completato altre schede.

Nella pagina Rivedi e crea, Azure convalida le configurazioni. Quando viene visualizzata la convalida superata, selezionare il pulsante Crea.

Un'istanza di Azure Data Manager per l'energia viene creata con un collegamento privato.

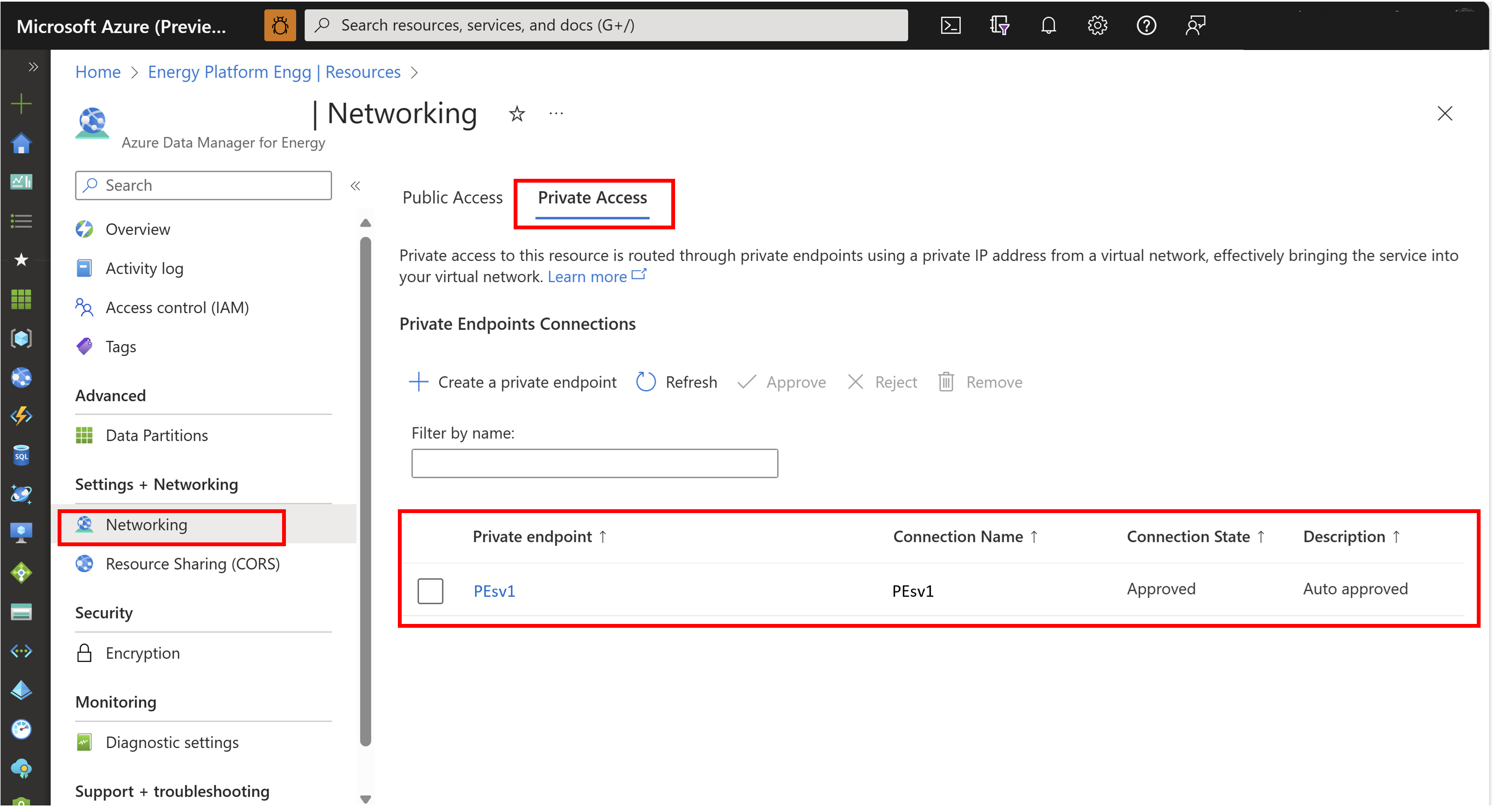

È possibile passare a Rete dopo il provisioning delle istanze e visualizzare l'endpoint privato creato nella scheda Accesso privato.

Creare un endpoint privato dopo il provisioning dell'istanza usando il portale di Azure

Usare la procedura seguente per creare un endpoint privato per un'istanza di Azure Data Manager per l'energia esistente mediante il portale di Azure:

Nel riquadro Tutte le risorse, scegliere un'istanza di Azure Data Manager per l'energia.

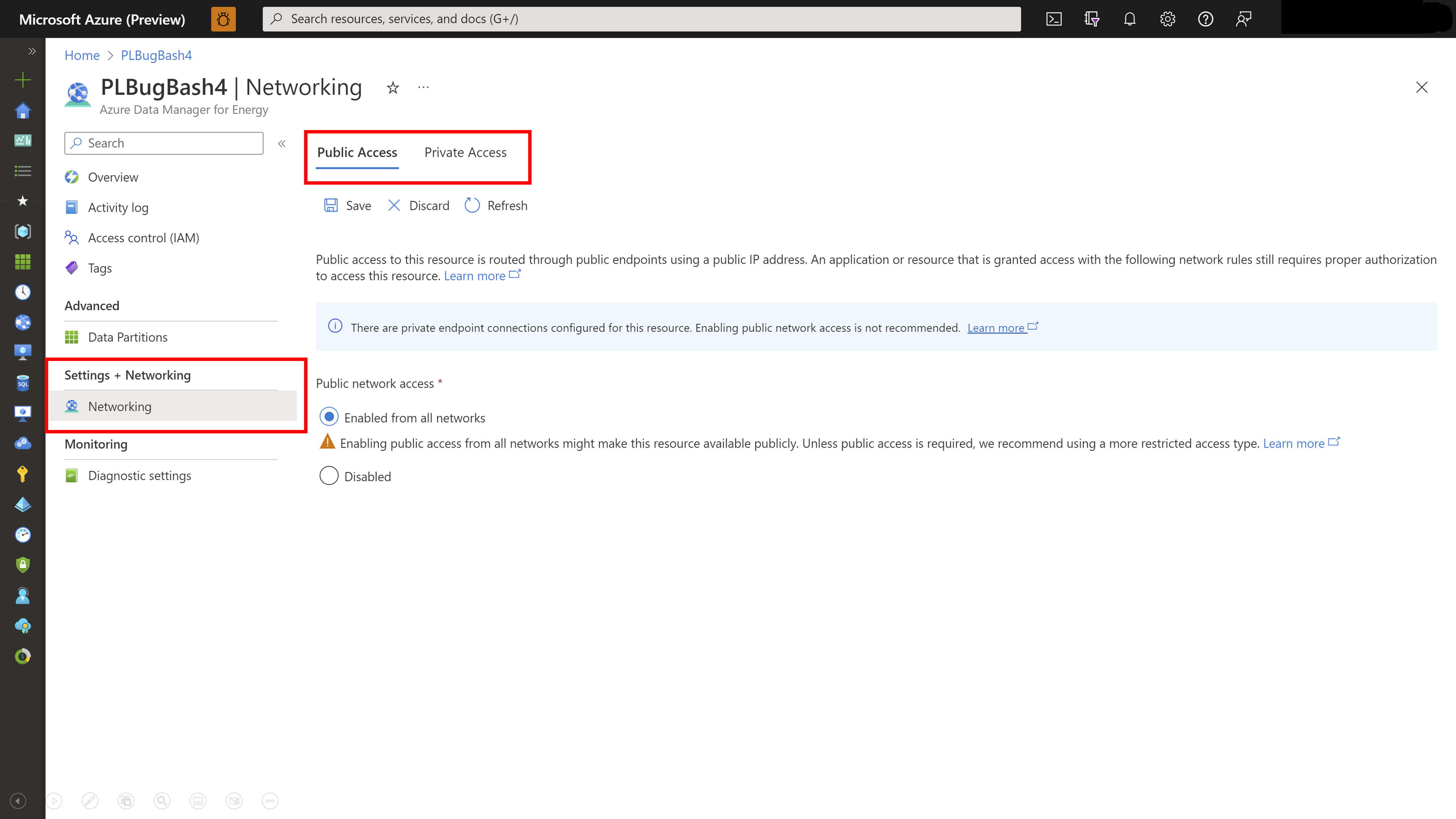

Selezionare Rete dall'elenco delle impostazioni.

Nella scheda Accesso pubblico, selezionare Abilitato da tutte le reti per consentire il traffico da tutte le reti.

Per bloccare il traffico da tutte le reti, selezionare Disabilitato.

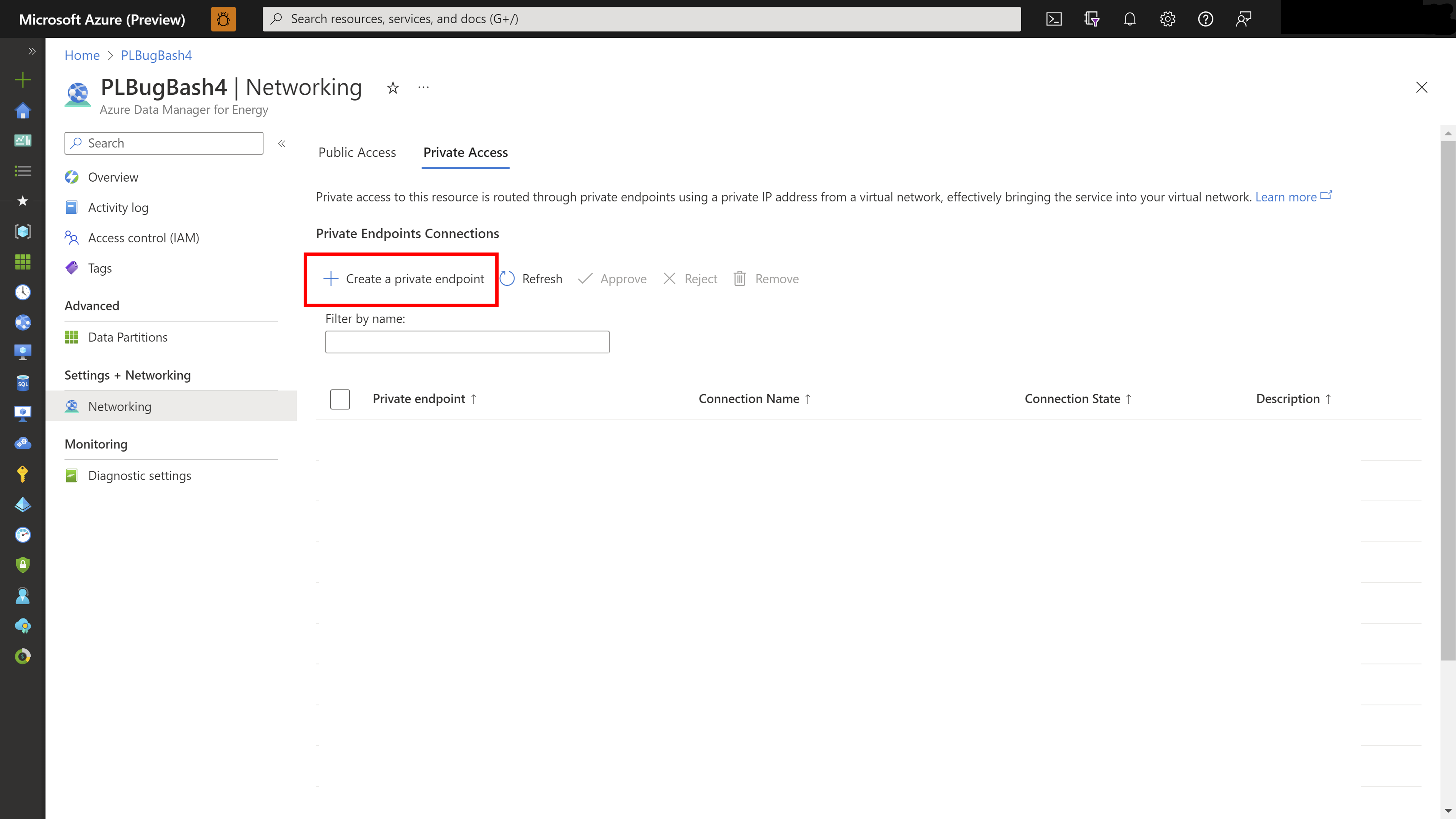

Selezionare la scheda Accesso privato e quindi scegliere Crea un endpoint privato.

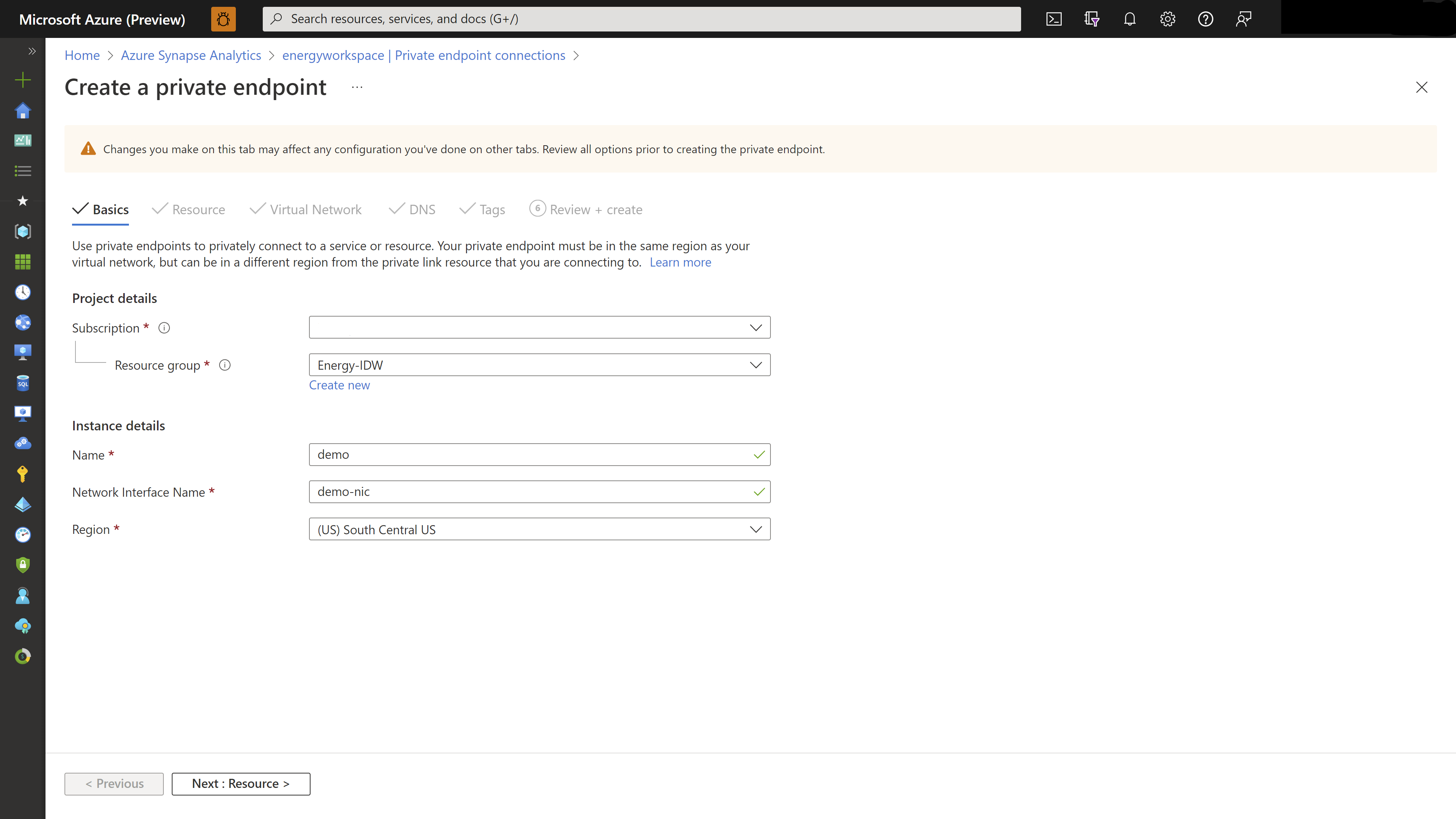

Nella procedura guidata Crea un endpoint privato, nella pagina Informazioni di base, inserire o selezionare i seguenti dettagli:

Impostazione Valore Abbonamento Selezionare la sottoscrizione per il progetto. Gruppo di risorse Selezionare un gruppo di risorse per il progetto. Nome Immettere un nome per l'endpoint privato. Il nome deve essere univoco. Area Selezionare l'area in cui si vuole distribuire il collegamento privato. Nota

L'approvazione automatica avviene solo quando l'istanza di Azure Data Manager per l'energia e la rete virtuale per l'endpoint privato si trovano nella stessa sottoscrizione.

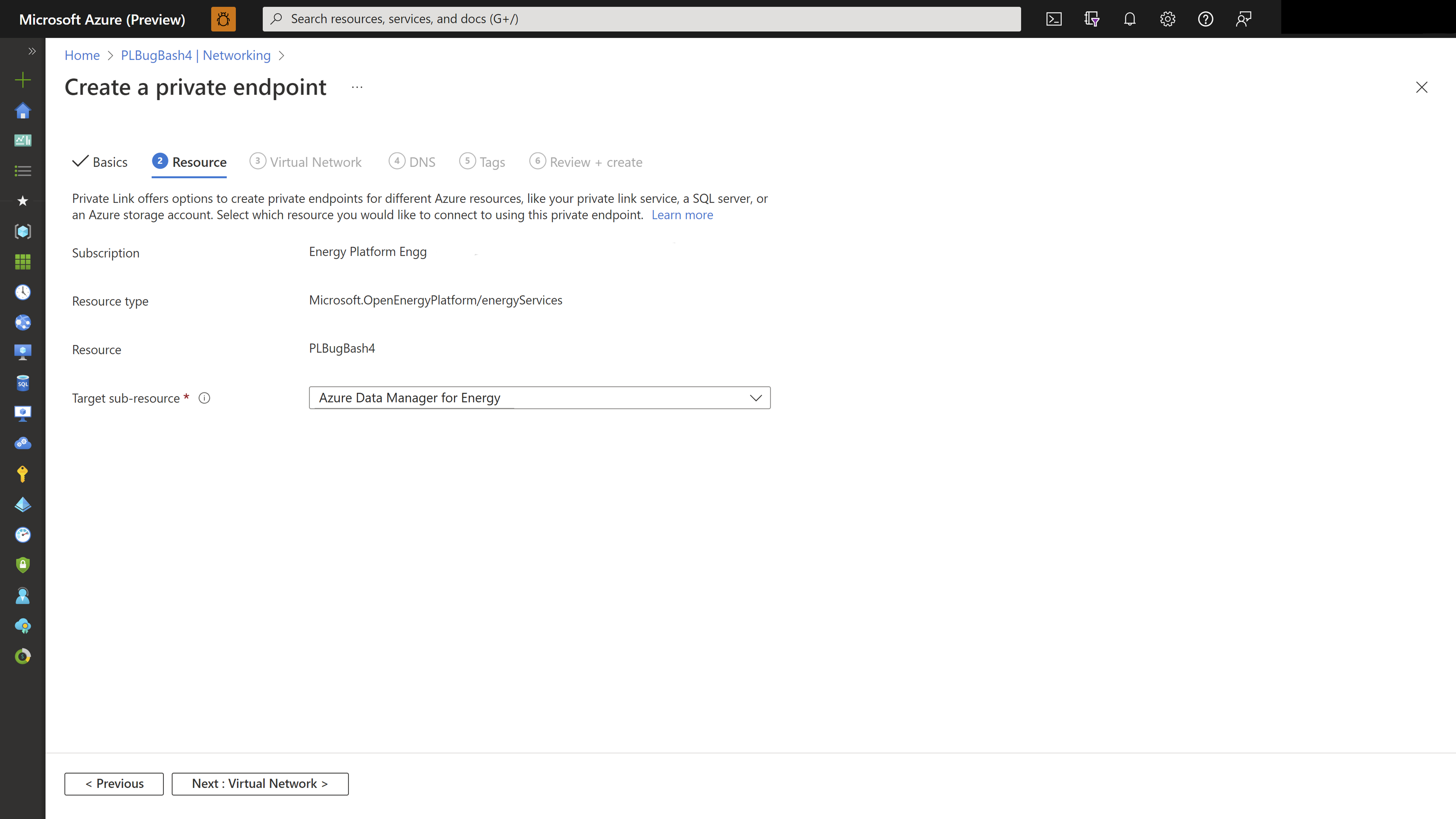

Selezionare Avanti: Risorsa. Nella pagina Risorsa, verificare le informazioni seguenti:

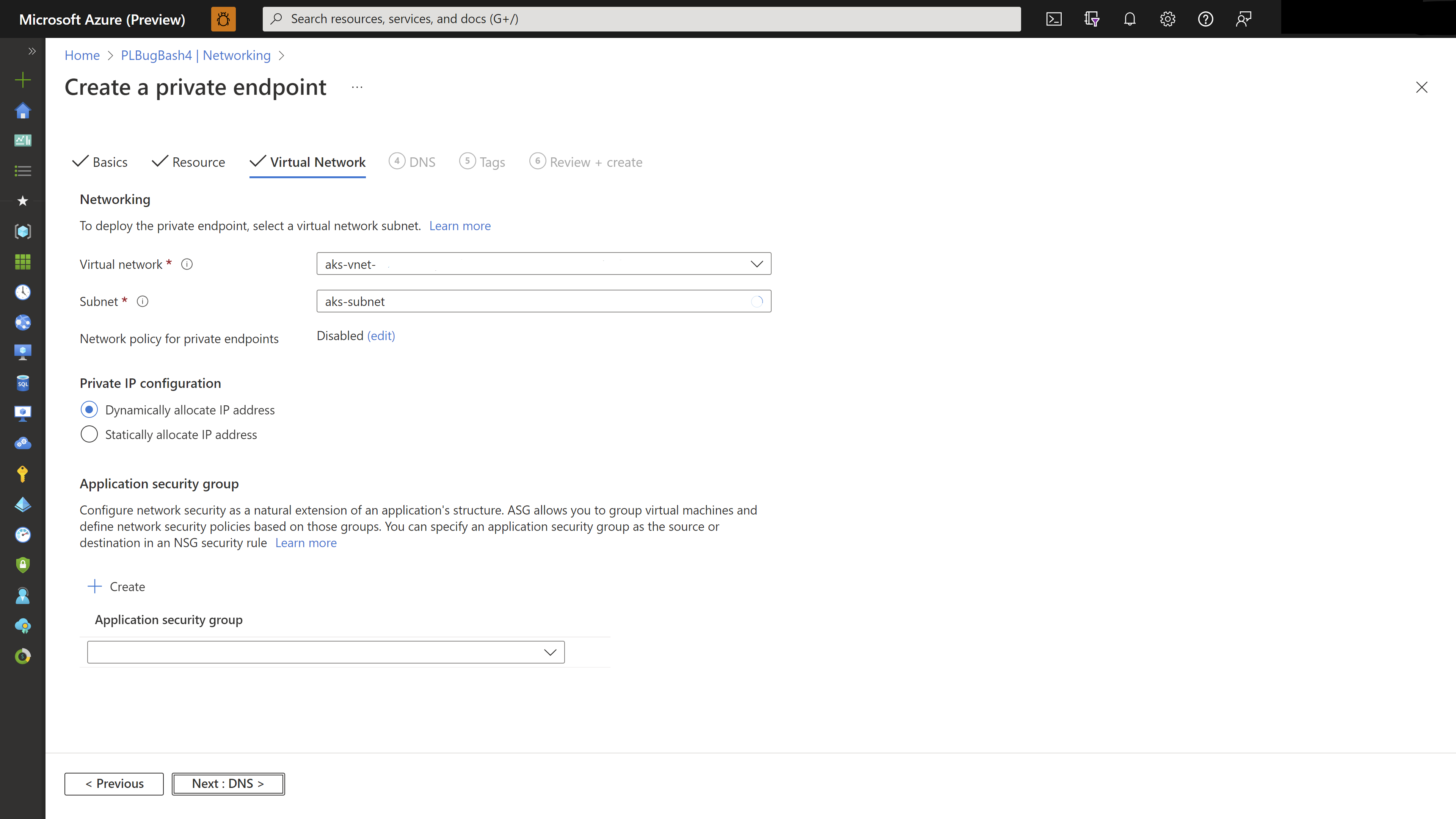

Impostazione Valore Abbonamento Sottoscrizione in uso Tipo di risorsa Microsoft.OpenEnergyPlatform/energyServices Conto risorse La propria istanza di Azure Data Manager per l'energia Risorsa secondaria di destinazione Azure Data Manager per l'energia (per Azure Data Manager per l'energia) per impostazione predefinita Selezionare Avanti: Rete virtuale. Nella pagina Rete virtuale è possibile:

Configurare le impostazioni IP private e di rete. Altre informazioni.

Configurare un endpoint privato con un gruppo di sicurezza delle applicazioni. Altre informazioni.

Selezionare Avanti: DNS. Nella pagina DNS è possibile lasciare le impostazioni predefinite o configurare l'integrazione DNS privato. Altre informazioni.

Al termine, selezionare Avanti: Tag. Nella pagina Tag è possibile aggiungere tag per classificare le risorse.

Selezionare Rivedi e crea. Nella pagina Rivedi e crea Azure convalida la configurazione.

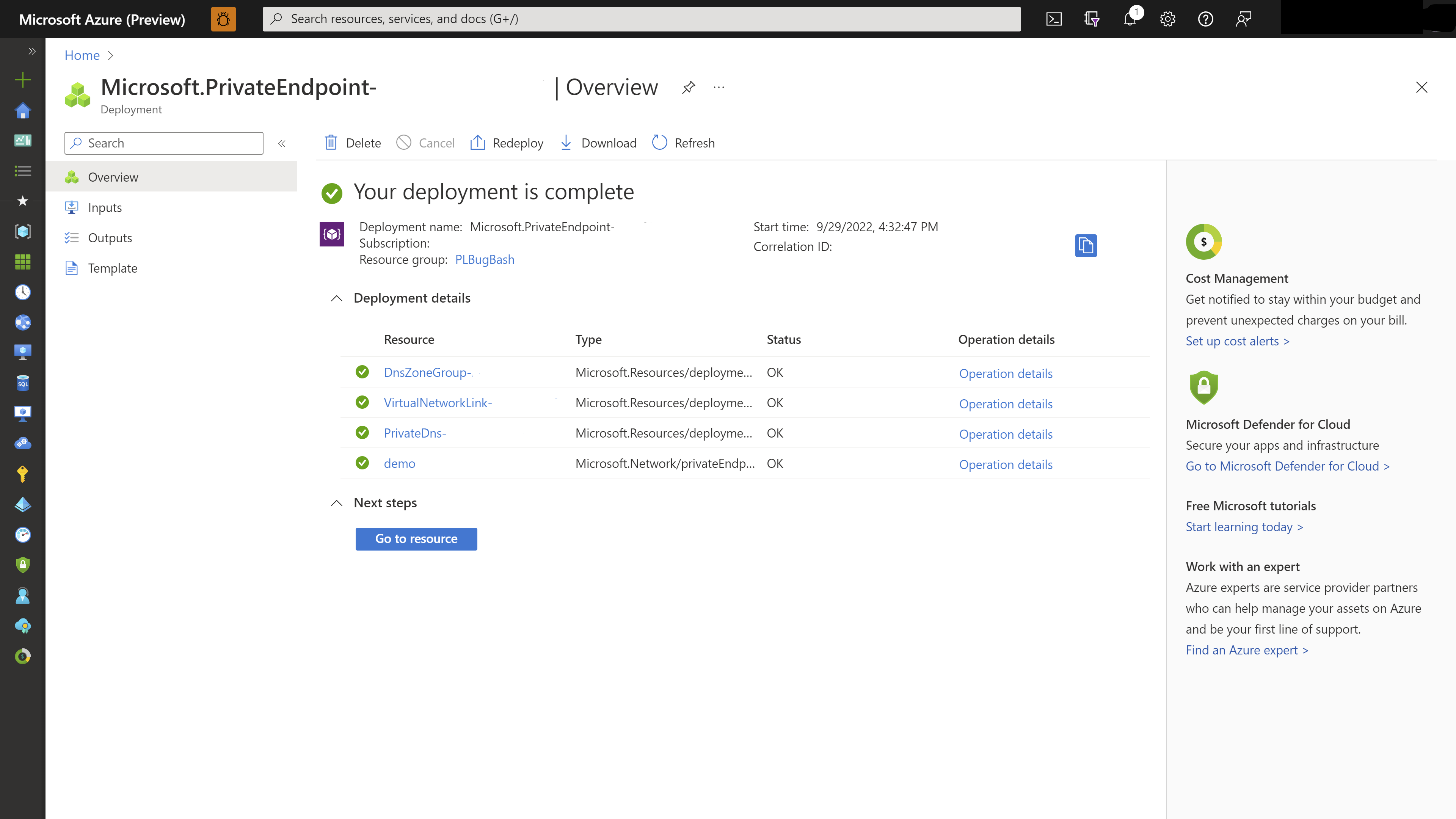

Quando viene visualizzato il messaggio Convalida superata, selezionare Crea.

Al termine della distribuzione selezionare Vai alla risorsa.

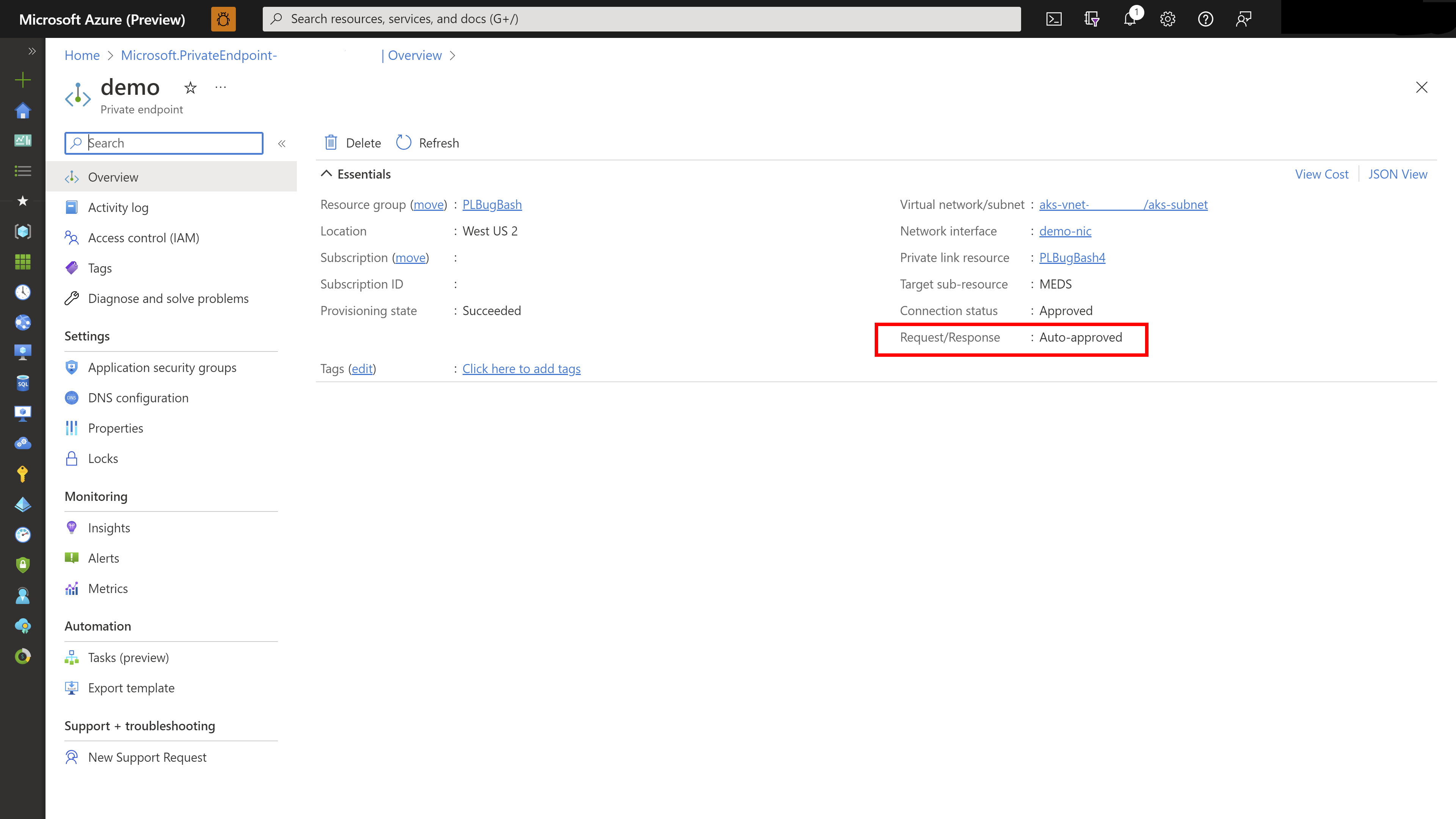

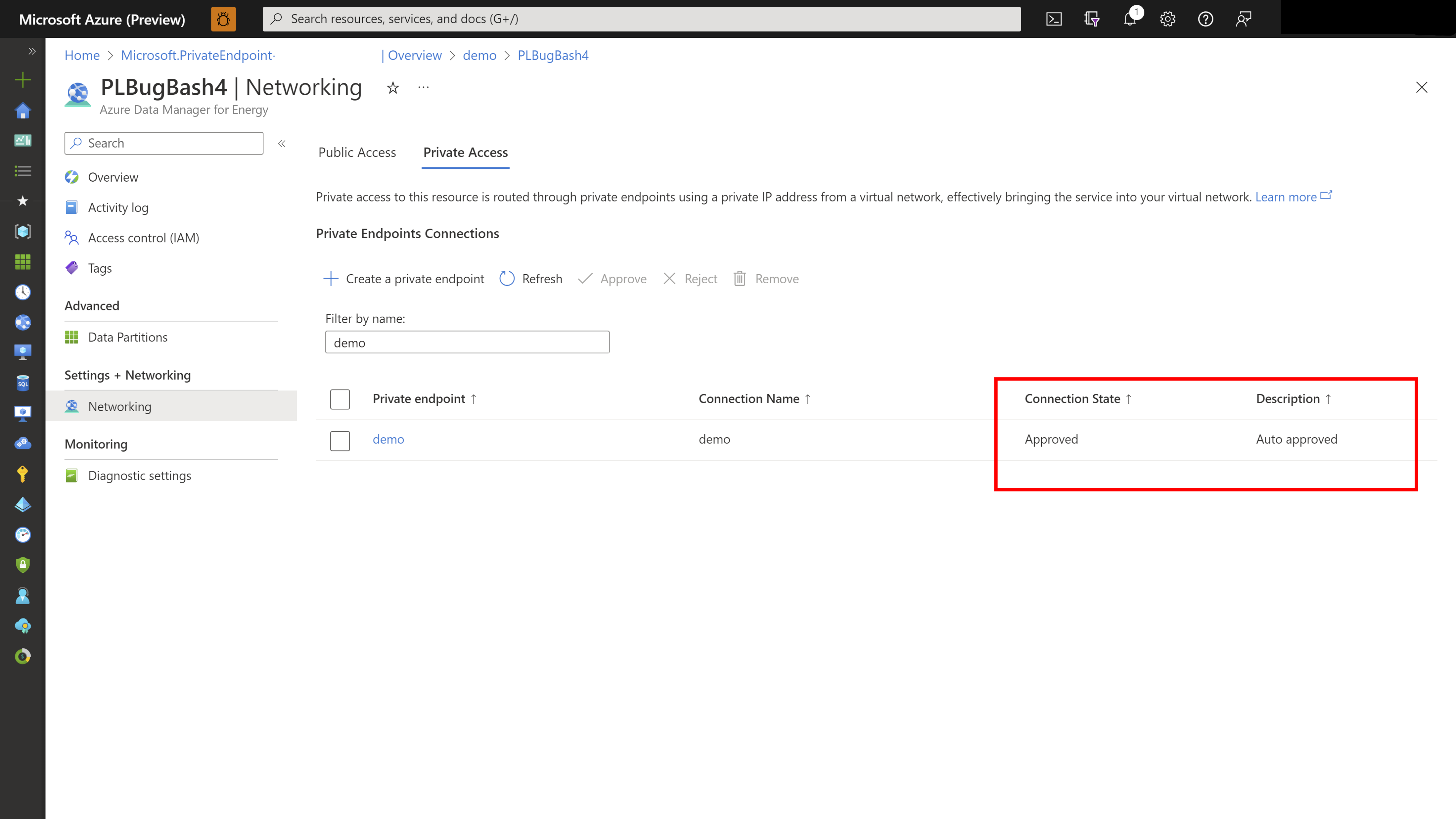

Verificare che l'endpoint privato creato sia stato approvato automaticamente.

Selezionare l'istanza di Azure Data Manager per l'energia, scegliere Retee quindi selezionare la scheda Accesso privato. Verificare che la connessione all'endpoint privato appena creata venga visualizzata nell'elenco.

Nota

Quando l'istanza di Azure Data Manager per l'energia e la rete virtuale si trovano in tenant o sottoscrizioni diversi, è necessario approvare manualmente la richiesta di creare un endpoint privato. I pulsanti Approva e Rifiuta vengono visualizzati nella scheda Accesso privato.

Gestire più endpoint nella stessa rete virtuale

Accesso tramite IP e DNS

Nella stessa rete virtuale è possibile creare più endpoint. Ogni endpoint avrà un indirizzo IP diverso. Non è possibile risolvere un nome host con due indirizzi IP diversi.

- Se si accede alla risorsa tramite IP:

- La risorsa sarà accessibile solo tramite l'indirizzo IP privato più recente.

- Tutti gli indirizzi IP privati precedenti nella stessa rete virtuale diventeranno inutilizzabili.

- Anche quando si elimina l'indirizzo IP più recente, tutti gli indirizzi IP precedenti rimangono inutilizzabili.

- Se si accede tramite nome DNS: non verrà visualizzata alcuna differenza.

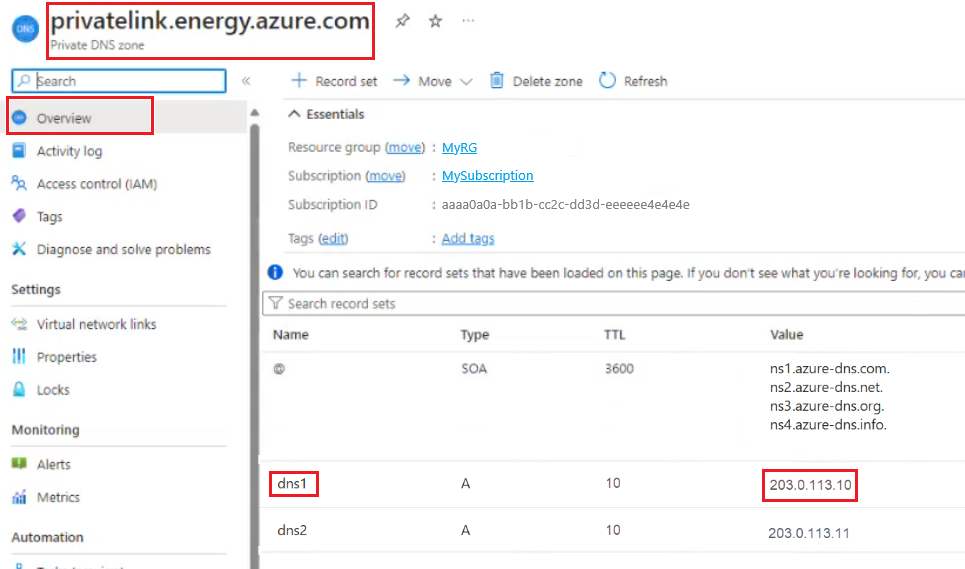

Conoscere l'endpoint a cui è connessa la risorsa

- Passare a uno qualsiasi degli endpoint privati, alla configurazione DNS e alla zona DNS privato associata alla risorsa ADME.

- Nella zona DNS privato, controllare l'indirizzo IP associato alla voce relativa all'istanza di Azure Data Manager per l'istanza di Energia.

- Si tratta dell'indirizzo IP a cui è connessa la risorsa.

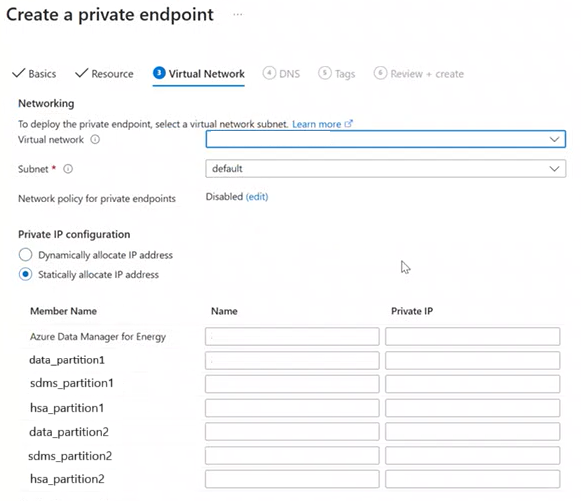

Nuove partizioni di dati con endpoint privati IP statici

È preferibile creare endpoint privati con IP dinamico per abilitare la creazione delle partizioni di dati dinamiche. Se si avvia la creazione di nuove partizioni di dati con endpoint privato con indirizzi IP statici, l'operazione avrà esito negativo. Ogni nuova partizione di dati richiede tre indirizzi IP statici aggiuntivi che l'endpoint privato con IP statico non è in grado di fornire.

Per creare correttamente nuove partizioni di dati con endpoint privato con IP statico, seguire questa procedura:

- Creare un nuovo endpoint privato con IP dinamico o abilitare l'accesso pubblico.

- Eliminare un endpoint privato esistente con indirizzo IP statico da Azure Data Manager per l'istanza di Energy ed eliminarlo anche dalle risorse di Azure.

- Creare nuove partizioni di dati correttamente.

- Eliminare l'endpoint privato appena creato con IP dinamico e/o disabilitare l'accesso pubblico.

- Creare un nuovo endpoint privato con indirizzo IP statico. Questo passaggio chiederà ora di assegnare indirizzi IP statici aggiuntivi necessari per la nuova partizione di dati.

Passaggi successivi

Per altre informazioni sull'uso di Customer Lockbox come interfaccia per esaminare e approvare o rifiutare le richieste di accesso.