Che cos'è un endpoint privato?

L'endpoint privato è un'interfaccia di rete che usa un indirizzo IP provato della rete virtuale. L’interfaccia di rete connette l'utente in modo privato e sicuro a un servizio gestito dal collegamento privato di Azure. Abilitando un endpoint privato, si porta il servizio nella rete virtuale.

Il servizio può essere un servizio di Azure, ad esempio:

- Archiviazione di Azure

- Azure Cosmos DB

- database SQL di Azure

- Il proprio servizio, usando il servizio Collegamento privato.

Proprietà dell'endpoint privato

Un endpoint privato specifica le proprietà seguenti:

| Proprietà | Descrizione |

|---|---|

| Name | Nome univoco all'interno del gruppo di risorse. |

| Subnet | La subnet da distribuire, in cui viene assegnato l'indirizzo IP privato. Per i requisiti della subnet, vedere la sezione Limitazioni in seguito in questo articolo. |

| Risorsa Collegamento privato | La risorsa di collegamento privato per la connessione tramite un ID risorsa o alias dall'elenco dei tipi disponibili. Viene generato un identificatore di rete univoco per tutto il traffico che viene inviato a questa risorsa. |

| Sottorisorsa di destinazione | Sottorisorsa a cui connettersi. A ogni tipo di risorsa di collegamento privato sono associate varie opzioni da selezionare in base alle preferenze. |

| Metodo di approvazione della connessione | Automatico o manuale. A seconda delle autorizzazioni di controllo degli accessi in base al ruolo di Azure, l'endpoint privato può essere approvato automaticamente. Se si sta eseguendo la connessione a una risorsa di collegamento privato senza le autorizzazioni di controllo degli accessi in base al ruolo di Azure, usare il metodo manuale per consentire al proprietario della risorsa di approvare la connessione. |

| Messaggio di richiesta | È possibile specificare un messaggio affinché le connessioni richieste vengano approvate manualmente. Questo messaggio può essere usato per identificare una richiesta specifica. |

| Stato connessione | Una proprietà di sola lettura che specifica se l'endpoint privato è attivo. Per inviare il traffico è possibile usare solo endpoint privati in uno stato approvato. Altri stati disponibili: |

Durante la creazione di endpoint privati, tenere presente quanto segue:

Gli endpoint privati consentono la connettività tra i clienti di:

- Rete virtuale

- Reti virtuali con peering a livello di area

- Reti virtuali con peering a livello globale

- Ambienti locali che usano VPN o ExpressRoute

- Servizi basati su collegamento privato

Le connessioni di rete possono essere avviate solo dai client che si connettono all'endpoint privato. I provider di servizi non hanno una configurazione di routing per creare connessioni ai clienti del servizio. Le connessioni possono essere stabilite solo in un'unica direzione.

Per il ciclo di vita dell'endpoint privato viene creata automaticamente un'interfaccia di rete di sola lettura. All'interfaccia viene assegnato un indirizzo IP privato dinamico dalla subnet mappato alla risorsa collegamento privato. Il valore dell'indirizzo IP privato rimane invariato per l'intero ciclo di vita dell'endpoint privato.

L'endpoint privato deve essere distribuito nella stessa area e nella stessa sottoscrizione della rete virtuale.

La risorsa collegamento privato può essere distribuita in un'area diversa rispetto alla rete virtuale e all'endpoint privato.

È possibile creare più endpoint privati usando la stessa risorsa collegamento privato. Per una singola rete che usa una configurazione del server DNS comune, la procedura consigliata consiste nell'usare un singolo endpoint privato per una risorsa collegamento privato specifica per evitare voci duplicate o conflitti nella risoluzione DNS.

È possibile creare più endpoint privati nella stessa subnet o in subnet diverse all'interno della stessa rete virtuale. Sono previsti limiti per il numero di endpoint privati che è possibile creare in una sottoscrizione. Per altre informazioni, consultare limiti di Azure.

La sottoscrizione che contiene la risorsa collegamento privato deve essere registrata con il provider di risorse di rete Microsoft. Anche la sottoscrizione che contiene l'endpoint privato deve essere registrata con il provider di risorse di rete Microsoft. Per altre informazioni, vedere Provider di risorse di Azure.

Risorsa Collegamento privato

Una risorsa di collegamento privato è la destinazione di un endpoint privato specifico. La tabella seguente elenca le risorse disponibili che supportano un endpoint privato:

| Nome risorsa di collegamento privato | Tipo di risorsa | Risorse secondarie |

|---|---|---|

| Gateway applicazione | Microsoft.Network/applicationgateways | Nome configurazione IP front-end |

| Azure AI Search | Microsoft.Search/searchServices | searchService |

| Servizi di Azure AI | Microsoft.CognitiveServices/accounts | Account |

| API di Azure per FHIR (risorse di interoperabilità fast healthcare) | Microsoft.HealthcareApis/services | fhir |

| Gestione API di Azure | Microsoft.ApiManagement/service | Gateway |

| Configurazione app di Azure | Microsoft.Appconfiguration/configurationStores | configurationStores |

| Servizio app di Azure | Microsoft.Web/hostingEnvironments | Ambiente di hosting |

| Servizio app di Azure | Microsoft.Web/sites | siti |

| Servizio di attestazione di Azure | Microsoft.Attestation/attestationProviders | standard |

| Azure Automation | Microsoft.Automation/automationAccounts | Webhook, DSCAndHybridWorker |

| Backup di Azure | Microsoft.RecoveryServices/vaults | AzureBackup, AzureSiteRecovery |

| Azure Batch | Microsoft.Batch/batchAccounts | batchAccount, nodeManagement |

| Cache Redis di Azure | Microsoft.Cache/Redis | redisCache |

| cache di Azure per Redis Enterprise | Microsoft.Cache/redisEnterprise | redisEnterprise |

| App contenitore di Azure | Microsoft.App/ManagedEnvironments | managedEnvironment |

| Registro Azure Container | Microsoft.ContainerRegistry/registries | registry |

| Azure Cosmos DB | Microsoft.AzureCosmosDB/databaseAccounts | Sql, MongoDB, Cassandra, Gremlin, Tabella |

| Azure Cosmos DB for MongoDB vCore | Microsoft.DocumentDb/mongoClusters | mongoCluster |

| Azure Cosmos DB for PostgreSQL | Microsoft.DBforPostgreSQL/serverGroupsv2 | coordinator |

| Esplora dati di Azure | Microsoft.Kusto/clusters | cluster |

| Azure Data Factory | Microsoft.DataFactory/factories | dataFactory |

| Database di Azure per MariaDB | Microsoft.DBforMariaDB/servers | mariadbServer |

| Database di Azure per MySQL - Server flessibile | Microsoft.DBforMySQL/flexibleServers | mysqlServer |

| Database di Azure per MySQL - Server singolo | Microsoft.DBforMySQL/servers | mysqlServer |

| Database di Azure per PostgreSQL - Server flessibile | Microsoft.DBforPostgreSQL/flexibleServers | postgresqlServer |

| Database di Azure per PostgreSQL - Server singolo | Microsoft.DBforPostgreSQL/servers | postgresqlServer |

| Azure Databricks | Microsoft.Databricks/workspaces | databricks_ui_api, browser_authentication |

| Servizio Device Provisioning di Azure | Microsoft.Devices/provisioningServices | iotDps |

| Gemelli digitali di Azure | Microsoft.DigitalTwins/digitalTwinsInstances | API |

| Azure Event Grid | Microsoft.EventGrid/domains | dominio |

| Azure Event Grid | Microsoft.EventGrid/topics | argomento |

| Hub eventi di Azure | Microsoft.EventHub/namespaces | namespace |

| Sincronizzazione file di Azure | Microsoft.StorageSync/storageSyncServices | Servizio sincronizzazione file |

| Azure HDInsight | Microsoft.HDInsight/clusters | cluster |

| Azure IoT Central | Microsoft.IoTCentral/IoTApps | IoTApps |

| Hub IoT di Azure | Microsoft.Devices/IotHubs | iotHub |

| Azure Key Vault | Microsoft.KeyVault/vaults | insieme di credenziali |

| Modulo di protezione hardware di Azure Key Vault (modulo di sicurezza hardware) | Microsoft.Keyvault/managedHSMs | Modulo di protezione hardware |

| Servizio Azure Kubernetes - API Kubernetes | Microsoft.ContainerService/managedClusters | management |

| Azure Machine Learning | Microsoft.MachineLearningServices/registries | amlregistry |

| Azure Machine Learning | Microsoft.MachineLearningServices/workspaces | amlworkspace |

| Azure Managed Disks | Microsoft.Compute/diskAccesses | dischi gestiti |

| Servizi multimediali di Azure | Microsoft.Media/mediaservices | keydelivery, liveevent, streamingendpoint |

| Azure Migrate | Microsoft.Migrate/assessmentProjects | progetto |

| Ambito Collegamento privato di Monitoraggio di Azure | Microsoft.Insights/privatelinkscopes | azuremonitor |

| Inoltro di Azure | Microsoft.Relay/namespaces | namespace |

| Bus di servizio di Azure | Microsoft.ServiceBus/namespaces | namespace |

| Servizio Azure SignalR | Microsoft.SignalRService/SignalR | signalr |

| Servizio Azure SignalR | Microsoft.SignalRService/webPubSub | webpubsub |

| Database SQL di Azure | Microsoft.Sql/servers | SQL Server (sqlServer) |

| Istanza gestita di SQL di Azure | Microsoft.Sql/managedInstances | managedInstance |

| App Web statiche di Azure | Microsoft.Web/staticSites | staticSites |

| Archiviazione di Azure | Microsoft.Storage/storageAccounts | BLOB (BLOB, blob_secondari) Tabella (tabella, tabella_secondaria) Coda (coda, cosa_secondaria) File (file, file_secondario) Web (Web, web_secondario) Dfs (dfs, dfs_secondary) |

| Azure Synapse | Microsoft.Synapse/privateLinkHubs | web |

| Azure Synapse Analytics | Microsoft.Synapse/workspaces | Sql, SqlOnDemand, Dev |

| Pool di host di Desktop virtuale Azure | Microsoft.DesktopVirtualization/hostpools | connection |

| Desktop virtuale Azure - aree di lavoro | Microsoft.DesktopVirtualization/workspaces | feed global |

| Aggiornamento dispositivi per hub IoT | Microsoft.DeviceUpdate/accounts | DeviceUpdate |

| Account di integrazione (Premium) | Microsoft.Logic/integrationAccounts | integrationAccount |

| Microsoft Purview | Microsoft.Purview/accounts | Account |

| Microsoft Purview | Microsoft.Purview/accounts | portal |

| Power BI | Microsoft.PowerBI/privateLinkServicesForPowerBI | Power BI |

| Servizio di Collegamento privato (servizio dell'utente) | Microsoft.Network/privateLinkServices | empty |

| Collegamenti privati di gestione delle risorse | Microsoft.Authorization/resourceManagementPrivateLinks | ResourceManagement |

Nota

È possibile creare endpoint privati solo in un account di archiviazione per utilizzo generico v2 (GPv2).

Sicurezza di rete degli endpoint privati

Quando si usano gli endpoint privati, il traffico viene protetto in una risorsa collegamento privato. La piattaforma convalida le connessioni di rete, consentendo solo quelle che raggiungono la risorsa collegamento privato specificata. Per accedere a più sottorisorse all'interno dello stesso servizio di Azure, sono necessari più endpoint privati con destinazioni corrispondenti. Nel caso di Archiviazione di Azure, ad esempio, è necessario separare gli endpoint privati per accedere alle sottorisorse file e BLOB.

Gli endpoint privati forniscono un indirizzo IP accessibile privatamente per il servizio di Azure, ma non limitano necessariamente l'accesso alla rete pubblica. Tutti gli altri servizi di Azure richiedono tuttavia controlli di accesso aggiuntivi. Questi controlli forniscono alle risorse un livello di sicurezza di rete aggiuntivo, offrendo protezione per impedire l'accesso al servizio di Azure associato alla risorsa collegamento privato.

Gli endpoint privati supportano i criteri di rete. I criteri di rete consentono il supporto per i gruppi di sicurezza di rete, le route definite dall'utente e i gruppi di sicurezza delle applicazioni. Per altre informazioni sull'abilitazione dei criteri di rete per un endpoint privato, vedere Gestire i criteri di rete per gli endpoint privati. Per usare un ASG con un endpoint privato, vedere Configurare un gruppo di sicurezza delle applicazioni (ASG) con un endpoint privato.

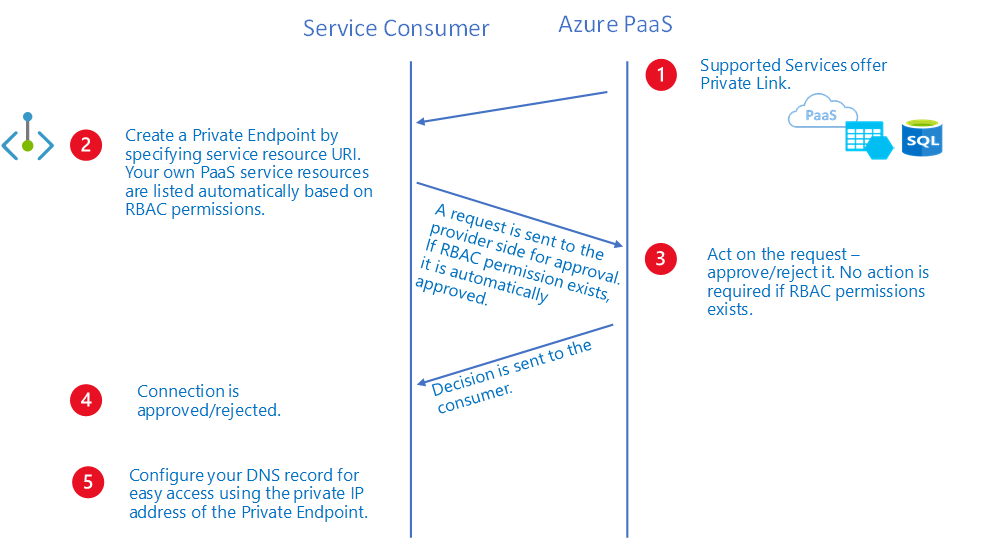

Accedere a una risorsa di collegamento privato usando il flusso di lavoro di approvazione

È possibile connettersi a una risorsa di collegamento privato usando i metodi di approvazione della connessione seguenti:

Approvare automaticamente: Usare questo metodo quando si è proprietari o si dispone delle autorizzazioni per la risorsa di collegamento privato specifica. Le autorizzazioni necessarie sono basate sul tipo di risorsa collegamento privato nel formato seguente:

Microsoft.<Provider>/<resource_type>/privateEndpointConnectionsApproval/actionRichiesta manuale: Usare questo metodo quando non si hanno le autorizzazioni necessarie e si vuole richiedere l'accesso. Viene avviato un flusso di lavoro di approvazione. L'endpoint privato e le connessioni endpoint private successive vengono create con stato In sospeso . Il proprietario della risorsa di collegamento privato è responsabile dell'approvazione della connessione. Dopo l'approvazione, l'endpoint privato è abilitato per inviare il traffico normalmente, come illustrato nel diagramma del flusso di lavoro di approvazione seguente:

Tramite una connessione endpoint privato, un proprietario della risorsa a collegamento privato può:

- Esaminare tutti i dettagli della connessione all'endpoint privato.

- Approvare la connessione endpoint privato. L'endpoint privato corrispondente è abilitato per inviare il traffico alla risorsa di collegamento privato.

- Rifiutare la connessione endpoint privato L'endpoint privato corrispondente viene aggiornato in modo da riflettere lo stato.

- Eliminare una connessione endpoint privato in qualsiasi stato. L'endpoint privato corrispondente viene aggiornato con stato Disconnesso per riflettere l'azione. Il proprietario dell'endpoint privato può eliminare solo la risorsa a questo punto.

Nota

Solo gli endpoint privati con stato Approvato possono inviare traffico a una risorsa di collegamento privato specificata.

Connettersi usando un alias

Un alias è un moniker univoco generato quando un proprietario del servizio crea un servizio di collegamento privato dietro un servizio di bilanciamento del carico standard. I proprietari del servizio possono condividere questo alias offline con i consumer del servizio.

I consumer possono richiedere una connessione al servizio di collegamento privato usando l'URI della risorsa o l'alias. Per connettersi usando l'alias, creare un endpoint privato usando il metodo di approvazione manuale della connessione. Per usare il metodo di approvazione manuale della connessione, impostare il parametro della richiesta manuale su True durante la creazione del flusso di endpoint privato. Per altre informazioni, vedere New-AzPrivateEndpoint e az network private-endpoint create.

Nota

Questa richiesta manuale può essere approvata automaticamente, se l'abbonamento dell'utente è incluso nell'elenco degli elementi consentiti sul lato provider. Per altre informazioni, vedere Controllare l'accesso al servizio.

Configurazione del DNS

Le impostazioni DNS usate per connettersi a una risorsa di collegamento privato sono importanti. I servizi di Azure esistenti potrebbero avere già una configurazione DNS che è possibile usare quando ci si connette tramite un endpoint pubblico. Per connettersi allo stesso servizio tramite endpoint privato, sono necessarie impostazioni DNS separate, spesso configurate tramite zone DNS private. Assicurarsi che le impostazioni DNS siano corrette quando si usa il nome di dominio completo (FQDN) per la connessione. Le impostazioni devono essere indirizzate all'indirizzo IP privato dell'endpoint privato.

L'interfaccia di rete associata all'endpoint privato contiene le informazioni necessarie per configurare il DNS. Le informazioni includono il nome di dominio completo e l'indirizzo IP privato per una risorsa di collegamento privato.

Per informazioni complete e dettagliate sulle raccomandazioni per configurare il DNS per gli endpoint privati, vedere Configurazione DNS dell'endpoint privato.

Limiti

Le informazioni seguenti elencano le limitazioni note per l'uso di endpoint privati:

Indirizzo IP statico

| Limitazione | Descrizione |

|---|---|

| Configurazione degli indirizzi IP statici attualmente non supportata. |

Servizio Azure Kubernetes (AKS) Gateway applicazione di Azure Dati analitici HD Insiemi di credenziali di Servizi di ripristino Servizi di Collegamento privato di terze parti |

Gruppo di sicurezza di rete

| Limitazione | Descrizione |

|---|---|

| Route valide e regole di sicurezza non disponibili per l'interfaccia di rete dell'endpoint privato. | Le route valide e le regole di sicurezza non verranno visualizzate per la scheda di interfaccia di rete dell'endpoint privato nel portale di Azure. |

| Log dei flussi del gruppo di sicurezza di rete non supportati. | I log dei flussi del gruppo di sicurezza di rete non sono disponibili per il traffico in ingresso destinato a un endpoint privato. |

| Non è possibile avere più di 50 membri in un gruppo di sicurezza delle applicazioni. | Sono solo 50 le configurazioni IP che possono essere associate a ogni rispettivo gruppo di sicurezza di rete associato al gruppo di sicurezza di rete nella subnet dell'endpoint privato. Gli errori di connessione possono verificarsi con più di 50 membri. |

| Intervalli di porte di destinazione supportati fino a un fattore di 250 K. | Gli intervalli di porte di destinazione sono supportati come sourceAddressPrefixes, DestinationAddressPrefixes e DestinationPortRanges.

Regola in ingresso di esempio: un'origine * una destinazione * 4K portRanges = 4K valide 10 origini * 10 destinazioni * 10 portRanges = 1 K valide 50 origini * 50 destinazioni * 50 porteRanges = 125 K valide 50 origini * 50 destinazioni * 100 portRanges = 250 K valide 100 origini * 100 destinazioni * 100 portRanges = 1M Non valido, NSG ha troppe origini/destinazioni/porte. |

| Il filtro delle porte di origine viene interpretato come * | Il filtro delle porte di origine non viene usato attivamente come scenario valido di filtro di traffico per il traffico destinato a un endpoint privato. |

| Funzionalità non disponibile nelle aree selezionate. | Attualmente non disponibile nelle aree seguenti: India occidentale Australia centrale 2 Sud Africa occidentale Brasile sud-orientale Tutte le aree del governo Tutte le aree della Cina |

Altre considerazioni sul gruppo di sicurezza di rete

Il traffico in uscita negato da un endpoint privato non è uno scenario valido, perché il provider di servizi non può avere dare origine a traffico.

I servizi seguenti possono richiedere l'apertura di tutte le porte di destinazione quando si usa un endpoint privato e l'aggiunta di filtri di sicurezza del gruppo di sicurezza di rete:

- Azure Cosmos DB: per altre informazioni, vedere Intervalli di porte del servizio.

Route definita dall'utente

| Limitazione | Descrizione |

|---|---|

| SNAT è sempre consigliato. | A causa della natura variabile del piano dati dell'endpoint privato, è consigliabile usare il traffico SNAT destinato a un endpoint privato per garantire che il traffico restituito venga rispettato. |

| Funzionalità non disponibile nelle aree selezionate. | Attualmente non disponibile nelle aree seguenti: India occidentale Australia centrale 2 Sud Africa occidentale Brasile sud-orientale |

Gruppo di sicurezza delle applicazioni

| Limitazione | Descrizione |

|---|---|

| Funzionalità non disponibile nelle aree selezionate. | Attualmente non disponibile nelle aree seguenti: India occidentale Australia centrale 2 Sud Africa occidentale Brasile sud-orientale |

Passaggi successivi

Per altre informazioni sugli endpoint privati e sul collegamento privato, vedere Informazioni su Collegamento privato di Azure.

Per iniziare a creare un endpoint privato per un'app Web, vedere Avvio rapido: Creare un endpoint privato usando il portale di Azure.