Aggiungere utenti dell'organizzazione e gestire l'accesso

Servizi di Azure DevOps

Informazioni su come aggiungere utenti all'organizzazione e gestire l'accesso degli utenti tramite assegnazione diretta. Per una panoramica dell'aggiunta di utenti e concetti correlati, vedere Informazioni sulla gestione dell'organizzazione in Azure DevOps. Gli utenti possono includere utenti umani, account di servizio e principali del servizio.

I tipi di utenti seguenti possono partecipare gratuitamente all'organizzazione:

- Cinque utenti che ottengono funzionalità di base, ad esempio il controllo della versione, gli strumenti per Agile, Java, build, release e altro ancora

- Utenti illimitati che ottengono funzionalità Stakeholder, come lavorare con il backlog, gli elementi di lavoro e le query. Non usare l'accesso degli stakeholder come sostituto di autorizzazioni più limitate, perché gli utenti con una sottoscrizione di Visual Studio o una licenza GitHub Enterprise vengono aggiornati automaticamente dagli stakeholder quando accedono. Per ulteriori informazioni, consultare il riferimento rapido per l'accesso degli stakeholder .

- Sottoscrittori illimitati di Visual Studio che ottengono anche le funzionalità Basic o Basic + Piano di test, a seconda del livello di sottoscrizione.

- Gli utenti illimitati GitHub Enterprise che ottengono anche funzionalità di base quando accedono con il proprio account GitHub Enterprise.

Sono necessari altri utenti con funzionalità di base?

Nota

Per informazioni sull'invito di utenti esterni, vedere Aggiungere un utente esterno.

Prerequisiti

| Categoria | Requisiti |

|---|---|

| Autorizzazioni | Membro del gruppo Amministratori della Raccolta di Progetti. I proprietari dell'organizzazione sono automaticamente membri di questo gruppo. |

| organizzazione | Un'organizzazione . |

Per una panoramica dei metodi supportati per l'aggiunta di utenti a un'organizzazione, vedere Aggiungere e gestire l'accesso utente.

Aggiungere utenti all'organizzazione

Gli amministratori possono gestire in modo efficiente l'accesso degli utenti aggiungendo utenti a un'organizzazione, concedendole l'accesso alle estensioni degli strumenti e ai livelli di accesso ai servizi appropriati e assegnandoli a gruppi pertinenti, tutti da una singola visualizzazione. Questo processo semplificato garantisce che i nuovi utenti dispongano delle autorizzazioni e delle risorse necessarie per iniziare immediatamente a contribuire.

Nota

Se si dispone di un'organizzazione supportata da Microsoft Entra ID e si devono aggiungere utenti esterni a Microsoft Entra ID, prima aggiungere utenti esterni. Nella pagina Informazioni su questo utente, in Tipo di utente scegliere Utente con un account Microsoft esistente. Dopo aver completato questi passaggi, seguire queste istruzioni per aggiungere l'utente microsoft Entra ID ad Azure DevOps.

È possibile aggiungere fino a 50 utenti in una singola transazione. Quando si aggiungono utenti, ogni utente riceve un messaggio di posta elettronica di notifica con un collegamento alla pagina dell'organizzazione, consentendo loro di accedere e iniziare a usare facilmente le risorse dell'organizzazione.

Per concedere ad altri utenti l'accesso all'organizzazione, seguire questa procedura:

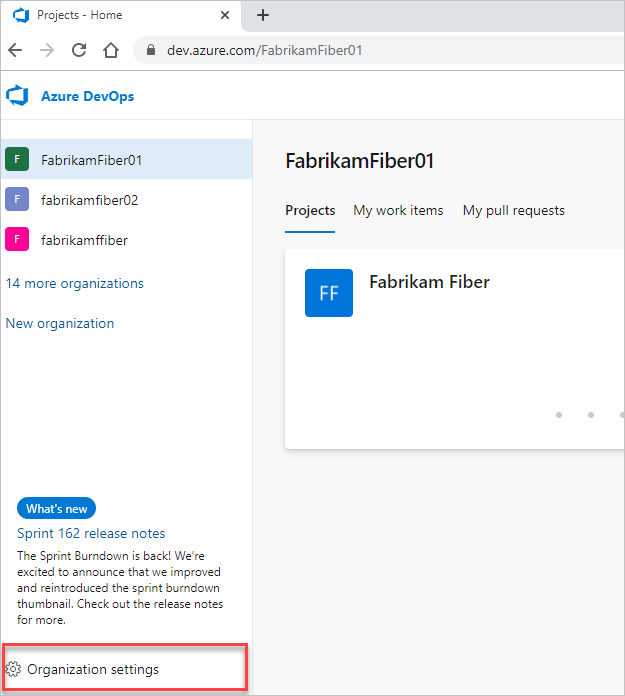

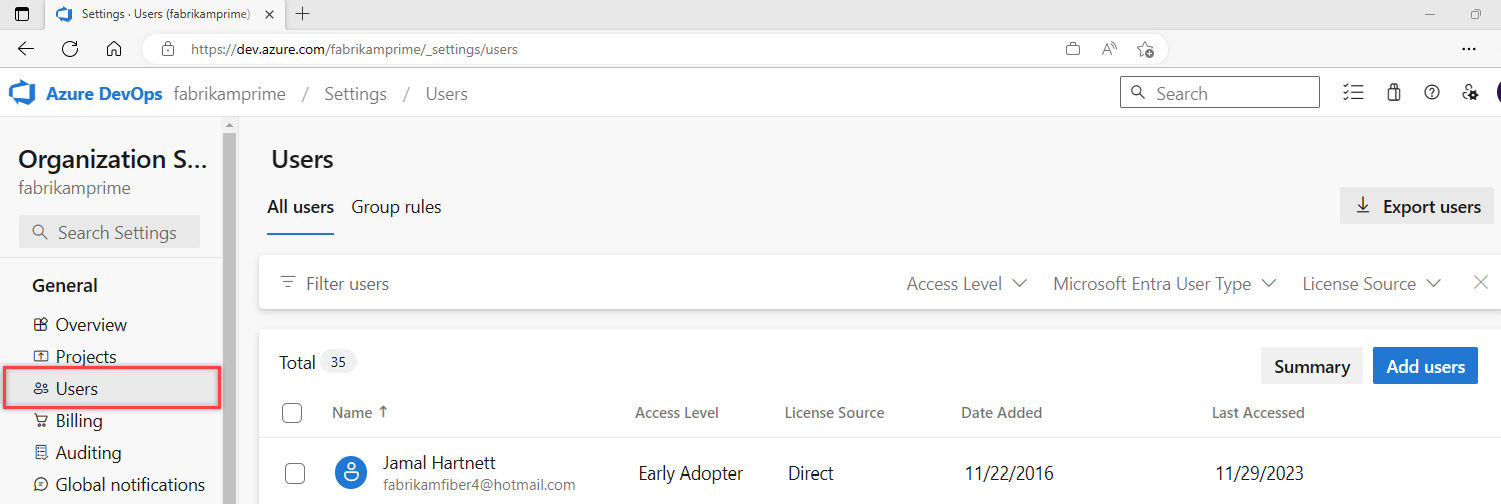

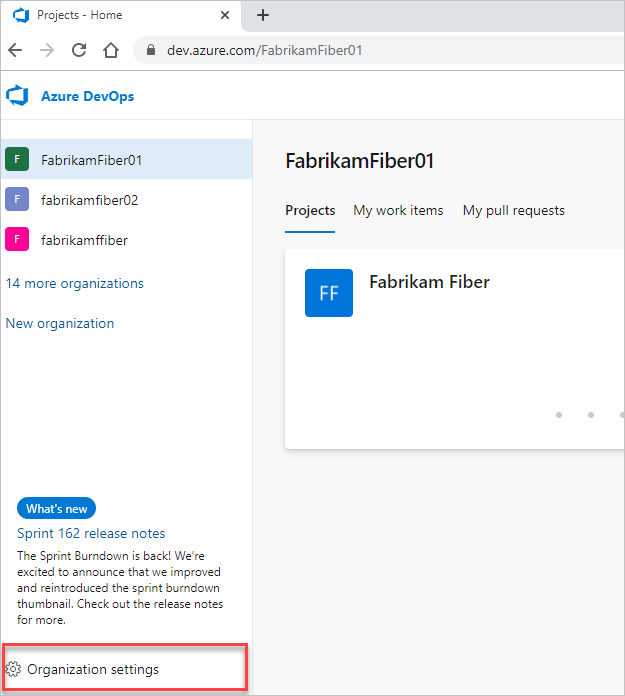

Accedere alla tua organizzazione (

https://dev.azure.com/{yourorganization}).Selezionare

Impostazioni organizzazione.

Impostazioni organizzazione.

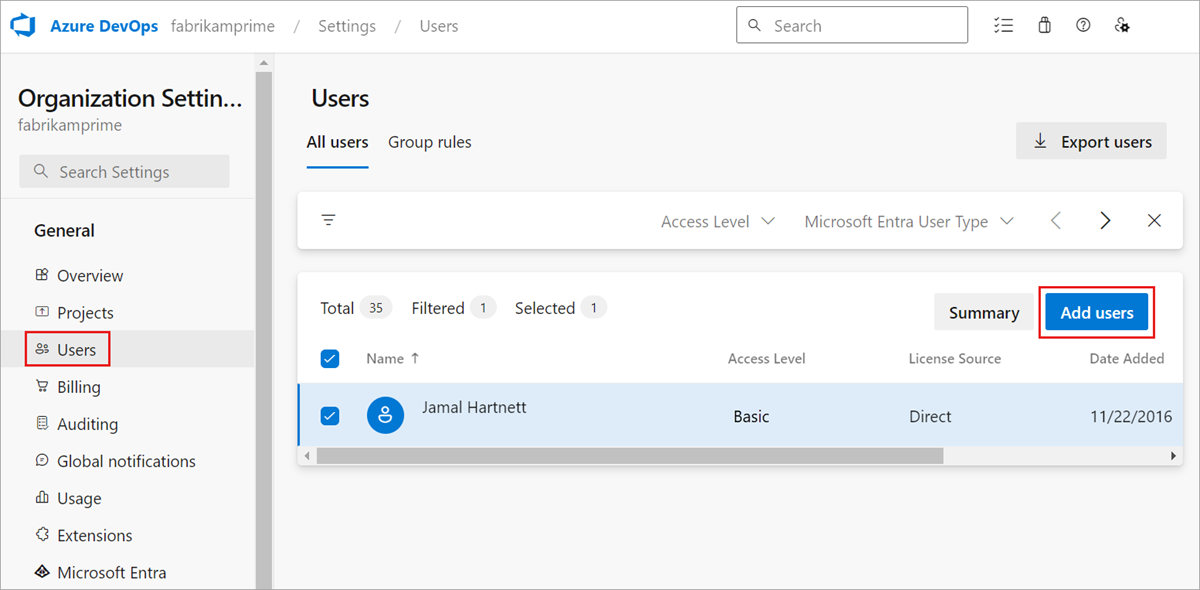

Selezionare Utenti>Aggiungi utenti.

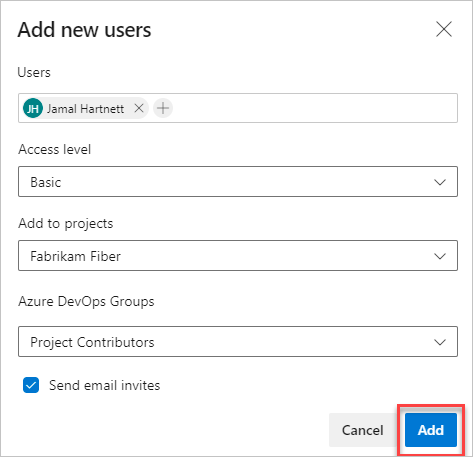

Immetti le informazioni seguenti.

-

Utenti: immettere gli indirizzi di posta elettronica (account Microsoft) o i nomi utente gitHub degli utenti. È possibile aggiungere più indirizzi di posta elettronica separandoli con un punto

;e virgola. Gli indirizzi di posta elettronica accettati vengono visualizzati in rosso. Per altre informazioni sull'autenticazione di GitHub, vedere Connettersi a GitHub/domande frequenti. Per aggiungere un'entità servizio principale, immettere il nome visualizzato dell'applicazione o dell'identità gestita.- Livello di accesso: impostare il livello di accesso su Basic per gli utenti che contribuiscono alla codebase. Per altre informazioni, vedere Informazioni sui livelli di accesso.

- Aggiungi ai progetti: selezionare il progetto a cui si desidera aggiungere gli utenti.

- Gruppi di Azure DevOps: lascia il gruppo Collaboratori del Progetto, il gruppo di sicurezza predefinito per gli utenti che contribuiscono al tuo progetto. Per altre informazioni, vedere Autorizzazioni predefinite e assegnazioni di accesso.

Nota

Aggiungere indirizzi di posta elettronica per gli account Microsoft personali e ID per gli account GitHub, a meno che non si preveda di usare Microsoft Entra ID per autenticare gli utenti e controllare l'accesso all'organizzazione. Se un utente non ha un account Microsoft o GitHub, chiedere loro di iscriversi per ottenere un account Microsoft o un account GitHub.

-

Utenti: immettere gli indirizzi di posta elettronica (account Microsoft) o i nomi utente gitHub degli utenti. È possibile aggiungere più indirizzi di posta elettronica separandoli con un punto

Selezionare Aggiungi per completare l'invito.

Per altre informazioni sull'accesso utente, vedere Informazioni sui livelli di accesso.

Nota

È possibile aggiungere persone ai progetti anziché all'organizzazione. Agli utenti vengono assegnate automaticamente funzionalità di base se l'organizzazione ha accesso disponibile o funzionalità degli stakeholder in caso contrario. Per altre informazioni, vedere Aggiungere utenti ai progetti.

Quando un utente non deve più accedere all'organizzazione, eliminarlo dall'organizzazione.

Gestisci utenti

Dal Web browser è possibile visualizzare e modificare determinate informazioni utente. Usando l'interfaccia della riga di comando di Azure DevOps, è possibile visualizzare i dettagli su un utente specifico e aggiornare il livello di accesso.

Nella visualizzazione Utenti vengono visualizzate le informazioni chiave per ogni utente in una tabella. In questa visualizzazione è possibile:

- Vedere e modificare le estensioni del servizio assegnate e i livelli di accesso.

- Seleziona più utenti e modifica in blocco le loro estensioni e livelli di accesso.

- Filtrare cercando nomi utente parziali, livelli di accesso o nomi di estensione.

- Vedere l'ultima data di accesso per ogni utente. Queste informazioni consentono di identificare gli utenti per rimuovere o ridurre l'accesso per rimanere entro i limiti di licenza. Per altre informazioni, vedere Autorizzazioni e accesso.

Accedere alla tua organizzazione (

https://dev.azure.com/{yourorganization}).Selezionare

Impostazioni organizzazione.

Impostazioni organizzazione.

Seleziona Utenti.

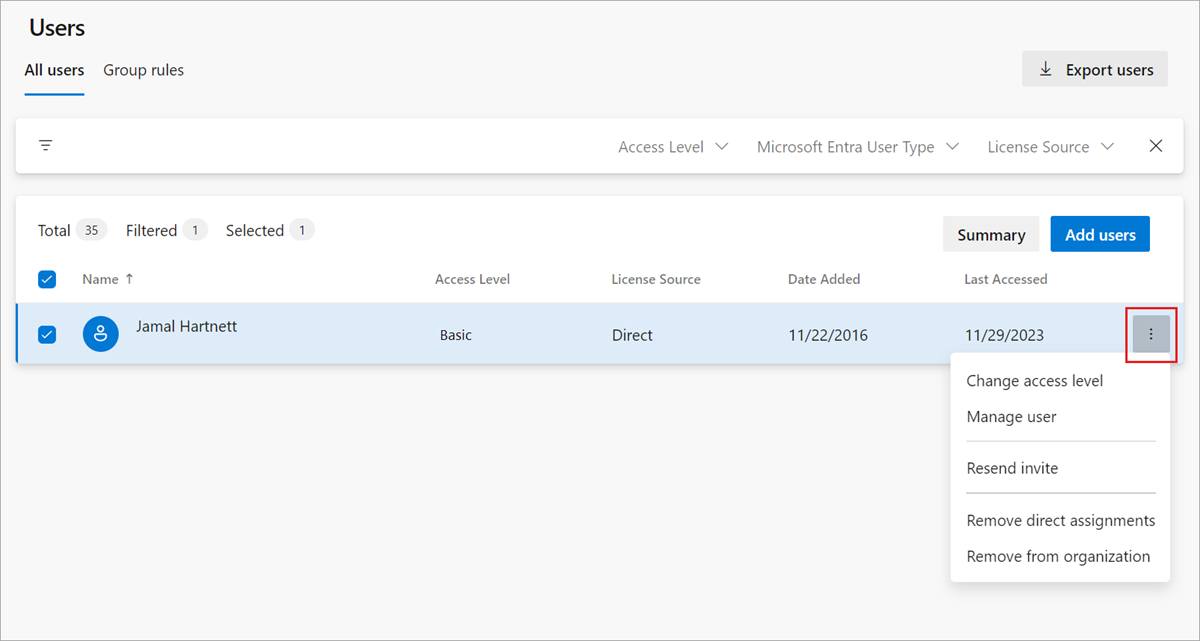

Selezionare un utente o un gruppo di utenti. Selezionare quindi Azioni... alla fine della colonna Nome per aprire il menu di scelta rapida.

Nel menu di scelta rapida scegliere una delle opzioni seguenti:

- Cambiare il livello di accesso

- Gestire l'utente

- Inviare di nuovo l'invito

- Rimuovere le assegnazioni dirette

-

Rimuovi dall'organizzazione (elimina l'utente)

- Selezionare Salva per salvare le modifiche.

Limitare la visibilità degli utenti alle informazioni sull'organizzazione e sul progetto

Per limitare l'accesso di determinati utenti alle informazioni dell'organizzazione, abilita la funzionalità Limita visibilità utente e collaborazione a progetti specifici e aggiungi gli utenti al gruppo Utenti con ambito progetto. Dopo l'aggiunta, gli utenti del gruppo non possono accedere ai progetti a cui non vengono aggiunti in modo esplicito.

Nota

Gli utenti e i gruppi aggiunti al gruppo Project-Scoped utenti ottengono accesso limitato alle informazioni sul progetto e sull'organizzazione. Ottengono anche un accesso limitato a identità specifiche tramite il people picker. Per altre informazioni, vedere Limitare la visibilità degli utenti per i progetti e altro ancora.

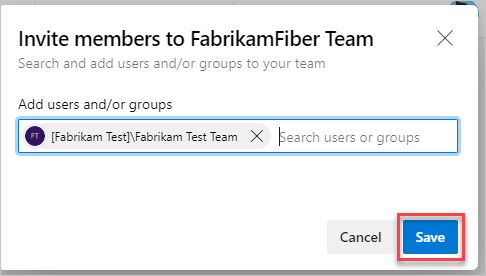

Per aggiungere utenti al nuovo gruppo Utenti con ambito progetto, seguire questa procedura:

Accedere alla tua organizzazione (

https://dev.azure.com/{Your_Organization}).Attivare la funzionalità di anteprima Limita la visibilità degli utenti e la collaborazione a progetti specifici per l'organizzazione. Per altre informazioni, vedere Gestione delle funzionalità di anteprima.

Suggerimento

Il gruppo Utenti con ambito di progetto viene visualizzato solo sotto Autorizzazioni>Gruppi una volta che la funzionalità di anteprima "Limita la visibilità e la collaborazione degli utenti a progetti specifici" viene abilitata.

Aggiungere utenti o gruppi al progetto seguendo la procedura descritta in Aggiungere utenti a un progetto o a un team. Quando si aggiungono utenti a un team, vengono aggiunti automaticamente sia al progetto che al gruppo di team.

Selezionare

Impostazioni organizzazione.

Impostazioni organizzazione.

Selezionare Protezione>Autorizzazioni>Utenti con ambito progetto.

Scegliere la scheda Membri .

Aggiungi tutti gli utenti e i gruppi che vuoi includere nel progetto cui li hai aggiunti.

Per altre informazioni, vedere Aggiungere o rimuovere utenti o gruppi, gestire i gruppi di sicurezza.

Avviso

Quando si usa questa funzionalità di anteprima, considerare le limitazioni seguenti:

- Le funzionalità di visibilità limitate descritte in questa sezione si applicano solo alle interazioni tramite il portale Web. Con le API REST o

azure devopsi comandi della riga di comando, i membri del progetto possono accedere ai dati riservati. - Gli utenti del gruppo limitato possono selezionare solo gli utenti che vengono aggiunti in modo esplicito ad Azure DevOps e non agli utenti che hanno accesso tramite l'appartenenza al gruppo Microsoft Entra.

- Gli utenti guest membri del gruppo limitato con accesso predefinito in Microsoft Entra ID non possono cercare altri utenti con lo strumento di selezione delle persone.

Domande frequenti

D: Perché il livello di autorizzazioni viene visualizzato come "Personalizzato" quando si aggiunge un utente a un progetto nell'hub utenti?

A: Per impostazione predefinita, le impostazioni delle autorizzazioni accessibili tramite l'hub utenti consentono di impostare rapidamente le autorizzazioni utente dopo l'aggiunta. Tuttavia, queste impostazioni non sostituiscono autorizzazioni personalizzate che potrebbero essere assegnate tramite l'appartenenza al gruppo o assegnazioni dirette in altre aree.

Ad esempio, se un utente è designato come collaboratore standard in un progetto, ma viene concessa anche un'autorizzazione specifica, ad esempio "Consenti push forzato" per un repository all'interno di tale progetto, l'hub utenti visualizza il livello di autorizzazione come "Personalizzato". Pertanto, tutte le modifiche apportate nell'hub utenti non ripristinano la visualizzazione dell'autorizzazione su "Collaboratore" o su qualsiasi altro ruolo standard.

Pertanto, se nell'hub utenti viene visualizzato "Personalizzato", indica che all'utente sono assegnate altre autorizzazioni che non riflettono le impostazioni del ruolo standard. Per modificare queste autorizzazioni, passare alle impostazioni specifiche del progetto o alle appartenenze ai gruppi a cui sono assegnate queste autorizzazioni personalizzate.

D: Quali indirizzi e-mail è possibile aggiungere?

R:

- Se l'organizzazione è connessa all'ID Microsoft Entra, è possibile aggiungere solo indirizzi di posta elettronica interni alla directory.

- Aggiungi gli indirizzi email degli utenti che hanno account Microsoft "personali", a meno che tu non autentichi gli utenti e controlli l'accesso tramite Microsoft Entra ID usando la directory della tua organizzazione.

- Se l'organizzazione è connessa alla directory, tutti gli utenti devono essere membri della directory. Devono accedere ad Azure DevOps con account aziendali o dell'istituto di istruzione gestiti dalla directory. Se non sono membri, è necessario aggiungerli alla directory.

Dopo aver aggiunto membri al progetto, ogni membro riceve un messaggio di posta elettronica di invito con un collegamento all'organizzazione. Possono usare questo collegamento per accedere e visualizzare il tuo progetto. I membri della prima volta potrebbero richiedere altri dettagli quando accedono per personalizzare l'esperienza.

D: Cosa accade se gli utenti non ricevono o perdono il messaggio di posta elettronica di invito?

R:

Per le organizzazioni connesse all'ID Microsoft Entra: se si invitano utenti dall'esterno dell'ID Microsoft Entra, è necessario usare il proprio messaggio di posta elettronica. La rimozione di utenti dall'organizzazione rimuove sia l'accesso che la licenza. Tuttavia, tutti gli artefatti assegnati rimangono invariati. È sempre possibile reinvitare gli utenti nell'organizzazione se sono presenti nel tenant di Microsoft Entra. Dopo che sono stati rimossi dall'ID Entra di Microsoft, non è possibile assegnare nuovi artefatti (elementi di lavoro, richieste pull e così via) a tali elementi. La cronologia degli artefatti già assegnati agli utenti viene mantenuta.

Per le organizzazioni con account Microsoft: è possibile inviare un collegamento alla pagina del progetto, inclusa nel messaggio di posta elettronica di invito, ai nuovi membri del team. La rimozione di utenti dall'organizzazione rimuove sia l'accesso che le licenze. Non è più possibile assegnare nuovi artefatti (elementi di lavoro, richieste pull e così via) a questi utenti. Tuttavia, tutti gli artefatti assegnati in precedenza rimangono invariati.

D: Perché non è possibile aggiungere altri membri?

R: Vedere Q: Perché non è possibile aggiungere altri membri al progetto?

D: In che modo l'accesso è diverso dalle autorizzazioni?

R: I livelli di accesso determinano l'accesso di un utente a funzionalità specifiche del portale Web in base alla sottoscrizione. Le autorizzazioni controllano la capacità di un utente di eseguire operazioni specifiche, che vengono disciplinate dall'appartenenza a un gruppo di sicurezza o da specifiche assegnazioni di Livello di controllo accessi (ACL) assegnate a un utente o a un gruppo.