Correggere errori di configurazione di Defender per endpoint (senza agente)

Microsoft Defender per il cloud si integra in modo nativo con Defender per endpoint per fornire funzionalità di rilevamento e reazione dagli endpoint (EDR) per i computer connessi a Defender per il cloud.

Come parte di queste funzionalità EDR integrate, Defender per il cloud analizza in modo senza agente i computer per valutare se eseguono una soluzione EDR. Inoltre, per i computer che usano Defender per endpoint come EDR, Defender per server esegue l'analisi senza agente dei computer con controlli di sicurezza che valutano se Defender per endpoint è configurato correttamente. I controlli includono:

Both full and quick scans are out of 7 daysSignature out of dateAnti-virus is off or partially configured

Quando vengono rilevate configurazioni errate, Defender per il cloud fornisce raccomandazioni per correggerle. Questo articolo descrive come correggere tali raccomandazioni.

Nota

- Defender per il cloud usa l'analisi senza agente per valutare le impostazioni EDR.

- L'analisi senza agente sostituisce l'agente di Log Analytics ( noto anche come Microsoft Monitoring Agent (MMA) usato in precedenza per raccogliere i dati del computer.

- L'MMA è impostato su ritiro. L'analisi con MMA sarà deprecata a novembre 2024.

Prerequisiti

| Requisito | Dettagli |

|---|---|

| Piano | Defender per il cloud deve essere disponibile nella sottoscrizione di Azure e uno di questi piani deve essere abilitato: - Defender per server piano 2 - Defender Cloud Security Posture Management (CSPM) |

| Analisi senza agente | L'analisi senza agente per i computer deve essere attivata. È abilitato per impostazione predefinita nei piani, ma se è necessario attivarlo manualmente, seguire queste istruzioni. |

| Macchine | Defender per endpoint deve essere in esecuzione come soluzione EDR nelle macchine virtuali. |

Esaminare le raccomandazioni di configurazione errata

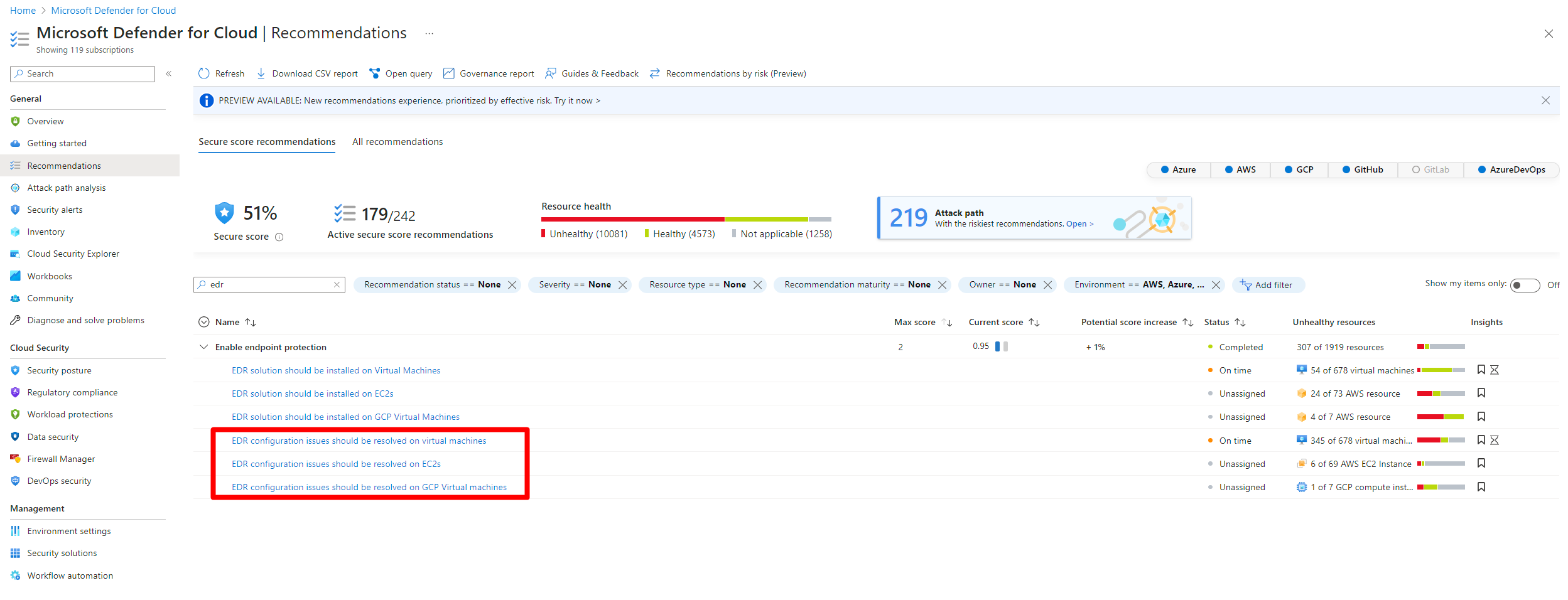

In Defender per il cloud> Recommendations.

Cercare e selezionare una delle raccomandazioni seguenti:

EDR configuration issues should be resolved on virtual machinesEDR configuration issues should be resolved on EC2sEDR configuration issues should be resolved on GCP virtual machines

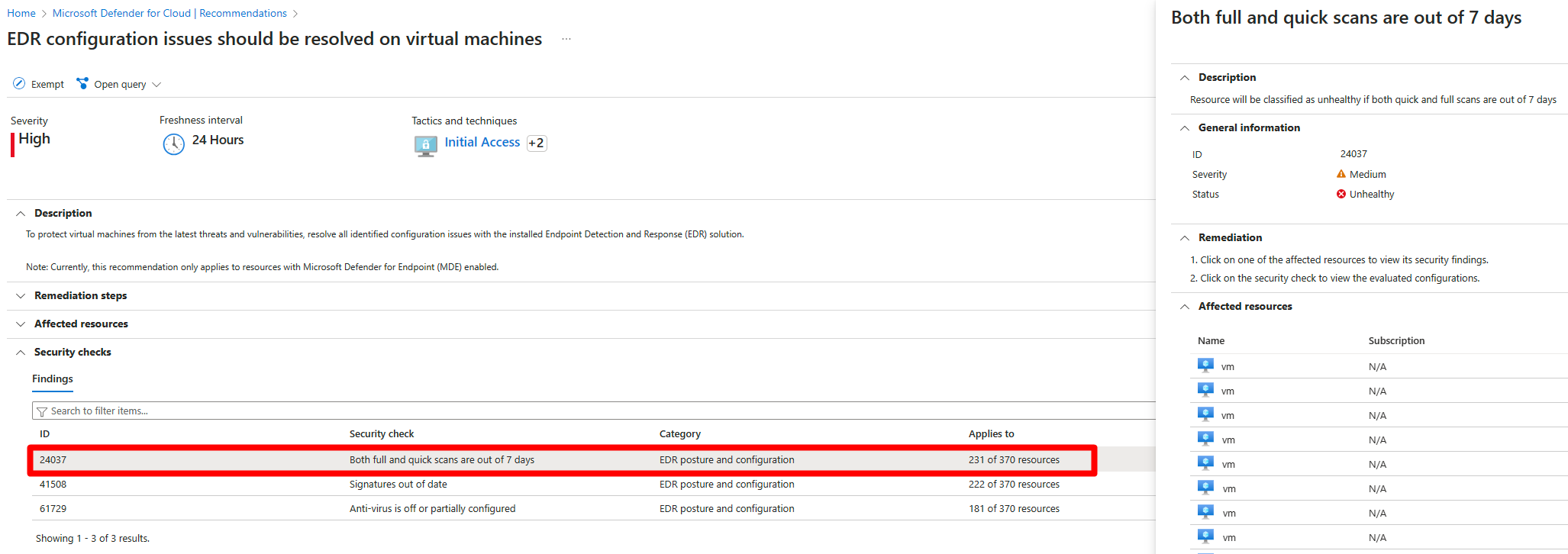

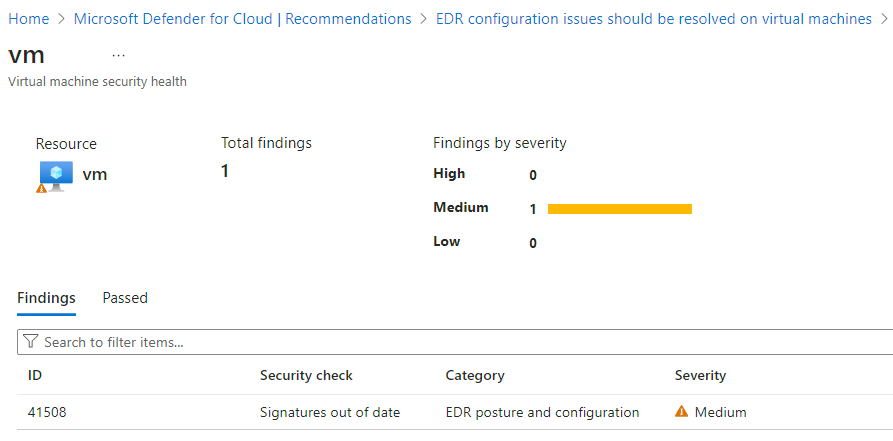

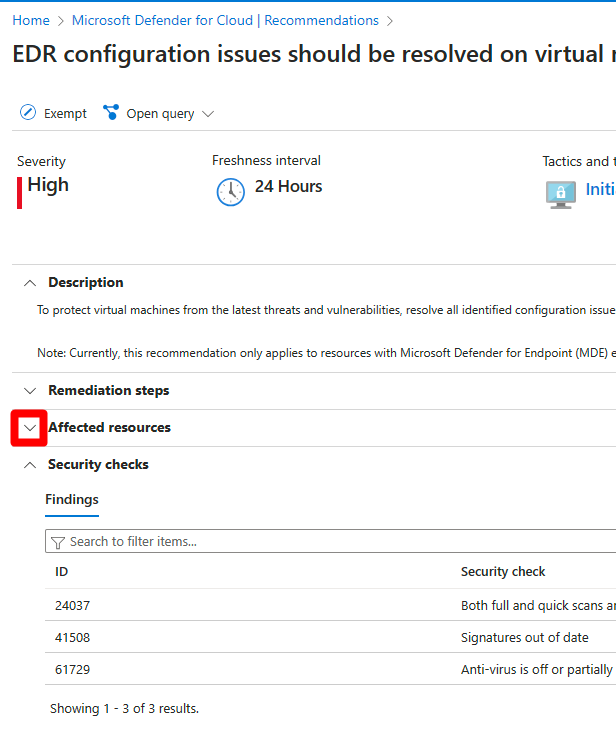

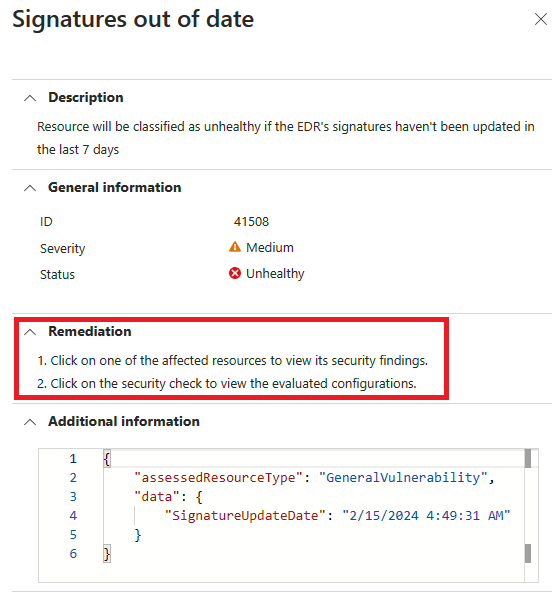

Selezionare ognuno dei controlli di sicurezza per esaminare le risorse interessate.

Espandere la sezione Risorse interessate

Esaminare il controllo di sicurezza e seguire la procedura di correzione.

Al termine del processo, la visualizzazione del computer nella scheda Risorse integre può richiedere fino a 24 ore.

Contenuto correlato

Verificare che nei computer sia configurata una soluzione EDR.