Configurare il proxy Arc tramite script di registrazione per il gateway di Azure in Locale di Azure (anteprima)

Si applica a: Azure Local versione 2408 e successive

Dopo aver creato la risorsa gateway Arc nella sottoscrizione di Azure, è possibile abilitare le nuove funzionalità di anteprima del gateway Arc. Questo articolo illustra in dettaglio come configurare il proxy Arc prima della registrazione di Arc usando uno script di registrazione per il gateway Arc in Locale di Azure.

Usando questo metodo, non è necessario configurare manualmente il proxy Arc tra winInet, WinHttp o variabili di ambiente.

Importante

La funzionalità è attualmente disponibile in ANTEPRIMA. Vedere le condizioni per l'utilizzo supplementari per le anteprime di Microsoft Azure per termini legali aggiuntivi che si applicano a funzionalità di Azure in versione beta, in anteprima o in altro modo non ancora disponibili a livello generale.

Prerequisiti

Prima di procedere, verificare che siano soddisfatti i prerequisiti seguenti:

Si ha accesso a un'istanza locale di Azure che esegue la versione 23H2.

Una risorsa gateway Arc creata nella stessa sottoscrizione usata per distribuire Azure Locale. Per altre informazioni, vedere Creare la risorsa gateway Arc in Azure.

Passaggio 1: Ottenere ArcGatewayID

È necessario il proxy e ArcGatewayID da Azure per eseguire lo script di registrazione nei computer locali di Azure. È possibile trovare l'ID gateway Arc nella pagina di panoramica del portale di Azure della risorsa.

Passaggio 2: Registrare nuovi computer in Azure Arc

Per registrare nuove macchine virtuali versione 2408 o versione 2411 in Azure Arc, eseguire lo script di inizializzazione passando i ArcGatewayIDparametri , Proxy servere Proxy bypass list .

Ecco un esempio di come modificare questi parametri per lo Invoke-AzStackHciArcInitialization script di inizializzazione. Al termine della registrazione, i computer locali di Azure vengono registrati in Azure Arc usando il gateway Arc:

#Define the subscription where you want to register your server as Arc device.

$Subscription = "yoursubscription"

#Define the resource group where you want to register your server as Arc device.

$RG = "yourresourcegroupname"

#Define the tenant to use to register your server as Arc device.

$Tenant = "yourtenant"

#Define Proxy Server if necessary

$ProxyServer = "http://x.x.x.x:port"

#Define the Arc gateway resource ID from Azure

$ArcgwId = "/subscriptions/yourarcgatewayid/resourceGroups/yourresourcegroupname/providers/Microsoft.HybridCompute/gateways/yourarcgatewayname"

#Define the bypass list for the proxy. Use semicolon to separate each item from the list.

# Use "localhost" instead of <local>

# Use specific IPs such as 127.0.0.1 without mask

# Use * for subnets allowlisting. 192.168.1.* for /24 exclusions. Use 192.168.*.* for /16 exclusions.

# Append * for domain names exclusions like *.contoso.com

# DO NOT INCLUDE .svc on the list. The registration script takes care of Environment Variables configuration.

$ProxyBypassList = "localhost;127.0.0.1;*.contoso.com;machine1;machine2;machine3;machine4;machine5;192.168.*.*;AzureLocal-1"

#Connect to your Azure account and Subscription

Connect-AzAccount -SubscriptionId $Subscription -TenantId $Tenant -DeviceCode

#Get the Access Token and Account ID for the registration

$ARMtoken = (Get-AzAccessToken).Token

#Get the Account ID for the registration

$id = (Get-AzContext).Account.Id

#Invoke the registration script with Proxy and ArcgatewayID

Invoke-AzStackHciArcInitialization -SubscriptionID $Subscription -ResourceGroup $RG -TenantID $Tenant -Region australiaeast -Cloud "AzureCloud" -ArmAccessToken $ARMtoken -AccountID $id -Proxy $ProxyServer -ArcGatewayID $ArcgwId -ProxyBypass $ProxyBypassList

Passaggio 3: Verificare che l'installazione sia riuscita

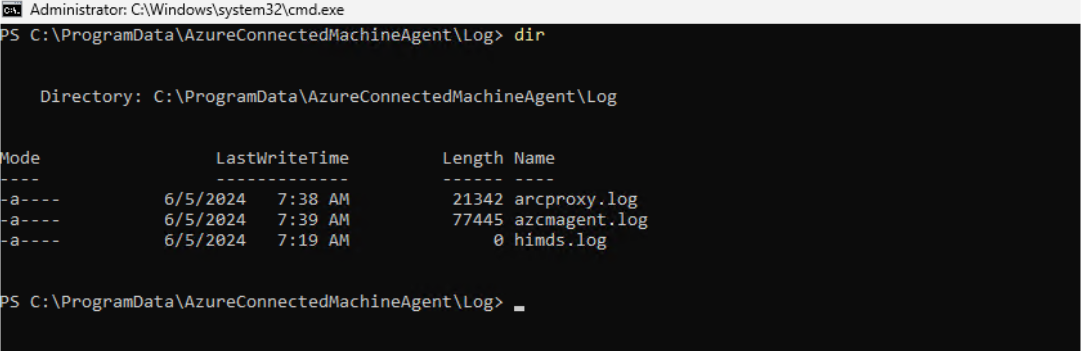

Dopo l'avvio della convalida della distribuzione, è possibile connettersi al primo computer dal sistema e aprire il log del gateway Arc per monitorare gli endpoint reindirizzati al gateway Arc e quali continuare a usare il firewall o il proxy.

È possibile trovare il log del gateway Arc all'indirizzo: c:\programdata\AzureConnectedMAchineAgent\Log\arcproxy.log.

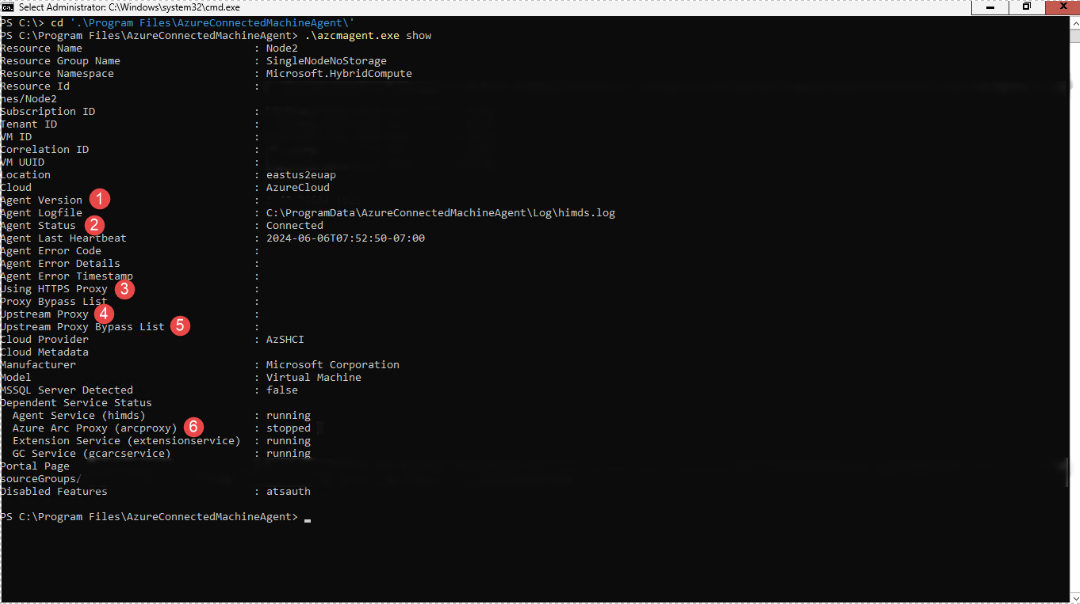

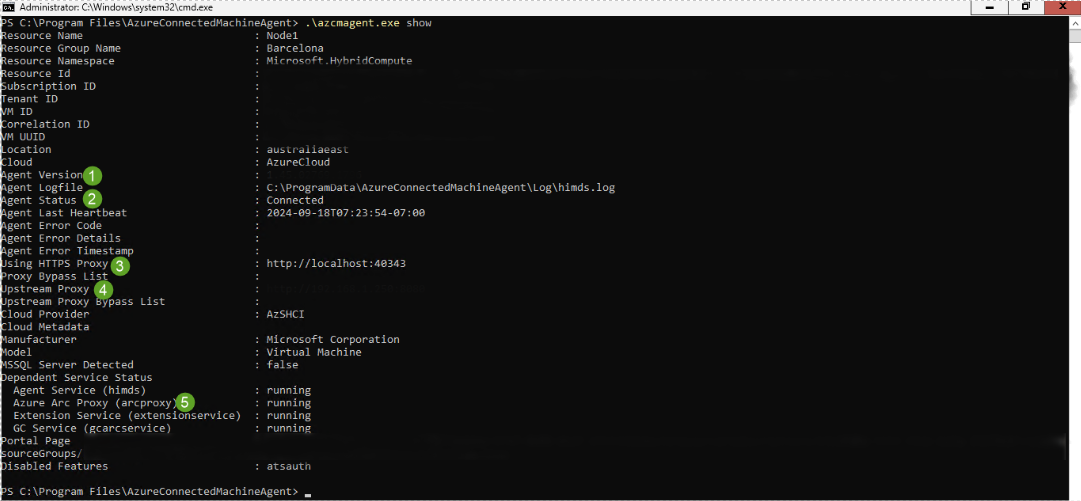

Per controllare la configurazione dell'agente Arc e verificare che usi il gateway, eseguire il comando seguente: c:\program files\AzureConnectedMachineAgent>.\azcmagent show.

I valori visualizzati devono essere i seguenti:

La versione dell'agente è 1.45 o successiva.

Lo stato dell'agente dovrebbe essere connesso.

Uso del proxy HTTPS vuoto quando il gateway Arc non è in uso. Dovrebbe essere visualizzato come

http://localhost:40343quando il gateway Arc è abilitato.Il proxy upstream mostra il server proxy aziendale e la porta.

Il proxy di Azure Arc viene visualizzato come arrestato quando il gateway Arc non è in uso. Esecuzione quando il gateway Arc è abilitato.

L'agente Arc senza il gateway Arc:

L'agente Arc che usa il gateway Arc:

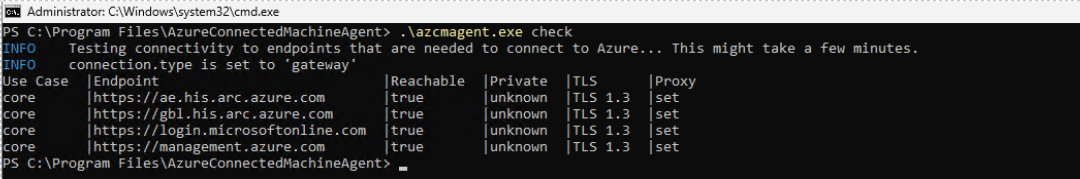

Inoltre, per verificare che l'installazione sia stata eseguita correttamente, è possibile eseguire il comando seguente: c:\program files\AzureConnectedMachineAgent>.\azcmagent check.

La risposta deve indicare che connection.typeè impostato sul gateway e la colonna Raggiungibile deve indicare true per tutti gli URL.

L'agente Arc senza il gateway Arc:

L'agente Arc che usa il gateway Arc:

È anche possibile controllare il traffico del gateway visualizzando i log del router del gateway.

Per visualizzare i log del router del gateway in Windows, eseguire il azcmagent logs comando in PowerShell. Nel file .zip risultante, i log si trovano nella cartella C:\ProgramData\Microsoft\ArcGatewayRouter .