Inscrire automatiquement un appareil Windows à l’aide de stratégie de groupe

Vous pouvez utiliser un stratégie de groupe pour déclencher l’inscription automatique sur Mobile Gestion des appareils (MDM) pour les appareils joints à un domaine Active Directory (AD).

La stratégie de groupe créée sur votre ad local déclenche l’inscription dans Intune sans aucune interaction de l’utilisateur. Ce mécanisme de cause à effet signifie que vous pouvez inscrire automatiquement un grand nombre d’appareils d’entreprise joints à un domaine dans Microsoft Intune. Le processus d’inscription démarre en arrière-plan une fois que vous vous connectez à l’appareil avec votre compte Microsoft Entra.

Configuration requise :

- L’appareil joint à Active Directory doit exécuter une version prise en charge de Windows.

- L’entreprise a configuré un service Mobile Gestion des appareils (MDM).

- Le Active Directory local doit être intégré à Microsoft Entra ID (via Microsoft Entra Connect).

- Configuration du point de connexion de service (SCP). Pour plus d’informations, consultez Configuration du scp à l’aide de Microsoft Entra Connect. Pour les environnements qui ne publient pas de données SCP sur AD, consultez Microsoft Entra déploiement ciblé de jointure hybride.

- L’appareil ne doit pas déjà être inscrit dans Intune à l’aide des agents classiques (les appareils gérés à l’aide d’agents échouent à l’inscription avec

error 0x80180026). - La configuration minimale requise pour la version Windows Server est basée sur l’exigence de jointure hybride Microsoft Entra. Pour plus d’informations, consultez Comment planifier votre implémentation de jointure hybride Microsoft Entra.

Astuce

Pour plus d’informations, consultez les rubriques suivantes :

L’inscription automatique dépend de la présence d’un service MDM et de l’inscription Microsoft Entra pour le PC. Une fois que l’entreprise a inscrit son ad auprès de Microsoft Entra ID, un PC Windows joint à un domaine est automatiquement Microsoft Entra inscrit.

Remarque

Dans Windows 10, version 1709, le protocole d’inscription a été mis à jour pour case activée si l’appareil est joint à un domaine. Pour plus d’informations, consultez [MS-MDE2] : Mobile Device Enrollment Protocol Version 2. Pour obtenir des exemples, consultez la section 4.3.1 RequestSecurityToken de la documentation sur le protocole MS-MDE2.

Lorsque l’stratégie de groupe d’inscription automatique est activée, une tâche est créée en arrière-plan qui lance l’inscription GPM. La tâche utilise la configuration de service MDM existante à partir des informations Microsoft Entra de l’utilisateur. Si l’authentification multifacteur est requise, l’utilisateur est invité à effectuer l’authentification. Une fois l’inscription configurée, l’utilisateur peut case activée le status dans la page Paramètres.

- À compter de Windows 10 version 1709, lorsque la même stratégie est configurée dans stratégie de groupe et GPM, stratégie de groupe stratégie est prioritaire sur mdm.

- À compter de Windows 10, version 1803, un nouveau paramètre vous permet de modifier la priorité en GPM. Pour plus d’informations, consultez Windows stratégie de groupe et stratégie GPM Intune qui gagne ?.

Pour que cette stratégie fonctionne, vous devez vérifier que le fournisseur de services MDM autorise stratégie de groupe’inscription MDM lancée pour les appareils joints à un domaine.

Configurer l’inscription automatique pour un groupe d’appareils

Pour configurer l’inscription automatique à l’aide d’une stratégie de groupe, procédez comme suit :

- Créez un objet stratégie de groupe (GPO) et activez le stratégie de groupe Configuration> ordinateurModèles> d’administrationComposants> WindowsGPM>Activer l’inscription GPM automatique à l’aide des informations d’identification de Microsoft Entra par défaut.

- Créez un groupe de sécurité pour les PC.

- Lier l’objet de stratégie de groupe.

- Filtrez à l’aide de groupes de sécurité.

Si vous ne voyez pas la stratégie, obtenez la dernière version d’ADMX pour votre version de Windows. Pour résoudre le problème, utilisez les procédures suivantes. La dernière version de MDM.admx est à compatibilité descendante.

Téléchargez les modèles d’administration pour la version souhaitée :

Installez le package sur le contrôleur de domaine.

Accédez à

C:\Program Files (x86)\Microsoft Group Policy, puis recherchez le sous-répertoire approprié en fonction de la version installée.Copiez le dossier PolicyDefinitions dans

\\contoso.com\SYSVOL\contoso.com\policies\PolicyDefinitions.Si ce dossier n’existe pas, copiez les fichiers dans le magasin de stratégies central de votre domaine.

Attendez que la réplication DFSR SYSVOL soit terminée pour que la stratégie soit disponible.

Configurer le stratégie de groupe d’inscription automatique pour un seul PC

Cette procédure est uniquement à des fins d’illustration pour montrer le fonctionnement de la nouvelle stratégie d’inscription automatique. Il n’est pas recommandé pour l’environnement de production dans l’entreprise.

Exécutez

GPEdit.msc. Choisissez Démarrer, puis, dans la zone de texte, tapezgpedit.Sous Meilleure correspondance, sélectionnez Modifier la stratégie de groupe pour la lancer.

Dans Stratégie de l’ordinateur local, sélectionnez Modèles> d’administrationComposants> WindowsGPM.

Double-cliquez sur Activer l’inscription GPM automatique à l’aide des informations d’identification de Microsoft Entra par défaut. Sélectionnez Activer, informations d’identification de l’utilisateur dans la liste déroulante Sélectionner le type d’informations d’identification à utiliser, puis sélectionnez OK.

Remarque

Dans Windows 10, version 1903 et ultérieures, le fichier MDM.admx a été mis à jour pour inclure l’option Informations d’identification de l’appareil pour sélectionner les informations d’identification utilisées pour inscrire l’appareil. Le comportement par défaut pour les versions antérieures consiste à revenir aux informations d’identification de l’utilisateur.

Les informations d’identification de l’appareil sont uniquement prises en charge pour l’inscription Microsoft Intune dans les scénarios avec la cogestion ou les pools d’hôtes multisession Azure Virtual Desktop, car l’abonnement Intune est centré sur l’utilisateur. Les informations d’identification de l’utilisateur sont prises en charge pour les pools d’hôtes personnels Azure Virtual Desktop.

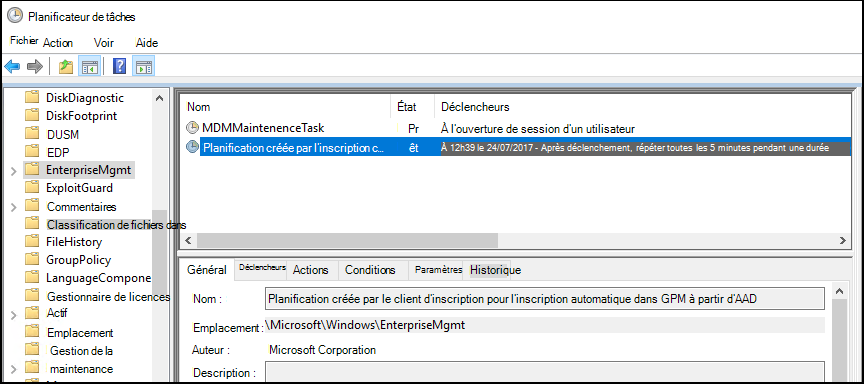

Lorsqu’une actualisation de stratégie de groupe se produit sur le client, une tâche est créée et planifiée pour s’exécuter toutes les cinq minutes pendant un jour. La tâche est appelée Planification créée par le client d’inscription pour l’inscription automatique dans mdm à partir de Microsoft Entra ID. Pour afficher la tâche planifiée, lancez l’application Planificateur de tâches.

Si l’authentification à deux facteurs est requise, vous êtes invité à terminer le processus. Voici un exemple de capture d’écran.

Astuce

Vous pouvez éviter ce comportement en utilisant des stratégies d’accès conditionnel dans Microsoft Entra ID. Pour en savoir plus, consultez Qu’est-ce que l’accès conditionnel ?.

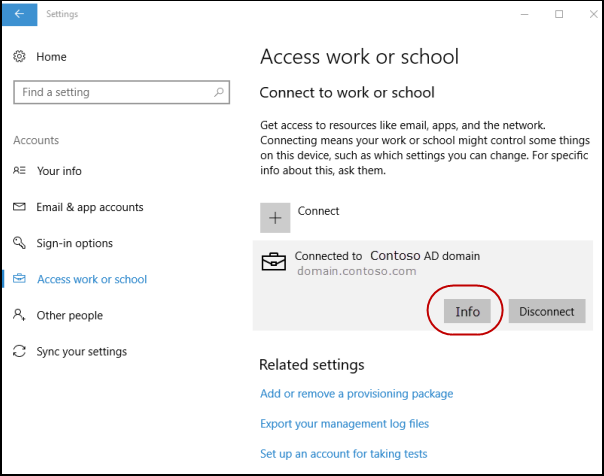

Vérifier l’inscription

Pour vérifier la réussite de l’inscription à GPM, accédez à Démarrer>paramètres>Comptes>Accès professionnel ou scolaire, puis sélectionnez votre compte de domaine. Sélectionnez Informations pour afficher les informations d’inscription mdm.

Remarque

Si vous ne voyez pas le bouton Informations ou les informations d’inscription, l’inscription a peut-être échoué. Vérifiez les status dans l’application Planificateur de tâches et consultez Diagnostiquer l’inscription GPM.

Application Planificateur de tâches

Sélectionnez Démarrer, puis, dans la zone de texte, tapez task scheduler. Sous Meilleure correspondance, sélectionnez Planificateur de tâches pour le lancer.

Dans Bibliothèque du planificateur de tâches, ouvrez Microsoft > Windows , puis sélectionnez EnterpriseMgmt.

Pour afficher le résultat de la tâche, déplacez la barre de défilement pour afficher le résultat de la dernière exécution. Vous pouvez voir les journaux sous l’onglet Historique .

Le message 0x80180026 est un message d’échec (MENROLL_E_DEVICE_MANAGEMENT_BLOCKED), qui peut être provoqué par l’activation de la stratégie Désactiver l’inscription MDM .

Remarque

La console GPEdit ne reflète pas la status des stratégies définies par votre organization sur votre appareil. Il est utilisé uniquement par l’utilisateur pour définir des stratégies.