Batterie de serveurs Intranet SharePoint dans Azure Phase 1 : Configurer Azure

S’APPLIQUE À : 2013

2013  2016

2016  2019

2019  Édition d’abonnement

Édition d’abonnement  SharePoint dans Microsoft 365

SharePoint dans Microsoft 365

Lors de cette phase de déploiement d'une batterie de serveurs SharePoint Server 2016 pour intranet uniquement dans Azure, vous allez configurer l'infrastructure Azure. Vous devez effectuer cette phase avant de passer à Batterie de serveurs Intranet SharePoint dans Azure Phase 2 : Configurer les contrôleurs de domaine. Pour toutes les phases, consultez Déploiement de SharePoint Server avec des groupes de disponibilité Always On SQL Server dans Azure .

Azure doit être configuré avec ces composants de base pour le stockage et la mise en réseau :

Groupes de ressources

Un réseau virtuel intersites avec des sous-réseaux pour l'hébergement des machines virtuelles Azure

Groupes de sécurité réseau pour effectuer l'isolation des sous-réseaux

Groupes à haute disponibilité

Instances d’équilibreur de charge pour le serveur frontal et le serveur de cache distribué SharePoint, ainsi que pour les machines virtuelles SQL Server

Configurer les composants Azure

Avant de commencer à configurer les composants Azure, renseignez les tableaux suivants. Pour vous aider dans les procédures de configuration Azure, imprimez cette section et notez les informations nécessaires ou copiez cette section dans un document et remplissez-le. Pour les paramètres du réseau virtuel Azure, remplissez le tableau V.

| Élément | Paramètre de configuration | Description | Valeur |

|---|---|---|---|

| 1. | Nom du réseau virtuel | Nom à affecter au réseau virtuel Azure (par exemple, SPFarmNet). |

|

| 2. | Emplacement du réseau virtuel | Centre de données Azure qui contiendra le réseau virtuel. |

|

| 3. | Adresse IP du périphérique VPN | Adresse IPv4 publique de l'interface de votre périphérique VPN sur Internet. |

|

| 4. | Espace d'adressage du réseau virtuel | Espace d'adressage du réseau virtuel. Renseignez-vous auprès de votre service informatique pour déterminer cet espace d'adressage. |

|

| 5. | Clé partagée IPsec | Chaîne alphanumérique aléatoire de 32 caractères, utilisée pour authentifier les deux côtés de la connexion VPN de site à site. Renseignez-vous auprès de votre service informatique ou de sécurité pour déterminer cette valeur de clé. Vous pouvez également consulter la page relative à la création d'une chaîne aléatoire pour une clé prépartagée IPsec. |

|

Tableau V : configuration de réseau virtuel entre différents locaux

Remplissez ensuite le Tableau S pour les sous-réseaux de cette solution. Tous les espaces d'adressage doivent être au format de routage CIDR (Classless Interdomain Routing), également appelé format de préfixe de réseau. Par exemple, 10.24.64.0/20.

Pour les quatre premiers sous-réseaux, indiquez un nom et un espace d'adressage IP unique fondé sur l'espace d'adressage de réseau virtuel. Pour le sous-réseau de passerelle, déterminez l'espace d'adressage 27 bits (avec une longueur de préfixe de /27) pour le sous-réseau de passerelle Azure en procédant comme suit :

Définissez la variable bits de l'espace d'adressage du réseau virtuel sur 1, jusqu'aux bits utilisés par le sous-réseau de passerelle, puis définissez les autres sur 0.

Convertissez les bits résultants en nombres décimaux et exprimez-les sous forme d'espace d'adressage, en définissant la longueur du préfixe sur une valeur équivalente à la taille du sous-réseau de passerelle.

Voir Calculatrice d'espace d'adressage pour les sous-réseaux de la passerelle Azure pour accéder à un bloc de commandes PowerShell et à une application de console C# qui effectuent ce calcul pour vous.

Renseignez-vous auprès de votre service informatique pour déterminer ces espaces d'adressage à partir de l'espace d'adressage de réseau virtuel.

| Élément | Nom du sous-réseau | Espace d’adressage de sous-réseau | Objectif |

|---|---|---|---|

| 1. |

|

|

Sous-réseau utilisé par les machines virtuelles Windows Server Active Directory (AD). |

| 2. |

|

|

Sous-réseau utilisé par les machines virtuelles dans le cluster SQL Server. |

| 3. |

|

|

Sous-réseau utilisé par les serveurs d'applications et de recherche de SharePoint. |

| 4. |

|

|

Sous-réseau utilisé par les serveurs frontaux et de cache distribué. |

| 5. | GatewaySubnet |

|

Sous-réseau utilisé par les machines virtuelles de la passerelle Azure. |

Tableau S : sous-réseaux dans le réseau virtuel

Ensuite, renseignez le Tableau I pour les adresses IP statiques affectées à des machines virtuelles et à des instances d’équilibreur de charge.

| Élément | Objectif | Adresse IP sur le sous-réseau | Valeur |

|---|---|---|---|

| 1. | Adresse IP statique du premier contrôleur de domaine | La quatrième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 1 du Tableau S. |

|

| 2. | Adresse IP statique du deuxième contrôleur de domaine | La cinquième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 1 du Tableau S. |

|

| 3. | Adresse IP statique de l'équilibreur de charge interne pour les serveurs frontaux et de cache distribué SharePoint | La sixième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 4 du Tableau S. |

|

| 4. | Adresse IP statique de l'équilibreur de charge interne pour l'adresse de l'écouteur du cluster SQL server | La quatrième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 2 du Tableau S. |

|

| 5. | Adresse IP statique du premier SQL server | La cinquième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 2 du Tableau S. |

|

| 6. | Adresse IP statique du deuxième SQL server | La sixième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 2 du Tableau S. |

|

| 7. | Adresse IP statique du serveur de nœud minoritaire Notez que cette opération n'est pas nécessaire si vous utilisez un témoin de cloud. |

La septième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 2 du Tableau S. |

|

| 8. | Adresse IP statique du premier serveur d'applications et de recherche SharePoint | La quatrième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 3 du Tableau S. |

|

| 9. | Adresse IP statique du deuxième serveur d'applications et de recherche SharePoint | La cinquième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 3 du Tableau S. |

|

| 10. | Adresse IP statique du premier serveur frontal et de cache distribué SharePoint | La quatrième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 4 du Tableau S. |

|

| 11. | Adresse IP statique du deuxième serveur frontal et de cache distribué SharePoint | La cinquième adresse IP possible pour l'espace d'adressage du sous-réseau défini dans l'Élément 4 du Tableau S. |

|

Tableau I : Adresses IP statiques dans le réseau virtuel

Pour les deux serveurs DNS (Domain Name System) de votre réseau local que vous souhaitez utiliser lors de la configuration initiale des contrôleurs de domaine dans votre réseau virtuel, renseignez le tableau D. Notez que deux entrées vides sont répertoriées, mais vous pouvez en ajouter d’autres. Renseignez-vous auprès de votre service informatique pour déterminer cette liste.

| Élément | Nom convivial du serveur DNS | Adresse IP du serveur DNS |

|---|---|---|

| 1. |

|

|

| 2. |

|

|

Tableau D : serveurs DNS locaux

Notes

Si vous utilisez Les services de domaine Microsoft Entra en remplacement des machines virtuelles exécutées en tant que réplicas de domaine, vous n’avez pas besoin de ces adresses IP de serveur DNS.

Pour acheminer les paquets du réseau virtuel intersites vers le réseau de votre organisation par le biais de la connexion VPN de site à site, vous devez configurer le réseau virtuel avec un réseau local qui contient la liste des espaces d'adressage (utilisant la notation CIDR) pour l'ensemble des emplacements qui doivent être atteints sur le réseau local de votre organisation. La liste des espaces d'adressage qui définissent votre réseau local doit être unique et ne doit pas se chevaucher avec l'espace d'adressage utilisé pour d'autres réseaux virtuels ou d'autres réseaux locaux.

Pour l’ensemble des espaces d’adressage du réseau local, remplissez le tableau L. Notez que le tableau comporte trois entrées vides, mais vous aurez généralement besoin d’en ajouter. Renseignez-vous auprès de votre service informatique pour déterminer cette liste d’espaces d’adressage.

| Élément | Espace d’adressage du réseau local |

|---|---|

| 1. |

|

| 2. |

|

| 3. |

|

Tableau L : préfixes d'adresse pour le réseau local

Commençons à présent à créer l'infrastructure Azure pour héberger votre batterie de serveurs SharePoint.

Notes

[!REMARQUE] Les ensembles de commandes suivants utilisent la dernière version d'Azure PowerShell. Reportez-vous à la rubrique relative à la prise en main des cmdlets Azure PowerShell.

Tout d'abord, démarrez une invite PowerShell Azure et connectez-vous à votre compte.

Connect-AzAccount

Obtenez le nom de votre abonnement à l’aide de la commande suivante.

Get-AzSubscription | Sort Name | Select Name

Définissez votre abonnement Azure. Remplacez tout le texte entre guillemets, y compris les caractères < et >, avec le nom correct.

$subscr="<subscription name>"

Select-AzSubscription -SubscriptionName $subscr

Ensuite, créez les nouveaux groupes de ressources pour votre batterie de serveurs SharePoint intranet. Pour déterminer un ensemble unique de noms de groupes de ressources, utilisez cette commande pour répertorier vos groupes de ressources existants.

Get-AzResourceGroup | Sort ResourceGroupName | Select ResourceGroupName

Renseignez le tableau suivant pour l’ensemble unique de noms de groupes de ressources.

| Élément | Nom de groupe de ressources | Objectif |

|---|---|---|

| 1. |

|

Contrôleurs de domaine |

| 2. |

|

Serveurs de cluster de base de données |

| 3. |

|

Serveurs d'applications et de recherche |

| 4. |

|

Serveurs frontaux et de cache distribué |

| 5. |

|

Éléments de l'infrastructure |

Tableau R : Groupes de ressources

Créez vos nouveaux groupes de ressources avec ces commandes.

$locName="<an Azure location, such as West US>"

$rgName="<Table R - Item 1 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 2 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 3 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 4 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 5 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

Ensuite, vous créez le réseau virtuel Azure et ses sous-réseaux qui hébergeront votre batterie de serveurs SharePoint intranet.

$rgName="<Table R - Item 5 - Resource group name column>"

$locName="<Azure location>"

$locShortName="<the location of the resource group in lowercase with spaces removed, example: westus>"

$vnetName="<Table V - Item 1 - Value column>"

$vnetAddrPrefix="<Table V - Item 4 - Value column>"

$dnsServers=@( "<Table D - Item 1 - DNS server IP address column>", "<Table D - Item 2 - DNS server IP address column>" )

# Create the subnets

$spSubnet1Name="<Table S - Item 1 - Subnet name column>"

$spSubnet1Prefix="<Table S - Item 1 - Subnet address space column>"

$spSubnet1=New-AzVirtualNetworkSubnetConfig -Name $spSubnet1Name -AddressPrefix $spSubnet1Prefix

$spSubnet2Name="<Table S - Item 2 - Subnet name column>"

$spSubnet2Prefix="<Table S - Item 2 - Subnet address space column>"

$spSubnet2=New-AzVirtualNetworkSubnetConfig -Name $spSubnet2Name -AddressPrefix $spSubnet2Prefix

$spSubnet3Name="<Table S - Item 3 - Subnet name column>"

$spSubnet3Prefix="<Table S - Item 3 - Subnet address space column>"

$spSubnet3=New-AzVirtualNetworkSubnetConfig -Name $spSubnet3Name -AddressPrefix $spSubnet3Prefix

$spSubnet4Name="<Table S - Item 4 - Subnet name column>"

$spSubnet4Prefix="<Table S - Item 4 - Subnet address space column>"

$spSubnet4=New-AzVirtualNetworkSubnetConfig -Name $spSubnet4Name -AddressPrefix $spSubnet4Prefix

$gwSubnet5Prefix="<Table S - Item 5 - Subnet address space column>"

$gwSubnet=New-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -AddressPrefix $gwSubnet5Prefix

# Create the virtual network

New-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName -Location $locName -AddressPrefix $vnetAddrPrefix -Subnet $gwSubnet,$spSubnet1,$spSubnet2,$spSubnet3,$spSubnet4 -DNSServer $dnsServers

Ensuite, vous créez des groupes de sécurité réseau pour chaque sous-réseau contenant des machines virtuelles. Pour isoler des sous-réseaux, vous pouvez ajouter des règles pour certains types de trafic autorisés ou refusés vers le groupe de sécurité d'un sous-réseau.

# Create network security groups

$vnet=Get-AzVirtualNetwork -ResourceGroupName $rgName -Name $vnetName

New-AzNetworkSecurityGroup -Name $spSubnet1Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet1Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet1Name -AddressPrefix $spSubnet1Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet2Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet2Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet2Name -AddressPrefix $spSubnet2Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet3Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet3Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet3Name -AddressPrefix $spSubnet3Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet4Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet4Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet4Name -AddressPrefix $spSubnet4Prefix -NetworkSecurityGroup $nsg

$vnet | Set-AzVirtualNetwork

Utilisez ces commandes pour créer les passerelles pour la connexion VPN de site à site.

$rgName="<Table R - Item 5 - Resource group name column>"

$locName="<Azure location>"

$vnetName="<Table V - Item 1 - Value column>"

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name "GatewaySubnet"

# Attach a virtual network gateway to a public IP address and the gateway subnet

$publicGatewayVipName="SPPublicIPAddress"

$vnetGatewayIpConfigName="SPPublicIPConfig"

New-AzPublicIpAddress -Name $vnetGatewayIpConfigName -ResourceGroupName $rgName -Location $locName -AllocationMethod Dynamic

$publicGatewayVip=Get-AzPublicIpAddress -Name $vnetGatewayIpConfigName -ResourceGroupName $rgName

$vnetGatewayIpConfig=New-AzVirtualNetworkGatewayIpConfig -Name $vnetGatewayIpConfigName -PublicIpAddressId $publicGatewayVip.Id -Subnet $subnet

# Create the Azure gateway

$vnetGatewayName="SPAzureGateway"

$vnetGateway=New-AzVirtualNetworkGateway -Name $vnetGatewayName -ResourceGroupName $rgName -Location $locName -GatewayType Vpn -VpnType RouteBased -IpConfigurations $vnetGatewayIpConfig

# Create the gateway for the local network

$localGatewayName="SPLocalNetGateway"

$localGatewayIP="<Table V - Item 3 - Value column>"

$localNetworkPrefix=@( <comma-separated, double-quote enclosed list of the local network address prefixes from Table L, example: "10.1.0.0/24", "10.2.0.0/24"> )

$localGateway=New-AzLocalNetworkGateway -Name $localGatewayName -ResourceGroupName $rgName -Location $locName -GatewayIpAddress $localGatewayIP -AddressPrefix $localNetworkPrefix

# Define the Azure virtual network VPN connection

$vnetConnectionName="SPS2SConnection"

$vnetConnectionKey="<Table V - Item 5 - Value column>"

$vnetConnection=New-AzVirtualNetworkGatewayConnection -Name $vnetConnectionName -ResourceGroupName $rgName -Location $locName -ConnectionType IPsec -SharedKey $vnetConnectionKey -VirtualNetworkGateway1 $vnetGateway -LocalNetworkGateway2 $localGateway

Ensuite, enregistrez l'adresse IPv4 publique de la passerelle VPN Azure pour votre réseau virtuel à partir de l'affichage de cette commande :

Get-AzPublicIpAddress -Name $publicGatewayVipName -ResourceGroupName $rgName

Ensuite, configurez votre périphérique VPN local de sorte qu'il se connecte à la passerelle VPN Azure. Pour plus d'informations, reportez-vous à la rubrique À propos des périphériques VPN pour les connexions de la passerelle VPN de site à site.

Pour configurer votre périphérique VPN local, vous avez besoin des éléments suivants :

L'adresse IPv4 publique de la passerelle VPN Azure.

La clé prépartagée IPsec pour la connexion VPN de site à site (Tableau V - Élément 5 - colonne Valeur).

Ensuite, vérifiez que l'espace d'adressage du réseau virtuel est accessible à partir de votre réseau local. Pour cela, il convient généralement d'ajouter un chemin de routage correspondant à l'espace d'adressage du réseau virtuel à votre périphérique VPN puis d'annoncer ce chemin de routage au reste de l'infrastructure de routage du réseau de votre organisation. Renseignez-vous auprès de votre service informatique pour savoir comment procéder.

Ensuite, définissez les noms des quatre groupes de disponibilité. Remplissez le Tableau A.

| Élément | Objectif | Nom du groupe de disponibilité |

|---|---|---|

| 1. | Contrôleurs de domaine |

|

| 2. | Serveurs SQL Server |

|

| 3. | Serveurs d'applications et de recherche |

|

| 4. | Serveurs frontaux et de cache distribué |

|

Tableau A : Groupes de disponibilité

Vous aurez besoin de ces noms lorsque vous créerez les machines virtuelles aux phases 2, 3 et 4.

Créez vos groupes de disponibilité avec ces commandes Azure PowerShell.

$locName="<the Azure location of your resource group>"

$rgName="<Table R - Item 1 - Resource group name column>"

$avName="<Table A - Item 1 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 2 - Resource group name column>"

$avName="<Table A - Item 2 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 3 - Resource group name column>"

$avName="<Table A - Item 3 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 4 - Resource group name column>"

$avName="<Table A - Item 4 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

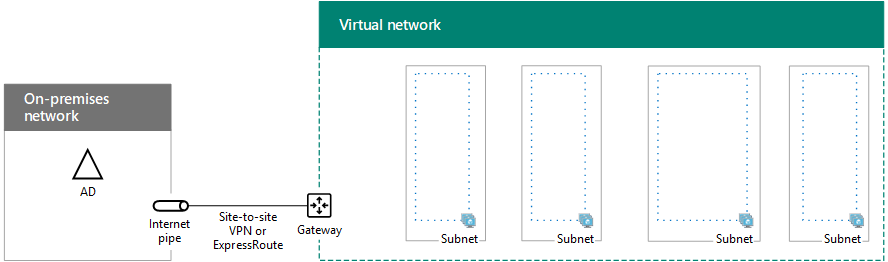

Voici la configuration obtenue à la fin de cette phase.

Phase 1 : L'infrastructure Azure pour votre batterie de serveurs SharePoint Server 2016 à haute disponibilité

Étape suivante

Utilisez Batterie de serveurs Intranet SharePoint dans Azure Phase 2 : Configurer les contrôleurs de domaine pour poursuivre la configuration de cette charge de travail.

Voir aussi

Autres ressources

Déploiement de SharePoint Server avec des groupes de disponibilité AlwaysOn SQL Server dans Azure

SharePoint Server dans Microsoft Azure

Conception d’une batterie de serveurs SharePoint Server dans Azure