Passer en revue les chemins d’attaque

Les chemins d’attaque dans Sécurité Microsoft - Gestion de l’exposition vous aident à identifier et à visualiser de manière proactive les itinéraires potentiels que les attaquants peuvent exploiter à l’aide de vulnérabilités, de lacunes et de mauvaises configurations. Les chemins d’attaque simulés vous permettent d’examiner et de corriger de manière proactive les menaces potentielles.

Configuration requise

- En savoir plus sur les chemins d’attaque avant de commencer. -- Passez en revue les autorisations requises pour utiliser les chemins d’attaque.

- La valeur des chemins d’attaque augmente en fonction des données utilisées comme source. Si aucune donnée n’est disponible ou si les données ne reflètent pas l’environnement de votre organization, les chemins d’attaque peuvent ne pas apparaître. Les chemins d’attaque peuvent ne pas être entièrement représentatifs :

- Si vous n’avez pas de licences définies pour les charges de travail intégrées et représentées dans le chemin d’attaque.

- Si vous ne définissez pas entièrement les ressources critiques.

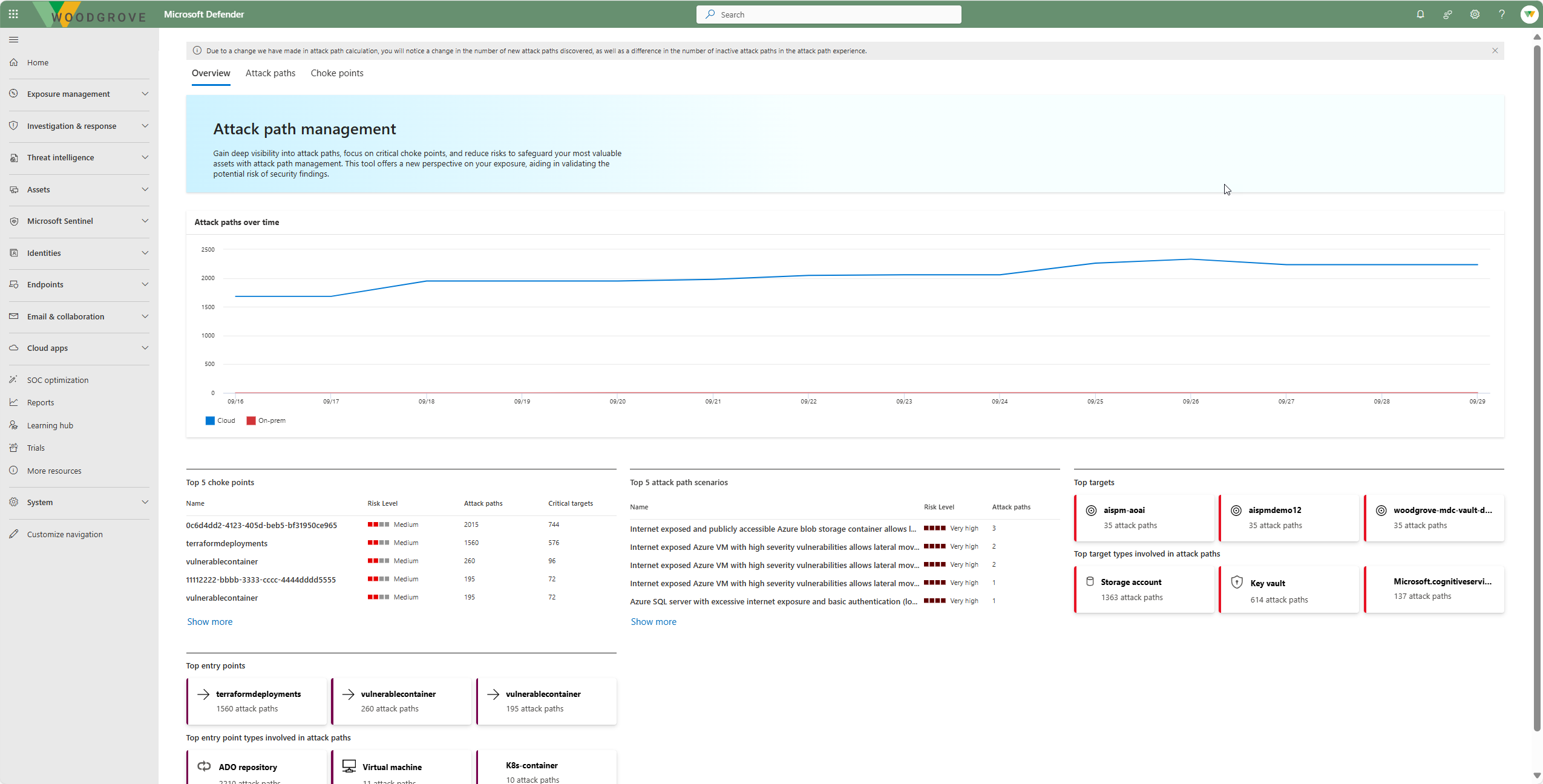

Tableau de bord du chemin d’attaque

Le tableau de bord fournit une vue d’ensemble générale de tous les chemins d’attaque identifiés dans l’environnement. Il permet aux équipes de sécurité d’obtenir des informations précieuses sur les types de chemins identifiés, les principaux points d’entrée, les ressources cibles et bien plus encore, ce qui permet de hiérarchiser efficacement les efforts d’atténuation des risques. La vue d’ensemble comprend les éléments suivants :

- Graphique des chemins d’attaque au fil du temps

- Points d’étranglement principaux

- Principaux scénarios de chemin d’attaque

- Principales cibles

- Principaux points d’entrée

Afficher les chemins d’attaque

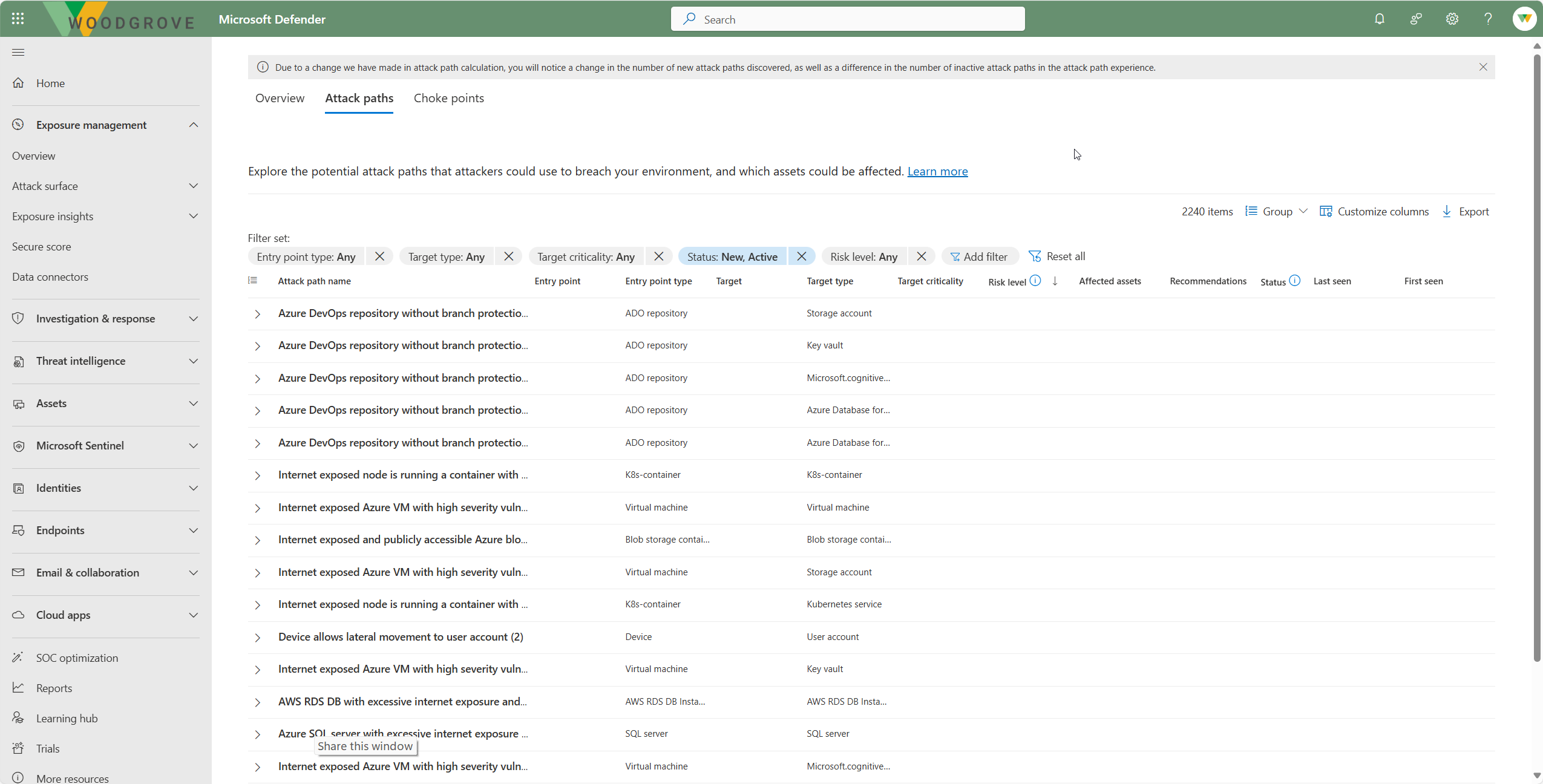

Vous pouvez accéder aux chemins d’attaque à partir du tableau de bord du chemin d’attaque ou en sélectionnant Surface d’attaque -> Chemin d’attaque.

Pour modifier l’affichage des chemins d’attaque, vous pouvez sélectionner un nom de titre à trier selon un en-tête de colonne spécifique.

Chemins d’attaque de groupe

Pour regrouper les chemins d’attaque selon des critères spécifiques :

Sélectionnez Groupe à regrouper par nom du chemin d’attaque, Point d’entrée, Type de point d’entrée, Type de cible, Niveau de risque, État, Criticité de la cible, Cible.

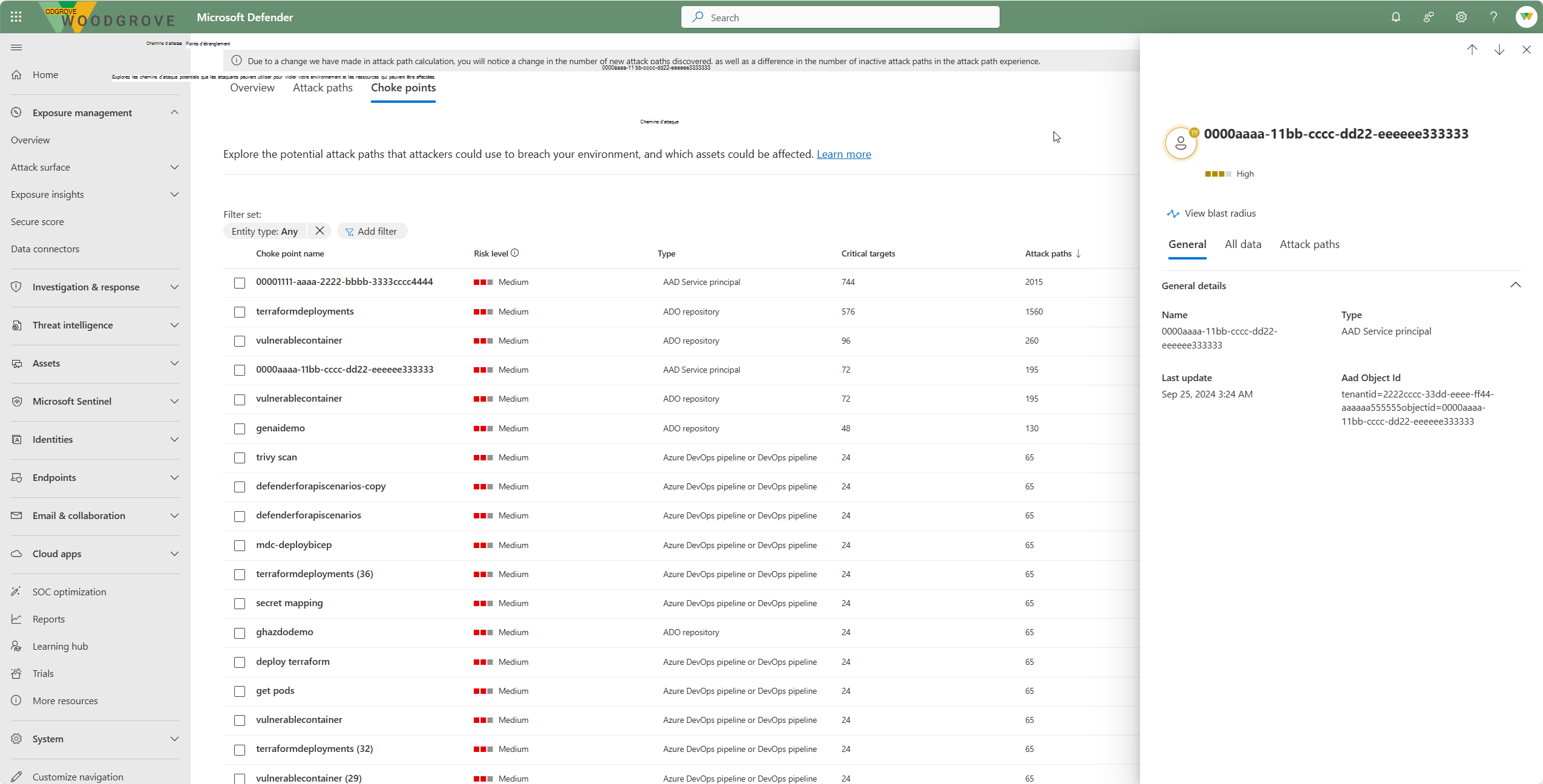

Afficher les points d’étranglement et le rayon d’explosion

- Accédez à l’onglet Points d’étranglement pour afficher la liste des points d’étranglement sur le tableau de bord du chemin d’attaque. En vous concentrant sur ces points d’étranglement, vous pouvez réduire les risques en traitant les ressources à fort impact, empêchant ainsi les attaquants de progresser par différents chemins.

- Sélectionnez un point d’étranglement pour ouvrir le panneau latéral, sélectionnez Afficher le rayon d’explosion et explorez les chemins d’attaque à partir d’un point d’étranglement. Le rayon d’explosion fournit une visualisation détaillée montrant comment la compromission d’une ressource peut affecter les autres. Cela permet aux équipes de sécurité d’évaluer les implications plus larges d’une attaque et de hiérarchiser les stratégies d’atténuation plus efficacement.

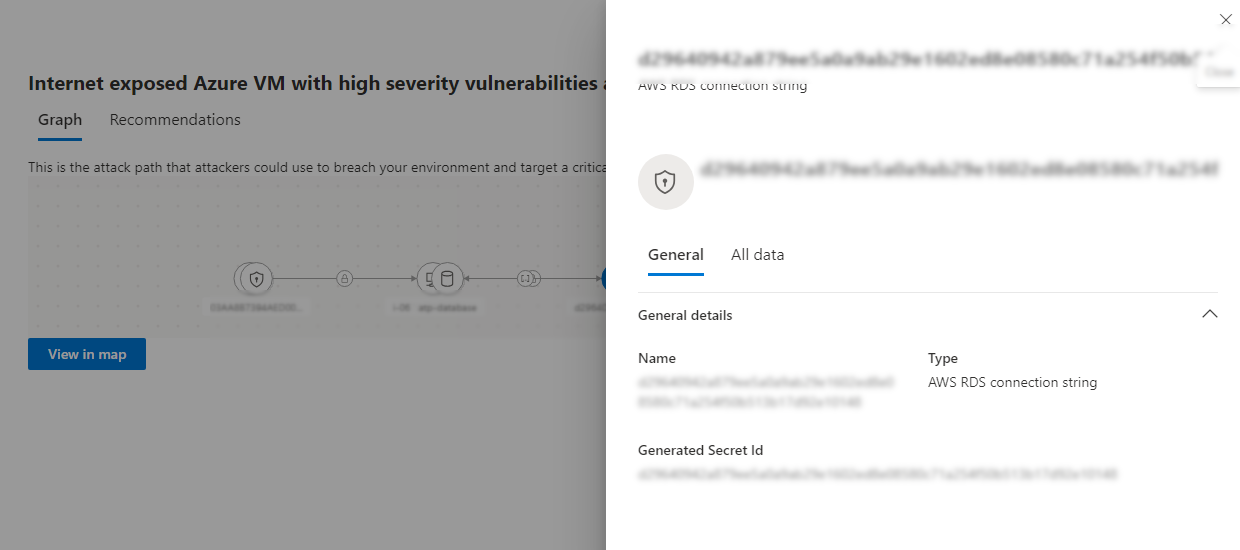

Examiner un chemin d’attaque

Sélectionnez un chemin d’attaque spécifique pour l’examiner plus en détail à la recherche de vulnérabilités exploitables potentielles.

Dans le graphique Chemin d’attaque , pointez sur une icône de nœud ou de bord (connecteur) pour afficher des informations supplémentaires sur la façon dont le chemin d’attaque est généré.

Passer en revue les recommandations

Sélectionnez l’onglet Recommandations pour afficher la liste des recommandations actionnables afin d’atténuer les chemins d’attaque identifiés.

Triez les recommandations par titre ou sélectionnez une recommandation spécifique pour ouvrir l’écran de recommandation.

Passez en revue les détails de la recommandation, puis sélectionnez Gérer pour corriger la recommandation dans l’interface de charge de travail appropriée.

Afficher une ressource de chemin d’attaque dans la carte d’exposition

Pour voir une image plus large d’une ressource de chemin d’attaque dans la carte d’exposition :

Sélectionnez Surface d’attaque -> Chemin d’attaque -> Graphe -> Afficher dans la carte.

Vous pouvez également rechercher et sélectionner une ressource dans le chemin d’attaque à partir de Mapper , puis la sélectionner. Vous pouvez également sélectionner Afficher dans la carte à partir d’une ressource à partir de l’inventaire des appareils.

Explorez les connexions en fonction des besoins.

Étapes suivantes

Découvrez la gestion des ressources critiques.