Annexe 1 : Mise en réseau de cluster HPC

Microsoft HPC Pack prend en charge cinq topologies de cluster conçues pour répondre à un large éventail de besoins utilisateur et de performances, d’extensibilité, de facilité de gestion et d’accès. Ces topologies se distinguent par la façon dont les nœuds du cluster sont connectés les uns aux autres et au réseau d’entreprise. Selon la topologie réseau que vous choisissez pour votre cluster, certains services réseau, tels que le protocole DHCP (Dynamic Host Configuration Protocol) et la traduction d’adresses réseau (NAT), peuvent être fournis par le nœud principal vers les nœuds.

Vous devez choisir la topologie de réseau que vous allez utiliser pour votre cluster bien avant la configuration d’un cluster HPC.

Cette section comprend les rubriques suivantes :

Réseaux de cluster HPC

Le tableau suivant répertorie et décrit les réseaux auxquels un cluster HPC peut être connecté.

| Nom du réseau | Description |

|---|---|

| Réseau d’entreprise | Un réseau organisationnel connecté au nœud principal et, dans certains cas, à d’autres nœuds du cluster. Le réseau d’entreprise est souvent le réseau public ou d’organisation sur lequel la plupart des utilisateurs se connectent pour effectuer leur travail. Tout le trafic de gestion et de déploiement intra-cluster est effectué sur le réseau d’entreprise, sauf si un réseau privé, et éventuellement un réseau d’application, connecte également les nœuds du cluster. |

| Réseau privé | Un réseau dédié qui transporte la communication intra-cluster entre les nœuds. Ce réseau, s’il existe, transporte le trafic de gestion, de déploiement et d’application s’il n’existe aucun réseau d’application. |

| Réseau d’applications | Un réseau dédié, de préférence avec une bande passante élevée et une faible latence. Ce réseau est normalement utilisé pour la communication d’application MPI (Message Passing Interface) parallèle entre les nœuds du cluster. |

Topologies de cluster HPC prises en charge

Il existe cinq topologies de cluster prises en charge par HPC Pack :

Topologie 2 : tous les nœuds sur les réseaux d’entreprise et privés

Topologie 3 : Nœuds de calcul isolés sur des réseaux privés et d’applications

Topologie 4 : tous les nœuds sur les réseaux d’entreprise, privés et d’applications

Topologie 5 : tous les nœuds uniquement sur un réseau d’entreprise

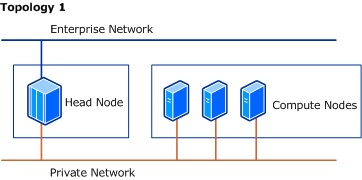

Topologie 1 : Nœuds de calcul isolés sur un réseau privé

L’image suivante montre comment le nœud principal et les nœuds de calcul sont connectés aux réseaux de cluster dans cette topologie.

topologie de cluster CCS

Le tableau suivant répertorie et décrit des détails sur les différents composants de cette topologie.

| Composant | Description |

|---|---|

| Cartes réseau | - Le nœud principal a deux cartes réseau. - Chaque nœud de calcul a une carte réseau. - Le nœud principal est connecté à la fois à un réseau d’entreprise et à un réseau privé. - Les nœuds de calcul sont connectés uniquement au réseau privé. |

| Trafic | - Le réseau privé transporte toutes les communications entre le nœud principal et les nœuds de calcul, notamment le déploiement, la gestion et le trafic d’application (par exemple, la communication MPI). |

| Services réseau | - La configuration par défaut de cette topologie est compatible NAT sur le réseau privé pour fournir aux nœuds de calcul la traduction d’adresses et l’accès aux services et ressources sur le réseau d’entreprise. - DHCP est activé par défaut sur le réseau privé pour affecter des adresses IP aux nœuds de calcul. - Si un serveur DHCP est déjà installé sur le réseau privé, nat et DHCP sont désactivés par défaut. |

| Sécurité | - La configuration par défaut sur le cluster a le pare-feu activé pour le réseau d’entreprise et désactivé pour le réseau privé. |

| Considérations relatives à la sélection de cette topologie | - Les performances du cluster sont plus cohérentes, car la communication intra-cluster est acheminée sur le réseau privé. - Le trafic réseau entre les nœuds de calcul et les ressources sur le réseau d’entreprise (tels que les bases de données et les serveurs de fichiers) passe par le nœud principal. Pour cette raison, et en fonction de la quantité de trafic, cela peut avoir un impact sur les performances du cluster. - Les nœuds de calcul ne sont pas directement accessibles par les utilisateurs sur le réseau d’entreprise. Cela a des implications lors du développement et du débogage d’applications parallèles à utiliser sur le cluster. - Si vous souhaitez ajouter des nœuds de station de travail au cluster et que ces nœuds sont connectés au réseau d’entreprise, la communication entre les nœuds de station de travail et les nœuds de calcul n’est pas possible. |

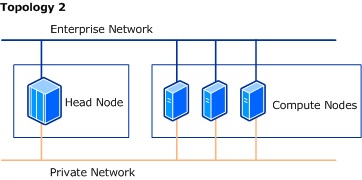

Topologie 2 : Tous les nœuds sur les réseaux d’entreprise et privés

L’image suivante montre comment le nœud principal et les nœuds de calcul sont connectés aux réseaux de cluster dans cette topologie.

topologie de cluster CCS

Le tableau suivant répertorie et décrit des détails sur les différents composants de cette topologie.

| Composant | Description |

|---|---|

| Cartes réseau | - Le nœud principal a deux cartes réseau. - Chaque nœud de cluster supplémentaire a deux cartes réseau. - Tous les nœuds du cluster sont connectés au réseau d’entreprise et à un réseau de cluster privé dédié. |

| Trafic | - La communication entre les nœuds, y compris le déploiement, la gestion et le trafic d’application, est effectuée sur le réseau privé. - Le trafic du réseau d’entreprise peut être acheminé directement vers un nœud de calcul. |

| Services réseau | - La configuration par défaut de cette topologie a DHCPenabled sur le réseau privé pour fournir des adresses IP aux nœuds de calcul. - NAT n’est pas obligatoire dans cette topologie, car les nœuds de calcul sont connectés au réseau d’entreprise. Cette option est donc désactivée par défaut. |

| Sécurité | - La configuration par défaut sur le cluster a le pare-feu activé pour le réseau d’entreprise et désactivé pour le réseau privé. |

| Considérations relatives à la sélection de cette topologie | - Cette topologie offre des performances de cluster plus cohérentes, car la communication intra-cluster est acheminée sur un réseau privé. - Cette topologie convient parfaitement au développement et au débogage d’applications, car tous les nœuds de calcul sont connectés au réseau d’entreprise. - Cette topologie permet d’accéder facilement aux nœuds de calcul par les utilisateurs sur le réseau d’entreprise. - Cette topologie fournit aux nœuds de calcul un accès direct aux ressources réseau d’entreprise. |

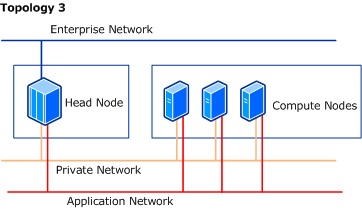

Topologie 3 : Nœuds de calcul isolés sur des réseaux privés et d’applications

L’image suivante montre comment le nœud principal et les nœuds de calcul sont connectés aux réseaux de cluster dans cette topologie.

topologie de cluster CCS

Le tableau suivant répertorie et décrit des détails sur les différents composants de cette topologie.

| Composant | Description |

|---|---|

| Cartes réseau | - Le nœud principal a trois cartes réseau : une pour le réseau d’entreprise, une pour le réseau privé et une carte haute vitesse connectée au réseau d’application pour des performances élevées. - Chaque nœud de calcul a deux cartes réseau, une pour le réseau privé et une autre pour le réseau d’application. |

| Trafic | - Le réseau privé transporte la communication de déploiement et de gestion entre le nœud principal et les nœuds de calcul. - Les travaux MPI exécutés sur le cluster utilisent le réseau d’applications hautes performances pour la communication entre nœuds. |

| Services réseau | - La configuration par défaut de cette topologie a à la fois DHCP et NAT activée pour le réseau privé, afin de fournir l’adressage IP et la traduction d’adresses pour les nœuds de calcul. DHCP est activé par défaut sur le réseau d’applications, mais pas sur NAT. - Si un serveur DHCP est déjà installé sur le réseau privé, nat et DHCP sont désactivés par défaut. |

| Sécurité | - La configuration par défaut sur le cluster a le pare-feu activé pour le réseau d’entreprise et désactivé sur les réseaux privés et d’applications. |

| Considérations relatives à la sélection de cette topologie | - Cette topologie offre des performances de cluster plus cohérentes, car la communication intra-cluster est acheminée sur le réseau privé, tandis que la communication d’application est acheminée sur un réseau isolé distinct. - Les nœuds de calcul ne sont pas directement accessibles par les utilisateurs sur le réseau d’entreprise dans cette topologie. Cela a des implications lors du développement et du débogage d’applications parallèles à utiliser sur le cluster. - Si vous souhaitez ajouter des nœuds de station de travail dans le cluster et que ces nœuds sont connectés au réseau d’entreprise, la communication entre les nœuds de station de travail et les nœuds de calcul n’est pas possible. |

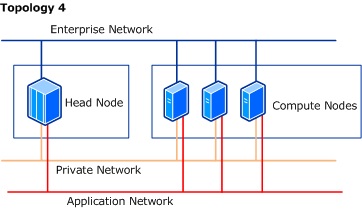

Topologie 4 : Tous les nœuds sur les réseaux d’entreprise, privés et d’applications

L’image suivante montre comment le nœud principal et les nœuds de calcul sont connectés aux réseaux de cluster dans cette topologie.

Le tableau suivant répertorie et décrit des détails sur les différents composants de cette topologie.

| Composant | Description |

|---|---|

| Cartes réseau | - Le nœud principal et chaque nœud de calcul ont trois cartes réseau : une pour le réseau d’entreprise, une pour le réseau privé et une carte haute vitesse connectée au réseau d’application pour des performances élevées. |

| Trafic | - Le réseau de cluster privé transporte uniquement le trafic de déploiement et de gestion. - Le réseau d’applications transporte le trafic sensible à la latence, tel que la communication MPI entre les nœuds. - Le trafic réseau du réseau d’entreprise atteint directement les nœuds de calcul. |

| Services réseau | - La configuration par défaut de cette topologie est activée pour les réseaux privés et d’applications pour fournir des adresses IP aux nœuds de calcul sur les deux réseaux. - NAT est désactivé pour les réseaux privés et d’applications, car les nœuds de calcul sont connectés au réseau d’entreprise. |

| Sécurité | - La configuration par défaut sur le cluster a le pare-feu activé pour le réseau d’entreprise et désactivé sur les réseaux privés et d’applications. |

| Considérations relatives à la sélection de cette topologie | - Cette topologie offre des performances de cluster plus cohérentes, car la communication intra-cluster est routée sur un réseau privé, tandis que la communication d’application est acheminée sur un réseau isolé distinct. - Cette topologie convient parfaitement au développement et au débogage d’applications, car tous les nœuds de cluster sont connectés au réseau d’entreprise. - Cette topologie fournit aux utilisateurs sur le réseau d’entreprise un accès direct aux nœuds de calcul. - Cette topologie fournit aux nœuds de calcul un accès direct aux ressources réseau d’entreprise. |

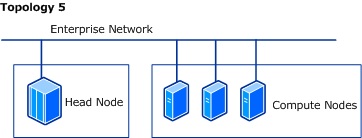

Topologie 5 : Tous les nœuds uniquement sur un réseau d’entreprise

L’image suivante montre comment le nœud principal et les nœuds de calcul sont connectés aux réseaux de cluster dans cette topologie.

Le tableau suivant répertorie et décrit des détails sur les différents composants de cette topologie.

| Composant | Description |

|---|---|

| Cartes réseau | - Le nœud principal a une carte réseau. - Tous les nœuds de calcul ont une carte réseau. - Tous les nœuds se trouvent sur le réseau d’entreprise. |

| Trafic | - Tout le trafic, y compris le trafic intra-cluster, l’application et l’entreprise, est transféré sur le réseau d’entreprise. Cela optimise l’accès aux nœuds de calcul par les utilisateurs et les développeurs sur le réseau d’entreprise. |

| Services réseau | - Cette topologie ne nécessite pas nat ou DHCP, car les nœuds de calcul sont connectés au réseau d’entreprise. |

| Sécurité | - La configuration par défaut sur le cluster a le pare-feu activé pour le réseau d’entreprise. |

| Considérations relatives à la sélection de cette topologie | - Cette topologie offre aux utilisateurs sur le réseau d’entreprise un accès direct aux nœuds de calcul. - L’accès aux ressources sur le réseau d’entreprise par des nœuds de calcul individuels est plus rapide. - Cette topologie, comme les topologies 2 et 4, convient parfaitement au développement et au débogage d’applications, car tous les nœuds de cluster sont connectés au réseau d’entreprise. - Cette topologie fournit aux nœuds de calcul un accès direct aux ressources réseau d’entreprise. - Étant donné que tous les nœuds sont connectés uniquement au réseau d’entreprise, vous ne pouvez pas utiliser les outils de déploiement dans HPC Pack pour déployer des nœuds à partir de nu ou via iSCSI. - Cette topologie est recommandée pour ajouter des nœuds de station de travail (qui sont généralement déjà connectés au réseau d’entreprise), car les nœuds de station de travail peuvent communiquer avec tous les autres types de nœuds du cluster. |

Prise en charge de la version du protocole Internet

Pour prendre en charge la mise en réseau HPC, les cartes réseau sur les nœuds de cluster doivent être activées pour IPv4. Les configurations IPv4 uniquement et double pile (IPv4 et IPv6) sont prises en charge. Les cartes réseau ne peuvent pas être activées uniquement pour IPv6.

Services réseau HPC

Selon la topologie réseau que vous avez choisie pour votre cluster HPC, la traduction d’adresses réseau (NAT) ou le protocole DHCP (Dynamic Host Configuration Protocol) peut être fournie par le nœud principal aux nœuds connectés aux différents réseaux de cluster.

Traduction d’adresses réseau (NAT)

La traduction d’adresses réseau (NAT) fournit une méthode pour traduire des adresses IPv4 d’ordinateurs sur un réseau en adresses IPv4 d’ordinateurs sur un autre réseau.

L’activation de NAT sur le nœud principal permet aux nœuds sur les réseaux privés ou d’applications d’accéder aux ressources sur le réseau d’entreprise. Vous n’avez pas besoin d’activer NAT si vous disposez d’un autre serveur fournissant des services NAT ou de routage sur les réseaux privés ou d’applications. En outre, vous n’avez pas besoin de NAT si tous les nœuds sont connectés au réseau d’entreprise.

Serveur DHCP

Un serveur DHCP affecte des adresses IP aux clients réseau. En fonction de la configuration détectée de votre cluster HPC et de la topologie réseau que vous choisissez pour votre cluster, les nœuds recevront des adresses IP du nœud principal exécutant DHCP, d’un serveur DHCP dédié sur le réseau privé ou via des services DHCP provenant d’un serveur sur le réseau d’entreprise.

Remarque

Si vous activez le serveur DHCP sur un nœud principal HPC Pack 2012, les outils de gestion DHCP ne sont pas installés par défaut. Si vous avez besoin des outils de gestion DHCP, vous pouvez les installer sur le nœud principal à l’aide de l’interface utilisateur utilisateur de l’Assistant Ajout de rôles et de fonctionnalités ou d’un outil en ligne de commande. Pour plus d’informations, consultez installer ou désinstaller des rôles, des services de rôle ou des fonctionnalités.

Configuration du Pare-feu Windows

Lorsque HPC Pack est installé sur un nœud dans le cluster, par défaut, deux groupes de règles de pare-feu Windows spécifiques à HPC sont configurés et activés :

règles de privées HPC qui permettent aux services de cluster Windows HPC sur le nœud principal et aux nœuds de cluster de communiquer entre eux.

règles de publiques HPC qui permettent aux clients externes de communiquer avec les services de cluster WINDOWS HPC.

Selon le rôle d’un nœud dans le cluster (par exemple, nœud principal et nœud de calcul), les règles qui composent le

Pour gérer davantage les paramètres de pare-feu, vous pouvez configurer si HPC Pack inclut ou exclut des cartes réseau individuelles du Pare-feu Windows sur les nœuds de cluster. Si une carte réseau est exclue du Pare-feu Windows, la communication vers et à partir du nœud est complètement ouverte via cette carte, indépendamment des règles de pare-feu Windows activées ou désactivées sur le nœud.

La page configuration du pare-feu de l’Assistant Configuration réseau vous permet de spécifier les cartes réseau qui seront incluses ou exclues du Pare-feu Windows, en fonction du réseau HPC auquel ces cartes réseau sont connectées. Vous pouvez également spécifier que vous ne souhaitez pas que HPC Pack gère les exclusions de carte réseau du tout.

Remarque

Si vous laissez HPC Pack gérer les exclusions de cartes réseau pour vous, HPC Pack surveille constamment les exclusions de carte réseau sur les nœuds et tente de les restaurer dans les paramètres que vous avez sélectionnés.

Si vous configurez HPC Pack pour gérer les exclusions de cartes réseau, vous sélectionnez l’un des paramètres suivants pour chaque réseau de cluster.

| Sélection du pare-feu | Description |

|---|---|

| ACTIVÉ | N’excluez pas le Pare-feu Windows de la carte réseau connectée à ce réseau HPC. Affecte tous les nœuds (à l’exception des nœuds de station de travail) sur ce réseau. |

| OFF | Excluez du Pare-feu Windows la carte réseau connectée à ce réseau HPC. Affecte tous les nœuds (à l’exception des nœuds de station de travail) sur ce réseau. |

Attention

Vous devez utiliser une configuration de pare-feu Windows conforme aux stratégies de sécurité de votre organisation.

considérations supplémentaires

Lorsque vous utilisez l’Assistant Configuration réseau pour apporter des modifications aux paramètres de pare-feu, ces modifications sont propagées à tous les nœuds existants du cluster (à l’exception des nœuds de station de travail et des nœuds serveur non gérés), mais cela peut prendre jusqu’à 5 minutes pour que les modifications prennent effet sur les nœuds.

Si un cluster HPC inclut un réseau d’applications ou privé, la sélection par défaut consiste à créer des exclusions de carte réseau sur ces réseaux (autrement dit, le paramètre par défaut pour ces réseaux HPC est OFF). Cela offre la meilleure expérience de performances et de facilité de gestion. Si vous utilisez des réseaux privés et d’applications, et que la sécurité intra-nœud est importante pour vous, isolez les réseaux privés et d’applications derrière le nœud principal.

Les outils d’administration du Pare-feu Windows avec sécurité avancée ou les paramètres de stratégie de groupe dans Active Directory peuvent remplacer certains paramètres de pare-feu configurés par HPC Pack. Cela peut affecter les fonctionnalités de votre cluster HPC Windows.

Si vous désinstallez HPC Pack sur le nœud principal, le Pare-feu Windows est activé par défaut (ou désactivé) sur les connexions aux réseaux de cluster en fonction de la façon dont vous avez configuré le Pare-feu Windows pour les réseaux de cluster HPC. Si vous devez le faire, vous pouvez reconfigurer manuellement les connexions protégées dans le Pare-feu Windows après avoir désinstallé HPC Pack.

Si vous avez des applications qui nécessitent l’accès au nœud principal ou aux nœuds de cluster sur des ports spécifiques, vous devez configurer manuellement les règles pour ces applications dans le Pare-feu Windows.

Vous pouvez utiliser l’outil en ligne de commande hpcfwutil pour détecter, effacer ou réparer des règles de pare-feu Windows spécifiques à HPC dans votre cluster Windows HPC. Pour plus d’informations, consultez hpcfwutil.

Ports de pare-feu requis pour les services de cluster

Le tableau suivant récapitule les ports de pare-feu requis par les services sur les nœuds de cluster HPC. Par défaut, ces ports sont ouverts dans le Pare-feu Windows pendant l’installation de HPC Pack. (Consultez les détails des tables des règles de pare-feu Windows qui suivent ce tableau.)

Remarque

Si vous utilisez un pare-feu non-Microsoft, configurez manuellement les ports et règles nécessaires pour le bon fonctionnement du cluster HPC.

| Numéro de port | Protocole | Direction | Utilisé pour |

|---|---|---|---|

| 80 | TCP | Trafic entrant | Indifférente |

| 443 | TCP | Trafic entrant | Indifférente |

| 1,856 | TCP | Trafic entrant | HpcNodeManager.exe |

| 5800, 5801, 5802, 5969, 5970 | TCP | Trafic entrant | HpcScheduler.exe |

| 5974 | TCP | Trafic entrant | HpcDiagnostics.exe |

| 5999 | TCP | Trafic entrant | HpcScheduler.exe |

| 6729, 6730 | TCP | Trafic entrant | HpcManagement.exe |

| 7997 Remarque : Ce port est configuré à partir de HPC Pack 2008 R2 Service Pack 1. | TCP | Trafic entrant | HpcScheduler.exe |

| 8677 | TCP | Trafic entrant | Msmpisvc.exe |

| 9087 | TCP | Trafic entrant | HpcBroker.exe |

| 9090 | TCP | Trafic entrant | HpcSession.exe |

| 9091 | TCP | Trafic entrant | SMSvcHost.exe |

| 9092 | TCP | Trafic entrant | HpcSession.exe |

| 9094 Remarque : Ce port est configuré à partir de HPC Pack 2012. | TCP | Trafic entrant | HpcSession.exe |

| 9095 Remarque : Ce port est configuré à partir de HPC Pack 2012. | TCP | Trafic entrant | HpcBroker.exe |

| 9096 Remarque : Ce port est configuré à partir de HPC Pack 2012. | TCP | Trafic entrant | HpcSoaDiagMon.exe |

| 9100 - 9163 Remarque : Ces ports ne sont pas configurés dans HPC Pack 2012. | TCP | Trafic entrant | HpcServiceHost.exe, HpcServiceHost32.exe |

| 9200 - 9263 Remarque : Ces ports ne sont pas configurés dans HPC Pack 2012. | TCP | Trafic entrant | HpcServiceHost.exe, HpcServiceHost32.exe |

| 9794 | TCP | Trafic entrant | HpcManagement.exe |

| 9892, 9893 | TCP, UDP Remarque : Ce port est configuré uniquement pour TCP à partir de HPC Pack 2012. | Trafic entrant | HpcSdm.exe |

| 9894 Remarque : Ce port est configuré à partir de HPC Pack 2012. | TCP, UDP | Trafic entrant | HpcMonitoringServer.exe |

Règles de pare-feu Windows configurées par Microsoft HPC Pack

Les règles de pare-feu Windows dans les deux tableaux suivants sont configurées pendant l’installation de HPC Pack. Toutes les règles ne sont pas configurées sur tous les nœuds de cluster.

Remarque

Dans les tableaux suivants, les « nœuds de station de travail » font référence aux nœuds de station de travail et aux nœuds serveur non managés. Les nœuds serveur non managés peuvent être configurés à partir de HPC Pack 2008 R2 Service Pack 3 (SP3).

règles privées HPC

| Nom de la règle | Direction | Nœud de cluster | Utilisé pour | Protocole | Port local |

|---|---|---|---|---|---|

| Serveur de déploiement HPC (TCP-In) | Trafic entrant | Nœud principal | HpcManagement.exe | TCP | 9794 |

| Service du planificateur de travaux HPC (TCP-In, privé) | Trafic entrant | Nœud principal | HpcScheduler.exe | TCP | 5970 |

| Synchronisation de l’horloge HPC MPI (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Mpisync.exe | TCP | Indifférente |

| HPC MPI Etl en conversion de journal (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Etl2clog.exe | TCP | Indifférente |

| Conversion HPC MPI Etl en OTF (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Etl2otf.exe | TCP | Indifférente |

| Diagnostic pingpong HPC MPI (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Mpipingpong.exe | TCP | Indifférente |

| Service HPC MPI (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Msmpisvc.exe | TCP | 8677 |

| Service HPC Node Manager (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcNodeManager.exe | TCP | 1,856 |

| Session HPC (TCP-In, privé) | Trafic entrant | Nœud principal | HpcSession.exe | TCP | 9092 |

| HPC SMPD (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcSmpd.exe | TCP | Indifférente |

| Partage de port d’intégration d’applications HPC (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker | SMSvcHost.exe | TCP | Indifférente |

| Synchronisation de l’horloge HPC MPI (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Mpisync.exe | TCP | Indifférente |

| HPC MPI Etl en conversion de journal (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Etl2clog.exe | TCP | Indifférente |

| Conversion HPC MPI Etl en OTF (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Etl2otf.exe | TCP | Indifférente |

| Diagnostic pingpong HPC MPI (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Mpipingpong.exe | TCP | Indifférente |

| HPC Mpiexec (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | Mpiexec.exe | TCP | Indifférente |

| Service HPC Node Manager (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcNodeManager.exe | TCP | Indifférente |

règles publiques HPC

| Nom de la règle | Direction | Nœud de cluster | Utilisé pour | Protocole | Port local |

|---|---|---|---|---|---|

| Partage de port d’intégration d’applications HPC (TCP-In) | Trafic entrant | Nœud principal, nœud broker | SMSvcHost.exe | TCP | 9091 |

| HPC Broker (TCP-In) | Trafic entrant | Nœud principal, nœud broker | HpcBroker.exe | TCP | 9087, 9095 |

| HpC Broker Worker (HTTP-In) Remarque : Cette règle est configurée à partir de HPC Pack 2008 R2 avec Service Pack 1. | Trafic entrant | Nœud principal, nœud broker | Indifférente | TCP | 80, 443 |

| Service de diagnostic HPC (TCP-In) | Trafic entrant | Nœud principal | HpcDiagnostics.exe | TCP | 5974 |

| HpC File Staging Proxy Service (TCP-In) Remarque : Cette règle est configurée à partir de HPC Pack 2008 R2 avec Service Pack 1. | Trafic entrant | Nœud principal | HpcScheduler.exe | TCP | 7997 |

| HpC File Staging Worker Service (TCP-In) Remarque : Cette règle est configurée à partir de HPC Pack 2008 R2 avec Service Pack 1. | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcNodeManager.exe | TCP | 7998 |

| Hôte HPC (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcServiceHost.exe | TCP | - HPC Pack 2012 : n’importe quel - HPC Pack 2008 R2 : 9100 - 9163 |

| Hôte HPC pour contrôleur (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcServiceHost.exe | TCP | - HPC Pack 2012 : n’importe quel - HPC Pack 2008 R2 : 9200 - 9263 |

| HÔTE HPC x32 (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcServiceHost32.exe | TCP | - HPC Pack 2012 : n’importe quel - HPC Pack 2008 R2 : 9100 - 9163 |

| Hôte HPC x32 pour contrôleur (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcServiceHost32.exe | TCP | - HPC Pack 2012 : n’importe quel - HPC Pack 2008 R2 : 9200 - 9263 |

| Service du planificateur de travaux HPC (TCP-In) | Trafic entrant | Nœud principal | HpcScheduler.exe | TCP | 5800, 5801, 5969, 5999 |

| Service de gestion HPC (TCP-In) | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcManagement.exe | TCP | 6729, 6730 |

| HPC Monitoring Server Service (TCP-In) Remarque : Cette règle est configurée à partir de HPC Pack 2012. | Trafic entrant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcMonitoringServer.exe | TCP | 9894 |

| HPC Monitoring Server (UDP-In) Remarque : Cette règle est configurée à partir de HPC Pack 2012. | Nœud principal | HpcMonitoring Server.exe | UDP | 9894 | |

| HpC Reporting Database (in) | Trafic entrant | Nœud principal | Sqlservr.exe | Indifférente | Indifférente |

| HPC SDM Store Service (TCP-In) | Trafic entrant | Nœud principal | HpcSdm.exe | TCP | 9892, 9893 |

| HPC SDM Store Service (UDP-In) Remarque : Cette règle n’est pas configurée par HPC Pack 2012. | Trafic entrant | Nœud principal | HpcSdm.exe | UDP | 9893 |

| Session HPC (HTTPS-In) | Trafic entrant | Nœud principal | Indifférente | TCP | 443 |

| Session HPC (TCP-In) | Trafic entrant | Nœud principal | HpcSession.exe | TCP | 9090, 9094 |

| HPC SOA Diag Monitor Service (TCP-in) Remarque : Cette règle est configurée à partir de HPC Pack 2012. | Trafic entrant | Nœud principal | HpcSoaDiagMon.exe | 9096 | |

| SQL Browser (in) | Trafic entrant | Nœud principal | Sqlbrowser.exe | Indifférente | Indifférente |

| HPC Broker (out) | Règle de trafic sortant | Nœud principal, nœud broker | HpcBroker.exe | Indifférente | Indifférente |

| Worker HPC Broker (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker | HpcBrokerWorker.exe | TCP | Indifférente |

| Service du planificateur de travaux HPC (TCP-Out) | Règle de trafic sortant | Nœud principal | HpcScheduler.exe | TCP | Indifférente |

| Service de gestion HPC (TCP-Out) | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HpcManagement.exe | TCP | Indifférente |

| Session HPC (sortie) | Règle de trafic sortant | Nœud principal | HpcSession.exe | Indifférente | Indifférente |

| HPC SOA Diag Mon Service (TCP-Out) Remarque : Cette règle est configurée à partir de HPC Pack 2012. | Règle de trafic sortant | Nœud principal, nœud broker, nœud de calcul, nœud de station de travail | HPCSoaDiagMon.exe | TCP | Indifférente |

Ports de pare-feu utilisés pour la communication avec les nœuds Windows Azure

Le tableau suivant répertorie les ports des pare-feu internes ou externes qui doivent être ouverts par défaut pour le déploiement et l’opération des nœuds Windows Azure à l’aide de HPC Pack 2008 R2 avec Service Pack 3 ou Service Pack 4 ou HPC Pack 2012.

| Protocole | Direction | Port | Objectif |

|---|---|---|---|

| TCP | Règle de trafic sortant | 443 | HTTPS - Déploiement de nœuds - Communication avec le stockage Windows Azure - Communication avec les API de gestion REST Trafic TCP non HTTPS - Services d’architecture orientée service (SOA) - Mise en lots de fichiers - Planification des travaux |

| TCP | Règle de trafic sortant | 3389 | RDP - Connexions Bureau à distance aux nœuds |

Le tableau suivant répertorie les ports dans tous les pare-feu internes ou externes qui doivent être ouverts pour le déploiement et l’opération des nœuds Windows Azure à l’aide de HPC Pack 2008 R2 avec Service Pack 1 ou Service Pack 2.

| Protocole | Direction | Port | Objectif |

|---|---|---|---|

| TCP | Règle de trafic sortant | 80 | HTTP - Déploiement de nœuds |

| TCP | Règle de trafic sortant | 443 | HTTPS - Déploiement de nœuds - Communication avec le stockage Windows Azure - Communication avec les API de gestion REST |

| TCP | Règle de trafic sortant | 3389 | RDP - Connexions Bureau à distance aux nœuds |

| TCP | Règle de trafic sortant | 5 901 | Services d’architecture orientée service (SOA) - Répartiteur SOA |

| TCP | Règle de trafic sortant | 5902 | Services SOA - Contrôle proxy SOA |

| TCP | Règle de trafic sortant | 7998 | Mise en lots de fichiers |

| TCP | Règle de trafic sortant | 7,999 | Planification des travaux |

Paramètre de Registre pour revenir à la configuration antérieure du port du pare-feu Windows Azure

Si votre cluster exécute au moins HPC Pack 2008 R2 avec SP3, vous pouvez configurer le nœud principal pour communiquer avec Windows Azure à l’aide des ports de pare-feu réseau requis pour HPC Pack 2008 R2 avec SP1 ou SP2 au lieu du port par défaut 443. Pour modifier les ports requis, vous configurez un paramètre de Registre sous HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\HPC. Configurez le DWORD nommé WindowsAzurePortsSettinget définissez les données sur zéro (0). Après avoir configuré ce paramètre de Registre, vous devez redémarrer le nœud principal pour redémarrer les services HPC. Vous devez également vous assurer que tous les ports de pare-feu internes ou externes sont configurés correctement et redéployez tous les nœuds Windows Azure déployés à l’aide des paramètres de port précédemment configurés.

Attention

La modification incorrecte du registre peut endommager gravement votre système. Avant d’apporter des modifications au Registre, vous devez sauvegarder toutes les données évaluées sur l’ordinateur.