Se connecter à Power BI Report Server et SSRS à partir d’applications mobiles Power BI

Cet article explique comment configurer votre environnement pour prendre en charge l’authentification OAuth avec l’application mobile Power BI pour se connecter à Power BI Report Server et SQL Server Reporting Services 2016 ou version ultérieure.

Exigences

Windows Server est requis pour les serveurs de proxy d’application web (WAP) et de services de fédération Active Directory (AD FS). Vous n’avez pas besoin d’avoir un domaine de niveau fonctionnel Windows.

Pour que les utilisateurs puissent ajouter une connexion au serveur de rapports à leur application mobile Power BI, vous devez leur accorder l’accès au dossier d’accueil du serveur de rapports.

Note

Depuis le 1er mars 2025, l’application Power BI Mobile ne pourra plus se connecter au serveur de rapports à l’aide du protocole OAuth via AD FS configuré sur Windows Server 2016. Les clients qui utilisent OAuth avec AD FS configurés sur Windows Server 2016 et le proxy d’application web (WAP) devront mettre à niveau leur serveur AD FS vers Windows Server 2019 ou version ultérieure, ou utiliser proxy d’application Microsoft Entra. Après la mise à niveau de Windows Server, les utilisateurs de l’application Power BI Mobile peuvent devoir se reconnecter à Report Server.

Cette mise à niveau est nécessaire par une modification de la bibliothèque d’authentification utilisée par l’application mobile. Le changement n’affecte en aucun cas la prise en charge de Microsoft pour AD FS sur Windows Server 2016, mais plutôt la capacité de l’application Power BI Mobile à se connecter à celle-ci.

Configuration DNS (Services de Noms de Domaine)

L’URL publique est l’URL à laquelle l’application mobile Power BI se connecte. Par exemple, il peut ressembler à ce qui suit.

https://reports.contoso.com

Votre enregistrement DNS pour signale à l’adresse IP publique du serveur WAP (Web Application Proxy). Vous devez également configurer un enregistrement DNS public pour votre serveur AD FS. Par exemple, vous avez peut-être configuré le serveur AD FS avec l’URL suivante.

https://fs.contoso.com

Pointez votre enregistrement DNS correspondant à fs sur l’adresse IP publique du serveur Proxy d’application web (WAP), car il sera publié en tant que composant de l’application WAP.

Certificats

Vous devez configurer des certificats pour l’application WAP et le serveur AD FS. Ces deux certificats doivent faire partie d’une autorité de certification valide que vos appareils mobiles reconnaissent.

Configuration de Reporting Services

Il n’y a pas beaucoup à configurer côté Reporting Services. Il vous suffit de vous assurer que :

- Il existe un nom de principal de service (SPN) valide pour permettre l'authentification Kerberos correcte.

- Le serveur Reporting Services est activé pour la négociation de l’authentification.

- Les utilisateurs ont accès au dossier d’accueil du serveur de rapports.

Nom du principal du service (SPN)

Le SPN est un identificateur unique pour un service qui utilise l’authentification Kerberos. Vous devez vous assurer que vous disposez d’un SPN HTTP approprié pour votre serveur de rapports.

Pour plus d’informations sur la configuration du nom de principal de service approprié (SPN) pour votre serveur de rapports, consultez Inscrire un nom de principal de service (SPN) pour un serveur de rapports.

Activation de l’authentification négociée

Pour permettre à un serveur de rapports d’utiliser l’authentification Kerberos, vous devez configurer le type d’authentification du serveur de rapports pour qu’il soit RSWindowsNegotiate. Vous le faites dans le fichier rsreportserver.config.

<AuthenticationTypes>

<RSWindowsNegotiate />

<RSWindowsKerberos />

<RSWindowsNTLM />

</AuthenticationTypes>

Pour plus d’informations, consultez Modifier un fichier de configuration Reporting Services et configurer l’authentification Windows sur un serveur de rapports.

Configuration des services de fédération Active Directory (AD FS)

Vous devez configurer AD FS sur un serveur Windows au sein de votre environnement. La configuration peut être effectuée via le Gestionnaire de serveur et en sélectionnant Ajouter des rôles et des fonctionnalités sous Gérer. Pour plus d’informations, consultez Services de fédération Active Directory (AD FS).

Important

À compter du 1er mars 2025, les applications Power BI Mobile ne pourront plus se connecter à Report Server via AD FS configurée sur Windows Server 2016. Consultez la note au début de cet article.

Créer un groupe d’applications

Dans l’écran Gestion AD FS, vous souhaitez créer un groupe d’applications pour Reporting Services qui inclut des informations pour les applications Power BI Mobile.

Vous pouvez créer le groupe d’applications en procédant comme suit.

Dans l’application gestion AD FS, cliquez avec le bouton droit sur groupes d’applications, puis sélectionnez Ajouter un groupe d’applications...

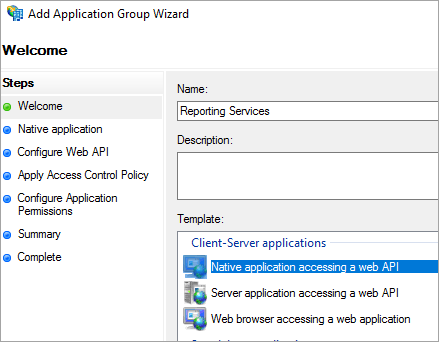

Dans l’Assistant Ajout de groupe d’applications, indiquez le nom du groupe d’applications et sélectionnez Application native accédant à une API web.

Assistant de création de groupe d’applications AD FS

Sélectionnez Suivant.

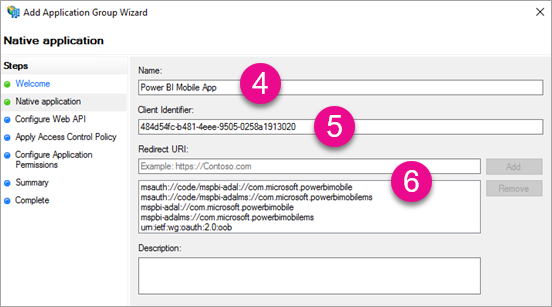

Fournissez un nom pour l’application que vous ajoutez.

Alors que l’ID client est automatiquement généré pour vous, entrez 484d54fc-b481-4eee-9505-0258a1913020 pour iOS et Android.

Vous souhaitez ajouter les URL de redirection suivantes:

Entrées pour Power BI Mobile – iOS :

msauth://code/mspbi-adal://com.microsoft.powerbimobile

msauth://code/mspbi-adalms://com.microsoft.powerbimobilems

mspbi-adal://com.microsoft.powerbimobile

mspbi-adalms://com.microsoft.powerbimobilemsApplications Android n’ont besoin que des étapes suivantes :

urn:ietf:wg:oauth:2.0:oobAssistant du groupe d’applications AD FS

Sélectionnez Suivant.

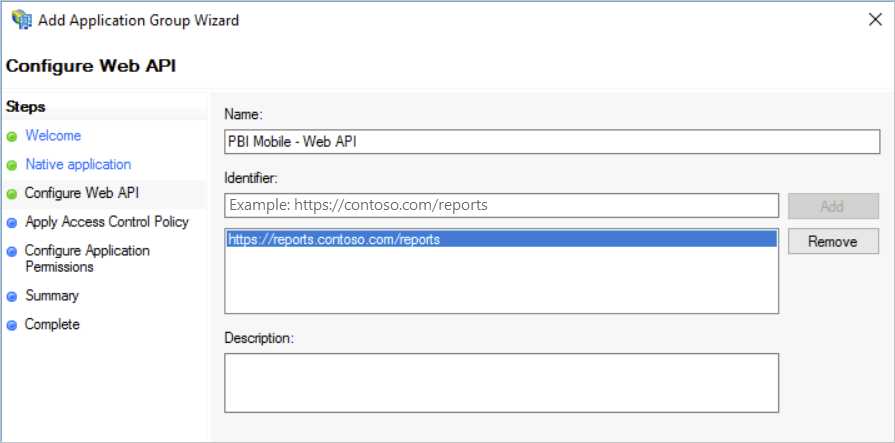

Indiquez l’URL de votre serveur de rapports. Il s’agit de l’URL externe qui pointe vers votre proxy d’application web. Il doit être au format suivant.

Note

Cette URL est sensible à la casse !

https://<report server url>/reportsAssistant

Sélectionnez Suivant.

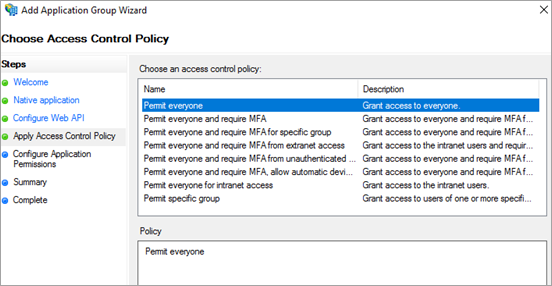

Choisissez la stratégie de contrôle d’accès qui répond aux besoins de votre organisation.

Sélectionnez Suivant.

Sélectionnez suivant.

Sélectionnez Suivant.

Sélectionnez Fermer.

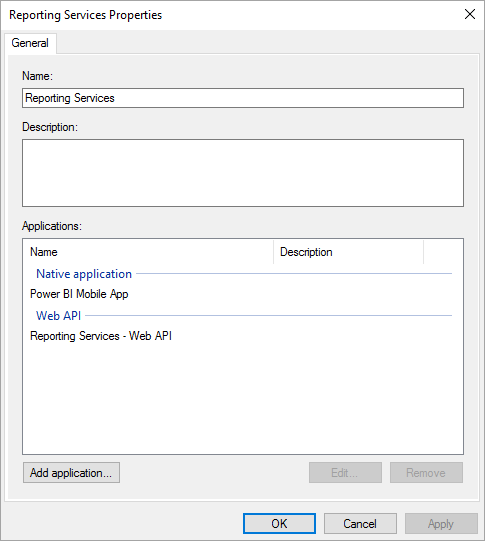

Une fois terminé, les propriétés de votre groupe d’applications doivent ressembler à ce qui suit.

Exécutez maintenant la commande PowerShell suivante sur le serveur AD FS pour vous assurer que l’actualisation des jetons est prise en charge.

Set-AdfsApplicationPermission -TargetClientRoleIdentifier '484d54fc-b481-4eee-9505-0258a1913020' -AddScope 'openid'

Configuration du proxy d’application web (WAP)

Vous souhaitez activer le rôle de proxy d'application Web de Windows sur un serveur dans votre environnement. Elle doit se trouver sur un serveur Windows. Pour plus d’informations, consultez Proxy d’application web dans Windows Server et Publication d’applications à l’aide de la pré-authentification AD FS.

Configuration de délégation contrainte

Pour passer de l’authentification OAuth à l’authentification Windows, nous devons utiliser la délégation contrainte avec la transition de protocole. Il s’agit d’une partie de la configuration Kerberos. Nous avons déjà défini le SPN Reporting Services dans la configuration de Reporting Services.

Nous devons configurer la délégation contrainte sur le compte d’ordinateur du serveur WAP dans Active Directory. Vous devrez peut-être travailler avec un administrateur de domaine si vous n’avez pas de droits sur Active Directory.

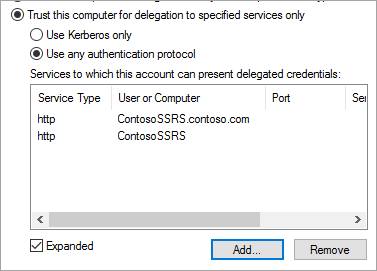

Pour configurer la délégation contrainte, vous devez effectuer les étapes suivantes.

Sur un ordinateur sur lequel les outils Active Directory sont installés, lancez Utilisateurs et ordinateurs Active Directory.

Recherchez le compte d’ordinateur de votre serveur WAP. Par défaut, il se trouve dans le conteneur d’ordinateurs.

Cliquez avec le bouton droit sur le serveur WAP et accédez à Propriétés.

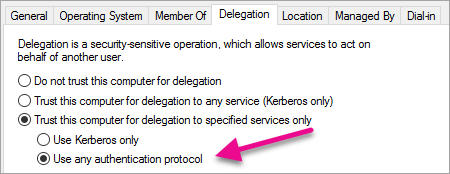

Sélectionnez l’onglet Délégation.

Sélectionnez N’approuver cet ordinateur que pour la délégation aux services spécifiés, puis Utiliser tout protocole d’authentification.

contrainte WAP

contrainte WAPCela permet de configurer la délégation contrainte pour le compte du serveur WAP. Nous devons ensuite spécifier les services auxquels cette machine est autorisée à déléguer.

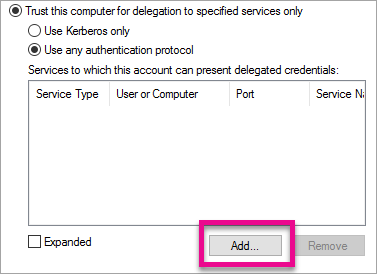

Sélectionnez Ajouter… sous la zone Services.

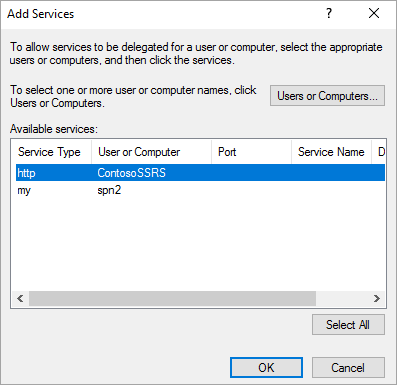

Sélectionnez Utilisateurs ou ordinateurs…

Entrez le compte de service que vous utilisez pour Reporting Services. Ce compte est le compte auquel vous avez ajouté le spN dans la configuration de Reporting Services.

Sélectionnez le SPN pour Reporting Services, puis sélectionnez OK.

Note

Vous pouvez uniquement voir le SPN NetBIOS. Les noms de principal du service NetBIOS et FQDN sont tous deux sélectionnés s’ils existent.

Le résultat doit ressembler à ce qui suit lorsque la case à cocher Développé est activée.

Sélectionnez OK.

Ajouter une application WAP

Bien que vous puissiez publier des applications dans la console de gestion de l’accès aux rapports, nous allons créer l’application via PowerShell. Voici la commande permettant d’ajouter l’application.

Add-WebApplicationProxyApplication -Name "Contoso Reports" -ExternalPreauthentication ADFS -ExternalUrl https://reports.contoso.com/ -ExternalCertificateThumbprint "AA11BB22CC33DD44EE55FF66AA77BB88CC99DD00" -BackendServerUrl https://ContosoSSRS/ -ADFSRelyingPartyName "Reporting Services - Web API" -BackendServerAuthenticationSPN "http/ContosoSSRS.contoso.com" -UseOAuthAuthentication

| Paramètre | Commentaires |

|---|---|

| ADFSRelyingPartyName | Nom de l’API web que vous avez créé dans le cadre du groupe d’applications dans AD FS. |

| ExternalCertificateThumbprint | Certificat à utiliser pour les utilisateurs externes. Il est important que le certificat soit valide sur les appareils mobiles et provient d’une autorité de certification approuvée. |

| BackendServerUrl | URL du serveur de rapports à partir du serveur WAP. Si le serveur WAP se trouve dans une zone DMZ, vous devrez peut-être utiliser un nom de domaine complet. Vérifiez que vous pouvez atteindre cette URL à partir du navigateur web sur le serveur WAP. |

| BackendServerAuthenticationSPN | Le SPN que vous avez créé pour la configuration de Reporting Services. |

Définition de l’authentification intégrée pour l’application WAP

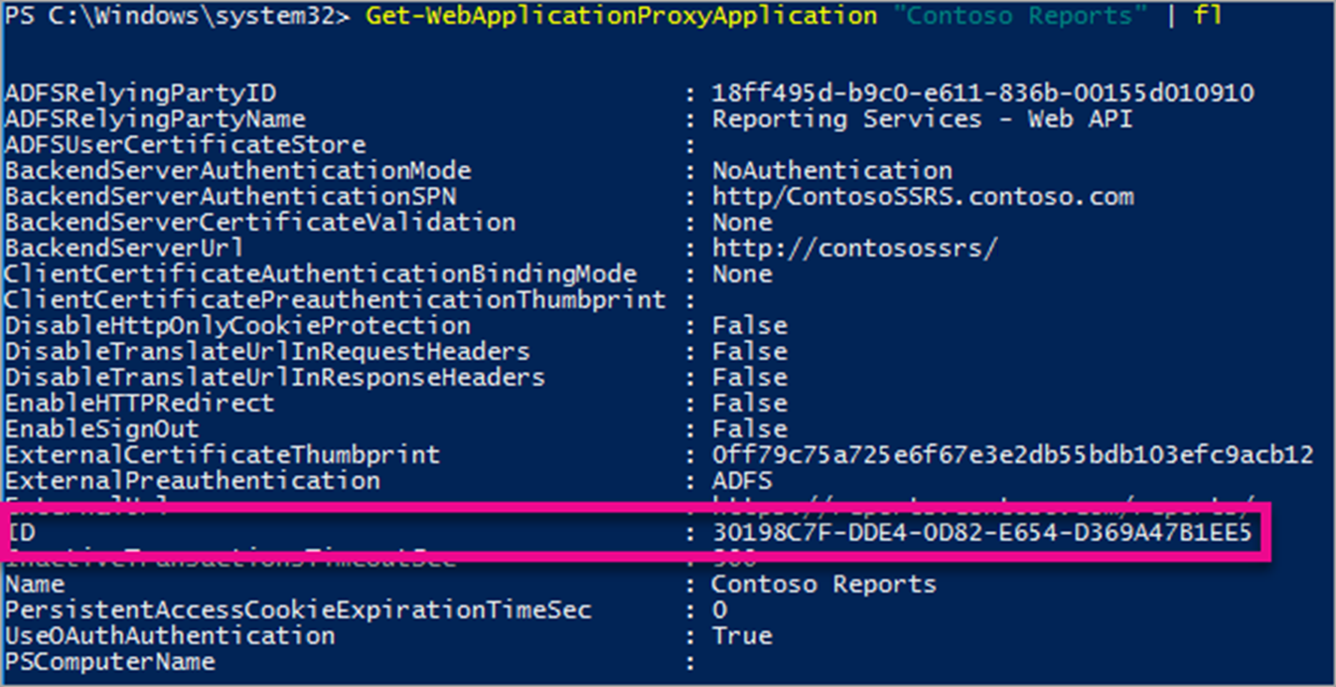

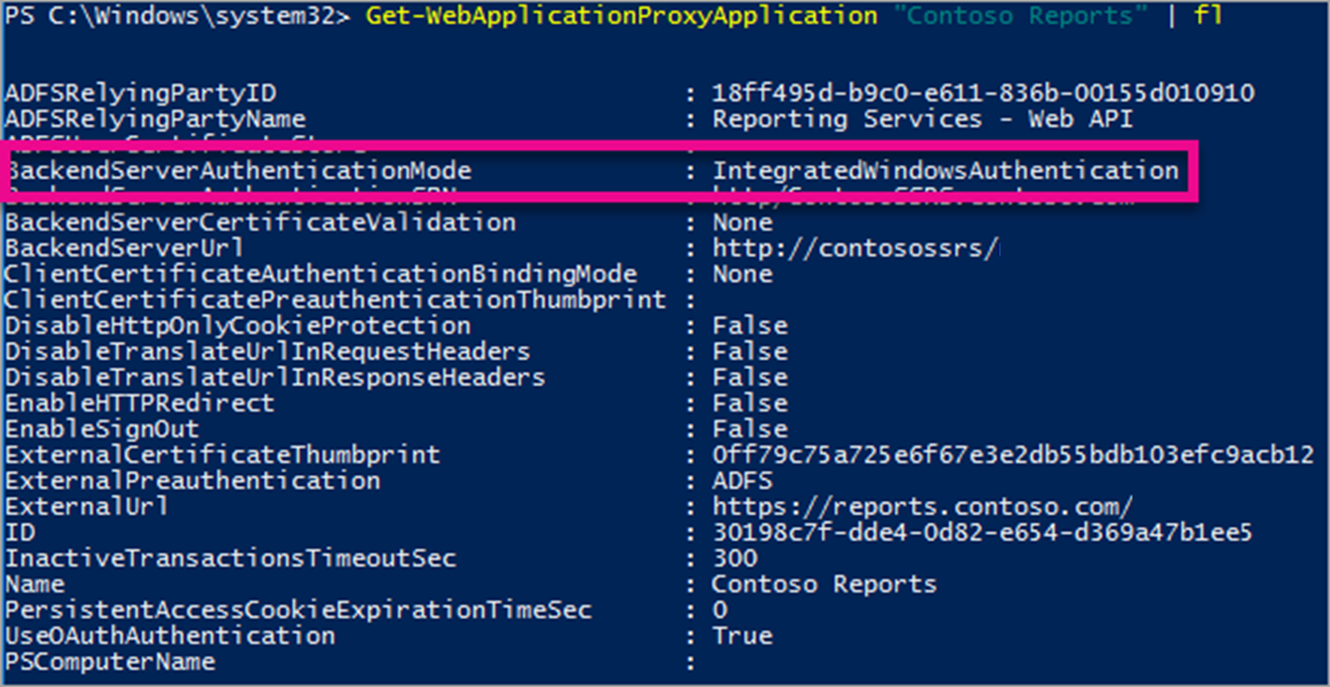

Après avoir ajouté l’application WAP, vous devez définir le BackendServerAuthenticationMode pour utiliser IntegratedWindowsAuthentication. Vous avez besoin de l’ID de l’application WAP pour le définir.

Get-WebApplicationProxyApplication "Contoso Reports" | fl

Exécutez la commande suivante pour définir le BackendServerAuthenticationMode à l’aide de l’ID de l’application WAP.

Set-WebApplicationProxyApplication -id 00aa00aa-bb11-cc22-dd33-44ee44ee44ee -BackendServerAuthenticationMode IntegratedWindowsAuthentication

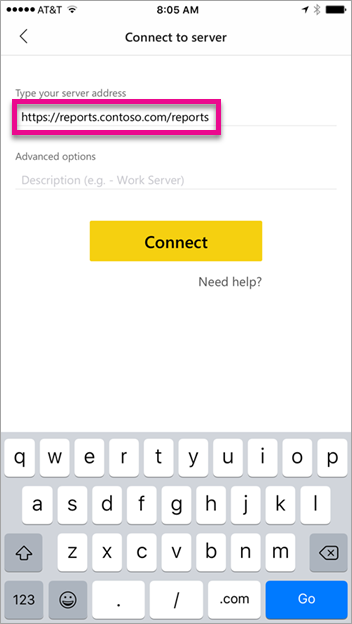

Connexion avec l’application Power BI Mobile

Dans l’application mobile Power BI, vous souhaitez vous connecter à votre instance Reporting Services. Pour ce faire, fournissez l’URL externe pour votre application WAP.

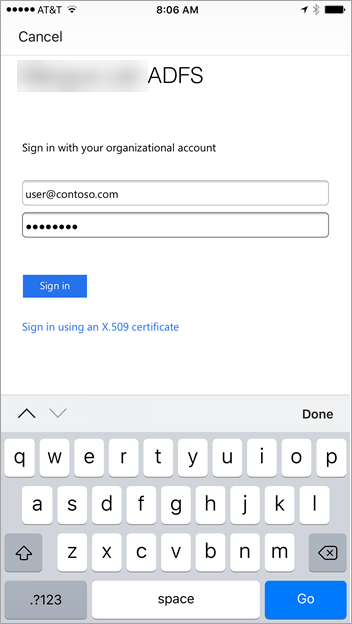

Lorsque vous sélectionnez Connect, vous êtes dirigé vers votre page de connexion AD FS. Entrez les informations d’identification valides pour votre domaine.

Connexion

Une fois que vous avez sélectionné Se connecter, vous voyez les éléments de votre serveur Reporting Services.

Authentification multifacteur

Vous pouvez activer l’authentification multifacteur pour activer une sécurité supplémentaire pour votre environnement. Pour plus d’informations, consultez Configurer l’authentification multifacteur Microsoft Entra en tant que fournisseur d’authentification avec AD FS.

Dépannage

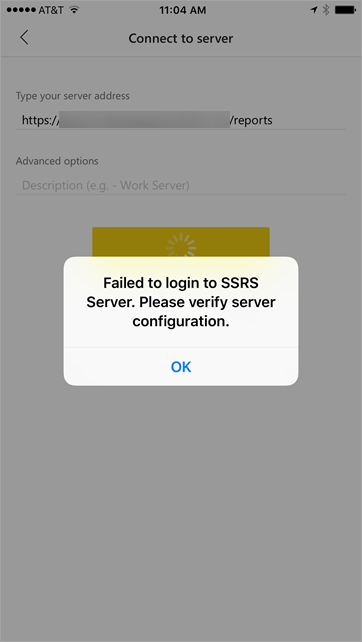

Vous recevez l’erreur « Échec de la connexion au serveur SSRS »

Vous pouvez configurer Fiddler pour agir en tant que serveur proxy pour vos appareils mobiles afin de voir jusqu'où la demande est arrivée. Pour activer un proxy Fiddler pour votre appareil téléphonique, vous devez configurer la CertMaker pour iOS et android sur l’ordinateur exécutant Fiddler. Le module complémentaire provient de Telerik pour Fiddler.

Si la connexion fonctionne correctement lors de l’utilisation de Fiddler, vous pouvez rencontrer un problème de certificat avec l’application WAP ou le serveur AD FS.

Contenu connexe

- Inscrire un nom de principal de service (SPN) pour un serveur de rapports

- Modifier un fichier de configuration de Reporting Services

- configurer l’authentification Windows sur un serveur de rapports

- Services de fédération Active Directory (AD FS)

- proxy d’application web dans Windows Server

- Publication d’applications à l’aide de l’authentification préalable AD FS

- Configurer l’authentification multifacteur Microsoft Entra en tant que fournisseur d’authentification à l’aide d’AD FS

Plus de questions ? Essayez la Communauté Power BI