En savoir plus sur les détails de l’activité du journal de connexion

Microsoft Entra enregistre toutes les connexions dans un locataire Azure pour des raisons de conformité. En tant qu’administrateur informatique, vous devez savoir ce que signifient les valeurs dans un journal de connexion pour pouvoir interpréter correctement les valeurs de journal.

Cet article explique les valeurs trouvées dans les journaux de connexion. Ces valeurs fournissent des informations précieuses pour résoudre les erreurs de connexion.

Composants de l'activité de connexion

Dans Microsoft Entra ID, une activité de connexion est composée de trois composants principaux :

- Qui : l’identité (l’utilisateur) qui effectue la connexion.

- Comment : le client (application) utilisé pour l’accès.

- Quoi : la cible (ressource) à laquelle l’identité accède.

Concentrez-vous sur ces trois éléments lorsque vous étudiez une connexion afin d'affiner votre recherche afin de ne pas examiner tous les détails. Au sein de chacun de ces trois composants, il existe des identifiants associés qui peuvent fournir plus d'informations. Chaque connexion contient également des identifiants uniques qui mettent en corrélation la tentative de connexion avec les activités associées.

Qui

Les détails suivants sont associés à l'utilisateur :

- Utilisateur

- Nom d’utilisateur

- ID d’utilisateur

- Identificateur de connexion

- Type d’utilisateur

Comment

La manière dont l'utilisateur se connecte peut être identifiée en examinant les détails suivants :

- Exigence d’authentification

- Application cliente

- Type d’informations d’identification du client

- Évaluation continue de l’accès

Quoi

Vous pouvez identifier la ressource à laquelle l'utilisateur tente d'accéder à l'aide des informations suivantes :

- Application

- ID de l'application

- Ressource

- ID de ressource

- ID du client de la ressource

- ID principal du service de ressources

Identificateurs uniques

Les journaux de connexion contiennent également plusieurs identifiants uniques qui fournissent des informations supplémentaires sur la tentative de connexion.

- ID de corrélation : l’ID de corrélation regroupe les connexions à partir de la même session de connexion. La valeur est basée sur les paramètres transmis par un client, Microsoft Entra ID ne peut donc pas garantir son exactitude.

- ID de requête : identificateur qui correspond à un jeton émis. Si vous recherchez des connexions avec un jeton spécifique, vous devez d'abord extraire l'ID de demande du jeton.

- Identificateur de jeton unique : Un identifiant unique pour le jeton transmis lors de la connexion. Cet identifiant est utilisé pour corréler la connexion avec la requête de jeton.

Détails de l'activité de connexion

Chaque tentative de connexion contient des détails associés à ces trois composants principaux. Les détails sont organisés en plusieurs onglets, en fonction du type de connexion.

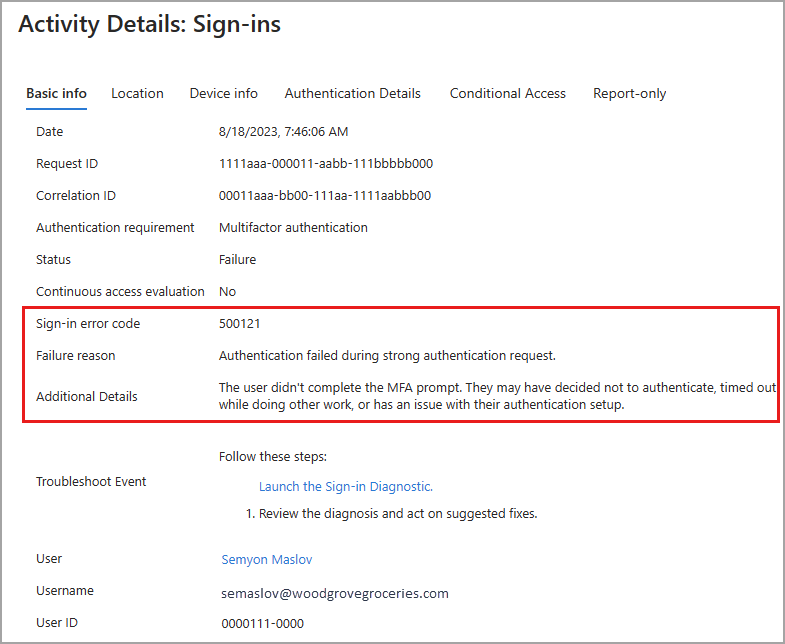

Informations de base

L'onglet Informations De base contient la plupart des détails associés à une tentative de connexion. Prenez en note des identificateurs uniques, car ils pourraient être nécessaires pour résoudre les problèmes de connexion. Vous pouvez suivre le modèle qui, comment et quoi en utilisant les détails dans l'onglet Informations De base.

Vous pouvez également lancer le diagnostic de connexion à partir de l'onglet Informations De base. Pour plus d'informations, consultez Comment utiliser le diagnostic de connexion.

Codes d’erreur des connexions

Si une connexion a échoué, vous pouvez obtenir plus d’informations sur la raison de cet échec dans l’onglet Informations de base de l’élément de journal correspondant. Le code d’erreur et la raison de l’échec associé apparaissent dans les détails. Pour plus d'informations, consultez Comment résoudre les erreurs de connexion.

Emplacement et appareil

Les onglets Emplacement et Informations sur l’appareil affichent des informations générales sur l’emplacement et l’adresse IP de l’utilisateur. L’onglet Informations sur l’appareil fournit des informations sur le navigateur et le système d’exploitation utilisés pour la connexion. Cet onglet indique également si l’appareil est conforme, géré ou en jointure hybride Microsoft Entra.

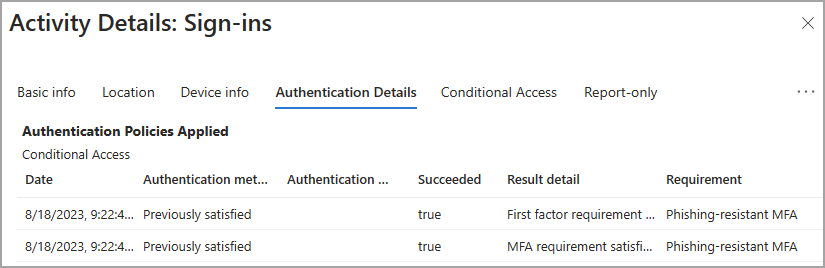

Informations sur l’authentification

L’onglet Détails d’authentification dans les détails d’un journal de connexions fournit les informations suivantes pour chaque tentative d’authentification :

- Une liste des stratégies d’authentification appliquées, comme l’accès conditionnel ou les valeurs par défaut de la sécurité.

- La séquence des méthodes d’authentification utilisées pour la connexion.

- Si la tentative d’authentification a réussi et pourquoi.

Ces informations vous permettent de dépanner chaque étape de la connexion d’un utilisateur. Utilisez ces détails pour suivre :

- Le volume de connexions protégées par MFA.

- L’utilisation et le taux de réussite de chaque méthode d’authentification.

- Utilisation des méthodes d’authentification sans mot de passe, telles que la connexion par téléphone sans mot de passe et FIDO2.

- La fréquence à laquelle les conditions d’authentification sont remplies par des revendications de jeton, comme quand les utilisateurs ne sont pas invités de manière interactive à entrer un mot de passe ou à entrer un mot de passe à usage unique par SMS.

Accès conditionnel

Si des stratégies d’accès conditionnel (CA) sont utilisées dans votre locataire, vous pouvez voir si ces stratégies ont été appliquées à la tentative de connexion. Toutes les stratégies pouvant être appliquées à la connexion sont répertoriées. Le résultat final de la stratégie apparaît afin que vous puissiez voir rapidement si la stratégie a eu un impact sur la tentative de connexion.

- Succès : La stratégie de l'autorité de certification a été appliquée avec succès à la tentative de connexion.

- Échec : La stratégie de l'autorité de certification a été appliquée à la tentative de connexion, mais celle-ci a échoué.

- Pas appliqué : La connexion ne correspondait pas aux critères d’application de la stratégie.

- Il existe des scénarios spécifiques qui, en raison de leur nature, doivent être exemptés de l’évaluation de l’accès conditionnel pour empêcher une dépendance circulaire (scénario de l’œuf et de la poule) qui ne serait pas possible de se terminer. Ils sont considérés comme des « scénarios de démarrage » et peuvent inclure des connexions associées à l’inscription de l’appareil, à la conformité de l’appareil ou aux connecteurs de serveur NPS (Network Policy Server).

- Les connexions Windows Hello Entreprise s’affichent comme « Non appliquées », car les stratégies d’accès conditionnel protègent les tentatives de connexion aux ressources cloud, et non le processus de connexion Windows.

- Désactivé : La stratégie a été désactivée au moment de la tentative de connexion.

Rapport seul

Étant donné que les stratégies d'accès conditionnel (CA) peuvent modifier l'expérience de connexion de vos utilisateurs et potentiellement perturber leurs processus, c'est une bonne idée de vous assurer que votre stratégie est correctement configurée. Avec le mode Rapport seul, vous pouvez configurer une stratégie et évaluer son effet potentiel avant d'activer la stratégie.

Cet onglet des journaux de connexion affiche les résultats des tentatives de connexion entrant dans le champ d'application de la stratégie. Pour plus d’informations, consultez l’article Qu’est-ce que le mode rapport uniquement d’accès conditionnel ?.

Détails de connexion et considérations

Il est important de prendre en compte les deux scénarios suivants lorsque vous passez en revue les journaux de connexion.

Adresses IP et localisation : il n’existe aucune connexion définitive entre une adresse IP et l’endroit où se trouve physiquement l’ordinateur avec cette adresse. Les fournisseurs mobiles et les VPN émettent des adresses IP à partir de pools centraux qui sont souvent éloignés de l’endroit où l’appareil client est utilisé. Actuellement, la conversion d’une adresse IP en un emplacement physique constitue la meilleure solution pour les suivis, les données de registre, les recherches inversées et d’autres informations.

Date et heure : la date et l’heure d’une tentative de connexion sont localisées dans le fuseau horaire de la personne connectée au centre d’administration Microsoft Entra, et non à l’utilisateur qui a tenté la connexion.

Accès conditionnel :

Not applied: Aucune stratégie appliquée à l’utilisateur et à l’application lors de la connexion. Windows Hello Entreprise affiche le message « Non appliqué », car les stratégies d’accès conditionnel protègent les tentatives de connexion aux ressources cloud, et non le processus de connexion Windows. D’autres connexions peuvent être interrompues afin qu’une stratégie ne soit pas appliquée.Success: Une ou plusieurs stratégies d'accès conditionnel appliquées ou ont été évaluées pour l'utilisateur et l'application (mais pas nécessairement les autres conditions) lors de la connexion. Même si une stratégie d’accès conditionnel peut ne pas s’appliquer, si elle a été évaluée, l’état d’accès conditionnel affiche Réussite.Failure: La connexion satisfait à la condition d'utilisateur et d'application d'au moins une stratégie d'accès conditionnel et les contrôles d'octroi ne sont pas satisfaits ou sont définis pour bloquer l'accès.- L’accès conditionnel ne s’applique pas à la connexion Windows, telle que Windows Hello Entreprise. L’accès conditionnel protège les tentatives de connexion aux ressources cloud, et non le processus de connexion à l’appareil.

Évaluation continue de l'accès : Indique si l'évaluation continue de l'accès (CAE) a été appliquée à l'événement de connexion.

- Il existe plusieurs demandes de connexion pour chaque authentification, qui peuvent apparaître dans les onglets interactifs ou non interactifs.

- L’évaluation continue de l’accès s’affiche uniquement avec la valeur true pour l’une des requêtes, et elle peut apparaître sous l’onglet interactif ou l’onglet non interactif.

- Pour plus d’informations, consultez Surveiller et dépanner les connexions à l’aide de l’évaluation continue de l’accès dans Microsoft Entra ID.

Type d’accès entre locataires : décrit le type d’accès entre locataires utilisé par l’intervenant pour accéder à la ressource. Les valeurs possibles sont les suivantes :

none: évènement de connexion qui n’a pas franchi les limites d’un locataire Microsoft Entra.b2bCollaboration- Connexion entre locataires effectuée par un utilisateur invité à l’aide de B2B Collaboration.b2bDirectConnect- Connexion entre locataires effectuée par un B2B.microsoftSupport- Connexion entre tenants effectuée par un agent de support Microsoft dans un tenant Microsoft externe.serviceProvider: connexion interlocataire effectuée par un fournisseur de services cloud (CSP) ou administrateur similaire pour le compte du client de ce fournisseur de services cloud dans un locataire.unknownFutureValue- Valeur sentinelle utilisée par MS Graph pour aider les clients à gérer les modifications dans les listes d’énumérations. Pour plus d’informations, consultez Meilleures pratiques pour l’utilisation de Microsoft Graph.

Locataire : Le journal de connexion suit deux identifiants de locataire qui sont pertinents dans les scénarios entre locataires :

- Locataire d'origine - Le locataire qui possède l'identité de l'utilisateur. Microsoft Entra ID effectue le suivi de l’ID et du nom.

- Locataire de la ressource - Le locataire qui possède la ressource (cible).

- En raison d'engagements en matière de confidentialité, Microsoft Entra ID ne renseigne pas le nom du locataire principal lors des scénarios entre locataires.

- Pour savoir comment les utilisateurs extérieurs à votre locataire accèdent à vos ressources, sélectionnez toutes les entrées pour lesquelles le locataire d'accueil ne correspond pas au locataire de la ressource.

Authentification multifacteur : lorsqu’un utilisateur se connecte à l’aide de l’authentification multifacteur, plusieurs événements MFA distincts se produisent. Par exemple, si un utilisateur saisit un code de validation incorrect ou ne répond pas à temps, davantage d'événements MFA sont envoyés pour refléter le dernier statut de la tentative de connexion. Ces événements de connexion s’affichent sous la forme d’un élément de ligne dans les journaux de connexion Microsoft Entra. Ce même événement de connexion dans Azure Monitor apparaît toutefois sous la forme de plusieurs éléments de ligne. Ces événements ont tous le même

correlationId.Exigence d’authentification : indique le niveau d’authentification le plus élevé requis par toutes les étapes de connexion pour que la connexion aboutisse.

- L’API Graph prend en charge

$filter(opérateurseqetstartsWithuniquement).

- L’API Graph prend en charge

Types d’événements de connexion : indique la catégorie de la connexion que l’événement représente.

- La catégorie de connexions utilisateur peut être

interactiveUserounonInteractiveUseret correspond à la valeur de la propriété isInteractive sur la ressource de connexion. - La catégorie d’identité managée est

managedIdentity. - La catégorie du principal de service est servicePrincipal.

- L’API Microsoft Graph prend en charge :

$filter(opérateurequniquement). - La Portail Azure n’affiche pas cette valeur, mais l’événement de connexion est placé dans l’onglet correspondant à son type d’événement de connexion. Les valeurs possibles sont les suivantes :

interactiveUsernonInteractiveUserservicePrincipalmanagedIdentityunknownFutureValue

- La catégorie de connexions utilisateur peut être

Type d'utilisateur : Les exemples comprennent

member,guest, ouexternal.Informations sur l’authentification :

- Le code de vérification OATH est consigné comme méthode d’authentification pour les jetons matériels et logiciels OATH (par exemple, l’application Microsoft Authenticator).

- L’onglet Détails d’authentification peut commencer par afficher des données incomplètes ou inexactes, jusqu’à ce que les informations du journal soient entièrement agrégées. Voici quelques exemples connus :

- Un message Satisfaite par une revendication dans le jeton s’affiche de manière incorrecte lors de la journalisation initiale des événements de connexion.

- Initialement, la ligne Authentification principale n’est pas consignée.

- Si vous n’êtes pas sûr d’un détail dans les journaux, rassemblez l’ID de demande et l’ID de corrélation à utiliser pour l’analyse ou la résolution des problèmes.

- Si des Stratégies d’accès conditionnel pour l’authentification ou la durée de vie de session sont appliquées, elles sont répertoriées au-dessus des tentatives de connexion. Si vous ne voyez aucune de ces options, ces stratégies ne sont actuellement pas appliquées. Pour plus d’informations, consultez : Contrôles de session en accès conditionnel.