Configurer des stratégies anti-hameçonnage dans EOP

Conseil

Saviez-vous que vous pouvez essayer gratuitement les fonctionnalités de Microsoft Defender pour Office 365 Plan 2 ? Utilisez la version d’évaluation Defender for Office 365 de 90 jours sur le hub d’essais du portail Microsoft Defender. Découvrez qui peut s’inscrire et les conditions d’essai sur Try Microsoft Defender pour Office 365.

Dans les organisations Microsoft 365 avec des boîtes aux lettres dans des organisations Exchange Online ou autonomes Exchange Online Protection (EOP) sans boîtes aux lettres Exchange Online, les stratégies anti-hameçonnage offrent une protection contre l’usurpation d’identité. Si vous souhaitez en savoir plus, consultez l’article Paramètres d’usurpation dans les stratégies anti-hameçonnage.

La stratégie anti-hameçonnage par défaut s’applique automatiquement à tous les destinataires. Pour plus de granularité, vous pouvez également créer des stratégies anti-hameçonnage personnalisées qui s’appliquent à des utilisateurs, des groupes ou des domaines spécifiques dans votre organization.

Conseil

Au lieu de créer et de gérer des stratégies anti-hameçonnage personnalisées, nous vous recommandons généralement d’activer et d’ajouter tous les utilisateurs aux stratégies de sécurité prédéfinies Standard et/ou Strict. Pour plus d’informations, consultez Configurer des stratégies de protection.

Vous configurez des stratégies anti-hameçonnage dans le portail Microsoft Defender ou dans PowerShell (Exchange Online PowerShell pour les organisations Microsoft 365 avec des boîtes aux lettres dans Exchange Online ; EOP PowerShell autonome pour les organisations sans boîtes aux lettres Exchange Online).

Pour connaître les procédures de stratégie anti-hameçonnage dans les organisations avec Microsoft Defender pour Office 365, consultez Configurer des stratégies anti-hameçonnage dans Microsoft Defender pour Office 365.

Ce qu'il faut savoir avant de commencer

Vous ouvrez le portail Microsoft Defender à l’adresse https://security.microsoft.com. Pour accéder directement à la page Anti-hameçonnage , utilisez https://security.microsoft.com/antiphishing.

Pour vous connecter à Exchange Online PowerShell, voir Connexion à Exchange Online PowerShell. Pour vous connecter à un service Exchange Online Protection PowerShell autonome, voir Se connecter à Exchange Online Protection PowerShell.

Vous devez disposer d’autorisations pour pouvoir effectuer les procédures décrites dans cet article. Vous avez le choix parmi les options suivantes :

Microsoft Defender XDR le contrôle d’accès en fonction du rôle unifié (RBAC) (si Email & collaboration>Defender for Office 365 autorisations est

Active. Affecte uniquement le portail Defender, et non PowerShell) : Autorisation et paramètres/Paramètres de sécurité/Paramètres de sécurité principaux (gérer) ou Autorisation et paramètres/Paramètres de sécurité/Paramètres de sécurité principaux (lecture) .

Active. Affecte uniquement le portail Defender, et non PowerShell) : Autorisation et paramètres/Paramètres de sécurité/Paramètres de sécurité principaux (gérer) ou Autorisation et paramètres/Paramètres de sécurité/Paramètres de sécurité principaux (lecture) .Exchange Online autorisations :

- Ajouter, modifier et supprimer des stratégies : appartenance aux groupes de rôles Gestion de l’organisation ou Administrateur de la sécurité .

- Accès en lecture seule aux stratégies : appartenance aux groupes de rôles Lecteur général, Lecteur de sécurité ou Gestion de l’organisation en affichage seul .

autorisations Microsoft Entra : l’appartenance aux rôles Administrateur* général, Administrateur de la sécurité, Lecteur général ou Lecteur de sécurité donne aux utilisateurs les autorisations et autorisations requises pour d’autres fonctionnalités dans Microsoft 365.

Importante

* Microsoft vous recommande d’utiliser des rôles avec le moins d’autorisations. L’utilisation de comptes avec autorisation inférieure permet d’améliorer la sécurité de vos organization. Le rôle d’administrateur général dispose de privilèges élevés. Il doit être limité aux scénarios d’urgence lorsque vous ne pouvez pas utiliser un rôle existant.

Pour connaître nos paramètres recommandés pour les stratégies anti-hameçonnage dans Defender for Office 365, consultez Stratégie anti-hameçonnage dans les paramètres de Defender for Office 365.

Conseil

Les paramètres des stratégies anti-hameçonnage par défaut ou personnalisées sont ignorés si un destinataire est également inclus dans les stratégies de sécurité prédéfinies Standard ou Strict. Pour plus d’informations, consultez Ordre et priorité de la protection des e-mails.

Prévoyez jusqu’à 30 minutes pour qu’une stratégie nouvelle ou mise à jour soit appliquée.

Utiliser le portail Microsoft Defender pour créer des stratégies anti-hameçonnage

Dans le portail Microsoft Defender à l’adresse https://security.microsoft.com, accédez à Email & Stratégies de collaboration>& Règles>Stratégies> de menaceAnti-hameçonnage dans la section Stratégies. Pour accéder directement à la page Anti-hameçonnage , utilisez https://security.microsoft.com/antiphishing.

Dans la page Anti-hameçonnage , sélectionnez

Créer pour ouvrir l’Assistant Nouvelle stratégie anti-hameçonnage.

Créer pour ouvrir l’Assistant Nouvelle stratégie anti-hameçonnage.Dans la page Nom de la stratégie, configurez ces paramètres :

- Nom Entrez un nom unique et descriptif pour la stratégie.

- Description Entrez une description facultative pour la stratégie.

Lorsque vous avez terminé sur la page Nom de la stratégie, sélectionnez Suivant.

Dans la page Utilisateurs, groupes et domaines, identifiez les destinataires internes auxquels la stratégie s’applique (conditions de destinataire) :

Utilisateurs : boîtes aux lettres, utilisateurs de messagerie ou contacts de messagerie spécifiés.

Groupes :

- Membres des groupes de distribution spécifiés ou des groupes de sécurité à extension messagerie (les groupes de distribution dynamiques ne sont pas pris en charge).

- Groupes Microsoft 365 spécifiée

Domaines : tous les destinataires du organization avec un adresse e-mail principale dans le domaine accepté spécifié.

Conseil

Les sous-domaines sont automatiquement inclus, sauf si vous les excluez spécifiquement. Par exemple, une stratégie qui inclut contoso.com inclut également marketing.contoso.com, sauf si vous excluez marketing.contoso.com.

Cliquez dans la zone appropriée, commencez à taper une valeur et sélectionnez la valeur souhaitée dans les résultats. Répétez cette opération autant de fois que nécessaire. Pour supprimer une valeur existante, sélectionnez

en regard de la valeur.

en regard de la valeur.Pour les utilisateurs ou les groupes, vous pouvez utiliser la plupart des identificateurs (nom, nom d’affichage, alias, adresse e-mail, nom de compte, etc.), mais le nom d'affichage correspondant apparaît dans les résultats. Pour les utilisateurs ou les groupes, entrez un astérisque (*) pour afficher toutes les valeurs disponibles.

Vous ne pouvez utiliser une condition qu’une seule fois, mais la condition peut contenir plusieurs valeurs :

Plusieurs valeurs de la même condition utilisent la logique OR (par exemple, <recipient1> ou <recipient2>). Si le destinataire correspond à l’une des valeurs spécifiées, la stratégie leur est appliquée.

Différents types de conditions utilisent la logique AND. Le destinataire doit correspondre à toutes les conditions spécifiées pour que la stratégie s’applique à lui. Par exemple, vous configurez une condition avec les valeurs suivantes :

- Utilisateurs:

romain@contoso.com - Groupes : Cadres supérieurs

La stratégie s’applique uniquement s’il

romain@contoso.comest également membre du groupe Cadres. Sinon, la politique ne lui est pas appliquée.- Utilisateurs:

Exclure ces utilisateurs, groupes et domaines : pour ajouter des exceptions pour les destinataires internes auxquels la stratégie s’applique (exceptions pour les destinataires), sélectionnez cette option et configurez les exceptions.

Vous ne pouvez utiliser une exception qu’une seule fois, mais l’exception peut contenir plusieurs valeurs :

- Plusieurs valeurs de la même exception utilisent la logique OR (par exemple, <recipient1> ou <recipient2>). Si le destinataire correspond à l’une des valeurs spécifiées, la stratégie ne leur est pas appliquée.

- Différents types d’exceptions utilisent la logique OR (par exemple, <recipient1> ou <membre de group1> ou <membre de domaine1>). Si le destinataire correspond à l’une des valeurs d’exception spécifiées, la stratégie ne leur est pas appliquée.

Lorsque vous avez terminé sur la page Utilisateurs, groupes et domaines, sélectionnez Suivant.

Dans la page Seuil d’hameçonnage & protection, utilisez la zone Activer l’intelligence contre l’usurpation d’identité case activée pour activer ou désactiver l’intelligence contre l’usurpation d’identité. Ce paramètre est sélectionné par défaut et nous vous recommandons de le laisser sélectionné. Vous spécifiez l’action à entreprendre sur les messages provenant d’expéditeurs usurpés bloqués sur la page suivante.

Pour désactiver l’intelligence contre l’usurpation d’identité, décochez la case case activée.

Remarque

Vous n’avez pas besoin de désactiver l’intelligence contre l’usurpation d’identité si votre enregistrement MX ne pointe pas vers Microsoft 365 ; vous activez le filtrage amélioré pour les connecteurs à la place. Pour obtenir des instructions, consultez filtrage amélioré pour les connecteurs dans Exchange Online.

Lorsque vous avez terminé d’accéder à la page Seuil de hameçonnage & protection , sélectionnez Suivant.

Dans la page Actions , configurez les paramètres suivants :

Respecter la stratégie d’enregistrement DMARC lorsque le message est détecté comme usurpation : ce paramètre est sélectionné par défaut et vous permet de contrôler ce qui arrive aux messages où l’expéditeur échoue à des vérifications DMARC explicites et la stratégie DMARC est définie sur

p=quarantineoup=reject:Si le message est détecté comme usurpation et que la stratégie DMARC est définie sur p=quarantaine : sélectionnez l’une des actions suivantes :

- Mettre en quarantaine le message : il s’agit de la valeur par défaut.

- Déplacer le message vers les dossiers Email indésirables des destinataires

Si le message est détecté comme usurpation et que la stratégie DMARC est définie sur p=reject : sélectionnez l’une des actions suivantes :

- Mettre en quarantaine le message

- Rejeter le message : il s’agit de la valeur par défaut.

Pour plus d’informations, consultez Protection contre l’usurpation d’identité et stratégies DMARC de l’expéditeur.

Si le message est détecté comme usurpation par l’intelligence d’usurpation d’identité : ce paramètre n’est disponible que si vous avez sélectionné Activer l’intelligence de l’usurpation d’identité dans la page précédente. Sélectionnez l’une des actions suivantes dans la liste déroulante pour les messages provenant d’expéditeurs usurpés bloqués :

Déplacer le message vers les dossiers Email indésirables des destinataires (par défaut)

Mettre en quarantaine le message : si vous sélectionnez cette action, une zone Appliquer la stratégie de mise en quarantaine s’affiche dans laquelle vous sélectionnez la stratégie de mise en quarantaine qui s’applique aux messages mis en quarantaine par la protection contre l’usurpation d’intelligence.

Si vous ne sélectionnez pas de stratégie de mise en quarantaine, la stratégie de mise en quarantaine par défaut pour les détections d’usurpation d’identité est utilisée (DefaultFullAccessPolicy). Lorsque vous affichez ou modifiez ultérieurement les paramètres de stratégie anti-hameçonnage, le nom de la stratégie de quarantaine s’affiche.

Conseils de sécurité & section Indicateurs : Configurez les paramètres suivants :

- Afficher le conseil de sécurité du premier contact : pour plus d’informations, consultez Conseil de sécurité premier contact.

- Afficher ( ?) pour les expéditeurs non authentifiés pour l’usurpation d’identité : ce paramètre n’est disponible que si vous avez sélectionné Activer l’intelligence de l’usurpation d’identité dans la page précédente. Ajoute un point d’interrogation ( ?) à la photo de l’expéditeur dans la zone De d’Outlook si le message ne passe pas les vérifications SPF ou DKIM et que le message ne passe pas d’authentification DMARC ou composite. Ce paramètre est sélectionné par défaut.

-

Afficher la balise « via » : ce paramètre est disponible uniquement si vous avez sélectionné Activer l’intelligence contre l’usurpation d’identité dans la page précédente. Ajoute une balise nommée via (

chris@contoso.comvia fabrikam.com) à l’adresse De si elle est différente du domaine dans la signature DKIM ou l’adresse MAIL FROM . Ce paramètre est sélectionné par défaut.

Pour activer un paramètre, sélectionnez la zone case activée. Pour la désactiver, désactivez la case case activée.

Lorsque vous avez terminé dans la page Actions , sélectionnez Suivant.

Dans la page Révision , passez en revue vos paramètres. Vous pouvez sélectionner Modifier dans chaque section pour modifier les paramètres de la section. Vous pouvez également sélectionner Précédent ou la page spécifique dans l’Assistant.

Lorsque vous avez terminé d’accéder à la page Révision, sélectionnez Envoyer.

Dans la page Nouvelle stratégie anti-hameçonnage créée , vous pouvez sélectionner les liens pour afficher la stratégie, afficher les stratégies anti-hameçonnage et en savoir plus sur les stratégies anti-hameçonnage.

Lorsque vous avez terminé sur la page Nouvelle stratégie anti-hameçonnage créée , sélectionnez Terminé.

De retour sur la page Anti-hameçonnage , la nouvelle stratégie est répertoriée.

Utiliser le portail Microsoft Defender pour afficher les détails de la stratégie anti-hameçonnage

Dans le portail Microsoft Defender, accédez à Email & Stratégies de collaboration>& Règles Stratégies>> de menaceAnti-hameçonnage dans la section Stratégies. Ou, pour accéder directement à la page Anti-hameçonnage , utilisez https://security.microsoft.com/antiphishing.

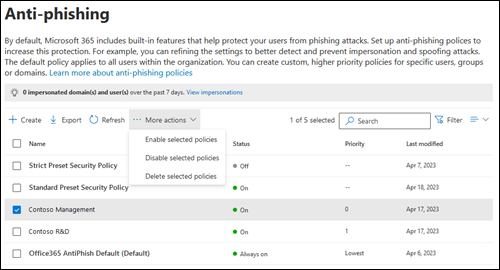

Dans la page Anti-hameçonnage , les propriétés suivantes s’affichent dans la liste des stratégies anti-hameçonnage :

- Name

-

État : Les valeurs sont les suivantes :

- Toujours activé pour la stratégie anti-hameçonnage par défaut.

- Activé ou Désactivé pour les autres stratégies anti-courrier indésirable.

- Priorité : pour plus d’informations, consultez la section Définir la priorité des stratégies anti-hameçonnage personnalisées .

Pour modifier la liste des stratégies de l’espacement normal à l’espacement compact, sélectionnez ![]() Modifier l’espacement de liste en compact ou normal, puis sélectionnez

Modifier l’espacement de liste en compact ou normal, puis sélectionnez ![]() Liste compacte.

Liste compacte.

Utilisez ![]() Filtre pour filtrer les stratégies par intervalle de temps (date de création) ou état.

Filtre pour filtrer les stratégies par intervalle de temps (date de création) ou état.

Utilisez la ![]() zone De recherche et une valeur correspondante pour rechercher des stratégies anti-hameçonnage spécifiques.

zone De recherche et une valeur correspondante pour rechercher des stratégies anti-hameçonnage spécifiques.

Utilisez ![]() Exporter pour exporter la liste des stratégies vers un fichier CSV.

Exporter pour exporter la liste des stratégies vers un fichier CSV.

Sélectionnez une stratégie en cliquant n’importe où dans la ligne autre que la zone case activée en regard du nom pour ouvrir le menu volant des détails de la stratégie.

Conseil

Pour afficher des détails sur les autres stratégies anti-hameçonnage sans quitter le menu volant des détails, utilisez  l’élément Précédent et l’élément suivant en haut du menu volant.

l’élément Précédent et l’élément suivant en haut du menu volant.

Utiliser le portail Microsoft Defender pour prendre des mesures sur les stratégies anti-hameçonnage

Dans le portail Microsoft Defender, accédez à Email & Stratégies de collaboration>& Règles Stratégies>> de menaceAnti-hameçonnage dans la section Stratégies. Ou, pour accéder directement à la page Anti-hameçonnage , utilisez https://security.microsoft.com/antiphishing.

Dans la page Anti-hameçonnage , sélectionnez la stratégie anti-hameçonnage à l’aide de l’une des méthodes suivantes :

Sélectionnez la stratégie dans la liste en sélectionnant la zone case activée en regard du nom. Les actions suivantes sont disponibles dans la

liste déroulante Autres actions qui s’affiche :

liste déroulante Autres actions qui s’affiche :- Activez les stratégies sélectionnées.

- Désactivez les stratégies sélectionnées.

- Supprimer les stratégies sélectionnées.

Sélectionnez la stratégie dans la liste en cliquant n’importe où dans la ligne autre que la zone case activée en regard du nom. Certaines ou toutes les actions suivantes sont disponibles dans le menu volant de détails qui s’ouvre :

- Modifiez les paramètres de stratégie en cliquant sur Modifier dans chaque section (stratégies personnalisées ou stratégie par défaut)

-

Activer ou

Activer ou  désactiver (stratégies personnalisées uniquement)

désactiver (stratégies personnalisées uniquement) -

Augmenter la priorité ou

Augmenter la priorité ou  Diminuer la priorité (stratégies personnalisées uniquement)

Diminuer la priorité (stratégies personnalisées uniquement) -

Supprimer la stratégie (stratégies personnalisées uniquement)

Supprimer la stratégie (stratégies personnalisées uniquement)

Les actions sont décrites dans les sous-sections suivantes.

Utiliser le portail Microsoft Defender pour modifier les stratégies anti-hameçonnage

Après avoir sélectionné la stratégie anti-hameçonnage par défaut ou une stratégie personnalisée en cliquant n’importe où dans la ligne autre que la zone case activée en regard du nom, les paramètres de stratégie sont affichés dans le menu volant de détails qui s’ouvre. Sélectionnez Modifier dans chaque section pour modifier les paramètres de la section. Pour plus d’informations sur les paramètres, consultez la section Créer des stratégies anti-hameçonnage plus haut dans cet article.

Pour la stratégie par défaut, vous ne pouvez pas modifier le nom de la stratégie et il n’existe aucun filtre de destinataire à configurer (la stratégie s’applique à tous les destinataires). Toutefois, vous pouvez modifier tous les autres paramètres de la stratégie.

Pour les stratégies anti-hameçonnage nommées Standard Stratégie de sécurité prédéfinie et Stratégie de sécurité prédéfinie stricte associées aux stratégies de sécurité prédéfinies, vous ne pouvez pas modifier les paramètres de stratégie dans le menu volant des détails. Au lieu de cela, vous sélectionnez ![]() Afficher les stratégies de sécurité prédéfinies dans le menu volant de détails pour accéder à la page Stratégies de sécurité prédéfinies à l’adresse https://security.microsoft.com/presetSecurityPolicies afin de modifier les stratégies de sécurité prédéfinies.

Afficher les stratégies de sécurité prédéfinies dans le menu volant de détails pour accéder à la page Stratégies de sécurité prédéfinies à l’adresse https://security.microsoft.com/presetSecurityPolicies afin de modifier les stratégies de sécurité prédéfinies.

Utiliser le portail Microsoft Defender pour activer ou désactiver des stratégies anti-hameçonnage personnalisées

Vous ne pouvez pas désactiver la stratégie anti-hameçonnage par défaut (elle est toujours activée).

Vous ne pouvez pas activer ou désactiver les stratégies anti-hameçonnage associées aux stratégies de sécurité prédéfinies Standard et Strict. Vous activez ou désactivez les stratégies de sécurité prédéfinies Standard ou Strict dans la page Stratégies de sécurité prédéfinies à l’adresse https://security.microsoft.com/presetSecurityPolicies.

Après avoir sélectionné une stratégie anti-hameçonnage personnalisée activée (la valeur État est Activé), utilisez l’une des méthodes suivantes pour la désactiver :

-

Dans la page Anti-hameçonnage : sélectionnez

Autres actions>Désactiver les stratégies sélectionnées.

Autres actions>Désactiver les stratégies sélectionnées. -

Dans le menu volant de détails de la stratégie : sélectionnez

Désactiver en haut du menu volant.

Désactiver en haut du menu volant.

Après avoir sélectionné une stratégie anti-hameçonnage personnalisée désactivée (la valeur État est Désactivé), utilisez l’une des méthodes suivantes pour l’activer :

-

Dans la page Anti-hameçonnage : sélectionnez

Autres actions>Activer les stratégies sélectionnées.

Autres actions>Activer les stratégies sélectionnées. -

Dans le menu volant de détails de la stratégie : sélectionnez

Activer en haut du menu volant.

Activer en haut du menu volant.

Dans la page Anti-hameçonnage , la valeur État de la stratégie est désormais Activée ou Désactivée.

Utiliser le portail Microsoft Defender pour définir la priorité des stratégies anti-hameçonnage personnalisées

Les stratégies anti-hameçonnage sont traitées dans l’ordre dans lequel elles sont affichées sur la page Anti-hameçonnage :

- La stratégie anti-hameçonnage nommée Stratégie de sécurité prédéfinie stricte associée à la stratégie de sécurité prédéfinie Strict est toujours appliquée en premier (si la stratégie de sécurité prédéfinie Strict est activée).

- La stratégie anti-hameçonnage nommée Standard stratégie de sécurité prédéfinie associée à la stratégie de sécurité prédéfinie Standard est toujours appliquée ensuite (si la stratégie de sécurité prédéfinie Standard est activée).

- Les stratégies anti-hameçonnage personnalisées sont ensuite appliquées dans l’ordre de priorité (si elles sont activées) :

- Une valeur de priorité inférieure indique une priorité plus élevée (0 est la plus élevée).

- Par défaut, une nouvelle stratégie est créée avec une priorité inférieure à la stratégie personnalisée la plus basse existante (la première est 0, la suivante est 1, etc.).

- Deux stratégies ne peuvent pas avoir la même valeur de priorité.

- La stratégie anti-hameçonnage par défaut a toujours la valeur de priorité Plus bas, et vous ne pouvez pas la modifier.

La protection anti-hameçonnage s’arrête pour un destinataire après l’application de la première stratégie (stratégie de priorité la plus élevée pour ce destinataire). Pour plus d’informations, consultez Ordre et priorité de la protection des e-mails.

Après avoir sélectionné la stratégie anti-hameçonnage personnalisée en cliquant n’importe où dans la ligne autre que la zone case activée en regard du nom, vous pouvez augmenter ou diminuer la priorité de la stratégie dans le menu volant de détails qui s’ouvre :

- La stratégie personnalisée avec la valeur Priorité0 dans la page Anti-hameçonnage a l’action

Réduire la priorité en haut du menu volant de détails.

Réduire la priorité en haut du menu volant de détails. - La stratégie personnalisée avec la priorité la plus basse (valeur de priorité la plus élevée, par exemple, 3) a l’action Augmenter la

priorité en haut du menu volant détails.

priorité en haut du menu volant détails. - Si vous avez trois stratégies ou plus, les stratégies entre la priorité 0 et la priorité la plus basse ont à la fois les actions Augmenter la

priorité et Diminuer la

priorité et Diminuer la  priorité en haut du menu volant des détails.

priorité en haut du menu volant des détails.

Lorsque vous avez terminé dans le menu volant détails de la stratégie, sélectionnez Fermer.

De retour sur la page Anti-hameçonnage , l’ordre de la stratégie dans la liste correspond à la valeur De priorité mise à jour.

Utiliser le portail Microsoft Defender pour supprimer des stratégies anti-hameçonnage personnalisées

Vous ne pouvez pas supprimer la stratégie anti-hameçonnage par défaut ou les stratégies anti-hameçonnage nommées Standard Stratégie de sécurité prédéfinie et Stratégie de sécurité prédéfinie stricte associées aux stratégies de sécurité prédéfinies.

Après avoir sélectionné la stratégie anti-hameçonnage personnalisée, utilisez l’une des méthodes suivantes pour la supprimer :

-

Dans la page Anti-hameçonnage : sélectionnez

Autres actions>Supprimer les stratégies sélectionnées.

Autres actions>Supprimer les stratégies sélectionnées. -

Dans le menu volant de détails de la stratégie : sélectionnez

Supprimer la stratégie en haut du menu volant.

Supprimer la stratégie en haut du menu volant.

Sélectionnez Oui dans la boîte de dialogue d’avertissement qui s’ouvre.

Dans la page Anti-hameçonnage , la stratégie supprimée n’est plus répertoriée.

Utiliser Exchange Online PowerShell pour configurer des stratégies anti-hameçonnage

Dans PowerShell, les éléments de base d’une stratégie anti-hameçonnage sont les suivants :

- Stratégie anti-hameçonnage : spécifie les protections contre l’hameçonnage à activer ou désactiver, les actions à appliquer pour ces protections et d’autres options.

- Règle anti-hameçonnage : spécifie les filtres de priorité et de destinataire (à qui la stratégie s’applique) pour la stratégie anti-hameçonnage associée.

La différence entre ces deux éléments n’est pas évidente lorsque vous gérez des stratégies anti-hameçonnage dans le portail Microsoft Defender :

- Lorsque vous créez une stratégie dans le portail Defender, vous créez en fait une règle anti-hameçonnage et la stratégie anti-hameçonnage associée en même temps en utilisant le même nom pour les deux.

- Lorsque vous modifiez une stratégie dans le portail Defender, les paramètres liés au nom, à la priorité, activés ou désactivés et aux filtres de destinataires modifient la règle anti-hameçonnage. Tous les autres paramètres modifient la stratégie anti-hameçonnage associée.

- Lorsque vous supprimez une stratégie dans le portail Defender, la règle anti-hameçonnage et la stratégie anti-hameçonnage associée sont supprimées en même temps.

Dans Exchange Online PowerShell, la différence entre les stratégies anti-hameçonnage et les règles anti-hameçonnage est évidente. Vous gérez les stratégies anti-hameçonnage à l’aide des applets de commande *-AntiPhishPolicy , et vous gérez les règles anti-hameçonnage à l’aide des applets de commande *-AntiPhishRule .

- Dans PowerShell, vous créez d’abord la stratégie anti-hameçonnage, puis vous créez la règle anti-hameçonnage, qui identifie la stratégie associée à laquelle la règle s’applique.

- Dans PowerShell, vous modifiez les paramètres de la stratégie anti-hameçonnage et de la règle anti-hameçonnage séparément.

- Lorsque vous supprimez une stratégie anti-hameçonnage de PowerShell, la règle anti-hameçonnage correspondante n’est pas automatiquement supprimée, et vice versa.

Utiliser PowerShell pour créer des stratégies anti-hameçonnage

La création d’une stratégie anti-hameçonnage dans PowerShell est un processus en deux étapes :

- Créez la stratégie anti-hameçonnage.

- Créez la règle anti-hameçonnage qui spécifie la stratégie anti-hameçonnage à laquelle la règle s’applique.

Remarques :

Vous pouvez créer une règle anti-hameçonnage et lui affecter une stratégie anti-hameçonnage existante et non associée. Une règle anti-hameçonnage ne peut pas être associée à plusieurs stratégies anti-hameçonnage.

Vous pouvez configurer les paramètres suivants sur les nouvelles stratégies anti-hameçonnage dans PowerShell qui ne sont pas disponibles dans le portail Microsoft Defender tant que vous n’avez pas créé la stratégie :

- Créez la stratégie comme désactivée (Activée

$falsesur l’applet de commande New-AntiPhishRule ). - Définissez la priorité de la stratégie lors de la création (numéro de> priorité<) sur l’applet de commande New-AntiPhishRule).

- Créez la stratégie comme désactivée (Activée

Une nouvelle stratégie anti-hameçonnage que vous créez dans PowerShell n’est pas visible dans le portail Microsoft Defender tant que vous n’affectez pas la stratégie à une règle anti-hameçonnage.

Étape 1 : Utiliser PowerShell pour créer une stratégie anti-hameçonnage

Pour créer une stratégie anti-hameçonnage, utilisez la syntaxe suivante :

New-AntiPhishPolicy -Name "<PolicyName>" [-AdminDisplayName "<Comments>"] [-EnableSpoofIntelligence <$true | $false>] [-AuthenticationFailAction <MoveToJmf | Quarantine>] [-HonorDmarcPolicy <$true | $false>] [-DmarcQuarantineAction <MoveToJmf | Quarantine>] [-DmarcRejectAction <Quarantine | Reject>] [-EnableUnauthenticatedSender <$true | $false>] [-EnableViaTag <$true | $false>] [-SpoofQuarantineTag <QuarantineTagName>]

Cet exemple crée une stratégie anti-hameçonnage nommée Mise en quarantaine de la recherche avec les paramètres suivants :

- La description est la suivante : Politique du service recherche.

- Remplace l’action par défaut pour les détections d’usurpation en Quarantaine et utilise la stratégie de mise en quarantaine par défaut pour les messages mis en quarantaine (nous n’utilisons pas le paramètre SpoofQuarantineTag ).

- Le respect des

p=quarantinestratégies DMARC etp=rejectdans l’expéditeur est activé par défaut (nous n’utilisons pas le paramètre HonorDmarcPolicy et la valeur par défaut est$true).- Les messages qui échouent à DMARC où la stratégie DMARC de l’expéditeur est

p=quarantinemise en quarantaine (nous n’utilisons pas le paramètre DmarcQuarantineAction et la valeur par défaut est Quarantaine). - Les messages qui échouent à DMARC où la stratégie DMARC de l’expéditeur est

p=rejectrejetée (nous n’utilisons pas le paramètre DmarcRejectAction et la valeur par défaut est Reject).

- Les messages qui échouent à DMARC où la stratégie DMARC de l’expéditeur est

New-AntiPhishPolicy -Name "Monitor Policy" -AdminDisplayName "Research department policy" -AuthenticationFailAction Quarantine

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez New-AntiPhishPolicy.

Conseil

Pour obtenir des instructions détaillées sur la spécification des stratégies de quarantaine à utiliser dans une stratégie anti-hameçonnage, consultez Utiliser PowerShell pour spécifier la stratégie de quarantaine dans les stratégies anti-hameçonnage.

Étape 2 : Utiliser PowerShell pour créer une règle anti-hameçonnage

Pour créer une règle anti-hameçonnage, utilisez la syntaxe suivante :

New-AntiPhishRule -Name "<RuleName>" -AntiPhishPolicy "<PolicyName>" <Recipient filters> [<Recipient filter exceptions>] [-Comments "<OptionalComments>"]

Cet exemple crée une règle anti-hameçonnage nommée Research Department avec les conditions suivantes :

- La règle est associée à la stratégie anti-hameçonnage nommée Mise en quarantaine de la recherche.

- La règle s’applique aux membres du groupe nommé Research Department.

- Étant donné que nous n’utilisons pas le paramètre Priority , la priorité par défaut est utilisée.

New-AntiPhishRule -Name "Research Department" -AntiPhishPolicy "Research Quarantine" -SentToMemberOf "Research Department"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez New-AntiPhishRule.

Utiliser PowerShell pour afficher les stratégies anti-hameçonnage

Pour afficher les stratégies anti-hameçonnage existantes, utilisez la syntaxe suivante :

Get-AntiPhishPolicy [-Identity "<PolicyIdentity>"] [| <Format-Table | Format-List> <Property1,Property2,...>]

Cet exemple retourne une liste récapitulative de toutes les stratégies anti-hameçonnage avec les propriétés spécifiées.

Get-AntiPhishPolicy | Format-Table Name,IsDefault

Cet exemple retourne toutes les valeurs de propriété de la stratégie anti-hameçonnage nommée Executives.

Get-AntiPhishPolicy -Identity "Executives"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Get-AntiPhishPolicy.

Utiliser PowerShell pour afficher les règles anti-hameçonnage

Pour afficher les règles anti-hameçonnage existantes, utilisez la syntaxe suivante :

Get-AntiPhishRule [-Identity "<RuleIdentity>"] [-State <Enabled | Disabled] [| <Format-Table | Format-List> <Property1,Property2,...>]

Cet exemple retourne une liste récapitulative de toutes les règles anti-hameçonnage avec les propriétés spécifiées.

Get-AntiPhishRule | Format-Table Name,Priority,State

Pour filtrer la liste par règles activées ou désactivées, exécutez les commandes suivantes :

Get-AntiPhishRule -State Disabled | Format-Table Name,Priority

Get-AntiPhishRule -State Enabled | Format-Table Name,Priority

Cet exemple retourne toutes les valeurs de propriété de la règle anti-hameçonnage nommée Contoso Executives.

Get-AntiPhishRule -Identity "Contoso Executives"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Get-AntiPhishRule.

Utiliser PowerShell pour modifier les stratégies anti-hameçonnage

En dehors des éléments suivants, les mêmes paramètres sont disponibles lorsque vous modifiez une stratégie anti-hameçonnage dans PowerShell que lorsque vous créez une stratégie comme décrit dans Étape 1 : Utiliser PowerShell pour créer une stratégie anti-hameçonnage plus haut dans cet article.

- Le commutateur MakeDefault qui transforme la stratégie spécifiée en stratégie par défaut (appliquée à tout le monde, toujours priorité la plus basse , et vous ne pouvez pas la supprimer) n’est disponible que lorsque vous modifiez une stratégie anti-hameçonnage dans PowerShell.

- Vous ne pouvez pas renommer une stratégie anti-hameçonnage (l’applet de commande Set-AntiPhishPolicy n’a aucun paramètre Name ). Lorsque vous renommez une stratégie anti-hameçonnage dans le portail Microsoft Defender, vous renommez uniquement la règle anti-hameçonnage.

Pour modifier une stratégie anti-hameçonnage, utilisez la syntaxe suivante :

Set-AntiPhishPolicy -Identity "<PolicyName>" <Settings>

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Set-AntiPhishPolicy.

Conseil

Pour obtenir des instructions détaillées sur la spécification de la stratégie de quarantaine à utiliser dans une stratégie anti-hameçonnage, consultez Utiliser PowerShell pour spécifier la stratégie de quarantaine dans les stratégies anti-hameçonnage.

Utiliser PowerShell pour modifier les règles anti-hameçonnage

Le seul paramètre qui n’est pas disponible lorsque vous modifiez une règle anti-hameçonnage dans PowerShell est le paramètre Enabled qui vous permet de créer une règle désactivée. Pour activer ou désactiver les règles anti-hameçonnage existantes, consultez la section suivante.

Sinon, les mêmes paramètres sont disponibles lorsque vous créez une règle, comme décrit dans la section Étape 2 : Utiliser PowerShell pour créer une règle anti-hameçonnage plus haut dans cet article.

Pour modifier une règle anti-hameçonnage, utilisez la syntaxe suivante :

Set-AntiPhishRule -Identity "<RuleName>" <Settings>

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Set-AntiPhishRule.

Utiliser PowerShell pour activer ou désactiver les règles anti-hameçonnage

L’activation ou la désactivation d’une règle anti-hameçonnage dans PowerShell active ou désactive l’ensemble de la stratégie anti-hameçonnage (la règle anti-hameçonnage et la stratégie anti-hameçonnage attribuée). Vous ne pouvez pas activer ou désactiver la stratégie anti-hameçonnage par défaut (elle est toujours appliquée à tous les destinataires).

Pour activer ou désactiver une règle anti-hameçonnage dans PowerShell, utilisez la syntaxe suivante :

<Enable-AntiPhishRule | Disable-AntiPhishRule> -Identity "<RuleName>"

Cet exemple montre comment désactiver la règle anti-hameçonnage nommée Service marketing.

Disable-AntiPhishRule -Identity "Marketing Department"

Cet exemple montre comment activer la même règle.

Enable-AntiPhishRule -Identity "Marketing Department"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Enable-AntiPhishRule et Disable-AntiPhishRule.

Utiliser PowerShell pour définir la priorité des règles anti-hameçonnage

La valeur 0 est la priorité la plus élevée que vous pouvez définir sur une règle. La valeur la plus basse que vous pouvez définir dépend du nombre de règles. Par exemple, si vous avez cinq règles, vous pouvez utiliser les valeurs de priorité 0 à 4. Tout changement de priorité d’une règle existante peut avoir un effet en cascade sur les autres règles. Par exemple, si vous avez cinq règles personnalisées (priorités de 0 à 4) et que vous modifiez la priorité d'une règle sur 2, la règle existante de priorité 2 passe en priorité 3, et la règle de priorité 3 passe en priorité 4.

Pour définir la priorité d’une règle anti-hameçonnage dans PowerShell, utilisez la syntaxe suivante :

Set-AntiPhishRule -Identity "<RuleName>" -Priority <Number>

Cet exemple définit la priorité de la règle nommée Marketing Department sur 2. Toutes les règles existantes dont la priorité est inférieure ou égale à 2 sont diminuées d'une unité (leurs numéros de priorité sont augmentés de 1).

Set-AntiPhishRule -Identity "Marketing Department" -Priority 2

Remarques :

- Pour définir la priorité d’une nouvelle règle lorsque vous la créez, utilisez plutôt le paramètre Priority sur l’applet de commande New-AntiPhishRule .

- La stratégie anti-hameçonnage par défaut n’a pas de règle anti-hameçonnage correspondante, et elle a toujours la valeur de priorité non modifiable Lowest.

Utiliser PowerShell pour supprimer les stratégies anti-hameçonnage

Lorsque vous utilisez PowerShell pour supprimer une stratégie anti-hameçonnage, la règle anti-hameçonnage correspondante n’est pas supprimée.

Pour supprimer une stratégie anti-hameçonnage dans PowerShell, utilisez la syntaxe suivante :

Remove-AntiPhishPolicy -Identity "<PolicyName>"

Cet exemple supprime la stratégie anti-hameçonnage nommée Service marketing.

Remove-AntiPhishPolicy -Identity "Marketing Department"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Remove-AntiPhishPolicy.

Utiliser PowerShell pour supprimer les règles anti-hameçonnage

Lorsque vous utilisez PowerShell pour supprimer une règle anti-hameçonnage, la stratégie anti-hameçonnage correspondante n’est pas supprimée.

Pour supprimer une règle anti-hameçonnage dans PowerShell, utilisez la syntaxe suivante :

Remove-AntiPhishRule -Identity "<PolicyName>"

Cet exemple supprime la règle anti-hameçonnage nommée Service marketing.

Remove-AntiPhishRule -Identity "Marketing Department"

Pour obtenir des informations détaillées sur la syntaxe et les paramètres, consultez Remove-AntiPhishRule.

Comment savoir si ces procédures ont fonctionné ?

Pour vérifier que vous avez correctement configuré les stratégies anti-hameçonnage dans EOP, effectuez l’une des étapes suivantes :

Dans la page Anti-hameçonnage du portail Microsoft Defender à l’adresse https://security.microsoft.com/antiphishing, vérifiez la liste des stratégies, leurs valeurs d’état et leurs valeurs de priorité. Pour afficher plus de détails, sélectionnez la stratégie dans la liste en cliquant sur le nom et en affichant les détails dans le menu volant qui s’affiche.

Dans Exchange Online PowerShell, remplacez Nom> par <le nom de la stratégie ou de la règle, exécutez la commande suivante et vérifiez les paramètres :

Get-AntiPhishPolicy -Identity "<Name>"Get-AntiPhishRule -Identity "<Name>"