Traiter les comptes d’utilisateur compromis avec une investigation et une réponse automatisées

Conseil

Saviez-vous que vous pouvez essayer gratuitement les fonctionnalités de Microsoft Defender pour Office 365 Plan 2 ? Utilisez la version d’évaluation Defender for Office 365 de 90 jours sur le hub d’essais du portail Microsoft Defender. Découvrez qui peut s’inscrire et les conditions d’essai sur Try Microsoft Defender pour Office 365.

Microsoft Defender pour Office 365 Plan 2 comprend de puissantes fonctionnalités d’investigation et de réponse automatisées (AIR). Ces fonctionnalités peuvent faire gagner beaucoup de temps et d’efforts à votre équipe chargée des opérations de sécurité pour gérer les menaces. Cet article décrit l’une des facettes des fonctionnalités AIR, le playbook de sécurité des utilisateurs compromis.

Le playbook de sécurité utilisateur compromis permet à l’équipe de sécurité de votre organization d’effectuer les opérations suivantes :

- Accélérer la détection des comptes d’utilisateur compromis ;

- Limiter l’étendue d’une violation lorsqu’un compte est compromis ; et

- Répondre aux utilisateurs compromis de manière plus efficace et plus efficace.

Alertes utilisateur compromises

Lorsqu’un compte d’utilisateur est compromis, des comportements atypiques ou anormaux se produisent. Par exemple, les messages d’hameçonnage et de courrier indésirable peuvent être envoyés en interne à partir d’un compte d’utilisateur approuvé. Defender for Office 365 pouvez détecter de telles anomalies dans les modèles de messagerie et l’activité de collaboration au sein de Office 365. Lorsque cela se produit, des alertes sont déclenchées et le processus d’atténuation des menaces commence.

Examiner et répondre à un utilisateur compromis

Lorsqu’un compte d’utilisateur est compromis, des alertes sont déclenchées. Dans certains cas, ce compte d’utilisateur est bloqué et empêché d’envoyer d’autres messages électroniques jusqu’à ce que le problème soit résolu par l’équipe des opérations de sécurité de votre organization. Dans d’autres cas, une enquête automatisée commence, ce qui peut entraîner des actions recommandées que votre équipe de sécurité doit prendre.

Importante

Vous devez disposer des autorisations appropriées pour effectuer les tâches suivantes. Pour plus d’informations, consultez Autorisations requises pour utiliser les fonctionnalités AIR.

Regardez cette courte vidéo pour découvrir comment détecter la compromission de l’utilisateur et y répondre dans Microsoft Defender pour Office 365 à l’aide d’enquêtes et de réponses automatisées (AIR) et d’alertes utilisateur compromises.

Afficher et examiner les utilisateurs restreints

Vous disposez de quelques options pour accéder à une liste d’utilisateurs restreints. Par exemple, dans le portail Microsoft Defender, vous pouvez accéder à Email & collaboration>Passer en revue les>utilisateurs restreints. La procédure suivante décrit la navigation à l’aide du tableau de bord Alertes , qui est un bon moyen d’afficher différents types d’alertes qui ont pu être déclenchées.

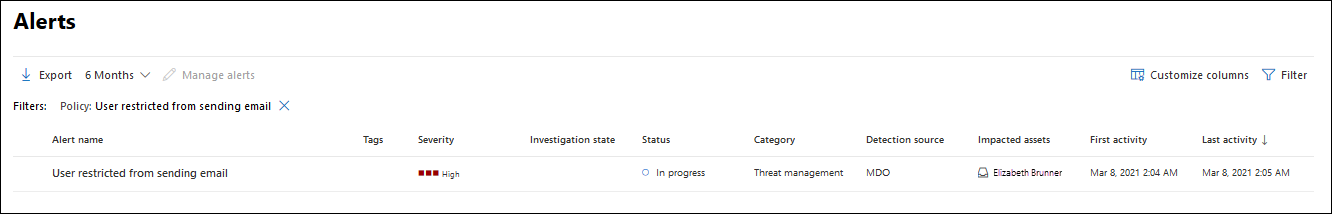

Ouvrez le portail Microsoft Defender à l’adresse https://security.microsoft.com et accédez à Incidents & alertes>Alertes. Ou, pour accéder directement à la page Alertes , utilisez https://security.microsoft.com/alerts.

Dans la page Alertes , filtrez les résultats par période et la stratégie nommée User restricted from envoyer des e-mails.

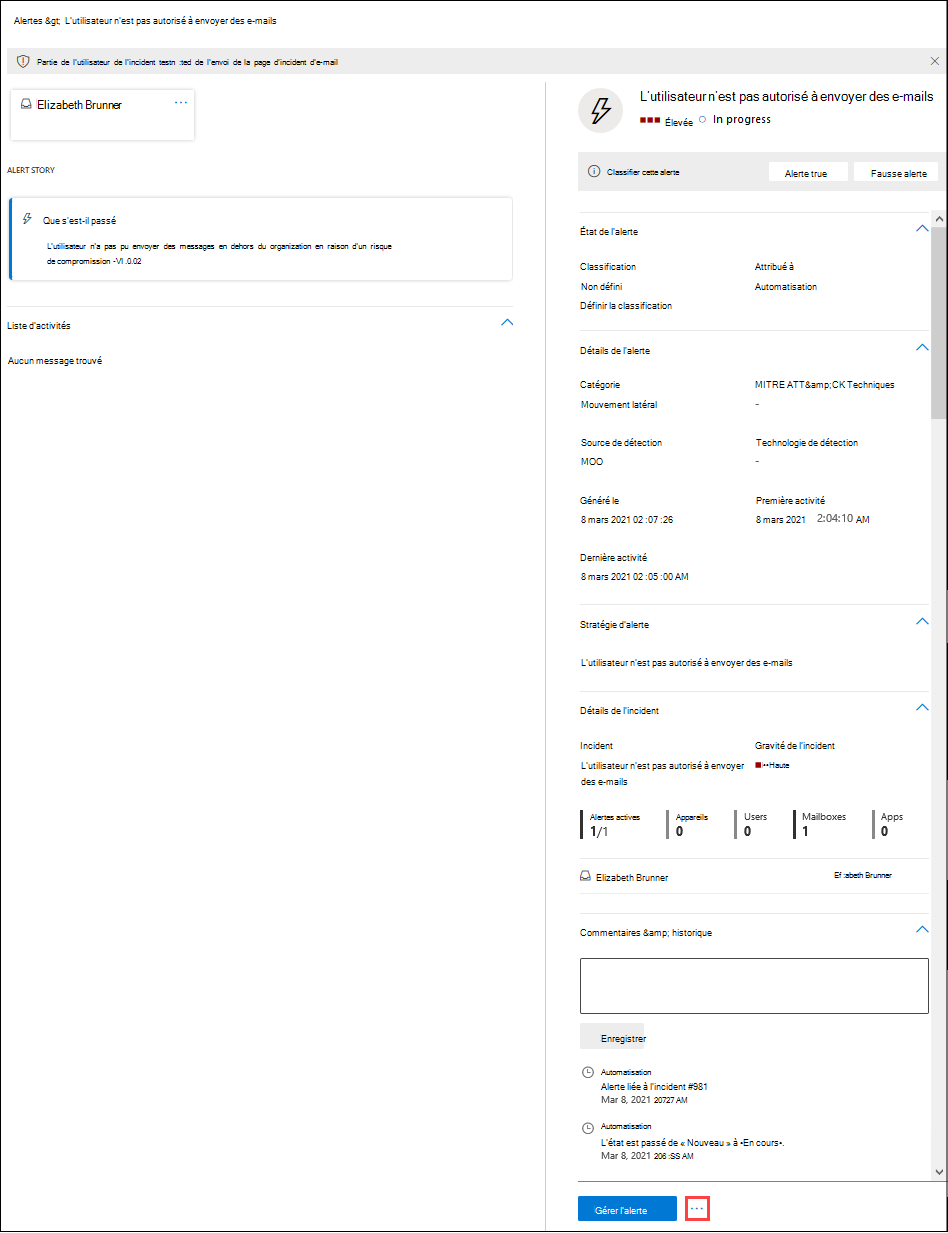

Si vous sélectionnez l’entrée en cliquant sur le nom, une page Utilisateur restreint à l’envoi d’e-mail s’ouvre avec des détails supplémentaires que vous pouvez consulter. En regard du bouton Gérer l’alerte , vous pouvez cliquer sur

Autres options , puis sélectionner Afficher les détails de l’utilisateur restreint pour accéder à la page Utilisateurs restreints , où vous pouvez libérer l’utilisateur restreint.

Autres options , puis sélectionner Afficher les détails de l’utilisateur restreint pour accéder à la page Utilisateurs restreints , où vous pouvez libérer l’utilisateur restreint.

Afficher des détails sur les enquêtes automatisées

Lorsqu’une investigation automatisée a commencé, vous pouvez voir ses détails et ses résultats dans le Centre de notifications dans le portail Microsoft Defender.

Pour plus d’informations, consultez Afficher les détails d’une investigation.

Gardez les points suivants à l’esprit

Restez au fait de vos alertes. Comme vous le savez, plus un compromis n’est pas détecté, plus le potentiel d’impact et de coût étendus pour vos organization, clients et partenaires est important. La détection précoce et la réponse en temps voulu sont essentielles pour atténuer les menaces, et en particulier lorsque le compte d’un utilisateur est compromis.

Automation aide votre équipe des opérations de sécurité. Les fonctionnalités d’investigation et de réponse automatisées peuvent détecter un utilisateur compromis dès le début et permettre à votre équipe des opérations de sécurité de prendre des mesures pour corriger la menace. Vous avez besoin d’aide à ce sujet ? Consultez Examiner et approuver les actions.