Utilisation de la page de l’application

Les applications cloud sont devenues des entités essentielles au sein des organisations, augmentant la productivité et permettant le travail à distance. À mesure que l’adoption de ces applications augmente, les administrateurs de sécurité et de conformité doivent faire face aux risques auxquels l’utilisation des applications cloud peut exposer les organization.

Shadow IT, qu’il s’agisse d’applications web pures ou d’applications OAuth ajoutées quotidiennement, est un problème important et nécessite une expérience dédiée pour gérer ces types d’entités dans le organization.

Un administrateur doit être en mesure d’obtenir toutes les informations relatives aux risques et à l’utilisation des applications en cours d’utilisation afin de prendre la meilleure décision pour le organization.

L’expérience de l’application dans Microsoft Defender for Cloud Apps fournit une vue d’ensemble générale nécessaire de l’utilisation d’une application dans le organization, combinée au risque auquel l’application expose potentiellement l’organization. Permettre à une expérience unique de passer en revue l’utilisation fantôme et les risques de toutes les applications permet à l’administrateur de prendre des décisions rapides et contextuelles sur l’utilisation de l’application dans le organization.

L’expérience couvre à la fois les applications découvertes dans le cadre des fonctionnalités de découverte de l’informatique fantôme de Defender for Cloud Apps et toutes les applications OAuth découvertes dans le cadre de sa découverte d’applications OAuth pour les applications Microsoft 365.

Applications cloud découvertes

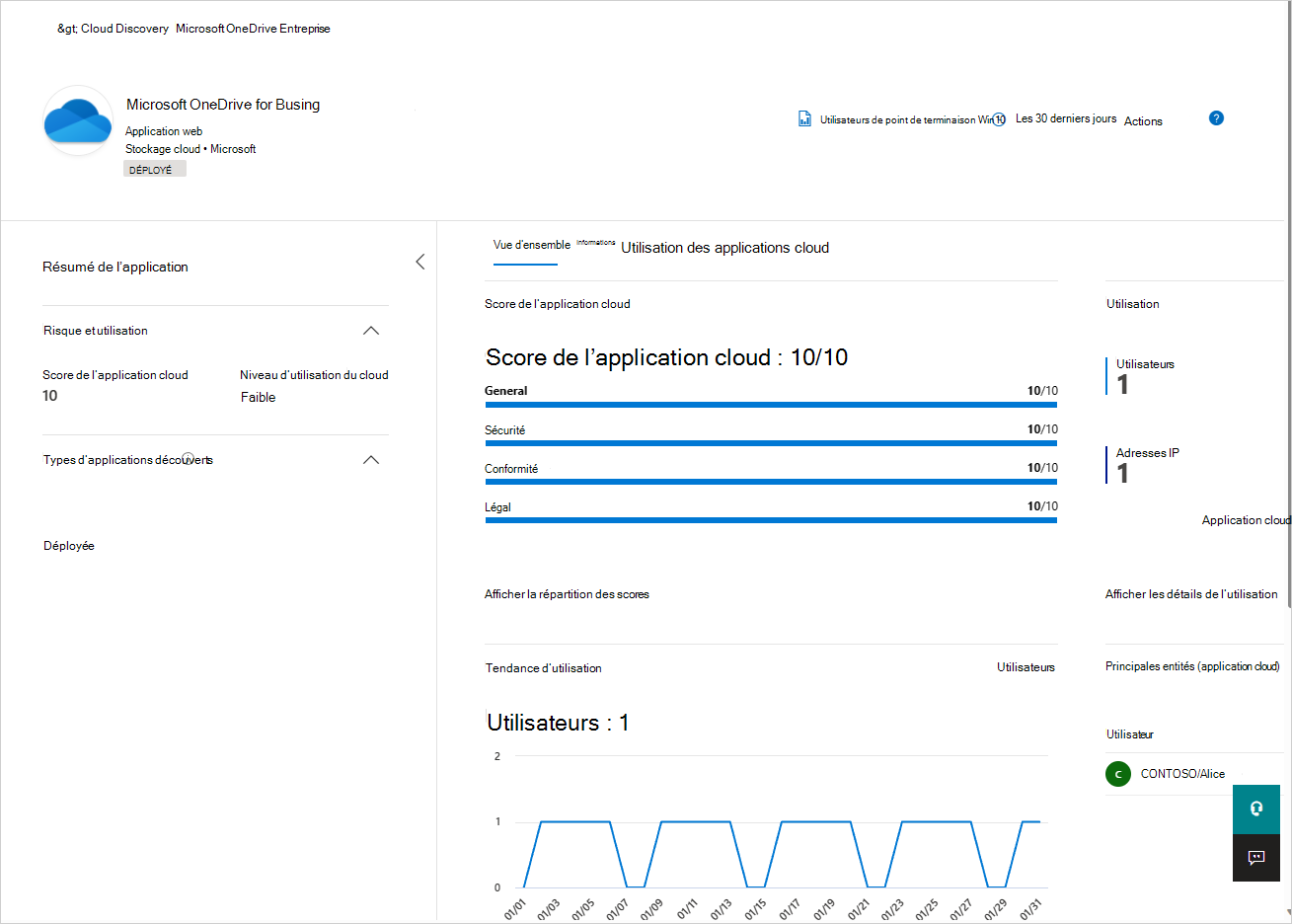

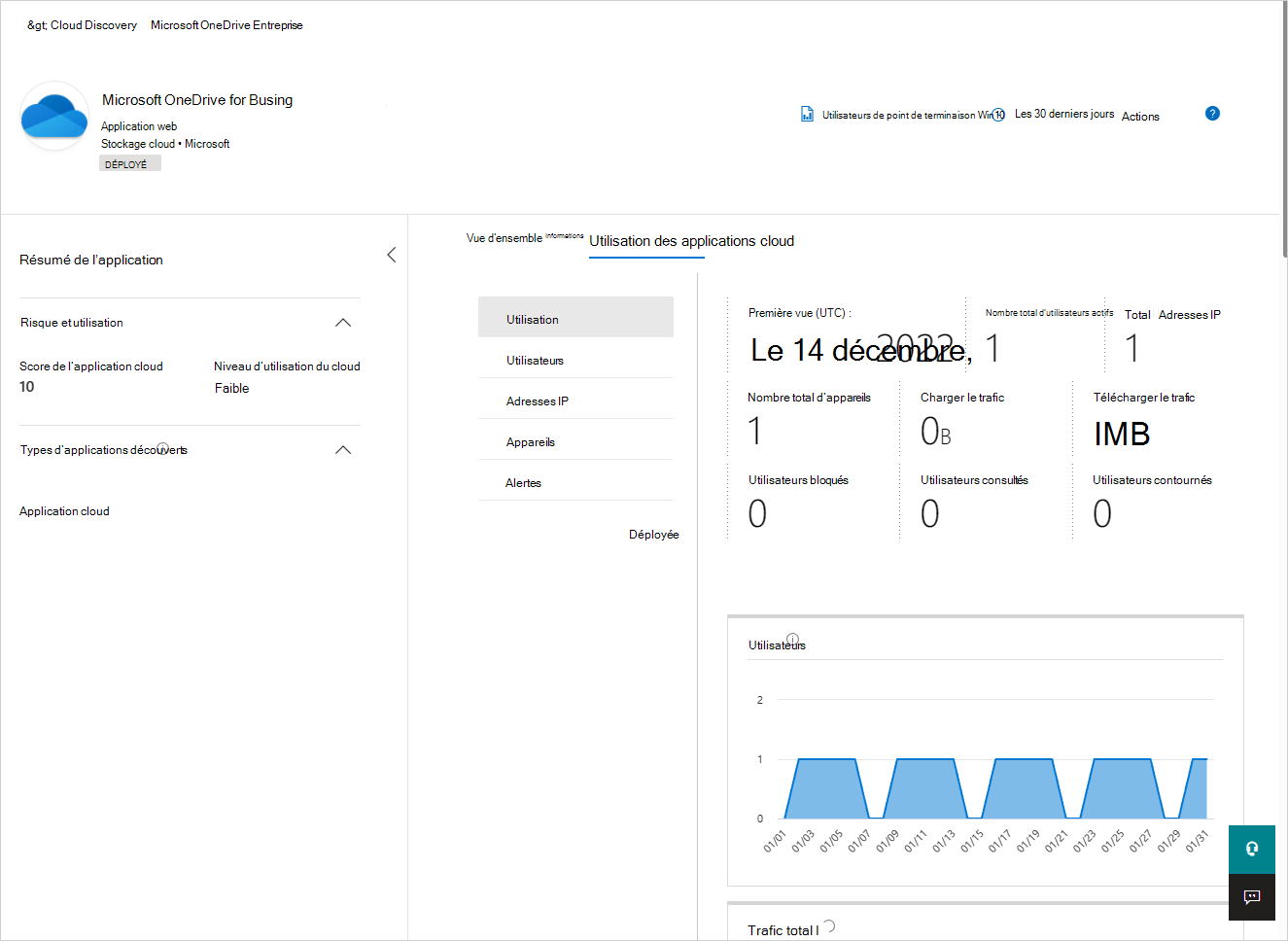

Ici, vous pouvez passer en revue les statistiques d’utilisation générales d’une application, comprendre les principales entités qui utilisent l’application dans votre organization, identifier les tendances d’utilisation et passer en revue le risque potentiel que cela pose pour votre organization.

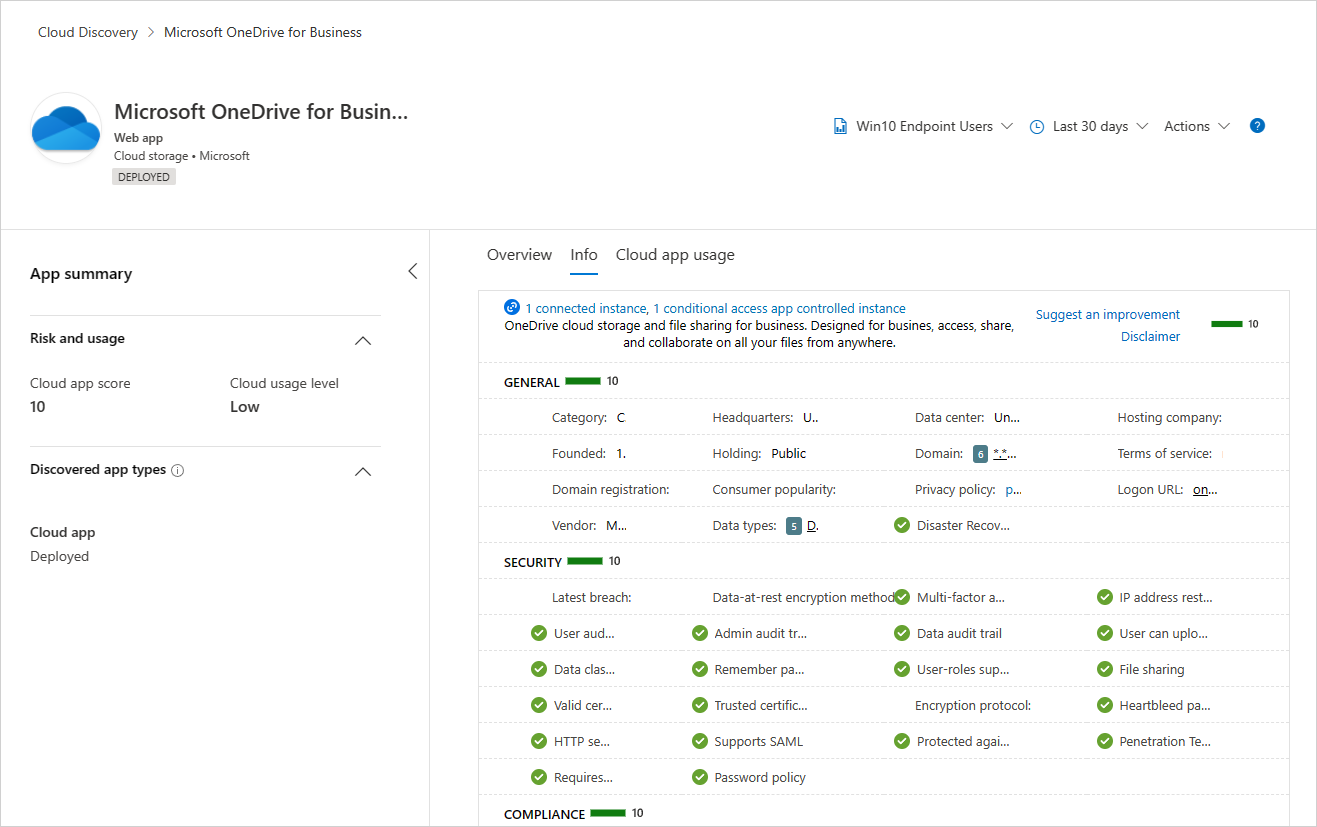

Poursuivez l’examen du risque de l’application en vous familiarisant avec plus de 90 indicateurs de risque qui affectent le risque de l’application dans l’ongletInformations .

Explorez en détail les tendances d’utilisation de l’application pour identifier les pics d’utilisation, les principales entités dans différentes dimensions, telles que les chargements de données, les transactions, le trafic total, etc.

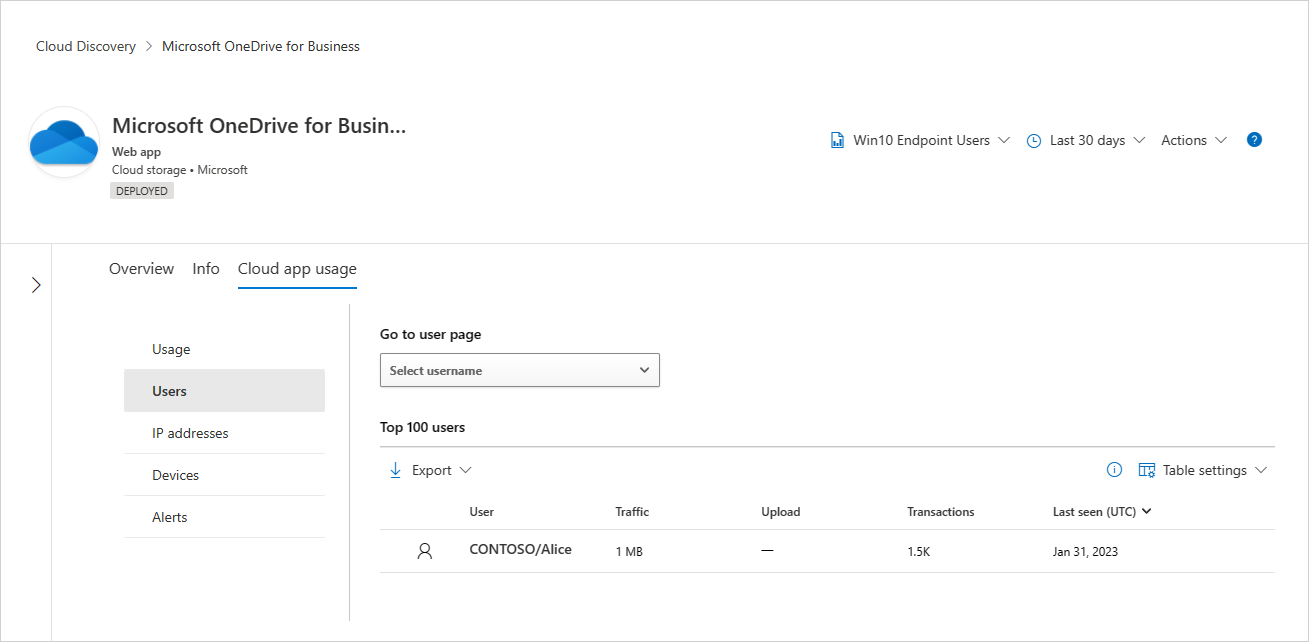

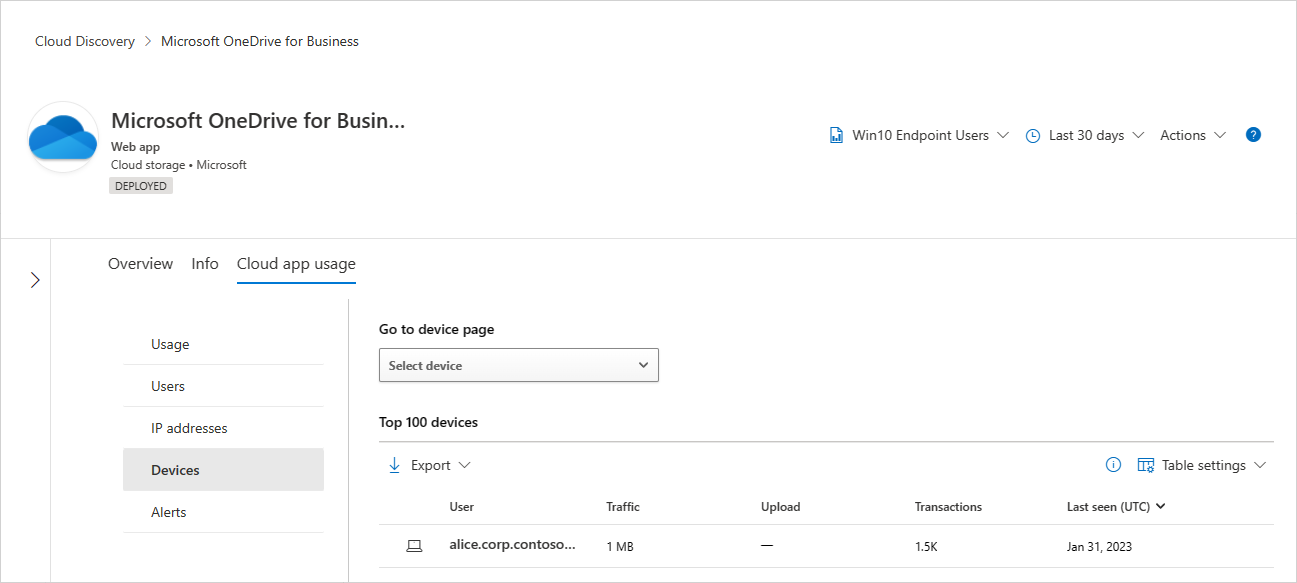

Poursuivez l’examen en affichant les 100 principaux utilisateurs, adresses IP sources et appareils (lorsque l’intégration de Defender pour point de terminaison est activée) afin de pouvoir poursuivre l’investigation dans un contexte d’entité supplémentaire.

Après avoir analysé le risque et l’utilisation de l’application, un administrateur peut décider quels contrôles d’application doivent être appliqués à cette application à l’aide des actions de l’application. Les administrateurs peuvent contrôler les applications cloud en :

- Marquage de l’application avec des balises intégrées pour appliquer un contrôle d’accès supplémentaire sur la couche réseau (points de terminaison ou appliances réseau tierces intégrées). Pour plus d’informations, consultez Gouverner les applications découvertes.

- L’intégration de l’application pour Microsoft Entra ID pour gérer les connexions et gouverner les utilisateurs, le cas échéant. Pour plus d’informations, consultez Ajouter une application à votre locataire.

- Utilisation de contrôles d’application d’accès conditionnel pour surveiller et contrôler les sessions utilisateur, empêcher les actions risquées et éviter l’exfiltration potentielle des données. Pour plus d’informations, consultez Protéger les applications avec Microsoft Defender for Cloud Apps contrôle d’application d’accès conditionnel.

- La connexion de l’application via les connecteurs d’application dans Defender for Cloud Apps le cas échéant. Pour plus d’informations, consultez Connecter des applications.

Applications OAuth découvertes

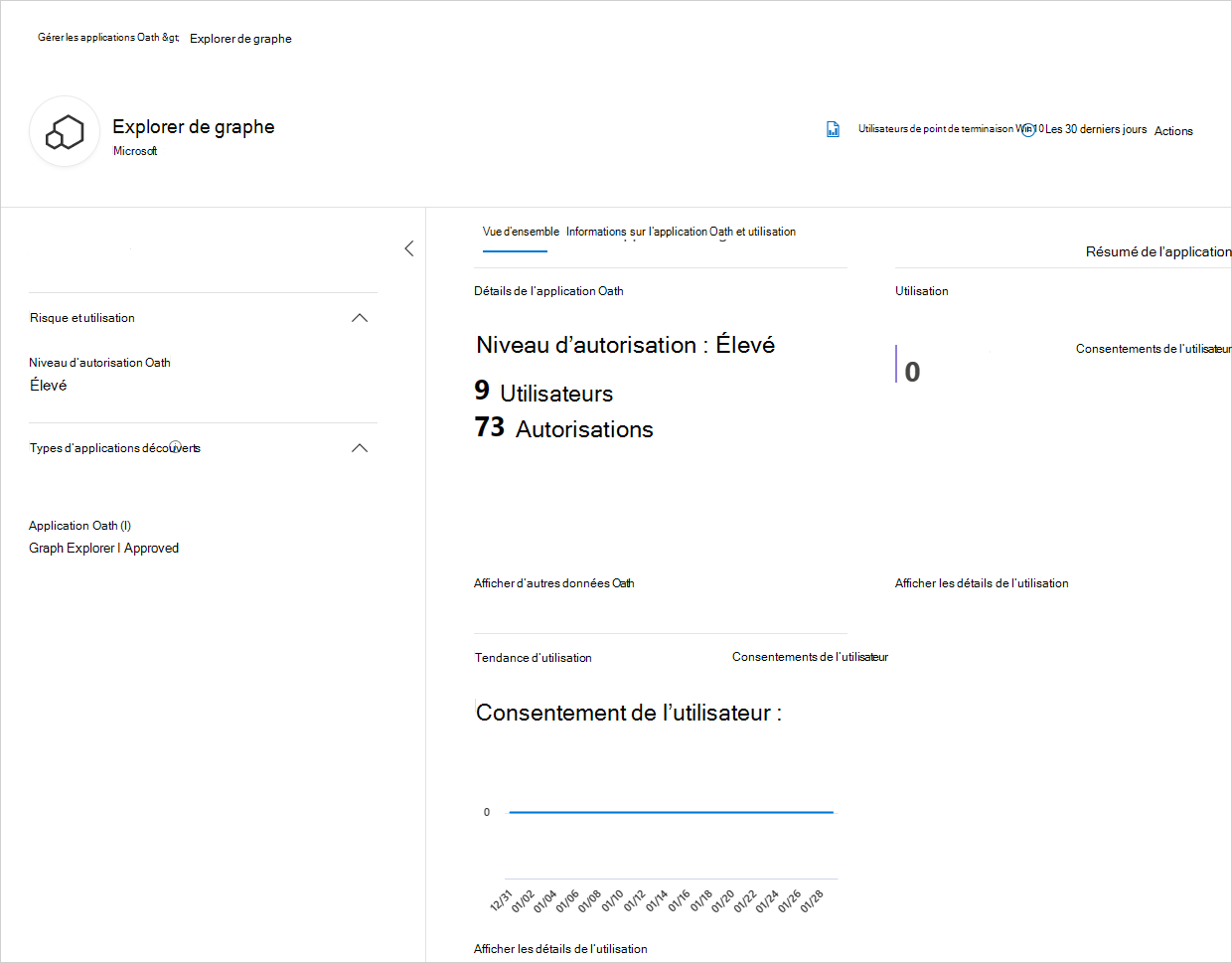

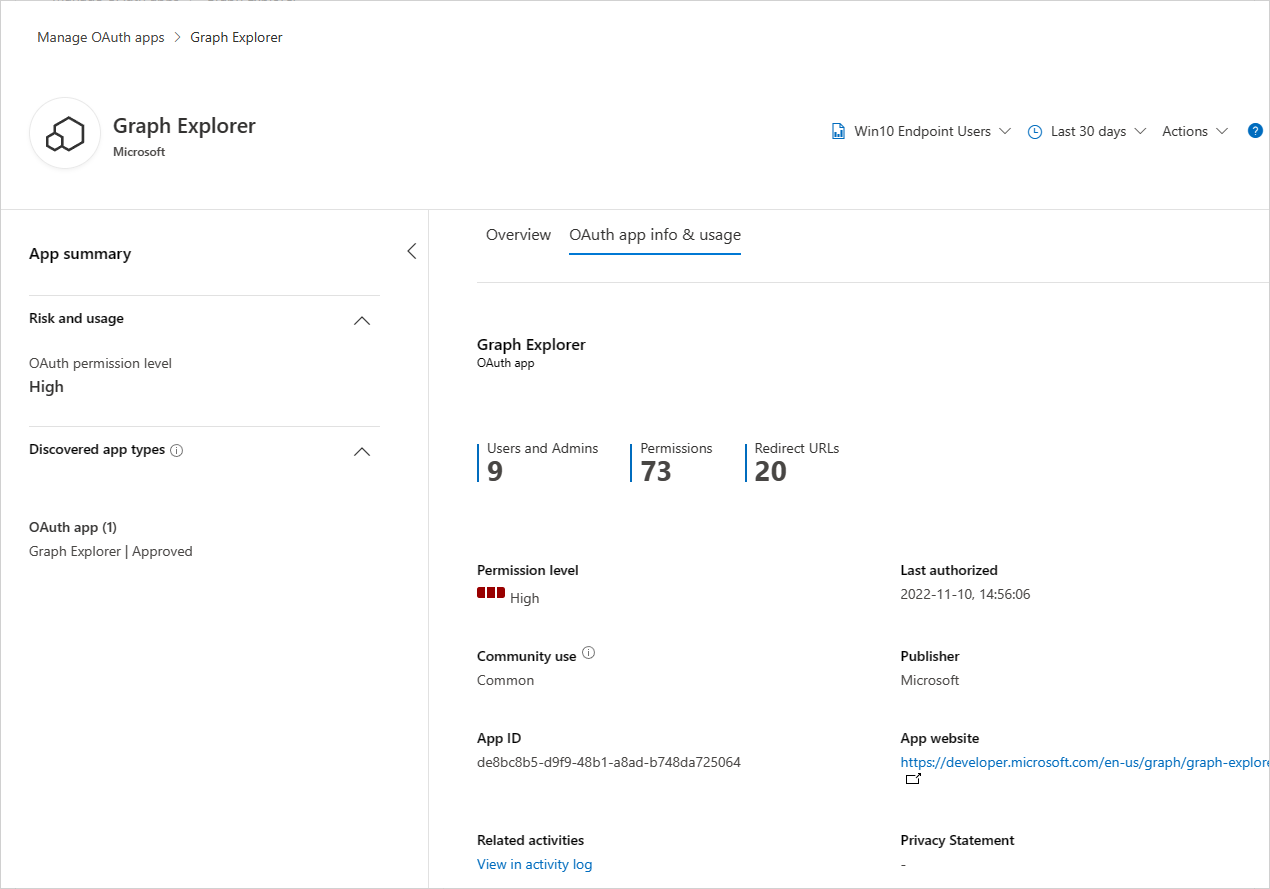

Découvrez et passez en revue les niveaux de privilège d’une application OAuth, la quantité et les types d’autorisations accordées, les utilisateurs autorisés dans l’organization et les tendances des consentements et des activités auditées de l’application sur les ressources de l’organisation.

Descendre dans la hiérarchie pour obtenir plus de métadonnées sur l’application OAuth, pivoter pour examiner les activités de l’application et les consentements des applications, et décider si cette application doit continuer à avoir accès aux ressources de l’organisation ou doit être interdite à l’aide des actions de l’application.

Contexte de l’application cliente (préversion)

Remarque

Il s’agit d’une fonctionnalité en préversion qui ne garantit pas un mappage complet entre les applications cloud et clientes. Si une application cliente connue n’a pas été mappée aux applications cloud découvertes, contactez le support technique. Le contexte de l’application cliente est disponible uniquement pour les applications cloud découvertes. Pour afficher la liste complète des applications clientes découvertes dans le organization, consultez Gestion des vulnérabilités des menaces dans Microsoft Defender pour point de terminaison.

Pour les clients qui utilisent la solution de gestion des vulnérabilités des menaces de Microsoft Defender pour point de terminaison, un contexte d’application cliente sera disponible dans le cadre de l’expérience pour mieux comprendre le contexte d’utilisation complet de l’application dans le organization. Par exemple, si l’application web WhatsApp a été découverte et que les clients WhatsApp sont installés dans l’organization, les informations sur l’installation du client WhatsApp et les faiblesses de version s’affichent dans l’onglet Vue d’ensemble de l’application cloud.