Atteindre acsC Essential Eight MFA Maturity Level 2 avec Microsoft Entra

Définition ACSC de niveau de maturité 2 de l’authentification multifacteur

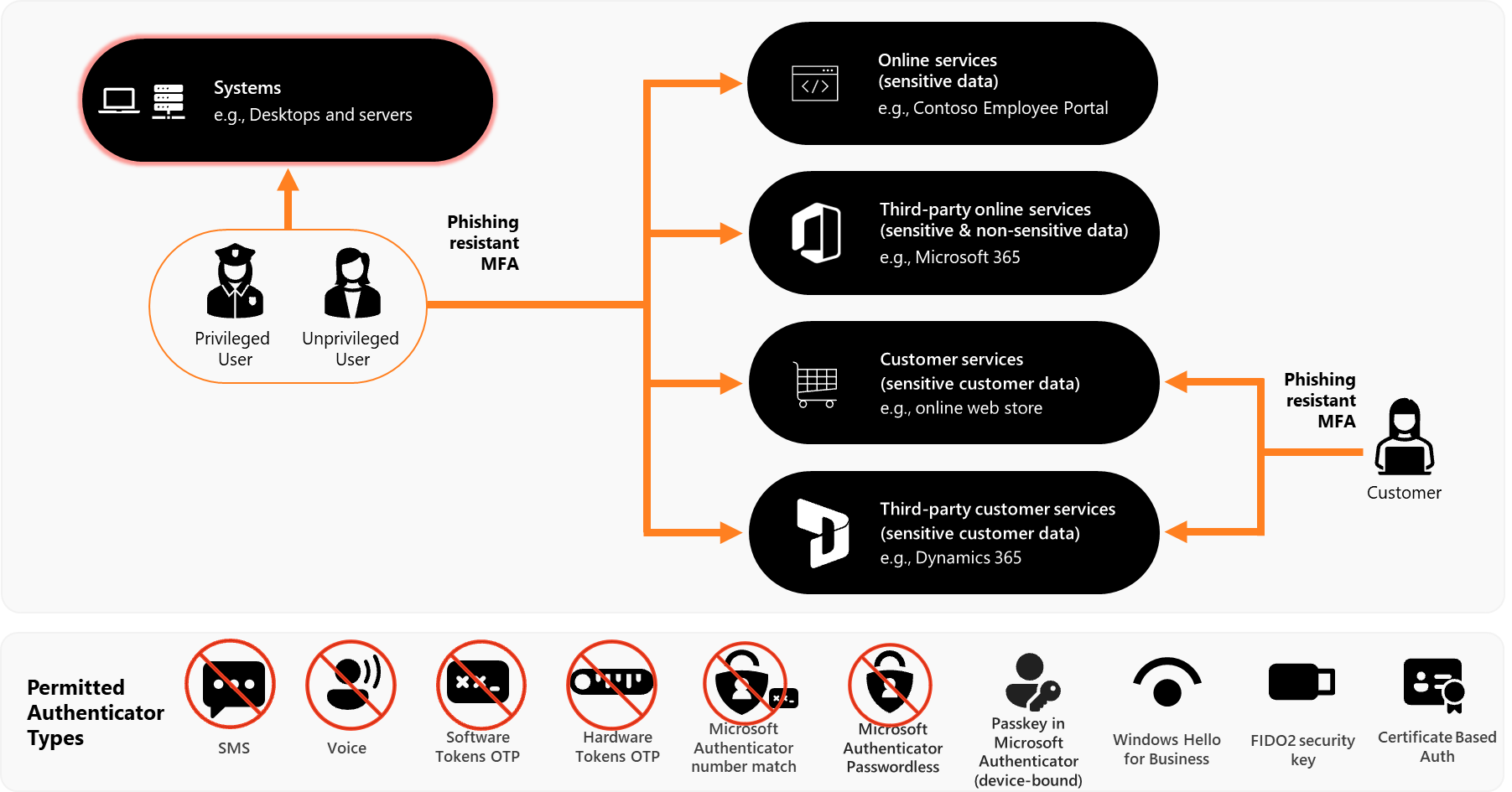

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès des services en ligne de leur organization qui traitent, stockent ou communiquent les données sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès de services en ligne tierces qui traitent, stockent ou communiquent les données sensibles de leur organization.

- L’authentification multifacteur (le cas échéant) est utilisée pour authentifier les utilisateursauprès de services en ligne tierces qui traitent, stockent ou communiquent les données non sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès des services clients en ligne de leur organization qui traitent, stockent ou communiquent les données client sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs auprès des services clients en ligne tiers qui traitent, stockent ou communiquent les données client sensibles de leur organization.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs privilégiés des systèmes.

- L’authentification multifacteur est utilisée pour authentifier les utilisateurs non privilégiés des systèmes.

- L’authentification multifacteur utilise : quelque chose que les utilisateurs ontet quelque chose que les utilisateurs connaissent, ou quelque chose que les utilisateurs ontqui est déverrouillé par quelque chose que les utilisateurs connaissent ou sont.

- L’authentification multifacteur utilisée pour authentifier les utilisateurs de services en ligne est résistante au hameçonnage.

- L’authentification multifacteur utilisée pour authentifier les utilisateurs des systèmes est résistante au hameçonnage.

- Les événements d’authentification multifacteur réussis et infructueux sont consignés de manière centralisée.

- Les journaux des événements sont protégés contre toute modification et suppression non autorisée.

Non compris

Services à la clientèle

Les exigences ACSC suivantes pour le niveau de maturité 2 sont liées aux identités des clients et sont hors du cadre de ce guide sur les identités Microsoft Entra du personnel.

- L’authentification multifacteur est utilisée pour authentifier les clients auprès des services clients en ligne qui traitent, stockent ou communiquent des données client sensibles.

- L’authentification multifacteur utilisée pour authentifier les clients des services clients en ligne fournit une option résistante au hameçonnage.

Processus de l’organisation

Les exigences ACSC suivantes pour le niveau de maturité 2 sont organization processus et sont hors du cadre de ce guide sur les identités Microsoft Entra du personnel.

- Les journaux des événements des serveurs accessibles sur Internet sont analysés en temps voulu pour détecter les événements de cybersécurité.

- Les événements de cybersécurité sont analysés en temps voulu pour identifier les incidents de cybersécurité.

- Les incidents de cybersécurité sont signalés au responsable de la sécurité de l’information, ou à l’un de leurs délégués, dès que possible après qu’ils se produisent ou qu’ils ont été découverts.

- Les incidents de cybersécurité sont signalés aux ASD dès que possible après qu’ils se produisent ou qu’ils ont été découverts.

- Après l’identification d’un incident de cybersécurité, le plan de réponse aux incidents de cybersécurité est mis en œuvre.

Vue d’ensemble du niveau de maturité 2 de l’authentification multifacteur

- L’authentification multifacteur est requise pour l’accès privilégié et non privilégié aux serveurs.

Types d’authentificateur autorisés

N’importe quel authentificateur multifacteur résistant au hameçonnage autorisé par ISM peut être utilisé pour atteindre le niveau de maturité 3.

| méthodes d’authentification Microsoft Entra | Type d’authentification |

|---|---|

|

-> -> -> |

Matériel de chiffrement multifacteur |

Nos recommandations

Pour obtenir des conseils sur l’authentification sans mot de passe qui élimine la plus grande surface d’attaque, le mot de passe, consultez Planifier un déploiement d’authentification sans mot de passe dans Microsoft Entra.

Pour plus d’informations sur l’implémentation de Windows Hello Entreprise, consultez le guide de déploiement Windows Hello Entreprise.

Microsoft Entra méthodes d’authentification non autorisées par le niveau de maturité 2

- Connexion par SMS

- Email otP

- Application Microsoft Authenticator (connexion par téléphone)

- Mot de passe plus téléphone (SMS)

- Mot de passe plus téléphone (appel vocal)

- Mot de passe plus Email mot de passe à usage unique

- Mot de passe plus application Microsoft Authenticator (OTP)

- Mot de passe plus mot de passe à usage unique

- Mot de passe et Microsoft Entra joint à un module de plateforme sécurisée logiciel

- Mot de passe et appareil mobile conforme

- Mot de passe plus Microsoft Entra joint hybride avec le module de plateforme sécurisée logiciel

- Mot de passe plus Application Microsoft Authenticator (notification)

- Mot de passe plus Microsoft Entra joint à un module de plateforme sécurisée matériel

- Mot de passe plus Microsoft Entra joint hybride avec le module de plateforme sécurisée matériel

Authentification multifacteur résistante au hameçonnage pour les invités

Microsoft Entra ID ne prend pas en charge l’inscription des invités aux options d’authentification multifacteur résistantes au hameçonnage dans le locataire de ressource.

Pour appliquer l’authentification multifacteur résistante au hameçonnage pour les invités de votre locataire, l’accès interlocataire doit être configuré pour activer la confiance entrante pour l’authentification multifacteur.

La confiance entrante pour MFA permet aux invités d’effectuer une authentification multifacteur résistante au hameçonnage dans leur locataire d’origine et de répondre aux exigences de stratégie d’accès conditionnel pour l’authentification résistante au hameçonnage dans votre locataire.

Pour plus d’informations, consultez Configurer les paramètres d’accès interlocataire pour B2B Collaboration - Modifier les paramètres de confiance entrante pour l’authentification multifacteur et les revendications d’appareil.

Authentification multifacteur pour les systèmes (ordinateurs de bureau et serveurs)

Consultez Authentification multifacteur pour accéder aux bureaux et aux serveurs.

Intégrer des applications organization et tierces à Microsoft Entra ID

Pour intégrer organization applications que vos développeurs créent avec Microsoft Entra ID, consultez .

Pour intégrer des applications tierces à Microsoft Entra ID, consultez .

Étapes suivantes

- Configurer les méthodes d’authentification MFA Essential Huit

- Configurer les forces d’authentification MFA Essential Huit

- Configurer les stratégies d’accès conditionnel Essential Eight MFA

- Configurer la journalisation Essential Eight MFA

- Authentification multifacteur résistante au hameçonnage pour l’accès aux bureaux, serveurs et référentiels de données