Protéger les ports réseau à haut risque avec des règles d’administration de sécurité dans Azure Virtual Network Manager.

Dans cet article, vous apprenez à bloquer les ports réseau à haut risque à l’aide Azure Virtual Network Manager et des règles d’administration de sécurité. Vous parcourez la création d’une instance Azure Virtual Network Manager, regroupez vos réseaux virtuels avec des groupes réseau, et créez et déployez des configurations d’administration de sécurité pour votre organisation. Vous déployez une règle de bloc générale pour les ports à haut risque. Créez ensuite une règle d’exception pour gérer le réseau virtuel d’une application spécifique à l’aide de groupes de sécurité réseau.

Bien que cet article se concentre sur un seul port, SSH, vous pouvez protéger des ports à haut risque dans votre environnement en suivant les mêmes étapes. Pour en savoir plus, consultez cette liste de ports à haut risque

Prérequis

- Vous comprenez comment créer un Azure Virtual Network Manager

- Vous comprenez chaque élément dans une règle d’administration de la sécurité.

- Compte Azure avec un abonnement actif. Créez un compte gratuitement.

- Un groupe de réseaux virtuels qui peuvent être divisés en groupes de réseaux pour appliquer des règles d’administration de sécurité granulaires.

- Pour modifier les groupes dynamiques AVNM, vous devez vous voir accorder l’accès via l’attribution de rôle RBAC Azure uniquement. L’autorisation Administration/héritée classique n’est pas prise en charge

Déployer un environnement de réseau virtuel

Vous avez besoin d’un environnement de réseau virtuel qui comprend des réseaux virtuels qui peuvent être séparés pour autoriser et bloquer un trafic spécifique. Vous pouvez utiliser le tableau suivant ou votre propre configuration de réseaux virtuels :

| Nom | Espace d’adressage IPv4 | subnet |

|---|---|---|

| vnetA-gen | 10.0.0.0/16 | valeur par défaut : 10.0.0.0/24 |

| vnetB-gen | 10.1.0.0/16 | valeur par défaut : 10.1.0.0/24 |

| vnetC-gen | 10.2.0.0/16 | valeur par défaut : 10.2.0.0/24 |

| vnetD-app | 10.3.0.0/16 | valeur par défaut : 10.3.0.0/24 |

| vnetE-app | 10.4.0.0/16 | valeur par défaut : 10.4.0.0/24 |

- Placez tous les réseaux virtuels dans le même abonnement, région et groupe de ressources

Vous ne savez pas comment créer un réseau virtuel ? En savoir plus dans Démarrage rapide : Créer un réseau virtuel à l’aide du portail Azure.

Créer une instance de gestion de réseau virtuel

Dans cette section, vous déployez une instance Virtual Network Manager avec la fonctionnalité d’administrateur de sécurité de votre organisation.

Sélectionnez + Créer une ressource, puis recherchez Network Manager. Sélectionnez ensuite Créer pour commencer la configuration d’Azure Virtual Network Manager.

Sous l’onglet Informations de base, entrez ou sélectionnez les informations suivantes pour votre organisation :

Paramètre Valeur Abonnement Sélectionnez l’abonnement dans lequel vous souhaitez déployer Azure Virtual Network Manager. Resource group Sélectionnez ou créez un groupe de ressources où stocker Azure Virtual Network Manager. Cet exemple utilise le groupe myAVNMResourceGroup créé précédemment. Nom Entrez un nom pour cette instance d’Azure Virtual Network Manager. L’exemple suivant utilise le nom myAVNM. Région Sélectionnez la région de ce déploiement. Azure Virtual Network Manager peut gérer des réseaux virtuels dans n’importe quelle région. La région sélectionnée correspond à l’emplacement où l’instance Virtual Network Manager sera déployée. Description (Facultatif) Fournissez une description de cette instance Virtual Network Manager, ainsi que de la tâche qu’elle doit gérer. Portée Définissez l’étendue de gestion d’Azure Virtual Network Manager. Cet exemple utilise une étendue au niveau de l’abonnement. Caractéristiques Sélectionnez les fonctionnalités que vous souhaitez activer pour Azure Virtual Network Manager. Les fonctionnalités disponibles sont Connectivité, Administrateur de sécurité et Tout sélectionner.

Connectivité : permet de créer une topologie réseau de type maille pleine ou hub-and-spoke entre les différents réseaux virtuels de l’étendue.

Administrateur de sécurité : permet de créer des règles de sécurité réseau globales.Sélectionnez Vérifier + créer, puis choisissez Créer une fois la validation réussie.

Sélectionnez Accéder à la ressource lorsque le déploiement est terminé et passez en revue la configuration du gestionnaire de réseau virtuel

Créer un groupe de réseaux pour tous les réseaux virtuels

Lorsque votre gestionnaire de réseau virtuel est créé, créez un groupe de réseaux contenant tous les VNet de l’organisation et vous ajoutez manuellement tous les réseaux virtuels.

- Sélectionnez Groupes réseau, sous Paramètres.

- Sélectionnez + Créer, entrez un nom pour le groupe de réseaux, puis sélectionnez Ajouter.

- Dans la page Groupes réseau, sélectionnez le groupe de réseaux que vous avez créé.

- Sélectionnez Ajouter, sous Appartenance statique pour ajouter manuellement tous les réseaux virtuels.

- Dans la page Ajouter des membres statiques, sélectionnez tous les réseaux virtuels que vous souhaitez inclure, puis sélectionnez Ajouter.

Créer une configuration d’administrateur de sécurité pour tous les réseaux virtuels

Il est temps de construire nos règles d’administration de sécurité dans une configuration afin d’appliquer ces règles à tous les réseaux virtuels au sein de votre groupe de réseaux à la fois. Dans cette section, vous créez une configuration d’administrateur de sécurité. Vous créez ensuite une collection de règles et ajouter des règles pour les ports à haut risque, tels que SSH ou RDP. Cette configuration refuse le trafic réseau à tous les réseaux virtuels du groupe de réseaux.

- Revenez à votre ressource de gestionnaire de réseau virtuel.

- Sous Paramètres, sélectionnez Configurations, puis choisissez + Créer.

- Sélectionnez Configuration de la sécurité dans le menu déroulant.

- Sous l’onglet Informations de base, entrez un N pour identifier cette configuration de sécurité, puis sélectionnez Suivant : Collections de règles.

- Sélectionnez + Ajouter dans la page Ajouter une configuration de sécurité.

- Entrez un Nom pour identifier cette collection de règles, puis sélectionnez les Groupes de réseaux cibles auxquels vous voulez appliquer cet ensemble de règles. Le groupe cible est le groupe de réseaux contenant tous vos réseaux virtuels.

Ajouter une règle de sécurité pour refuser le trafic réseau à haut risque

Dans cette section, vous définissez la règle de sécurité pour bloquer le trafic réseau à haut risque vers tous les réseaux virtuels. Lors de l’attribution de la priorité, gardez à l’esprit les règles d’exception futures. Définissez la priorité afin que les règles d’exception soient appliquées sur cette règle.

Sélectionnez + Ajouter sous Règles d’administration de sécurité.

Entrez les informations nécessaires pour définir votre règle de sécurité, puis sélectionnez Ajouter pour ajouter la règle à la collection de règles.

Paramètre Valeur Nom Entrez un nom de règle. Description Entrez la description de la règle. Priorité* Entrez une valeur comprise entre 1 et 4096 pour déterminer la priorité de la règle. Plus la valeur est faible, plus la priorité est élevée. Action* Sélectionnez Refuser pour bloquer le trafic. Pour plus d’informations, consultez Action. Direction* Sélectionnez Entrant, comme vous souhaitez refuser le trafic entrant avec cette règle. Protocole* Sélectionnez le protocole réseau pour le port. Source Type de source Sélectionnez le type de source adresse IP ou balises de service. Adresses IP sources Ce champ s’affiche lorsque vous sélectionnez le type de source Adresse IP. Entrez une adresse IPv4 ou IPv6 ou une plage à l’aide de la notation CIDR. Lors de la définition de plusieurs adresses ou blocs d’adresses séparés par une virgule. Laissez le champ vide pour cet exemple. Balise du service source Ce champ s’affiche lorsque vous sélectionnez le type de source Étiquette de service. Sélectionnez la ou les balises de service pour les services que vous souhaitez spécifier comme source. Pour obtenir la liste des balises prises en charge, consultez balises de service disponibles. Port source Entrez un numéro de port unique ou une plage de ports, par exemple (1024-65535). Lorsque vous définissez plusieurs ports ou plages de ports, séparez-les par une virgule. Pour spécifier n’importe quel port, entrez *. Laissez le champ vide pour cet exemple. Destination Type de destination Sélectionnez le type de destination Adresse IP ou Balises de service. Adresses IP de destination Ce champ s’affiche lorsque vous sélectionnez le type de destination Adresse IP. Entrez une adresse IPv4 ou IPv6 ou une plage à l’aide de la notation CIDR. Lors de la définition de plusieurs adresses ou blocs d’adresses séparés par une virgule. Identification de destination Ce champ s’affiche lorsque vous sélectionnez le type de destination Étiquette de service. Sélectionnez la ou les balises de service pour les services que vous souhaitez spécifier comme destination. Pour obtenir la liste des balises prises en charge, consultez balises de service disponibles. Port de destination Entrez un numéro de port unique ou une plage de ports, par exemple (1024-65535). Lorsque vous définissez plusieurs ports ou plages de ports, séparez-les par une virgule. Pour spécifier n’importe quel port, entrez *. Entrez 3389 pour cet exemple. Répétez les étapes 1-3 pour ajouter d’autres règles à la collection de règles.

Une fois que vous êtes satisfait de toutes les règles que vous voulez créer, sélectionnez Enregistrer pour ajouter la collection de règles à la configuration d’administration de la sécurité.

Sélectionnez ensuite Vérifier + créer, puis Créer pour terminer la configuration de sécurité.

Déployer une configuration d’administrateur de sécurité pour bloquer le trafic réseau

Dans cette section, les règles créées prennent effet lorsque vous déployez la configuration d’administration de sécurité.

- Sélectionnez Déploiements sous Paramètres, puis Déployer une configuration.

- Activez la case à cocher Inclure l’administration de la sécurité dans votre état visé et choisissez la configuration de sécurité que vous avez créée dans la dernière section du menu déroulant. Choisissez ensuite la ou les régions où vous voulez déployer cette configuration.

- Sélectionnez Suivant et Déployer pour déployer la configuration d’administration de la sécurité.

Créer un groupe réseau pour la règle d’exception de trafic

Avec le trafic bloqué sur tous vos réseaux virtuels, vous avez besoin d’une exception pour autoriser le trafic vers des réseaux virtuels spécifiques. Créez un groupe de réseaux spécifiquement pour les VNet nécessitant une exclusion de l’autre règle d’administration de sécurité.

- Dans votre gestionnaire de réseau virtuel, sélectionnez Groupes de réseaux, sous Paramètres.

- Sélectionnez + Créer, entrez un nom pour le groupe de réseaux de l’application, puis sélectionnez Ajouter.

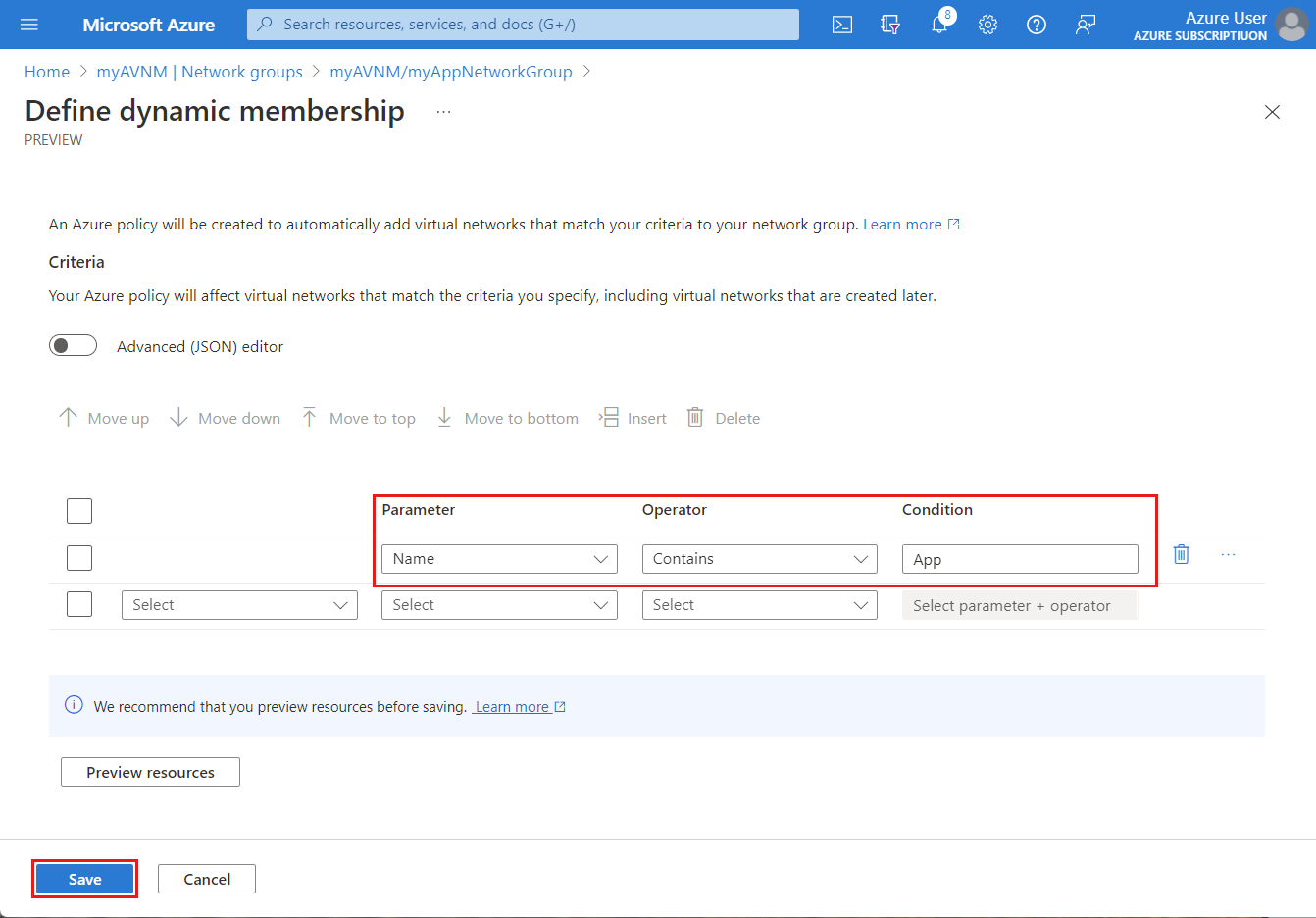

- Sous Définir l’appartenance dynamique, sélectionnez Définir.

- Entrez ou sélectionnez les valeurs pour autoriser le trafic vers votre réseau virtuel d’application.

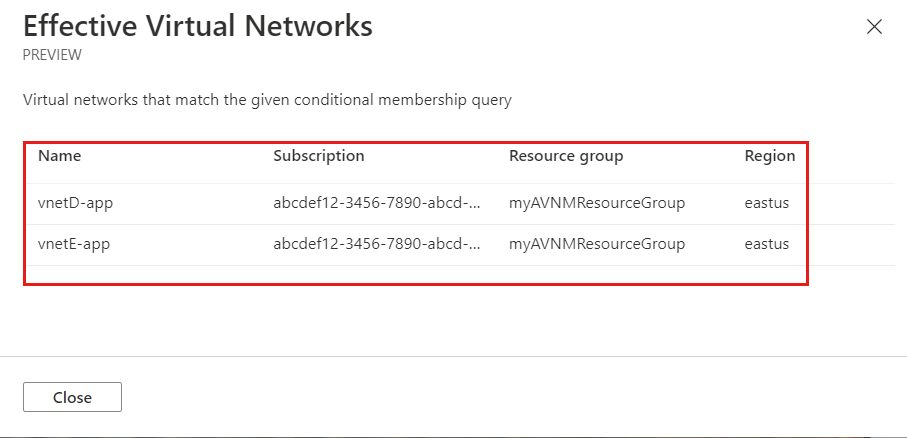

- Sélectionnez Aperçu des ressources pour passer en revue les réseaux virtuels effectifs inclus, puis sélectionnez Fermer.

- Sélectionnez Enregistrer.

Créer une règle d’administrateur et un regroupement d’exceptions de trafic

Dans cette section, vous créez une nouvelle collection de règles et une règle d’administration de sécurité qui autorisent le trafic à haut risque vers le sous-ensemble de réseaux virtuels que vous avez définis en tant qu’exceptions. Ensuite, ajoutez-les à votre configuration d’administration de sécurité existante.

Important

Pour que votre règle d’administration de sécurité autorise le trafic vers vos réseaux virtuels d’application, la priorité doit être définie sur un nombre inférieur aux règles existantes bloquant le trafic.

Par exemple, une règle réseau bloquant SSH a une priorité de 10. Votre règle d’autorisation doit avoir une priorité comprise entre 1 et 9.

- À partir de votre gestionnaire de réseau virtuel, sélectionnez Configurations et sélectionnez votre configuration de sécurité.

- Sélectionnez Collections de règles sous Paramètres, puis sélectionnez + Créer pour créer une collection de règles.

- Dans la page Ajouter une collection de règles, entrez un nom pour votre collection de règles d’application et choisissez le groupe réseau d’application que vous avez créé.

- Sous les règles d’administration de sécurité, sélectionnez + Ajouter.

- Entrez ou sélectionnez les valeurs pour autoriser le trafic réseau spécifique vers votre groupe réseau d’application, puis sélectionnez ajouter une fois terminé.

- Répétez le processus d’ajout de règle pour tout le trafic nécessitant une exception.

- Lorsque vous avez terminé, sélectionnez Enregistrer.

Redéployer la configuration de l’administrateur de sécurité avec une règle d’exception

Pour appliquer la nouvelle collection de règles, vous redéployez votre configuration d’administration de sécurité, car elle a été modifiée en ajoutant une collection de règles.

- Dans votre gestionnaire de réseau virtuel, sélectionnez Configurations.

- Sélectionnez votre configuration d’administration de sécurité et sélectionnez Déployer

- Dans la page Déployer la configuration, sélectionnez toutes les régions cibles qui reçoivent le déploiement et

- Sélectionnez Suivant, puis Déployer.