Intégrer un domaine racine ou apex à Azure Front Door

Important

Azure Front Door (classique) va être mis hors service le 31 mars 2027. Pour éviter toute interruption de service, il est important de migrer vos profils Azure Front Door (classique) vers le niveau Azure Front Door Standard ou Premium au plus en mars 2027. Pour plus d’informations, consultez Mise hors service d’Azure Front Door (classique).

Azure Front Door utilise des enregistrements CNAME afin de valider la propriété du domaine pour l’intégration de domaines personnalisés. Azure Front Door n’expose pas l’adresse IP front-end associée à votre profil Azure Front Door. Vous ne pouvez donc pas mapper votre domaine apex à une adresse IP si vous avez l’intention de l’intégrer à Azure Front Door.

Le protocole DNS empêche l'affectation d'enregistrements CNAME à la zone apex. Par exemple, si votre domaine est contoso.com, vous pouvez créer des enregistrements CNAME pour somelabel.contoso.com, mais vous ne pouvez pas créer un enregistrement CNAME pour contoso.com lui-même. Cette restriction est problématique pour les propriétaires qui équilibrent la charge de leurs applications derrière Azure Front Door. Étant donné que l’utilisation d’un profil Azure Front Door nécessite la création d’un enregistrement CNAME, il est impossible d’atteindre le profil Azure Front Door à partir de l’apex de zone.

Ce problème peut être résolu à l’aide d’enregistrements d’alias dans Azure DNS. Contrairement aux enregistrements CNAME, les enregistrements d’alias sont créés à l’apex de la zone. Les propriétaires d’applications peuvent l’utiliser pour pointer leur enregistrement d’apex de zone vers un profil Front Door disposant de points de terminaison publics. Les propriétaires d’applications peuvent pointer vers le même profil Front Door utilisé pour tout autre domaine de leur zone DNS. Par exemple, contoso.com et www.contoso.com peuvent pointer vers le même profil Azure Front Door.

Le mappage de votre domaine racine ou apex vers votre profil Azure Front Door nécessite une mise à plat de CNAME ou une recherche DNS. Il s’agit d’un processus dans lequel le fournisseur DNS résout de façon récursive les entrées CNAME jusqu’à ce qu’elles se résolvent en une adresse IP. Azure DNS prend en charge cette fonctionnalité pour les points de terminaison Azure Front Door.

Remarque

D’autres fournisseurs de DNS prennent en charge l’aplatissement CNAME ou la recherche de DNS. Cependant, Azure Front Door recommande d’utiliser Azure DNS pour ses clients afin d’héberger leurs domaines.

Vous pouvez utiliser le portail Azure pour intégrer un domaine apex à votre profil Azure Front Door et activer HTTPS sur celui-ci en l’associant à un certificat TLS. Les domaines apex sont également appelés des domaines racine ou nus.

Les domaines apex se trouvent à la racine d’une zone DNS et ne contiennent pas de sous-domaines. Par exemple, contoso.com est un domaine apex. Azure Front Door prend en charge l’ajout de domaines apex quand vous utilisez Azure DNS. Pour plus d’informations sur les domaines apex, consultez Domaines dans Azure Front Door.

Vous pouvez utiliser le portail Azure pour intégrer un domaine apex sur votre profil Azure Front Door, et vous pouvez activer HTTPS sur celui-ci en l’associant à un certificat TLS.

Intégrer le domaine personnalisé à votre profil Azure Front Door

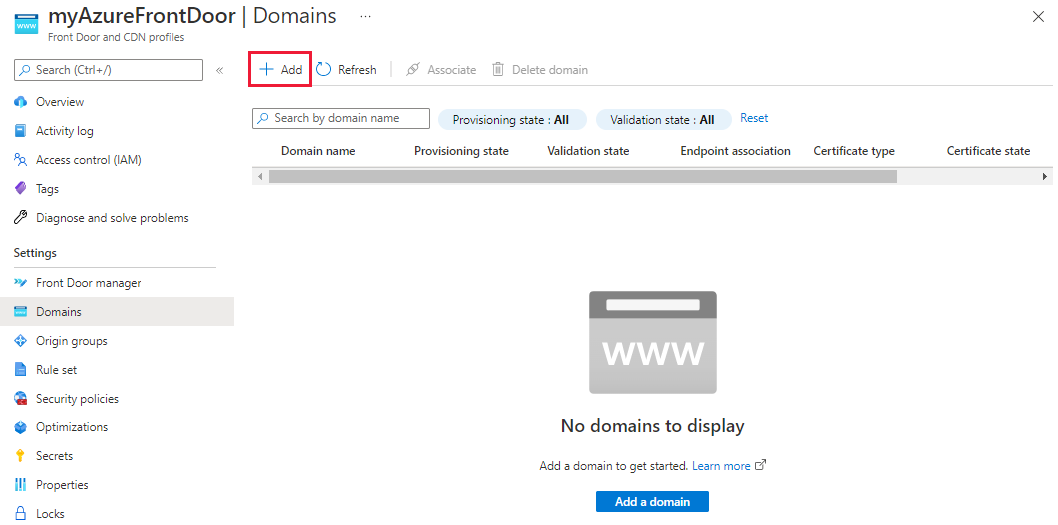

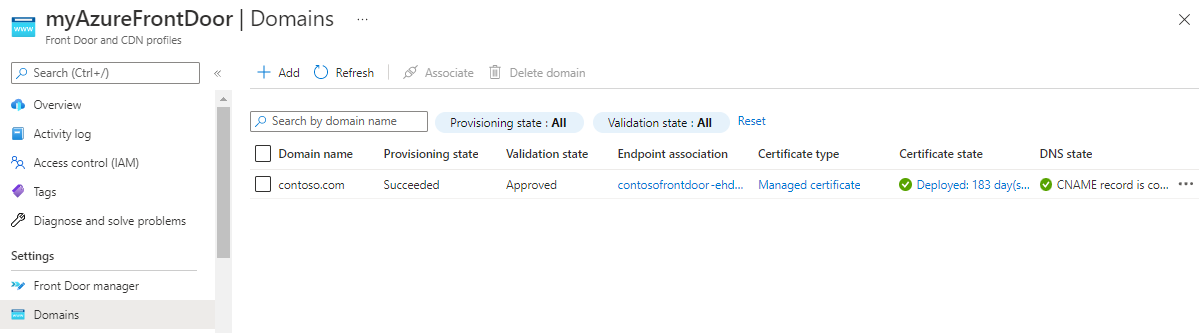

Sous Paramètres, sélectionnez Domaines pour votre profil Azure Front Door. Sélectionnez ensuite + Ajouter pour ajouter votre domaine personnalisé.

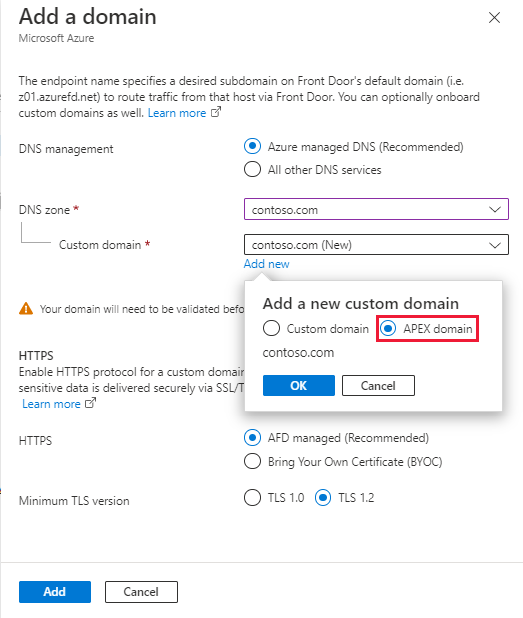

Sur le voler Ajouter un domaine, entrez les informations concernant le domaine personnalisé. Vous pouvez choisir un DNS managé par Azure (recommandé) ou utiliser votre fournisseur DNS.

DNS managé par Azure : sélectionnez une zone DNS existante. Pour Domaine personnalisé, sélectionnez Ajouter. Sélectionnez Domaine APEX dans la fenêtre contextuelle. Cliquez ensuite sur OK pour enregistrer.

Autre fournisseur DNS : assurez-vous que le fournisseur DNS prend en charge l’aplanissement de CNAME, puis suivez les étapes pour ajouter un domaine personnalisé.

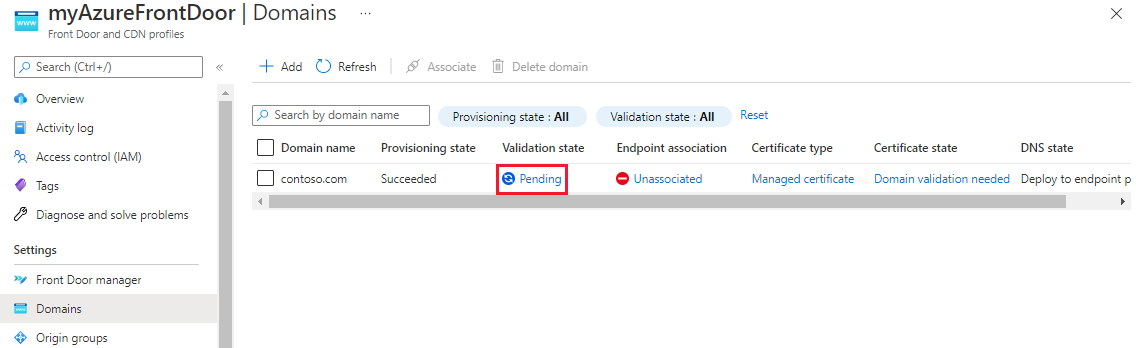

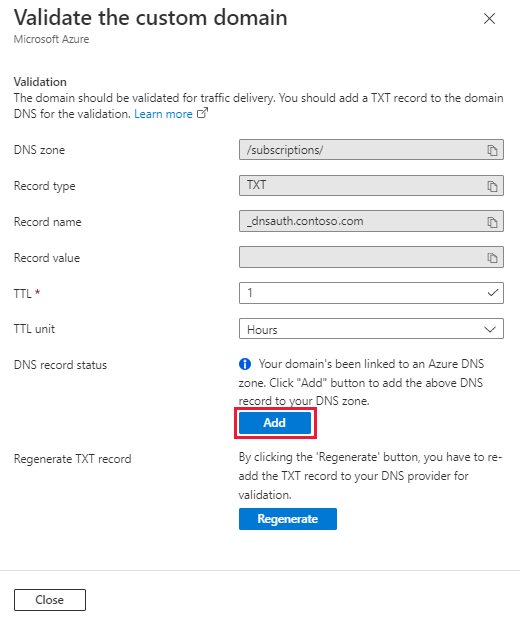

Sélectionnez l’état de validation En attente. Un nouveau volet apparaît avec les informations d’enregistrement TXT DNS nécessaires pour valider le domaine personnalisé. L’enregistrement TXT se présente sous la forme

_dnsauth.<your_subdomain>.

Zone basée sur Azure DNS : sélectionnez Ajouter pour créer un enregistrement TXT avec la valeur affichée dans la zone Azure DNS.

Si vous utilisez un autre fournisseur DNS, créez manuellement un enregistrement TXT nommé

_dnsauth.<your_subdomain>avec la valeur d’enregistrement comme indiqué sur le volet.

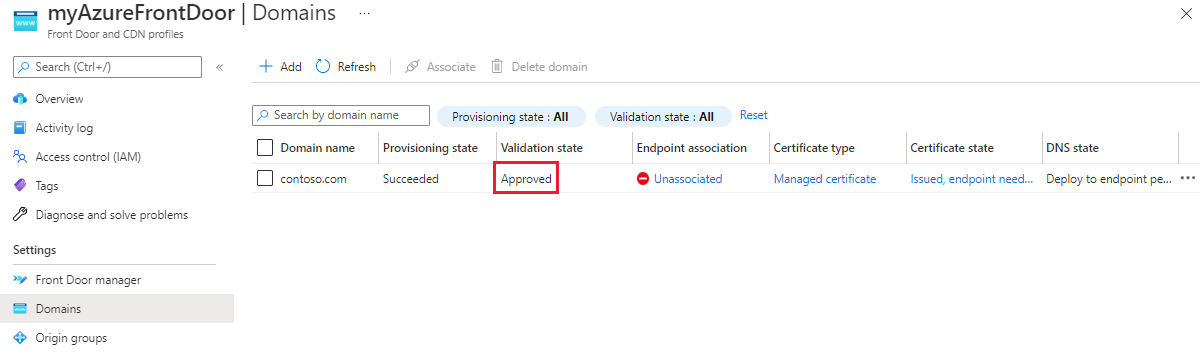

Fermez le volet Valider le domaine personnalisé, puis revenez au volet Domaines pour le profil Azure Front Door. Vous devriez voir le changement d’État de validation de En attente à Approuvé. Si ce n’est pas le cas, attendez jusqu’à 10 minutes que les modifications soient reflétées. Si votre validation n’est pas approuvée, vérifiez que votre enregistrement TXT est correct et que les serveurs de noms sont correctement configurés si vous utilisez Azure DNS.

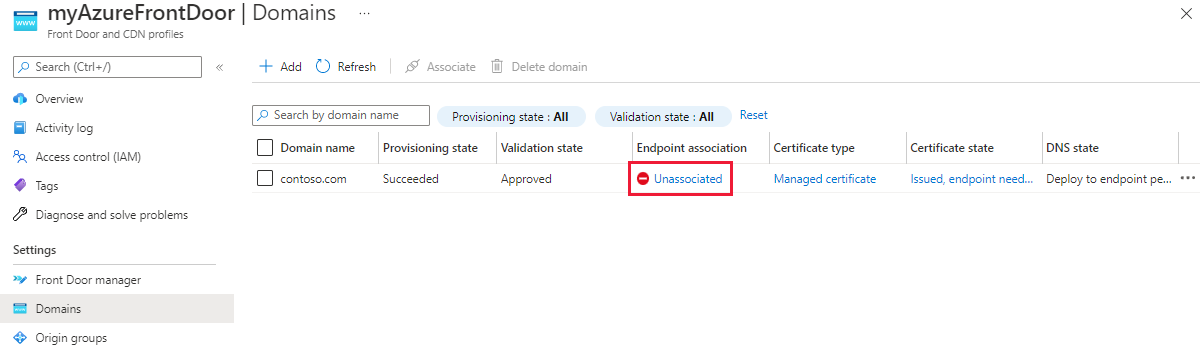

Dans la colonne Association de points de terminaison, sélectionnez Non associé afin d’ajouter le nouveau domaine personnalisé à un point de terminaison.

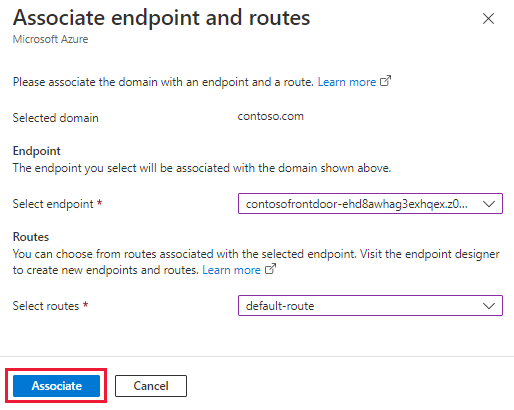

Dans le volet Associer un point de terminaison et un itinéraire, sélectionnez le point de terminaison et l’itinéraire auxquels vous souhaitez associer le domaine. Sélectionnez ensuite Associer.

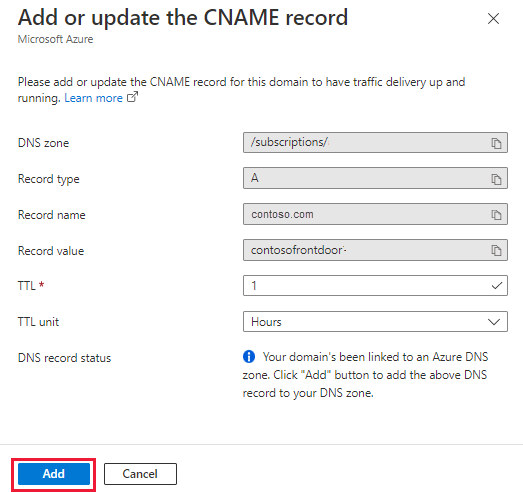

Dans la colonne État DNS, sélectionnez L’enregistrement CNAME n’est actuellement pas détecté pour ajouter l’enregistrement d’alias au fournisseur DNS.

Azure DNS : sélectionnez Ajouter.

Fournisseur DNS qui prend en charge l’aplanissement de l’enregistrement CNAME : vous devez entrer manuellement le nom de l’enregistrement d’alias.

Une fois l’enregistrement d’alias créé et que le domaine personnalisé associé au point de terminaison Azure Front Door, le trafic commence à circuler.

Remarque

- La colonne État DNS est utilisée pour la vérification du mappage CNAME. Un domaine apex ne prend pas en charge l’enregistrement CNAME, l’état DNS affiche alors L’enregistrement CNAME n’est actuellement pas détecté, même après avoir ajouté l’enregistrement d’alias au fournisseur DNS.

- Lorsque vous placez un service tel qu’une application web Azure derrière Azure Front Door, vous devez configurer l’application web avec le même nom de domaine que le domaine racine dans Azure Front Door. Vous devez également configurer l’en-tête de l’hôte principal avec ce nom de domaine afin d’éviter une boucle de redirection.

- Les domaines apex n’ont pas d’enregistrements CNAME pointant vers le profil Azure Front Door. L’autorotation de certificat managé échoue constamment, sauf si la validation du domaine est terminée entre les rotations.

- Le fournisseur de ressources Microsoft.Network est nécessaire pour créer des enregistrements d’alias.

Activer HTTPS sur votre domaine personnalisé

Suivez les instructions pour configurer HTTPS pour votre domaine personnalisé afin d’activer HTTPS pour votre domaine apex.

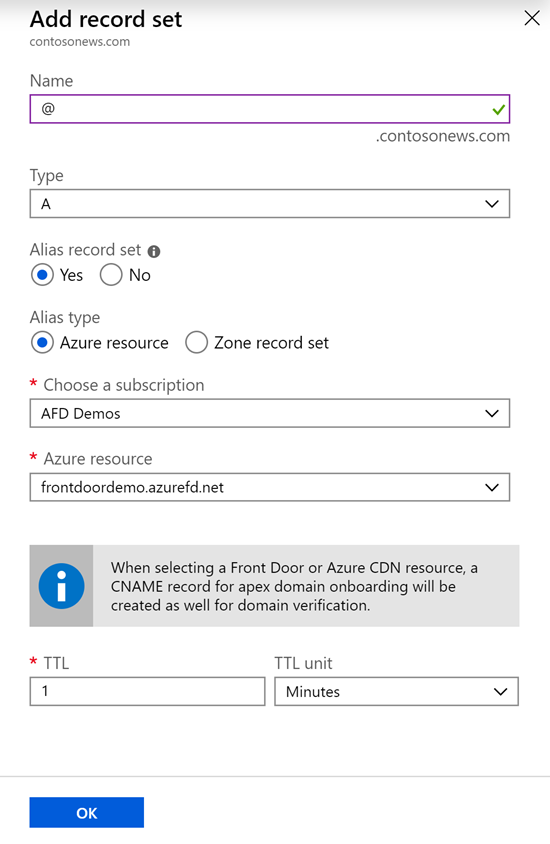

Créer un enregistrement d’alias d’apex de zone

Ouvrez la configuration Azure DNS du domaine à intégrer.

Créez ou modifiez l’enregistrement d’apex de zone.

Sélectionnez le type d’enregistrement en tant que A. Pour Jeu d’enregistrements d’alias, sélectionnez Oui. Définissez Type d’alias sur Ressource Azure.

Sélectionnez l’abonnement Azure qui contient votre profil Azure Front Door. Sélectionnez ensuite la ressource Azure Front Door dans la liste déroulante de Ressource Azure.

Sélectionnez OK pour envoyer vos modifications.

L’étape précédente crée un enregistrement apex de zone qui pointe vers votre ressource Azure Front Door. Elle crée également un mappage d’enregistrements CNAME afdverify (par exemple,

afdverify.contosonews.com) utilisé pour l’intégration du domaine sur votre profil Azure Front Door.

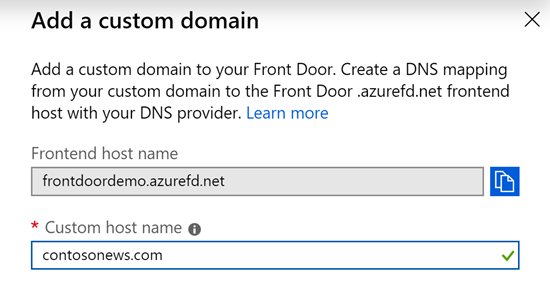

Intégrer le domaine personnalisé à votre profil Azure Front Door

Dans l’onglet du concepteur d’Azure Front Door, sélectionnez l’icône + dans la section des Hôtes front-end pour ajouter un nouveau domaine personnalisé.

Entrez le nom de domaine racine ou apex dans le champ Nom d’hôte personnalisé. par exemple

contosonews.com.Une fois que le mappage CNAME du domaine à votre Azure Front Door est validé, sélectionnez Ajouter pour ajouter le domaine personnalisé.

Sélectionnez Enregistrer pour envoyer les modifications.

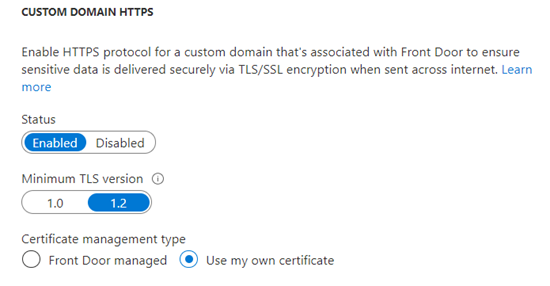

Activer HTTPS sur votre domaine personnalisé

Sélectionnez le domaine personnalisé qui a été ajouté. Sous la section Domaine personnalisé HTTPS, modifiez l’état sur Activé.

Pour Type de gestion de certificats, sélectionnez Utiliser mon propre certificat.

Avertissement

Le type de gestion des certificats managés par Azure Front Door n’est actuellement pas pris en charge pour les domaines apex ou racine. La seule option disponible afin d’activer HTTPS sur un domaine apex ou racine pour Azure Front Door consiste à utiliser votre propre certificat TLS/SSL personnalisé hébergé sur Azure Key Vault.

Vérifiez que vous avez configuré les autorisations Azure Front Door appropriées pour accéder à votre coffre de clés, comme indiqué dans l’interface utilisateur, avant de passer à l’étape suivante.

Choisissez un compte Key Vault à partir de votre abonnement actuel. Sélectionnez ensuite le Secret et la Version du secret appropriés pour mapper au certificat approprié.

Sélectionnez Mettre à jour pour enregistrer la sélection. Ensuite, sélectionnez Enregistrer.

Sélectionnez Actualiser après quelques minutes. Puis sélectionnez une nouvelle fois le domaine personnalisé pour voir la progression de l’approvisionnement de certificats.

Avertissement

Vérifiez que vous avez créé des règles d’acheminement appropriées pour votre domaine apex ou ajouté le domaine aux règles d’acheminement existantes.

Étapes suivantes

- Découvrez comment Créer un profil Azure Front Door.

- Découvrez comment fonctionne Azure Front Door.