Analyse à la demande des programmes malveillants

L’analyse des programmes malveillants à la demande dans Microsoft Defender pour stockage vous permet d’analyser les objets blob existants dans vos comptes de stockage Azure chaque fois que nécessaire. Cette capacité permet d'analyser les données stockées en fonction de l'évolution des exigences de sécurité, des besoins de conformité ou des incidents de sécurité, ce qui garantit une protection continue de vos données.

En utilisant Microsoft Defender Antivirus avec les dernières définitions de logiciels malveillants, l'analyse à la demande offre une solution native du cloud. Il ne nécessite pas d'infrastructure supplémentaire ni de frais généraux. Cette approche permet de combler les lacunes de la couverture, en particulier pour les données téléchargées avant que la numérisation ne soit activée. Il est également utile lorsque de nouvelles menaces apparaissent, ce qui vous permet de sécuriser de manière proactive les fichiers stockés et de réduire l'exposition potentielle dans les environnements cloud.

Cas d'utilisation courants pour la recherche de logiciels malveillants à la demande

L’utilisation de l’analyse des programmes malveillants à la demande dans Microsoft Defender pour stockage offre les avantages suivants :

- Répondre aux événements de sécurité : analysez immédiatement les comptes de stockage lorsque des alertes de sécurité ou des activités suspectes sont détectées.

- Vérifiez la conformité : exécutez des analyses planifiées ou à la demande pour répondre aux exigences de protection des données et de conformité réglementaire.

- Gestion proactive de la sécurité : définissez des analyses périodiques pour maintenir un environnement sécurisé en continu.

- Créez une base de référence de sécurité : analysez les données existantes lors de la première activation de Defender pour le stockage afin d’établir une base de référence pour la sécurité future.

Les logiciels malveillants peuvent s'infiltrer dans les environnements de stockage cloud et présenter des risques importants pour les entreprises. L'analyse des logiciels malveillants à la demande fournit une solution intégrée et native pour détecter et atténuer ces menaces en analysant vos données existantes à la recherche de contenus malveillants.

Aspects partagés avec l'analyse en cours de chargement

Les sections suivantes s’appliquent à la fois à la demande et à l’analyse des programmes malveillants à la demande.

- Coûts supplémentaires, notamment les opérations de lecture du stockage Azure, l’indexation d’objets blob et les notifications Event Grid.

- Affichage et utilisation des résultats d’analyse : méthodes telles que les balises d’index d’objet blob, Defender pour les alertes de sécurité cloud, les événements Event Grid et Log Analytics.

- Automatisation de la réponse : automatisez les actions telles que le blocage, la suppression ou le déplacement de fichiers en fonction des résultats de l’analyse.

- Contenu et limitations pris en charge : couvre les types de fichiers, les tailles, le chiffrement et les limitations régionales prises en charge.

- Accès et confidentialité des données : détails sur la façon dont le service accède à vos données et les traite, y compris les considérations relatives à la confidentialité.

- Gestion des faux positifs et des faux négatifs : étapes d’envoi de fichiers pour la révision et la création de règles de suppression.

- Analyses d’objets blob et impact sur les IOPS : découvrez comment les analyses déclenchent des opérations de lecture supplémentaires et mettent à jour les balises d’index d’objet blob.

Pour plus d’informations sur ces rubriques, consultez la page Présentation de l’analyse des programmes malveillants.

Lancer des analyses à la demande

Comprendre le processus de numérisation à la demande

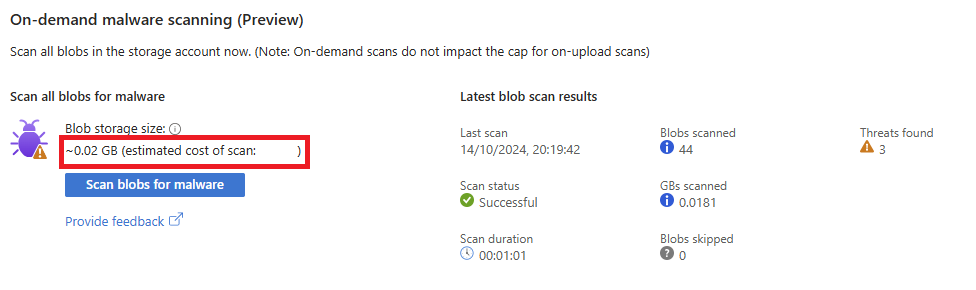

- Estimation des coûts : avant de lancer une analyse, le Portail Microsoft Azure fournit un coût estimé en fonction de la métrique de capacité d’objet blob et du volume de données, offrant une visibilité sur les coûts d’analyse potentiels.

- Initiation de l’analyse : les analyses peuvent être démarrées manuellement à partir du Portail Microsoft Azure, déclenchées par programme à l’aide de l’API REST ou automatisées par le biais de Logic Apps, de runbooks Automation ou de scripts PowerShell, ce qui permet l’intégration dans différents flux de travail.

- Lister et envoyer des objets blob pour l’analyse : une fois qu’une analyse est lancée, le système répertorie tous les objets blob pris en charge dans le compte de stockage et les envoie pour l’analyse en parallèle. En fonction de la quantité et de la taille du blob, ce processus peut prendre de quelques minutes à plusieurs heures.

- Progression de l’analyse : la progression de l’analyse peut être suivie via le Portail Microsoft Azure ou l’API, avec des détails sur le nombre d’objets blob analysés, les fichiers ignorés, le volume de données, les fichiers malveillants détectés, l’état de l’analyse et la durée.

- Achèvement et résultats : une fois tous les objets blob analysés, le système marque l’analyse comme terminée et fournit un résumé des résultats. L'API peut également être utilisée pour demander les détails de la dernière analyse.

Considérations importantes

- Limitation de l’analyse unique : une seule analyse à la demande peut s’exécuter par compte de stockage à la fois.

- Annulation : les analyses ne peuvent être annulées que pendant les étapes initiales de l’analyse.

Prérequis

- Autorisations : rôle Propriétaire ou Contributeur sur l’abonnement ou le compte de stockage, ou rôles spécifiques avec les autorisations nécessaires.

- Defender pour le stockage avec analyse des programmes malveillants : doit être activé sur l’abonnement ou les comptes de stockage individuels.

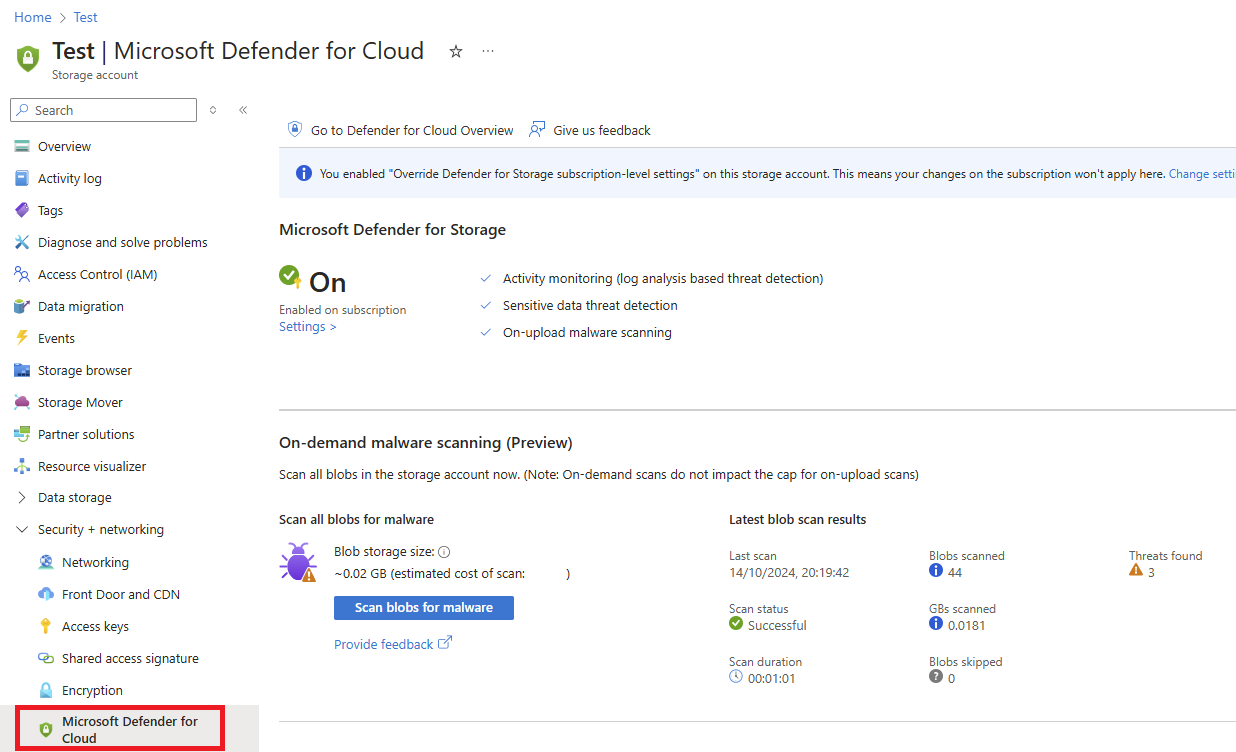

À partir du portail Azure

Connectez-vous au Portail Azure et accédez à votre compte de stockage.

Sous Sécurité + mise en réseau, sélectionnez Microsoft Defender pour le cloud.

Dans la section Analyse des programmes malveillants à la demande, évaluez le coût estimé en fonction du volume de données.

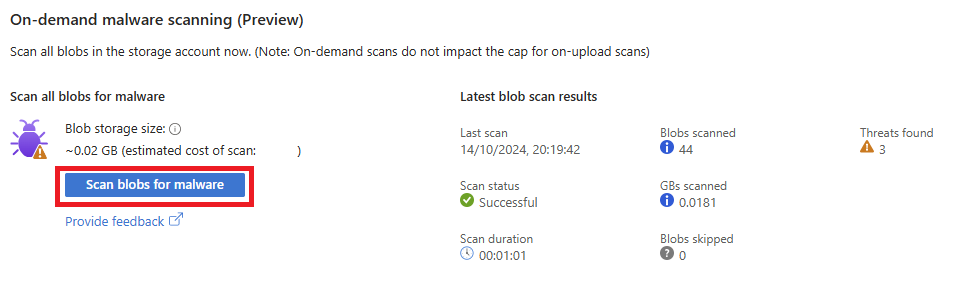

Sélectionnez Analyser les objets blob pour les programmes malveillants pour lancer l’analyse. Quand vous y êtes invité, confirmez l’action.

Surveiller la progression :

L'état de l'analyse et les résultats sont mis à jour toutes les 20 à 30 secondes.

Affichez des détails tels que l'état de l'analyse, les blobs analysés, les données analysées, les blobs malveillants trouvés et la durée de l'analyse.

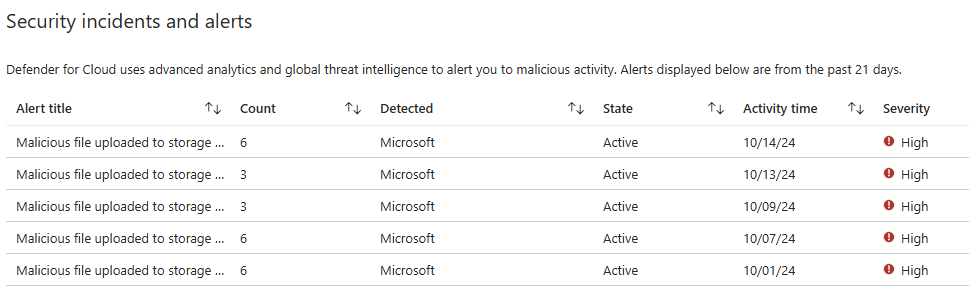

Vérifier les résultats :

Si des menaces sont détectées, passez en revue les détails de la section Incidents et alertes de sécurité.

Actualisez la page si les alertes ne sont pas immédiatement visibles.

Remarque

Vous pouvez annuler une analyse en cours en sélectionnant Annuler. L’annulation n’est possible que pendant les phases initiales de l’analyse, avant d’atteindre l’état Attente d’achèvement. Une fois que l'analyse entre dans cet état ou au-delà, il n'est plus possible de l'annuler.

Utiliser l’API REST

Lancer l’analyse

Pour lancer une recherche de logiciels malveillants à l'aide de l'API REST, procédez comme suit :

URL de la demande :

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/startMalwareScan?api-version=2024-10-01-previewAuthentification :

- Assurez-vous d'avoir obtenu un jeton porteur valide. Obligatoire pour l’accès API.

Exemple :

POST https://management.azure.com/subscriptions/12345678-1234-1234-1234-123456789abc/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorageaccount/providers/Microsoft.Security/defenderForStorageSettings/current/StartMalwareScan?api-version=2024-10-01-preview Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOi...

Vérifier l’analyse de l’état et des résultats

Une fois l'analyse lancée, vous pouvez en vérifier l'état et en examiner les résultats à l'aide des commandes suivantes :

URL de la demande :

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest?api-version=2024-10-01-previewExemple de réponse :

{ "scanId": "abcd1234-5678-90ab-cdef-1234567890ab", "scanStatus": "InProgress", "scanStartTime": "2024-10-03T12:34:56Z", "scanSummary": { "blobs": { "totalBlobsScanned": 150, "maliciousBlobsCount": 2, "skippedBlobsCount": 0, "scannedBlobsInGB": 10.5 }, "estimatedScanCostUSD": 1.575 } }

Annulez une analyse

Vous ne pouvez annuler une analyse en cours que lors de sa phase initiale. Une fois que l’analyse atteint l’état WaitingForCompletion ou au-delà, l’annulation n’est pas possible. Pour annuler la numérisation, envoyez la requête d'annulation suivante :

URL de la demande :

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest/cancelMalwareScan?api-version=2024-10-01-preview

Considérations relatives aux coûts

Avant de lancer une analyse à la demande, le Portail Microsoft Azure fournit une estimation des coûts basée sur la métrique Blob Capacity, mise à jour toutes les quelques heures. L'estimation est indiquée en USD et reflète le coût par Go scanné. Contrairement à la numérisation par téléchargement, il n'y a pas de plafond mensuel, les coûts étant entièrement basés sur l'utilisation.

Bonnes pratiques en matière de contrôle des coûts

- Passer en revue les estimations de coût : vérifiez toujours le coût estimé dans le Portail Microsoft Azure avant de lancer une analyse.

- Définissez la fréquence d’analyse judicieusement : planifiez ou automatisez les analyses en fonction du risque, en mettant l’accent sur les données à priorité élevée afin d’éviter les coûts inutiles.

- Automatisez efficacement : assurez-vous que l’automatisation déclenche des analyses uniquement si nécessaire, par exemple en réponse à des événements ou alertes spécifiques.

Bonnes pratiques

Pour maximiser l'efficacité de la recherche de logiciels malveillants à la demande dans Microsoft Defender for Storage, tenez compte des recommandations suivantes :

- Intégrer à la réponse aux incidents : utilisez l’analyse à la demande pour résoudre rapidement les incidents de sécurité en analysant les fichiers potentiellement compromis en réponse aux alertes.

- Automatisez les analyses de conformité : configurez des analyses automatisées et régulières pour garantir la conformité continue avec les exigences réglementaires et la préparation de l’audit. Utilisez des Logic Apps ou des runbooks pour rationaliser ce processus.

- Configurez des réponses automatisées pour analyser les résultats : configurez des flux de travail automatisés qui répondent aux résultats de l’analyse des programmes malveillants, tels que le déplacement de fichiers infectés vers la quarantaine ou le transfert de fichiers propres.

- Gérer les coûts de manière proactive : passez toujours en revue les estimations de coûts fournies dans le Portail Microsoft Azure avant de lancer des analyses, en particulier pour les jeux de données volumineux ou les analyses fréquentes.

- Surveillez les résultats de manière cohérente : surveillez en permanence les résultats de l’analyse et les alertes de sécurité pour rester informé des menaces potentielles et prendre des mesures en temps opportun.