Microsoftin yhtenäisen suojaustoimintojen ympäristön uudet ominaisuudet

Tässä artikkelissa luetellaan Microsoftin yhdistettyyn SecOps-ympäristöön lisätyt ominaisuudet Microsoft Defender-portaalissa sekä niihin liittyvien palveluiden uudet ominaisuudet, jotka tarjoavat käyttöympäristön parannetun käyttökokemuksen.

Tammikuu 2025

- Yhdistetty uhkatieto

- SecOps-töiden hallinta suoraan tapausten hallinnassa (esikatselu)

- Yhdistetyn laitteen aikajana Microsoft Defender portaalissa (esikatselu)

- SOC-optimointipäivitykset yhdistettyä kattavuuden hallintaa varten

Yhdistetty uhkatieto

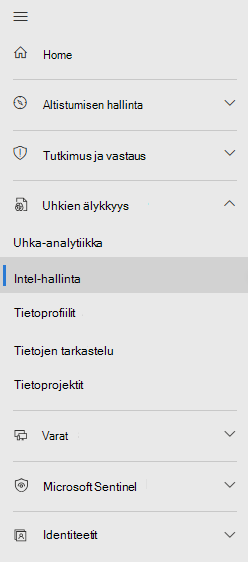

Microsoft Sentinel hyödyntävät uhkatiedot ovat siirtyneet Defender-portaalissa Intelin hallintaan yhtenäistäen uhkatieto-ominaisuuksia. sijainti ei muutu Azure-portaali.

Uuden sijainnin lisäksi hallintaliittymä virtaviivaistaa uhka-intelin luomista ja kokoamista näillä tärkeillä ominaisuuksilla:

- Määritä suhteet, kun luot uusia STIX-objekteja.

- Voit kuratoida olemassa olevat uhkatiedot uuden suhteen muodostimen avulla.

- Luo useita objekteja nopeasti kopioimalla yleisiä metatietoja uudesta tai aiemmin luodusta ti-objektista kaksoisarvo-ominaisuudella.

- Kehittyneen haun avulla voit lajitella ja suodattaa uhkatieto-objekteja kirjoittamatta log analytics -kyselyä.

Lisätietoja on seuraavissa artikkeleissa:

- Tunnista vastustajat uhkien avulla Microsoftin yhdistetyssä SecOps-ympäristössä

- uudet STIX-objektit Microsoft Sentinel

- Tutustu uhkien hallintaan

Tapauksen hallinta (esikatselu)

Tapausten hallinta on ensimmäinen osa päästä päähän -ratkaisua, joka tarjoaa saumattoman suojauksen hallinnan. SecOps-tiimit ylläpitävät suojauskontekstia, toimivat tehokkaammin ja reagoivat nopeammin hyökkäyksiin, kun he hallitsevat tapaustyötä poistumatta Defender-portaalista. Tässä on ensimmäinen skenaario- ja ominaisuusjoukko, jota tapausten hallinta tukee.

- Oman tapaustyönkulun määrittäminen mukautettujen tila-arvojen avulla

- Määritä tehtäviä yhteistyökumppaneille ja määritä määräpäivät

- Eskalointien ja monimutkaisten tapausten käsitteleminen yhdistämällä useita tapauksia tapaukseen

- Palvelupyyntöjen käyttöoikeuksien hallinta RBAC:n avulla

Tämä on vasta alkua. Kehitämme tätä ratkaisua lisäominaisuuksien osalta.

Lisätietoja on seuraavissa artikkeleissa:

- Palvelupyyntöjen hallinta suoraan Microsoftin yhdistetyssä suojaustoiminnoissa (SecOps) -ympäristössä

- Microsoft Sentinel blogi – Paranna SecOps-yhteistyötä tapausten hallinnan avulla

Yhdistetyn laitteen aikajana Microsoft Defender portaalissa (esikatselu)

Yhdistetyn laitteen aikajana, yksi yhtenäinen näkymä, joka integroi laitteen toiminnan Microsoft Sentinel ja Defender XDR yhteen aikajanaan, on nyt käytettävissä esikatselussa. Tämä ominaisuus tehostaa suojaustutkimuksia siten, että analyytikot voivat käyttää kaikkia asiaankuuluvia laitetoimintoja yhdessä paikassa, mikä vähentää tarvetta vaihtaa ympäristöjen välillä ja lyhentää tapausten käsittelyaikoja.

Lisätietoja on Microsoft Defender laiteentiteettisivulla.

SOC-optimointipäivitykset yhdistettyä kattavuuden hallintaa varten

Yhtenäisiä suojaustoimintoja varten käyttöönotetuissa työtiloissa SOC-optimoinnit tukevat nyt sekä SIEM- että XDR-tietoja, ja tunnistuksen kattavuus kattaa kaikki Microsoft Defender palvelut.

Defender-portaalissa SOC-optimoinnit ja MITRE ATT&CK-sivut tarjoavat nyt myös lisätoimintoja uhkiin perustuvaan kattavuuden optimointiin, jotta ymmärrät suositusten vaikutuksen ympäristöösi ja autat priorisoimaan, mikä toteutetaan ensin.

Parannuksia ovat muun muassa seuraavat:

| Alue | Tiedot |

|---|---|

| SOC-optimoinnit Yleiskatsaus-sivu | – korkeat, keskitasoiset tai alhaiset pisteet nykyistä tunnistuskattavuutta varten. Tällainen pisteytys voi auttaa sinua päättämään, mitkä suositukset priorisoidaan yhdellä silmäyksellä. - merkintä kaikkien saatavilla olevien tuotteiden aktiivisten Microsoft Defender tuotteiden (palvelujen) määrästä. Tämä auttaa ymmärtämään, puuttuuko ympäristöstäsi koko tuote. |

|

Optimoinnin tietojen sivuruutu, näkyy, kun poraudut tiettyyn optimoinniin |

- Yksityiskohtainen kattavuusanalyysi, mukaan lukien käyttäjän määrittämien tunnistusten määrä, vastaustoiminnot ja aktiiviset tuotteet. - Yksityiskohtaiset hämähäkkikaaviot, jotka näyttävät peittosi eri uhkaluokissa sekä käyttäjän määrittämien että valmiiden tunnistusten osalta. - Mahdollisuus siirtyä tiettyyn uhkaskenaarioon MITRE ATT&CK -sivulla sen sijaan, että katsot MITRE ATT&CK-peittoa vain sivuruudussa. – Mahdollisuus tarkastella täyttä uhkaskenaariota porautua alaspäin, jotta saat lisätietoja suojaustuotteista ja -tunnistuksesta, jotta voit tarjota suojauksen ympäristössäsi. |

| MITRE ATT&CK-sivu | – Uusi vaihtokytkin, jolla voit tarkastella kattavuutta uhkaskenaarion mukaan. Jos olet hypännyt MITRE ATT&CK -sivulle joko suosituksen tietojen sivuruudusta tai Näytä koko uhkaskenaario -sivulta, MITRE ATT&CK -sivu on esisuodatettu uhkaskenaariotasi varten. - Tekniikkatiedot-ruutu, joka näkyy puolella, kun valitset tietyn MITRE ATT&CK -tekniikan, näyttää nyt aktiivisten tunnistusten määrän kaikista kyseisen tekniikan käytettävissä olevista tunnistuksista. |

Lisätietoja on ohjeaiheessa Suojaustoimintojen optimointi ja Tutustu MITRE ATT&CK -kehyksen suojauksen kattavuuteen.

Joulukuu 2024

- Samankaltaisiin organisaatioihin perustuvat uudet SOC-optimointisuositukset (esikatselu)

- Microsoft Sentinel työkirjoja voi nyt tarkastella suoraan Microsoft Defender-portaalissa

Samankaltaisiin organisaatioihin perustuvat uudet SOC-optimointisuositukset (esikatselu)

SOC-optimoinnit sisältävät nyt uusia suosituksia tietolähteiden lisäämiseksi työtilaasi muiden samankaltaisten toimialojen ja sektoreiden suojaustilan perusteella sekä samankaltaisten tietojen käsittelymallien perusteella.

Lisätietoja on artikkelissa Suositusten SOC-optimointiviittaus.

Microsoft Sentinel työkirjoja voi nyt tarkastella suoraan Microsoft Defender-portaalissa

Microsoft Sentinel työkirjoja voi nyt tarkastella suoraan Microsoft Defender-portaalissa Microsoftin yhdistetyn suojaustoimintojen (SecOps) ympäristön avulla. Kun nyt valitset Defender-portaalissa Microsoft Sentinel > Uhkien hallintatyökirjat>, pysyt Defender-portaalissa sen sijaan, että uusi välilehti avaisiin työkirjoille Azure-portaali. Jatka sarkainta Azure-portaali vain, kun sinun on muokattava työkirjojasi.

Microsoft Sentinel työkirjat perustuvat Azure Monitor -työkirjoihin, ja niiden avulla voit visualisoida ja valvoa Microsoft Sentinel. Työkirjat lisäävät käytettävissä oleviin työkaluihin taulukoita ja kaavioita, joissa on analyysi lokeille ja kyselyille.

Lisätietoja on ohjeaiheessa Tietojen visualisointi ja valvonta työkirjojen avulla Microsoft Sentinel ja Yhdistä Microsoft Sentinel Microsoft Defender XDR.

Marraskuu 2024

- Microsoft Sentinel käytettävyys Microsoft Defender portaalissa

- Julkishallinnon pilvipalveluiden ominaisuuksien käytettävyys

Microsoft Sentinel käytettävyys Microsoft Defender portaalissa

Ilmoitimme aiemmin, Microsoft Sentinel on yleisesti saatavilla Microsoftin yhtenäisessä suojaustoimintojen ympäristössä Microsoft Defender-portaalissa. Esikatselua varten Microsoft Sentinel on nyt käytettävissä Defender-portaalissa ilman Microsoft Defender XDR tai E5-käyttöoikeutta. Lisätietoja on seuraavissa artikkeleissa:

- Microsoft Sentinel Microsoft Defender -portaalissa

- Microsoft Sentinel yhdistäminen Microsoft Defender portaaliin

Julkishallinnon pilvipalveluiden ominaisuuksien käytettävyys

Defender-portaalissa kaikki Microsoft Sentinel yhdistetyt SecOps-ominaisuudet, jotka ovat yleisesti saatavilla, ovat nyt saatavilla sekä kaupallisissa että GCC High- ja DoD-pilvipalveluissa. Vielä esikatselussa olevat ominaisuudet ovat käytettävissä vain kaupallisessa pilvipalvelussa.

Lisätietoja on artikkelissa Microsoft Sentinel ominaisuuksien tuki Azuren kaupallisille/muille pilvipalveluille ja Microsoft Defender XDR Yhdysvaltain valtionhallinnon asiakkaille.

Aiheeseen liittyvä sisältö

Lisätietoja muiden Microsoft Defender Security -tuotteiden ja Microsoft Sentinelin uusista toiminnoista on seuraavissa kohdissa:

- Microsoft Sentinelin uudet ominaisuudet

- Microsoft Defender XDR:n uudet ominaisuudet

- Microsoft Defender for Office 365:n uudet ominaisuudet

- Microsoft Defender for Endpointin uudet ominaisuudet

- Microsoft Defender for Identityn uudet ominaisuudet

- Microsoft Defender for Cloud Appsin uudet ominaisuudet

- Microsoft-suojauksen altistumishallinta uudet ominaisuudet

Voit myös saada tuotepäivityksiä ja tärkeitä ilmoituksia viestikeskuksen kautta.